Wszystko, co robimy online, pozostawia ślad cyfrowy.

Wpisywanie czegoś do Google, sprawdzanie poczty e-mail,oglądanie wideo, a nawet kliknięcie przypadkowej strony internetowej, pozostawia ślad. W zależności od praktyk w zakresie prywatności szlak ten może dostarczyć trochę lub wiele informacji o tobie, od imienia i adresu po nawyki zakupów spożywczych i oglądania filmów. Agencje rządowe, takie jak NSA, mogą wykorzystać ten cyfrowy ślad do monitorowania wszystkiego, co robisz online.

Cyfrowy nadzór rzuca szeroki cień i jestz biegiem lat stają się coraz bardziej popularne. NSA nie jest też jedyną agencją rządową, która angażuje się w tego rodzaju inwigilację. Na szczęście istnieją narzędzia, które mogą pomóc przeciętnym użytkownikom chronić ich prywatność i położyć kres szpiegowaniu i śledzeniu online.

Jak uzyskać DARMOWĄ sieć VPN na 30 dni

Jeśli potrzebujesz na przykład sieci VPN na krótki czas podczas podróży, możesz bezpłatnie otrzymać naszą najwyżej sklasyfikowaną sieć VPN. ExpressVPN obejmuje 30-dniową gwarancję zwrotu pieniędzy. Będziesz musiał zapłacić za subskrypcję, to fakt, ale pozwala pełny dostęp przez 30 dni, a następnie anulujesz w celu uzyskania pełnego zwrotu pieniędzy. Ich polityka anulowania bez zadawania pytań jest zgodna z jej nazwą.

Powstrzymaj NSA przed szpiegowaniem: pierwsze kroki

Najsłabszym ogniwem w codziennej prywatności jest człowiekbłąd. Od zapomnienia o wylogowaniu się z kont mediów społecznościowych po wpisanie haseł w niewłaściwym polu, gdy małe ilości danych trafiają na świat, może to być tak samo nasza wina, jak nikogo innego. Dlatego ustanowienie linii bazowej inteligentnych praktyk przy jednoczesnym wyeliminowaniu ryzykownych nawyków powinno być pierwszym krokiem w zapobieganiu szpiegowaniu przez NSA.

Zasada numer jeden dla zachowania prywatnościonline jest to: nie otwieraj ani nie pobieraj niczego, co jest choć trochę podejrzane. Programy szpiegujące często trafiają na komputery osobiste i urządzenia mobilne po prostu dlatego, że użytkownicy kliknęli link, którego nie powinni mieć. Jeśli coś wygląda nie na miejscu, zostaw to w spokoju, proste i proste.

Skorzystaj z poniższych wskazówek, aby zacznij chronić swoją prywatność online:

1. Usuń rozszerzenia przeglądarki - Niezależnie od używanej przeglądarki, pierwszapowinieneś rzucić okiem na zainstalowane rozszerzenia. Chociaż mogą wydawać się niewinne, rozszerzenia często mają możliwość czytania lub przesyłania historii przeglądania, co zasadniczo zamienia je w wtyczki spyware. Niektóre z nich nawet wstrzykują reklamy lub zawierają skrypty śledzące, które zbierają twoje dane. Odinstaluj niepotrzebne rozszerzenie, a dla tych, które przechowujesz, upewnij się, że nie mają one dostępu do jakichkolwiek prywatnych informacji.

2. Przestań korzystać z sieci społecznościowych - Sieci społecznościowe, takie jak Instagram, Twitter iFacebook służy jako rozległe repozytoria danych osobowych, do których ludzie celowo się przyczyniają. Wystawianie zdjęć z wakacji lub mówienie o wspaniałym obiedzie, który miałeś, wydaje się wystarczająco niewinne, ale to właśnie firmy mogą zrobić z tymi danymi, które zagrażają Twojemu bezpieczeństwu. Sieci społecznościowe mogą udostępniać lub sprzedawać dodane przez Ciebie informacje, a jeśli agencja rządowa, taka jak NSA, poprosi o dane, firma musi je spełnić. Jeśli chcesz zakończyć szpiegostwo, przestań korzystać z sieci społecznościowych, zwłaszcza Facebooka.

3. Użyj kryptowaluty do zakupów - Korzystanie ze zdecentralizowanej waluty cyfrowej takiej jakBitcoin może zagwarantować prywatność podczas dokonywania transakcji online. Karty kredytowe i konta PayPal są wyjątkowo łatwe do odnalezienia, szczególnie dla NSA. Wykorzystując anonimową moc kryptowaluty, możesz robić zakupy bez pozostawiania śladu.

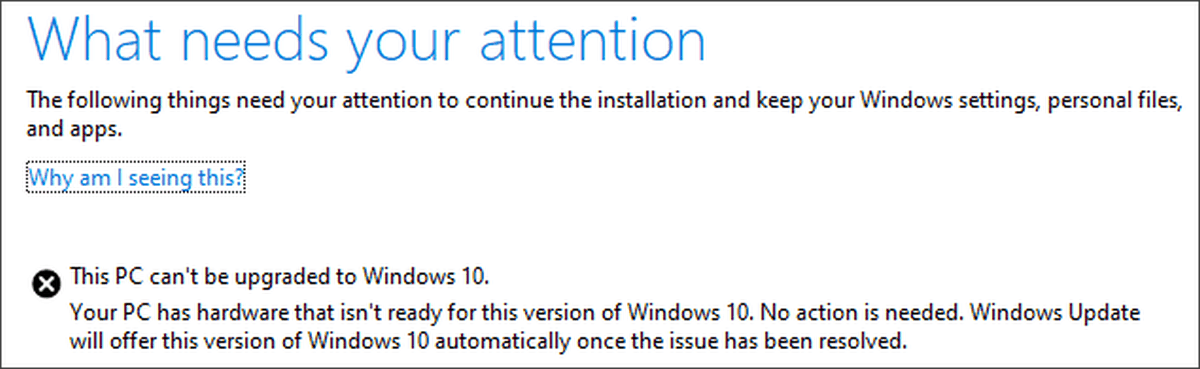

4. Aktualizuj urządzenia i systemy operacyjne - Często dostarczane są ważne łatki bezpieczeństwapoprzez małe, ale częste aktualizacje i naprawianie luk wykorzystywanych przez najnowsze złośliwe oprogramowanie i oprogramowanie szpiegujące. Ciągła aktualizacja może być denerwująca, ale jeśli chodzi o twoją prywatność, to niewielka cena.

5. Nie pozwól niepotrzebnym urządzeniom online - W miarę uzyskiwania sprzętu gospodarstwa domowego i innych urządzeń technicznychbardziej zaawansowani, pierwszą rzeczą, którą robią, jest prośba o dostęp do Internetu. Idealnie byłoby to wykorzystane tylko do aktualizacji i powiadomień i niewiele więcej, ale smutna prawda jest taka, że nawet twoja Smart TV lub kamera podłączona do Internetu mogą dostarczać prywatnych informacji do nieznanych źródeł. O ile lodówka nie potrzebuje dostępu do Internetu, aby funkcjonować, nie pozwól, aby była dostępna online.

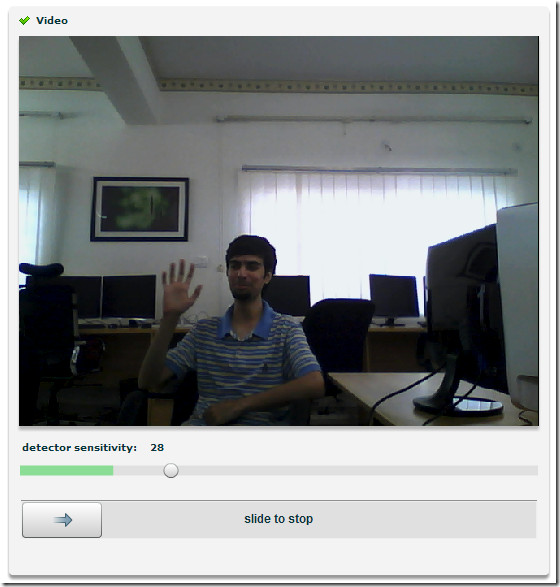

6. Zakryj lub odłącz kamerę internetową - Brzmi jak coś, co zrobiłaby osoba paranoiczna, ale po prostu przyklejenie taśmy do kamery internetowej i mikrofonu laptopa jest zaskakująco skutecznym środkiem odstraszającym oprogramowanie szpiegujące.

7. Tryb incognito nie przestaje szpiegować - Warto zauważyć, że prywatne karty w przeglądarkachtakie jak Chrome, Firefox, Opera i Safari nie uniemożliwi NSA szpiegowania Twojej aktywności online. Te tryby po prostu usuwają lokalne ślady aktywności, a nie ślad online.

Rozszerzenia przeglądarki, aby zatrzymać szpiegowanie przez NSA

Przeglądarka internetowa stanowi centrum większości naszych usług internetowychczynność. Każde kliknięcie, każda strona internetowa i większość prywatnych wiadomości przechodzi przez nią codziennie, dzięki czemu jest to doskonały punkt wyjścia do zwiększenia prywatności, aby zapobiec szpiegowaniu.

Po usunięciu listy dodatków nieużywane ipotencjalnie niebezpieczne rozszerzenia, czas wprowadzić nowe narzędzia, które pomogą zablokować twoje prywatne informacje i zapobiegać obserwatorom NSA. Poniższe sugestie są szeroko stosowane przez społeczność zajmującą się prywatnością i są dostępne dla większości nowoczesnych przeglądarek, w tym Chrome, Opera i Firefox.

- HTTPS Everywhere - rozszerzenie stworzone przez Electronic Frontier Foundation (EFF), które zmusza wiele popularnych stron internetowych do korzystania z bezpiecznego połączenia.

- Privacy Badger - Kolejny dodatek stworzony przez EFF. Ta blokuje inwazyjne reklamy, śledzenie programów szpiegujących i pomaga zniechęcać przeglądarki do pobierania odcisków palców.

- NoScript - fenomenalny dodatek zapobiegający śledzeniu przeglądarki Firefox i innych przeglądarek opartych na Mozilli.

- Rozłącz - potężne narzędzie do ochrony prywatności, które pomaga zapobiegać wyciekom danych i zapewnia bezpieczeństwo informacji.

Użyj wyszukiwarki, która Cię nie śledzi

Czy widziałeś kiedyś reklamę produktu?bezpośrednio związane z czymś, na co patrzyłeś wcześniej w ciągu dnia? To śledzenie wyszukiwania w pracy i ogromna ingerencja w prywatność, która ułatwia NSA śledzenie twoich działań. Google, Yahoo !, Bing i prawie każda inna wyszukiwarka prowadzi obszerną rejestrację zapytań. Ilekroć wpiszesz coś do Google, ciąg ten jest zapisywany i powiązany z Twoją przeglądarką i adresem IP. Jedyne, co NSA musi zrobić, to zapytać, a te informacje mogą należeć do nich.

Tak naprawdę można uniknąć tylko jednego rozwiązaniaśledzenie w ten sposób: użyj innej wyszukiwarki. DuckDuckGo jest niezwykle popularny i oferuje żelazną obietnicę, że nigdy nie będzie przechowywać danych osobowych, nigdy nie będzie Cię śledzić za pomocą reklam i nigdy nie będzie śledzić Twojej aktywności. Zawsze. Zmieniając domyślne skróty do korzystania z DuckDuckGo zamiast Google, odzyskasz trochę prywatności i wprowadzisz kolejną przeszkodę między tobą a szpiegami NSA.

- DuckDuckGo - wyszukiwarka zorientowana na prywatność.

Przejdź do bezpiecznego dostawcy e-mail

E-mail nigdy nie został zaprojektowany dla bezpieczeństwa. Prosty protokół komunikacyjny został opracowany, gdy internet był w powijakach, a prywatność nie była tak naprawdę problemem. Gdy piszesz list do szefa lub znajomego, jest on wysyłany zwykłym tekstem z twojego urządzenia na twój serwer e-mail, z tego serwera na serwer e-mail znajomego, a następnie na urządzenie twojego przyjaciela, prawdopodobnie przekraczając kilka węzłów w -pomiędzy. Na każdym etapie treść jest łatwo dostępna dla każdego, kto monitoruje sieć, nie zapewniając żadnej ze stron nawet najbardziej podstawowego poziomu prywatności.

Zwykły e-mail przypomina wysyłanie pocztówki: ktokolwiek go spotka, może go przeczytać. Najprostszym sposobem ochrony zawartości listu listowego jest włożenie go do koperty. W kategoriach cyfrowych oznacza to dodanie szyfrowania, coś, co nawet NSA będzie miał trudności z łamaniem

Istnieje kilka usług e-mail, które oferująkompleksowe szyfrowanie i podstawowa prywatność danych. Przełączanie oznacza rezygnację ze starego adresu e-mail, co może być tak frustrujące jak zmiana numerów telefonów, ale dodatkowe bezpieczeństwo i prywatność są tego warte.

- ProtonMail - zdecydowanie najlepszy i najbardziej lubiany dostawca zaszyfrowanych usług e-mail.

- Lavabit - niezawodny dostawca szyfrowanych wiadomości e-mail z niezwykle zaawansowanymi funkcjami prywatności.

- Tutanota - względny nowicjusz w branży, który dostarcza prywatne wiadomości e-mail bez problemów.

Zmień programy czatu

Wiadomości błyskawiczne i czat głosowy takie jakSkype notorycznie źle chroni dane użytkowników. Jeśli NSA chce podsłuchać twoją rozmowę, masz przed sobą otwarte drzwi. Jeśli potrzebujesz natychmiastowej komunikacji online i nie chcesz rezygnować z prawa do prywatności, przełącz się na jeden z poniższych programów.

- Bleep - Prywatne wiadomości od zespołu, który utworzył BitTorrent. Wykorzystuje komunikację peer-to-peer, aby odciąć centralny serwer, czyniąc szpiegowanie dość trudnym.

- Wtyczka Off-the-Record - dodatek do usługi czatu Pidgin, OTR szyfruje wiadomości online w celu prowadzenia bardziej prywatnych rozmów.

- Semafor - szyfrowany czat grupowy i udostępnianie plików.

- Jitsi - Bezpieczniejsza alternatywa Skype, która oferuje szyfrowany czat wideo.

Użyj oprogramowania antywirusowego

Pierwszym krokiem w blokowaniu programów szpiegujących jest zrobienie tegona pewno nie będzie można go uruchomić na twoim komputerze. Nawet ostrożni użytkownicy mogą od czasu do czasu napotkać wirusa, dlatego posiadanie dobrego, aktualnego oprogramowania antywirusowego może się przydać.

Niestety, świat antywirusów jest pełennaruszenia prywatności. Wykazano, że popularne programy, takie jak Avast i darmowa wersja AVG, zapisują i przechowują listę odwiedzanych witryn. Nadal zapewniają podstawową ochronę przed programami szpiegującymi, ale ponieważ same działają jako programy szpiegujące, nie są do końca dobrym rozwiązaniem.

Jeśli korzystasz z systemu Windows i wolisz nie korzystać zopcja poniżej, własne oprogramowanie Defender firmy Microsoft jest przydatne na drugim miejscu. Pamiętaj, że Microsoft został nazwany w ramach programu PRISM (patrz poniżej) i dzieli się informacjami z NSA, więc nie jest to najbezpieczniejsza dostępna opcja.

- Clamwin - darmowy i antywirus open source, który niczego nie śledzi.

Zastąp wspólne oprogramowanie alternatywami świadomymi prywatności

Korzystaliśmy z dziesiątek różnych rodzajów oprogramowania iaplikacje każdego dnia, zarówno w domu, jak i w pracy. Wiele z nich przechowuje i udostępnia informacje o użytkownikach stronom trzecim i agencjom rządowym, w tym NSA.

Większość popularnych programów i aplikacji jest bezpieczniejszaalternatywy, zwłaszcza jeśli są zaprojektowane do obsługi poufnych informacji. Poniższe oprogramowanie zapewnia dodatkową warstwę zabezpieczeń przed wyciekiem danych i kradzieżą, zapewniając szyfrowanie i inne funkcje związane z prywatnością.

- Signal Private Messenger - Prywatna, szyfrowana aplikacja do połączeń i SMS-ów na iPhone'a i Androida.

- SpiderOak One - zaszyfrowana chmura o zerowej wiedzy, będąca alternatywą dla Dropbox i Dysku Google.

- ENCRYPT.One - Udostępniaj pliki zaszyfrowanym interfejsem przeglądarki.

- Edytor tekstu Atlantis - bogaty w funkcje edytor tekstu, który umożliwia szyfrowanie plików za pomocą kilku kliknięć.

Zabezpiecz swój telefon komórkowy

Smartfony niosą ze sobą ogromną ilość rzeczy osobistychdane, wszystko od naszego adresu domowego po kontakty, informacje bankowe, e-maile i wiele innych. Są wartościowymi celami dla złodziei i hakerów, a NSA wie, że może uzyskać wiele informacji z jednego źródła. Bezpieczeństwo zawartości telefonu komórkowego powinno być priorytetem.

Oprócz kradzieży danych online, urządzenia mobilnema dodatkowe ryzyko fizycznego upośledzenia. Łatwo zapomnieć o telefonie w kawiarni lub poprosić, aby ktoś go podniósł z torebki lub plecaka. Mogą instalować oprogramowanie szpiegujące lub rejestratory kluczy, które mogą przekierowywać dane bezpośrednio do agencji rządowych bez Twojej wiedzy.

Oprócz korzystania ze zdrowego rozsądku i utrzymywania urządzenia przy sobie przez cały czas, istnieje kilka rzeczy, które możesz zrobić, aby zwiększyć prywatność i uniemożliwić NSA śledzenie twojego telefonu.

Użyj silnego hasła blokady ekranu - Kuszące jest ustawienie kodów dostępu do ekranu blokadyproste czterocyfrowe kombinacje lub wzory machnięcia. W końcu odblokowujemy nasze telefony dziesiątki razy dziennie, co może zaoszczędzić mnóstwo czasu! Jednak przejście na sześciocyfrowy kod dostępu lub sześciobiegowy wzór machnięcia zwiększa wykładniczo złożoność hasła, co utrudnia nawet superkomputerowi złamanie.

Włącz tryb samolotowy - Jeśli nie aktywnie dzwonisz, włącz tryb samolotowy, aby przestać przesyłać informacje do lokalnych stacji telefonicznych.

Wyjmij baterię - Telefony mogą wysyłać dane lokalizacji, o ile mają moc. Bez baterii nic nie może zostać wysłane.

Zaszyfruj urządzenie - Lokalne szyfrowanie telefonu blokuje pliki na twoim urządzeniu i czyni je nieczytelnymi bez odpowiednich kluczy deszyfrujących.

Traktuj swój telefon jak komputer - Czy używasz zapór ogniowych, VPN, adblockerów i szyfrowanego czatu na swoim komputerze? Nie zapomnij zrobić tego samego na swoim telefonie.

Niestety telefony komórkowe nigdy nie będąidealnie bezpieczny. Aby wysłać dane do twojego urządzenia, operator telefonu komórkowego musi być w stanie je znaleźć. Oznacza to bezprzewodowe przesyłanie informacji o lokalizacji, co jest śmiertelną gratką dla szpiegów NSA. Przeczytaj nasze przewodniki na temat zabezpieczania iPhone'a lub telefonu z Androidem. A jakie są najlepsze sieci VPN na iOS i Androida.

Pierwszym obejściem tego problemu jest całkowite zaprzestanie korzystania ze smartfona.

Użyj przeglądarki Tor

Sieć Tor została zbudowana dla zachowania anonimowości. Tor działa poprzez kapsułkowanie danych w warstwach szyfrowania i przekazywanie tych danych przez szereg komputerów zwanych węzłami. Każdy węzeł usuwa warstwę szyfrowania, która ujawnia instrukcje dotyczące tego, który węzeł przekazać dane w następnej kolejności. Po oderwaniu ostatniej warstwy dane są dostarczane do miejsca docelowego. Umożliwia to komunikację cyfrową bez pozostawiania bezpośredniego śladu, co sprawia, że NSA jest niezwykle trudna, jeśli nie niemożliwa, do śledzenia Twojej działalności.

Przeglądarka Tor jest wysoce spersonalizowaną wersjąFirefox, który używa sieci Tor do całego swojego ruchu. Zamiast używać Chrome lub Safari do wykonywania codziennych zadań, możesz użyć przeglądarki Tor i skorzystać z zapewnionego bezpieczeństwa i anonimowości. Nie będziesz mógł oglądać większości filmów online ani korzystać z treści wykorzystujących JavaScript, ActiveX, Java lub QuickTime, a przeglądarka Tor jest znacznie wolniejsza niż zwykła przeglądarka dzięki szyfrowaniu, które zapewnia, ale będziesz w stanie przeprowadzić większość działań związanych z wyszukiwaniem i przeglądaniem bez reklamowania swojej obecności w NSA.

Zainwestuj w dobrą sieć VPN

Jedna z najpotężniejszych rzeczy, które możesz zrobićupewnij się, że twoja prywatność online polega na korzystaniu z wirtualnej sieci prywatnej. Sieci VPN działają jak tunel między komputerem a Internetem w ogóle. Zamiast wysyłać surowe dane, dostawcy usług internetowych mogą gromadzić, a hakerzy mogą kraść, VPN szyfruje wszystko i wysyła je do serwerów na całym świecie. Twoje dane osobowe nie są powiązane z tym ruchem, a nawet jeśli tak, są szyfrowane i prawie niemożliwe do odszyfrowania.

ExpressVPN - nasza najlepsza rekomendacja

Jeśli chcesz dowiedzieć się więcej o ExpressVPN, przeczytaj naszą szczegółową recenzję.

- OFERTA SPECJALNA: 3 miesiące za darmo (49% zniżki - link poniżej)

- Super szybkie, niezawodne połączenie

- Bezpieczne szyfrowanie i protokoły VPN

- Brak dzienników danych osobowych

- 24/7 czat na żywo.

- Kosztowny plan miesięczny.

Przy zakupie VPN istnieje wieleczynniki, które chcesz wziąć pod uwagę. Prywatność znajduje się na górze listy, a dobrym wskaźnikiem tego, jak poważnie usługa VPN traktuje twoją prywatność, jest upewnienie się, że mają one ścisłe zasady zerowego logowania. Ochrona przed wyciekiem DNS i przełączniki zabicia są również ciekawymi funkcjami, które zapobiegają utracie danych.

Aby uzyskać więcej informacji na temat znajdowania najszybszych, najbezpieczniejszych i najlepiej wyposażonych sieci VPN, zapoznaj się z naszymi przewodnikami poniżej:

- Najlepsza sieć VPN dla USA - Upewnij się, że NSA nie może Cię zlokalizować.

- Najszybsi dostawcy VPN - gdy szybkość ma najwyższy priorytet.

- Najlepsza sieć VPN dla systemu Windows - większa prywatność dla użytkowników systemu Windows.

Przełącz systemy operacyjne

Trudno jest zmienić sposób działaniasystem, ale wykazano, że zarówno Windows, jak i MacOS wyciekają dane użytkownika i zapewniają backdoory dla NSA do szpiegowania użytkowników. Windows jest szczególnie podatny na programy szpiegujące i śledzące, a oba systemy operacyjne mają funkcje, które współużytkują informacje o użytkownikach z programistami. Obejście tych problemów z jakimkolwiek stopniem pewności jest prawie niemożliwe, ponieważ są one głęboko zintegrowane z systemami operacyjnymi i nie można ich łatwo wyłączyć.

Jak uniknąć śledzenia systemu operacyjnegopułapka? Przejście na system Linux. Bezpłatne i otwarte dystrybucje Linuksa są budowane przez osoby dbające o prywatność i mają niezwykłe narzędzia, które pomagają zapobiegać śledzeniu online. Prawie wszystkie używane programy i aplikacje będą działać dobrze w systemie Linux, a proces instalacji nie jest tak skomplikowany, jak mogłoby się wydawać.

- Ubuntu - Jedna z najbardziej przyjaznych dla użytkownika dystrybucji Linuksa, jakie kiedykolwiek powstały.

- Linux Mint - Odtwarza tradycyjne środowisko graficzne z naciskiem na łatwość użytkowania.

Użyj systemu operacyjnego Tails

Tails to lekki system operacyjny na żywozbudowany wyłącznie w celu ochrony prywatności użytkowników. System operacyjny działa z dysku DVD, karty SD lub pamięci USB i wykorzystuje potężne szyfrowanie do szyfrowania każdego elementu danych opuszczającego urządzenie. Wykorzystuje także sieć Tor i Tor Browser oraz korzysta z bezpiecznej usługi czatu, co bardzo utrudnia NSA śledzenie twojej aktywności.

System operacyjny Tails nie został stworzony do codziennych zadań komputerowych,chociaż jest zaskakująco zdolny ze względu na swój rozmiar. Jeśli masz wrażliwą pracę do wykonania lub chcesz zapewnić wyższy poziom prywatności w przypadku niektórych wyszukiwań lub pobrań, dobrze jest mieć przy sobie kopię Tailsa.

Skorzystaj z poniższych instrukcji, aby zainstalować Tails:

- Użyj przeglądarki internetowej, aby pobrać Tails OS.

- Uruchom instalatora Tails i postępuj zgodnie z instrukcjami wyświetlanymi na ekranie.

- Uruchom ponownie komputer i uruchom bezpośrednio w systemie operacyjnym Tails.

- Wprowadź dane Wi-Fi lub połączenia, aby uzyskać dostęp do Internetu.

- Otwórz Tor (dołączony do pobrania Tails) i przeglądaj sieć w wolnym czasie.

Czym jest program NSA PRISM?

PRISM to nazwa kodowa programu obsługiwanego przezamerykańska agencja bezpieczeństwa narodowego (NSA), która zbiera komunikację cyfrową od co najmniej dziewięciu dużych firm internetowych, takich jak Microsoft, Yahoo !, Google, Facebook, YouTube, AOL, Skype i Apple. Dane te obejmują wszystko, od wiadomości e-mail po dokumenty tekstowe, zdjęcia, informacje o lokalizacji, adresy IP, historię przeglądania i treści połączeń wideo, które zostały zgodnie z prawem przekazane NSA bez zgody użytkownika.

Program PRISM jest najważniejszym źródłem surowcadane wywiadowcze wykorzystane w raportach NSA, które są wyraźnym wskaźnikiem tego, jak powszechny stał się nadzór cyfrowy. Prawie każdy, kto korzystał z Internetu, odwiedził strony obsługiwane przez powyższe firmy, co oznacza, że NSA teoretycznie ma dostęp do swoich danych osobowych. Prywatność nigdy nie była ważniejsza niż obecnie.

Jak uzyskać DARMOWĄ sieć VPN na 30 dni

Jeśli potrzebujesz na przykład sieci VPN na krótki czas podczas podróży, możesz bezpłatnie otrzymać naszą najwyżej sklasyfikowaną sieć VPN. ExpressVPN obejmuje 30-dniową gwarancję zwrotu pieniędzy. Będziesz musiał zapłacić za subskrypcję, to fakt, ale pozwala pełny dostęp przez 30 dni, a następnie anulujesz w celu uzyskania pełnego zwrotu pieniędzy. Ich polityka anulowania bez zadawania pytań jest zgodna z jej nazwą.

Komentarze