Wybierając VPN, szyfrowanie powinno być najważniejszewynagrodzenie. Ale co to dokładnie jest i jak silny musi być Twój protokół VPN, aby chronić twoje bezpieczeństwo w Internecie? Dzisiaj pokażemy Ci wszystko, co musisz wiedzieć, i polecimy VPN z najlepszym szyfrowaniem na rynku.

Wirtualne sieci prywatne są wyjątkowopotężne narzędzia, które przynoszą szereg korzyści użytkownikom. Dzięki VPN możesz powstrzymać swojego ISP przed śledzeniem cię, ominięcie bloków cenzury na poziomie rządowym, oglądanie filmów na Netflix z innych krajów oraz ochronę komunikacji online przed wścibskimi oczami. Podsumowując, sieci VPN są niedrogie i niezwykle łatwe w użyciu, co czyni je niezbędnym dodatkiem do każdego nowoczesnego urządzenia podłączonego do Internetu.

Większość tego, co sprawia, że VPN jest tak przydatna, wynika zszyfrowanie, proces, który otacza dane losowym kodem, aby uniemożliwić identyfikację lub odczyt bez uprzedniego odszyfrowania. Nie musisz rozumieć podstawowych zasad kryptografii, dzięki którym szyfrowanie działa, ale dobrze jest zapoznać się z podstawami. W ten sposób, gdy zobaczysz firmy VPN krzyczące o L2TP / IPSec i 256-bitowym szyfrowaniu AES, będziesz wiedział dokładnie, o czym mówią.

Jak uzyskać DARMOWĄ sieć VPN na 30 dni

Jeśli potrzebujesz na przykład sieci VPN na krótki czas podczas podróży, możesz bezpłatnie otrzymać naszą najwyżej sklasyfikowaną sieć VPN. ExpressVPN obejmuje 30-dniową gwarancję zwrotu pieniędzy. Będziesz musiał zapłacić za subskrypcję, to fakt, ale pozwala pełny dostęp przez 30 dni, a następnie anulujesz w celu uzyskania pełnego zwrotu pieniędzy. Ich polityka anulowania bez zadawania pytań jest zgodna z jej nazwą.

Co to jest kryptografia?

Kryptografia to dziedzina badań, która koncentruje się natechniki bezpiecznej komunikacji. Większość ludzi myśli o tym w związku z kodeksami opracowanymi przez rządy w celu wysyłania wiadomości, których wrogowie w czasie wojny nie mogli przeczytać. Znacznie uproszczone formy kryptografii można znaleźć w zabawkach dla dzieci, takich jak pierścienie dekodera i koła szyfrowe. Współczesna kryptografia cyfrowa wykorzystuje tę wiedzę i czyni ją znacznie bardziej skomplikowaną, wykorzystując potężną moc komputerów do tworzenia losowych kodów, których nikt nie jest w stanie złamać, nawet przy najbardziej zaawansowanych komputerach na świecie.

Kryptografia jest podstawą naukiMożliwe sieci VPN. Ilekroć ktoś mówi „dane są szyfrowane”, oznacza to, że złożony wzór kryptograficzny został wygenerowany przy użyciu wzoru matematycznego i użyty do ukrycia danych. Ten wzorzec sprawia, że informacje są nieczytelne, chyba że zostanie użyty prawidłowy szyfr. Analogia zamka i klucza jest często używana do opisania szyfrowania, ale klucze szyfrów są nieskończenie bardziej złożone niż wszystko, co można umieścić na breloku.

Jak działa szyfrowanie VPN

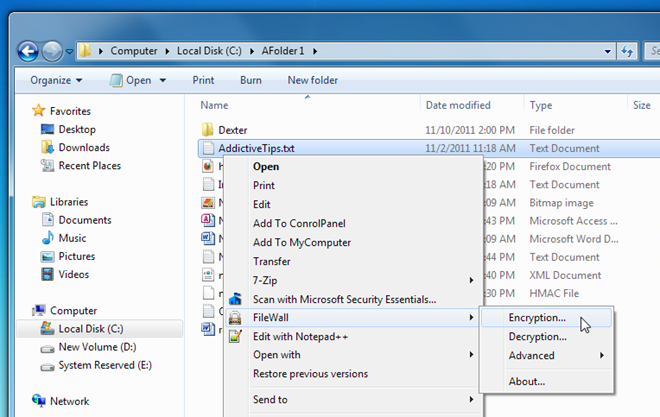

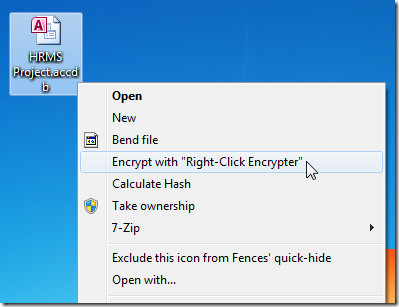

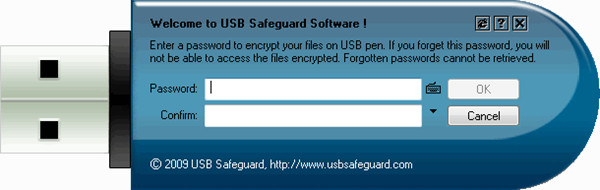

Szyfrowanie jest stosowane w całej technologiiświat, aby zapewnić prywatność i bezpieczeństwo wszelkiego rodzaju danych. Urządzenia z Androidem i iPhone'em mogą szyfrować lokalne pliki, aby uniemożliwić ich kradzież, witryny sklepów internetowych szyfrują dane kart kredytowych, a usługi przesyłania wiadomości i programy VoIP szyfrują dane, aby zabezpieczyć je przed hakerami i nikczemnymi stronami trzecimi. Szyfrowanie zamienia zwykłe informacje w bezpieczne informacje, a cały proces ma niewielką wadę.

Możemy porównać proces szyfrowania VPNwysyłanie listu pocztą. Zamiast usług pocztowych mamy dostawców VPN. Zamiast papieru mamy paczki danych, a zamiast kopert mamy bezpieczne wzorce kryptograficzne zamknięte niesamowicie złożonymi kluczami.

Za każdym razem, gdy robisz coś online, wysyłasztysiące pakietów danych. Te pakiety to żądania złożone w przeglądarce, takie jak pobranie pliku lub otrzymanie strony internetowej po wpisaniu adresu URL. Pakiety danych są zwykle wysyłane przez Internet w zwykłym formacie, podobnie jak wysyłanie pocztówki w prawdziwym życiu. Kartka pocztowa ma adres, dzięki czemu służby pocztowe wiedzą, gdzie ją dostarczyć, ale jej zawartość jest otwarta, dzięki czemu każdy może ją przeczytać.

POWIĄZANE CZYTANIE: Jak zachować bezpieczeństwo w publicznej sieci Wi-Fi

Dzięki szyfrowaniu VPN możesz tylko wysyłać listytak jak poprzednio, tylko teraz każdy jest upchnięty w kopercie, której nikt nie może otworzyć oprócz adresata. Pakiety danych są pakowane w koperty kryptograficzne przez oprogramowanie VPN na twoim komputerze, a następnie przesyłane do lokalnego usługodawcy w zwykły sposób. Wiadomo, że dostawcy usług internetowych przechowują dzienniki aktywności użytkownika, co przypomina kopiowanie pocztówek i układanie ich w rogu. Jeśli jednak wysyłasz zaszyfrowane dane przez usługodawcę internetowego, wszystko, co zrobią, to skopiuj kopertę, pozostawiając dane bezpiecznie w środku.

Ponieważ każda koperta szyfrowania zawieraadres, dostawca usług internetowych szybko wysyła go do następnego miejsca docelowego: dostawcy VPN. Firma VPN ma klucz szyfrujący do odblokowania koperty, który jest niezbędny do faktycznego przetworzenia żądania. VPN wykonuje instrukcje zawarte w liście, takie jak pobieranie zdjęć kotów, które chcesz obejrzeć, a następnie umieszcza wszystko w kolejnej kopercie kryptograficznej. Ta koperta jest wysyłana przez twojego dostawcę usług internetowych i do twojego komputera. W tym momencie lokalne oprogramowanie VPN używa szyfru do odszyfrowania zawartości, otwierając list i pokazując żądane informacje.

Podstawy szyfrowania i kryptografii VPN

Analogia liter i kopert jest ogromnauproszczona wersja tego, co dzieje się, gdy VPN szyfruje dane. Ważne jest, aby szyfrowanie ukrywa dane od stron trzecich i może być odszyfrowane tylko przez użytkowników z prawidłowymi kluczami matematycznymi, tj. Komputerem i dostawcą VPN. Mając to na uwadze, możemy teraz przyjrzeć się bardziej szczegółowym aspektom kryptografii i opisać kilka terminów, na które natkniesz się podczas badania bezpieczeństwa online i sieci VPN.

Istnieją dwie podstawowe metody szyfrowania: klucz publiczny (asymetryczny) i klucz prywatny (symetryczny). Oba osiągają ten sam cel końcowy, jakim jest zasłanianie danych przed wścibskimi oczami. Każdy z nich korzysta z różnych narzędzi i ma swój własny zestaw mocnych i słabych stron.

- Szyfrowanie klucza prywatnego - W tym scenariuszu dwa identyczne klucze prywatnesą generowane, gdy dane zostaną zaszyfrowane. Każdy z jednym z tych kluczy może wysyłać i odbierać listy, dzięki czemu transakcja jest całkowicie zrównoważona. Jedną z wad szyfrowania symetrycznego jest przede wszystkim znalezienie bezpiecznego sposobu udostępniania tych kluczy. W końcu, jeśli ktoś przejmie klucz, może otworzyć twoje koperty. Dlatego często najpierw stosuje się szyfrowanie kluczem publicznym, co pozwala VPN na bezpieczne współdzielenie kluczy symetrycznych.

- Szyfrowanie klucza publicznego - Istnieją dwa matematycznie dopasowane kluczezaangażowany w wymianę asymetryczną: publiczną i prywatną. Korzystając z powyższego przykładu koperty, jeśli użytkownik ma klucz publiczny, może otworzyć kopertę i dodać do niej litery, ale nie widzi liter, które już tam są. Właściciele kluczy prywatnych mogą zobaczyć wszystko w kopercie i usunąć wszystko, co im się podoba, ale nie mogą dodawać do tego klucza. To sprawia, że szyfrowanie klucza publicznego jest asymetryczne, ponieważ posiadacze kluczy nie mają takich samych zdolności jak siebie nawzajem.

Sieci VPN zwykle używają szyfrowania asymetrycznego najpierw do wymiany kluczy symetrycznych, co przypomina blokowanie skrzynki, a następnie umieszczenie tej skrzynki w innej skrzynce za pomocą osobnego klucza.

Objaśnienie AES, OpenVPN, L2TP / IPSec, PPTP, SSL i SSTP

Wspaniale jest zobaczyć tak szeroki wybórprotokoły obsługiwane przez tak wiele sieci VPN. Warto jednak zauważyć, że większość ludzi nigdy nie będzie miała powodu, aby z nich korzystać. Połączenie VPN wykorzystujące 128-bitowe szyfrowanie AES i OpenVPN to najlepsza metoda do zastosowania w większości scenariuszy. O ile nie potrzebujesz konkretnej korzyści oferowanej alternatywną metodą, trzymaj się podstaw, aby uzyskać najlepszą równowagę między prywatnością a szybkością.

Poniżej znajduje się krótki przegląd niektórych protokołów bezpieczeństwa i typów szyfrowania stosowanych przez usługi VPN.

- AES - AES oznacza Advanced Encryption Standard. Jest to obecnie najczęściej stosowana specyfikacja szyfrowania danych elektronicznych i jest uważana za najbezpieczniejszą dostępną formę szyfrowania. Niektórzy zwolennicy prywatności martwią się, że ponieważ AES został zatwierdzony przez NSA, agencja może wiedzieć o niektórych ukrytych słabościach, które może wykorzystać. Jest to oczywiście bardzo mało prawdopodobne.

- OpenVPN - Protokół OpenVPN jest używany przez większość sieci VPN doobsługiwać ruch szyfrujący zarówno do, jak i z komputera użytkownika. Zasadniczo łączy różne inne protokoły i pozwala im współpracować. OpenVPN oferuje najlepszą równowagę między szybkością a bezpieczeństwem, dlatego jest to główny protokół wdrażany przez zdecydowaną większość sieci VPN na rynku.

- L2TP / IPSec - Protokół tunelowania warstwy 2 (L2TP) jest metodądo dostarczania danych z jednego urządzenia na drugie. Ponieważ L2TP nie oferuje żadnego rodzaju szyfrowania, prawie zawsze jest ono sparowane z Internet Protocol Security (IPSec), który negocjuje klucze kryptograficzne w celu stworzenia środowiska podobnego do VPN. L2TP / IPSec jest bezpieczniejszy niż OpenVPN i może pomóc użytkownikom przejść przez zapory ogniowe blokujące VPN, ale może być bardzo powolny.

- PPTP - Protokół tunelowania punkt-punkt jest powszechnie stosowanyużywana forma VPN, która wysyła pakiety danych przez prywatny tunel. Jest niewiarygodnie szybki i łatwy w konfiguracji i utrzymaniu, ale nie zapewnia szyfrowania, jak większość protokołów VPN.

- SSTP - Protokół bezpiecznego tunelowania gniazd todoskonała alternatywa dla standardowych protokołów w obszarach, w których VPN jest zabronione. Używa innego portu i innych metod tunelowania niż inne protokoły, co pozwala być prawie niewykrywalnym i niesamowicie bezpiecznym. Główną wadą jest to, że działa tylko z systemem operacyjnym Windows, ponieważ Microsoft stworzył i jest właścicielem SSTP w całości.

- SSL / TLS - Transport Layer Security i jego poprzednikSecure Sockets Layer jest rzadziej spotykany na rynku VPN w porównaniu do innych protokołów. Oba wykorzystują unikalny protokół kryptograficzny, który naśladuje funkcjonowanie sieci VPN. SSL jest najczęściej używany przez strony internetowe, które zapewniają bezpieczne połączenia HTTP, takie jak witryny zakupów online lub bezpieczne usługi e-mail. Zaletą jest to, że SSL jest lepszy przy transferach symetrycznych, chociaż może to być trudne do wdrożenia.

Większe klucze oznaczają lepszą prywatność

Cała ta rozmowa o kluczach jest nieco abstrakcyjna. Możesz pomyśleć o kluczu jak kawał metalu z grzbietami z boku. Możesz także pomyśleć, jak łatwo jest wykonać kopię tych kluczy lub wybrać zamki, które te klucze mają chronić. Dobrą wiadomością jest to, że klucze szyfrowe są nieskończenie bardziej złożone niż klucz metalowy, a zamki, które otwierają, są równie skomplikowane.

Większość sieci VPN używa kluczy 128-bitowych lub 256-bitowych. Mówiąc inaczej, jeśli chcesz odgadnąć właściwy klucz dla pakietu danych zabezpieczonego 128-bitowym szyfrowaniem, musisz wypróbować ponad 339 000 000 000 000 000 000 000 000 000 000 000 000 (339 decylionów) możliwych kombinacji. Wykonanie najszybszych superkomputerów zajęłoby ponad milion lat. Zwiększenie złożoności klucza do 256-bitów zwiększa wykładniczo tę złożoność. Tak czy inaczej, to więcej niż wystarczające bezpieczeństwo dla wszystkich Twoich potrzeb online.

Największa słabość szyfrowania

Kiedy dochodzi do naruszenia bezpieczeństwa, prawie zawszez powodu błędu użytkownika lub jakiegoś backdoora. Podejście brutalnej siły do łamania kluczy szyfrowania jest praktycznie niemożliwe do osiągnięcia, dlatego większość atakujących i stron trzecich wybiera metody obejścia, aby uzyskać dane, którymi są zainteresowani. Sprowadza się to do ludzi i firm, które przetwarzają twoje dane. Złamanie 256-bitowego klucza może potrwać miliony lat, ale zadzwonienie do pozbawionego skrupułów dostawcy VPN i poproszenie o logi zajmuje tylko kilka minut.

UCZ SIĘ WIĘCEJ: Co to są dzienniki użytkowników VPN?

Największą słabością szyfrowania są ludzie, którzyotaczaj to. Dlatego tak ważne jest korzystanie z VPN, któremu możesz zaufać. Jeśli dostawca VPN rozdaje klucze stronom trzecim lub naprawdę nie zapewnia obiecanego szyfrowania, Twoje dane są tak dobre, jak ich nie ma. Bezpłatne usługi VPN są notorycznie pozbawione skrupułów w zakresie informacji o użytkownikach. Jeśli mogą sprzedać kilka dzienników, aby zarobić trochę pieniędzy, zrobią to. Dobrze ugruntowani dostawcy VPN z silnymi zapisami dotyczącymi prywatności są zawsze wart niewielkiej miesięcznej inwestycji.

Więcej niż szyfrowanie - różnice między usługami VPN

Uzbrojony w całą tę wiedzę na temat szyfrowaniai kryptografia, jak wykorzystujesz go do wyboru lepszej sieci VPN? Na rynku dostępne są setki opcji, z których każda oferuje nieco inne podejście do cyfrowych pakietów bezpieczeństwa. Jedną z nich są odpowiednie szyfrowanie, więc dokonanie właściwego wyboru w dużej mierze sprowadza się do dodatkowych funkcji i twoich osobistych potrzeb. Pamiętaj: najsłabszym linkiem w Twojej cyfrowej prywatności nie jest samo szyfrowanie, ale otaczające go funkcje i praktyki.

Poniżej znajdują się niektóre z ważnych czynników, które należy wziąć pod uwagę, patrząc na potencjalną usługę VPN.

- Siła szyfrowania - Nie znajdziesz dużej różnorodności między VPNusługi w zakresie szyfrowania. Zdecydowana większość dostawców zapewnia 128-bitowe lub 256-bitowe szyfrowanie AES, co doskonale nadaje się do prawie wszystkich działań online. Coś silniejszego często powoduje niesamowicie powolne działanie.

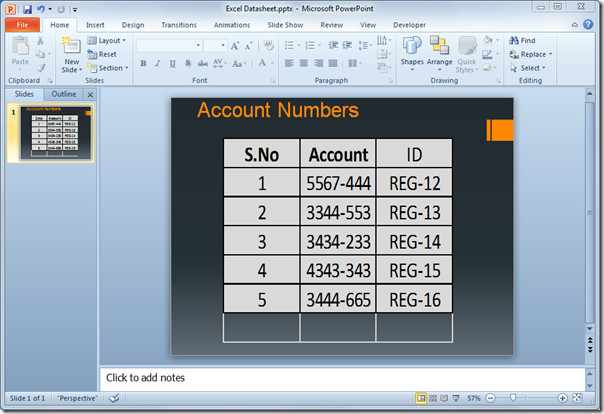

- Polityka rejestrowania - Możesz myśleć, że rejestrowanie zaszyfrowanych danych jestnie ma sprawy. W końcu czyż nie jest bezużyteczne w swojej nieczytelnej zaszyfrowanej formie? Pamiętaj jednak, że sieci VPN przechowują klucze do odszyfrowywania tych danych, a jeśli strony trzecie wymagają dostępu, żądają również dostępu do kluczy. Chociaż VPN może logować się na wiele sposobów bez szkody dla Twojej prywatności, upewnij się, że dzienniki ruchu są surowo zabronione.

- Jurysdykcja - Silne szyfrowanie i zasady zerowego logowaniaświetnie, ale nic z tego nie ma znaczenia, jeśli Twoja sieć VPN znajduje się w kraju, który nie dba o prawa jednostki. Miejsca takie jak Chiny, Wielka Brytania, USA, Australia, Kanada i inne narody notorycznie szybko angażują się w masową inwigilację. Jeśli Twoja sieć VPN jest zarejestrowana w jednym z tych krajów, mogą zostać zmuszone do tajnego rejestrowania danych i zapewnienia dostępu rządowego w razie potrzeby.

- Prędkość - Jedyną wadą szyfrowania jest to, że dodajedane do każdego pakietu informacji. Dodane dane oznaczają większe rozmiary plików, a większe rozmiary plików oznaczają, że więcej informacji jest przesyłanych przez twoje połączenie, co prowadzi do wolniejszego pobierania. Najlepsze sieci VPN mają sprytne obejście, które zapewnia szybkość bez poświęcania prywatności.

- Bezpłatne wersje próbne i gwarancje zwrotu pieniędzy - Jeśli nie możesz się zdecydować, daj kilkaVPN-y uruchomienie testowe. Niektórzy dostawcy oferują krótkie bezpłatne wersje próbne, wyjątkowo tanie bilety dzienne lub gwarancje zwrotu pieniędzy. Pozwala to przetestować usługę w różnych sytuacjach, aby sprawdzić, jak płynne jest jej działanie.

- Inne funkcje - Funkcje definiujące dla każdej sieci VPN często spoczywająkategoria „inne”. Niektóre sieci VPN oferują wbudowane zapory ogniowe, oprogramowanie antywirusowe i narzędzia do blokowania reklam, które mogą być dokładnie tym, czego szukasz. Inni mają lepsze oprogramowanie niestandardowe lub silniejszą obsługę urządzeń z Androidem i iOS. Sprawdzanie dodatkowych funkcji często pomoże Ci zdecydować, która sieć VPN jest dla Ciebie odpowiednia.

Zalecane sieci VPN z silnym szyfrowaniem

Nadal nie możesz zdecydować, która sieć VPN jest dla Ciebie odpowiednia? Zastosowaliśmy powyższe kryteria, aby wybrać kilka najlepszych sieci VPN na rynku. Każdy z nich oferuje niewiarygodnie silne szyfrowanie, wystarczające, aby Twoje dane nigdy nie mogły zostać odczytane przez nieupoważnione oczy. Zobacz niektóre z ich funkcji poniżej i nie wahaj się zarejestrować i zacząć chronić swoją prywatność w Internecie!

1. ExpressVPN

ExpressVPN jest trafnie nazwany jako usługazapewnia niezmiennie szybkie wyniki w większości sieci. Dotyczy to użytkowników w Indiach łączących się ze Stanami Zjednoczonymi, użytkowników z Wielkiej Brytanii na serwerach w Ameryce Południowej i każdej innej kombinacji, o jakiej można pomyśleć. Bez względu na to, gdzie mieszkasz lub gdzie chcesz, aby była twoja wirtualna lokalizacja, ExpressVPN może połączyć Cię z szybkim, niezawodnym połączeniem, prostym i prostym.

ExpressVPN oferuje doskonały wybórniestandardowe aplikacje dla systemów Windows, Mac, Linux, Android, iOS i innych. Istnieje również opcja testu prędkości wbudowana w kilka wersji jej oprogramowania, dzięki czemu zawsze możesz skorzystać z błyskawicznych prędkości połączenia w całej sieci. Jurysdykcja na Brytyjskich Wyspach Dziewiczych bardzo sprzyja polityce przyjaznej prywatności i nie pozostawia Cię na łasce apodyktycznych przepisów rządowych i węszenia. Wreszcie, przechowywane są zerowe dzienniki ruchu, więc nigdy nie pozostawiasz śladu swojej aktywności online.

Przeczytaj naszą pełną recenzję ExpressVPN.

- Odblokowanie Netflix USA, iPlayer, Amazon Prime

- Superszybkie serwery (minimalna utrata prędkości)

- Torrentowanie dozwolone

- Nie prowadzi dzienników danych osobowych

- 24/7 czat na żywo.

- Wyceniony nieco wyżej.

2. NordVPN

Jeśli chcesz mieć najtwardsze szyfrowanie,NordVPN jest właściwą drogą. Firma zarządza ogromną siecią prawie 5600 serwerów w 60 różnych krajach, o czym więcej niż większość innych dostawców może nawet marzyć. Używają tej różnorodności, aby oferować niezwykle inteligentne usługi prywatności na wybranych serwerach, w tym słynny proces podwójnego szyfrowania. Korzystając z wybranych części sieci NordVPN, możesz zawinąć swój ruch w 2048-bitowe szyfrowanie SSL, aby uzyskać najwyższe bezpieczeństwo online.

NordVPN oferuje eleganckie, łatwe w użyciu aplikacje dla wszystkichgłówne systemy operacyjne i urządzenia mobilne. Posiada również jedną z najbardziej kompleksowych zasad zerowego logowania na rynku (nawet zweryfikowali ją niezależnie, aby stłumić wszelkie wątpliwości). Jurysdykcja NordVPN w przyjaznym dla prywatności kraju Panama, ogromny dobrodziejstwo dla użytkowników dbających o prywatność. Dla pełnej anonimowości firma akceptuje płatności bitcoinami.

Przeczytaj naszą pełną recenzję NordVPN.

- Bardzo przystępne plany

- Brak ograniczeń przepustowości

- Torrentowanie jest wyraźnie dozwolone

- „Podwójna” ochrona danych

- Obsługa klienta 24/7.

- Niektóre serwery mogą być zawodne

- Aplikacje mogą być nieco kłopotliwe w użyciu.

3. VyprVPN

Podczas gdy wyniki testu prędkości i oprogramowaniaoferty są świetne, VyprVPN ma silną reputację wśród entuzjastów prywatności dzięki jednej wyjątkowej funkcji: Chameleon. Ten protokół pobiera zaszyfrowane pakiety i otacza ich meta dane dodatkową warstwą bezpieczeństwa, co odpowiada mniej więcej szyfrowaniu adresu na kopercie wysyłanej pocztą. Uniemożliwia to stronom trzecim przeprowadzanie głębokich inspekcji pakietów w celu ustalenia źródła lub miejsca docelowego, co pomaga pokonać blokady zapory i obejść działania dławiące podejmowane przez dostawców usług internetowych.

Funkcje, które wyróżniają VyprVPN, obejmują obsługędla szerokiej gamy systemów operacyjnych, w tym komputerów stacjonarnych i smartfonów; jurysdykcja w Szwajcarii, kraju znanym z przyjaznej dla użytkownika polityki prywatności; unikalna technologia Chameleon, która pomaga pokonać zapory blokujące VPN; plus kompleksowa polityka zerowego rejestrowania, która obejmuje zarówno ruch, jak i żądania DNS.

Przeczytaj naszą pełną recenzję VyprVPN.

Wniosek

Teraz powinieneś mieć mocne pojęcie o czymszyfrowanie jest i jak jest wykorzystywane do ochrony Twojej prywatności w Internecie. Pokazaliśmy Ci wszystko, czego potrzebujesz, aby zacząć bić geobloki, ukrywać swoją tożsamość i po prostu ogólnie być w stanie podwyższonego bezpieczeństwa podczas przeglądania i pobierania. Każdy z naszych rekomendowanych dostawców VPN oferuje niesamowitą równowagę między prywatnością, wydajnością i ceną, dzięki czemu możesz zacząć pracę w ciągu kilku minut.

Czy masz pytania dotyczące szyfrowania, na które nie odpowiedzieliśmy w tym artykule? Daj nam znać w komentarzach poniżej.

Jak uzyskać DARMOWĄ sieć VPN na 30 dni

Jeśli potrzebujesz na przykład sieci VPN na krótki czas podczas podróży, możesz bezpłatnie otrzymać naszą najwyżej sklasyfikowaną sieć VPN. ExpressVPN obejmuje 30-dniową gwarancję zwrotu pieniędzy. Będziesz musiał zapłacić za subskrypcję, to fakt, ale pozwala pełny dostęp przez 30 dni, a następnie anulujesz w celu uzyskania pełnego zwrotu pieniędzy. Ich polityka anulowania bez zadawania pytań jest zgodna z jej nazwą.

Komentarze