Wszyscy słyszeliście już ostrzeżenia: nie klikaj nieznanych linków, ponieważ może to zainfekować urządzenie złośliwym oprogramowaniem. Niezależnie od tego, czy jest to link w wiadomości e-mail z nieznanego adresu, fałszywy przycisk pobierania w witrynie do przesyłania strumieniowego, czy kuszący wyglądający link w wyszukiwarce Google, te wątpliwe linki zobaczysz wszędzie, gdy jesteś online. Ale nawet jeśli wiesz o niebezpieczeństwie złośliwego oprogramowania, nadal możesz przypadkowo kliknąć taki link.

W tym artykule wyjaśnimy trochę, jakie są linki do złośliwego oprogramowania, a następnie nauczymy Cię jak rozpoznać linki do złośliwego oprogramowania i co zrobić, jeśli przypadkowo je klikniesz.

Co oznacza złośliwe oprogramowanie?

Pomiędzy mniejszym doświadczeniem jest pewne zamieszanieużytkownicy komputerów o tym, co dokładnie oznacza „złośliwe oprogramowanie”. A jeśli używasz komputerów od dłuższego czasu, być może lepiej znasz termin „wirus”. Pomaga zrozumieć, w jaki sposób te warunki są używane, dzięki czemu można uzyskać kontrolę nad bezpieczeństwem.

Złośliwe oprogramowanie oznacza złośliwe oprogramowanie. Jest to oprogramowanie zainstalowane na Twoim urządzeniu i działające wbrew Twoim zainteresowaniom - oznacza to, że może ono wykorzystywać zasoby systemowe, kraść dane, kopiować pliki, próbować wyłudzać od Ciebie pieniądze lub uczynić urządzenie częścią botnetu . Termin złośliwe oprogramowanie obejmuje wiele rodzajów wrogiego oprogramowania, w tym wirusy, robaki, oprogramowanie ransomware, spyware, adware i inne.

ZA wirus jest szczególnym rodzajem złośliwego oprogramowania. Jest to program, który kopiuje się po uruchomieniu i przenosi na inne urządzenia w sieci, umożliwiając wirusowi rozprzestrzenianie się i infekowanie innych urządzeń.

Zazwyczaj, gdy ludzie mają problemyna swoim komputerze mogliby powiedzieć, że ma „wirusa”. W rzeczywistości najprawdopodobniej mają jakiś inny rodzaj złośliwego oprogramowania powodującego problemy. Dla zachowania przejrzystości w dalszej części tego artykułu będziemy odnosić się raczej do złośliwego oprogramowania niż wirusów.

Jak wygląda złośliwe oprogramowanie?

Jako termin złośliwe oprogramowanie obejmuje szeroki zakresróżne typy oprogramowania, jeśli twoje urządzenie jest zainfekowane, może zachowywać się na różne sposoby. Jedną z taktyk szkodliwego oprogramowania, które są szczególnie niepokojące, jest ransomware. Jest to oprogramowanie, które dostaje się do twojego systemu i szyfruje lub ukrywa twoje pliki, a następnie wyświetla wyskakujące okienko z żądaniem wysłania pieniędzy do oszustów w celu odzyskania plików. Ten rodzaj złośliwego oprogramowania spowodował wiele chaosu w ciągu ostatnich kilku lat, ponieważ rozprzestrzenia się między urządzeniami tak szybko, że całe sieci mogą zostać bardzo szybko zainfekowane.

Inną popularną formą złośliwego oprogramowania jest adware. Spowoduje to ukrycie reklam w urządzeniu, takich jak wstawienie ich do stron internetowych, a nawet do okien aplikacji. Jest to mniej niebezpieczne niż inne rodzaje złośliwego oprogramowania, ale nadal jest bardzo denerwujące. Niesławne paski narzędzi przeglądarki, które były wszędzie 10 lat temu, są przykładem tego rodzaju złośliwego oprogramowania. Mogą przekierowywać zapytania z przeglądarki do innej wyszukiwarki, otwierać zakładki stron reklamowych lub dodawać reklamy banerowe do odwiedzanych stron internetowych.

Jednym z powodów do niepokoju jest to, że nawet nie możeszświadomy, że twoje urządzenie zostało zainfekowane. Czasami złośliwe oprogramowanie siedzi w tle podczas korzystania z urządzenia i zużywa zasoby systemowe, robiąc coś niecnego - na przykład wysyłając spam z urządzenia, używając urządzenia do wydobywania kryptowaluty lub oszustwa reklamowego. Ale jeśli nie wiesz, jak przeglądać procesy systemowe, możesz nawet tego nie zauważyć. Oprogramowanie szpiegujące to rodzaj złośliwego oprogramowania, które gromadzi dane z urządzenia (w tym hasła) i wysyła te dane z powrotem do oszustów. Znakiem infekcji złośliwym oprogramowaniem, na którą należy zwrócić uwagę, jest to, że urządzenie znacznie wolniej uruchamia się i ładuje oprogramowanie lub strony internetowe. Twoje urządzenie może się również nagrzewać, jeśli jest to telefon komórkowy. Jednak spowolnienie to coś, co dzieje się z czasem z urządzeniami, więc może być trudno stwierdzić, czy urządzenie jest zainfekowane, czy tylko się starzeje.

Jakie urządzenia są podatne na złośliwe oprogramowanie?

Urządzenia w twoim domu, które są najbardziej prawdopodobnezainfekować się złośliwym oprogramowaniem to Twój komputer osobisty oraz telefon lub tablet. Komputer osobisty odnosi się do komputera stacjonarnego lub laptopa, na którym może działać system Windows, Mac OS lub Linux. Wszystkie te systemy operacyjne mają ograniczenia bezpieczeństwa, o których powinieneś wiedzieć.

Być może już dawno słyszałeś, że „Macs niedostać złośliwe oprogramowanie ”lub że nie można zainfekować komputera z systemem Linux złośliwym oprogramowaniem. Chociaż kiedyś było prawdą, że napisano mniej szkodliwych programów atakujących użytkowników komputerów Mac i Linux niż użytkowników systemu Windows, zawsze było możliwe, aby każde domowe urządzenie komputerowe zostało zainfekowane złośliwym oprogramowaniem. W rzeczywistości, ponieważ Linux, a zwłaszcza komputery Mac stały się bardziej popularne, teraz powstaje więcej złośliwego oprogramowania, które atakuje również te systemy operacyjne.

Ponieważ telefony komórkowe i tablety stały się coraz bardziej popularnepopularne, teraz są często celem złośliwego oprogramowania. Android i iOS to dwa bardzo często używane mobilne systemy operacyjne, które są również podatne na złośliwe oprogramowanie.

W jaki sposób zainfekowane jest twoje urządzenie złośliwym oprogramowaniem?

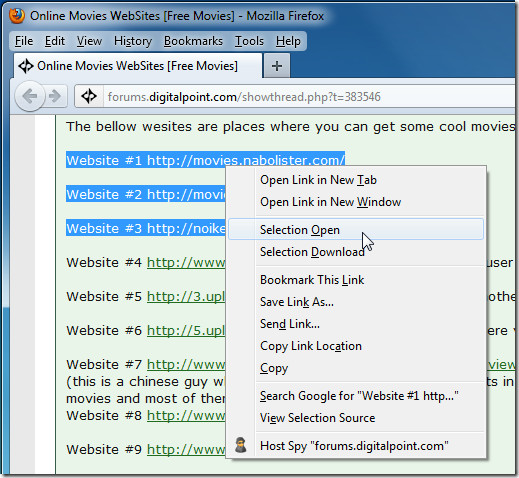

To wszystko brzmi bardzo niepokojąco, jednak możeszunikaj zdecydowanej większości złośliwego oprogramowania, uważając na to, co klikniesz. Zasadniczo złośliwe oprogramowanie dostaje się na twoje urządzenie, gdy pozwalasz niezaufanemu serwisowi lub programowi na uruchomienie pliku instalatora dla twojego systemu operacyjnego. Na przykład, jeśli odwiedzisz witrynę do przesyłania strumieniowego lub torrentów, często zobaczysz przyciski pod plikami, które naprawdę chcesz, które mówią np. „Pobierz teraz HD!”. Te przyciski nie są częścią witryny, ale w rzeczywistości próbują zainfekować komputer złośliwym oprogramowaniem. Jeśli klikniesz przycisk, spróbuje zainstalować złośliwe oprogramowanie na twoim komputerze.

Innym powszechnym sposobem rozprzestrzeniania się złośliwego oprogramowania jestpoprzez linki w e-mailach. Jeśli zobaczysz w skrzynce odbiorczej wiadomość e-mail od nieznanego użytkownika, najlepiej w ogóle nie otwieraj wiadomości. Ale jeśli go otworzysz, zdecydowanie nie klikaj żadnych łączy w wiadomości e-mail, ponieważ prawdopodobnie będą to linki do pobrania złośliwego oprogramowania. Nie otwieraj też żadnych załączników od nieznanych nadawców, ponieważ mogą one ukrywać linki złośliwego oprogramowania nawet w czymś, co wygląda łagodnie jak dokument PowerPoint lub PDF.

Jak rozpoznać linki do złośliwego oprogramowania?

Jak powiedzieliśmy wcześniej, zawsze powinieneś rozważyćźródło linku przed jego kliknięciem. Jeśli źródłem linku jest nieznany adres e-mail, niezamówiona wiadomość w Twoich wiadomościach na Facebooku od kogoś, kogo nie znasz, lub tweet od nieznanego użytkownika bez obserwujących, prawdopodobnie jest to link do złośliwego oprogramowania.

Powinieneś także uważać na skrócone adresy URL. Skracanie adresów URL stało się popularne ze względu na limit znaków na Twitterze i innych platformach - więc gdy użytkownicy chcieli dodać link do tweeta, ale nie zajmowali zbyt wiele miejsca, użyliby skracacza adresów URL. W ten sposób długi link, taki jak:

https://www.addictivetips.com/category/vpn/

zostaje skrócony do krótszego linku, takiego jak:

https://goo.gl/GMSWJE

Problem polega na tym, że ułatwia ukrywanie złośliwego łącza. Jeśli zobaczyłeś link taki jak:

http://www.dodgysite.to/spam/dubioussoftware.exe

wtedy będziesz wiedział, żeby go nie kliknąć. Ale jeśli URL zostanie skrócony, nie będziesz w stanie tego stwierdzić.

Jeśli nie masz pewności co do skróconego linku, żeznalazłeś, spróbuj podłączyć go do witryny sprawdzającej, takiej jak https://checkshorturl.com, aby sprawdzić, czy jest bezpiecznie, zanim klikniesz. Możesz także użyć narzędzia do sprawdzania reputacji witryny, takiego jak http://www.urlvoid.com/, aby sprawdzić, czy znaleziony link jest podejrzany, czy nie.

Co zrobić, jeśli klikniesz łącze złośliwego oprogramowania

Być może przypadkowo kliknąłeś link, który Twoim zdaniem jest podejrzany. W porządku, te rzeczy się zdarzają. Ale powinieneś podjąć następujące kroki, aby uchronić się przed złośliwym oprogramowaniem:

- Zachowaj spokój. Nie musisz panikować. Jeśli kliknąłeś tylko jeden link złośliwego oprogramowania, prawdopodobnie nic ci nie będzie. Aby się upewnić, wykonaj kolejne kroki.

- Odłącz się od Internetu. Złośliwe oprogramowanie może przenosić się z Twojego urządzenia na inneurządzenia w sieci i mogą komunikować się przez Internet. Więc jeśli uważasz, że masz do czynienia z infekcją złośliwym oprogramowaniem, pierwszą rzeczą do zrobienia jest przełączenie urządzenia w tryb offline. Możesz to zrobić, odłączając kabel do przewodowego Internetu lub wyłączając Wi-Fi i komórkową transmisję danych na urządzeniu Wi-Fi.

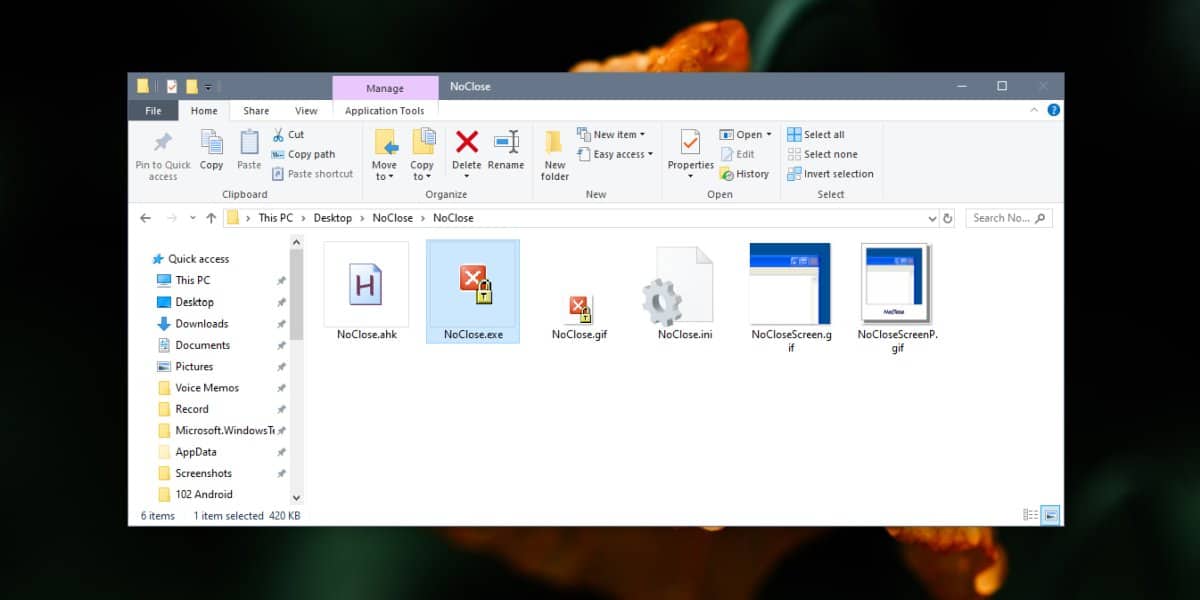

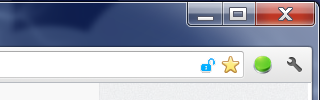

- Użyj menedżera zadań, aby zabić swoją przeglądarkę. Chcesz uciec od strony ze złośliwym oprogramowaniem i zabić wszelkie procesy, które mogą być uruchomione na twoim urządzeniu. Najlepszym sposobem na to jest użycie menedżera zadań na urządzeniu do zabicia przeglądarki.

- Odrzuć wszystkie próby pobrania. Kliknięcie linku złośliwego oprogramowania zajmiedo strony internetowej, na której prawdopodobnie rozpocznie się automatyczne pobieranie. Nie należy zezwalać przeglądarce na automatyczne pobieranie plików, więc przeglądarka zwykle zapyta, czy chcesz pobrać plik. Jeśli klikniesz Anuluj, pobieranie nie uruchomi się i prawdopodobnie jesteś bezpieczny.

- Jeśli pobierasz plik, nie otwieraj go. Powinieneś otrzymać ostrzeżenie, jeśli przeglądarka próbuje uruchomić plik .exe lub inny potencjalnie niebezpieczny typ pliku. Anuluj autorun i usuń plik od razu.

- Ponownie otwórz przeglądarkę. Jednym z problemów, które mogą wystąpić, jest złośliwe oprogramowaniestrony internetowe nie pozwalają na ich zamykanie za pomocą Javascript. Możesz zabić przeglądarkę w menedżerze zadań, ale kiedy ponownie otworzysz przeglądarkę, twoje karty zostaną zapamiętane, a strona ze złośliwym oprogramowaniem zostanie ponownie otwarta. Aby tego uniknąć, ponownie otwórz przeglądarkę, gdy nadal jesteś odłączony od Internetu. W ten sposób możesz zamknąć kartę ze stroną ze złośliwym oprogramowaniem, zanim będzie ona mogła połączyć się z Internetem i wyświetlić szkodliwe Javascript.

- Wyczyść pamięć podręczną. Aby pozbyć się wszelkich trwałych plików podczas odwiedzania witryny ze złośliwym oprogramowaniem, wyczyść pamięć podręczną przeglądarki.

- Uruchom skanowanie w poszukiwaniu złośliwego oprogramowania. Aby sprawdzić, czy urządzenie zostało zainfekowaneze złośliwym oprogramowaniem i aby je usunąć, skorzystaj z narzędzia do skanowania w poszukiwaniu złośliwego oprogramowania. Istnieje wiele opcji skanerów złośliwego oprogramowania, ale Malwarebytes jest popularnym narzędziem, które można uzyskać za darmo.

- Użytkownicy Androida: Uruchom skaner zestawu root. Jeśli korzystasz z Androida, możesz też zrobić dodatkowy krok, uruchamiając skaner rootkitów, aby mieć pewność, że wykryłeś wszystkie potencjalne złośliwe oprogramowanie.

- Używaj ochrony przed złośliwym oprogramowaniem w czasie rzeczywistym. Aby zapobiec problemom w przyszłości, powinieneś dostaćoprogramowanie antywirusowe z ochroną w czasie rzeczywistym, które odbije większość prób instalacji złośliwego oprogramowania. Pamiętaj jednak, że twoje oprogramowanie jest tak dokładne, jak jego najnowsza aktualizacja. Pamiętaj, aby regularnie aktualizować zarówno system operacyjny, jak i oprogramowanie antywirusowe, aby chronić Cię przed najnowszymi zagrożeniami.

Użyj sieci VPN, aby zachować bezpieczeństwo w Internecie

Inną dobrą praktyką bezpieczeństwa, do której należy się dostać, jestkorzystanie z VPN przy każdym połączeniu z Internetem. Działa to poprzez szyfrowanie wszystkich danych wysyłanych przez urządzenie przez Internet, dzięki czemu inne osoby nie mogą ich zobaczyć ani ukraść. Jest to szczególnie ważne, gdy korzystasz z publicznych sieci Wi-Fi, takich jak te, które można znaleźć w bibliotekach lub na lotnisku, ponieważ niektóre rodzaje złośliwego oprogramowania są przeznaczone do atakowania osób korzystających z tych punktów dostępu online. Ponadto VPN chroni cię przed takimi problemami, jak kradzież tożsamości, zabezpieczając dane, aby nie były dostępne dla innych.

Pamiętaj jednak, że ogólnie VPN niechronią cię przed złośliwym oprogramowaniem, jeśli klikniesz linki do złośliwego oprogramowania. Najlepiej jest mieć zarówno oprogramowanie antywirusowe w czasie rzeczywistym, jak i VPN, których używasz razem w celu optymalnej ochrony online.

Nasze zalecane sieci VPN

Jest dwóch dostawców VPN, którzy szczególnie zalecamy, aby zapewnić Ci bezpieczeństwo podczas łączenia się z Internetem:

1. ExpressVPN

ExpressVPN to niezwykle popularny VPN, który obejmujewszystkie niezbędne podstawy: szybkość, łatwość użycia i wysoki poziom bezpieczeństwa. Aby zapewnić bezpieczeństwo i prywatność danych, usługa korzysta z silnego 256-bitowego szyfrowania i zasady braku rejestrowania, a ponadto w oprogramowaniu jest więcej opcji bezpieczeństwa, takich jak ochrona przed wyciekiem DNS, przełącznik zabicia i sprawdzanie adresu IP.

Połączenia są super szybkie, a serwersieć jest duża i obejmuje 1500 serwerów w 94 różnych krajach. Oprogramowanie jest łatwe w obsłudze i jest dostępne dla urządzeń z systemem Windows, Mac OS, Linux i Android, a także niektórych konsol do gier i telewizorów smart. Istnieją również rozszerzenia przeglądarki, które są dostępne dla Google Chrome, Mozilla Firefox i Apple Safari.

- Odblokowuje US Netflix, BBC iPlayer i inne usługi przesyłania strumieniowego

- Fast służy z minimalną utratą prędkości

- Bardzo prosty i łatwy w użyciu

- Surowe zasady braku dzienników dotyczące danych osobowych

- Świetne wsparcie (czat 24/7).

- Opcje konfiguracji dla zaawansowanych użytkowników.

Przeczytaj naszą pełną recenzję ExpressVPN tutaj.

2. NordVPN

NordVPN to najlepsza sieć VPN zapewniająca prywatność i bezpieczeństwo. VPN ma ważne funkcje bezpieczeństwa, takie jak szyfrowanie 256-bitowe i zasady braku rejestrowania, a także specjalne serwery, które zapewniają dodatkowe funkcje bezpieczeństwa, takie jak anty DDoS, podwójne VPN i cebulowe przez VPN. Ta usługa jest wyjątkowa, ponieważ oprócz VPN istnieje również opcja CyberSec, którą możesz włączyć. Ten pakiet bezpieczeństwa cybernetycznego ochroni Cię przed złośliwym oprogramowaniem, phishingiem i innymi zagrożeniami. Musisz tylko włączyć przełącznik CyberSec w Ustawieniach, a podczas korzystania z VPN będziesz chroniony przed złośliwym oprogramowaniem.

Połączenia są wystarczająco szybkie dlapobieranie lub przesyłanie strumieniowe dużych plików, a dostępnych jest wiele serwerów - ponad 3500 w 60 różnych krajach. Oprogramowanie można zainstalować na urządzeniach z systemem Windows, Mac OS, Linux, iOS, Chrome OS, Android lub Windows Phone.

- Serwery zoptymalizowane do odblokowywania Netflix

- Rozległy park serwerów obejmujący ponad 5400 różnych serwerów

- Umożliwia wiele połączeń (6 urządzeń)

- „Podwójna” ochrona danych

- Wsparcie czatu 24/7.

- Niektóre serwery mogą być powolne i zawodne

- Łączenie się aplikacji może czasem być powolne.

Przeczytaj naszą pełną recenzję NordVPN tutaj.

Wniosek

Złośliwe oprogramowanie jest częstym problemem, który może powodowaćwszystko, od drobnej irytacji widząc dodatkowe reklamy na stronach internetowych, po całkowite spustoszenie związane z szyfrowaniem i okupem wszystkich plików. Jeśli jednak podejmiesz podstawowe środki bezpieczeństwa, możesz zachować bezpieczeństwo. Nigdy nie klikaj linków z nieznanych źródeł i nie pobieraj nieznanych plików - zwłaszcza jeśli są to instalatory takie jak plik .exe. Jeśli przypadkowo klikniesz link do złośliwego oprogramowania, a następnie odłączysz się od Internetu, zabij swoją przeglądarkę i odrzuć wszelkie próby pobrania, które próbują się uruchomić, i uruchom skanowanie w poszukiwaniu złośliwego oprogramowania. Aby uzyskać najlepsze bezpieczeństwo, używaj jednocześnie zarówno oprogramowania do ochrony przed złośliwym oprogramowaniem w czasie rzeczywistym, jak i VPN.

Czy masz doświadczenie z infekcją złośliwym oprogramowaniem na swoim urządzeniu? Jak się tego pozbyłeś? Daj nam znać o swoich doświadczeniach w komentarzach poniżej.

Jak uzyskać DARMOWĄ sieć VPN na 30 dni

Jeśli potrzebujesz na przykład sieci VPN na krótki czas podczas podróży, możesz bezpłatnie otrzymać naszą najwyżej sklasyfikowaną sieć VPN. ExpressVPN obejmuje 30-dniową gwarancję zwrotu pieniędzy. Będziesz musiał zapłacić za subskrypcję, to fakt, ale pozwala pełny dostęp przez 30 dni, a następnie anulujesz w celu uzyskania pełnego zwrotu pieniędzy. Ich polityka anulowania bez zadawania pytań jest zgodna z jej nazwą.

Komentarze