Ao evitar a censura online, a maioria das pessoas éciente de "proxies" e serviços VPN. São ferramentas que ajudam os usuários a contornar coisas como censura política ou mesmo apenas regras de TI no local de trabalho. Eles também são ótimos para aqueles que são paranóicos on-line e desejam uma camada extra de privacidade. Na maioria das vezes, coisas como VPNs e até sites proxy públicos funcionam muito bem. Eles são fáceis de acessar e configurar. Para usuários de Linux, existe uma maneira fácil de contornar regras de rede tolas e criar rapidamente alguma privacidade ao navegar on-line; faça um túnel SSH.

Como funciona o encapsulamento

O tunelamento funciona criando um "tubo" ou "túnel"do host do servidor para o cliente, exportando efetivamente o tráfego do host para o cliente. Efetivamente fazendo parecer que você está sentado em frente ao servidor, usando a conexão à Internet em vez do PC em que está.

O túnel é possibilitado pelo Secure ShellProtocolo: SSH. O encapsulamento SSH não requer um servidor doméstico, de qualquer tipo. Isso ocorre porque a execução de um servidor SSH é possivelmente um dos programas mais leves do mercado. Caramba, você poderia até rodar em um telefone celular se tivesse a motivação.

Configurando um túnel

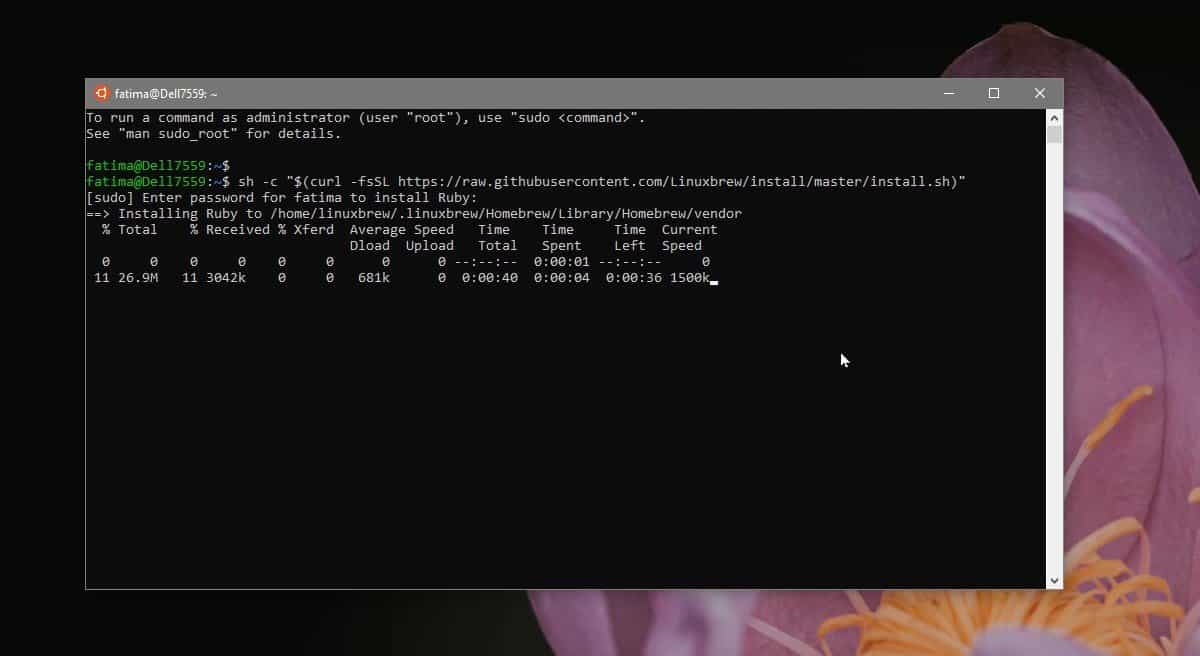

Não é possível fazer o túnel SSH sem um SSHservidor. Felizmente, o processo de instalação é bastante fácil. Comece instalando o SSH e o componente do servidor. O comando para instalar os componentes varia de acordo com o sistema operacional.

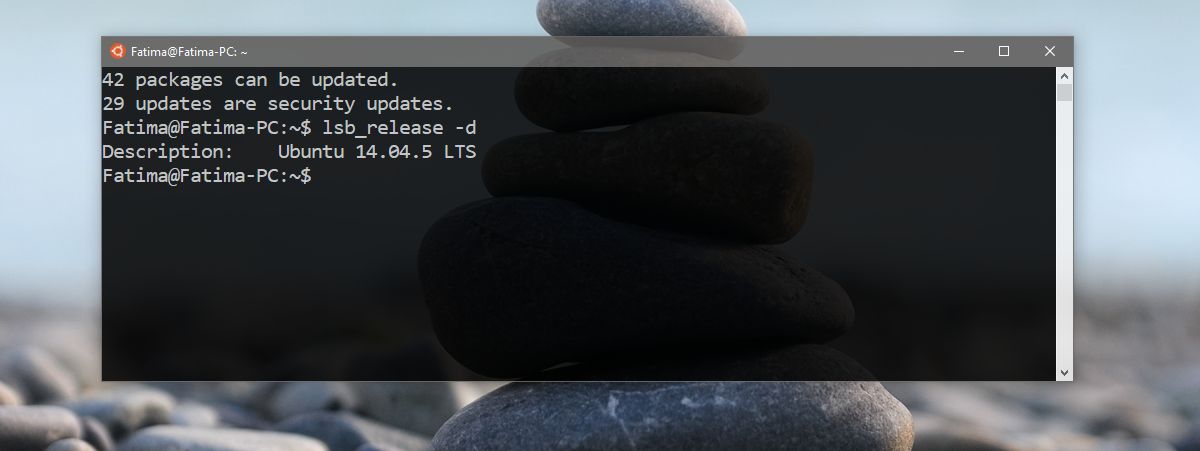

Ubuntu

sudo apt install openssh-server

Arch Linux

sudo pacman -S openssh sudo systemctl enable sshd sudo systemctl start sshd

Debian

sudo apt-get install openssh-server

Fedora / OpenSUSE

Os usuários do Fedora e do OpenSUSE descobrirão que o SSH já está no sistema. Apesar disso, ele pode não estar ativado. Ligue-o através de:

sudo systemctl enable sshd sudo systemctl start sshd

Com o servidor instalado, é hora de encapsular.

MEIAS PROXY

A melhor maneira de encapsular é o método dinâmico. Isso garante que o tráfego permaneça seguro. Essa é a melhor opção, por motivos de privacidade. Além disso, como o túnel SSH está sendo transformado em uma conexão proxy SOCKS, ninguém poderá espionar sua conexão.

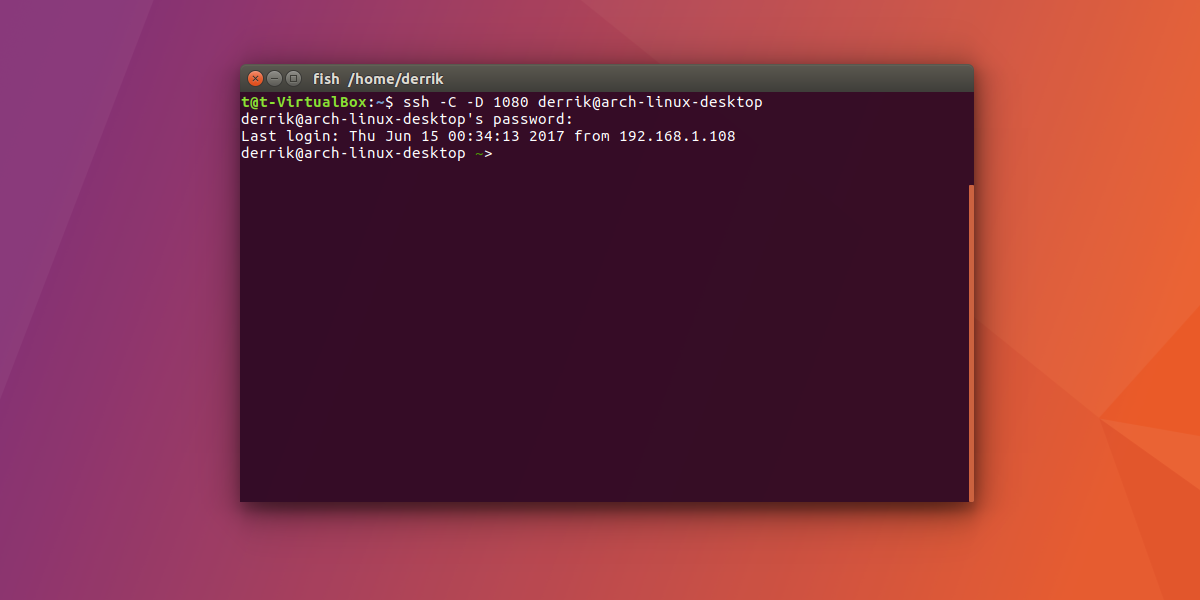

ssh -C -D 1080 remote@ip-address

Lembre-se de que você precisará alterar “remote @ ip-address” com o nome de usuário e o endereço IP do PC para o qual está tentando enviar o túnel.

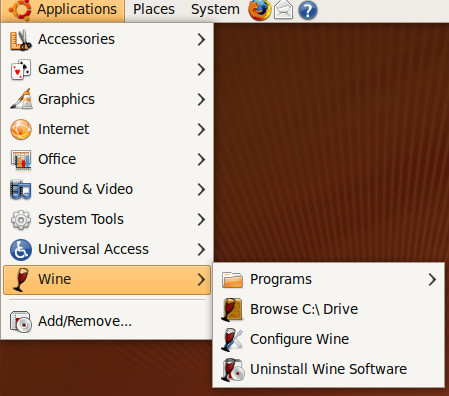

Configurando o FireFox

Seja qual for o tipo de túnel que você deseja usar, seo que você deseja é navegar na Internet, é necessário definir as configurações de proxy. Lembre-se de que, embora os proxies do SOCKS funcionem muito bem em todos os navegadores, o melhor para usar é o Firefox. Isso ocorre porque possui opções robustas.

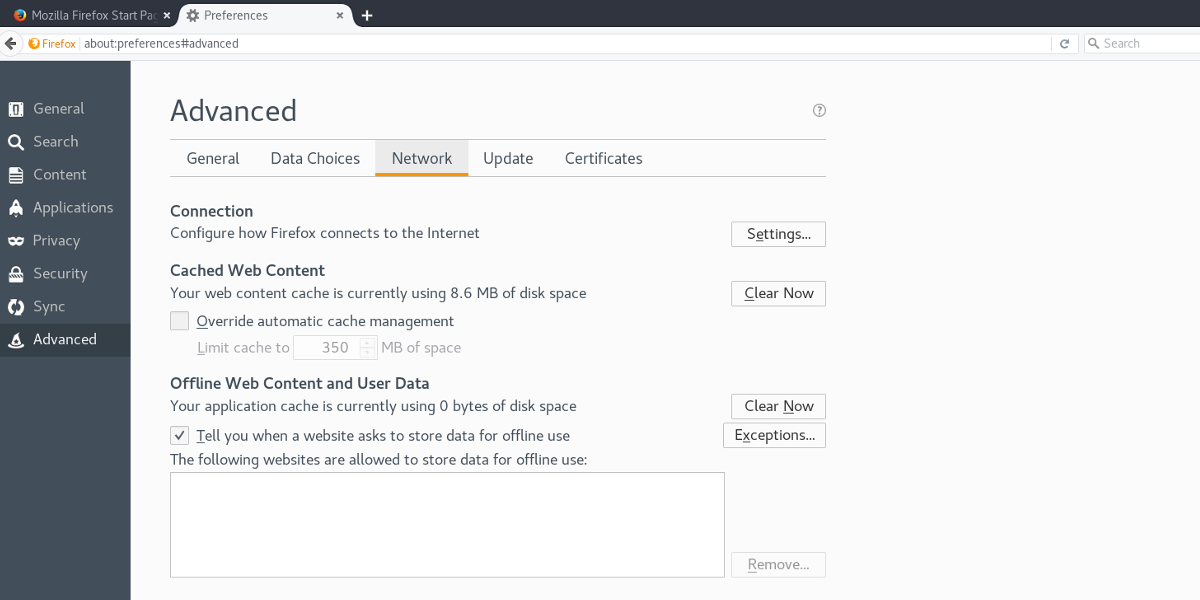

Comece abrindo o Firefox e clique no menu hambúrguer para revelar a área de configurações. Clique em "Preferências", para abrir a guia de preferências. Em seguida, clique em "Avançado" e depois em "Rede".

Dentro da página Rede, clique em "configurações" para revelar as configurações de proxy.

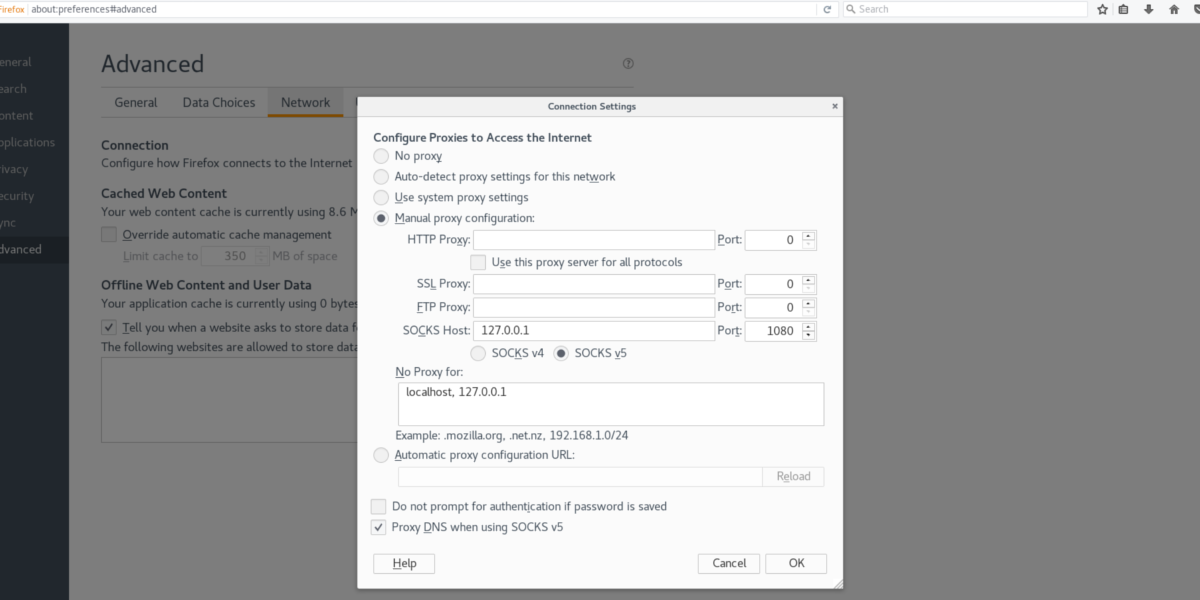

Encontre "Configuração manual", clique na caixa de seleção,e selecione a área de texto SOCKS HOST. Nesta área de texto do SOCKS HOST, coloque “127.0.0.1”. Use "8888" para a porta. Em seguida, clique no botão OK, abra uma nova guia e digite "about: config" na barra de URL.

Sobre o Firefox: Config

A área sobre configuração do Firefox é onde os usuários avançados podem ajustar e alterar o funcionamento interno do Firefox. Para que o proxy SOCKS funcione, é necessário alterar uma configuração e nada mais.

Na página about: config, leia o aviso que aparece e aceite-o para continuar. Desmarque a caixa de seleção se não quiser ver o aviso novamente.

Na barra de pesquisa, cole “network.proxy.socks_remote_dns ”. Procure a opção "False" e clique duas vezes nela para que ela mude para true. Depois disso, o proxy SOCKS estará funcionando e a navegação poderá começar.

Nota: Quando o túnel SSH se desconectar, o túnel será desativado. Além disso, se você quiser usar o Firefox no modo normal, precisará voltar às configurações de rede e alterar tudo novamente para o normal, caso contrário não funcionará corretamente.

Túnel local básico

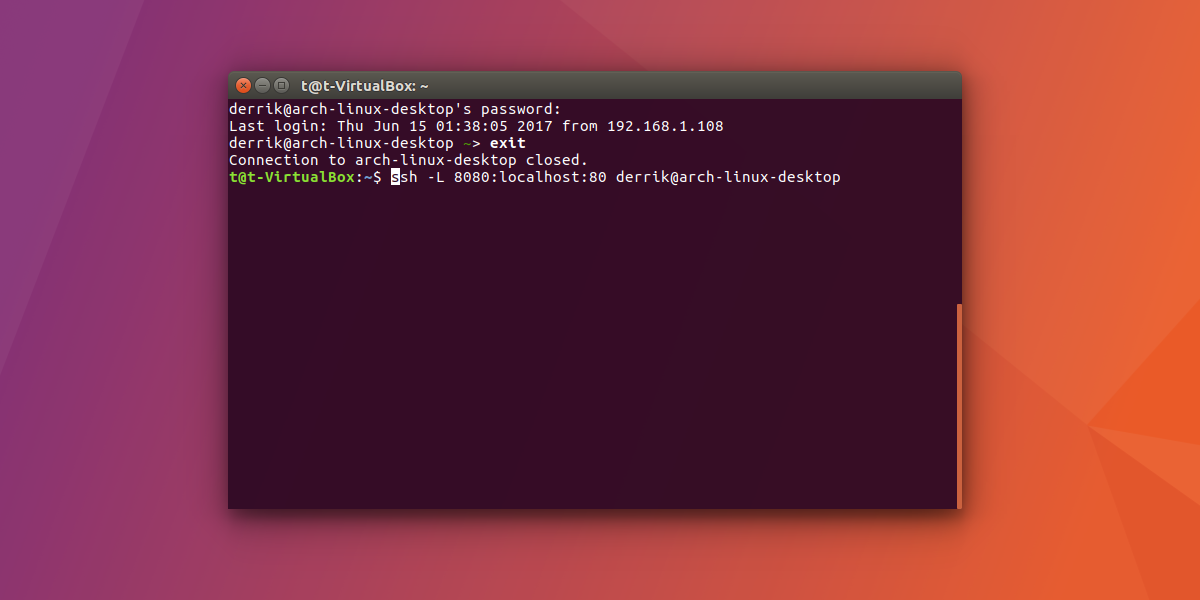

Este é um túnel que envia uma conexão localmentea uma conexão remota. É melhor quando você deseja conectar o servidor a um PC remoto. Se você não precisa de privacidade e deseja apenas uma conexão remota via túnel, use o túnel local.

ssh -L 8888:localhost:80 remote@ip-address

Conclusão

O tunelamento sobre SSH é uma ótima maneira de direcionartráfego da Internet em particular sob demanda. Além disso, é uma ótima opção se você deseja usar uma VPN, mas não pode pagar. Isso não quer dizer que usar uma VPN no Linux não seja uma boa ideia. No entanto, há um tempo e um lugar para eles. Se tudo o que você deseja é uma maneira rápida de direcionar o tráfego on-line com segurança com o Linux, crie um túnel SSH.

Comentários