O Linux tem uma reputação de ser bastante seguro,e dos três grandes sistemas operacionais, ele enfrenta muito menos problemas quando se trata de privacidade. Ainda assim, por mais seguro que seja o Linux, sempre há espaço para melhorias. Apresentando o Firejail. É um aplicativo que permite aos usuários pegar qualquer aplicativo em execução e "aprisioná-lo" ou "protegê-lo". O Firejail permite isolar um aplicativo e impedir que ele acesse qualquer outra coisa no sistema. O aplicativo é a ferramenta de sandboxing de programa mais popular no Linux. É por isso que muitas distribuições Linux decidiram enviar este software. Veja como obter o Firejail no Linux.

ALERTA DE SPOILER: Role para baixo e assista ao tutorial em vídeo no final deste artigo.

Instalação

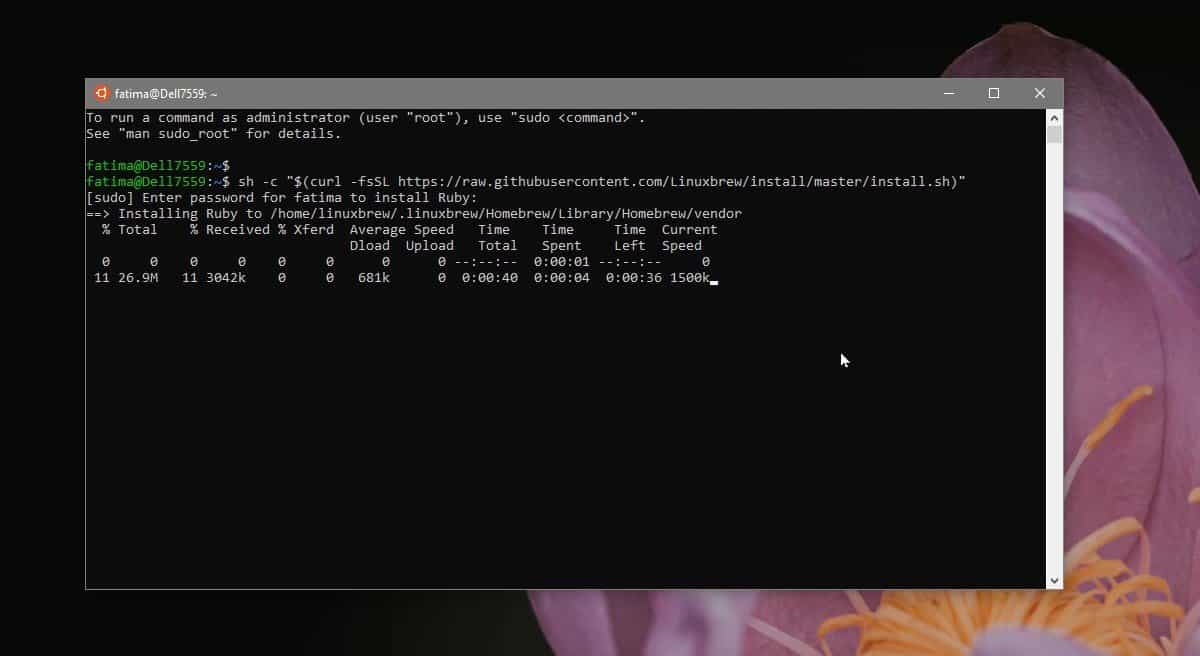

Ubuntu

sudo apt install firejail

Debian

sudo apt-get install firejail

Arch Linux

sudo pacman -S firejail

Não está satisfeito com a versão repo do Firejail no Arch? Considere criar a versão Git a partir do AUR.

Fedora

Infelizmente, não há pacote Firejail paraFedora para ser visto. Os principais repositórios não o possuem e não há motivos para acreditar que isso vai mudar. Os usuários do Fedora ainda podem instalar o software, com o Copr.

O Copr é muito semelhante aos PPAs no Ubuntu, ou oArch Linux AUR. Qualquer usuário pode criar um repositório Copr e colocar um software nele. Existem muitos repositórios FireJail Copr, portanto, se o que listamos neste artigo parar de atualizar, fique à vontade para acessar o site e encontrar um substituto.

Para obter o Firejail no Fedora, faça:

sudo dnf copr enable ssabchew/firejail sudo dnf install firejail

OpenSUSE

Como a maioria dos softwares de terceiros do Suse, os usuários encontrarão o Firejail no OBS. Versões do Firejail podem ser instaladas rapidamente para as versões mais recentes do Leap e Tumbleweed. Traga-os aqui.

Certifique-se de clicar no botão 1 clique para instalar via YaST.

De outros

O código-fonte do Firejail está prontamente disponível e fácil de compilar se você estiver em uma distribuição Linux não suportada.

Para começar, instale o pacote Git no seuversão do Linux. Faça isso abrindo o gerenciador de pacotes, procurando por "git" e instalando-o no sistema. Também instale quaisquer ferramentas de compilação especiais para sua distribuição Linux, se você ainda não o fez (deve ser fácil de encontrar, basta verificar o wiki da sua distribuição). Por exemplo, compilar no Debian / Ubuntu requer uma compilação essencial.

Depois que o pacote git estiver instalado no sistema, use-o para obter a versão mais recente do software Firejail.

git clone https://github.com/netblue30/firejail.git

O código está no sistema. Digite a pasta baixada para iniciar o processo de compilação com o comando cd.

cd firejail

Antes que este software seja compilado, você precisaráexecute uma configuração. Isso examinará seu PC e informará ao software o que ele possui, quais são as especificações e etc. Isso é importante e, sem ele, o software não será construído.

configure

O programa está configurado para compilação. Agora, vamos gerar um makefile. Um makefile tem instruções para criar um pedaço de software. Faça isso com o comando make.

make

Por fim, instale o software firejail no seu sistema:

sudo make install-strip

Usando Firejail

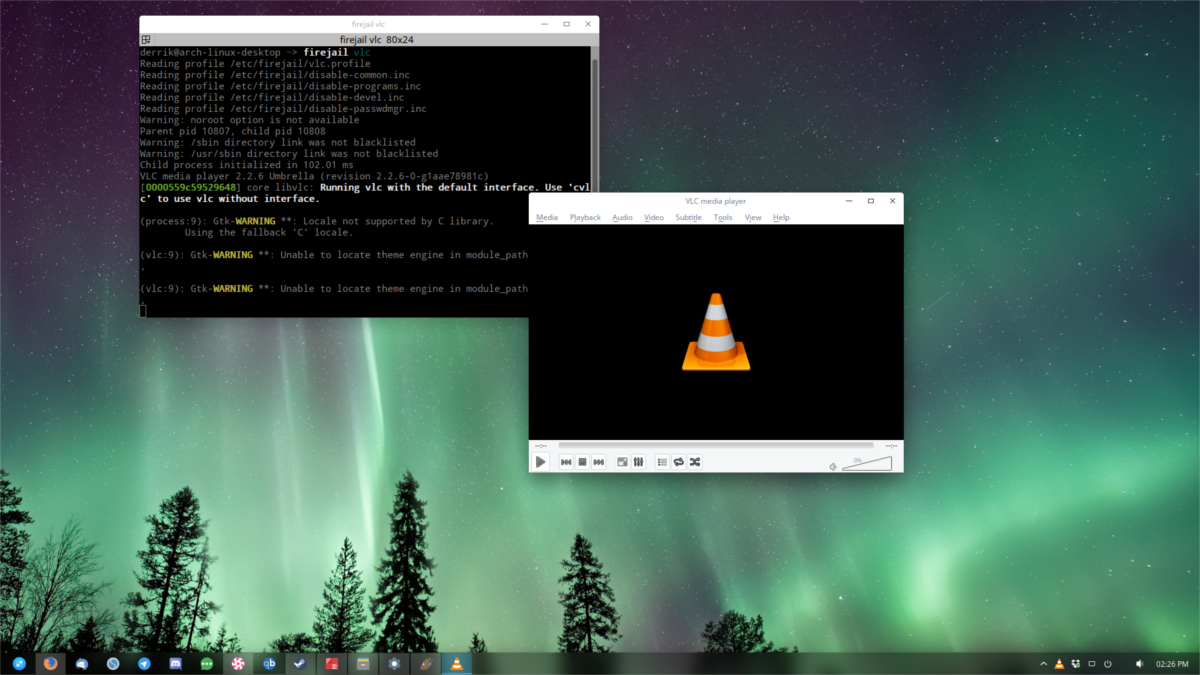

Sandboxing algo com Firejail é fácil. Para uma sandbox básica de programa, tudo o que é necessário é usar o prefixo "firejail" antes de inserir um comando. Por exemplo: para Sandbox, o editor de texto Gedit, e silo, se estiver fora do restante da instalação do Linux, faça: firejail gedit no terminal. É assim que funciona. Para sandbox simples, isso é suficiente. No entanto, devido à complexidade do software, é necessária alguma configuração.

Por exemplo: se você executar firejail firefox, o navegador Firefox será executado em um ambiente bloqueadosandbox e nada mais no sistema poderá tocá-lo. Isso é ótimo para segurança. No entanto, se você deseja fazer o download de uma imagem em um diretório, talvez não seja possível, pois o Firejail pode não ter acesso a todos os diretórios do sistema e etc. Como resultado, você precisará examinar e listar especificamente onde uma sandbox PODE e NÃO PODE entrar no sistema. Veja como fazer isso:

Lista de permissões e lista negra de perfis

A lista negra e a lista de permissões são uma coisa por aplicativo. Não há como definir padrões globais para o que os aplicativos presos podem acessar. O Firejail já possui muitos arquivos de configuração. Eles geram padrões saudáveis com esses arquivos de configuração e, como resultado, os usuários básicos não precisam fazer nenhuma edição. Ainda assim, se você é um usuário avançado, a edição desses tipos de arquivos pode ser útil.

Abra um terminal e vá para / etc / firejail.

cd /etc/firejail

Use o comando LS para visualizar todo o conteúdo do diretório e use um canal para tornar cada página visível. Pressione a tecla Enter para mover a página para baixo.

Encontre o arquivo de configuração do seu aplicativo e anote-o. Nisso, continuaremos com o exemplo do Firefox.

ls | more

Abra o perfil do Firefox firejail no editor de nano texto.

sudo nano /etc/firejail/firefox.profile

Como afirmado anteriormente, o aplicativo Firejail é sensatopadrões. Isso significa que os desenvolvedores passaram e configuraram padrões que devem funcionar para a maioria dos usuários. Por exemplo: embora o aplicativo esteja preso, o diretório ~ / Downloads e os diretórios de plug-in no sistema estão disponíveis. Para adicionar mais itens a esta lista de permissões, vá para a seção do arquivo de configuração em que tudo está na lista de permissões e escreva suas próprias regras.

Por exemplo, para facilitar o upload de fotos para o meu perfil do Facebook na versão firejail do Firefox, preciso adicionar:

whitelist ~/Pictures

A mesma premissa pode ser usada para a lista negra. Para impedir que a versão em área restrita do Firefox veja diretórios específicos (não importa o quê), sinta-se à vontade para fazer algo como:

blacklist ~/secret/file/area

Salve suas edições com Ctrl + O

Nota: "~ /" significa / usuário doméstico / atual

Conclusão

Sanboxing é uma maneira brilhante de protegervocê mesmo de aplicativos com vazamento ou de maus atores que desejam roubar seus dados. Se você é paranóico no Linux, provavelmente é uma boa ideia dar uma chance a esta ferramenta.

Comentários