Îngrijorat de faptul că este posibil să aveți un rootkitServer Linux, desktop sau laptop? Dacă doriți să verificați dacă există sau nu rootkit-uri pe sistemul dvs. și să scăpați de ele, va trebui mai întâi să vă scanați sistemul. Unul dintre cele mai bune instrumente de scanare a rootkit-urilor pe Linux este Tiger. Când este executat, face un raport complet de securitate al sistemului dumneavoastră Linux care prezintă unde sunt problemele (inclusiv rootkit-urile).

În acest ghid, vom analiza modul de instalare a instrumentului de securitate Tiger și vom căuta Rootkit-uri periculoase.

Instalați Tiger

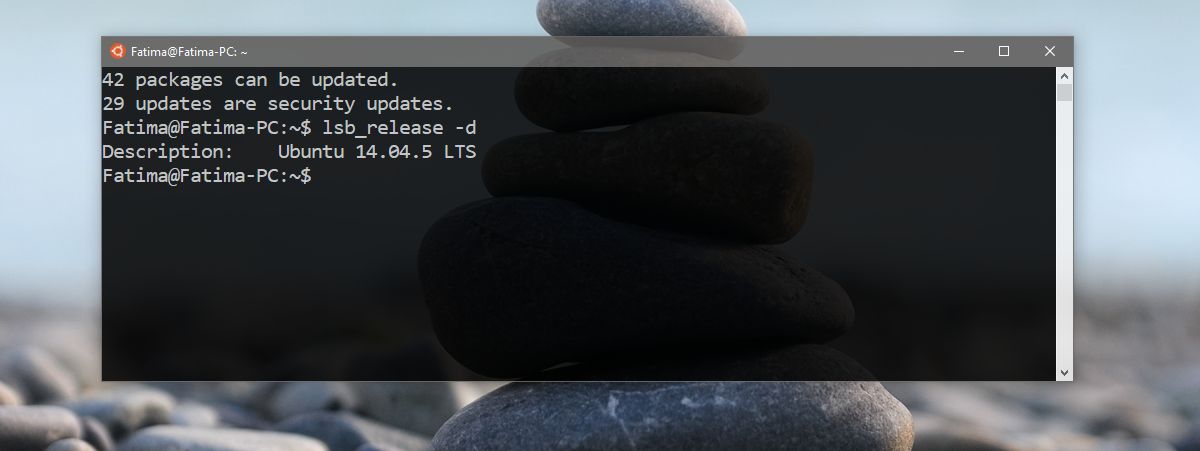

Tiger nu vine cu distribuții Linuxdin cutie, așa că înainte de a parcurge modul de utilizare a instrumentului de securitate Tiger pe Linux, va trebui să parcurgem modul de instalare. Pentru a instala Tiger veți avea nevoie de Ubuntu, Debian sau Arch Linux fără a compila codul sursă.

Ubuntu

Tiger a fost mult timp în sursele de software Ubuntu. Pentru a o instala, deschideți o fereastră de terminal și executați următoarele potrivit comanda.

sudo apt install tiger

Debian

Debian are Tiger și poate fi instalat împreună cu Apt-get comanda de instalare.

sudo apt-get install tiger

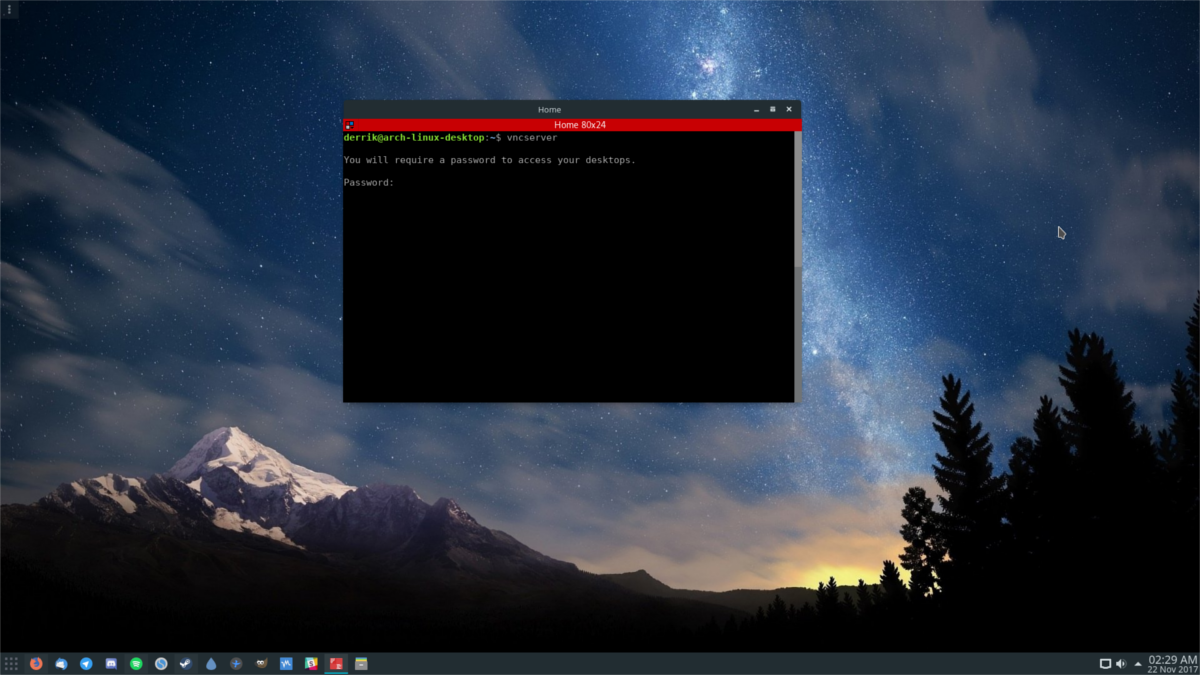

Arch Linux

Software-ul de securitate Tiger este pe Arch Linux prin AUR. Urmați pașii de mai jos pentru a instala software-ul pe sistemul dvs.

Pasul 1: Instalați pachetele necesare pentru instalarea pachetelor AUR de mână. Aceste pachete sunt Git și Base-Devel.

sudo pacman -S git base-devel

Pasul 2: Clonați instantaneul Tiger AUR pe computerul dvs. Arch folosind clonă de git comanda.

git clone https://aur.archlinux.org/tiger.git

Pasul 3: Mutați sesiunea de terminal din directorul său implicit (acasă) la nou tigru folder care conține fișierul pkgbuild.

cd tiger

Pasul 4: Generați un program de instalare Arch pentru Tiger. Construirea unui pachet se face cu makepkg comanda, dar aveți grijă: uneori, generarea de pachete nu funcționează din cauza problemelor de dependență. Dacă vi se întâmplă acest lucru, verificați pagina oficială Tiger AUR pentru dependențe. Aveți grijă să citiți și comentariile, deoarece alți utilizatori pot avea informații.

makepkg -sri

Fedora și OpenSUSE

Din păcate, atât Fedora, OpenSUSE și alteleDistribuțiile Linux bazate pe RPM / RedHat nu au un pachet binar ușor de instalat cu care să instalați Tiger. Pentru a-l utiliza, luați în considerare conversia pachetului DEB cu alien. Sau urmați instrucțiunile codului sursă de mai jos.

Linux generic

Pentru a construi aplicația Tiger din sursă, va trebui să clonați codul. Deschideți un terminal și faceți următoarele:

git clone https://git.savannah.nongnu.org/git/tiger.git

Instalați programul rulând scriptul shell inclus.

sudo ./install.sh

Alternativ, dacă doriți să o rulați (mai degrabă decât să o instalați), faceți următoarele:

sudo ./tiger

Verificați dacă există rootkits pe Linux

Tiger este o aplicație automată. Nu are opțiuni sau comutatoare unice pe care utilizatorii le pot utiliza în linia de comandă. Utilizatorul nu poate doar „rula rootkit” opțiunea pentru a căuta unul. În schimb, utilizatorul trebuie să utilizeze Tiger și să ruleze o scanare completă.

De fiecare dată când programul rulează, face o scanare a mai multor tipuri diferite de amenințări la adresa securității pe sistem. Veți putea vedea tot ce scanează. Unele dintre lucrurile pe care Tigerul le scanează sunt:

- Fișiere cu parolă Linux.

- fișiere .rhost.

- fișiere .netrc

- fișiere de configurare ttytab, securitate și autentificare.

- Fișiere de grup.

- Setări ale traseului Bash

- Verificări Rootkit.

- Înregistrări de pornire Cron.

- Detectare „break-in”.

- Fișiere de configurare SSH.

- Procese de ascultare.

- Fișiere de configurare FTP.

Pentru a rula o scanare de securitate Tiger pe Linux, câștigați o coajă root folosind su sau sudo -s comanda.

su -

sau

sudo -s

Folosind privilegii root, executați tigru comanda pentru a începe auditul de securitate.

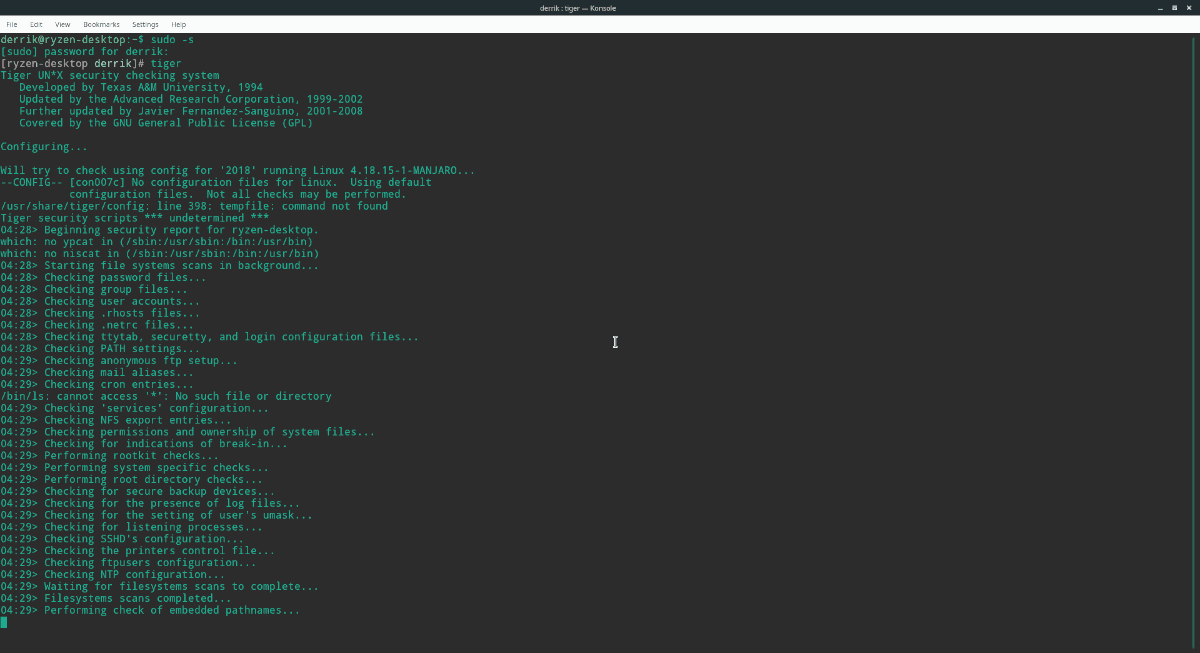

tiger

Lasă tigru executați comanda și parcurgeți procesul de audit. Acesta va tipări ce scanează și cum interacționează cu sistemul dvs. Linux. Permiteți procesului de audit al Tigrului să își desfășoare cursul; va tipări locația raportului de securitate din terminal.

Vizualizați jurnalele de tigru

Pentru a determina dacă aveți un rootkit pe sistemul Linux, trebuie să vizualizați raportul de securitate.

Pentru a vedea orice raport de securitate Tiger, deschideți un terminal și utilizați CD poruncă să vă mutați în / Var / log / tigru.

Notă: Linux nu va lăsa utilizatorii non-root în / var / log. Trebuie să folosiți su.

su -

sau

sudo -s

Apoi, accesați folderul jurnal cu:

cd /var/log/tiger

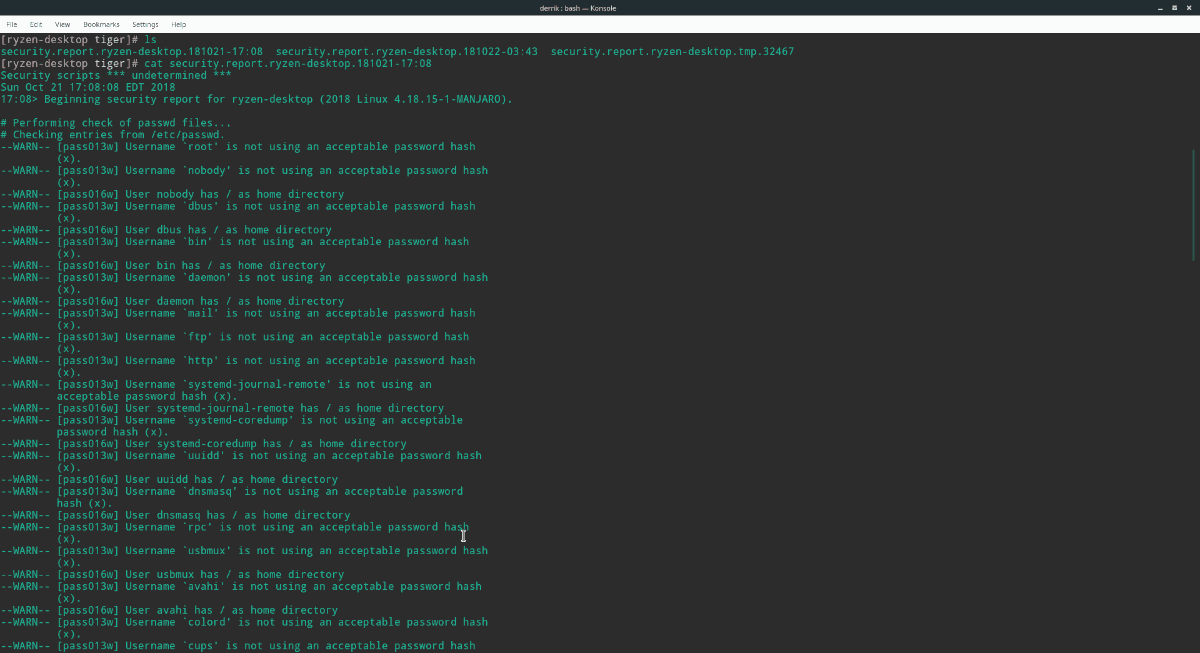

În directorul jurnal Tiger, executați ls comanda. Utilizarea acestei comenzi tipărește toate fișierele din director.

ls

Luați mouse-ul și evidențiați fișierul de raport de securitate care ls dezvăluie în terminal. Apoi, vizualizați-l cu butonul pisică comanda.

cat security.report.xxx.xxx-xx:xx

Verificați raportul și stabiliți dacă Tiger a detectat un rootkit pe sistemul dvs.

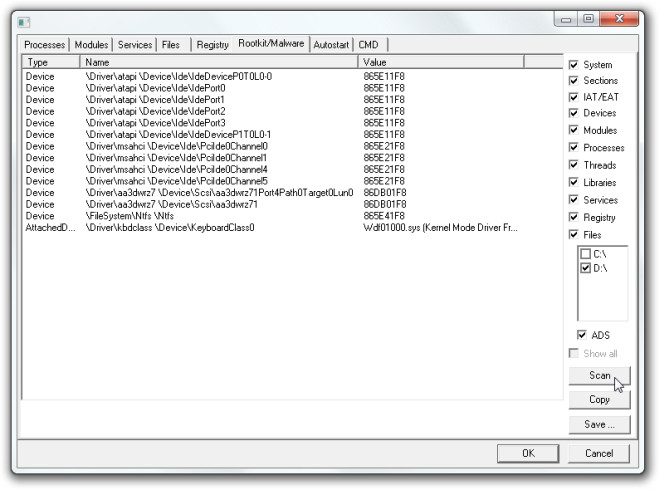

Eliminarea rootkit-urilor de pe Linux

Eliminarea Rootkit-urilor din sistemele Linux - chiar și cucele mai bune instrumente, este greu și nu are succes 100% din timp. Deși este adevărat, există programe care pot ajuta la scăparea de aceste tipuri de probleme; nu funcționează întotdeauna.

Vă place sau nu, dacă Tiger a determinat un vierme periculos pe computerul dvs. Linux, cel mai bine este să faceți o copie de siguranță a fișierelor dvs. critice, să creați un nou USB live și să reinstalați complet sistemul de operare.

Comentarii