În fiecare zi, computerul dvs. trimite mii deInterogări DNS pe internet. În cele mai multe cazuri, sistemul dvs. de operare nu protejează aceste interogări, iar persoana greșită cu cantitatea potrivită de know-how vă poate invada confidențialitatea.

În trecut, despre Addictivetips, am vorbit despreDNSCrypt. Este un mod excelent de a obține protecția confidențialității DNS. Cu toate acestea, nu este singura soluție de acolo. După cum se dovedește, o altă opțiune este să trimiteți DNS prin TLS.

Metoda 1 - Stubby

Stubby este un program ușor care funcționează pe unele distribuții Linux care permit utilizatorilor să trimită interogări DNS prin TLS.

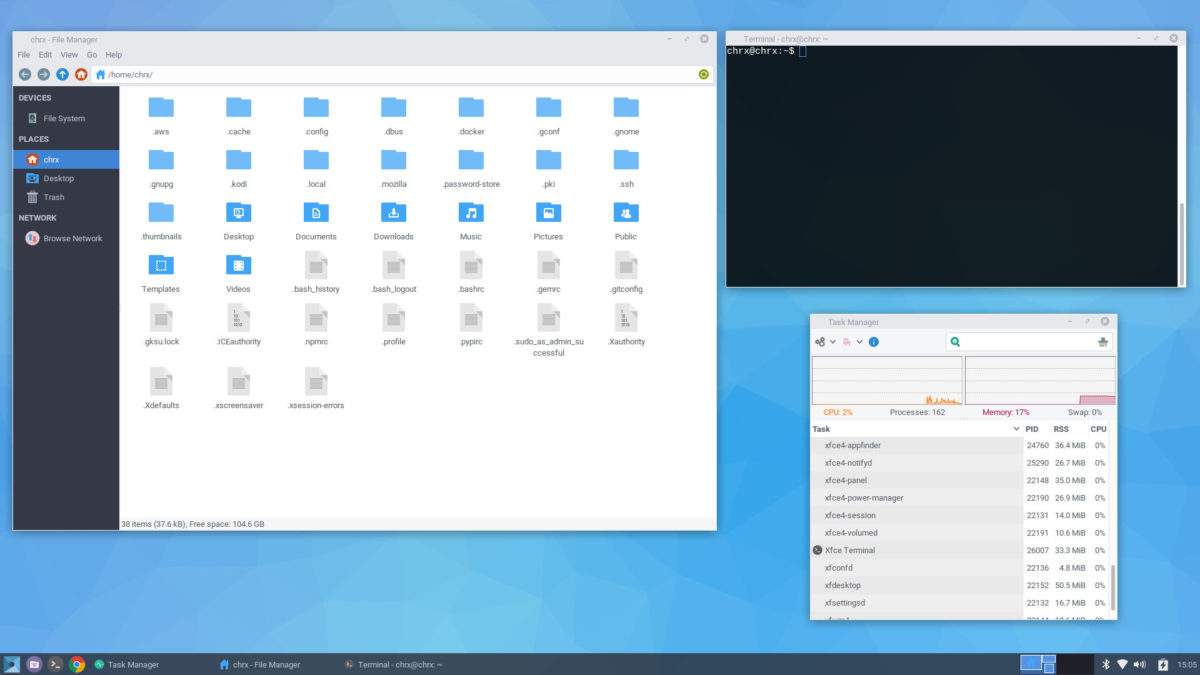

Instrumentul Stubby funcționează pe Ubuntu Linux, Debian Linux și Arch Linux. Pentru a instala acest instrument, lansați o fereastră de terminal apăsând Ctrl + Alt + T sau Ctrl + Shift + T pe tastatură. Apoi, urmați instrucțiunile din linia de comandă care corespund sistemului de operare Linux pe care îl utilizați în prezent.

Ubuntu

Pentru a instala Stubby pe Ubuntu, va trebui mai întâi să activați depozitul de software „Univers” Ubuntu. Pentru a face acest lucru, utilizați tasta apt-add-depozit comanda într-o fereastră de terminal.

sudo add-apt-repository universe

După rularea add-apt-depozit comanda, este timpul să folosiți Actualizați instrument, pentru ca Ubuntu să verifice dacă există actualizări software. De asemenea, va descărca informațiile despre versiune pe sursa de software Universe și le va adăuga în sistemul dvs.

sudo apt update

Odata ce Actualizați comanda este terminată, utilizați butonul Instalare Apt comanda de a instala Stubby pe sistemul de operare Linux Ubuntu.

sudo apt install stubby

Debian

Pe Debian, pentru versiunile 10, instrumentul „Sid” Stubby poate fi găsit în depozitul de software „Principal”. Pentru a instala, lansați o fereastră de terminal și utilizați Apt-get comanda de mai jos.

sudo apt-get install stubby

Arch Linux

Utilizatorii Arch Linux pot instala Stubby dacă au configurat depozitul de software „Comunitate”. Pentru a configura, editați /etc/pacman.conf, derulați la partea de jos a fișierului, eliminați # simboluri din fața „Comunității” și actualizați-vă sistemul.

Odată configurat „Community”, instalați aplicația Stubby folosind managerul de pachete Pacman.

sudo pacman -S stubby

După ce aplicația Stubby este configurată, nu este nevoie să modificați niciunul dintre fișierele de configurare, deoarece Stubby vine prestabilit cu câteva servicii DNS excelente care acceptă TLS.

Notă: dacă doriți să schimbați serviciile DNS, modificați /etc/stubby/stubby.yml.

Ultimul pas în configurarea DNS prin TLS cu Stubby este să schimbați setările DNS implicite de la orice adresă pe care o utilizați în prezent la adresa 127.0.0.1.

Modificarea setărilor DNS este diferită în funcție dece mediu desktop desktop utilizați, deci nu îl vom acoperi în această postare. În schimb, accesați ghidul nostru despre cum puteți schimba setările DNS pentru mai multe informații.

Când setările DNS sunt schimbate în 127.0.0.1, aparatul dvs. Linux ar trebui să utilizeze DNS prin TLS!

Metoda 2 - Rezolvată sistemd

Deși instrumentul Stubby este ușor de configurat și face ca trimiterea DNS prin TLS pe Linux să fie destul de simplă, din păcate nu funcționează la fiecare distribuție.

O mare alternativă la programul Stubby pentruconfigurarea DNS prin TLS pe Linux înseamnă să folosească sistemul de memorie în cache DNS rezolvat de Systemd. Motivul principal pentru aceasta este că este încorporat în sistemul Systemd init pe care majoritatea sistemelor de operare Linux îl utilizează deja și este ușor să începi să îl folosești. Deși, rețineți că, înainte de a configura soluția Systemd rezolvată pentru DNS prin TLS, trebuie să dezactivați sistemul de cache DNS pe care îl utilizați în prezent în favoarea rezolvării Systemd.

Pentru a configura sistemul rezolvat Systemd, lansați un terminal de linie de comandă apăsând Ctrl + Alt + T sau Ctrl + Shift + T pe tastatură. Apoi, utilizați butonul systemctl comanda pentru a dezactiva sistemul de cache DNS pe care îl utilizați.

Notă: dacă nu utilizați DNS Masq sau NSCD, probabil că utilizați deja soluționate Systemd și nu trebuie să dezactivați nimic.

DNS Masq

sudo systemctl stop dnsmasq.service

sudo systemctl disable dnsmasq.service -f

nscd

sudo systemctl stop nscd.service -f sudo systemctl disable nscd.service -f

Dacă furnizorul dvs. DNS implicit a fost oprit pe computerul dvs. Linux, este timpul să treceți la soluționarea rezolvată de Systemd. Pentru a face acest lucru, folosiți încă o dată systemctl comanda.

sudo systemctl enable systemd-resolved.service -f sudo systemctl start systemd-resolved.service

Cu instrumentul activat prin Systemd, putem configura programul pentru a utiliza DNS prin TLS. Pentru a începe, lansați fișierul de configurare al instrumentului în Nano.

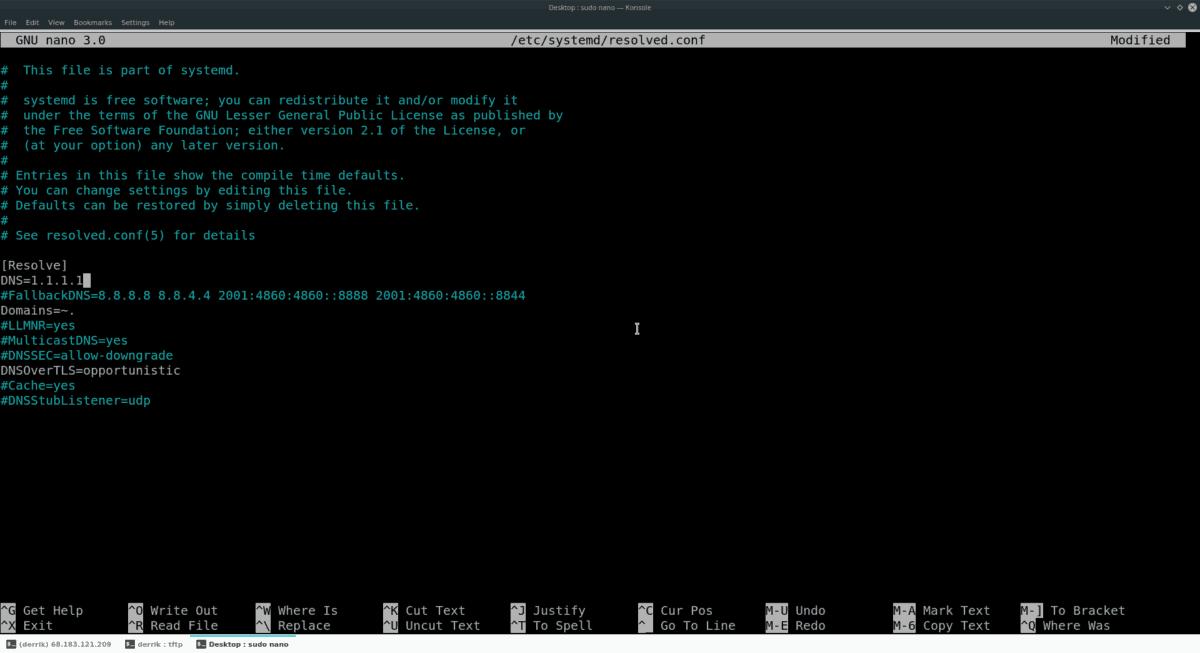

sudo nano -w /etc/systemd/resolved.conf

Editează Resolved.conf fișier cu Nano și derulați în jos DNS=.

După semnul =, adăugați un server DNS securizat, activat TLS, cum ar fi serverul DNS de confidențialitate CloudFlare. Ar trebui să arate astfel:

DNS=1.1.1.1

Apoi, treceți la Domains= și schimbă-l pentru a arăta ca codul de mai jos.

Domains=~.

După „Domenii”, treceți la DNSOverTLS= și schimbă-l pentru a arăta ca codul de mai jos.

DNSOverTLS=opportunistic

Salvați modificările în Resolved.conf apăsând Ctrl + O, apoi ieșiți cu Ctrl + X și reporniți sistemul DNS pentru a activa DNS prin TLS cu soluționare sistemd!

sudo systemctl restart systemd-resolved</ P>

Comentarii