Cu impulsul recent în activitățile WikiLeaks,multe dintre guvernele lumii au fost tulburate și se iau măsuri ulterioare împotriva lor. De acum, WikiLeaks.com a fost închis pentru majoritatea locațiilor. Indiferent de legalitatea a făcut WikiLeaks, internetul nu tratează cenzura cu mila și, prin urmare, mai multe oglinzi au apărut deja pentru site-ul web. Deși guvernele de pe tot globul închid în mod activ aceste oglinzi publice, informațiile nu pot fi reduse și, prin acest articol, vom arăta o modalitate de a crea o oglindă anonimă WikiLeaks pe dispozitivul Android.

Disclaimer: Vă rugăm să rețineți că acest ghid este pentru testare șinumai în scopuri educaționale. AddictiveTips nu deține nicio afiliere implicită sau explicită cu WikiLeaks.com. Nu putem fi trași la răspundere pentru daunele pe care le suferiți urmând acest proces. Utilizați acest ghid pe propriul dvs. risc.

cerinţe:

- Un dispozitiv Android înrădăcinat, de preferat unul de rezervă pe care îl puteți lăsa conectat la o rețea WiFi și la o priză de alimentare

- Firewall - necesar pentru anonimat. Vă recomandăm să folosiți DroidWall.

- Un client Tor - Orbot. O poți apuca aici.

- Un server HTTP. Pentru aceasta, recomandarea noastră este serverul PAW, dar puteți folosi orice vă place.

- O copie de arhivă a WikiLeaks. Pentru aceasta, căutarea pe internet este singura opțiune, deoarece oglinzile publice sunt închise constant.

Configurare:

1. În cazul în care nu aveți rădăcină pentru dispozitivul dvs., puteți utiliza minunatul instrument z4root, care funcționează cu majoritatea dispozitivelor Android (doar până la Froyo). Cu toate acestea, nu recomandăm acest lucru ca o soluție permanentă, deoarece dispozitivele înrădăcinate z4root pierd permisiunile de superuser după o repornire.

2. Acum pornește Droidwall pentru a activa firewall-ul. Veți avea opțiunea de a permite procesele individuale prin firewall - asigurați-vă că veți da drumul cât mai puțini. Pentru început, activați numai Orbot pe WiFi și mențineți orice altceva dezactivat. Dacă nu faceți acest lucru la un telefon de rezervă și doriți să utilizați dispozitivul în mod normal, adăugați doar aplicațiile necesare pentru funcționarea telefonului.

Ca un sfat, anonimitatea maximă poate fi atinsă păstrând doar Orbot pe WiFi și rămânând lucrurile pe pachet.

3. Acum, configurați serverul PAW. Porniți-l cu opțiuni minime și fără informații personale care vă pot ajuta să vă identificați. Plasați arhiva de oglindă WikiLeaks descărcată în folderul public al serverului dvs. PAW. Pentru aceasta, trebuie să copiați fișierele de arhivă în următoarea locație din dispozitiv:

/sdcard/paw/html

Nu uitați, NU trebuie să permiteți accesul firewallului la serverul dvs. web (în Droidwall).

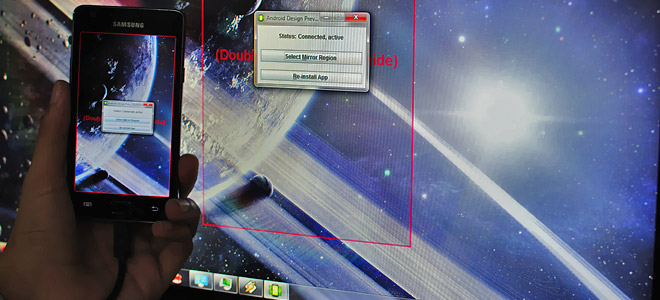

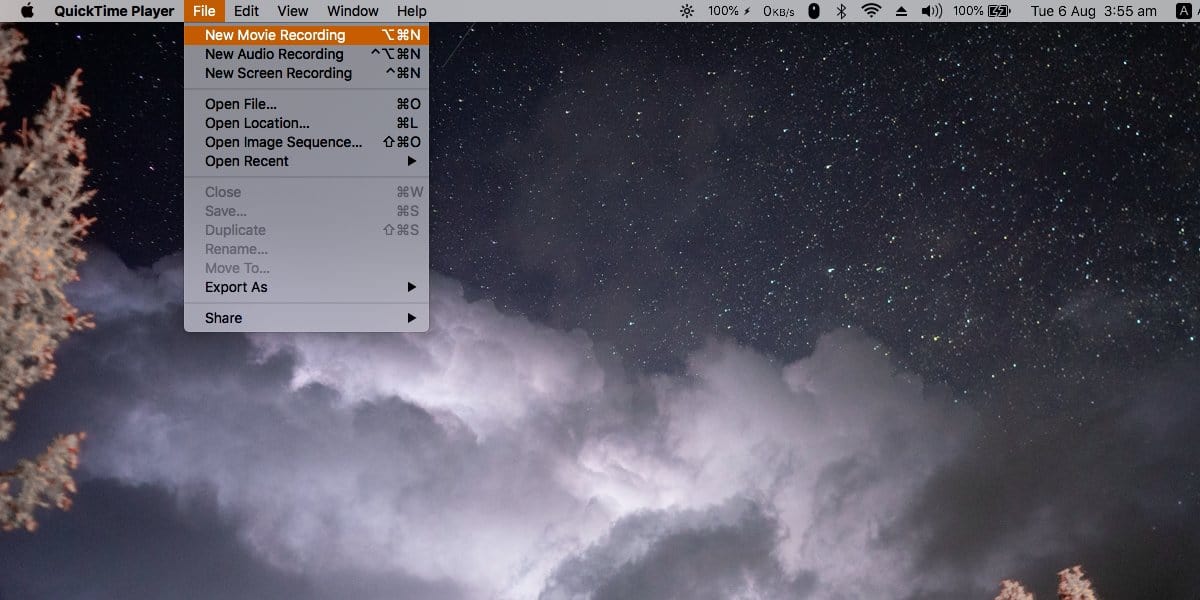

4. Acum vine ultima parte - configurarea Orbot. Rulați aplicația Orbot și porniți serviciul. Așteptați ca acesta să termine procesul de strângere de mână și să vă conectați la rețeaua Tor și permiteți utilizarea Orbot cu acesta.

Apăsați butonul meniu pentru a accesa setările și selectați pentru Torify toate aplicațiile și activați redarea și serviciile ascunse, așa cum se arată în imaginea de mai jos.

Indicați „Portul serviciilor ascunse” către portul deschis pe serverul PAW, care ar trebui să fie portul 80.

6. În cele din urmă, aprinde totul. Apăsați din nou tasta meniu în Orbot pentru a găsi numele .Onion al serviciului ascuns și asigurați-vă că într-un browser activat Tor (cum ar fi Firefox) funcționează.

Asta este - dispozitivul dvs. Android este acum configurat ca fiindo oglindă anonimă WikiLeaks. Pentru a anunța oamenii că acest server există, vă recomandăm să creați un cont Twitter anonim și să vă retineți adresa dvs. .Onion cu etichetele hash #wikileaks, #tor și #mirror. O altă etichetă utilă de hash ar putea fi #ImWikiLeaks, care a devenit destul de populară în aceste zile.

Există și mai multe modalități de a sprijini WikiLeaks - limitat doar de propria creativitate. În total, trebuie doar să te asiguri că anonimatul tău rămâne la tact și ar trebui să fii bine să mergi.

Comentarii