Bezpečnosť IT je horúca téma. To je to najmenšie, čo môžeme povedať. Hrozby sú všade a ochrana proti nim je nekonečná bitka. Preč sú dni, keď potrebovali len antivírusový softvér. Zložitosť dnešnej scény s hrozbami IT je rovnaká - ak nie lepšia - ako so systémami, ktoré sa snažíme chrániť. Útoky prichádzajú vo všetkých tvaroch a formách a každý deň ohrozujú naše podniky. Na ich ochranu potrebujeme kvalitný systém sledovania hrozieb. Našťastie sme vykonali ťažkú prácu pri ich hľadaní a sme radi, že vám môžeme predstaviť špičkové systémy na monitorovanie hrozieb v oblasti IT.

Náš prieskum začneme skúmanímčo je to monitorovanie IT hrozieb. Rôzni ľudia môžu mať rôzne definície - a všetci sú rovnako dobrí -, ale kvôli našej diskusii je dôležité, aby sme všetci boli na tej istej stránke a zdieľali spoločné porozumenie. Ďalej sa pokúsime odstrániť nejasnosti týkajúce sa toho, čo je monitorovanie hrozieb v oblasti IT a čo je dôležitejšie, čo to nie je. Ďalej vysvetlíme, ako funguje monitorovanie IT hrozieb, aké sú jeho výhody a prečo to potrebujete. Nakoniec sme pripravení odhaliť výsledok nášho hľadania najlepších monitorovacích systémov IT hrozieb a preskúmame každý z najlepších systémov, ktoré sme našli.

Čo je sledovanie hrozieb IT - definícia

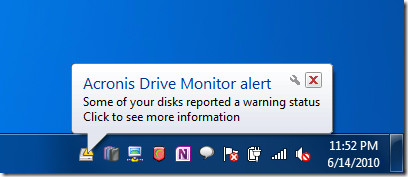

Monitorovanie IT hrozieb sa zvyčajne vzťahuje naproces nepretržitého monitorovania sietí a ich súčastí (vrátane serverov, pracovných staníc a iného zariadenia), či neobsahujú akékoľvek známky bezpečnostnej hrozby. Môže ísť napríklad o pokusy o prienik alebo krádež údajov. Ide o všeobecný pojem pre dohľad alebo sieť proti všetkým druhom škodlivých aktivít.

Odborníci v oblasti IT sa spoliehajú na monitorovanie hrozieb v oblasti ITzviditeľniť ich siete a používateľov, ktorí k nim pristupujú. Zámerom je umožniť silnejšiu ochranu údajov a zabrániť - alebo aspoň znížiť - možné škody, ktoré by mohli byť spôsobené porušeniami.

V dnešnom svete, kde to vôbec nie je nezvyčajnéAk chcete vidieť organizácie, ktoré zamestnávajú nezávislých dodávateľov, vzdialených pracovníkov a dokonca aj interných zamestnancov, ktorí pracujú s vlastnými zariadeniami, existuje ďalšie riziko pre citlivé údaje organizácie. Bez priamej kontroly nad týmito zariadeniami tretích strán je jedinou možnosťou efektívne sledovať všetku činnosť.

Monitorovanie IT hrozieb je pomerne zložitá záležitosťhlavne preto, že škodliví používatelia a skupiny používajú techniky, ktoré sa vyvíjajú tak rýchlo ako - ak nie rýchlejšie - ako ostatné informačné technológie, aby narušili siete a ukradli údaje. Z tohto dôvodu sa systémy monitorovania IT hrozieb musia neustále vyvíjať, aby držali krok s hrozbou.

Čo to nie je - vyhnúť sa zmätkom

IT bezpečnosť je rozsiahla a komplexná doména a je toje ľahké veci zmiešať. A ľahko by mohlo dôjsť k nejasnostiam, pokiaľ ide o to, čo je monitorovanie hrozieb v oblasti IT alebo čo nie je. Napríklad systémy detekcie narušenia (IDS) sa samozrejme používajú na monitorovanie sietí kvôli hrozbám. To by z týchto systémov viedlo k monitorovaniu IT hrozieb. To však nie je to, o čom sa zvyčajne hovoríme v súvislosti s monitorovaním hrozieb v oblasti IT.

Podobne bezpečnostné informácie a udalostiManažment (SIEM) sa tiež často považuje za formu riešenia na sledovanie hrozieb v oblasti IT. Pochopiteľne, tieto systémy môžu byť tiež použité na ochranu našej infraštruktúry pred škodlivým využívaním.

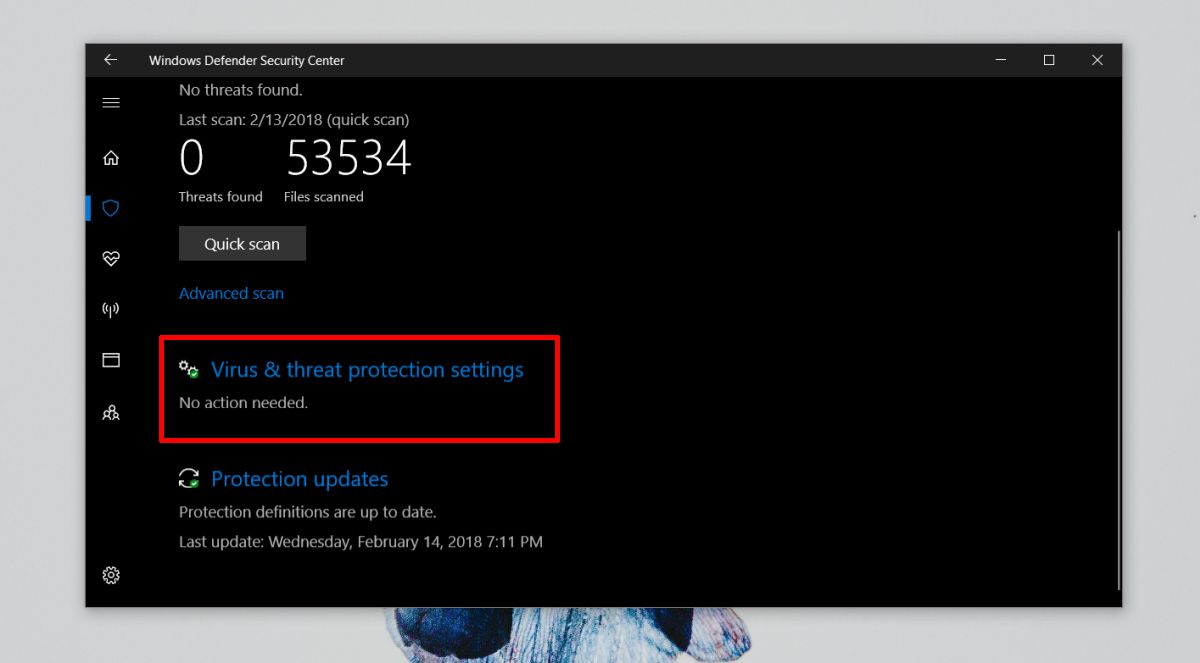

Softvér na ochranu pred vírusmi by sa tiež mohol považovať za systémy na monitorovanie hrozieb v oblasti IT. Koniec koncov, aj oni sa používajú na ochranu pred rovnakým typom hrozieb, aj keď používajú iný prístup.

Keď však hovoríme o monitorovaní hrozieb v oblasti IT, tieto technológie nie sú zvyčajne také, o ktorých hovoríme.

Ako vidíte, pojem IT hrozbamonitorovanie nie je úplne jasné. V záujme tohto článku sme sa spoliehali na samotných predajcov a na to, čo považujú za softvér na sledovanie hrozieb v oblasti IT. Dáva to zmysel, pretože sledovanie IT hrozieb je nakoniec nejasným pojmom, ktorý sa môže týkať mnohých vecí.

Ako funguje sledovanie IT hrozieb

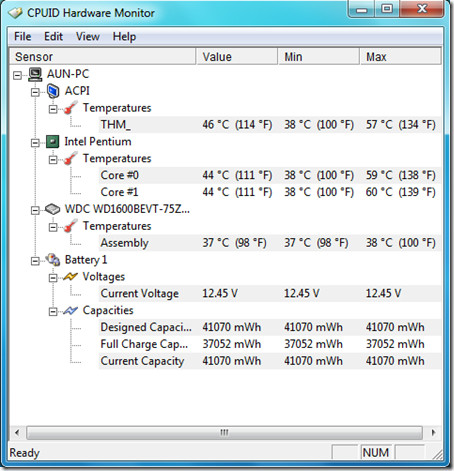

Stručne povedané, monitorovanie IT hrozieb pozostáva znepretržité monitorovanie a následné vyhodnocovanie bezpečnostných údajov s cieľom identifikovať počítačové útoky a porušenia údajov. Monitorovacie systémy IT hrozieb zhromažďujú rôzne informácie o životnom prostredí. Tieto informácie získavajú rôznymi spôsobmi. Môžu používať senzory a agentov bežiacich na serveroch. Niektorí sa budú tiež spoliehať na analýzu dopravných stavov alebo na analýzu systémových denníkov a časopisov. Cieľom je rýchlo identifikovať konkrétne vzorce, ktoré naznačujú potenciálne ohrozenie alebo skutočný bezpečnostný incident. V ideálnom prípade sa systémy monitorovania IT hrozieb snažia identifikovať hrozby skôr, ako budú mať nepriaznivé následky.

Po zistení hrozby majú niektoré systémyproces validácie, ktorý zabezpečuje, že hrozba je skutočná a nie je to falošne pozitívny. Na dosiahnutie tohto cieľa sa môžu použiť rôzne metódy vrátane manuálnej analýzy. Po potvrdení identifikovanej hrozby sa vydá výstraha, v ktorej sa príslušnému personálu oznámi, že je potrebné prijať určité nápravné opatrenia. Niektoré systémy na monitorovanie hrozieb IT môžu prípadne spustiť aj určitú formu protiopatrení alebo nápravných opatrení. Môže to byť buď vlastne definovaná akcia alebo skript, alebo, ako je to často v prípade najlepších systémov, úplne automatizovaná reakcia založená na objavenej hrozbe. Niektoré systémy tiež umožnia kombináciu automatizovaných, preddefinovaných a vlastných akcií pre najlepšiu možnú reakciu.

Výhody monitorovania hrozieb IT

Identifikácia inak nezistených hrozieb je zHlavným prínosom organizácií samozrejme je, že využívajú systémy monitorovania IT hrozieb. Systémy na sledovanie hrozieb IT zistia cudzincov, ktorí sa pripájajú k vašej sieti alebo ich prehliadajú, ako aj odhaľujú ohrozené a / alebo neautorizované interné účty.

Aj keď je ťažké ich odhaliť, ITsystémy monitorovania hrozieb korelujú rôzne zdroje informácií o aktivite koncového bodu s kontextovými údajmi, ako sú adresy IP, adresy URL, ako aj podrobnosti o súboroch a aplikáciách. Spoločne poskytujú presnejší spôsob identifikácie anomálií, ktoré by mohli naznačovať škodlivé činnosti.

Najväčšou výhodou monitorovania IT hroziebsystémy predstavuje zníženie rizík a maximalizáciu schopností ochrany údajov. Vďaka zviditeľneniu, ktoré poskytnú, umožnia každej organizácii lepšie postavenie na obranu pred hrozbami zvonka aj zvnútra. Systémy na monitorovanie hrozieb v oblasti IT budú analyzovať prístup k údajom a ich využitie a budú presadzovať zásady ochrany údajov a predchádzať strate citlivých údajov.

Konkrétne, systémy monitorovania hrozieb IT:

- Ukážte, čo sa deje vo vašich sieťach, kto sú používatelia a či sú ohrození alebo nie,

- Umožní vám pochopiť, do akej miery je využitie siete v súlade s pravidlami,

- Pomôžu vám dosiahnuť súlad s predpismi, čo si vyžaduje monitorovanie citlivých typov údajov,

- Nájdite zraniteľné miesta v sieťach, aplikáciách a architektúre zabezpečenia.

Potreba monitorovania hrozieb IT

Faktom je, že dnes správcovia IT a ITbezpečnostní profesionáli sú pod obrovským tlakom vo svete, kde sa zdá, že kybernetickí zločinci sú vždy o krok pred nimi. Ich taktika sa rýchlo vyvíja a fungujú reálne, vždy mali prednosť pred tradičnými metódami detekcie. Najväčšie hrozby však nie vždy prichádzajú zvonka. Hrozby zasvätených osôb sú pravdepodobne rovnako dôležité. Zainteresované incidenty týkajúce sa odcudzenia duševného vlastníctva sú častejšie, než by si väčšina pripustila. To isté platí pre neoprávnený prístup alebo použitie informácií alebo systémov. To je dôvod, prečo sa väčšina bezpečnostných tímov IT v súčasnosti spolieha na riešenia v oblasti monitorovania hrozieb IT ako na primárny spôsob, ako zostať na vrchole hrozieb - interných aj externých -, ktorým čelia ich systémy.

Na monitorovanie hrozieb existujú rôzne možnosti. Existujú špecializované riešenia na monitorovanie hrozieb v oblasti IT, ale aj kompletné nástroje na ochranu údajov, ktoré zahŕňajú funkcie na monitorovanie hrozieb. Niekoľko riešení bude ponúkať funkcie na monitorovanie hrozieb a integrovať ich do kontrol založených na politikách, ktoré majú schopnosť automatizovať reakciu na zistené hrozby.

Bez ohľadu na to, ako sa organizácia rozhodne spracovaťMonitorovanie hrozieb v oblasti IT je s najväčšou pravdepodobnosťou jedným z najdôležitejších krokov na ochranu pred počítačovými zločincami, najmä pri zvažovaní toho, ako sú hrozby stále sofistikovanejšie a škodlivejšie.

Najlepšie IT systémy na monitorovanie hrozieb

Teraz, keď sme všetci na tej istej stránke a že aj mymať predstavu o tom, čo je monitorovanie hrozieb IT, ako to funguje a prečo ho potrebujeme, pozrime sa na niektoré z najlepších systémov monitorovania hrozieb IT, ktoré možno nájsť. Náš zoznam obsahuje rôzne produkty, ktoré sa značne líšia. Ale bez ohľadu na to, aké sú odlišné, majú všetci jeden spoločný cieľ, odhaľujú hrozby a upozorňujú vás na ich existenciu. V skutočnosti to boli naše minimálne kritériá na zaradenie do nášho zoznamu.

1. Monitor hrozieb SolarWinds - vydanie IT Ops (K dispozícii je ukážka)

SolarWinds je všeobecný názov mnohých sietí asprávcovia systému. Je známy tým, že sa vyrába jeden z najlepších monitorovacích nástrojov SNMP, ako aj jeden z najlepších zberačov a analyzátorov NetFlow. SolarWinds v skutočnosti vyrába viac ako tridsať rôznych produktov pokrývajúcich niekoľko oblastí správy sietí a systémov. A nekončí sa to. Je tiež známy svojimi mnohými bezplatnými nástrojmi, ktoré riešia špecifické potreby správcov siete, ako je kalkulačka podsiete alebo server TFTP.

Pokiaľ ide o monitorovanie IT hrozieb, spoločnosť ponúka Monitor hrozieb SolarWinds - vydanie IT Ops, „Vydanie IT Ops“Súčasťou názvu produktu je odlíšiť ho od vydania tohto nástroja od poskytovateľa spravovaných služieb, čo je trochu iný softvér špecificky zameraný na poskytovateľov spravovaných služieb (MSP).

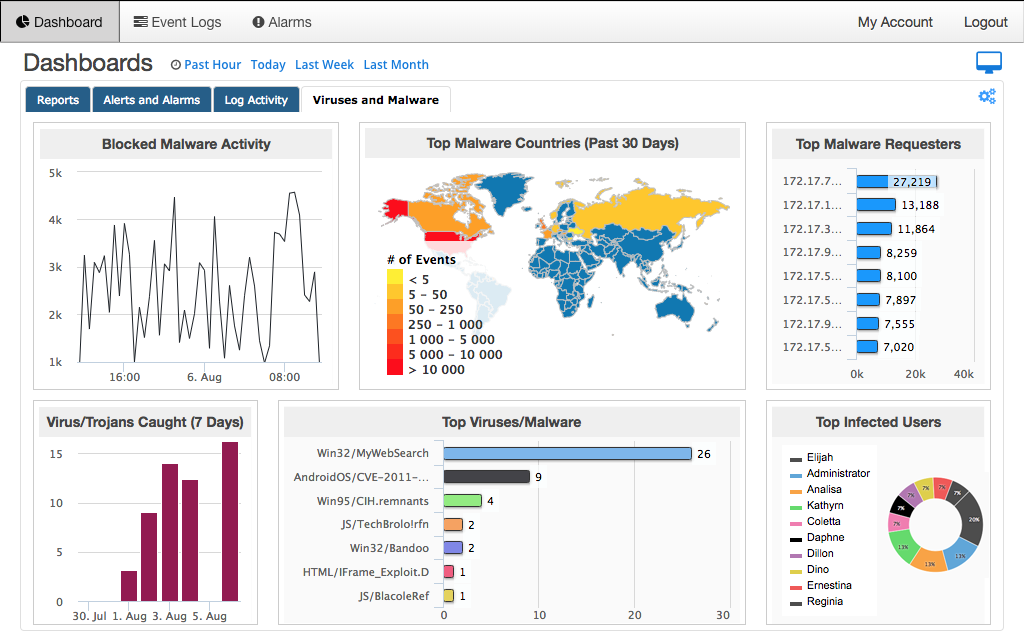

Tento nástroj sa líši od väčšiny ostatných SolarWindsnástroje v tom, že je založené na cloude. Jednoducho si objednáte službu, nakonfigurujete ju a začne monitorovať vaše prostredie z hľadiska niekoľkých rôznych typov hrozieb. V skutočnosti, Monitor hrozieb SolarWinds - vydanie IT Ops kombinuje niekoľko nástrojov. Má centralizáciu a koreláciu protokolov, bezpečnostné informácie a správu udalostí (SIEM) a detekciu narušenia siete a hostiteľa (IDS). Vďaka tomu je to veľmi dôkladný balík na sledovanie hrozieb.

Na Monitor hrozieb SolarWinds - vydanie IT Ops je vždy aktuálny. Neustále dostáva aktualizované informácie o hrozbách z viacerých zdrojov vrátane databáz IP a doménových reputácií, čo mu umožňuje sledovať známe aj neznáme hrozby. Nástroj obsahuje automatizované inteligentné reakcie na rýchlu nápravu bezpečnostných incidentov. Vďaka tejto vlastnosti sa neustále znižuje potreba manuálneho vyhodnocovania hrozieb a vzájomného pôsobenia.

Produkt má tiež veľmi silné upozornenieSystém. Ide o viacpodmienečné, vzájomne prepojené alarmy, ktoré pracujú v tandeme s motorom aktívnej reakcie nástroja, ktorý pomáha pri identifikácii a sumarizácii dôležitých udalostí. Systém podávania správ je tiež jedným z výrazných oblekov produktu a dá sa použiť na preukázanie súladu s auditom pomocou existujúcich preddefinovaných šablón výkazov. Prípadne môžete vytvoriť vlastné prehľady, ktoré vyhovujú vašim obchodným potrebám.

Ceny za Monitor hrozieb SolarWinds - vydanie IT Ops začína na $ 4 500 až pre 25 uzlov s 10 dňamiindexu. Ak chcete získať podrobnú ponuku prispôsobenú vašim špecifickým potrebám, môžete kontaktovať spoločnosť SolarWinds. A ak by ste radšej videli produkt v akcii, môžete požiadať o bezplatné demo od spoločnosti SolarWinds.

2. Identifikátor TC ThreatConnect

Ďalej na našom zozname je produkt nazvaný TreathConnect s názvom TC Identify, Jedná sa o prvú zložku systémuSéria nástrojov ThreatConnect. Ako už názov napovedá, táto zložka má čo do činenia s detekciou identifikácie rôznych hrozieb IT, čo sú presne o čom systémy monitorovania IT hrozieb.

TC Identify ponúka spravodajské informácie o hrozbách zostavené z viacerýchviac ako 100 zdrojov s otvoreným zdrojovým kódom, získavalo spravodajské informácie z desiatok komunít a jeho vlastný tím pre výskum hrozieb ThreatConnect. Okrem toho. Poskytuje vám možnosť pridať spravodajstvo od ktoréhokoľvek z partnerov TC Exchange. Táto inteligencia s viacerými zdrojmi využíva celú silu dátového modelu ThreatConnect. Okrem toho má tento nástroj automatizované obohatenie pre robustný a úplný zážitok. Inteligencia platformy ThreatConnect vidí, čo je za činnosťou, a ukazuje, ako je spojená s inými udalosťami. Získate tak úplný obraz, ktorý vám umožní urobiť najlepšie rozhodnutie o tom, ako reagovať.

ThreatConnect ponúka sériu progresívne bohatých nástrojov. Najzákladnejším nástrojom je Identifikácia TC tu popísané. Medzi ďalšie nástroje patria TC Manage, TC Analyze a TC Complete, pričom každý z nich do predchádzajúcej úrovne pridal hrsť funkcií. Informácie o cenách sú dostupné iba kontaktovaním ThreatConnect.

3. Svetlo na vyhľadávanie digitálnych tieňov

Digital Shadows je lídrom na trhu v oblasti ochrany digitálnych rizík. jeho svetlomet monitoruje, riadi a opravuje platformudigitálne riziko v širokom spektre zdrojov údajov na otvorenom, hlbokom a tmavom webe. Funguje efektívne pri ochrane podnikania a povesti vašej spoločnosti.

Digitálne tiene Vyhľadávacie svetlo môže byť použitý na ochranu pred siedmimi rizikamiKategórie. Prvá ochrana je proti počítačovým hrozbám, ktoré sú plánované, cielené útoky na vašu organizáciu. Tento nástroj tiež chráni pred stratou údajov, ako je únik dôverných údajov. Expozícia značky, kde phishingová stránka vydáva vašu identitu, je ďalším rizikom, ktoré vás nástroj chráni pred. Ďalším rizikom, ktoré tento produkt chráni, je to, čo spoločnosť Digital Shadow nazýva rizikom tretích strán, ak vás vaši zamestnanci a dodávatelia môžu nevedomky vystaviť riziku. Vyhľadávacie svetlo môžu tiež chrániť vašich VIP pred zastrašovaním alebo vyhrážaním sa online, rovnako ako sa môžu použiť na čelenie fyzickým hrozbám a na ochranu pred škodlivými zmenami v infraštruktúre.

Tento nástroj používa širokú škálu automatizovaných a ľudských analytických metód na zúženie zistených anomálií a odfiltrovanie skutočných hrozieb, čím sa v maximálnej možnej miere vyhýba pozitívnym pozitívom. nákup Vyhľadávacie svetlo vyžaduje, aby ste sa najprv zaregistrovali na bezplatnú ukážku produktu, po ktorej je možné poskytnúť podrobné informácie o cenách na základe vašich konkrétnych potrieb.

4. Platforma CyberInt Argos Threat Intelligence Platform

Na Spravodajská platforma Argos Threat Intelligence Platform od spoločnosti CyberInt je softvér ako služba (SaaS),cloudový systém, ktorý poskytuje organizáciám sofistikované riešenie vznikajúceho trendu počítačových hrozieb, ktorým organizácie bežne čelia. Medzi hlavné funkcie platformy Argos patrí cielená, vysoko automatizovaná technológia detekcie a odozvy.

Konkrétne riešenie ponúka cielené apoužiteľné spravodajské informácie získané spojením technologických a ľudských zdrojov. To umožňuje spoločnosti Argos generovať incidenty cielených útokov, úniku údajov a odcudzených údajov v reálnom čase, ktoré by mohli ohroziť vašu organizáciu. Na maximalizáciu kontextu využíva silnú databázu 10 000 aktérov hrozieb a nástroje. Takisto identifikuje aktérov hrozieb v reálnom čase a poskytne o nich kontextové údaje.

Platforma má prístup k stovkám rôznychzdroje, ako sú informačné kanály, IRC, Darkweb, blogy, sociálne médiá, fóra a webové stránky na zhromažďovanie cielených údajov a automatizáciu osvedčeného spravodajského procesu. Výsledky sú analyzované a poskytujú realizovateľné odporúčania.

Informácie o cenách pre internet Spravodajská platforma CyberInt Argos Threat Intelligence Platform je možné získať kontaktovaním spoločnosti CyberInt. Pokiaľ sme to zistili, zdá sa, že spoločnosť neponúka bezplatnú skúšobnú verziu.

5. IntSights

Náš posledný záznam je produkt s názvom IntSights, plnohodnotná platforma na zisťovanie hrozieb. Poskytuje širokú škálu ochrany pred hrozbami, ako sú podvody a phishing. Obsahuje tiež ochranu značky a sledovanie tmavého webu.

IntSights tvrdí, že ide o jedinečnú podnikovú hrozbuspravodajská a zmierňujúca platforma, ktorá riadi proaktívnu obranu premenou prispôsobenej inteligencie hrozieb na automatizovanú bezpečnostnú akciu. Konkrétne produkt poskytuje aktívne monitorovanie a prieskum tisícov zdrojov hrozieb na povrchu, v hlbokom a tmavom webe a ponúka v reálnom čase prehľad o hrozbách zameraných na vašu sieť, značku, aktíva a ľudí.

Výskum a analýza hrozieb je ďalším z nástrojov IntSightJe silný oblek, ktorý využíva viacvrstvovú databázuna vyšetrovanie hrozieb na hlbokom a temnom webe s cieľom identifikovať trendy, poskytnúť kontextovú inteligenciu a preskúmať účastníkov hrozieb. Systém sa môže integrovať do vašej existujúcej bezpečnostnej infraštruktúry, ako aj do registrátorov, vyhľadávacích nástrojov, obchodov s aplikáciami a popredných e-mailových systémov, aby sa umožnilo automatické zmiernenie vonkajších a vnútorných hrozieb.

Rovnako ako mnoho iných produktov v našom zozname, informácie o cenách pre IntSight je k dispozícii iba po kontaktovaní dodávateľa. A zatiaľ čo bezplatná skúšobná verzia nie je k dispozícii, je možné zariadiť bezplatné demo.

Komentáre