Nikto nechce, aby sa sieť, ktorej sa podarí, stalacieľ škodlivých používateľov, ktorí sa pokúšajú ukradnúť podnikové údaje alebo spôsobiť organizácii škodu. Aby ste tomu zabránili, musíte nájsť spôsoby, ako zaistiť, aby ich bolo čo najmenej. A to sa čiastočne dosiahne zabezpečením toho, aby boli všetky zraniteľné miesta vo vašej sieti známe, riešené a opravené. A pre tie zraniteľné miesta, ktoré nie je možné opraviť, existuje niečo, čo ich zmierňuje. Prvý krok je zrejmý; ide o skenovanie týchto zraniteľností v sieti. Toto je úloha konkrétneho typu softvéru nazývaného nástroje na skenovanie zraniteľností. Dnes skúmame 6 najlepších nástrojov a softvéru na skenovanie zraniteľností.

Začnime hovoriť o sietizraniteľnosť - alebo by sme mali povedať zraniteľné miesta - a pokúsiť sa vysvetliť, o čo ide. Ďalej diskutujeme o nástrojoch na skenovanie zraniteľností. Popíšeme, kto ich potrebuje a prečo. A keďže skener zraniteľnosti je iba jednou súčasťou procesu správy zraniteľností - aj keď dôležitým - o tomto budeme hovoriť ďalej. Potom uvidíme, ako zvyčajne skenery zraniteľnosti fungujú. Všetky sú trochu odlišné, ale v ich jadre je často viac podobností ako rozdielov. A predtým, ako posúdime najlepšie nástroje a softvér na skenovanie zraniteľností, diskutujeme o ich hlavných funkciách.

Úvod do zraniteľnosti

Počítačové systémy a siete dosiahli avyššia úroveň zložitosti ako kedykoľvek predtým. Dnešný priemerný server by zvyčajne mohol prevádzkovať stovky procesov. Každý z týchto procesov je počítačový program, niektoré z nich sú veľké programy, ktoré sú vyrobené z tisícov riadkov zdrojového kódu. A v tomto kóde by mohli byť - pravdepodobne - všetky druhy neočakávaných vecí. Vývojár môže v jednom okamihu pridať nejakú funkciu backdoor, aby sa uľahčilo ladenie. A neskôr by sa táto funkcia mohla omylom dostať do konečného vydania. Mohli by sa vyskytnúť aj chyby pri overovaní vstupu, ktoré za určitých konkrétnych okolností spôsobia neočakávané - a nežiaduce - výsledky.

Ktorýkoľvek z nich sa môže použiť na pokus o získanie prístupusystémy a dáta. Existuje tam veľká komunita ľudí, ktorí nemajú čo robiť lepšie, než nájsť tieto diery a využiť ich na útok na vaše systémy. Tieto chyby nazývame zraniteľnosťou. Ak nebudú používatelia bez dozoru ponechaní bez dozoru, môžu zraniteľní užívatelia použiť na získanie prístupu k vašim systémom a údajom - alebo prípadne ešte horšie, k údajom vášho klienta - alebo na iné poškodenie, napríklad znefunkčnenie vašich systémov.

Zraniteľnosti môžu byť všade. Často sa vyskytujú v softvéri bežiacom na vašich serveroch alebo v ich operačných systémoch, ale existujú aj v sieťových zariadeniach, ako sú prepínače, smerovače a dokonca aj bezpečnostné zariadenia, ako sú brány firewall. Jeden ich skutočne musí hľadať všade.

Nástroje na skenovanie - čo sú a ako fungujú

Nástroje na skenovanie zraniteľností - alebo hodnotenie - majújedna primárna funkcia: identifikácia slabých miest vo vašich systémoch, zariadeniach, vybavení a softvéri. Nazývajú sa skenery, pretože zvyčajne skenujú vaše zariadenie, aby našli známe zraniteľné miesta.

Ako však nájdu nástroje na skenovanie zraniteľnostizraniteľnosti, ktoré zvyčajne nie sú v očiach? Keby to bolo zrejmé, vývojári by ich oslovili pred vydaním softvéru. Je dôležité, aby rovnako ako softvér na ochranu pred vírusmi, ktorý používa databázy definícií vírusov na rozpoznávanie vírusových podpisov počítačov, väčšina skenerov zraniteľnosti spoliehala na zraniteľné databázy a systémy skenovania. Tieto databázy zraniteľností sa dajú získať z dobre známych nezávislých laboratórií na testovanie bezpečnosti, ktoré sa venujú zisťovaniu zraniteľností v softvéri a hardvéri, alebo sa môžu jednať o chránené databázy od dodávateľa tohto nástroja. Ako ste očakávali, úroveň zistenia je iba taká dobrá ako databáza zraniteľností, ktorú váš nástroj používa.

Nástroje na skenovanie - Kto ich potrebuje?

Jednoslovná odpoveď na túto otázku je peknázrejmé: Každý! Nikto v jeho správnej mysli by dnes nenapadlo spustiť počítač bez antivírusovej ochrany. Podobne žiadny správca siete by nemal byť bez nejakej formy detekcie zraniteľnosti. Útoky mohli prichádzať odkiaľkoľvek a zasiahnuť vás tam, kde ich najmenej čakáte. Musíte si byť vedomí svojho rizika expozície.

Toto je možno niečo, čo by mohlo byťteoreticky ručne. Prakticky je to však takmer nemožná práca. Samotné nájdenie informácií o zraniteľnostiach, či už prehľadávanie ich systémov na prítomnosť, môže vyžadovať obrovské množstvo zdrojov. Niektoré organizácie sa venujú hľadaniu zraniteľností a často zamestnávajú stovky, ak nie tisíce ľudí.

Každý, kto spravuje niekoľko počítačových systémov alebozariadeniam by bolo veľmi prospešné použitie nástroja na skenovanie zraniteľností. Dodržiavanie regulačných noriem, ako sú SOX alebo PCI-DSS, vás navyše často poverí. Aj keď to nevyžadujú, súlad sa často bude ľahšie preukázať, ak môžete preukázať, že skenujete svoju sieť kvôli chybám.

Správa zraniteľnosti v skratke

Zistiť zraniteľné miesta pomocou nejakého druhusoftvérový nástroj je nevyhnutný. Je to prvý krok v ochrane pred útokmi. Je však zbytočné, ak nie je súčasťou úplného procesu riadenia zraniteľnosti. Systémy detekcie narušenia nie sú systémy prevencie pred narušením a podobne nástroje na skenovanie zraniteľnosti siete - alebo aspoň väčšina z nich - zistia zraniteľné miesta a upozornia vás na ich prítomnosť.

Je len na vás, správcovi, aby ste to malizavedený nejaký proces na riešenie zistených zraniteľností. Prvá vec, ktorú treba urobiť pri ich zistení, je vyhodnotiť zraniteľné miesta. Chcete sa ubezpečiť, že zistené zraniteľné miesta sú skutočné. Nástroje na skenovanie zraniteľností majú tendenciu uprednostňovať chyby na strane opatrnosti a mnoho z nich oznámi určitý počet falošných poplachov. A ak majú skutočné zraniteľné miesta, nemusia byť skutočným problémom. Napríklad nepoužitý otvorený port IP na serveri nemusí byť problémom, ak sa nachádza hneď za bránou firewall, ktorá blokuje tento port.

Po vyhodnotení zraniteľností je čas narozhodnúť sa, ako ich vyriešiť a opraviť. Ak boli nájdené v softvéri, ktorý vaša organizácia sotva používa alebo vôbec nevyužíva - najlepším riešením by mohlo byť odstránenie zraniteľného softvéru a jeho nahradenie iným, ktorý ponúka podobné funkcie. V iných prípadoch je odstránenie zraniteľností také ľahké ako použitie nejakej opravy od vydavateľa softvéru alebo inovácia na najnovšiu verziu. Mnoho nástrojov na skenovanie zraniteľností identifikuje dostupné opravy zraniteľných miest, ktoré sa nachádzajú. Ostatné zraniteľné miesta je možné opraviť jednoducho úpravou niektorých nastavení konfigurácie. Týka sa to najmä sieťových zariadení, ale stáva sa to aj so softvérom bežiacim na počítačoch.

Hlavné vlastnosti nástrojov na skenovanie zraniteľnosti

Kedy by ste mali zvážiť veľa vecívýber nástroja na skenovanie zraniteľností. Jedným z najdôležitejších aspektov týchto nástrojov je rad zariadení, ktoré môžu skenovať. Chcete nástroj, ktorý bude schopný skenovať všetko vybavenie, ktoré vlastníte. Ak máte napríklad veľa serverov Linus, mali by ste zvoliť nástroj, ktorý ich dokáže naskenovať, a nie ten, ktorý spracováva iba zariadenia Windows. Tiež by ste si mali zvoliť skener, ktorý je vo vašom prostredí čo najpresnejší. Nechceli by ste sa utopiť zbytočnými upozorneniami a falošnými pozitívami.

Ďalším hlavným diferenciačným faktorom jedatabáza zraniteľnosti nástroja. Spravuje ho predajca alebo je to od nezávislej organizácie? Ako pravidelne sa aktualizuje? Je uložený lokálne alebo v cloude? Musíte platiť ďalšie poplatky za použitie databázy zraniteľnosti alebo za získanie aktualizácií? Toto všetko by ste mali vedieť predtým, ako vyberiete nástroj.

Niektoré skenery zraniteľnosti budú používať viacrušivá metóda skenovania, ktorá by mohla potenciálne ovplyvniť výkon systému. Toto nemusí byť nevyhnutne zlá vec, pretože najťaživejšie sú často tie najlepšie skenery, ale ak ovplyvňujú výkon systému, budete o tom vedieť a naplánovať kontroly podľa toho. Mimochodom, plánovanie je ďalším dôležitým aspektom nástrojov na skenovanie zraniteľnosti siete. Niektoré nástroje nemajú naplánované kontroly a je potrebné ich spustiť manuálne.

Existujú najmenej dve ďalšie dôležité vlastnostinástrojov na skenovanie zraniteľností: varovanie a podávanie správ. Čo sa stane, keď sa nájde zraniteľnosť? Je oznámenie jasné a ľahko zrozumiteľné? Ako sa zobrazuje? Je to kontextové okno na obrazovke, e-mail, textová správa? A čo je ešte dôležitejšie, poskytuje tento nástroj určitý prehľad o tom, ako opraviť zraniteľné miesta, ktoré identifikuje? Niektoré nástroje áno a iné nie. Niektorí dokonca majú automatickú nápravu určitých zraniteľností. Ostatné nástroje sa integrujú do softvéru na správu opráv, pretože opravovanie je často najlepším spôsobom, ako opraviť zraniteľné miesta.

Pokiaľ ide o podávanie správ, je to často záležitosťOsobné preferencie. Musíte však zabezpečiť, aby informácie, ktoré očakávate a potrebujete nájsť v správach, boli skutočne k dispozícii. Niektoré nástroje majú iba preddefinované správy, iné vám umožnia upravovať vstavané prehľady. A tie najlepšie - aspoň z hľadiska vytvárania prehľadov - vám umožnia vytvárať vlastné prehľady od začiatku.

Naše top 6 nástrojov na skenovanie zraniteľnosti

Teraz, keď sme sa o tom dozvedeli viacnástrojov na kontrolu zraniteľnosti, preskúmajme niektoré z najlepších alebo najzaujímavejších balíkov, ktoré sme mohli nájsť. Pokúsili sme sa zahrnúť kombináciu platených a bezplatných nástrojov. K dispozícii sú tiež nástroje, ktoré sú k dispozícii v bezplatnej a platenej verzii.

1. SolarWinds Network Configuration Manager (SKÚŠKA ZADARMO)

V prípade, že ešte nepoznáte SolarWinds,spoločnosť vyrába niektoré z najlepších nástrojov na správu siete už 20 rokov. Medzi najlepšími nástrojmi monitora výkonu siete SolarWinds je neustále vysoko hodnotená kritika ako jeden z najlepších nástrojov na monitorovanie šírky pásma SNMP. Spoločnosť je tiež známa svojimi bezplatnými nástrojmi. Jedná sa o menšie nástroje určené na riešenie konkrétnej úlohy správy siete. Medzi najznámejšie z týchto bezplatných nástrojov patrí kalkulačka podsiete a server TFTP.

Nástroj, ktorý by sme vám chceli predstaviť, je nástroj s názvom SolarWinds Network Configuration Manager, Toto však v skutočnosti nie je zraniteľnosťskenovací nástroj. Existujú však dva konkrétne dôvody, prečo sme sa rozhodli tento nástroj zaradiť do nášho zoznamu. Produkt má funkciu posudzovania zraniteľnosti a týka sa špecifického typu zraniteľnosti, ktorá je dôležitá, ale ktorá sa netýka mnohých iných nástrojov, nesprávnej konfigurácie sieťového zariadenia.

Správca konfigurácie siete SolarWindsprimárny nástroj ako nástroj na skenovanie zraniteľnosti je pri overovaní konfigurácií sieťových zariadení kvôli chybám a opomenutiam. Nástroj môže tiež pravidelne kontrolovať zmeny konfigurácie zariadenia. Je to užitočné aj preto, že niektoré útoky sa začínajú úpravou konfigurácie sieťovej konfigurácie zariadení - ktoré často nie sú také bezpečné ako servery - spôsobom, ktorý uľahčuje prístup k iným systémom. Tento nástroj vám tiež môže pomôcť pri dodržiavaní noriem alebo regulačných predpisov s jeho automatizovanými nástrojmi na konfiguráciu siete, ktoré môžu nasadzovať štandardizované konfigurácie, zisťovať zmeny mimo procesu, konfigurácie auditu a dokonca opraviť porušenia.

Softvér sa integruje s národnýmDatabáza zraniteľností, vďaka ktorej si zaslúži byť na našom zozname ešte viac. Má prístup k najaktuálnejším CVE na identifikáciu slabín vo vašich zariadeniach Cisco. Bude fungovať s akýmkoľvek zariadením Cisco so systémom ASA, IOS alebo Nexus OS. V skutočnosti sú do produktu zabudované dva ďalšie užitočné nástroje, Network Insights pre ASA a Network Insights pre Nexus.

Ceny za konfiguráciu siete SolarWindsManažér začína na 2 895 $ pre až 50 riadených uzlov a líši sa podľa počtu uzlov. Ak chcete vyskúšať tento nástroj, môžete si zo SolarWinds stiahnuť bezplatnú 30-dňovú skúšobnú verziu.

- SKÚŠKA ZADARMO: SolarWinds Network Configuration Manager

- Oficiálne stiahnutie: https://www.solarwinds.com/network-configuration-manager

2. Microsoft Baseline Security Analyzer (MBSA)

Microsoft Baseline Security Analyzer aleboMBSA je o niečo starší nástroj od spoločnosti Microsoft. Napriek tomu, že ide o menej ako ideálnu možnosť pre veľké organizácie, mohol by byť tento nástroj vhodný pre menšie podniky, ktoré majú iba hŕstku serverov. Toto je nástroj spoločnosti Microsoft, takže radšej nečakajte skenovanie, ale produkty spoločnosti Microsoft alebo budete sklamaní. Preverí však operačný systém Windows a niektoré služby, ako sú napríklad Windows Firewall, SQL server, IIS a Microsoft Office.

Tento nástroj však neskúma konkrétnezraniteľnosti ako ostatné skenery zraniteľnosti. Čo robí, je hľadať chýbajúce opravy, servisné balíky a aktualizácie zabezpečenia, ako aj skenovacie systémy kvôli administratívnym problémom. Nástroj MBSA na vytváranie prehľadov vám umožní získať zoznam chýbajúcich aktualizácií a nesprávnych konfigurácií.

Keďže MBSA je starým nástrojom spoločnosti Microsoft, nie jeúplne kompatibilný so systémom Windows 10. Verzia 2.3 bude fungovať s najnovšou verziou systému Windows, ale na odstránenie falošných pozitív a opravu chýb, ktoré nie je možné dokončiť, môže vyžadovať určité vylepšenie. Tento nástroj napríklad bude nepravdivo hlásiť, že služba Windows Update nie je povolená v systéme Windows 10. Ďalšou nevýhodou tohto produktu je, že nezistí chyby zabezpečenia spoločnosti Microsoft alebo zložité chyby zabezpečenia. Tento nástroj sa ľahko používa a robí svoju prácu dobre. Mohlo by to byť perfektným nástrojom pre menšie organizácie s iba niekoľkými počítačmi Windows.

3. Otvorený systém hodnotenia zraniteľnosti (OpenVAS)

Náš ďalší nástroj sa nazýva Otvorená zraniteľnosťAssessment System alebo OpenVAS. Je to rámec niekoľkých služieb a nástrojov. Všetky sa skombinujú a robia z neho komplexný a výkonný nástroj na skenovanie zraniteľností. Rámec, ktorý stojí za OpenVAS, je súčasťou riešenia na správu zraniteľností Greenbone Networks, z ktorého sa prvky prispievali do komunity už približne desať rokov. Systém je úplne zadarmo a väčšina jeho komponentov je otvorený, hoci niektoré nie. Skener OpenVAS je dodávaný s viac ako 50 000 testmi zraniteľnosti siete, ktoré sa pravidelne aktualizujú.

OpenVAS má dva primárne komponenty. Prvým komponentom je skener OpenVAS. Ako už názov napovedá, je zodpovedný za skutočnú kontrolu cieľových počítačov. Druhým komponentom je manažér OpenVAS, ktorý spracováva všetko ostatné, ako je kontrola skenera, konsolidácia výsledkov a ich ukladanie do centrálnej databázy SQL. Systém obsahuje užívateľské rozhrania založené na prehľadávači aj na príkazovom riadku. Ďalšou súčasťou systému je databáza testov zraniteľnosti siete. Táto databáza môže získať aktualizácie buď z bezplatného krmiva Greenborne Community Feed, alebo z plateného krmiva Greenborne Security Feed.

4. Spoločenstvo sietnicových sietí

Siete sietnice Spoločenstva je bezplatná verziasieťový skener siete Retina od spoločnosti AboveTrust, ktorý je jedným z najznámejších skenerov zraniteľnosti. Tento komplexný skener zraniteľnosti je vybavený funkciami. Tento nástroj môže vykonať dôkladné posúdenie zraniteľnosti chýbajúcich opráv, zraniteľností v nulových dňoch a nezabezpečených konfigurácií. Tiež sa môže pochváliť užívateľskými profilmi zosúladenými s funkciami úlohy, čím sa zjednodušuje prevádzka systému. Tento produkt obsahuje intuitívne používateľské rozhranie v štýle metro, ktoré umožňuje efektívnu prevádzku systému.

Spoločenstvo sietnicových sietí používa to istédatabáza zraniteľností ako jej platený súrodenec. Je to rozsiahla databáza slabých miest v sieti, problémov s konfiguráciou a chýbajúcich opráv, ktorá sa automaticky aktualizuje a pokrýva širokú škálu operačných systémov, zariadení, aplikácií a virtuálnych prostredí. V tomto predmete tento produkt plne podporuje prostredia VMware a zahŕňa online a offline skenovanie virtuálnych obrázkov, skenovanie virtuálnych aplikácií a integráciu s vCenter.

Na sietnici je však veľká nevýhodaSieťové spoločenstvo. Tento nástroj je obmedzený na skenovanie 256 IP adries. Ak spravujete veľkú sieť, nemusí to vyzerať príliš veľa, ale pre mnohé menšie organizácie to môže byť viac ako dosť. Ak je vaše prostredie väčšie ako to, všetko, čo sme práve povedali o tomto produkte, platí aj pre jeho veľkého brata, sieťového skenera sietnice, ktorý je k dispozícii v edíciách Standard a Unlimited. V oboch vydaniach je rovnaká rozšírená funkcia v porovnaní so skenerom Sieťovej siete Retina.

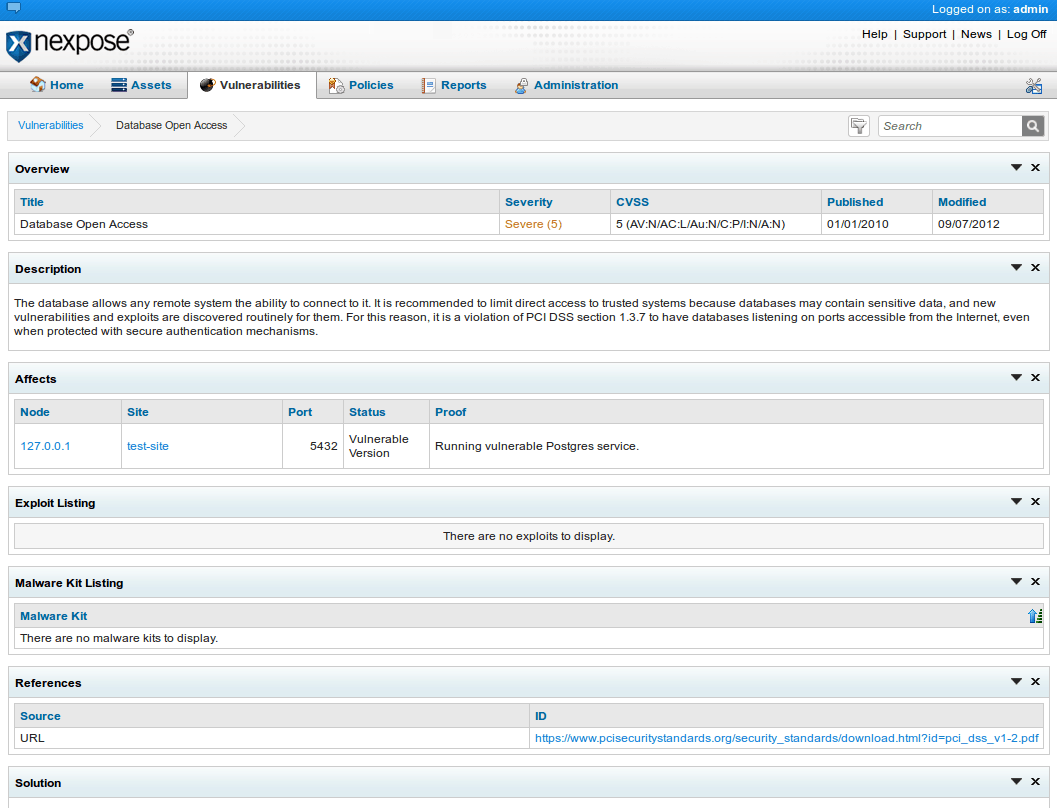

5. Nexpose Community Edition

Nemusí to byť až také populárne ako sietnica, aleNexpose z Rapid7 je ďalší známy skener zraniteľnosti. A Nexpose Community Edition je mierne zmenšená verzia komplexného skenera zraniteľnosti Rapid7. Obmedzenia produktu sú však dôležité. Produkt môžete napríklad použiť na skenovanie maximálne 32 adries IP. Vďaka tomu je dobrá voľba iba pre najmenšie siete. Okrem toho sa výrobok môže používať iba jeden rok. Ak s nimi môžete žiť, je to vynikajúce.

Vydanie Nexpose Community Edition bude fungovať fyzickypočítače so systémom Windows alebo Linux. Je k dispozícii aj ako virtuálne zariadenie. Jeho rozsiahle možnosti skenovania zvládnu siete, operačné systémy, webové aplikácie, databázy a virtuálne prostredia. Nexpose Community Edition používa adaptívne zabezpečenie, ktoré dokáže automaticky zistiť a vyhodnotiť nové zariadenia a nové zraniteľné miesta v okamihu, keď majú prístup k vašej sieti. Táto funkcia pracuje v spojení s dynamickými pripojeniami k VMware a AWS. Tento nástroj sa tiež integruje do výskumného projektu Sonar na zabezpečenie skutočného monitorovania naživo. Nexpose Community Edition poskytuje integrované skenovanie politík, ktoré pomáha pri dodržiavaní populárnych štandardov, ako sú CIS a NIST. A v neposlednom rade vám intuitívne správy o náprave tohto nástroja poskytujú podrobné pokyny k nápravným opatreniam.

Komentáre