Každý chce zabrániť votrelcomhouse. Podobne - az podobných dôvodov sa správcovia sietí snažia zabrániť narušiteľom mimo sietí, ktoré spravujú. Jedným z najdôležitejších prínosov mnohých dnešných organizácií sú ich údaje. Je také dôležité, aby mnoho osôb, ktoré sa nezamýšľajú zamyslieť, vynaložilo veľké úsilie, aby tieto údaje ukradli. Robia to pomocou veľkého množstva techník na získanie neoprávneného prístupu k sieťam a systémom. Zdá sa, že počet takýchto útokov v poslednom čase exponenciálne vzrástol, a preto sa zavádzajú systémy, ktoré im zabránia. Tieto systémy sa nazývajú systémy prevencie pred narušením alebo IPS. Dnes sa pozeráme na tie najlepšie systémy prevencie prieniku, aké sme našli.

Začneme tým, že sa budeme snažiť lepšie definovať, čoPrevencia vniknutia je. To samozrejme znamená, že tiež definujeme, čo je narušenie. Potom preskúmame rôzne metódy detekcie, ktoré sa zvyčajne používajú, a aké nápravné opatrenia sa prijímajú pri zisťovaní. Potom krátko hovoríme o pasívnej prevencii vniknutia. Sú to statické opatrenia, ktoré je možné zaviesť a ktoré by mohli drasticky znížiť počet pokusov o prienik. Možno vás prekvapí, že niektorí z nich nemajú nič spoločné s počítačmi. Až potom, keď budeme všetci na tej istej stránke, budeme môcť konečne skontrolovať niektoré z najlepších systémov prevencie prienikov, ktoré sme našli.

Prevencia prieniku - o čo ide?

Pred rokmi boli vírusy takmer jedinéobavy správcov systému. Vírusy sa dostali do bodu, keď boli také bežné, že priemysel reagoval vývojom nástrojov na ochranu pred vírusmi. Dnes by žiadny vážny používateľ v jeho správnej mysli nenapadlo spustiť počítač bez antivírusovej ochrany. Aj keď už nepočujeme veľa vírusov, nová hrozba predstavuje narušenie - alebo neoprávnený prístup k vašim údajom škodlivými používateľmi. Keďže údaje sú často najdôležitejšou devízou organizácie, podnikové siete sa stali terčom neplánovaných hackerov, ktorých prístup k údajom sa zvýši. Rovnako ako antivírusový softvér bol odpoveďou na šírenie vírusov, aj systémy prevencie pred narušením sú odpoveďou na útoky votrelcov.

Systémy prevencie prieniku v zásade robia dvaveci. Najskôr zistia pokusy o prienik a keď zistia podozrivé aktivity, zastavia alebo zablokujú pomocou rôznych metód. Existujú dva rôzne spôsoby, ako možno zistiť pokusy o prienik. Detekcia založená na podpise funguje tak, že analyzuje sieťovú prevádzku a údaje a hľadá konkrétne vzory spojené s pokusmi o prienik. Je to podobné tradičným systémom ochrany vírusov, ktoré sa spoliehajú na definície vírusov. Detekcia narušenia založená na podpise sa spolieha na podpisy alebo vzory narušenia. Hlavnou nevýhodou tejto metódy detekcie je, že do softvéru sa musia načítať správne podpisy. A pri novej metóde útoku zvyčajne dôjde k oneskoreniu pred aktualizáciou podpisov útoku. Niektorí predajcovia veľmi rýchlo poskytujú aktualizované podpisy útokov, zatiaľ čo iní sú oveľa pomalšie. Ako často a ako rýchlo sa aktualizujú podpisy, je dôležitým faktorom pri výbere dodávateľa.

Detekcia na základe anomálie ponúka lepšiu ochranuproti útokom v nultý deň boli tie, ktoré sa stanú pred detekčnými podpismi, šancu na aktualizáciu. Tento proces hľadá anomálie namiesto toho, aby sa pokúsil rozoznať známe vzory vniknutia. Napríklad by sa spustilo, ak by sa niekto pokúsil o prístup k systému s nesprávnym heslom niekoľkokrát za sebou, čo je spoločná známka útoku hrubou silou. Toto je iba príklad a zvyčajne existujú stovky rôznych podozrivých aktivít, ktoré môžu tieto systémy spustiť. Obe detekčné metódy majú svoje výhody a nevýhody. Najlepšie nástroje sú tie, ktoré používajú kombináciu analýzy podpisov a správania pre najlepšiu ochranu.

Detekcia pokusu o prienik je prvá časťzabrániť im. Po zistení systémy prevencie narušenia aktívne pracujú na zastavení zistených aktivít. Tieto systémy môžu vykonať niekoľko rôznych nápravných opatrení. Mohli by napríklad pozastaviť alebo inak deaktivovať používateľské účty. Ďalšou typickou akciou je blokovanie zdrojovej adresy IP útoku alebo zmena pravidiel brány firewall. Ak škodlivá aktivita pochádza z konkrétneho procesu, preventívny systém by mohol tento proces zabiť. Začatie procesu ochrany je ďalšou bežnou reakciou av najhorších prípadoch je možné vypnúť celé systémy, aby sa obmedzilo potenciálne poškodenie. Ďalšou dôležitou úlohou Intrusion Prevention Systems je varovanie administrátorov, zaznamenanie udalosti a hlásenie podozrivých aktivít.

Opatrenia na prevenciu pasívneho vniknutia

Kým systémy na zabránenie vniknutia môžu chrániťproti mnohým typom útokov, nič nebráni dobrým, staromódnym opatreniam prevencie pasívneho vniknutia. Napríklad zadanie silných hesiel je vynikajúci spôsob ochrany pred mnohými prienikmi. Ďalším jednoduchým ochranným opatrením je zmena predvolených hesiel zariadenia. Aj keď je to menej časté v podnikových sieťach - aj keď to nie je neslýchané -, videl som len príliš často internetové brány, ktoré mali stále predvolené heslo správcu. Pokiaľ ide o heslá, starnutie hesla je ďalším konkrétnym krokom, ktorý možno uplatniť na zníženie pokusov o prienik. Každé heslo, dokonca aj to najlepšie, môže byť prelomené, ak bude mať dostatok času. Starnutie hesla zaisťuje, že heslá sa zmenia skôr, ako budú rozbité.

Existovali len príklady toho, čo sa dá urobiťpasívne zabrániť vniknutiu. Mohli by sme napísať celý príspevok o tom, aké pasívne opatrenia je možné zaviesť, to však dnes nie je náš cieľ. Naším cieľom je namiesto toho predstaviť niektoré z najlepších aktívnych systémov prevencie pred prienikmi.

Najlepšie systémy prevencie prieniku

Náš zoznam obsahuje kombináciu rôznych nástrojov, ktoré môžupoužívať na ochranu pred pokusmi o prienik. Väčšina zahrnutých nástrojov sú skutočné systémy prevencie prienikov, ale tiež zahrnujeme nástroje, ktoré, aj keď nie sú na trhu ako také, môžu byť použité na zabránenie vniknutiu. Náš prvý záznam je jedným z takýchto príkladov. Nezabudnite, že výber nástroja, ktorý sa má použiť, by sa mal viac než čokoľvek riadiť podľa konkrétnych potrieb. Pozrime sa, čo ponúka každý z našich najlepších nástrojov.

1. Správca protokolov a udalostí SolarWinds (SKÚŠKA ZADARMO)

SolarWinds je v sieti známy názovadministrácie. Má dobrú povesť pri výrobe niektorých najlepších nástrojov na správu siete a systému. Jeho hlavný produkt, Monitor výkonu siete, neustále patrí medzi špičkové dostupné nástroje na monitorovanie šírky pásma. SolarWinds je tiež známy svojimi mnohými bezplatnými nástrojmi, z ktorých každý rieši špecifickú potrebu správcov siete. Kiwi Syslog Server alebo SolarWinds TFTP server sú dva vynikajúce príklady týchto bezplatných nástrojov.

Nedovoľte, aby Správca protokolov a udalostí SolarWindsMeno ťa zmiasť. Je toho oveľa viac, ako sa stretáva s okom. Niektoré pokročilé funkcie tohto produktu ho označujú ako systém na detekciu a prevenciu neoprávneného vniknutia, zatiaľ čo iné ho zaradili do rozsahu bezpečnostných informácií a správy udalostí (SIEM). Nástroj napríklad obsahuje koreláciu udalostí v reálnom čase a nápravu v reálnom čase.

- SKÚŠKA ZADARMO: Správca protokolov a udalostí SolarWinds

- Odkaz na stiahnutie: https://www.solarwinds.com/log-event-manager-software/registration

Na Správca protokolov a udalostí SolarWinds sa môže pochváliť okamžitou detekciou podozrivýchaktivita (funkcia detekcie narušenia) a automatizované odpovede (funkcia prevencie narušenia). Tento nástroj sa dá použiť aj na vyšetrovanie a forenznú analýzu bezpečnostných udalostí. Môže sa použiť na účely zmierňovania a dodržiavania predpisov. Nástroj obsahuje auditom overené správy, ktoré možno použiť aj na preukázanie súladu s rôznymi regulačnými rámcami, ako sú HIPAA, PCI-DSS a SOX. Tento nástroj má tiež monitorovanie integrity súborov a monitorovanie zariadení USB. Vďaka všetkým pokrokovým funkciám softvéru je integrovaná bezpečnostná platforma viac ako len systém spravovania protokolov a udalostí, o ktorom by vás jeho názov mohol presvedčiť.

Funkcie prevencie pred prienikom do internetu Správca protokolov a udalostí SolarWinds funguje implementáciou akcií s názvom AktívneReakcie vždy, keď sa zistia hrozby. S konkrétnymi upozorneniami môžu súvisieť rôzne reakcie. Napríklad systém môže zapisovať do tabuliek brány firewall na blokovanie sieťového prístupu zdrojovej adresy IP, ktorá bola identifikovaná ako vykonávajúca podozrivé činnosti. Tento nástroj môže tiež pozastaviť používateľské účty, zastaviť alebo spustiť procesy a vypnúť systémy. Spomeniete si, ako sa presne jedná o nápravné opatrenia, ktoré sme predtým identifikovali.

Ceny za Správca protokolov a udalostí SolarWinds líši sa podľa počtu sledovaných uzlov. Ceny začínajú na 4 585 $ až pre 30 monitorovaných uzlov a je možné zakúpiť licencie až pre 2500 uzlov, vďaka čomu je produkt vysoko škálovateľný. Ak si chcete produkt vziať na skúšobnú jazdu a presvedčte sa sami, či je pre vás to pravé, máte k dispozícii bezplatnú plnohodnotnú 30-dňovú skúšobnú verziu.

2. Splunk

Splunk je pravdepodobne jedným z najpopulárnejších systémov prevencie pred prienikmi. Je k dispozícii v niekoľkých rôznych vydaniach so rôznymi súbormi funkcií. Splunk Enterprise Security-alebo Splunk ES, ako sa často nazýva - je to, čo potrebujete na skutočnú prevenciu prienikov. Softvér monitoruje údaje vášho systému v reálnom čase a hľadá zraniteľné miesta a príznaky neobvyklej činnosti.

Bezpečnostná reakcia je jednou zo silných stránok produktuobleky a čo z neho robí systém prevencie pred prienikmi. Používa to, čo predajca nazýva Adaptive Response Framework (ARF). Integruje sa so zariadeniami od viac ako 55 dodávateľov zabezpečenia a môže vykonávať automatickú reakciu, čím zrýchľuje manuálne úlohy. Táto kombinácia, ak automatická náprava a manuálny zásah vám môžu poskytnúť najlepšie šance na rýchle získanie hornej ruky. Tento nástroj má jednoduché a prehľadné užívateľské rozhranie, ktoré vytvára víťazné riešenie. Medzi ďalšie zaujímavé funkcie ochrany patrí funkcia „Notables“, ktorá zobrazuje výstrahy prispôsobiteľné používateľom a „Asset Investigator“ na označovanie škodlivých aktivít a predchádzanie ďalším problémom.

Splunk Enterprise SecurityInformácie o cenách nie sú ľahko dostupné. Ak chcete získať podrobnú ponuku, budete musieť kontaktovať predaj spoločnosti Splunk. Je to vynikajúci produkt, pre ktorý je k dispozícii bezplatná skúšobná verzia.

3. Sagan

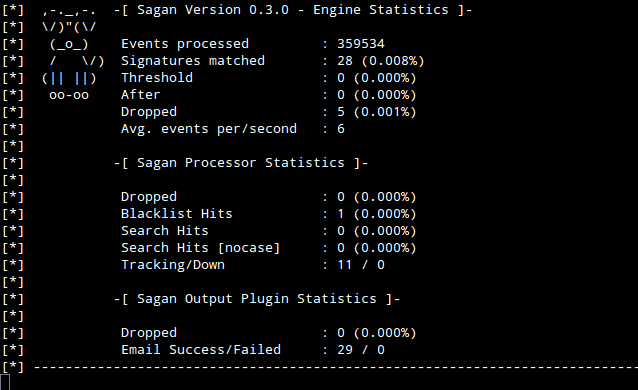

Sagan je v podstate bezplatný systém detekcie narušenia. Nástroj, ktorý má schopnosti vykonávania skriptov, ho však môže zaradiť do kategórie Systémy prevencie pred narušením. Sagan detekuje pokusy o prienik sledovaním protokolových súborov. Môžete tiež kombinovať Sagan so Snortom, ktorý môže svoj výstup priviesť na Sagan poskytujúc tomuto nástroju niektoré funkcie detekcie narušenia siete. V skutočnosti, Sagan môže získať vstup od mnohých ďalších nástrojov, ako sú Bro alebo Suricata, kombinujúc schopnosti niekoľkých nástrojov pre najlepšiu možnú ochranu.

Je tu háčik SaganSchopnosti skriptov. Musíte napísať nápravné skripty. Aj keď sa tento nástroj nemusí najlepšie používať ako vaša jediná obrana proti vniknutiu, môže to byť kľúčová súčasť systému, ktorý obsahuje niekoľko nástrojov prostredníctvom korelácie udalostí z rôznych zdrojov a poskytuje to najlepšie z mnohých produktov.

zatiaľ čo Sagan je možné nainštalovať iba v systémoch Linux, Unix a Mac OS,môže sa pripojiť k systémom Windows a získať tak svoje udalosti. Medzi ďalšie zaujímavé vlastnosti Saganu patrí sledovanie IP adresy a distribuované spracovanie.

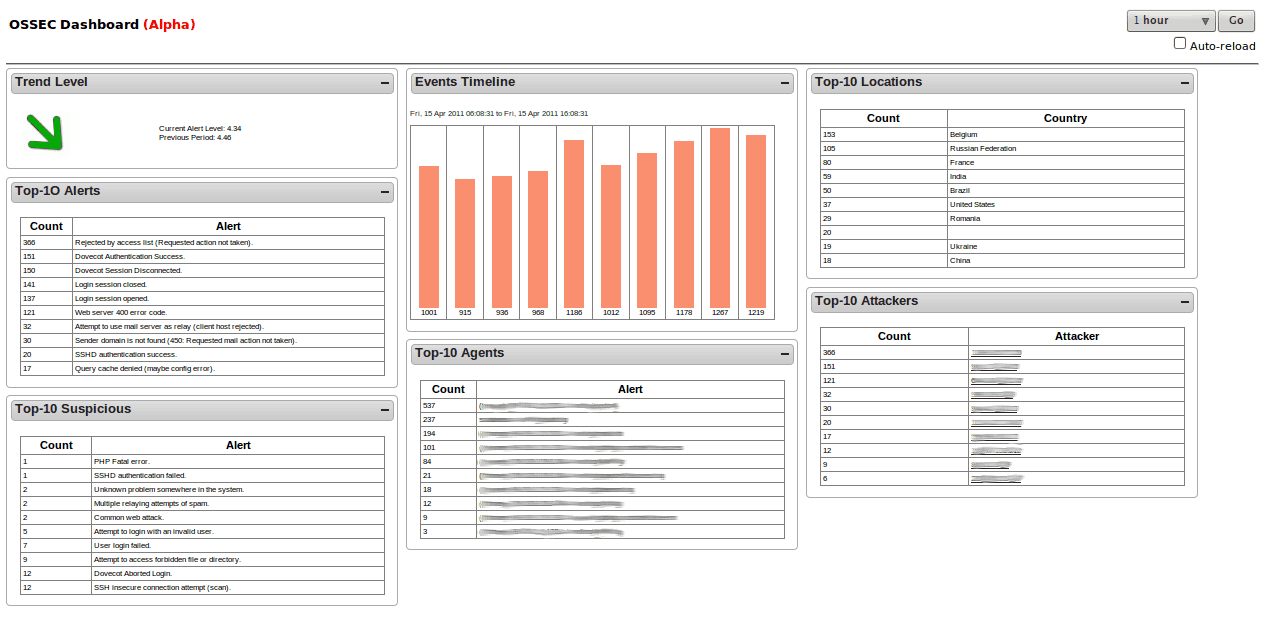

4. OSSEC

Open Source Securityalebo OSSEC, je jedným z popredných hostiteľských serverov s otvoreným zdrojomSystém detekcie narušenia. Zaradili sme ho do nášho zoznamu z dvoch dôvodov. Jeho popularita je taká, že sme ju museli zahrnúť, najmä ak vezmeme do úvahy, že tento nástroj vám umožňuje špecifikovať akcie, ktoré sa vykonávajú automaticky vždy, keď sa spustia konkrétne výstrahy, čo jej poskytuje určité možnosti prevencie pred narušením. OSSEC je vlastnená spoločnosťou Trend Micro, jedným z vedúcich mien v oblasti bezpečnosti IT a tvorcom jedného z najlepších balíkov antivírusovej ochrany.

Pri inštalácii na operačné systémy podobné Unixudetekčný softvér softvéru sa primárne zameriava na protokolové a konfiguračné súbory. Vytvára kontrolné súčty dôležitých súborov a pravidelne ich overuje, upozorní vás alebo spustí nápravné opatrenie vždy, keď sa stane niečo čudné. Bude tiež monitorovať a upozorňovať na akýkoľvek neobvyklý pokus o získanie prístupu root. Vo Windows tiež systém dohliada na neoprávnené úpravy registra, pretože by mohli byť znakom známok škodlivej činnosti. Akákoľvek detekcia spustí výstrahu, ktorá sa zobrazí na centralizovanej konzole, zatiaľ čo oznámenia sa budú posielať aj e-mailom.

OSSEC je hostiteľský systém ochrany pred prienikmi. Preto musí byť nainštalovaná na každom počítači, ktorý chcete chrániť. Centralizovaná konzola však konsoliduje informácie z každého chráneného počítača pre ľahšiu správu. OSSEC konzola beží iba na operačných systémoch podobných Unixu, ale agent je k dispozícii na ochranu hostiteľov Windows. Ako frontend nástroja sa môžu použiť aj iné nástroje ako Kibana alebo Graylog.

5. Otvorte WIPS-NG

Neboli sme si príliš istí, či by sme mali zahrnúť Otvorte WIPS NG na našom zozname. Viac o tom za chvíľu. Je to hlavne preto, že je to jediný produkt, ktorý sa špecificky zameriava na bezdrôtové siete. Otvorte WIPS NG- kdekoľvek WIPS znamená bezdrôtový prienikSystém prevencie - je nástroj s otvoreným zdrojovým kódom, ktorý sa skladá z troch hlavných komponentov. Najprv je tu senzor. Je to hlúpy proces, ktorý jednoducho zachytí bezdrôtový prenos a odošle ho na analýzu na server. Ako ste asi uhádli, ďalšou súčasťou je server. Zhromažďuje údaje zo všetkých senzorov, analyzuje zhromaždené údaje a reaguje na útoky. Táto zložka je srdcom systému. V neposlednom rade je to komponent rozhrania, ktorým je GUI, ktoré používate na správu servera a zobrazovanie informácií o hrozbách nájdených vo vašej bezdrôtovej sieti.

Hlavný dôvod, prečo sme váhali, pred začatím Otvorte WIPS NG na našom zozname to, že tak dobré, ako je, nieKaždý má rád vývojára produktu. Je to od rovnakého vývojára ako Aircrack NG, bezdrôtový identifikátor paketov a cracker hesiel, ktorý je súčasťou každej sady nástrojov hackerov siete WiFi. Týmto sa otvára diskusia o etike vývojára a niektorí používatelia sú na pozore. Na druhej strane možno vývojárske pozadie považovať za dôkaz jeho hlbokej znalosti bezpečnosti Wi-Fi.

6. fail2ban

fail2ban je pomerne populárny bezplatný prienik hostiteľadetekčný systém s prvkami prevencie prieniku. Softvér funguje tak, že monitoruje súbory denníka systému, či neobsahujú podozrivé udalosti, ako napríklad neúspešné pokusy o prihlásenie alebo zneužitie vyhľadávacích dopytov. Keď systém zistí niečo podozrivé, reaguje automatickou aktualizáciou pravidiel miestnej brány firewall, aby zablokoval zdrojovú adresu IP škodlivého správania. To samozrejme znamená, že na lokálnom počítači beží nejaký proces brány firewall. Toto je primárna nevýhoda tohto nástroja. Je však možné nakonfigurovať ľubovoľnú akciu - napríklad vykonanie nejakého skriptu na nápravu alebo odosielanie e-mailových upozornení.

fail2ban je dodávaný s niekoľkými vopred zabudovanými detekciamiSpúšťa tzv. filtre, ktoré pokrývajú niektoré z najbežnejších služieb, ako sú Apache, Courrier, SSH, FTP, Postfix a mnoho ďalších. Ako sme už povedali, nápravné opatrenia sa vykonávajú úpravou tabuliek brány firewall hostiteľa. fail2ban podporuje Netfilter, IPtables alebo tabuľku hosts.deny TCP Wrapper. Každý filter môže byť spojený s jednou alebo viacerými akciami. Filtre a akcie sa spolu označujú ako väzenie.

7. Monitor zabezpečenia siete Bro

Na Monitor zabezpečenia siete Bro je ďalšia bezplatná detekcia narušenia sietesystém s funkčnosťou podobnou IPS. Funguje v dvoch fázach, najskôr zaznamená prenos a potom ho analyzuje. Tento nástroj pracuje vo viacerých vrstvách až po aplikačnú vrstvu, ktorá umožňuje lepšiu detekciu pokusov o prienik rozdelených do viacerých častí. Analytický modul produktu sa skladá z dvoch prvkov. Prvý prvok sa nazýva Event Engine a jeho účelom je sledovanie spúšťacích udalostí, ako sú pripojenia TCP alebo HTTP požiadavky. Udalosti sú potom analyzované pomocou skriptov politiky, druhého prvku. Úlohou skriptov politiky je rozhodnúť, či spustiť alarm, spustiť akciu alebo ignorovať udalosť. Je to možnosť začať akciu, ktorá poskytne Monitor zabezpečenia siete Bro jeho IPS funkčnosť.

Na Monitor zabezpečenia siete Bro má určité obmedzenia. Bude sledovať iba aktivity HTTP, DNS a FTP a bude tiež sledovať prenos SNMP. Je to však dobrá vec, pretože protokol SNMP sa často používa na monitorovanie siete napriek závažným bezpečnostným nedostatkom. SNMP má takmer žiadnu zabudovanú bezpečnosť a používa nešifrovanú komunikáciu. A keďže protokol je možné použiť na modifikáciu konfigurácií, môžu ho zneužívatelia zneužívania ľahko využiť. Produkt bude dohliadať aj na zmeny konfigurácie zariadenia a depeše SNMP. Môže byť nainštalovaný na Unixe, Linuxe a OS X, ale nie je dostupný pre Windows, čo je asi jeho hlavná nevýhoda. V opačnom prípade je to veľmi zaujímavý nástroj, ktorý sa oplatí vyskúšať.

Komentáre