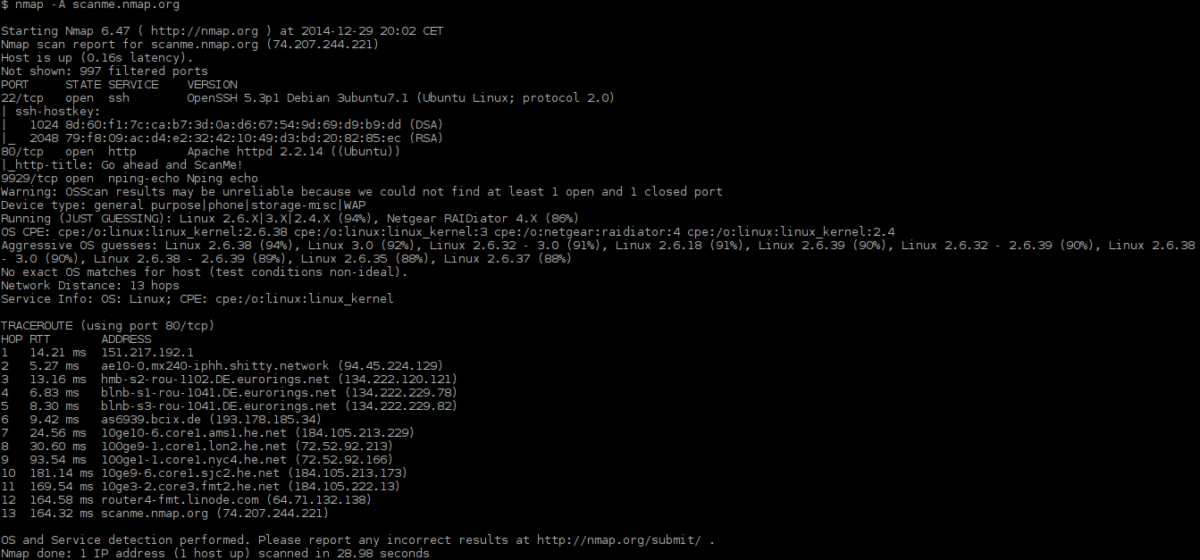

Nmap je výkonný nástroj na skenovanie v sietiLinux, BSD a ďalšie operačné systémy. Má desiatky vynikajúcich funkcií, ako napríklad skenovanie IP adries na otvorené porty, mapovanie aktívnych zariadení v sieti, identifikácia služieb bežiacich na cieľoch skenovania a mnoho ďalšieho.

V tejto príručke sa zameriame na to, ako to používaťvýkonný nástroj na správu siete v systéme Linux a obsahuje informácie o tom, ako využiť niektoré z jeho najužitočnejších funkcií vrátane skenovania hostiteľa, sieťového mapovania a oveľa viac!

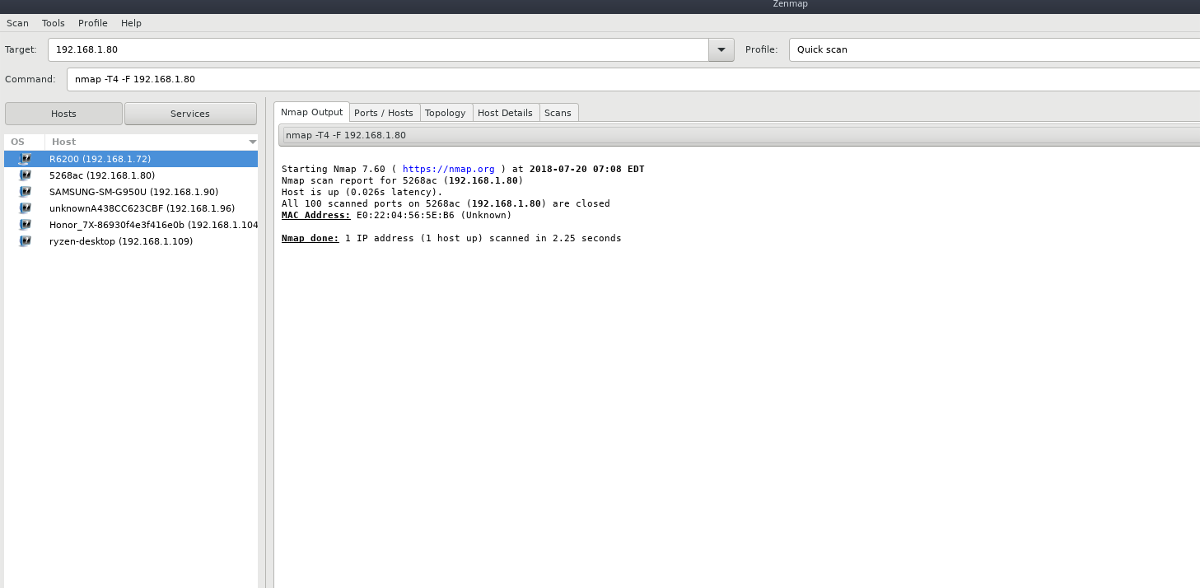

Poznámka: Nmap je nástroj príkazového riadku. Ak potrebujete dobrý nástroj na mapovanie siete, ale nie ste fanúšikom terminálu, vyskúšajte program Zenmap. Je to klientske rozhranie s rozhraním GUI pre Nmap, ktoré má rovnaké funkcie, ale je zabalené do úhľadného rozhrania.

Skenovanie jedného hostiteľa

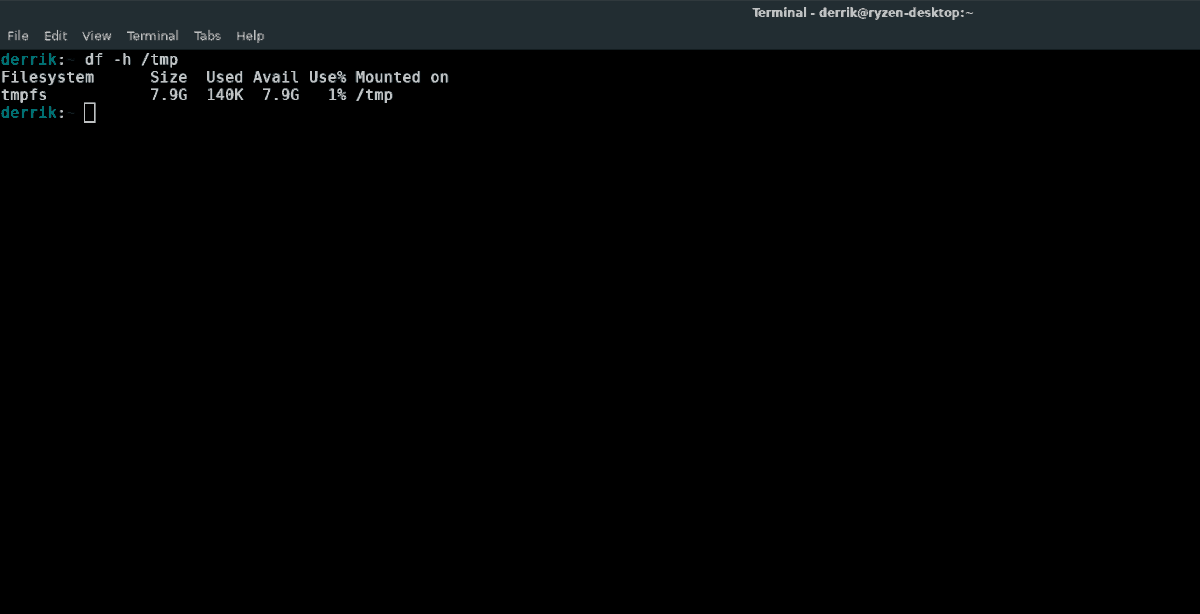

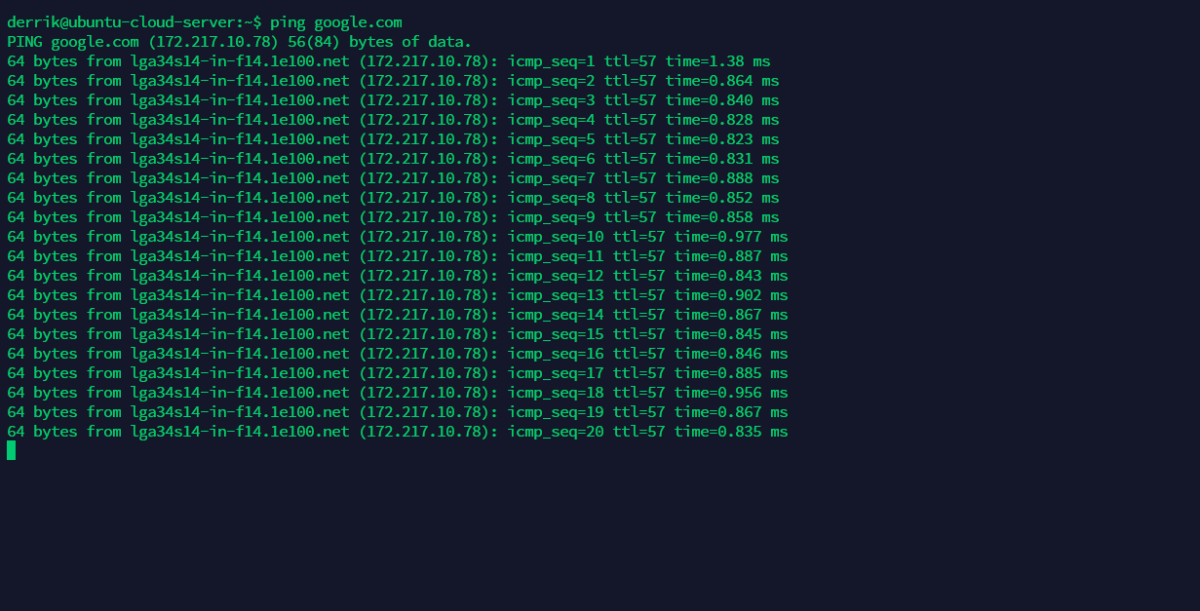

Jednou z najzákladnejších funkcií spoločnosti Nmap je jej schopnosť prehľadať cieľ (hostiteľa AKA), či neobsahuje otvorené porty, systémové informácie atď. Ak chcete spustiť kontrolu, spustite terminálové okno v systéme Linux stlačením Ctrl + Alt + T alebo Ctrl + Shift + T, Odtiaľ povýšite terminál na Root su alebo sudo-s.

su -

alebo

sudo -s

Po získaní prístupu root v termináli je možné vykonať základné skenovanie spustením nmap spolu s cieľovou adresou IP, názvom hostiteľa alebo webovou stránkou.

Poznámka: na to, aby Nmap prehľadal názvy domén vzdialených webových stránok, možno budete musieť pred adresu pridať http: //.

nmap target-local-or-remote-ip-address

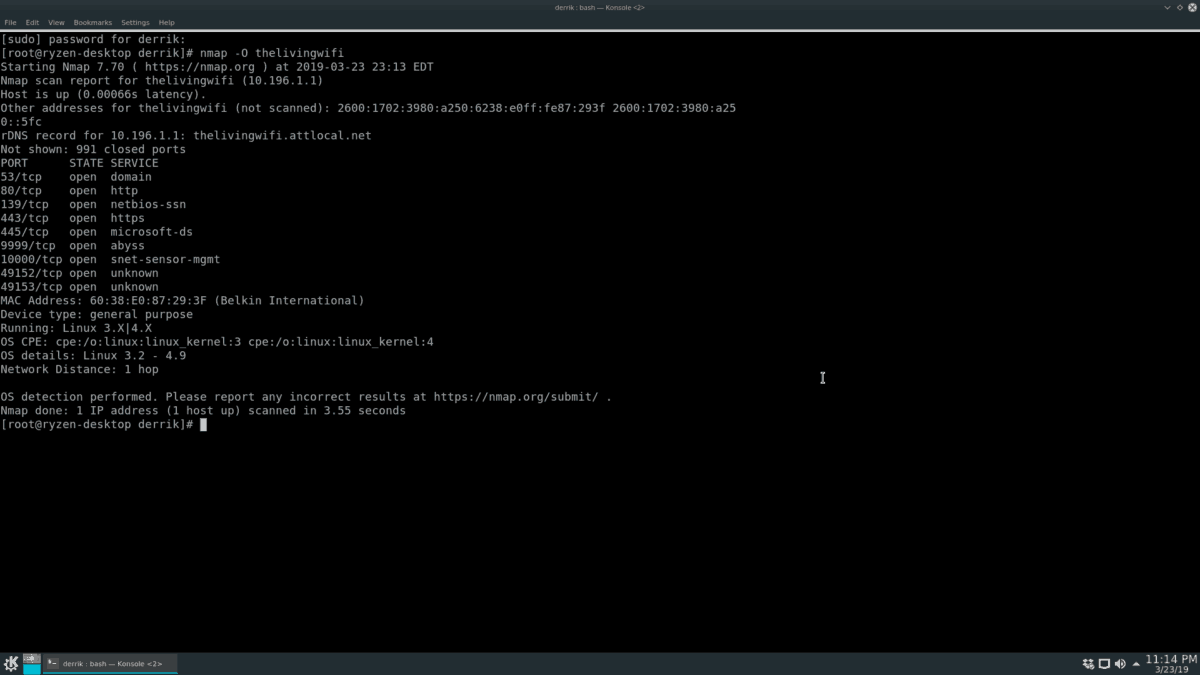

Potrebujete zistiť operačný systém, na ktorom beží váš cieľ? Použi O voľba.

nmap -O target-local-or-remote-ip-address

Spustenie skenovania pomocou O príkaz odhalí informácie o OS o cieľových skenovaniach Nmap, ale pre niektoré to nestačí. Našťastie, V prepínač príkazového riadku dokáže zobraziť ešte viac informácií (otvorené porty atď.)

nmap -O -v target-local-or-remote-ip-address

Ak chcete získať viac informácií, môžete bez obáv použiť V prepnúť dvakrát.

nmap -O -vv target-local-or-remote-ip-address

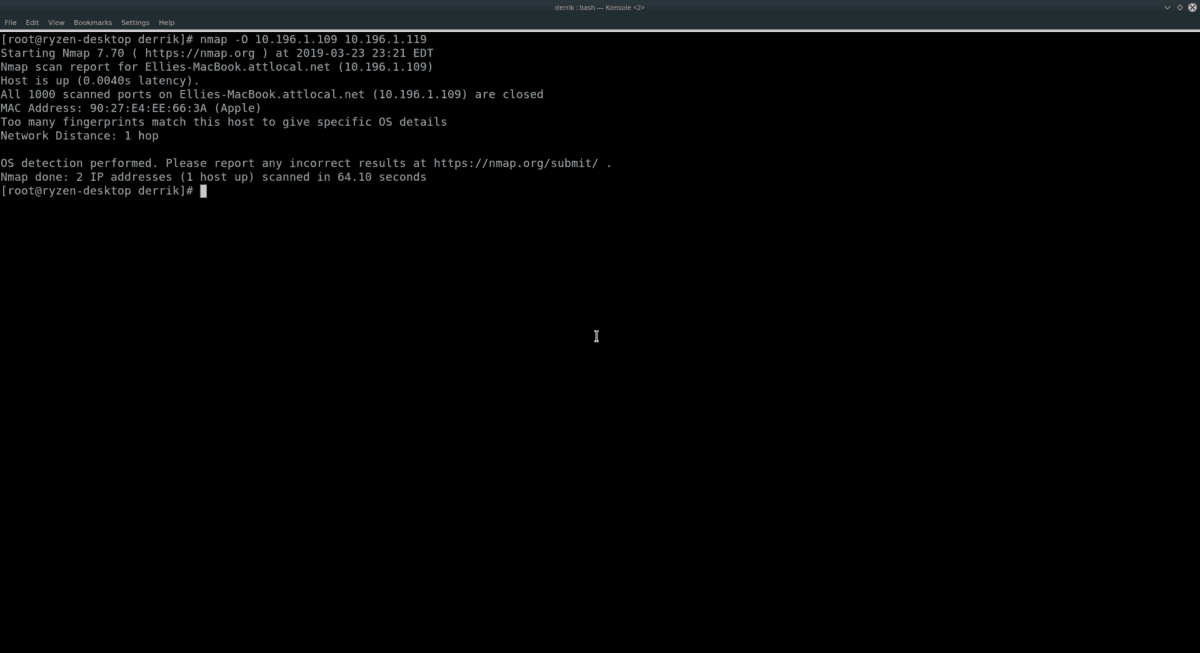

Skenovanie viacerých hostiteľov

S Nmapom je možné skenovať viacerých hostiteľovv tom čase. Ak to chcete urobiť, napíšte príkaz, ktorý by ste použili pre jeden cieľ, ale pridajte na ďalšie adresy na konci príkazu. Napríklad, ak chcete skontrolovať, aké dva samostatné ciele sú operačné systémy, mali by ste urobiť:

nmap -O target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Ak chcete nájsť ďalšie informácie o dvoch vyššie naskenovaných hostiteľoch, použite V switch.

nmap -O -v target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

alebo

nmap -O -vv target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Nmap nemá limit na to, koľko individuálnych názvov hostiteľov alebo IP adries pridáte na koniec príkazu, takže neváhajte pridať toľko, koľko potrebujete!

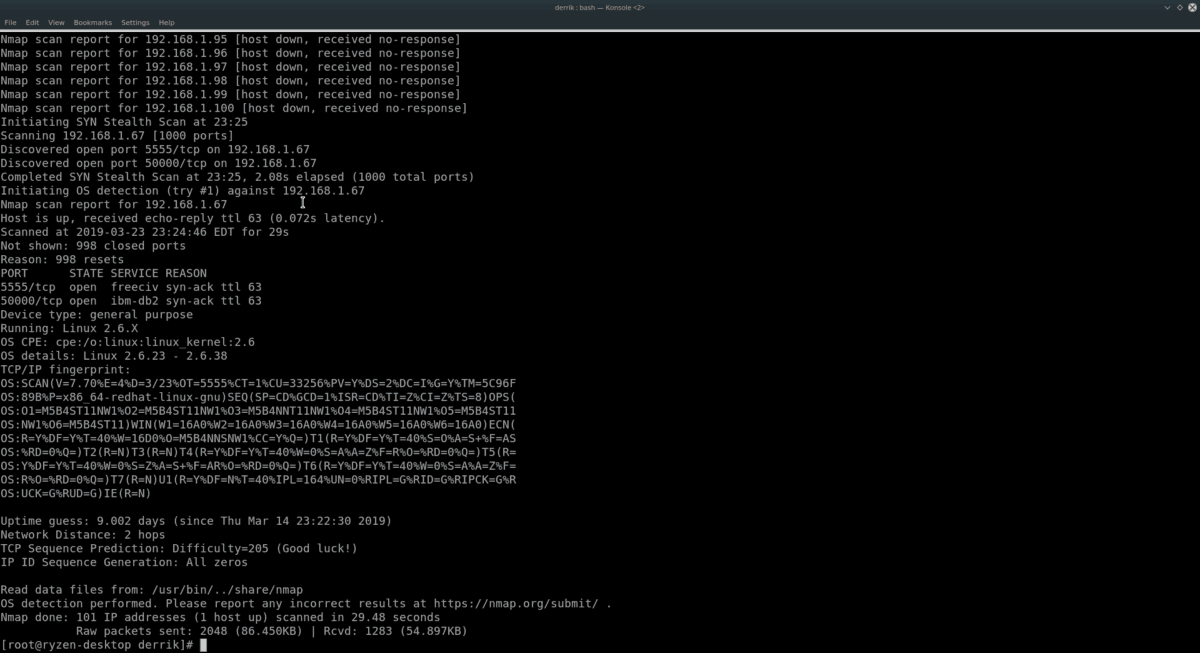

Skenovať rozsah IP

Skenovanie jednotlivých hostiteľov ich zoznamompo inom je jeden spôsob, ako ísť o veciach. Ak máte na prezeranie veľa počítačov alebo sieťových zariadení, je však múdrejší vykonať skenovanie v rozsahu IP pomocou programu Nmap.

Ak chcete vykonať kontrolu rozsahu IP, spustite Nmap oproti IP, použite sn prepínať. Napríklad, ak chcete skenovať lokálnu sieť prevádzkovanú v rozsahu 192.168.1, skúste nasledujúci príklad.

Poznámka: nezabudnite nahradiť X a Y v príkaze nižšie maximálnym číslom IP, do ktorého sa má skenovať. Napríklad 0-50, 1-100 atď.

nmap -sS 192.168.1.X-Y

Ak chcete mať pri skenovaní rozsahu IP viac informácií, zvážte pridanie do O a VV prepínače príkazového riadku.

nmap -sS -O -vv 192.168.1.X-Y

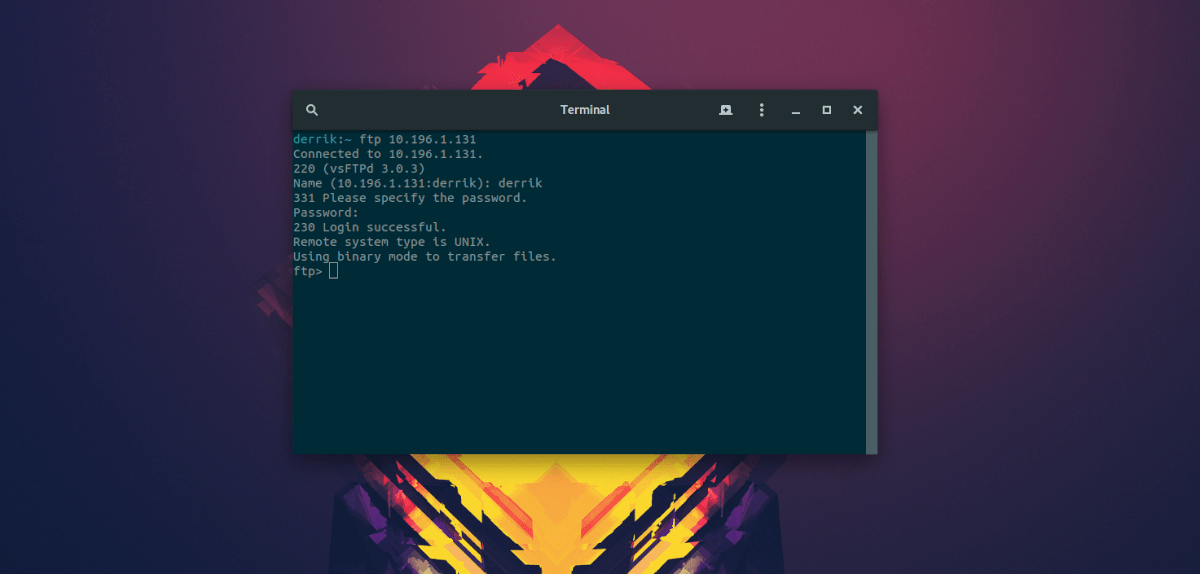

Ak vaša sieť funguje 10.196.1.1, skúste:

nmap -sS 10.196.1.X-Y

alebo

nmap -sS -O -vv 10.196.1.X-YNepoužívate 10.196.1.1 alebo 192.168.1.0? Zistite rozsah adries IP, ktoré chcete skenovať, a použite nasledujúci príklad.

Poznámka: Nmap dokáže skenovať ľubovoľný rozsah IP adries. Najlepšie výsledky získate pomocou adresy IP smerovača vašej miestnej siete a začnite odtiaľ.

nmap -sS x.x.x.x-yy

alebo

nmap -sS -O -vv x.x.x.x-yy Skenovanie podsiete

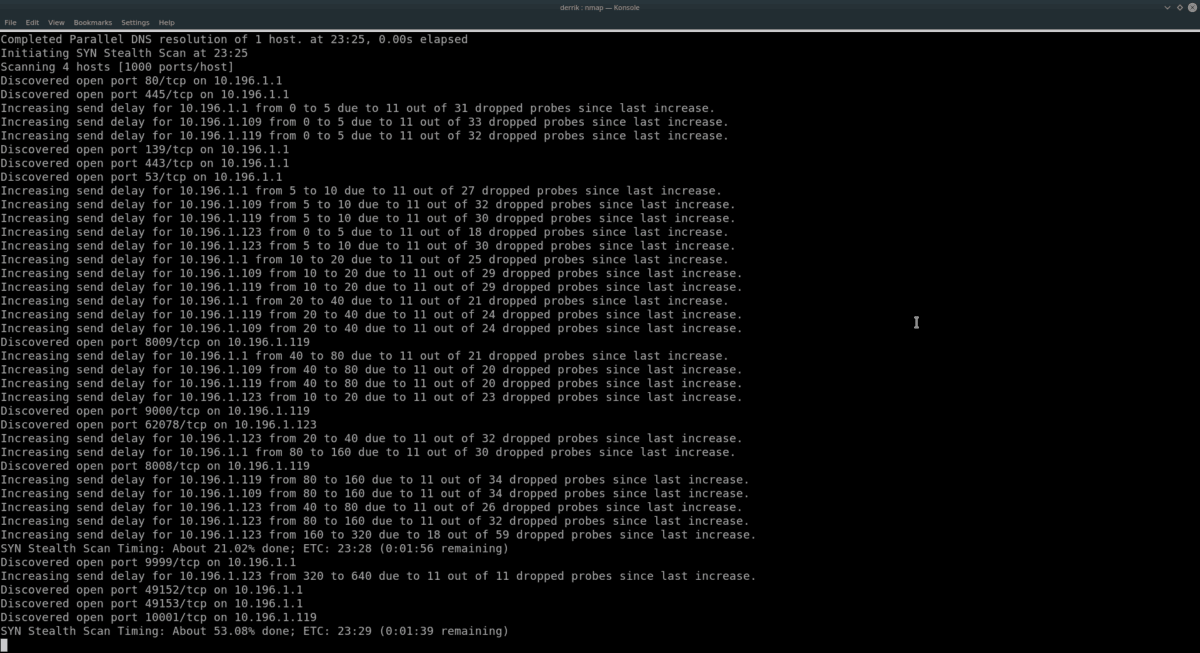

Použitie nástroja Nmap na prezretie rozsahu IPadresy sú účinné. Alternatívou skenovania rozsahu je skenovanie všetkých zariadení v podsieti. Ak to chcete urobiť, zadajte základnú adresu IP smerovača (alebo čokoľvek, čo používate na zabezpečenie sieťového pripojenia ku každému počítaču v sieti) a použite / 24 notácie.

Ak napríklad chcete skenovať každú adresu IP na smerovači, ktorý je spustený zo základnej adresy IP 192.168.1.1, postupujte takto:

nmap -sS 192.168.1.1/24Ďalšie informácie o tomto skenovaní získate O a VV.

nmap -sS -O -vv 192.168.1.1/24Alebo pre smerovacie zariadenie so základnou adresou IP 10.196.1.1, skúste namiesto toho tento príkaz.

nmap -sS 10.196.1.1/24Alebo pre viac informácií urobte:

nmap -sS -O -vv 10.196.1.1/24192.168.1.1 a 10.196.1.1 príklady by mali fungovať najviac. Nejde však o jediné počiatočné adresy IP, ktoré existujú. Ak potrebujete skenovať zariadenia v podsieti a nepoužívate tieto základné adresy IP, skúste nasledujúci príklad:

nmap -sS x.x.x.x/24

alebo

nmap -sS -O -vv x.x.x.x/24

Viac informácií Nmap

V tejto príručke sme iba poškriabali povrch toho, čo Nmap dokáže v systéme Linux. Ak sa o tom chcete dozvedieť ešte viac, spustite nmap s -Pomoc prepínať. Vytlačia sa všetky dostupné možnosti a príkazy.

nmap --help</ P>

Komentáre