När nätverk blir större ochföretag litar mer och mer på dem för sin dagliga verksamhet, nätverksövervakning är följaktligen viktigare än någonsin. Nätbrott och avmattningar kan ha stora effekter på organisationer. Nätverksadministratörer måste därför använda rätt verktyg för att övervaka nätverk och felsöka problem de hittar. Bland alla tillgängliga verktyg finns flerasläpps i open source-modellen och kan generellt erhållas gratis. Idag tittar vi på några av de bästa övervakningsverktygen för öppen källkod.

Vi börjar vår diskussion med att prata ombehov av nätverksövervakningsverktyg och olika typer av verktyg som finns tillgängliga. Vi får se hur bandbreddanvändningsmonitorer, nätverksanalyssystem och paketsniffer fungerar och hur de kan användas till vår fördel. Därefter granskar vi de bästa open source-verktygen i var och en av de tre kategorierna.

Om nätverksövervakningsverktyg

Nätverkstrafik liknar vägtrafiken. Precis som nätverkskretsar kan betraktas som motorvägar, är data som transporteras på nätverk som fordon som reser på den motorvägen. Men i motsats till fordonstrafik där du bara måste titta för att se om och vad som är fel, kan det vara svårt att se vad som händer i ett nätverk. Till att börja med händer allt mycket snabbt och data som transporteras i ett nätverk är osynliga för blotta ögat.

Med nätverksövervakningsverktyg kan du "se" exaktvad som händer på ditt nätverk. Med dem kommer du att kunna mäta varje krets användning, analysera vem och vad som konsumerar bandbredd och borra ner djupt i nätverkssamtal för att verifiera att allt fungerar normalt.

Olika typer av övervakningsverktyg

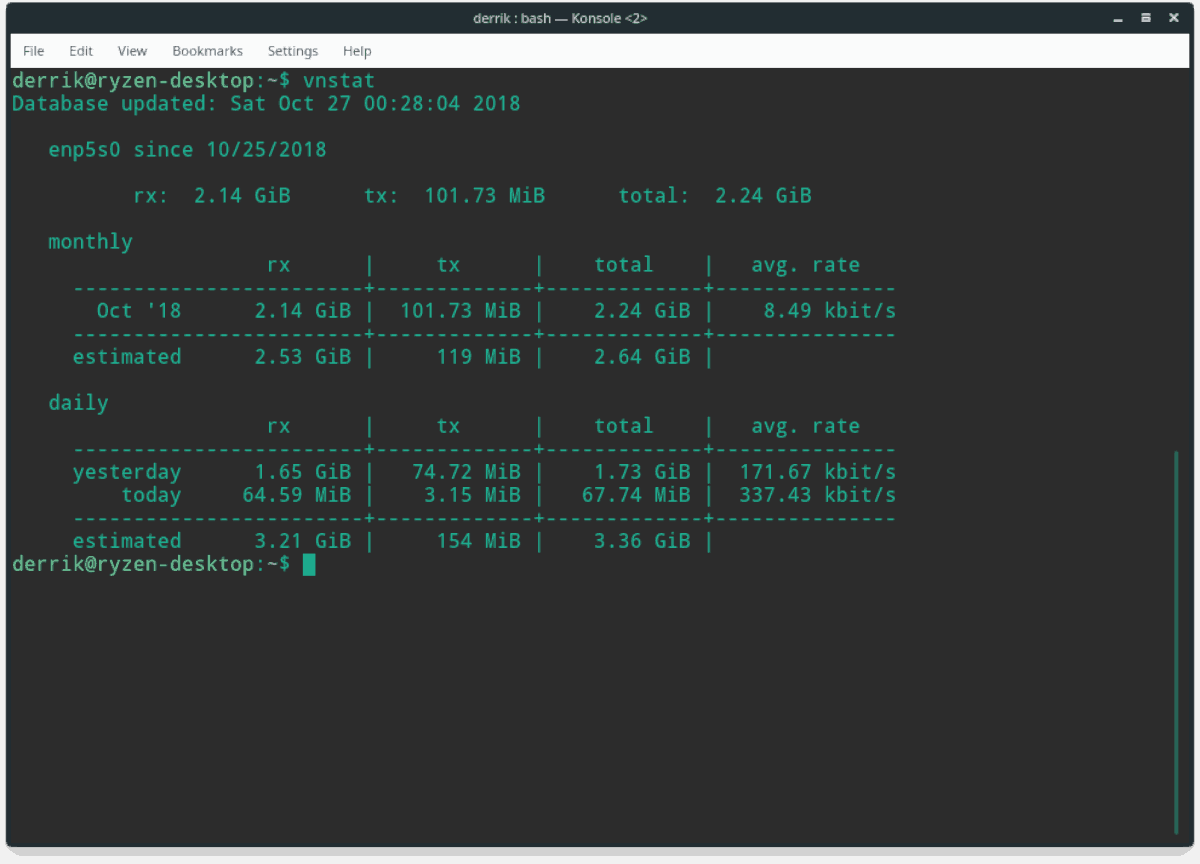

Det finns i princip tre huvudtyper av nätverkövervakningsverktyg. Var och en går lite djupare än föregående och ger mer information om trafiken. För det första finns det bandbreddskärmar. Dessa verktyg kommer att berätta hur mycket data som transporteras i ditt nätverk men det handlar om det.

För mer information behöver du en annan typ avverktyg, nätverksanalysatorer. Det är verktyg som kan ge dig lite information om vad som exakt händer. De berättar inte bara hur mycket trafik som passerar. De kan också berätta vilken typ av trafik och mellan vilken värd den rör sig.

Och för det mesta har du paketsniffer. De gör en djupgående analys genom att fånga och avkoda trafik. Den information de ger ger dig möjlighet att se exakt vad som händer och identifiera problem med största noggrannhet.

Verktyg för övervakning av bandbredd

De flesta skärmar för bandbreddanvändning är beroende avEnkelt nätverkshanteringsprotokoll eller SNMP för att pollera enheter och få trafikmängden på alla - eller några - av deras gränssnitt. Med hjälp av dessa data kommer de ofta att skapa grafer som visar bandbreddanvändningen över tid. Vanligtvis tillåter de att zooma in i en smalare tidsperiod där grafupplösningen är hög och visar till exempel en minuts genomsnittlig trafik eller zooma ut till en längre tidsperiod - ofta upp till en månad eller till och med ett år - där det visar dagliga eller veckovisa genomsnitt.

SNMP i ett nötskal

Det enkla nätverkshanteringsprotokollet - ellerSNMP – kan användas för att fjärrövervaka och konfigurera nätverksutrustning. Trots sitt namn är det dock inte precis enkelt och att implementera det kan visa sig vara en skrämmande uppgift. SNMP-aktiverade enheter gör ett visst antal parametrar - kallade OID - tillgängliga. Vissa är modifierbara konfigurationsparametrar, vilket gör att en kan ändra dem medan andra är skrivskyddad.

När det gäller övervakning av bandbredd är vi detspecifikt intresserad av två OID. De kallas byte in och byte ut. Genom att läsa dessa värden med exakt tidsinställda intervaller kan antalet byte per tidsenhet - vilket är exakt vad bandbredd är - beräknas. De flesta nätverksenheter, som switchar och routrar, har en sådan uppsättning OID: er för varje gränssnitt.

Vanligtvis ett nätverk bandbredd användningövervakningssystemet pollar varje enhet med 5 minuters intervall. Den kommer sedan att subtrahera det tidigare värdet på räknaren från det nuvarande värdet för att få antalet byte som överförts på fem minuter. Det kommer att multiplicera det antalet med 8 för att få antalet bitar. Och slutligen kommer den att dela den med 300 för att få bandbredden i bitar per sekund.

Förutom bitarna in och dela ut räknare,Vissa bandbreddövervakningssystem tillåter en att övervaka andra parametrar. Till exempel finns det gränssnittsinmatningsfel och gränssnittets utgångsfel OID som kan pollas för att beräkna felhastigheten.

Verktyg för analys av nätverkstrafik

Om du behöver veta mer än mängdentrafik som passerar, du behöver ett mer avancerat övervakningssystem. Det du behöver är vad vi kallar ett nätverksanalyssystem. Dessa system förlitar sig på programvara som är inbyggd i nätverksutrustning för att skicka dem detaljerad användardata. Dessa system kan vanligtvis visa topppratörer och lyssnare, användning efter källa eller destinationsadress, användning per protokoll eller efter applikation och flera andra användbar information om vad som händer.

Medan vissa system använder programvaruagenter som dumåste installeras på målsystem, de flesta förlitar sig istället på standardprotokoll som NetFlow, IPFIX eller sFlow. Dessa är vanligtvis inbyggda i utrustning och redo att användas så snart de är konfigurerade.

Om flödesanalys

Ursprungligen skapad som ett sätt att förenklaskapandet av åtkomstkontrollistor, NetFlow utvecklades av Cisco Systems. Ingenjörerna insåg snabbt att den insamlade informationen skulle kunna användas till en annan användning genom att exportera den till en enhet som kan analysera den informationen.

NetFlow använder en trekomponentarkitektur. Exportören som körs på den övervakade enheten samlar paket i flöden och exporterar flödesregister till en flödeskollektor. Flödesuppsamlaren hanterar mottagning, lagring och förbehandling av flödesdata. Slutligen används flödesanalysatorn för att analysera mottagna flödesdata. Många system kombinerar uppsamlare och analysator i en enhet.

En gång exklusiv för Cisco-enheter är NetFlow nusom vanligtvis finns på utrustning från andra tillverkare. Det kan gå med andra namn som Jflow på Juniper-utrustning. Den senaste versionen tillverkades till och med som en IETF-standard som heter IPFIX. Det finns också ett konkurrerande system som heter sFlow från inMon som också finns på flera märken nätverksutrustning. Och även om NetFlow och sFlow är väsentligt olika i hur de fungerar, kan många övervakningssystem hantera båda protokollen.

För mer information om nätverksanalyssystem, läs vår senaste artikel: Bästa NetFlow-samlare och analysatorer för Windows: Granskad 2018.

Vad sägs om paket snifning?

Om du behöver ännu mer information omtrafik i ditt nätverk, paket sniffar erbjuder så mycket detaljer som möjligt kan samlas in. De fungerar genom att fånga varje paket och avkoda det. De låter dig se alla detaljer i en specifik konversation. De kan vara till stor hjälp för att hitta den exakta källan till ett nätverksproblem.

Låt oss till exempel säga att användare har varit detklagar över att den här applikationen är mycket långsammare än vanligt. Eftersom nätverk ofta plågas av överbelastning är användarens första reflex att skylla nätverket. Du använder bandbreddskärmar eller nätverksanalysatorer och hittar inga spår av överbelastning någonstans. Det är när du får din paket sniffer och genom att undersöka trafiken ser du att för varje begäran som klienten skickar till servern kommer svaret bara tillbaka 10 sekunder senare. För att utesluta alla nätverksproblem upprepar du testet genom att fånga trafik på serverns nätverksgränssnitt och se samma beteende. Detta bekräftar att det är servern som är långsam att svara och att det inte är något fel med nätverket.

De bästa övervakningsverktygen för öppen källkod

Eftersom de är det mest grundläggande nätverketövervakningsverktyg och de borde vara det första du använder, låt oss börja med en snabb genomgång av de övre övervakningsverktygen för öppen källkod. Alla använder SNMP för att regelbundet polla dina nätverksenheter och skapa diagram för bandbreddanvändning, vilket ger dig lite synlighet på ditt nätverk.

1. MRTG

De Trafik Grapher för flera routrar, eller MRTG, är typ av farfar till allt nätverkbandbreddövervakningssystem. Det är ett öppen källkodsprojekt som har funnits sedan 1995. Det är fortfarande i utbredd användning trots att den senaste versionen redan är cirka fem år gammal. Det är tillgängligt för Linux och Windows. Initial installation och konfiguration är något mer komplicerat än vad du upplever med andra övervakningssystem men utmärkt dokumentation är lätt tillgängligt.

installera MRTG är en flerstegsprocess och du måste noggrantfölj installationsanvisningarna. När den är installerad konfigurerar du programvaran genom att redigera dess konfigurationsfil. MRTG kan laddas ner direkt från utvecklarens webbplats. Den är tillgänglig som en .zip-fil för Windows eller en tarball för Linux. Från detta skrivande är den senaste stabila versionen 2.17.4.

Vad MRTG saknar användarvänlighet, det vinner påflexibilitet. Vanligtvis skriven i Perl kan den enkelt ändras och anpassas efter ens exakta behov. Och att det är det första övervakningssystemet och att det fortfarande finns är ett bevis på dess värde.

2. kaktusar

Du kanske tänker på kaktusar som MRTG på steroider. Flexibel och mångsidig som sin avlägsna kusin, det är en mer polerad produkt och har ett webbaserat användargränssnitt som gör konfigurationen mycket enkel och intuitiv. Cacti har en snabb poller, avancerade grafmallar, flera förvärvsmetoder och användarhantering. Den kan skala upp till nätverk av praktiskt taget vilken storlek som helst, inklusive flera webbplatser.

kaktusar är faktiskt en frontend till RRDTool, enöppen källkod, högpresterande dataloggning och diagram för tidsseriedata. RRDTool är en direkt ättling till MRTG. Verktyget lagrar data för att skapa och fylla diagram i en MySQL-databas och det är helt skrivet i PHP.

Konfigurera Cati är lätt. Om du till exempel lägger till en enhet måste du ange dess IP-adress eller värdnamn och SNMP-community. Programvaran upptäcker sedan enhetens gränssnitt och låter dig välja vilka (n) du vill rita användningsgrafer för.

Besök kaktusar webbplats för mer information om den här produkten eller för att ladda ner den. Det är helt gratis för användning.

3. Zabbix

Zabbix är en gratis och öppen källkodsprodukt som kan varaanvänds för att övervaka vad som helst. Verktygen kan köras på en handfull Linux-distributioner - inklusive Rapsbian, Raspberry Pi-versionen på Linux - och det kommer att övervaka nätverk, servrar, applikationer och tjänster och molnbaserade miljöer. Den har ett mycket professionellt utseende och känsla, precis som du kan förvänta dig av en kommersiell produkt. Bra utseende räcker dock inte på vår lista. Lyckligtvis har denna produkt också en bred funktionsuppsättning, obegränsad skalbarhet, distribuerad övervakning, stark säkerhet och hög tillgänglighet. Det är en riktig företagsklass.

Zabbix använder en kombination av övervakningstekniker. Det stöder SNMP-övervakning samt IMPI (Intelligent Platform Monitoring Interface). Det kan också göra agentbaserad övervakning med agenter tillgängliga för de flesta plattformar. För enkel installation finns det automatisk upptäckt och out-the-box mallar för många enheter. Verktygets webbaserade användargränssnitt har flera avancerade funktioner som widgetbaserade instrumentpaneler, grafer, nätverkskartor, bildspel och utredningsrapporter.

Produkten har också en mycket anpassningsbarvarningssystem som inte bara skickar ut meddelanden som innehåller information om körtid och inventering utan också kan anpassas baserat på mottagarens roll. Det kan också öka problemen enligt flexibla användardefinierade servicenivåer. Du kan till och med låta Zabbix fixa vissa problem automatiskt.

4. Zenoss Core

Zenoss Core är förmodligen inte så populär som några av de andraövervakningsverktyg på denna lista men den förtjänar verkligen sin plats främst på grund av dess funktionsuppsättning och professionella utseende. Verktyget kan övervaka många saker som bandbreddanvändning, trafikflöden eller tjänster som HTTP och FTP. Det har ett rent och enkelt användargränssnitt och dess varningssystem är utmärkt. En sak som vi älskade särskilt med det är dess ganska unika multipla varningssystem. Det tillåter en andra person att bli varnad om den första inte svarar inom en fördefinierad fördröjning.

Men inte allt är perfekt. Zenoss Core är ett av de mest komplicerade övervakningssystemenatt installera och ställa in. Installation är en helt kommandoraddriven process. Dagens nätverksadministratörer används för GUI-installatörer, konfigurationsguider och motorupptäckningsmotorer. Detta kan göra att produktens installation verkar lite arkaisk. Det finns dock gott om dokumentation och slutresultatet gör det värt installationen.

Det bästa flödesanalysverktyget med öppen källkod

Medan bandbreddövervakningssystem visar dighur mycket ditt nätverk används lämnar det dig fortfarande i mörkret om hur det används. För den typen av synlighet måste du distribuera nästa nivå av övervakningssystem, flödesanalysverktyg. Dessa verktyg använder NetFlow och dess varianter eller sFlow för att samla in detaljerad information om vilken trafik som transporteras i ditt nätverk. Låt oss titta på ett av de bästa open source-flödesanalysverktygen man kan hitta.

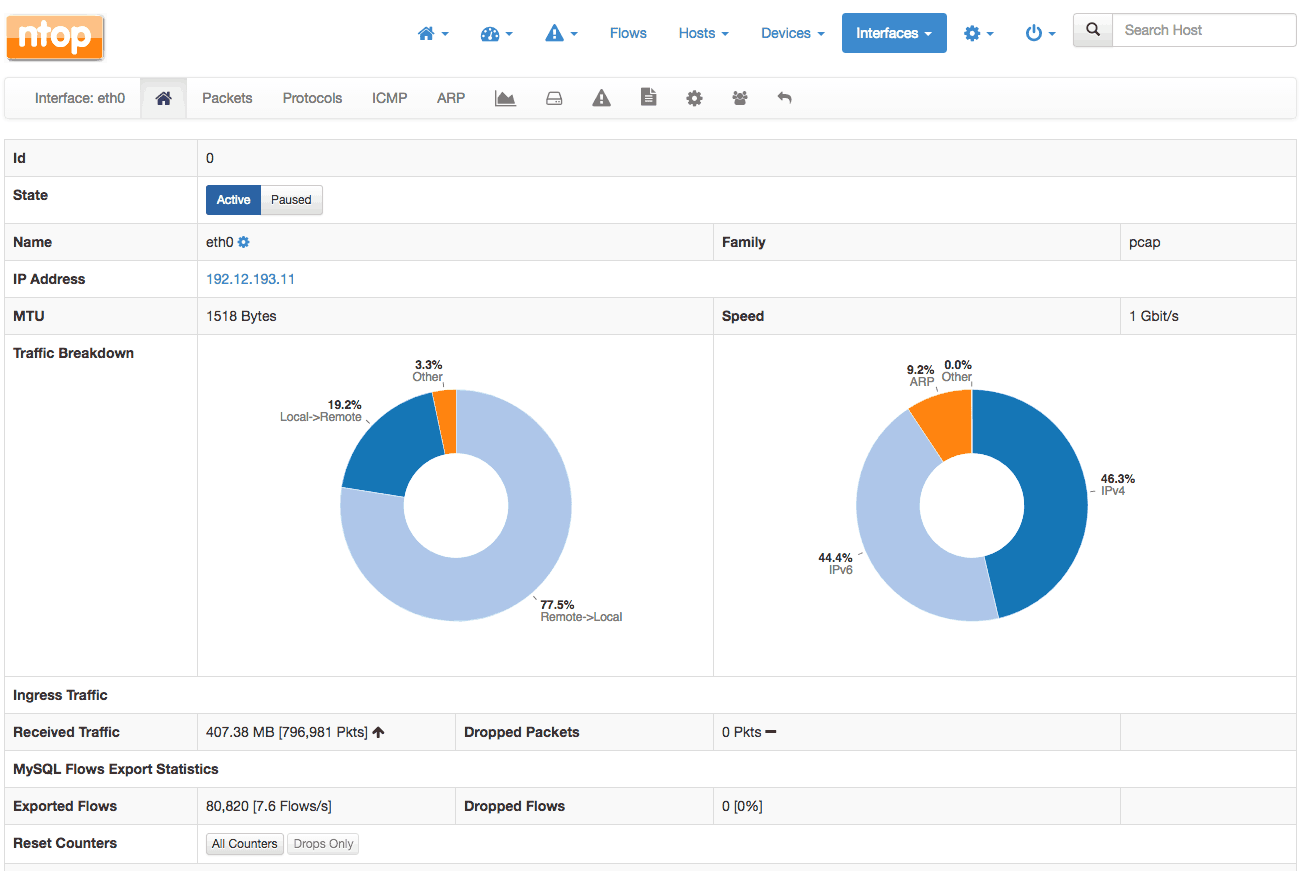

nProbe och ntopng

nProbe och ntopng är två öppna källkodsverktyg. Ntopng är ett webbaserat trafikanalysverktyg för att övervaka nätverk baserat på flödesdata medan nProbe är en NetFlow- och IPFIX-exportör och samlare. Tillsammans skapar de ett mycket flexibelt analyspaket. Om du är bekant med Unix-kommandot ntop, ntopng är nästa generations GUI-version av detta ageless verktyg.

Det finns en gratis communityversion av ntopng men du kan också köpa företagsversionen. Och även om det kan vara dyrt, är det gratis för utbildningsorganisationer och ideella organisationer. Som för nProbe, kan du prova det gratis men det är begränsat till totalt 25 000 exporterade flöden. När du når det - vilket kan vara förr än du tror - måste du köpa en licens.

ntopng har ett webbaserat användargränssnitt somkan presentera data på olika sätt som topppratare, flöden, värdar, enheter och gränssnitt. Det finns diagram, tabeller och grafer. många med drill-down alternativ. Gränssnittet är mycket flexibelt och möjliggör mycket anpassning.

De bästa öppen källkodspaketet

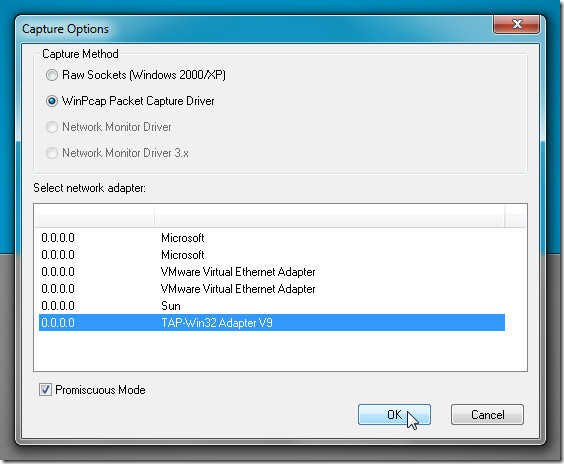

För de flesta detaljer om vad som händer på dinnätverk, paket sniffare är vad du behöver. De fungerar genom att fånga all data på en specifik punkt i ditt nätverk och låter dig avkoda varje paket och följa detaljerna i varje "konversation". Placering av en paketfäktare är i sig en komplicerad fråga eftersom det kommer att ha en direkt förekomst av vad du kan se. Hela böcker har skrivits om det. Vanligtvis kommer en paketsniffer att konfigureras för att fånga upp en serverns trafik genom att spegla serverns switchport till en fri port på samma enhet som snifferen kommer att anslutas. Det finns också kranar som kan sättas in mellan två enheter och fånga all trafik som går förbi. Låt oss kort diskutera vad de bästa fem paketsnifferna är.

1. Wireshark

Wireshark har funnits i evigheter. Det började under förra seklet. Och idag är det fortfarande "världens främsta och mest använda nätverksprotokollanalysator". Det är de facto-standarden för många företag, myndigheter och utbildningsinstitutioner.

Bland produktens huvudfunktioner hittar du möjligheten att göra liveinspelning och offline-analys. Wireshark stöder också djup inspektion av hundratalsprotokoll, där mer läggs till hela tiden. Det har också de mest kraftfulla visningsfilterna i branschen. Produkten kommer att köras på Windows, Linux, macOS, Solaris, FreeBSD, NetBSD och många andra.

2. etherape

etherape är ett annat öppet källkodsprojekt, som Wiresharkoch tcpdump. Den använder emellertid en mer grafisk representation av trafiken och kan mest effektivt användas för att fastställa källan till tung trafik som orsakar trafikstockningar. Faktiskt, etherape är egentligen inte ett paket sniffar genom att det inte avkodar paket eller ens låter dig fånga dem i ett bord.

Istället, etherape har en mer grafisk strategi. Det visar ditt nätverk som en cirkel med varje värd vid sin gräns. Inom cirkeln finns det en linje mellan två värdar som kommunicerar. Linjerna är färgkodade efter typ av trafik och deras tjocklek visar trafikmängden. Det är ett mycket annorlunda verktyg att lära sig och använda men ändå ger det ett annat sätt att se trafik som har visat sig vara användbart mer än en gång.

kommentarer