ความปลอดภัยด้านไอทีเป็นประเด็นร้อนแรง นั่นคือสิ่งที่เราพูดได้น้อยที่สุด ภัยคุกคามมีอยู่ทุกหนทุกแห่งและการป้องกันพวกมันคือการต่อสู้ที่ไม่มีที่สิ้นสุด ไปเป็นวันที่ทุกคนต้องการเป็นซอฟต์แวร์ป้องกันไวรัส ความซับซ้อนของฉากภัยคุกคามด้านไอทีในวันนี้มีความเท่าเทียมกันหากไม่เหนือกว่ากับระบบที่เราพยายามปกป้อง การโจมตีเกิดขึ้นในรูปทรงและรูปแบบและทำให้ธุรกิจของเรามีความเสี่ยงทุกวัน เพื่อป้องกันพวกเขาเราต้องการระบบตรวจสอบภัยคุกคามที่มีคุณภาพสูงสุด โชคดีที่เราทำงานหนักในการค้นหาพวกเขาและเรายินดีที่จะนำเสนอระบบการตรวจสอบภัยคุกคามด้านไอทีชั้นนำ

เราจะเริ่มสำรวจโดยพยายามกำหนดการตรวจสอบภัยคุกคามด้านไอทีคืออะไร คนที่แตกต่างกันอาจมีคำจำกัดความที่แตกต่างกัน - และพวกเขาทั้งหมดก็เท่าเทียมกัน - แต่เพื่อประโยชน์ในการอภิปรายของเรามันเป็นสิ่งสำคัญที่เราทุกคนในหน้าเดียวกันและแบ่งปันความเข้าใจร่วมกัน ต่อไปเราจะพยายามขจัดความสับสนว่าการตรวจสอบภัยคุกคามด้านไอทีคืออะไรและที่สำคัญกว่านั้นคืออะไร จากนั้นเราจะดำเนินการต่อเพื่ออธิบายว่าการติดตามภัยคุกคามด้านไอทีทำงานอย่างไรประโยชน์ของมันคืออะไรและทำไมคุณต้องใช้ สุดท้ายเราก็พร้อมที่จะเปิดเผยผลการค้นหาระบบติดตามภัยคุกคามด้านบนของเราและเราจะตรวจสอบแต่ละระบบที่เราพบด้านบน

การตรวจสอบภัยคุกคามด้านไอทีคืออะไร - คำจำกัดความ

การตรวจสอบภัยคุกคามด้านไอทีมักหมายถึงกระบวนการตรวจสอบเครือข่ายและส่วนประกอบต่างๆอย่างต่อเนื่อง (รวมถึงเซิร์ฟเวอร์เวิร์คสเตชั่นและอุปกรณ์อื่น ๆ ) สำหรับสัญญาณการคุกคามความปลอดภัย ยกตัวอย่างเช่นสิ่งเหล่านี้อาจเป็นการพยายามบุกรุกหรือขโมยข้อมูล มันเป็นคำที่ครอบคลุมสำหรับการเฝ้าระวังหรือเครือข่ายต่อต้านกิจกรรมที่เป็นอันตรายทุกประเภท

ผู้เชี่ยวชาญด้านไอทีพึ่งพาการตรวจสอบภัยคุกคามด้านไอทีเพิ่มการมองเห็นเครือข่ายและผู้ใช้ที่เข้าถึงพวกเขา แนวคิดที่นี่คือการเปิดใช้งานการป้องกันข้อมูลที่แข็งแกร่งและป้องกัน - หรืออย่างน้อยก็ลดความเสียหายที่อาจเกิดขึ้นจากการละเมิด

ในโลกปัจจุบันซึ่งมันไม่แปลกเลยเพื่อดูองค์กรที่จ้างผู้รับเหมาอิสระพนักงานทางไกลและแม้กระทั่งพนักงานในบ้านที่ใช้อุปกรณ์ของตนเองในที่ทำงานมีความเสี่ยงเพิ่มเติมต่อข้อมูลที่ละเอียดอ่อนขององค์กร ไม่มีการควบคุมโดยตรงจากอุปกรณ์ของบุคคลที่สามเหล่านี้ตัวเลือกเดียวคือการตรวจสอบกิจกรรมทั้งหมดได้อย่างมีประสิทธิภาพ

การตรวจสอบภัยคุกคามด้านไอทีเป็นเรื่องที่ค่อนข้างซับซ้อนส่วนใหญ่เป็นเพราะผู้ใช้ที่เป็นอันตรายและกลุ่มใช้เทคนิคที่พัฒนาเร็วเท่า - ถ้าไม่เร็วกว่า - ส่วนที่เหลือของเทคโนโลยีสารสนเทศเพื่อละเมิดเครือข่ายและขโมยข้อมูล ด้วยเหตุนี้ระบบการตรวจสอบภัยคุกคามด้านไอทีจึงต้องมีการพัฒนาอย่างต่อเนื่องเพื่อให้ทันสถานการณ์ภัยคุกคาม

มันคืออะไร - หลีกเลี่ยงความสับสน

การรักษาความปลอดภัยด้านไอทีนั้นเป็นโดเมนที่กว้างใหญ่และซับซ้อนง่ายที่จะนำสิ่งต่าง ๆ มาปนกัน และอาจมีความสับสนได้อย่างง่ายดายว่าการตรวจสอบภัยคุกคามด้านไอทีคืออะไรหรืออะไรที่ไม่ใช่ ตัวอย่างเช่น Intrusion Detection Systems (IDS) เป็นหลักสูตรที่ใช้ในการตรวจสอบเครือข่ายเพื่อหาภัยคุกคาม นั่นจะทำให้ระบบเหล่านี้เป็นระบบตรวจสอบภัยคุกคามด้านไอที แต่นี่ไม่ใช่สิ่งที่เรามักอ้างถึงจากนั้นพูดคุยเกี่ยวกับการตรวจสอบภัยคุกคามด้านไอที

ข้อมูลความปลอดภัยและกิจกรรมในทำนองเดียวกันการจัดการ (SIEM) ก็มักจะถือว่าเป็นรูปแบบของการตรวจสอบภัยคุกคามไอที เข้าใจได้ว่าระบบเหล่านี้สามารถใช้เพื่อปกป้องโครงสร้างพื้นฐานของเราจากการใช้งานที่เป็นอันตราย

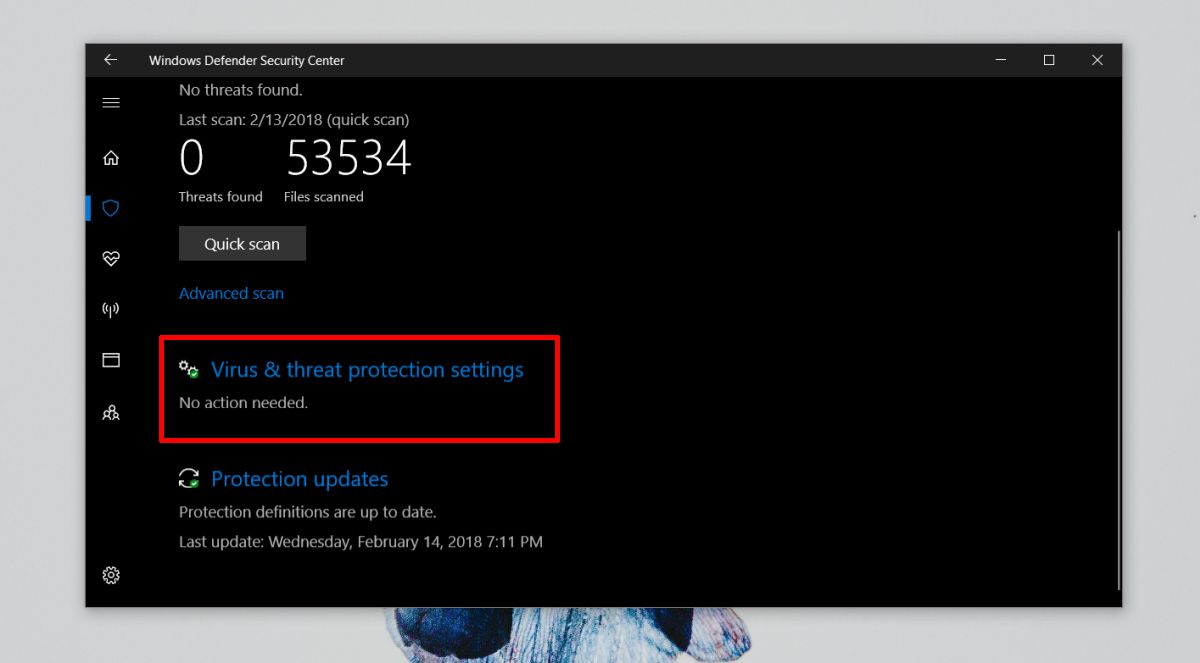

ซอฟต์แวร์ป้องกันไวรัสอาจถูกพิจารณาว่าเป็นระบบตรวจสอบภัยคุกคามด้านไอที ท้ายที่สุดมันก็ถูกใช้เพื่อป้องกันภัยคุกคามประเภทเดียวกันแม้ว่าจะใช้วิธีการที่แตกต่างกัน

แต่เมื่อพิจารณาเป็นรายบุคคลเทคโนโลยีเหล่านี้ไม่ใช่สิ่งที่เราอ้างถึงเมื่อพูดถึงการตรวจสอบภัยคุกคามด้านไอที

อย่างที่คุณเห็นแนวคิดของภัยคุกคามด้านไอทีการตรวจสอบไม่ชัดเจน เพื่อประโยชน์ของบทความนี้เราได้พึ่งพาผู้ขายเองและสิ่งที่พวกเขาเห็นว่าเป็นซอฟต์แวร์ตรวจสอบภัยคุกคามด้านไอที มันสมเหตุสมผลแล้วในที่สุดการเฝ้าระวังภัยคุกคามด้านไอทีเป็นคำที่คลุมเครือซึ่งสามารถนำไปใช้กับหลายสิ่งได้

วิธีการตรวจสอบภัยคุกคามด้านไอทีทำงานอย่างไร

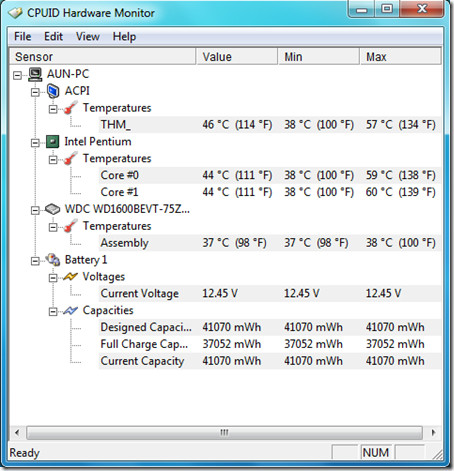

สรุปการตรวจสอบภัยคุกคามด้านไอทีประกอบด้วยการติดตามอย่างต่อเนื่องและการประเมินผลข้อมูลความปลอดภัยโดยมีวัตถุประสงค์เพื่อระบุการโจมตีทางไซเบอร์และการละเมิดข้อมูล ระบบการตรวจสอบภัยคุกคามด้านไอทีรวบรวมข้อมูลต่าง ๆ เกี่ยวกับสภาพแวดล้อม พวกเขาได้รับข้อมูลนั้นโดยใช้วิธีการที่แตกต่างกัน พวกเขาสามารถใช้เซ็นเซอร์และตัวแทนที่ทำงานบนเซิร์ฟเวอร์ บางคนยังต้องพึ่งพาการวิเคราะห์รูปแบบการรับส่งข้อมูลหรือวิเคราะห์บันทึกและวารสารของระบบ แนวคิดคือการระบุรูปแบบเฉพาะอย่างรวดเร็วซึ่งบ่งบอกถึงภัยคุกคามที่อาจเกิดขึ้นหรือเหตุการณ์ด้านความปลอดภัยที่เกิดขึ้นจริง ในอุดมคติแล้วระบบการตรวจสอบภัยคุกคามด้านไอทีจะพยายามระบุภัยคุกคามก่อนที่จะเกิดผลกระทบที่ไม่พึงประสงค์

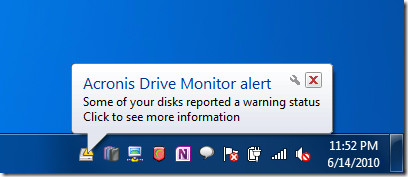

เมื่อมีการระบุภัยคุกคามบางระบบจะมีกระบวนการตรวจสอบที่ทำให้มั่นใจได้ว่าการคุกคามนั้นเป็นจริงและไม่ใช่เชิงบวกที่ผิด วิธีการต่าง ๆ สามารถนำมาใช้เพื่อให้บรรลุซึ่งรวมถึงการวิเคราะห์ด้วยตนเอง เมื่อภัยคุกคามที่ระบุได้รับการยืนยันแล้วจะมีการแจ้งเตือนแจ้งให้ทราบถึงบุคลากรที่เหมาะสมว่าจะต้องดำเนินการแก้ไขบางอย่าง อีกทางหนึ่งระบบติดตามภัยคุกคามด้านไอทีบางระบบจะเปิดตัวมาตรการตอบโต้หรือมาตรการแก้ไขบางอย่าง สิ่งนี้อาจเป็นการกระทำที่กำหนดเองหรือสคริปต์หรือในกรณีที่เป็นระบบที่ดีที่สุดการตอบกลับอัตโนมัติทั้งหมดจะขึ้นอยู่กับภัยคุกคามที่ค้นพบ ระบบบางระบบจะอนุญาตการผสมผสานการทำงานอัตโนมัติที่กำหนดไว้ล่วงหน้าและแบบกำหนดเองเพื่อการตอบสนองที่ดีที่สุด

ประโยชน์ของการติดตามภัยคุกคามด้านไอที

การระบุภัยคุกคามที่ไม่ถูกตรวจพบเป็นอย่างอื่นนั้นเป็นของแน่นอนผลประโยชน์หลักที่องค์กรได้รับจากการใช้ระบบตรวจสอบภัยคุกคามด้านไอที ระบบตรวจสอบภัยคุกคามด้านไอทีจะตรวจจับบุคคลภายนอกที่เชื่อมต่อกับเครือข่ายของคุณหรือเรียกดูรวมถึงตรวจสอบบัญชีภายในที่ถูกบุกรุกและ / หรือไม่ได้รับอนุญาต

แม้ว่าสิ่งเหล่านี้อาจตรวจจับได้ยาก แต่ฝ่ายไอทีระบบตรวจสอบภัยคุกคามมีความสัมพันธ์กับแหล่งข้อมูลต่าง ๆ เกี่ยวกับกิจกรรมปลายทางกับข้อมูลบริบทเช่นที่อยู่ IP URL รวมถึงรายละเอียดไฟล์และแอปพลิเคชัน ร่วมกันพวกเขาให้วิธีที่แม่นยำยิ่งขึ้นในการระบุความผิดปกติซึ่งอาจบ่งบอกถึงกิจกรรมที่เป็นอันตราย

ข้อได้เปรียบที่ใหญ่ที่สุดของการตรวจสอบภัยคุกคามด้านไอทีระบบคือการลดความเสี่ยงและความสามารถในการปกป้องข้อมูลสูงสุด พวกเขาจะทำให้องค์กรใด ๆ อยู่ในตำแหน่งที่ดีขึ้นเพื่อป้องกันภัยคุกคามทั้งจากภายในและภายนอกด้วยการมองเห็นที่พวกเขาให้ ระบบตรวจสอบภัยคุกคามด้านไอทีจะวิเคราะห์การเข้าถึงและการใช้งานข้อมูลและบังคับใช้นโยบายการป้องกันข้อมูลป้องกันการสูญเสียข้อมูลที่สำคัญ

เป็นที่ทราบกันดีว่าระบบการตรวจสอบภัยคุกคามด้านไอทีจะ:

- แสดงให้คุณเห็นสิ่งที่เกิดขึ้นบนเครือข่ายของคุณผู้ใช้คือใครและมีความเสี่ยงหรือไม่

- ช่วยให้คุณเข้าใจว่าการใช้เครือข่ายสอดคล้องกับนโยบายได้ดีเพียงใด

- ช่วยให้คุณปฏิบัติตามกฎระเบียบที่ต้องมีการตรวจสอบประเภทข้อมูลที่ละเอียดอ่อน

- ค้นหาช่องโหว่ในเครือข่ายแอปพลิเคชันและสถาปัตยกรรมความปลอดภัย

ความต้องการการติดตามภัยคุกคามด้านไอที

ความจริงก็คือวันนี้ผู้ดูแลระบบไอทีและไอทีผู้เชี่ยวชาญด้านความปลอดภัยอยู่ภายใต้แรงกดดันมหาศาลในโลกที่อาชญากรไซเบอร์ดูเหมือนจะก้าวไปข้างหน้าหรือสองก้าวเสมอ กลยุทธ์ของพวกเขาวิวัฒนาการอย่างรวดเร็วและพวกเขาทำงานได้อย่างแท้จริงอยู่เสมอก่อนวิธีการตรวจจับแบบดั้งเดิม แต่ภัยคุกคามที่ใหญ่ที่สุดนั้นไม่ได้มาจากภายนอกเสมอไป ภัยคุกคามจากวงในอาจเป็นเรื่องสำคัญ เหตุการณ์ภายในที่เกี่ยวข้องกับการขโมยทรัพย์สินทางปัญญาเป็นเรื่องปกติมากกว่าที่คนส่วนใหญ่จะยอมรับ และเช่นเดียวกันสำหรับการเข้าถึงหรือการใช้ข้อมูลหรือระบบโดยไม่ได้รับอนุญาต นี่คือเหตุผลที่ทีมรักษาความปลอดภัยด้านไอทีส่วนใหญ่ใช้โซลูชั่นการตรวจสอบภัยคุกคามด้านไอทีเป็นวิธีหลักในการจัดการกับภัยคุกคามทั้งภายในและภายนอกที่ระบบกำลังเผชิญอยู่

มีตัวเลือกต่าง ๆ สำหรับการตรวจสอบภัยคุกคาม มีโซลูชันการตรวจสอบภัยคุกคามด้านไอทีโดยเฉพาะ แต่ยังมีเครื่องมือการปกป้องข้อมูลแบบเต็มรูปแบบซึ่งรวมถึงความสามารถในการตรวจสอบภัยคุกคาม โซลูชั่นหลายตัวจะให้ความสามารถในการตรวจสอบภัยคุกคามและรวมเข้ากับการควบคุมตามนโยบายซึ่งมีความสามารถในการตอบสนองต่อภัยคุกคามที่ตรวจพบโดยอัตโนมัติ

ไม่ว่าองค์กรจะเลือกจัดการอย่างไรการติดตามภัยคุกคามด้านไอทีเป็นไปได้มากที่สุดหนึ่งในขั้นตอนที่สำคัญที่สุดในการป้องกันอาชญากรไซเบอร์โดยเฉพาะเมื่อพิจารณาว่าภัยคุกคามมีความซับซ้อนและสร้างความเสียหายมากขึ้น

ระบบติดตามตรวจสอบภัยคุกคามบนไอที

ตอนนี้เราทุกคนอยู่ในหน้าเดียวกันและเรามีความคิดว่าการตรวจสอบภัยคุกคามด้านไอทีคืออะไรมันทำงานอย่างไรและทำไมเราต้องการมันมาดูระบบการตรวจสอบภัยคุกคามด้านไอทีที่ดีที่สุดที่สามารถพบได้ รายการของเรารวมถึงผลิตภัณฑ์ต่าง ๆ ซึ่งแตกต่างกันอย่างมาก แต่ไม่ว่าพวกเขาจะแตกต่างกันอย่างไรพวกเขาทุกคนมีเป้าหมายร่วมกันเพียงหนึ่งเดียวตรวจจับภัยคุกคามและเตือนคุณถึงการมีอยู่ของพวกเขา ในความเป็นจริงนี้เป็นเกณฑ์ขั้นต่ำของเราสำหรับการรวมไว้ในรายการของเรา

1. SolarWinds Threat Monitor - ไอที Ops Edition (มีตัวอย่าง)

SolarWinds เป็นชื่อสามัญของหลาย ๆ เครือข่ายและผู้ดูแลระบบ มันมีชื่อเสียงในการสร้างหนึ่งในเครื่องมือการตรวจสอบ SNMP ที่ดีที่สุดเช่นเดียวกับหนึ่งในนักสะสมและวิเคราะห์ NetFlow ที่ดีที่สุด ในความเป็นจริง SolarWinds สร้างผลิตภัณฑ์ที่แตกต่างกันกว่าสามสิบรายการซึ่งครอบคลุมหลายด้านของการบริหารเครือข่ายและระบบ และมันก็ไม่ได้หยุดอยู่แค่นั้น นอกจากนี้ยังเป็นที่รู้จักกันดีสำหรับเครื่องมือฟรีมากมายที่ตอบสนองความต้องการเฉพาะของผู้ดูแลระบบเครือข่ายเช่นเครื่องคิดเลขเครือข่ายย่อยหรือเซิร์ฟเวอร์ TFTP

เมื่อมันมาถึงการตรวจสอบภัยคุกคามด้านไอที บริษัท เสนอให้ SolarWinds Threat Monitor - ไอที Ops Edition. “ไอที Ops Edition” ส่วนหนึ่งของชื่อผลิตภัณฑ์คือการแยกความแตกต่างจากเครื่องมือของผู้ให้บริการที่ได้รับการจัดการซึ่งเป็นซอฟต์แวร์ที่แตกต่างกันบ้างโดยเฉพาะสำหรับผู้ให้บริการที่ได้รับการจัดการ (MSP)

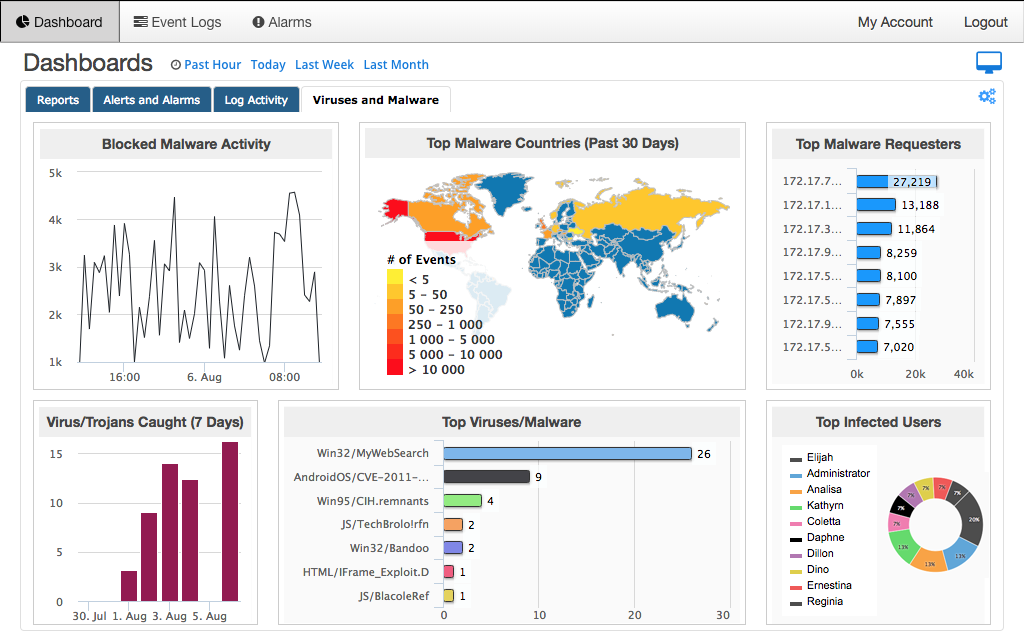

เครื่องมือนี้แตกต่างจาก SolarWind อื่น ๆ ส่วนใหญ่เครื่องมือในการใช้งานบนคลาวด์ คุณเพียงสมัครใช้บริการกำหนดค่าและเริ่มตรวจสอบสภาพแวดล้อมของคุณเพื่อหาภัยคุกคามประเภทต่างๆ อันที่จริงแล้ว SolarWinds Threat Monitor - ไอที Ops Edition รวมเครื่องมือหลายอย่าง มีการรวมศูนย์ล็อกและสหสัมพันธ์ข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM) และทั้งเครือข่ายและโฮสต์ตรวจจับการบุกรุก (IDS) สิ่งนี้ทำให้เป็นชุดการตรวจสอบภัยคุกคามอย่างละเอียด

คน SolarWinds Threat Monitor - ไอที Ops Edition เป็นรุ่นล่าสุดอยู่เสมอ มันได้รับการอัพเดทภัยคุกคามที่ทันสมัยจากหลาย ๆ แหล่งรวมถึงฐานข้อมูล IP และ Domain Reputation ทำให้สามารถตรวจสอบภัยคุกคามทั้งที่รู้จักและไม่รู้จักได้ เครื่องมือนี้มีการตอบสนองอัตโนมัติอัจฉริยะเพื่อแก้ไขเหตุการณ์ความปลอดภัยได้อย่างรวดเร็ว ด้วยคุณสมบัตินี้ความต้องการการประเมินและการตอบโต้ภัยคุกคามแบบแมนนวลจะลดลงอย่างมาก

ผลิตภัณฑ์ยังมีคุณสมบัติการเตือนที่มีประสิทธิภาพมากระบบ. มันเป็นสัญญาณเตือนที่มีหลายเงื่อนไขและมีความสัมพันธ์ข้ามซึ่งทำงานควบคู่กับเอ็นจิ้น Active Response ของเครื่องมือเพื่อช่วยในการระบุและสรุปเหตุการณ์สำคัญ ระบบการรายงานยังเป็นหนึ่งในชุดที่แข็งแกร่งของผลิตภัณฑ์และสามารถใช้เพื่อแสดงให้เห็นถึงการปฏิบัติตามการตรวจสอบโดยใช้เทมเพลตรายงานที่สร้างไว้ล่วงหน้าที่มีอยู่แล้ว หรือคุณสามารถสร้างรายงานที่กำหนดเองซึ่งเหมาะกับความต้องการทางธุรกิจของคุณ

ราคาสำหรับ SolarWinds Threat Monitor - ไอที Ops Edition เริ่มต้นที่ $ 4 500 สำหรับมากถึง 25 โหนดกับ 10 วันของดัชนี คุณสามารถติดต่อ SolarWinds เพื่อขอใบเสนอราคาแบบละเอียดซึ่งปรับให้เหมาะกับความต้องการเฉพาะของคุณ และหากคุณต้องการดูผลิตภัณฑ์ที่ใช้งานจริงคุณสามารถขอ การสาธิตฟรี จาก SolarWinds

2. ระบุตัวตน TC ของ ThreatConnect

ถัดไปในรายการของเราคือผลิตภัณฑ์ที่เรียกว่าจาก TreathConnect ที่เรียกว่า ระบุ TC. มันเป็นองค์ประกอบระดับแรกของชุดเครื่องมือของ ThreatConnect ดังที่ชื่อบอกไว้ส่วนประกอบนี้เกี่ยวข้องกับการตรวจจับภัยคุกคามด้านไอทีที่หลากหลายซึ่งเป็นสิ่งที่ระบบการตรวจสอบภัยคุกคามด้านไอทีนั้นมีความแม่นยำ

ระบุ TC เสนอข่าวกรองคุกคามที่รวบรวมจากอีกมากมากกว่า 100 ฟีดโอเพนซอร์ซที่มีแหล่งข้อมูลอัจฉริยะจากภายในชุมชนหลายสิบแห่งและทีมงานวิจัยของ ThreatConnect นอกจากนี้ มันให้คุณเลือกที่จะเพิ่มความฉลาดจากพันธมิตร TC Exchange ใด ๆ หน่วยสืบราชการลับที่มาจากหลากหลายนี้ใช้ประโยชน์จากพลังเต็มรูปแบบของรูปแบบข้อมูล ThreatConnect นอกจากนี้เครื่องมือยังมีการตกแต่งอัตโนมัติเพื่อประสบการณ์ที่แข็งแกร่งและสมบูรณ์ ปัญญาของแพลตฟอร์ม ThreatConnect จะมองเห็นสิ่งที่อยู่เบื้องหลังกิจกรรมและแสดงให้เห็นว่ามันเชื่อมโยงกับกิจกรรมอื่น ๆ อย่างไร สิ่งนี้ช่วยให้คุณเห็นภาพรวมอย่างเต็มที่ทำให้คุณตัดสินใจได้ดีที่สุดว่าจะตอบโต้อย่างไร

ThreatConnect เสนอชุดเครื่องมือที่มีคุณสมบัติก้าวหน้ายิ่งขึ้น เครื่องมือพื้นฐานที่สุดคือ ระบุ TC อธิบายไว้ที่นี่ เครื่องมืออื่น ๆ รวมถึง TC Manage, TC Analyze และ TC complete ซึ่งแต่ละอันจะเพิ่มฟีเจอร์จำนวนหนึ่งให้กับระดับก่อนหน้านี้ ข้อมูลราคามีให้บริการโดยการติดต่อ ThreatConnect

3. Digital Shadows Search Light

Digital Shadows เป็นผู้นำคลื่นลูกใหม่ของ Forrester ในการป้องกันความเสี่ยงแบบดิจิตอล ของมัน ไฟฉาย แพลตฟอร์มตรวจสอบจัดการและแก้ไขความเสี่ยงทางดิจิตอลในแหล่งข้อมูลที่หลากหลายภายในเว็บเปิดที่ลึกและมืด มันทำงานได้อย่างมีประสิทธิภาพในการปกป้องธุรกิจและชื่อเสียงของ บริษัท คุณ

เงาดิจิทัล แสงค้นหา สามารถใช้เพื่อป้องกันความเสี่ยงเจ็ดประเภท การป้องกันอันดับแรกคือการคุกคามทางไซเบอร์ที่วางแผนไว้การโจมตีเป้าหมายในองค์กรของคุณ เครื่องมือนี้ยังช่วยป้องกันการสูญหายของข้อมูลเช่นการรั่วไหลของข้อมูลที่เป็นความลับ การเปิดรับแบรนด์ที่ไซต์ฟิชชิ่งปลอมตัวเป็นความเสี่ยงอื่นที่เครื่องมือปกป้องคุณ ความเสี่ยงต่อไปที่ผลิตภัณฑ์นี้ป้องกันคือสิ่งที่ Shadow Shadow เรียกร้องให้บุคคลที่สามมีความเสี่ยงซึ่งพนักงานและซัพพลายเออร์ของคุณสามารถทำให้คุณตกอยู่ในความเสี่ยง แสงค้นหา สามารถปกป้องวีไอพีของคุณจากการถูกคุกคามหรือคุกคามออนไลน์ได้เช่นเดียวกับที่สามารถใช้เพื่อต่อต้านภัยคุกคามทางกายภาพและปกป้องคุณจากการเปลี่ยนแปลงโครงสร้างพื้นฐานที่เป็นอันตราย

เครื่องมือนี้ใช้วิธีการวิเคราะห์แบบอัตโนมัติและแบบมนุษย์ที่หลากหลายเพื่อจำกัดความผิดปกติที่ตรวจพบและกรองภัยคุกคามที่แท้จริงดังนั้นจึงหลีกเลี่ยงผลบวกที่รวดเร็วที่สุด การจัดซื้อ แสงค้นหา ต้องการให้คุณลงทะเบียนเพื่อรับการสาธิตผลิตภัณฑ์ฟรีหลังจากนั้นสามารถให้ข้อมูลการกำหนดราคาโดยละเอียดตามความต้องการเฉพาะของคุณ

4. CyberInt Argos Threat Intelligence Platform

คน Argos Threat Intelligence Platform จาก CyberInt เป็นซอฟต์แวร์ที่ให้บริการ (SaaS)ระบบบนคลาวด์ที่ช่วยให้องค์กรมีโซลูชั่นที่ทันสมัยสำหรับแนวโน้มการคุกคามทางไซเบอร์ที่องค์กรมักเผชิญอยู่ คุณสมบัติหลักของแพลตฟอร์ม Argos คือเทคโนโลยีตรวจจับและตอบสนองอัตโนมัติที่มีการจัดการและตรงเป้าหมาย

ในทางกลับกันโซลูชั่นนำเสนอเป้าหมายและความสามารถในการดำเนินการที่ได้รับจากการรวมทรัพยากรทางเทคโนโลยีและทรัพยากรมนุษย์ สิ่งนี้ทำให้อาร์โกสสามารถสร้างเหตุการณ์ตามเวลาจริงของการโจมตีเป้าหมายการรั่วไหลของข้อมูลและข้อมูลประจำตัวที่ถูกขโมยซึ่งอาจส่งผลกระทบต่อองค์กรของคุณ มันใช้ฐานข้อมูลที่แข็งแกร่งของนักแสดงและเครื่องมือคุกคาม 10,000 คนเพื่อเพิ่มบริบทให้สูงสุด นอกจากนี้ยังจะระบุผู้ทำหน้าที่คุกคามในเวลาจริงและให้ข้อมูลเชิงบริบทเกี่ยวกับพวกเขา

แพลตฟอร์มเข้าถึงหลายร้อยที่แตกต่างกันแหล่งที่มาเช่นฟีด, IRC, Darkweb, บล็อก, โซเชียลมีเดีย, ฟอรัมและวางไซต์เพื่อรวบรวมข้อมูลเป้าหมายและทำให้กระบวนการข่าวกรองที่พิสูจน์แล้วเป็นไปโดยอัตโนมัติ ผลลัพธ์จะถูกวิเคราะห์และให้คำแนะนำที่สามารถดำเนินการได้

ข้อมูลราคาสำหรับ CyberInt Argos Threat Intelligence Platform สามารถรับได้โดยติดต่อ CyberInt เท่าที่เราทราบได้ บริษัท ดูเหมือนจะไม่ได้ให้ทดลองใช้ฟรี

5. IntSights

รายการสุดท้ายของเราคือผลิตภัณฑ์ที่เรียกว่า IntSightsซึ่งเป็นแพลตฟอร์มระบบข่าวกรองภัยคุกคามที่มีคุณสมบัติครบถ้วน มีการป้องกันภัยคุกคามที่หลากหลายต่อความเสี่ยงเช่นการฉ้อโกงและฟิชชิง นอกจากนี้ยังมีการป้องกันแบรนด์และการตรวจสอบเว็บไซต์ที่มืด

IntSights อ้างว่าเป็นภัยคุกคามองค์กรที่ไม่เหมือนใครหน่วยสืบราชการลับและแพลตฟอร์มการบรรเทาที่ขับเคลื่อนการป้องกันเชิงรุกโดยการเปลี่ยนหน่วยสืบราชการลับภัยคุกคามที่เหมาะในการดำเนินการรักษาความปลอดภัยอัตโนมัติ ผลิตภัณฑ์นี้ให้การตรวจสอบและการลาดตระเวนแหล่งภัยคุกคามนับพันแห่งทั่วทั้งพื้นผิวเว็บที่ลึกและมืดนำเสนอการมองเห็นแบบเรียลไทม์เกี่ยวกับภัยคุกคามที่กำหนดเป้าหมายเครือข่ายแบรนด์สินทรัพย์และผู้คน

การวิจัยและการวิเคราะห์ภัยคุกคามเป็นอีกเรื่องหนึ่ง IntSightชุดสูทที่แข็งแกร่งโดยใช้ฐานข้อมูลหลายชั้นสำหรับการตรวจสอบภัยคุกคามของเว็บลึกและมืดเพื่อระบุแนวโน้มจัดทำข้อมูลเชิงบริบทและสำรวจผู้ทำหน้าที่คุกคาม ระบบสามารถทำงานร่วมกับโครงสร้างพื้นฐานความปลอดภัยที่มีอยู่ของคุณรวมถึงผู้รับจดทะเบียนเครื่องมือค้นหาร้านค้าแอพและระบบอีเมลชั้นนำเพื่อให้สามารถลดภัยคุกคามทั้งภายนอกและภายในโดยอัตโนมัติ

เหมือนกับผลิตภัณฑ์อื่น ๆ ในรายการของเราข้อมูลราคาสำหรับ IntSight สามารถใช้ได้โดยการติดต่อผู้ขาย และในขณะที่การทดลองใช้งานฟรีไม่ปรากฏว่ามีให้ทดลองใช้สามารถสาธิตฟรีได้

ความคิดเห็น