Packet sniffing เป็นเครือข่ายประเภทลึกการวิเคราะห์ว่าจะถอดรหัสรายละเอียดของปริมาณการใช้งานเครือข่ายใด เป็นหนึ่งในทักษะการแก้ไขปัญหาที่สำคัญที่สุดที่ผู้ดูแลระบบเครือข่ายควรมี การวิเคราะห์ทราฟฟิกเครือข่ายเป็นงานที่ซับซ้อน เพื่อรับมือกับเครือข่ายที่ไม่น่าเชื่อถือข้อมูลจะไม่ถูกส่งในสตรีมต่อเนื่องหนึ่งครั้ง มันจะถูกสับเป็นชิ้น ๆ การวิเคราะห์ทราฟฟิกเครือข่ายเกี่ยวข้องกับความสามารถในการรวบรวมแพ็คเก็ตข้อมูลเหล่านี้และประกอบเข้าด้วยกันใหม่เป็นสิ่งที่มีความหมาย นี่ไม่ใช่สิ่งที่คุณสามารถทำได้ด้วยตนเองเพื่อสร้างแพ็กเก็ตข้อมูลและเครื่องมือวิเคราะห์เครือข่าย วันนี้เรากำลังดูเจ็ดนักดมกลิ่นแพ็คเก็ตและนักวิเคราะห์เครือข่ายที่ดีที่สุด

เรากำลังเริ่มต้นการเดินทางในวันนี้โดยให้คุณข้อมูลพื้นหลังบางอย่างเกี่ยวกับสิ่งที่ผู้ดักจับแพ็คเก็ตคืออะไร เราจะพยายามคิดว่าความแตกต่างคืออะไรหรือมีความแตกต่างระหว่างแพ็คเก็ตดมกลิ่นและเครื่องวิเคราะห์เครือข่าย จากนั้นเราจะดำเนินการต่อในเนื้อหาหลักของเราและไม่เพียง แต่รายการ แต่ยังทบทวนสั้น ๆ ตัวเลือกเจ็ดตัวเลือกของเราแต่ละรายการ สิ่งที่เรามีสำหรับคุณคือการรวมกันของเครื่องมือ GUI และยูทิลิตี้บรรทัดคำสั่งที่ทำงานบนระบบปฏิบัติการต่างๆ

คำศัพท์ไม่กี่คำเกี่ยวกับ Packet Sniffers และเครื่องวิเคราะห์เครือข่าย

มาเริ่มด้วยการปักหลักบางอย่าง เพื่อประโยชน์ของบทความนี้เราจะสมมติว่าผู้ส่งข้อมูลแพ็กเก็ตและเครื่องมือวิเคราะห์เครือข่ายเป็นหนึ่งเดียวกัน บางคนจะโต้แย้งว่าพวกเขาแตกต่างกันและพวกเขาอาจจะถูก แต่ในบริบทของบทความนี้เราจะดูด้วยกันเป็นหลักเพราะแม้ว่าพวกเขาอาจทำงานแตกต่างกัน - แต่พวกเขาจริง ๆ หรือไม่ - พวกเขาให้บริการวัตถุประสงค์เดียวกัน

Packet Sniffers มักจะทำสามสิ่ง อย่างแรกคือพวกเขาจับแพ็กเก็ตข้อมูลทั้งหมดเมื่อพวกเขาเข้าหรือออกจากส่วนต่อประสานเครือข่าย ประการที่สองพวกเขาเลือกที่จะใช้ตัวกรองเพื่อละเว้นบางส่วนของแพ็คเก็ตและบันทึกอื่น ๆ ลงในดิสก์ จากนั้นพวกเขาทำการวิเคราะห์รูปแบบของข้อมูลที่ถูกจับ มันเป็นหน้าที่สุดท้ายของแพ็คเก็ตสนิฟเฟอร์ที่พวกมันต่างกันมากที่สุด

สำหรับการจับข้อมูลจริงของแพ็กเก็ตข้อมูลส่วนใหญ่เครื่องมือใช้โมดูลภายนอก ที่พบมากที่สุดคือ libpcap บนระบบ Unix / Linux และ Winpcap บน Windows โดยทั่วไปคุณจะไม่ต้องติดตั้งเครื่องมือเหล่านี้เนื่องจากโดยทั่วไปจะติดตั้งโดยเครื่องมือติดตั้งเครื่องมือต่าง ๆ

อีกสิ่งสำคัญที่ควรรู้คือแพ็คเก็ตคนดมกลิ่น - แม้แต่คนที่ดีที่สุด - จะไม่ทำทุกอย่างเพื่อคุณ พวกเขาเป็นเพียงเครื่องมือ มันเหมือนค้อนที่ไม่ขับเล็บด้วยตัวเอง ดังนั้นคุณต้องแน่ใจว่าคุณได้เรียนรู้วิธีการใช้เครื่องมือแต่ละอย่างให้ดีที่สุด แพ็คเก็ตดมกลิ่นจะช่วยให้คุณเห็นปริมาณการใช้งาน แต่ขึ้นอยู่กับคุณที่จะใช้ข้อมูลนั้นเพื่อค้นหาปัญหา มีหนังสือทั้งเล่มเกี่ยวกับการใช้เครื่องมือจับแพ็คเก็ต ฉันตัวเองเคยเรียนวิชาสามวันในเรื่องนี้ ฉันไม่ได้พยายามที่จะกีดกันคุณ ฉันแค่พยายามตั้งความคาดหวังของคุณให้ตรง

วิธีการใช้ Packet Sniffer

ดังที่เราได้อธิบายไว้แพ็คเก็ตดมกลิ่นจะจับภาพและวิเคราะห์ปริมาณการใช้ข้อมูล ดังนั้นหากคุณพยายามแก้ไขปัญหาที่เฉพาะเจาะจง - ซึ่งโดยทั่วไปคือสาเหตุที่คุณใช้เครื่องมือดังกล่าว - ก่อนอื่นคุณต้องตรวจสอบให้แน่ใจว่าปริมาณการใช้ข้อมูลที่คุณถ่ายนั้นเป็นปริมาณการใช้ที่ถูกต้อง ลองนึกภาพสถานการณ์ที่ผู้ใช้ทุกคนบ่นว่าแอปพลิเคชันบางตัวทำงานช้า ในสถานการณ์ประเภทนั้นทางออกที่ดีที่สุดของคุณอาจจะเป็นการจับภาพทราฟฟิกที่อินเทอร์เฟซเครือข่ายของเซิร์ฟเวอร์แอปพลิเคชัน จากนั้นคุณอาจตระหนักว่าคำขอมาถึงเซิร์ฟเวอร์ตามปกติ แต่เซิร์ฟเวอร์ใช้เวลานานในการส่งคำตอบ นั่นจะบ่งบอกถึงปัญหาของเซิร์ฟเวอร์

ในทางกลับกันถ้าคุณเห็นเซิร์ฟเวอร์การตอบสนองอย่างทันท่วงทีอาจเป็นไปได้ว่าปัญหาเกิดขึ้นที่ใดที่หนึ่งบนเครือข่ายระหว่างไคลเอนต์และเซิร์ฟเวอร์ จากนั้นคุณจะย้ายแพ็คเก็ตดมกลิ่นของคุณหนึ่ง hop ใกล้ชิดกับลูกค้าและดูว่าการตอบสนองล่าช้า หากไม่เป็นเช่นนั้นคุณจะขยับเข้าใกล้ลูกค้ามากขึ้นเรื่อย ๆ เรื่อย ๆ ในที่สุดคุณก็จะไปถึงจุดที่เกิดความล่าช้า และเมื่อคุณระบุตำแหน่งของปัญหาได้แล้วคุณจะเข้าสู่การแก้ปัญหาได้ในขั้นตอนเดียว

ตอนนี้คุณอาจสงสัยว่าเราจัดการเพื่อจับภาพได้อย่างไรแพ็คเก็ตที่จุดเฉพาะ มันค่อนข้างง่ายเราใช้ประโยชน์จากคุณสมบัติของสวิตช์เครือข่ายส่วนใหญ่ที่เรียกว่าพอร์ตมิเรอร์หรือการจำลองแบบ นี่เป็นตัวเลือกการกำหนดค่าที่จะทำซ้ำทราฟฟิกทั้งหมดเข้าและออกจากพอร์ตสวิตช์เฉพาะไปยังพอร์ตอื่นบนสวิตช์เดียวกัน สมมติว่าเซิร์ฟเวอร์ของคุณเชื่อมต่อกับพอร์ต 15 ของสวิตช์และพอร์ต 23 ของสวิตช์เดียวกันนั้นพร้อมใช้งาน คุณเชื่อมต่อแพ็คเก็ตดมกลิ่นของคุณพอร์ต 23 และกำหนดสวิตช์เพื่อทำซ้ำการรับส่งข้อมูลทั้งหมดจากพอร์ต 15 ถึงพอร์ต 23 สิ่งที่คุณได้รับจากพอร์ต 23 คือรูปมิเรอร์ - ดังนั้นชื่อการทำมิเรอร์พอร์ต -

Packiff Sniffers และเครื่องมือวิเคราะห์เครือข่ายที่ดีที่สุด

ตอนนี้คุณก็เข้าใจแพ็คเก็ตอะไรดีขึ้นคนดมกลิ่นและนักวิเคราะห์เครือข่ายมาดูกันว่าอะไรคือเจ็ดสิ่งที่ดีที่สุดที่เราสามารถหาได้ เราได้พยายามรวมชุดเครื่องมือบรรทัดคำสั่งและ GUI รวมถึงเครื่องมือที่ทำงานบนระบบปฏิบัติการต่างๆ ท้ายที่สุดผู้ดูแลเครือข่ายบางรายไม่ได้ใช้ Windows

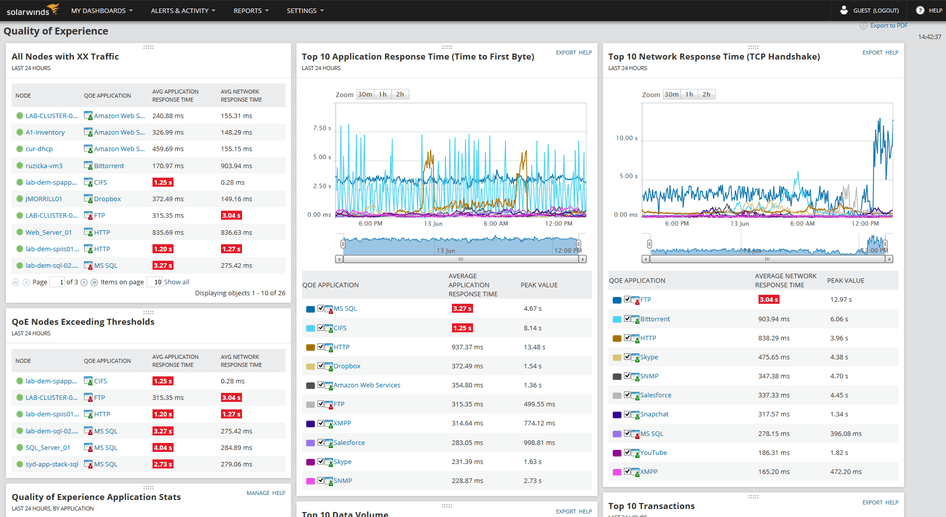

1. เครื่องมือตรวจสอบและวิเคราะห์ SolarWinds Deep Packet (ทดลองฟรี)

SolarWinds เป็นที่รู้จักกันดีสำหรับเครื่องมือฟรีที่มีประโยชน์มากมายและซอฟต์แวร์การจัดการเครือข่ายที่ทันสมัย หนึ่งในเครื่องมือที่เรียกว่า Deep Packet Inspection and Analysis Tool มันมาเป็นส่วนประกอบของผลิตภัณฑ์เรือธงของ SolarWinds นั่นคือการตรวจสอบประสิทธิภาพเครือข่าย การดำเนินการจะค่อนข้างแตกต่างจากผู้ดมกลิ่นแพกเก็ตแบบดั้งเดิมมากขึ้นแม้ว่ามันจะมีวัตถุประสงค์ที่คล้ายกัน

ในการสรุปการทำงานของเครื่องมือ: มันจะช่วยให้คุณค้นหาและแก้ไขสาเหตุของเวลาแฝงของเครือข่ายระบุแอปพลิเคชันที่ได้รับผลกระทบและตรวจสอบว่าความช้าเกิดจากเครือข่ายหรือแอปพลิเคชัน ซอฟต์แวร์จะใช้เทคนิคการตรวจสอบแพ็คเก็ตลึกเพื่อคำนวณเวลาตอบสนองสำหรับแอปพลิเคชั่นมากกว่าสิบสองร้อยรายการ นอกจากนี้ยังจะจำแนกการรับส่งข้อมูลเครือข่ายตามหมวดหมู่ธุรกิจกับสังคมและระดับความเสี่ยงซึ่งช่วยให้คุณระบุปริมาณการใช้งานที่ไม่ใช่ธุรกิจซึ่งอาจจำเป็นต้องกรองหรือกำจัดออก

และอย่าลืมว่า SolarWinds Deep Packetเครื่องมือตรวจสอบและวิเคราะห์มาเป็นส่วนหนึ่งของ Network Performace Monitor NPM ซึ่งมักถูกเรียกว่าเป็นซอฟต์แวร์ที่น่าประทับใจพร้อมองค์ประกอบมากมายที่บทความทั้งหมดสามารถทุ่มเทให้กับมันได้ หัวใจหลักของมันคือโซลูชั่นการตรวจสอบเครือข่ายที่สมบูรณ์ซึ่งรวมเทคโนโลยีที่ดีที่สุดเช่น SNMP และการตรวจสอบแพ็คเก็ตลึกเพื่อให้ข้อมูลเกี่ยวกับสถานะของเครือข่ายของคุณมากที่สุดเท่าที่จะทำได้ เครื่องมือที่มีราคาสมเหตุสมผลมาพร้อมกับการทดลองใช้ฟรี 30 วันเพื่อให้คุณมั่นใจได้ว่าเหมาะกับความต้องการของคุณจริงๆก่อนตัดสินใจซื้อ

ลิงค์ดาวน์โหลดอย่างเป็นทางการ: https://www.solarwinds.com/topics/deep-packet-inspection

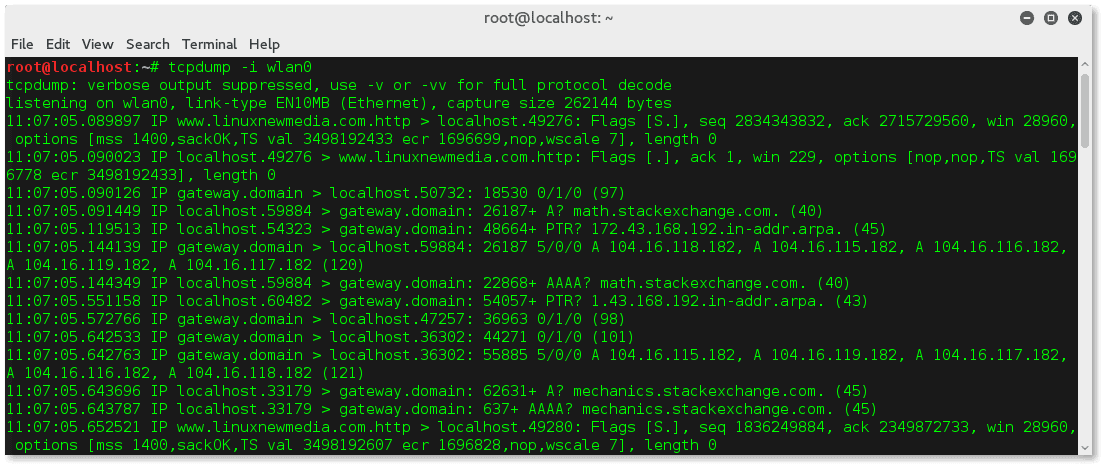

2. tcpdump

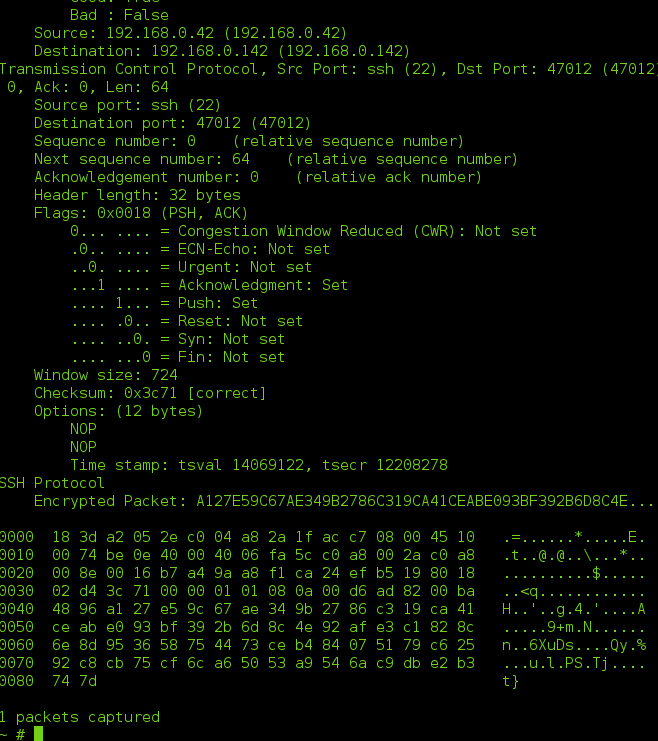

Tcpdump น่าจะเป็นแพ็คเก็ตดมกลิ่นดั้งเดิม มันถูกสร้างขึ้นในปี 1987 ตั้งแต่นั้นมามันได้รับการบำรุงรักษาและปรับปรุง แต่ก็ยังคงไม่เปลี่ยนแปลงเป็นหลักอย่างน้อยก็เป็นวิธีการใช้งาน มันถูกติดตั้งมาพร้อมกับระบบปฏิบัติการยูนิกซ์ทุกระบบเสมือนจริงและได้กลายเป็นมาตรฐานจริงเมื่อต้องใช้เครื่องมือที่รวดเร็วในการจับแพ็คเก็ต Tcpdump ใช้ไลบรารี libpcap สำหรับการดักจับแพ็กเก็ตจริง

โดยค่าเริ่มต้น. tcpdump จับการรับส่งข้อมูลทั้งหมดบนอินเทอร์เฟซที่ระบุและ“ ทิ้ง” มัน - ด้วยเหตุนี้ชื่อของมัน - บนหน้าจอ ดัมพ์สามารถถูกไพพ์ไปยังไฟล์ดักจับและวิเคราะห์ในภายหลังโดยใช้หนึ่งหรือรวมกันของเครื่องมือที่มีอยู่หลายตัว กุญแจสำคัญในความแข็งแกร่งและประโยชน์ของ tcpdump คือความเป็นไปได้ที่จะใช้ตัวกรองทุกประเภทและเพื่อส่งออกไปยัง grep ซึ่งเป็นยูทิลิตีบรรทัดคำสั่ง Unix ทั่วไปสำหรับการกรองเพิ่มเติม บางคนที่มีความรู้ที่ดีเกี่ยวกับ tcpdump, grep และ command shell สามารถรับมันเพื่อจับภาพปริมาณการรับส่งข้อมูลที่ถูกต้องสำหรับงานตรวจแก้จุดบกพร่อง

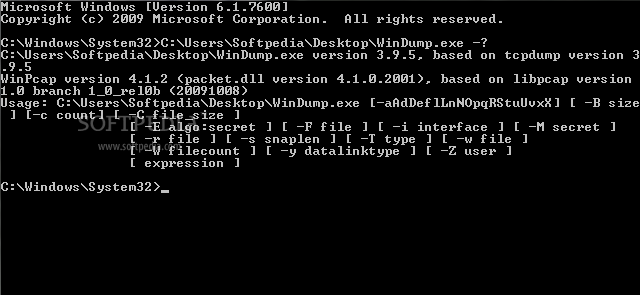

3. Windump

Windump เป็นเพียงพอร์ต tcpdump เป็นหลักแพลตฟอร์ม Windows เช่นนี้มันจะทำงานในลักษณะเดียวกัน ไม่ใช่เรื่องแปลกที่จะเห็นพอร์ตของโปรแกรมอรรถประโยชน์ที่ประสบความสำเร็จจากแพลตฟอร์มหนึ่งไปยังอีก Windump เป็นแอปพลิเคชันของ Windows แต่ไม่คาดหวัง GUI ที่น่าสนใจ นี่เป็นโปรแกรมอรรถประโยชน์บรรทัดคำสั่งเท่านั้น ดังนั้นการใช้ Windump จึงเหมือนกับการใช้งาน Unix ตัวเลือกบรรทัดคำสั่งเหมือนกันและผลลัพธ์ก็เกือบเหมือนกัน เอาต์พุตจาก Windump ยังสามารถบันทึกเป็นไฟล์สำหรับการวิเคราะห์ในภายหลังด้วยเครื่องมือของบุคคลที่สาม

ความแตกต่างที่สำคัญอย่างหนึ่งกับ tcpdump คือ Windumpไม่ได้สร้างไว้ใน Windows คุณจะต้องดาวน์โหลดจากเว็บไซต์ Windump ซอฟต์แวร์ถูกส่งมอบเป็นไฟล์สั่งการและไม่จำเป็นต้องติดตั้ง อย่างไรก็ตามเช่นเดียวกับ tcpdump ใช้ไลบรารี libpcap Windump ใช้ Winpcap ซึ่งเช่นเดียวกับไลบรารี Windows ส่วนใหญ่จะต้องดาวน์โหลดและติดตั้งแยกต่างหาก

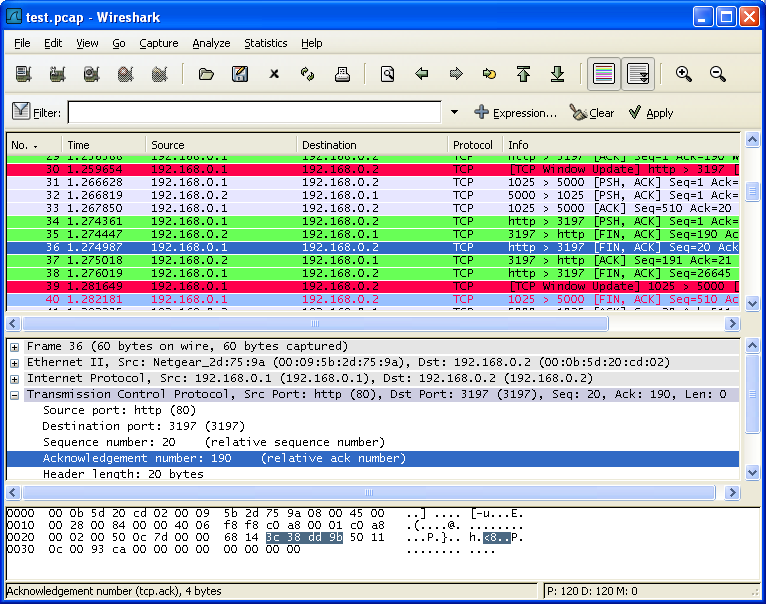

4. Wireshark

Wireshark เป็นข้อมูลอ้างอิงในชุดตรวจค้นแพ็คเก็ต มันได้กลายเป็นมาตรฐานจริงและเครื่องมืออื่น ๆ ส่วนใหญ่มักจะเลียนแบบมัน เครื่องมือนี้ไม่เพียง แต่จะจับปริมาณข้อมูล แต่ยังมีความสามารถในการวิเคราะห์ที่มีประสิทธิภาพ มีประสิทธิภาพมากที่ผู้ดูแลระบบจำนวนมากจะใช้ tcpdump หรือ Windump เพื่อจับภาพทราฟฟิกไปยังไฟล์จากนั้นโหลดไฟล์ลงใน Wireshark เพื่อทำการวิเคราะห์ นี่เป็นวิธีการทั่วไปในการใช้ Wireshark ซึ่งเมื่อเริ่มต้นคุณจะได้รับแจ้งให้เปิดไฟล์ pcap ที่มีอยู่หรือเริ่มจับภาพปริมาณการใช้งาน จุดเด่นอีกประการของ Wireshark คือตัวกรองทั้งหมดที่รวมไว้ซึ่งช่วยให้คุณสามารถป้อนข้อมูลที่คุณสนใจได้อย่างแม่นยำ

เครื่องมือนี้มีความสูงชันเส้นโค้งการเรียนรู้ แต่เป็นการเรียนรู้ที่คุ้มค่า มันจะพิสูจน์เวลาและเวลาที่ทรงคุณค่าอีกครั้ง และเมื่อคุณได้เรียนรู้แล้วคุณจะสามารถใช้งานได้ทุกที่เพราะได้รับการเชื่อมต่อไปยังระบบปฏิบัติการเกือบทุกระบบและเป็นระบบฟรีและโอเพ่นซอร์ส

5. tshark

Tshark เป็นเหมือนกากบาทระหว่าง tcpdumpและ Wireshark นี่เป็นสิ่งที่ยอดเยี่ยมเพราะพวกเขาเป็นนักดมกลิ่นแพ็คเก็ตที่ดีที่สุด Tshark เป็นเหมือน tcpdump ซึ่งเป็นเครื่องมือบรรทัดคำสั่งเท่านั้น แต่มันก็เหมือน Wireshark ที่ไม่เพียง แต่จับ แต่ยังวิเคราะห์การจราจร Tshark มาจากนักพัฒนาซอฟต์แวร์เดียวกับ Wireshark มันคือเวอร์ชันของบรรทัดคำสั่งของ Wireshark มากหรือน้อย มันใช้ตัวกรองประเภทเดียวกันกับ Wireshark และสามารถแยกปริมาณการเข้าชมที่คุณต้องการวิเคราะห์ได้อย่างรวดเร็ว

แต่ทำไมคุณอาจถามใคร ๆ ก็อยากได้รุ่นบรรทัดคำสั่งของ Wireshark ทำไมไม่ใช้ Wireshark ด้วยอินเทอร์เฟซแบบกราฟิกมันจะง่ายกว่าที่จะใช้และเรียนรู้? เหตุผลหลักคือมันช่วยให้คุณสามารถใช้มันบนเซิร์ฟเวอร์ที่ไม่ใช่ GUI

6. Network Miner

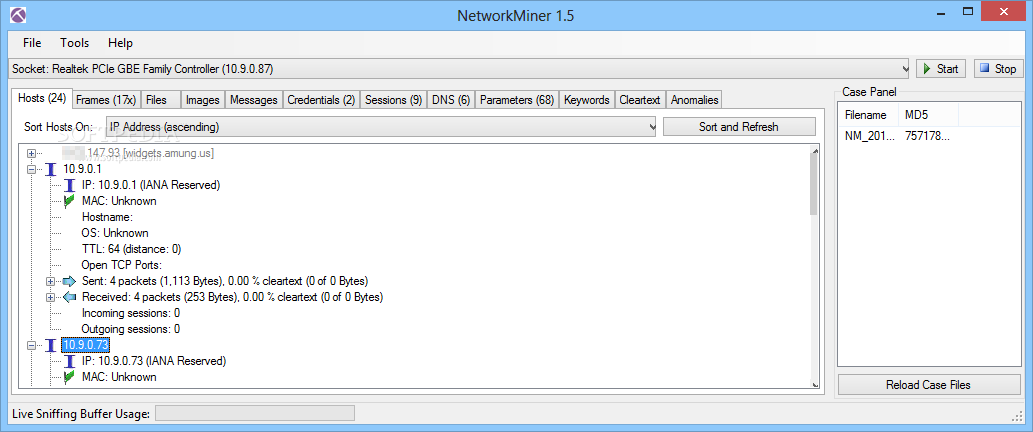

Network Miner เป็นมากกว่าเครื่องมือทางนิติวิทยาศาสตร์มากขึ้นกว่าแพ็คเก็ตดมกลิ่นที่แท้จริง Network Miner จะติดตามการสตรีม TCP และสร้างการสนทนาใหม่ทั้งหมด เป็นเครื่องมือที่ทรงพลังอย่างแท้จริง สามารถทำงานในโหมดออฟไลน์ที่คุณนำเข้าไฟล์จับภาพบางส่วนเพื่อให้ Network Miner ทำงานได้อย่างมหัศจรรย์ นี่เป็นคุณสมบัติที่มีประโยชน์เนื่องจากซอฟต์แวร์จะทำงานบน Windows เท่านั้น คุณสามารถใช้ tcpdump บน Linux เพื่อจับภาพทราฟฟิกและ Network Miner บน Windows เพื่อวิเคราะห์

Network Miner มีให้บริการในรุ่นฟรี แต่สำหรับคุณสมบัติขั้นสูงเพิ่มเติมเช่นการระบุตำแหน่งทางภูมิศาสตร์และการเขียนสคริปต์บน IP คุณจะต้องซื้อใบอนุญาตประกอบวิชาชีพ อีกฟังก์ชั่นขั้นสูงของรุ่นมืออาชีพเป็นไปได้ที่จะถอดรหัสและเล่นสาย VoIP

7. พู้ทำเล่น (HTTP)

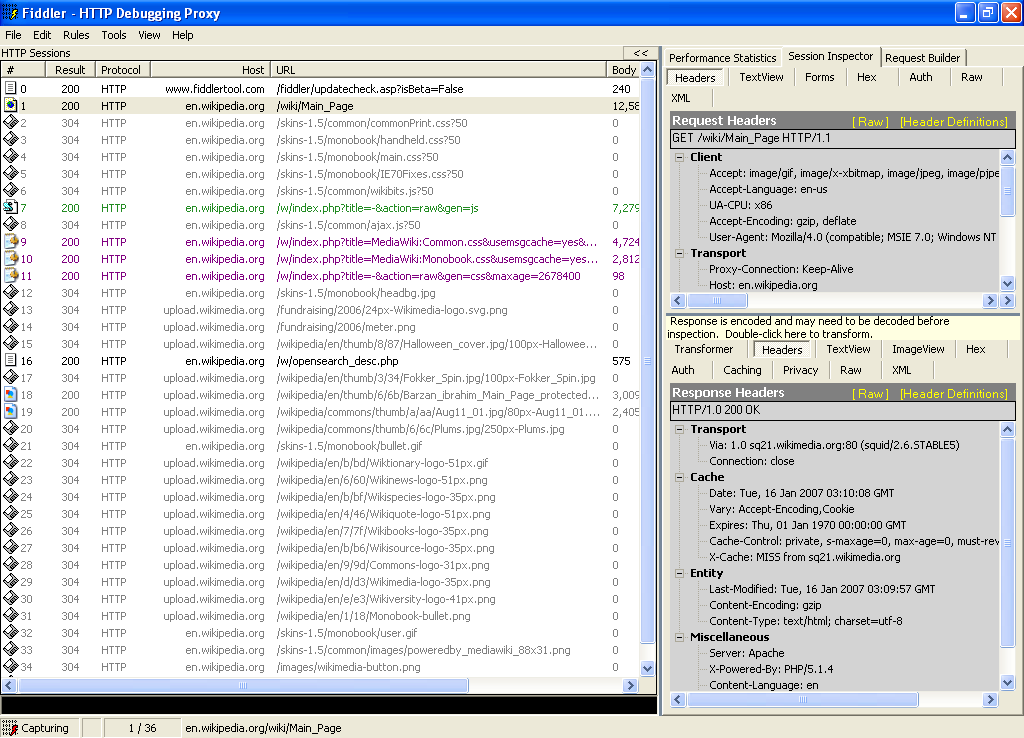

ผู้อ่านที่มีความรู้ของเราบางคนอาจยืนยันว่า Fiddler ไม่ใช่แพ็คเก็ตดมกลิ่นและไม่ได้เป็นตัววิเคราะห์เครือข่าย มันอาจจะถูก แต่เราคิดว่าเราควรรวมเครื่องมือนี้ไว้ในรายการของเราเพราะมันมีประโยชน์มากในหลาย ๆ สถานการณ์ พู้ทำเล่นจริง ๆ จะจับการรับส่งข้อมูล แต่ไม่รับส่งข้อมูลใด ๆ ใช้งานได้กับการรับส่งข้อมูล HTTTP เท่านั้น คุณสามารถจินตนาการได้ว่ามันมีค่าถึงแม้ว่าจะมีข้อ จำกัด เมื่อคุณพิจารณาว่าปัจจุบันแอปพลิเคชันจำนวนมากมีการใช้งานบนเว็บหรือใช้โปรโตคอล HTTP ในพื้นหลัง และเนื่องจาก Fiddler จะจับภาพไม่เพียง แต่ปริมาณการใช้งานเบราว์เซอร์ แต่เกี่ยวกับ HTTP ใด ๆ จึงมีประโยชน์อย่างมากในการแก้ไขปัญหา

ข้อดีของเครื่องมืออย่าง Fiddler เหนือความน่าเชื่อถือตัวอย่างเช่นแพ็คเก็ตดมกลิ่นชอบ Wireshark คือ Fiddler ถูกสร้างขึ้นเพื่อ "เข้าใจ" การรับส่งข้อมูล HTTP ตัวอย่างเช่นจะค้นหาคุกกี้และใบรับรอง นอกจากนี้ยังจะค้นหาข้อมูลจริงที่มาจากแอปพลิเคชันที่ใช้ HTTP Fiddler ให้บริการฟรีและใช้ได้กับ Windows เท่านั้นแม้ว่ารุ่นเบต้าสำหรับ OS X และ Linux (โดยใช้เฟรมเวิร์กโมโน) สามารถดาวน์โหลดได้

ข้อสรุป

เมื่อเราเผยแพร่รายการเช่นนี้เรามักจะถามว่าอันไหนดีที่สุด ในกรณีนี้หากฉันถูกถามคำถามนี้ฉันต้องตอบว่า "ทุกคน" พวกเขาเป็นเครื่องมือฟรีและทุกอย่างล้วนมีคุณค่า ทำไมไม่ให้พวกเขาทั้งหมดและทำความคุ้นเคยกับแต่ละคน เมื่อคุณไปถึงสถานการณ์ที่คุณจำเป็นต้องใช้มันจะง่ายขึ้นและมีประสิทธิภาพมากขึ้น แม้แต่เครื่องมือบรรทัดคำสั่งก็มีค่าอย่างมาก ตัวอย่างเช่นพวกเขาสามารถสคริปต์และกำหนด ลองนึกภาพคุณมีปัญหาที่เกิดขึ้นเวลา 2:00 น. ทุกวัน คุณสามารถจัดตารางงานเพื่อเรียกใช้ tcpdump ของ Windump ระหว่าง 1:50 ถึง 2:10 และวิเคราะห์ไฟล์จับภาพในเช้าวันรุ่งขึ้น ไม่จำเป็นต้องนอนทั้งคืน

ความคิดเห็น