เมื่อพูดถึงการปรับใช้ที่มีความปลอดภัยสูงและระบบการส่งข้อมูลที่เชื่อถือได้เพื่อตอบสนองความต้องการการสื่อสารระหว่างองค์กรและภายในองค์กรองค์กรส่วนใหญ่เลือกที่จะปรับใช้หนึ่งในสามของเทคนิคเครือข่าย; เครือข่ายส่วนตัวเครือข่ายไฮบริดและเครือข่ายส่วนตัวเสมือน ในโพสต์นี้เราจะดูที่เครือข่ายแต่ละประเภทและหารือเกี่ยวกับเครือข่ายส่วนตัวเสมือน, การขุดอุโมงค์ VPN, เทคนิค & ประเภทของ VPN และวิธีการสร้างและตั้งค่าเครือข่าย VPN

ก่อนที่เราจะไปถึง VPN เรามาดูเครือข่ายส่วนตัวและไฮบริดอย่างละเอียดยิ่งขึ้น

เครือข่ายส่วนตัว

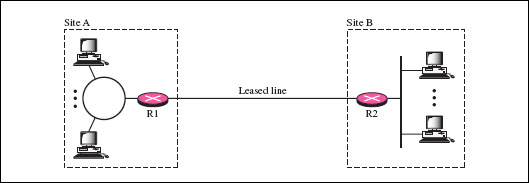

เครือข่ายส่วนตัวเป็น LAN แบบแยกที่ใช้ IP ส่วนตัว พื้นที่ที่อยู่ เพื่อแบ่งปันข้อมูลระหว่างโหนดที่เชื่อมต่อ ในเครือข่ายส่วนตัวแอปพลิเคชันและพอร์ทัลข้อมูล (ใช้เพื่อจัดการการสื่อสาร) ได้รับการออกแบบเพื่อให้กระบวนการแลกเปลี่ยนข้อมูลทั้งหมดมีความปลอดภัยจากบุคคลภายนอก เครือข่ายส่วนตัวเหมาะสำหรับองค์กรที่มีโหนดทั้งหมดอยู่ในที่เดียว หากเครือข่ายส่วนตัวถูกปรับใช้สำหรับเว็บไซต์หลายแห่งในสถานที่ต่างกันองค์กรอาจต้องซื้อสายเฉพาะสำหรับการสื่อสารตามด้วยระบบการจัดการเครือข่ายส่วนตัวเพื่อจัดการปัญหาการเชื่อมต่อการแลกเปลี่ยนข้อมูลและการถ่ายโอนข้อมูลความเร็ว

เครือข่ายไฮบริด

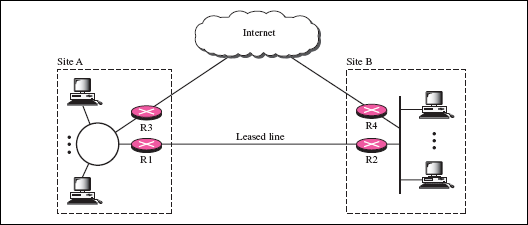

สถาปัตยกรรมเครือข่ายไฮบริดโดยเฉพาะปรับใช้เพื่อสื่อสารกับสำนักงานไซต์ขององค์กรและเข้าถึง WAN ทั่วโลกเพื่อแลกเปลี่ยนข้อมูลและสื่อสารกับสาธารณะ ตามคำแนะนำของชื่อมันเป็นการผสมผสานทั้งเทคนิคเครือข่ายส่วนตัวและสาธารณะในการสื่อสารกับสาธารณะรวมถึงการสื่อสารภายในองค์กรที่ปลอดภัยจากแหล่งภายนอก เครือข่ายไฮบริดจัดเส้นทางการสื่อสารภายในองค์กรทั้งหมดและการแลกเปลี่ยนข้อมูลผ่านเครือข่ายส่วนตัวในขณะที่การสื่อสารที่เหลือและการส่งและรับข้อมูลจะถูกส่งผ่านลิงก์เครือข่ายสาธารณะ เช่นเดียวกับเครือข่ายส่วนตัวการใช้งานเครือข่ายไฮบริดสำหรับหลาย ๆ ไซต์นั้นต้องการเช่าสายเฉพาะสำหรับการสื่อสารส่วนตัวและการออกแบบระบบการจัดการการแลกเปลี่ยนข้อมูล

ทำไมองค์กรถึงชอบ VPN

เครือข่ายส่วนตัวมั่นใจในความปลอดภัยของข้อมูลซึ่งจะต้องส่งและรับเช่นเดียวกับความเร็วในการถ่ายโอนข้อมูลที่รวดเร็ว สถาปัตยกรรมเครือข่ายแบบง่ายนี้ต้องใช้สายเฉพาะหนึ่งสายในการส่งและรับข้อมูลลับ แต่หลังจากการปรับใช้เครือข่ายส่วนตัวต้องใช้เครือข่ายสาธารณะสำหรับการสื่อสารระหว่างองค์กร สิ่งนี้ทำให้เกิดความต้องการของเครือข่ายไฮบริดซึ่งเป็นการผสมผสานระหว่างเครือข่ายส่วนตัวและสาธารณะ ไฮบริดเน็ตเวิร์กใช้สองสายเฉพาะสำหรับการสื่อสารสาธารณะและส่วนตัว ตัวอย่างเช่นหากองค์กรมี 4 ไซต์จำเป็นต้องซื้อสายส่งข้อมูลที่มีความปลอดภัยสูงเพื่อเชื่อมโยงไซต์ทั้งหมดและออกแบบที่เก็บข้อมูลส่วนกลางเพื่อจัดการการสื่อสารในขณะที่ลิงก์สาธารณะถูกใช้เพื่อเข้าถึง WAN สาธารณะ (อินเทอร์เน็ต) สำหรับ การส่งข้อมูลระหว่างองค์กร เนื่องจากเครือข่ายไฮบริดต้องใช้สองช่องทางแยกสำหรับการแลกเปลี่ยนข้อมูลภาครัฐและเอกชนหลายองค์กรเลือกใช้ เครือข่ายส่วนตัวเสมือน.

VPN (เครือข่ายส่วนตัวเสมือน)

ดังกล่าวก่อนหน้าเครือข่ายส่วนตัวและไฮบริดมีราคาแพงและจำเป็นต้องซื้อสายแยกต่างหากเพื่อใช้พื้นที่ที่อยู่ IP ส่วนตัวเพื่อสื่อสารกับโหนดที่เชื่อมต่อ เทคโนโลยี VPN ลดค่าใช้จ่ายในการปรับใช้เครือข่ายสาธารณะและส่วนตัวอย่างมากเนื่องจากช่วยให้องค์กรใช้ WAN ทั่วโลกสำหรับการสื่อสารสาธารณะและส่วนตัว สาเหตุที่เรียกว่าเวอร์ชวลคือไม่ต้องการเครือข่ายส่วนตัวทางกายภาพเพื่อความปลอดภัยในการรับส่งข้อมูล เครือข่ายเป็นสาธารณะ แต่เป็นส่วนตัวอย่างแท้จริง เทคโนโลยี VPN ใช้การเข้ารหัสอย่างแข็งขันเพื่อป้องกันช่องทางการส่งข้อมูลจากการโจรกรรมข้อมูลภายนอกและเช่นการโจมตี มันใช้ IPsec, L2TP, PPP, PPTP และเทคนิคการสร้างช่องสัญญาณเพื่อให้แน่ใจว่าข้อมูลส่วนบุคคลไม่เพียง แต่ตรวจสอบความถูกต้องและความสมบูรณ์เช่นกัน

VPN ทำงานอย่างไร

เครือข่าย VPN นั้นค่อนข้างคล้ายกับง่ายสถาปัตยกรรมเซิร์ฟเวอร์ / ไคลเอนต์ที่เซิร์ฟเวอร์รับผิดชอบในการจัดเก็บและแบ่งปันข้อมูลที่เข้ารหัสให้เกตเวย์เพื่อเริ่มต้นการสื่อสารภายในองค์กรและอนุญาตให้ลูกค้าเชื่อมต่อกับเครือข่ายในขณะที่ไคลเอนต์ VPN เช่นเดียวกับลูกค้าใน LAN แยกส่งส่งคำขอไปยังเซิร์ฟเวอร์ ข้อมูลที่ใช้ร่วมกันสร้างการเชื่อมต่อกับไคลเอนต์อื่น ๆ บน VPN และประมวลผลข้อมูลที่ปลอดภัยโดยใช้แอปพลิเคชันที่ให้มา

VPN Tunneling

สิ่งที่ทำให้การสื่อสารแบบ end-to-end VPN แตกต่างจากสภาพแวดล้อม LAN แบบธรรมดาคืออะไร tunneling. คุณสามารถคิดว่ามันเป็นอุโมงค์ในอินเทอร์เน็ตคลาวด์ซึ่งการส่งและรับข้อมูลร้องขอการเดินทาง

อุโมงค์เป็นเพียงแนวคิดที่ช่วยได้เราเข้าใจการเปลี่ยนแปลงเครือข่าย VPN ได้ดียิ่งขึ้น เมื่อคุณเริ่มต้นการสื่อสารหรือส่งข้อมูลผ่านเครือข่าย VPN โปรโตคอล Tunneling ที่ใช้โดยเครือข่าย VPN (เช่น PPTP, L2TP, IPSec ฯลฯ ) จะรวมแพ็กเก็ตข้อมูลลงในแพ็กเก็ตข้อมูลอื่นและเข้ารหัสแพ็กเกจที่จะส่ง ผ่านอุโมงค์ ในตอนท้ายของผู้รับอุปกรณ์อุโมงค์ / โปรโตคอลจะถอดรหัสแพ็กเกจแล้วดึงแพ็กเก็ตข้อมูลที่ถูกห่อเพื่ออ่านและเข้าถึงข้อความต้นฉบับและเปิดเผยแหล่งที่มาของแพ็กเก็ตและข้อมูลลับอื่น ๆ

การขุดอุโมงค์ภาคบังคับและภาคสมัครใจ

การจำแนกประเภทของ Tunneling นั้นขึ้นอยู่กับแหล่งที่มาที่เริ่มต้นการเชื่อมต่อ ขึ้นอยู่กับแหล่งที่มามีสองประเภทหลักของ Tunneling - Tunneling บังคับและ Tunneling ภาคสมัครใจ การบังคับอุโมงค์จะเริ่มต้นโดยเซิร์ฟเวอร์การเข้าถึงเครือข่ายโดยไม่ต้องป้อนข้อมูลของผู้ใช้ ยิ่งกว่านั้นไคลเอนต์ VPN ไม่สามารถเข้าถึงข้อมูลบนเซิร์ฟเวอร์ VPN ได้เนื่องจากพวกเขาไม่รับผิดชอบหรือไม่สามารถควบคุมการเริ่มต้นการเชื่อมต่อได้ การขุดอุโมงค์ภาคบังคับทำหน้าที่เป็นตัวกลางระหว่างเซิร์ฟเวอร์ VPN และไคลเอนต์และรับผิดชอบในการตรวจสอบไคลเอ็นต์และตั้งค่าด้วยเซิร์ฟเวอร์ VPN

Tunneling เริ่มต้นถูกควบคุมและควบคุมและจัดการโดยผู้ใช้ ซึ่งแตกต่างจากการบังคับอุโมงค์ซึ่งจัดการจากเครือข่ายผู้ให้บริการมันต้องการให้ผู้ใช้สร้างการเชื่อมต่อกับ ISP ในพื้นที่ตามด้วยการเรียกใช้แอปพลิเคชันไคลเอนต์ VPN คุณอาจใช้ซอฟต์แวร์ไคลเอนต์ VPN จำนวนมากที่สร้างอุโมงค์ที่ปลอดภัยสำหรับเซิร์ฟเวอร์ VPN เฉพาะ เมื่อซอฟต์แวร์ไคลเอนต์ VPN พยายามเริ่มต้นการเชื่อมต่อซอฟต์แวร์จะกำหนดเป้าหมายไปยังเซิร์ฟเวอร์ VPN เฉพาะหรือที่ผู้ใช้กำหนด การใช้อุโมงค์แบบสมัครใจไม่ต้องใช้อะไรมากไปกว่าการติดตั้งโปรโตคอลการเจาะสัญญาณเพิ่มเติมในระบบของผู้ใช้เพื่อให้สามารถใช้เป็นจุดสิ้นสุดของอุโมงค์ได้

ประเภทและเทคโนโลยี VPN

PPTP (โปรโตคอลการอุโมงค์แบบจุดต่อจุด) VPN เป็นหนึ่งในเทคโนโลยี VPN ที่ง่ายที่สุดซึ่งใช้ ISP ให้การเชื่อมต่ออินเทอร์เน็ตสำหรับการสร้างอุโมงค์ที่ปลอดภัยระหว่างไคลเอนต์และเซิร์ฟเวอร์รวมถึงระบบไคลเอนต์และไคลเอนต์ PPTP เป็นระบบ VPN ที่ใช้ซอฟต์แวร์ คุณอาจรู้ว่า Windows OS มี PPTP ในตัวและทุกสิ่งที่จำเป็นในการเชื่อมต่อกับเครือข่าย VPN คือซอฟต์แวร์ไคลเอ็นต์ VPN แม้ว่า PPTP จะไม่ให้การเข้ารหัสและคุณสมบัติความปลอดภัยอื่น ๆ ที่จำเป็นต่อการแลกเปลี่ยนข้อมูลเป็นความลับ (Point to Point Protocol ทำเพื่อ PPTP) แต่ Windows ก็ใช้การพิสูจน์ตัวตนและการเข้ารหัสด้วย PPTP เพื่อรักษาความปลอดภัยของแพ็กเก็ตข้อมูล ข้อได้เปรียบคือไม่ต้องซื้อฮาร์ดแวร์เพิ่มเติมสำหรับการติดตั้งและลูกค้าสามารถใช้ซอฟต์แวร์ที่มีให้เพื่อเชื่อมต่อกับ VPN อย่างไรก็ตามข้อเสียเปรียบก็คือมันต้องอาศัยโปรโตคอลแบบ Point-to-Point เพื่อเพิ่มความปลอดภัยให้กับแพ็กเก็ตข้อมูลดังนั้นก่อนที่แพ็กเก็ตข้อมูลจะเริ่มเดินทางผ่านอุโมงค์พวกเขาสามารถถอดรหัสโดยแหล่งข้อมูลภายนอก

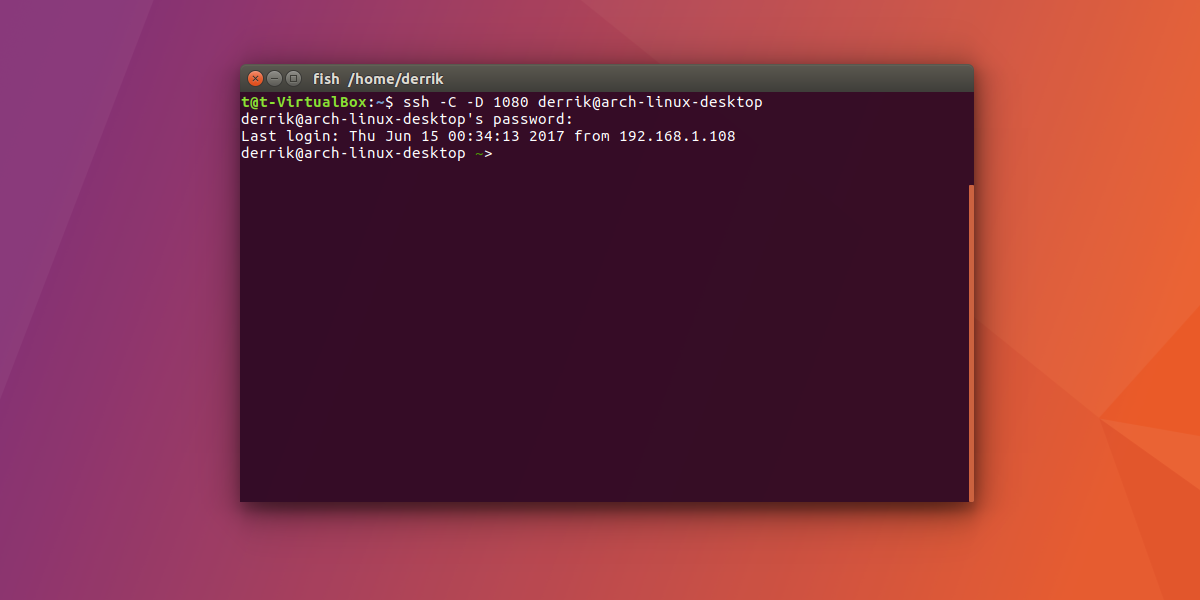

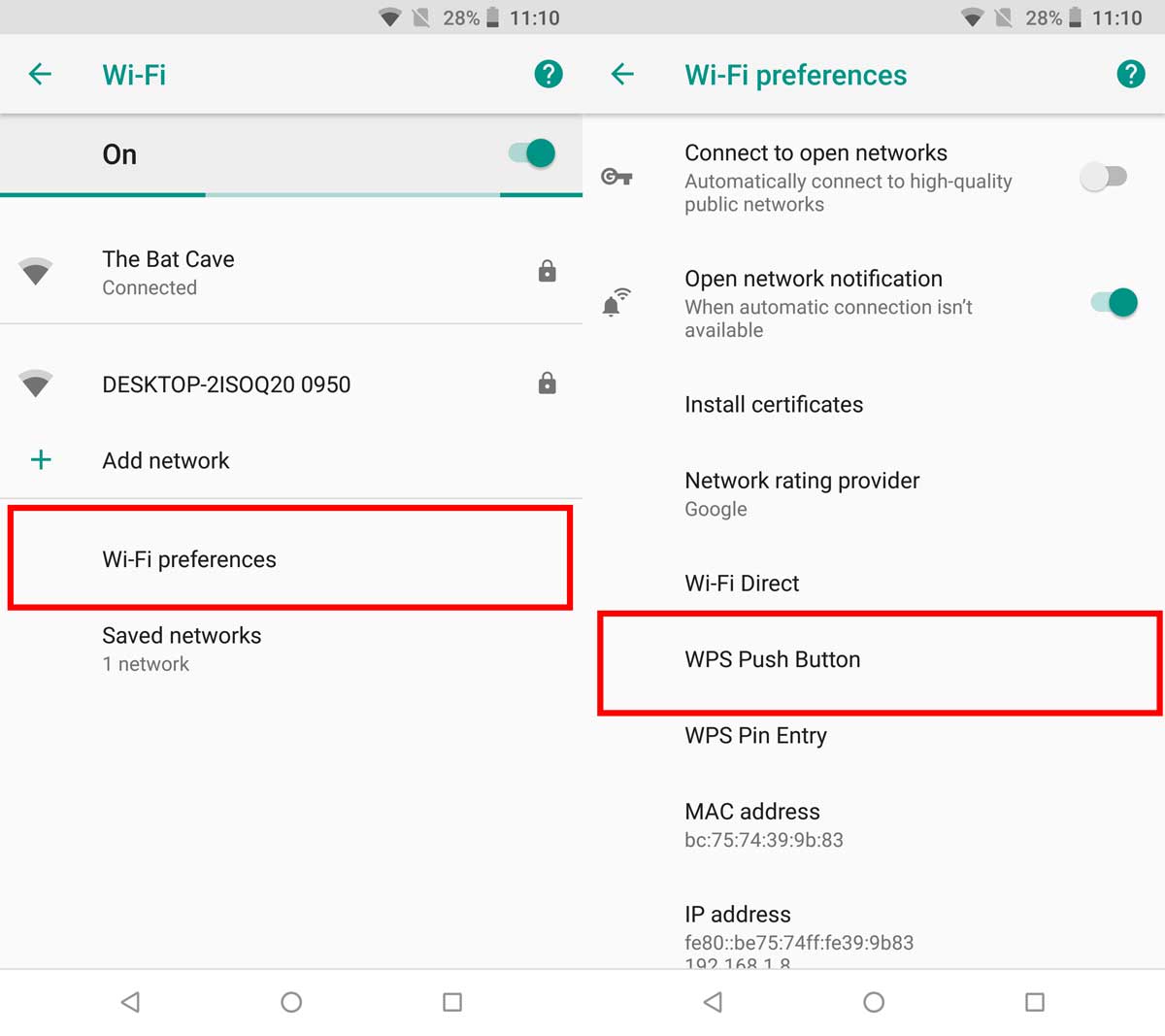

SSH tunneling (Secure Shell Tunneling) ตามชื่อที่แสดงใช้โปรโตคอล shell ที่ปลอดภัยเพื่อสร้างอุโมงค์สำหรับการถ่ายโอนข้อมูลจากปลายด้านหนึ่งไปยังอีกด้านหนึ่ง ข้อได้เปรียบที่ใหญ่ที่สุดของการสร้างช่องสัญญาณแบบ SSH คือการข้ามไฟร์วอลล์อินเทอร์เน็ต องค์กร (ซึ่งต้องการบังคับให้พนักงานทำงานโดยใช้พร็อกซีเซิร์ฟเวอร์เฉพาะสำหรับการเข้าถึงเว็บไซต์สาธารณะและพอร์ทัลข้อมูล) ใช้โปรโตคอล SSH เพื่อกำหนดเส้นทางการรับส่งข้อมูลทั้งหมดจากเซิร์ฟเวอร์เฉพาะ มันค่อนข้างแตกต่างจากเทคนิค VPN ที่ใช้ SSL ซึ่งมีการบังคับใช้โปรโตคอล HTTPS ในแอปพลิเคชันระบบการจัดการการสื่อสารเว็บเบราว์เซอร์ ฯลฯ เพื่อรักษาความปลอดภัยในการส่งจาก prying ตา สร้างเซสชันที่ปลอดภัยสำหรับการเชื่อมต่อเซิร์ฟเวอร์จากเว็บเบราว์เซอร์และไม่ต้องการอุปกรณ์เพิ่มเติมเพื่อกำหนดค่าเครือข่าย VPN เนื่องจากต้องใช้โปรโตคอล HTTPS เท่านั้นเพื่อเริ่มการสื่อสารระหว่างปลายทั้งสอง

พัฒนาโดย IETF IPSecความรับผิดชอบส่วนใหญ่รวมถึงการรักษาความปลอดภัย(IP) การสื่อสารอินเทอร์เน็ตโปรโตคอลระหว่างจุดสิ้นสุดของอุโมงค์ VPN แพ็กเก็ตข้อมูลที่ผ่าน IPSec ได้รับการเข้ารหัสด้วย AES, DES หรือ 3DES นอกจากนี้ยังให้การบีบอัดและการรับรองความถูกต้องในระดับเครือข่าย ใช้เทคนิค IPsec VPN อุโมงค์ แทน ขนส่ง โหมด. ก่อนที่จะส่งข้อมูลจะห่อหุ้มแพ็กเก็ต IP ลงในแพ็คเก็ต IPSec ใหม่เพื่อให้มั่นใจว่าเป็นความลับของแพ็กเก็ตข้อมูล มันเพิ่มส่วนหัว IP เพิ่มเติมพร้อมกับส่วนหัวของ ESP (Encapsulated Security Payload) เพื่อเพิ่มนโยบายความปลอดภัยและให้การเข้ารหัสไปยังแพ็กเก็ตข้อมูลดั้งเดิม นอกเหนือจาก ESP แล้วยังใช้ AH (Authentication Header) เป็นโปรโตคอลย่อยเพื่อใช้เลเยอร์ความปลอดภัยเพิ่มเติมกับแพ็กเก็ตข้อมูลดั้งเดิม สิ่งนี้จะช่วยป้องกันการรบกวนจากบุคคลที่สามและการปลอมแปลง IP

Microsoft ร่วมกับซิสโก้ได้พัฒนาทางเลือกแทน PPTP หรือที่รู้จักกันในชื่อ L2TP (Layer to Tunneling Protocol) เพื่อให้ข้อมูลความสมบูรณ์ จะต้องมีการบันทึก L2TP เช่นเดียวกับ PPTP ซึ่งไม่ได้ให้การเข้ารหัสและอาศัย PPP (โปรโตคอลแบบจุดต่อจุด) เพื่อเข้ารหัสแพ็กเก็ตข้อมูล L2TP tunneling เพิ่มส่วนหัวข้อมูล L2TP ให้กับ payload ดั้งเดิมและถ่ายโอนไปยังจุดสิ้นสุดใน UDP datagram นอกเหนือจากโปรโตคอลแบบจุดต่อจุดการรักษาความลับการรับรองความถูกต้องและการเข้ารหัสสามารถทำได้โดยใช้ IPSec ที่เลเยอร์เครือข่าย

วิธีสร้างและตั้งค่า VPN

มีวิธีที่ไม่สิ้นสุดในเนื้อหาที่องค์กรสามารถสร้างเครือข่าย VPN สำหรับลูกค้าลูกค้าและผู้สนับสนุน บริษัท เพื่อแบ่งปันข้อมูลส่วนตัวอย่างไม่เกรงกลัวและเป็นประตูสู่เครือข่ายภายในของพวกเขา ทิ้งสถาปัตยกรรมเครือข่าย VPN ขนาดใหญ่ไว้ด้วยกันหากคุณต้องการสร้างเครือข่าย VPN ในขนาดเล็กเพื่อเชื่อมต่อพีซีของคุณกับเครือข่ายในบ้านของเพื่อนคุณสามารถใช้คุณสมบัติที่เคยทำก่อนหน้านี้ Gbridge เป็นโซลูชั่น VPN ฟรีที่ให้คุณตั้งค่าเครือข่ายส่วนตัวเสมือนจริงของคุณเองเพื่อให้คุณสามารถเชื่อมต่อกับเครือข่ายส่วนตัวของผู้อื่นจากระยะไกล

เชื่อมต่อกับเครือข่าย VPN ระยะไกล (Office VPN)

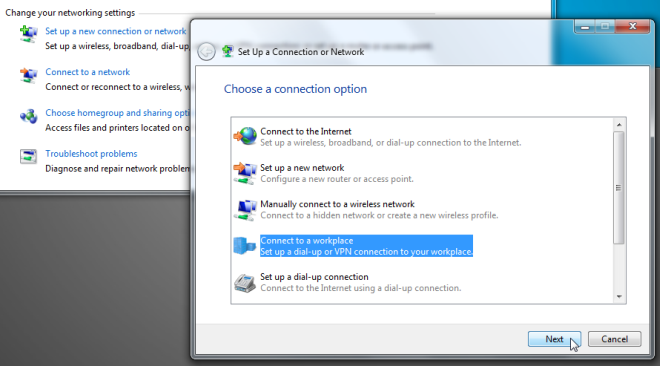

เช่นเดียวกับ Windows รุ่นก่อนหน้า Windows 7 ด้วยเป็นวิธีที่ง่ายในการเชื่อมต่อกับเซิร์ฟเวอร์ VPN หากคุณวางแผนที่จะเชื่อมต่อกับ Office, เครือข่าย VPN PPTP / L2TP VPN ของคุณคุณสามารถใช้ไคลเอนต์ Windows VPN เพื่อสร้างการเชื่อมต่อ นี่คือวิธีการ

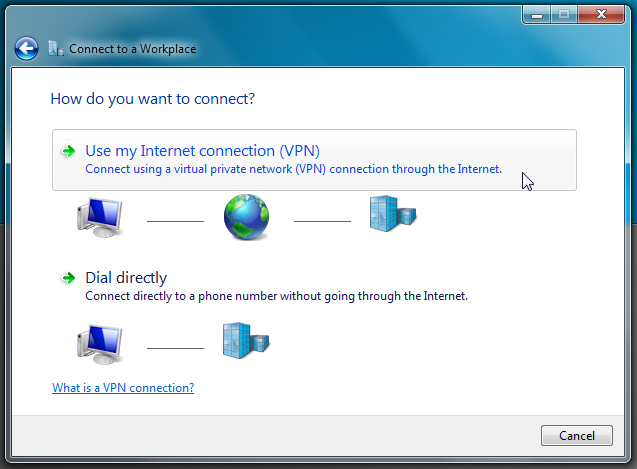

ก่อนที่คุณจะเริ่มตรวจสอบให้แน่ใจว่าคุณได้กำหนดค่าอุปกรณ์เพิ่มเติมตามคำแนะนำของผู้ดูแลระบบเครือข่ายของคุณ ตอนนี้เปิด Network & Sharing Center แล้วคลิก ตั้งค่าการเชื่อมต่อหรือเครือข่ายใหม่ มันจะเปิดตัวช่วยสร้างการเชื่อมต่อ ตอนนี้เลือก เชื่อมต่อกับที่ทำงาน ตัวเลือกแล้วกดถัดไป

ในขั้นตอนถัดไปเลือกการเชื่อมต่อที่คุณต้องการใช้เชื่อมต่อกับ VPN office ของคุณ ช่วยให้คุณเชื่อมต่อกับเครือข่าย VPN โดยใช้การเชื่อมต่อปัจจุบันของคุณหรือหมายเลขโทรศัพท์ปลายทาง

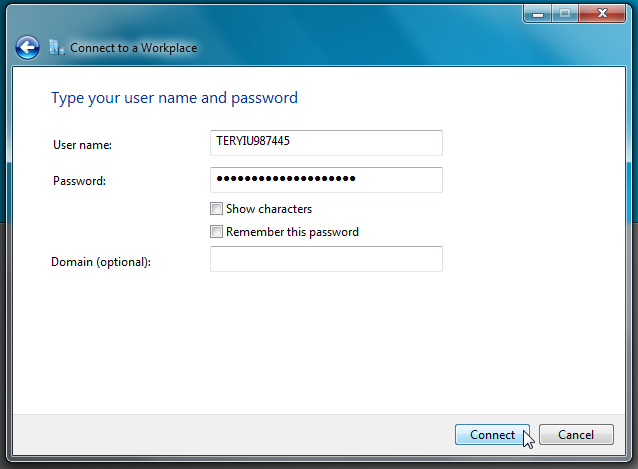

ขั้นตอนต่อไปต้องป้อนข้อมูลจัดทำโดยผู้ดูแลระบบ ที่นี่คุณจะต้องป้อนที่อยู่ IP หรือโดเมนพร้อมกับชื่อปลายทาง Windows 7 ยังให้คุณเปิดใช้งานการเชื่อมต่อ VPN สำหรับผู้ใช้รายอื่นและใช้สมาร์ทการ์ดเพื่อขออนุมัติ

การคลิกถัดไปจะเปิดขั้นตอนสุดท้ายของตัวช่วยสร้าง มันต้องมีชื่อผู้ใช้และรหัสผ่านที่กำหนดโดยผู้ดูแลระบบเครือข่ายสำนักงานของคุณ

เมื่อเสร็จแล้วให้คลิกเชื่อมต่อเพื่อเริ่มต้นสร้างการเชื่อมต่อกับเครือข่าย VPN ของคุณ เมื่อคุณเชื่อมต่อกับเครือข่าย VPN แล้วคุณสามารถตรวจสอบรายละเอียด IP ได้จากเครือข่ายและศูนย์แบ่งปันหรือใช้ ipconfig คำสั่งใน CMD เพื่อตรวจสอบว่าคุณเชื่อมต่อกับทั้งเครือข่าย VPN และอินเทอร์เน็ต

เครือข่ายส่วนตัวเสมือนได้ปฏิวัติอย่างแท้จริงวิธีการรักษาความปลอดภัยการส่งข้อมูลระหว่างสถานที่ห่างไกลหลายแห่ง มันเป็นทางออกที่ดีที่สุดสำหรับองค์กรและธุรกิจที่กำลังเติบโตซึ่งต้องการใช้ทั้งเครือข่ายที่ปลอดภัยเพื่อแบ่งปันข้อมูลส่วนตัวและเครือข่ายสาธารณะเพื่อสื่อสารกับลูกค้าลูกค้าและคู่แข่ง นอกจากจะเป็นโซลูชันที่คุ้มค่าแล้วเทคโนโลยี VPN ยังช่วยลดความจำเป็นในการสร้างศูนย์การจัดการข้อมูลหลายแห่งเพื่อจัดการการสื่อสาร ด้วยเหตุผลนี้ VPN จึงเป็นวิธีการเลือกทั่วโลกสำหรับ บริษัท ขนาดเล็กและองค์กรขนาดใหญ่

ความคิดเห็น