Kullanıcı erişim haklarını yönetmek önemli bir parçadırherhangi bir ağ yöneticisinin işi. Her bir kullanıcının yalnızca ihtiyaç duyduğu kaynaklara erişiminin sağlanması, herhangi bir ağın güvenliğinin sağlanmasında en temel adımdır. Bilgisayar tehditlerinin internette ortaya çıktığı ve e-posta veya kötü amaçlı web siteleri aracılığıyla ağlara ulaştığı bir zaman vardı. Bu hala geçerli olsa da, değerli kurumsal veriler için sürekli artan bir risk içeriden geliyor. Kötü niyetli niyetler veya aptal cehalet yoluyla, kullanıcılarınız veri sızıntılarınızın kaynağı olabilir. Erişim hakları yönetim araçları, kullanıcıların yalnızca gerçekten ihtiyaç duydukları şeye erişebilmelerini ve herhangi bir kaynağa yalnızca gerçekten ihtiyaç duyan kullanıcılar tarafından erişilebilmesini sağlamanıza yardımcı olabilir. Bazılarını incelerken okumaya devam edin bugün mevcut olan en iyi erişim hakları yönetim araçları.

Ama en iyisine daha derinlemesine bakmadan öncemevcut araçlar, Önce erişim hakları yönetimini inceleyelim. Verilerinizin güvenliğini sağlamanın neden bu kadar önemli bir yönü olduğunu ve ağ yöneticileri tarafından karşılaşılan zorlukların neler olduğunu açıklayacağız. Ayrıca erişim hakları yönetimini bir ITIL perspektifinden keşfedeceğiz. Sonuçta, Erişim Yönetimi ITIL çerçevesinin temel süreçlerinden biridir. Ayrıca erişim hakları yönetimini güvenlik açısından tartışarak bitireceğiz. Son olarak, bulabileceğimiz en iyi erişim hakları yönetimi araçlarından bazılarını inceleyeceğiz.

Erişim Hakları Yönetimi

Bilgi Teknolojileri topluluğundaki herkesveri ihlallerinin yaygın ve neredeyse kaçınılmaz bir durum haline geldiğini bilir. Ve bunun sadece kötü niyetli bilgisayar korsanları ve suçlular veya gölgeli ülkelerin istihbarat örgütleri tarafından yapıldığını düşünmek istesek de, her ikisi de en güvenli ağlara bile girmeye çalışan gelişmiş teknolojiye erişime sahip olsa da, maalesef doğru değil. Bu dış saldırılar olsa da, riskin bir kısmı içeriden gelir. Ve iç risk, dış risk kadar yüksek olabilir.

Bu iç risk birçok şekilde olabilir. Bir yandan, vicdansız çalışanlar, rakiplere gizli veriler satarak hızlı para kazanmanın bir yolunu arıyor olabilir. Ancak, bir şirket içinde kasıtlı olmayan kişilerin eylemi olmasının yanı sıra, veri ihlalleri de yanlışlıkla olabilir. Örneğin, bazı çalışanlar güvenlik politikalarını bilmiyor olabilir. Daha da kötüsü, kurumsal verilere ve diğer kaynaklara çok fazla erişimleri olabilir.

CA Teknolojileri devletleri 2018 İçeriden Tehdit Raporu (!pdf bağlantısı) kuruluşların% 90'ının içeriden gelen saldırılara karşı savunmasız olduğunu düşünmektedir. Ayrıca rapor, içeriden öğrenilen saldırıların ana nedenlerinin aşırı erişim ayrıcalıkları, gizli verilere erişimi olan cihazların sayısının artması ve bir bütün olarak bilgi sistemlerinin genel olarak artan karmaşıklığı olduğunu göstermektedir. Bu, erişim hakları yönetiminin önemini göstermektedir. Kullanıcılara fiili ihtiyaca dayalı olarak bir kuruluştaki dosya paylaşımlarına, Active Directory'ye ve diğer kaynaklara sınırlı erişim sağlamak, hem kötü amaçlı hem de yanlışlıkla yapılan saldırıları ve veri ihlallerini ve kayıplarını azaltmanın en iyi yollarından biridir.

Ne yazık ki, bunu söylemek yapmaktan daha kolay. Bugünün ağları genellikle geniş coğrafi alanları yayar ve binlerce cihazdan oluşur. Erişim haklarını yönetmek, hızlı bir şekilde her türlü risk ve tuzakla dolu büyük bir göreve dönüşebilir. Erişim hakları yönetim araçlarının kullanışlı olabileceği yer burasıdır.

Erişim Hakları Yönetimi ve ITIL

BT Altyapısı Kütüphanesi veya ITIL,Bilgi Teknolojileri ekipleri için yönergeler ve önerilen süreçler. Somut olarak, ITIL’in amacı, BT hizmetlerinin sağlanması için etkili ve verimli yöntemler veya başka bir deyişle, BT organizasyonu için en iyi uygulamaların bir kataloğunu geliştirmektir. Erişim Yönetimi bu ITIL süreçlerinden biridir. Sürecin amacı çok basit bir şekilde “yetkili kullanıcılara yetkili olmayan kullanıcılara erişimi önlerken bir hizmet kullanma hakkı verilmesi” olarak tanımlanmaktadır.

Güvenlik Tedbiri Olarak Erişim Hakları Yönetimi

Bazıları erişim haklarınınyönetim ağ yönetiminin bir bileşenidir, diğerleri bunun yerine BT güvenliğinin bir parçası olduğunu söyleyecektir. Gerçekte, muhtemelen ikisinden de biraz. Ama aslında, bu sadece ayrı ağ yönetimi ve BT güvenlik ekipleri olan daha büyük işletmeler için önemlidir. Daha küçük organizasyonlarda, aynı ekipler genellikle hem yönetimi hem de güvenliği ele alır ve soruyu etkili bir şekilde ele alır.

En İyi Erişim Hakları Yönetim Araçları

Özel erişim hakları yönetim araçlarını bulmabeklenenden daha zor olduğu kanıtlandı. Bunun nedeni, birçok aracın aslında güvenlik aracı veya AD denetim aracı olarak satılmasıdır. Listemize dahil etmeye karar verdiğimiz, yöneticilerin kullanıcıların ihtiyaç duydukları şeye erişmesini ve başka hiçbir şeye erişmemesini sağlamalarına yardımcı olabilecek araçlardır. Bazıları hak atamaya ve bunları yönetmeye yardımcı olan araçlardır, diğerleri ise ağınızı tarayabilen ve neye erişebildiğini bildirebilen araçlardır.

1. SolarWinds Erişim Hakları Yöneticisi (Ücretsiz deneme)

SolarWinds ağa giriş gerektirmezyöneticiler. Yıllardır faaliyet gösteren şirket, en iyi ağ yönetim araçlarından bazılarını yayınlamakla ünlüdür. Amiral gemisi ürünü, SolarWinds Ağ Performansı İzleyicisi, sürekli olarak en iyi ağ arasında puan alırizleme araçları. SolarWinds, ağ yöneticilerinin özel ihtiyaçlarını karşılayan mükemmel ücretsiz araçlar yapmakla da ünlüdür. Bu araçlar arasında, ücretsiz bir alt ağ hesap makinesi ve basit ama kullanışlı bir TFTP sunucusu en iyi bilinenlerden bazılarıdır.

Bu SolarWinds Erişim Hakları Yöneticisi (bu genellikle KOL) ağa yardımcı olmak amacıyla oluşturulmuşturyöneticiler kullanıcı yetkilerinin ve erişim izinlerinin üstünde kalır. Bu araç Active Directory tabanlı ağları yönetir ve kullanıcı yetkilendirme ve sağlama, izleme ve izlemeyi kolaylaştırmayı amaçlar. Ve elbette, kullanıcı iznini yönetmenin ve izlemenin kolay bir yolunu sunarak ve gereksiz izinlerin verilmemesini sağlayarak içeriden saldırıların şansını en aza indirmeye yardımcı olabilir.

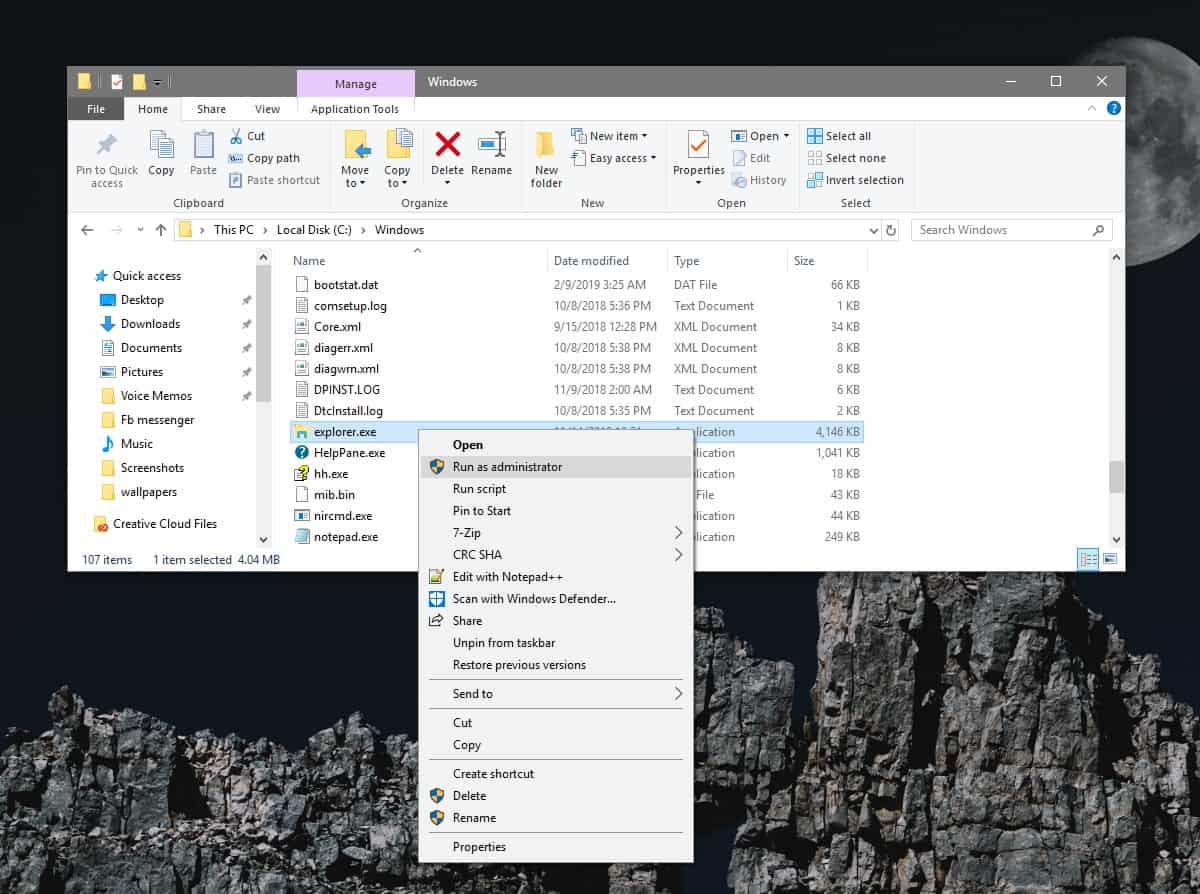

Kullandıkça sizi vuracak bir şey SolarWinds Erişim Hakları Yöneticisi sezgisel kullanıcı yönetimi kontrol panelidir.farklı dosya ve klasörlere kullanıcı erişimi oluşturabilir, değiştirebilir, silebilir, etkinleştirebilir ve devre dışı bırakabilirsiniz. Bu araç ayrıca, kullanıcılara ağınızdaki belirli kaynaklara kolayca erişebilecek rollere özel şablonlar içerir. Araç, yalnızca birkaç tıklamayla kullanıcıları kolayca oluşturmanıza ve silmenize olanak tanır. Ve bu sadece başlangıç, SolarWinds Erişim Hakları Yöneticisi birçok özelliği geride bırakmaz. İşte aracın en ilginç özelliklerinden bazıları.

Bu araç izlemek ve denetlemek için kullanılabilirhem Active Directory'de hem de Grup İlkesi'nde değişiklik yapar. Ağ yöneticileri, Grup İlkesi veya Active Directory ayarlarında kimin hangi değişiklikleri yaptığını ve bu değişikliklerin tarih ve saat damgasını kolayca görmek için kullanabilir. Bu bilgiler kesinlikle yetkisiz kullanıcıları ve herkes tarafından yapılan kötü amaçlı veya cahil eylemleri tespit etmeyi kolaylaştırır. Bu, erişim hakları üzerinde bir dereceye kadar kontrol sahibi olmanızı ve potansiyel sorunların olumsuz bir etkiye sahip olmadan önce haberdar olmanızı sağlamak için ilk adımlardan biridir.

- ÜCRETSİZ DENEME: SOLARWINDS ERİŞİM HAKLARI MÜDÜRÜ

- Resmi indirme sitesi: https://www.solarwinds.com/access-rights-manager

Saldırılar genellikle klasörler ve / veyaiçeriklerine, bunlara erişme yetkisi olmayan veya girmemesi gereken kullanıcılar erişir. Bu tür bir durum, kullanıcılara klasörlere veya dosyalara geniş kapsamlı erişim izni verildiğinde yaygındır. SolarWinds Erişim Hakları Yöneticisi, yöneticilere birden çok dosya sunucusu için izinlerin görsel bir tasvirini sunarak bu tür sızıntıları ve gizli veri ve dosyalarda yetkisiz değişiklikler yapılmasını önlemenize yardımcı olabilir. Özetle, araç hangi dosyada kimin iznine sahip olduğunu görmenizi sağlar.

AD'yi, GPO'yu, dosyaları ve klasörleri izlemek bir şeydir - ve önemli bir şeydir - SolarWinds Erişim Hakları Yöneticisi daha da ileri gider. Yalnızca kullanıcıları yönetmek için değil, aynı zamanda hangi kullanıcıların hangi hizmetlere ve kaynaklara eriştiğini de analiz edebilirsiniz. Ürün size Active Directory ve dosya sunucuları içindeki grup üyelikleri hakkında benzeri görülmemiş bir görünürlük sağlar. Yöneticiyi, içeriden saldırıları önlemek için en iyi konumlardan birine koyar.

Hiçbir araç, raporun ne olduğu hakkında rapor veremiyorsa tamamlanamaz.yapar ve ne bulur. Gelecekteki anlaşmazlıklar veya olası davalar için kullanılabilecek kanıtlar üretebilecek bir araca ihtiyacınız varsa, bu araç tam size göre. Denetim amacıyla ayrıntılı raporlara ihtiyacınız varsa ve işletmeniz için geçerli olan düzenleyici standartlar tarafından belirlenen şartnamelere uymak için bunları da bulacaksınız.

Bu SolarWinds Erişim Hakları Yöneticisi kolayca harika raporlar üretmenize izin verirdoğrudan denetçilerin endişelerini ve yasal standartlara uygunluğu ele alır. Sadece bir kaç tıklama ile hızlı ve kolay bir şekilde oluşturulabilirler. Raporlar, aklınıza gelebilecek herhangi bir bilgiyi içerebilir. Örneğin, Active Directory'deki günlük etkinlikleri ve dosya sunucusu erişimleri bir rapora dahil edilebilir. Onları özetlediğiniz veya istediğiniz kadar ayrıntılı hale getirmek size kalmıştır.

Bu SolarWinds Aktif Haklar Yöneticisi ağ yöneticilerinebelirli bir nesne için erişim hakları yönetimini, onu yaratan kişinin elinde bırakın. Örneğin, bir dosya oluşturan bir kullanıcı, dosyaya kimlerin erişebileceğini belirleyebilir. Böyle bir kendi kendine izin sistemi bilgiye yetkisiz erişimi önlemede etkilidir. Sonuçta, kim bir kaynağa onu oluşturandan daha iyi erişmesi gerektiğini kim bilebilir? Bu işlem, kaynak sahiplerinin erişim isteklerini işlemesini ve izinleri ayarlamasını kolaylaştıran web tabanlı bir kendi kendine izin portalı aracılığıyla gerçekleştirilir.

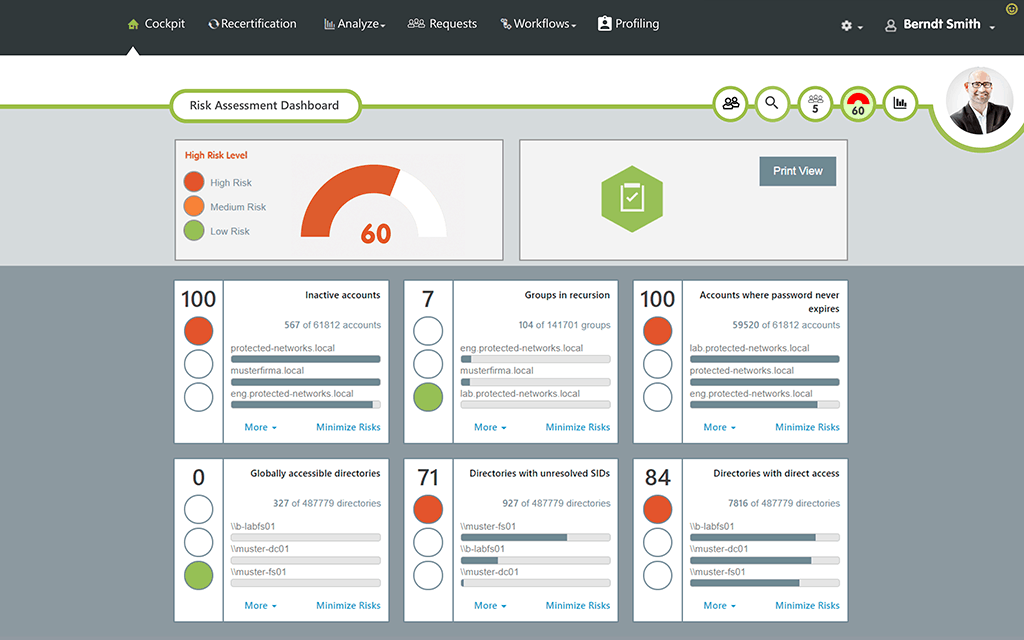

Bu SolarWinds Erişim Hakları Yöneticisi aynı zamanda gerçek zamanlı olarak veherhangi bir zamanda, kuruluşunuz için risk düzeyi. Risk yüzdesinin bu yüzdesi, her bir kullanıcı için erişim ve izin düzeylerine göre hesaplanır. Bu özellik, ağ yöneticilerinin ve / BT güvenlik ekibi üyelerinin kullanıcı etkinliği ve her çalışanın maruz kaldığı risk düzeyi üzerinde tam denetime sahip olmalarını kolaylaştırır. Hangi kullanıcıların en yüksek risk düzeyine sahip olduğunu bilmek, onları daha yakından izlemenizi sağlar.

Bu araç yalnızca Active Directory'yi kapsamazhak yönetimi, Microsoft Exchange haklarını da ele alacaktır. Ürün, Exchange izleme ve denetiminizi basitleştirmenize ve veri ihlallerini önlemenize yardımcı olabilir. Posta kutuları, posta kutusu klasörleri, takvimler ve ortak klasörlerdeki değişiklikleri izleyebilir.

Ve tıpkı Exchange ile kullanabileceğiniz gibi, bunu SolarWinds Erişim Hakları Yöneticisi yanında. KOL kullanıcı yönetim sistemi, bir ağaç yapısında SharePoint izinlerini görüntüler ve yöneticilerin belirli bir SharePoint kaynağına erişme yetkisine sahip olduklarını hızlı bir şekilde görmelerini sağlar.

Otomatik bir sisteme sahip olmak harika olduğu kadarOrtamınızı izler, tuhaf bir şey algılandığında sizi bilgilendirme olasılığı varsa daha da iyidir. Ve bu tam olarak SolarWinds Erişim Hakları YöneticisiUyarı sistemi. Alt sistem, önceden tanımlanmış olaylar için uyarılar vererek destek personelini ağda neler olduğu hakkında bilgilendirecektir. Uyarıları tetikleyebilecek olay türleri arasında dosya değişiklikleri ve izin değişiklikleri bulunur. Bu uyarılar veri sızıntılarını azaltmaya ve önlemeye yardımcı olabilir.

Bu SolarWinds Erişim Hakları Yöneticisi etkinleştirilen sayısına göre lisanslanırActive Directory içindeki kullanıcılar. Etkinleştirilen kullanıcı, etkin bir kullanıcı hesabı veya bir hizmet hesabıdır. Ürün fiyatları 100 aktif kullanıcıya kadar 2.995 $ 'dan başlıyor. Daha fazla kullanıcı için (10.000'e kadar), SolarWinds satışlarıyla iletişime geçerek ayrıntılı fiyatlandırma elde edilebilir, ancak bu birçok kullanıcı için 130 bin dolardan fazla ödeme yapmayı bekler. Ayrıca, aracı satın almadan önce denemeyi tercih ederseniz, kullanıcı tarafından sınırsız 30 günlük ücretsiz bir deneme sürümü elde edilebilir.

- ÜCRETSİZ DENEME: SOLARWINDS ERİŞİM HAKLARI MÜDÜRÜ

- Resmi indirme sitesi: https://www.solarwinds.com/access-rights-manager

2. Netwrix

Netwrix aslında bir erişim hakkı değilYönetim aracı. Yayıncının kendi sözleriyle, “Kullanıcı Davranışı Analizi ve Risk Azaltma için bir Görünürlük Platformu” dur. Vaov! Bu süslü bir isim ama gerçekte, Netwrix , kullanırken aynı hedeflere ulaşmak için kullanabileceğiniz araç türüdür.

Somut olarak, kullanabilirsiniz Netwrix güvenlik risklerini ve anormal kullanıcıları tespit etmekveri ihlaline yol açmadan önceki davranış. Bu araç, etkileşimli risk değerlendirme panoları ile güvenlik duruşunuzu kuşbakışı bir şekilde görmenizi sağlar. En büyük güvenlik açıklarınızı hızlı bir şekilde tanımlamanıza ve davetsiz misafirlerin ve içeriden gelenlerin zarar verme yeteneğini azaltmak için yerleşik işlem yapılabilir zekasını kullanmanıza yardımcı olabilir.

Üründe ayrıca kullanılabilecek uyarılar bulunurgüvenlik ihlallerini önlemek için size daha iyi bir şans tanıyarak, yetkisiz herhangi bir etkinlik hakkında bilgilendirilme. Örneğin, bir kişi Enterprise Admins grubuna her eklendiğinde veya bir kullanıcı kısa bir süre içinde pek çok dosyayı değiştirdiğinde bildirimde bulunulmasını seçebilirsiniz; bu, bir fidye yazılımı saldırısının işareti olabilir.

İçin fiyat bilgisi Netwrix doğrudan satıcıyla temasa geçerek elde edilebilir. Ürünün tadına bakmak istiyorsanız, sadece 20 gün sürmesine rağmen çoğu deneme 30 gün olmasına rağmen ücretsiz bir deneme sürümü mevcuttur.

3. Varonis

Varonis birincil misyonu olan bir siber güvenlik şirketidirverilerinizi kaybolmaya karşı koruyor. Dolayısıyla, doğrudan kullanıcı erişim yönetimi aracının bulunmamasına rağmen, listemizde olmayı hak ettiğini düşündük. Sonuçta, herhangi bir erişim hakkı yönetim sisteminin birincil amacı bu değil midir?

Varonis’Endüstri lideri platform,en değerli ve en savunmasız verileriniz. Ve bunu başarmak için, yürekten başlar: verinin kendisi. Platformu kullanarak, kullanıcılar verilerini hem içeriden hem de dışarıdan gelen saldırılara karşı koruyabilirler. Sistem tekrar eden, manuel temizleme işlemlerini ortadan kaldırır ve manuel veri koruma rutinlerini otomatik hale getirir. Kavram, güvenliği ve maliyet tasarrufunu bir araya getirmesi bakımından benzersizdir, çok yaygın olmayan bir şey.

Bu Varonis platform içeriden öğrenilen tehditleri ve siberleriverileri, hesap etkinliğini ve kullanıcı davranışını analiz ederek saldırılar. Hassas ve eski verileri kilitleyerek felaketi önler ve sınırlar ve verilerinizi güvenli bir şekilde verimli ve otomatik olarak tutar.

4. STEALTHbits

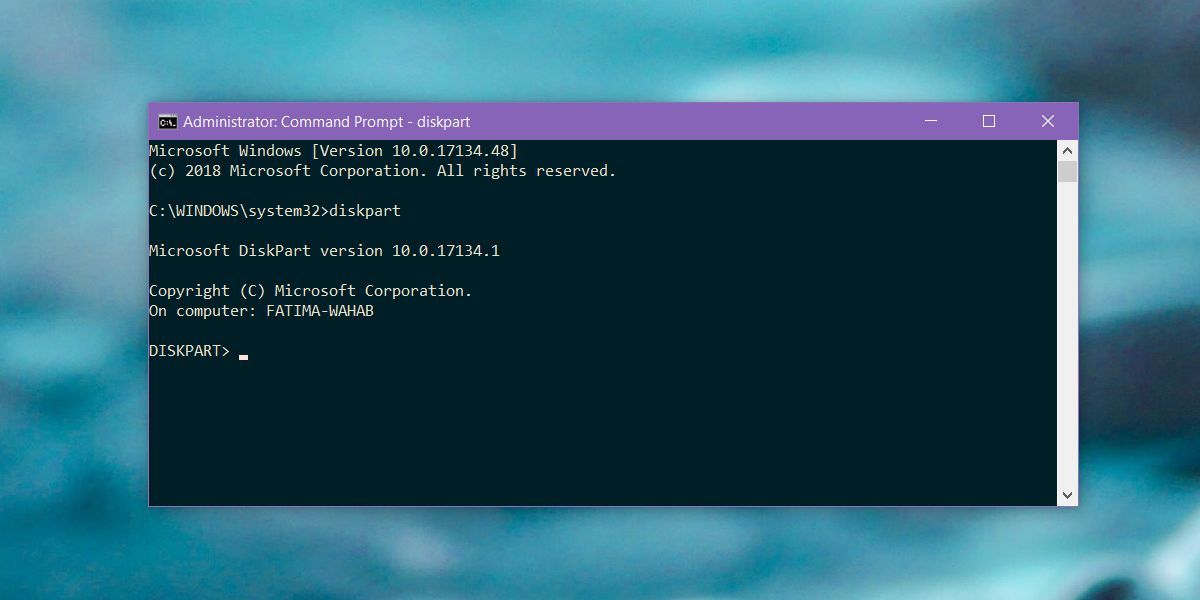

STEALTHbits bir dizi Active Directory sunarkuruluşların Active Directory'yi envanterize etmelerini ve temizlemelerini, izinleri denetlemelerini ve istenmeyen veya kötü amaçlı değişikliklerden erişimi yönetme, geri alma ve kurtarma ve tehditleri gerçek zamanlı olarak izleyip algılamalarını sağlayan yönetim ve güvenlik çözümleri. Kurumsal verileriniz için her şeyi kapsayan bir koruma sunar. Erişimi temizleme ve yönetme işlemi, Active Directory'yi hem içeriden hem de dışarıdan gelen tehditlere karşı etkili bir şekilde sertleştirebilir.

Aracın ana işlevi AD denetimini içerir. Güvenli hale getirmek ve optimize etmek için Active Directory'de envanter, analiz ve rapor oluşturur. STEALTH bitleri, gerçek zamanlı raporlama, uyarı verme ve değişikliklerin engellenmesi yoluyla Active Directory değişiklik denetimi yapabilir, güvenlik ve uyumluluk sağlayabilir. Aracın bir başka yararlı özelliği, eski AD nesnelerini, toksik koşulları ve grup sahiplerini temizlemek için kullanabileceğiniz Active Directory temizleme işlevidir.

Aracın Active Directory izinleri denetimive raporlama, AD alanı, kuruluş birimi ve nesne izinleri hakkında rapor oluşturmak için kullanılabilir. Ayrıca, Active Directory'nin kolay bir iş akışı aracılığıyla kontrolünü geri almanızı sağlayacak istenmeyen Active Directory değişikliklerini ve etki alanı birleştirmesini kolayca düzeltmek için Active Directory geri alma ve kurtarma da vardır.

Yorumlar