Безпека мережі стала дуже складноювідповідальність за останні роки. Це відбувається через появу фішингу, постійних постійних загроз, доксингу та маскування. Ці хитрощі означають, що працівникам зараз важко визначити, чи справжні інструкції, які вони отримують від вищого керівництва, справжні. У такому середовищі традиційні межі безпеки мережі виходять за рамки запобігання проникненню в Інтернет та блокуванню вірусів брандмауерами. Тепер вам також потрібно проаналізувати зразки поведінки в трафіку та виявити аномальні дії навіть тоді, коли вони виконуються авторизованими користувачами.

Традиційно ІТ-відділ мавпривілеї адміністратора, які надавали будь-якому персоналу служби підтримки доступ до кожного елемента корпоративної системи. Зараз ризики розкриття даних вище. Навіть ненавмисні порушення конфіденційності можуть призвести до дорогого судового розгляду з боку осіб, особисті дані яких зберігаються у вашій системі. Це нове середовище вимагає посилити права доступу та відслідковувати всі дії, щоб запобігти і зареєструвати шкідливі дії та випадкові знищення.

На щастя, сучасне мережеве обладнання маєвбудовані системи обміну повідомленнями, і ви можете використовувати ці джерела інформації, просто встановивши колекторні агенти та програмне забезпечення для аналізу. Ринок мережевої безпеки пропонує кілька категорій моніторів, які допоможуть захистити вашу компанію від крадіжок даних та іншої шкідливої діяльності.

У цьому посібнику ми розглянемо наступні категорії програмного забезпечення для управління мережею:

- Аналізатори руху

- Менеджери журналів

- Сканери вразливості

- Менеджери конфігурації

- Мережеві монітори

- Системи виявлення вторгнень та запобігання вторгнень

Ось наш список найкращого програмного забезпечення для захисту мережі:

- Монітор продуктивності мережі SolarWinds

- Що золото

- Система автоматизації мережі TrueSight / Управління вразливістю мережі

- OSSEC

- Саган

- Paessler PRTG

Ви можете прочитати докладнішу інформацію про кожен із цих параметрів у наступному розділі цього посібника.

Параметри програмного забезпечення для мережевої безпеки

Рекомендації цього списку містять рядкомплексних інструментів управління мережею, які слугуватимуть загальними моніторами роботи мережі, а також спеціально відстежують проблеми безпеки для вас. Три основні інструменти у списку - SolarWinds Network Performance Monitor, WhatsUp Gold та Paessler PRTG. Кожен з цих пакетів можна розширити, включаючи широкий спектр додаткових функцій. Архітектура цих інструментів також дозволяє обмежити їх функціональність, щоб зосередитися лише на одному завданні, наприклад, моніторингу безпеки. OSSEC і Sagan - високо оцінені спеціалізовані системи виявлення вторгнень, а пакет TrueSight включає в себе хороший поєднання функцій захисту мережі.

Цей список включає варіанти, які підходять для малих, середніх і великих мереж.

1. Менеджер продуктивності мережі SolarWinds (БЕЗКОШТОВНИЙ ПРОБНИЙ ПЕРІОД)

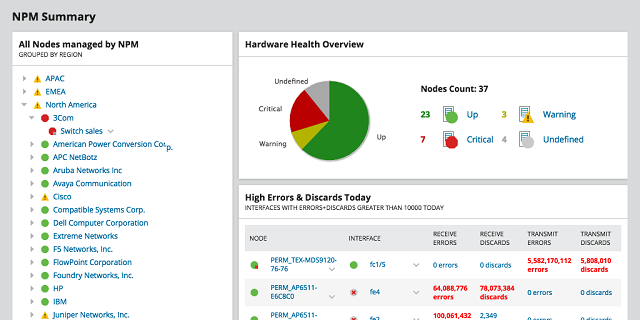

The Менеджер продуктивності мережі є ключовим інструментом, пропонованим SolarWinds. Він відстежує стан здоров'я мережевих пристроїв за допомогою використання простого обміну повідомленнями протоколу управління мережею. Все мережеве обладнання постачається з можливостями SNMP, тому вам потрібно лише встановити менеджер SNMP, наприклад, цей інструмент SolarWinds, щоб отримати користь від інформації, яку надає SNMP.

Завантажте безкоштовну пробну версію у https://www.solarwinds.com/network-performance-monitor/

Інструмент включає автовідкриття та відображенняінструмент, який створює інвентаризацію мережевого обладнання. Функція виявлення працює постійно і помітить нові пристрої, додані до мережі. Це корисний помічник для виявлення вторгнень, оскільки апаратні вторгнення є однією з форм вторгнення. Можливості глибокої перевірки пакетів Монітора продуктивності мережі також допоможуть вам захистити вашу мережу, виділивши та відстеживши аномальну поведінку в моделях трафіку та активності користувачів.

SolarWinds пропонує ряд інших інструментів управління мережею, які розширять можливості Монітора мережевої ефективності стосовно моніторингу безпеки. А Аналізатор трафіку NetFlow вивчає потоки трафіку навколо вашої мережі тавключає функції моніторингу безпеки. Сюди входить відстеження неправильно сформованого та потенційно шкідливого трафіку до мережевого порту 0. Окрім цих функцій моніторингу, візуалізація трафіку та сповіщення про аномалію допомагають виявити незвичну активність.

Інформаційна панель цього інструменту включає в себе кілька чудовихвізуалізація живих даних, а також здатна зберігати пакетні дані для історичного аналізу. Інструмент має цілий ряд варіантів захоплення пакетів, який включає методи вибірки, що зменшують кількість даних, які потрібно зберігати для аналізу. Якщо у вас немає бюджету для монітора продуктивності мережі SolarWinds та аналізатора трафіку NetFlow, ви можете спробувати безкоштовно Монітор пропускної здатності в режимі реального часу. Однак цей інструмент не має багатьох функцій і підходить лише для невеликих мереж.

Якщо ви додасте додаток, ви дізнаєтесь більше про діяльність користувачів Відстежувач пристрою користувача. Це дає змогу відстежувати активність користувачів та цетакож слідкує за подіями комутації портів, включаючи спроби хакерів сканувати порти. Інструмент також може закривати порти та вибірково блокувати користувачів у разі виявлення вторгнення.

Додаткові можливості стабільного SolarWinds можуть бутидодано до монітора, оскільки компанія створила загальну платформу для всіх основних інструментів, що дозволяє обмінюватися даними та міждисциплінарними модулями. The Менеджер конфігурації мережі був би хорошим вибором з питань безпекиоскільки він контролює налаштування мережевого обладнання. Він також буде шукати оновлення мікропрограмного забезпечення та встановлювати їх для вас - в курсі операційних систем та всього програмного забезпечення є важливим завданням безпеки ІТ-систем.

SolarWinds пропонує ряд безкоштовних інструментів, якідопоможе вам контролювати безпеку вашої мережі. Сюди входить пакет Solar-PuTTY. Це не просто захищений емулятор терміналу, який дозволяє безпечно отримувати доступ до віддалених серверів. Вона також включає в себе реалізацію SFTP, яку можна використовувати для резервного копіювання та розповсюдження зображень конфігурації пристрою. Це було б дешевою альтернативою Менеджеру конфігурації мережі, якщо у вас невелика мережа і дуже щільний бюджет.

The Сервер системного журналу Kiwi є ще одним корисним інструментом безпеки SolarWinds, якийневеликі організації можуть користуватися безкоштовно. Вам не доведеться платити за цей інструмент, якщо ви контролюєте лише п’ять пристроїв. Інструмент також підходить для великих мереж, але за це доведеться заплатити. Менеджер журналів також збирає та зберігає SNMP-повідомлення, і ви можете встановлювати сповіщення про обсяги типів повідомлень. Це дуже корисна функція, якщо у вас немає мережевого менеджера на основі SNMP. У сповіщеннях буде висвітлено об’ємні атаки та спроби зламати жорстокі паролі. За допомогою цього інструменту управління журналами можна також помітити незвичайні сплески трафіку та підозрілу активність користувачів.

2. Що Золото Золото

WhatsUp Gold є викликом для SolarWindsМонітор ефективності роботи мережі. Його виробляє компанія Ipswitch, яка також пропонує ряд додаткових модулів, що покращують можливості моніторингу безпеки WhatsUp Gold. Цей мережевий монітор виділить незвичну поведінку, контролюючи комутатори та маршрутизатори за допомогою системи обміну повідомленнями SNMP. Нарешті, консоль дає змогу налаштувати власні власні сповіщення, які даватимуть вам попередження про збільшення трафіку та нелогічну активність користувачів.

Попередження відображатимуться на панелі приладівСистема, і ви також можете призначити їх надсилання як повідомлення електронною поштою або SMS. Можна направляти різні сповіщення різним членам команди відповідно до джерела повідомлення та суворості. Безкоштовний інструмент-супутник WhatsUp Syslog Server розширює інформацію про те, що ви можете вийти із системних повідомлень, а також створює власні сповіщення. Повідомлення Syslog можуть відображатися на консолі, пересилатися іншим програмам та зберігатися у файлах. Сервер керує вашими файлами syslog у дереві логічного каталогу, щоб полегшити пошук певних повідомлень. Заархівовані повідомлення можна прочитати назад на інформаційній панелі для аналізу. На додаток до цього, інтерфейс дозволяє сортувати та фільтрувати повідомлення, щоб ви могли ідентифікувати моделі поведінки та додатково помітити аномальну поведінку.

WhatsUp Gold супроводжується низкою оплачуванихудосконалення, які покращать ваш моніторинг безпеки. Слід розглянути можливість додавання в модуль управління мережевим трафіком, щоб отримати інформацію про потік даних у вашій мережі. Основний пакет WhatsUp Gold зосереджений на статусах пристроїв, а модуль управління трафіком збирає інформацію про потік даних. Модуль містить можливості мітки трафіку для реалізації QoS. Він може розділити звіт про об'єм трафіку на джерело та пристрій призначення, на країну джерела та країну призначення та домен, за допомогою розмови, програми, протоколу чи номера порту. Ця деталь допоможе вам відстежувати незвичну активність, і ви навіть зможете заблокувати певні програми, наприклад, утиліти передачі файлів у разі надзвичайної ситуації.

Модуль управління конфігурацією мережі будедопоможе вам контролювати будь-які зміни в налаштуваннях мережевих пристроїв. Несанкціонована зміна налаштувань пристрою часто є прелюдією до вторгнення та вдосконалених постійних загроз. Це тому, що хакери можуть відкривати порти, а потім блокувати функції звітності, які вказували б на несанкціоновані дії. Потрібно створити політику для кожного типу пристрою, виготовити та моделювати та створити стандартний профіль налаштування для кожної групи. Додаток управління мережевою конфігурацією WhatsUp дозволить вам поширювати ці стандартні зображення конфігурації, робити резервні копії затверджених конфігурацій і в кінцевому підсумку відкидати до цих стандартних налаштувань у разі виявлення будь-яких змін конфігурації.

До платних інструментів WhatsUp Gold можна отримати доступ безкоштовно 30 днів. Все програмне забезпечення WhatsUp Gold встановлюється у середовищі Windows.

3. TrueSight Network Automation / Управління вразливістю мережі

Ці два продукти від BMC Software поєднуються встворити дійсно всебічний набір інструментів безпеки. Інструмент Мережева автоматизація буде контролювати вашу мережу після того, як спочатку виявить усе ваше обладнання, записує його в систему та відобразить на карті. Модуль управління конфігурацією пакету Network Automation - це справді вражаюча особливість цієї системи моніторингу мережі. Він інтегрує шаблони або "політики", які автоматично реалізують стандарти безпеки. Існує політика щодо кожного з відомих стандартів: NIST, HIPAA, PCI, CIS, DISA, SOX та SCAP. Отже, якщо ви взяли на себе зобов’язання виконувати одну з цих систем цілісності даних, інструмент Мережева автоматизація навіть застосує це за вас.

Менеджер конфігурацій у мережі TrueSightАвтоматизація регулює конфігурацію кожного мережевого пристрою таким чином, щоб він відповідав вибраній політиці. Потім він створить резервну копію цієї конфігурації та відстежить наявність будь-яких змін у налаштуваннях пристрою. Якщо будуть внесені будь-які зміни, які виведуть пристрій із відповідності політиці, менеджер конфігурації перезавантажить резервний файл конфігурації. Ця дія призводить до витирання несанкціонованих змін. Система мережевої автоматизації також є менеджером патчів. Він підтримуватиме зв'язок із системами сповіщення виробників обладнання про виправлення та оновлення програмного забезпечення. Щойно виправлення буде доступним, інструмент сповістить вас і навіть розгорне ці оновлення на ваших мережевих пристроях.

Утиліта для управління вразливістю мережісканує всі пристрої на предмет вразливості. Система покладається на перевірки за допомогою сповіщень постачальників та Національної бази даних про вразливість NIST для реєстрації відомих недоліків мережевого обладнання та серверів, якими ви керуєте. Нарешті, інструмент оновить програмне забезпечення для блокування подвигів та стеження за роботою пристроїв та серверів.

4. OSSEC

OSSEC розшифровується як HIDS Security з відкритим кодом. Система HIDS - це система виявлення вторгнень на основі хоста. Виявлення вторгнень стало важливою спеціалізацією у світі мережевої безпеки, і вам дійсно потрібно встановити IDS як частину вашого пакета безпеки.

Два чудових атрибута OSSEC полягають у тому, що він єпровідна доступна HIDS, і вона абсолютно безкоштовна у використанні. Продукт належить та підтримується відомим виробником програмного забезпечення Trend Micro. Методи HIDS покладаються на управління файлами журналів. Правильне опитування файлів журналу повинно виявити дії хакерів щодо вивчення вашої системи та викрадення даних та ресурсів. Ось чому хакери завжди змінюють файли журналів. OSSEC створить контрольну суму для кожного файлу журналу, дозволяючи йому виявляти підробку. Інструмент відстежує файли журналів, які записують передачі файлів, брандмауер та антивірусну діяльність, журнали подій, а також журнали пошти та веб-сервера. Потрібно налаштувати політику, яка диктує дії утиліти. Ці поліси можна записати в домашніх умовах або навіть придбати у спільноти OSSEC. Політика диктує умови, за якими OSSEC має стежити, і вона генерує попередження, якщо один із контрольованих журналів показує неавторизовану активність. Ці сповіщення можна надсилати в інтерфейс або надсилати як сповіщення електронною поштою.

Якщо ви встановите систему в Windows, вона будестежити за реєстром на предмет несанкціонованих змін. У системах, схожих на Unix, він відстежує доступ до кореневого облікового запису. OSSEC буде працювати в Windows, Linux, Mac OS та Unix.

OSSEC - чудовий інструмент для збору даних, але йогопередній кінець є окремим продуктом і, фактично, більше не підтримується. Оскільки цей HIDS так поважається, ряд постачальників програмного забезпечення створили інтерфейси, сумісні з форматами даних OSSEC. Багато з них є безкоштовними. Отже, ви б встановили OSSEC плюс передню частину з іншого джерела для перегляду та аналізу даних. Ознайомтеся з Кібаною або Сплунк для цієї функції.

5. Саган

Саган - безкоштовний менеджер файлів журналів. Він має багато функцій, які роблять його хорошою системою виявлення вторгнень на основі хоста. Саган також може аналізувати дані, зібрані мережевими системами виявлення вторгнень. NIDS збирає дані про трафік через sniffer пакетів. У Sagan немає sniffer пакетів, але він може читати дані про трафік, зібрані Snort, Bro та Suricata - усі вони можуть користуватися безкоштовно. Таким чином, ви отримуєте суміш як HIDS, так і заходів щодо боротьби зі СНІДом із Sagan.

Ви можете встановити Sagan в Unix, Linux та Mac OS. На жаль, не існує версії для Windows. Хоча він не може отримати доступ до комп'ютерів за допомогою операційної системи Windows, він може обробляти повідомлення журналу подій Windows. Методи обробки Sagan розподіляють навантаження на декілька серверів або будь-який інший елемент обладнання у вашій мережі з процесором. Це полегшує тягар обробки на кожному елементі обладнання.

Інструмент включає функції, які роблять йогосистема запобігання вторгнень (IPS). Як тільки Саган виявить аномальну поведінку, він може записати у ваші таблиці брандмауера, щоб заборонити певні IP-адреси з мережі постійно або тимчасово. Це чудовий помічник безпеки мережі, оскільки він автоматично реалізує заборони IP-адреси та забезпечує доступність системи для справжніх користувачів. Sagan одночасно генерує попередження, щоб повідомити про вторгнення. Дії профілактики не потрібно виконувати, якщо ви просто хочете використовувати Sagan як IDS.

Для цілей звітування Саган має приємну особливість,який простежує підозрілі IP-адреси до їх місцезнаходження. Це може бути дуже корисним інструментом для відстеження хакерів, які цивілізують свої атаки через декілька різних адрес, щоб уникнути виявлення. Sagan дозволяє агрегувати мережеву діяльність за місцем розташування вихідної IP-адреси, тим самим об'єднуючи всі дії одного зловмисників, використовуючи кілька адрес.

6. Paessler PRTG

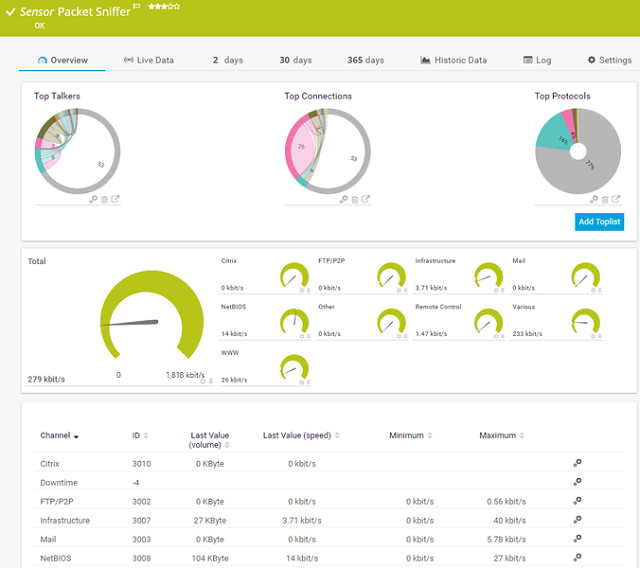

Paessler PRTG - дуже велика система моніторингущо реалізовано за допомогою серії датчиків. Кожен датчик контролює один атрибут мережі. Ви можете зменшити сферу застосування інструменту моніторингу, щоб просто зосередитись на одному аспекті вашої інфраструктури датчиками, які ви вирішите активувати. Вся система буде контролювати мережеві пристрої, мережевий трафік, додатки та сервери. Paessler зробив це чистим інструментом моніторингу, тому він не має жодних функцій управління, таких як управління конфігурацією.

Одним з датчиків PRTG є приймач Syslog. Це збирає повідомлення системного журналу та вставляє їх у базу даних. Після збереження цих повідомлень вони можуть бути відсортовані, записані у файли або навіть оцінені як ініціюючі події, які можуть мати автоматизовані дії, пов’язані з ними.

Особливості моніторингу безпеки PRTG включаютьустановка для глибокого огляду пакетів, яка називається "датчик обнюхування пакетів". Це відібрає вибірки ваших пакетів мережевого трафіку та збереже їх у файл. Забравши достатньо даних, ви можете проаналізувати трафік на панелі приладів PRTG. Цей інструмент дає змогу націлювати на цей інструмент трафік на веб, пошту та файли, тому це хороший посібник для моніторингу активності користувачів, а також захищає веб-сервер від нападу. Монітор брандмауера відстежує події нападу та повідомляє вас про них за допомогою попереджень. Інструмент також регулярно перевірятиметься у вашого постачальника брандмауерів щодо оновлень та виправлень програмного забезпечення, завантажує їх та встановлює для вас. Це гарантує наявність у вас найновіших засобів усунення недоліків у безпеці.

Система PRTG встановлюється у Windows. Крім того, ви можете вибрати доступ до послуги в Інтернеті. Так чи інакше, ви можете користуватися ним безкоштовно, якщо активувати до 100 датчиків. Ви також можете отримати 30-безкоштовну пробну версію Paessler PRTG з включеними необмеженими датчиками.

Інструменти мережевої безпеки

Існує багато різних типів спеціалізованихдоступні засоби мережевої безпеки, і вам доведеться встановити декілька, щоб захистити дані та ресурси вашої компанії від крадіжок, пошкоджень та експлуатації.

Ви помітите з пояснень програмного забезпеченняу нашому списку рекомендованих інструментів, що багато з них безкоштовні. Платні інструменти часто мають безкоштовну версію або пробні періоди, тому ви не втрачаєте нічого, випробовуючи кожен з них.

Деякі з цих інструментів працюють у Windows, а деякі - у Windowsна Linux та Unix. Отже, якщо у вас є лише одна операційна система на хостах у вашій компанії, ваш вибір інструменту безпеки буде звужений для вас. Розмір вашої мережі - ще один фактор, що впливає на вибір конкретного інструменту.

У вас є улюблений інструмент безпеки мережі? Ви спробували будь-яке із програмного забезпечення у нашому списку? Залиште повідомлення в розділі коментарів нижче, щоб поділитися своїм досвідом з громадою.

Коментарі