Управління правами доступу користувачів є важливою частиноюбудь-якої роботи адміністратора мережі. Забезпечення доступу кожного користувача лише до необхідних ресурсів є найелементарнішим кроком у забезпеченні будь-якої мережі. Був час, коли комп’ютерні загрози виникали в Інтернеті та доходили до мереж електронною поштою чи шкідливими веб-сайтами. Хоча це все ще відбувається, все більший ризик для дорогоцінних корпоративних даних надходить зсередини. Або через злісні наміри чи дурне незнання ваші користувачі можуть стати джерелом витоків ваших даних. Інструменти управління правами доступу можуть допомогти вам гарантувати, що користувачі можуть отримувати доступ лише до того, що їм справді потрібно, і що будь-який ресурс може бути доступний лише тим користувачам, які цього справді потребують. Читайте далі, коли ми переглядаємо деякі з них найкращі інструменти управління правами доступу, доступні сьогодні.

Але перед нами глибший погляд на найкращихдоступні інструменти. Давайте спочатку вивчимо управління правами доступу. Ми пояснимо, чому це важливий аспект захисту ваших даних та які проблеми стоять перед адміністраторами мережі. Ми також вивчимо управління правами доступу з точки зору ITIL. Зрештою, управління доступом - один з основних процесів структури ITIL. А ми закінчимо, обговоривши управління правами доступу з точки зору безпеки. Нарешті, ми розглянемо кілька найкращих інструментів управління правами доступу, які ми могли знайти.

Управління правами доступу

Усі в спільноті інформаційних технологійзнає, що порушення даних стало звичайним явищем і майже неминучим. І хоча ми можемо спокуситись думати, що це роблять лише зловмисні хакери та злочинці або спецслужби тінистих країн, обидва мають доступ до складних технологій, розроблених для прориву навіть у найзахищеніші мережі, це, на жаль, далеко не правда. Хоча ці зовнішні напади існують, частина ризику надходить зсередини. А внутрішній ризик може бути таким же високим, як і зовнішній.

Цей внутрішній ризик може приймати різні форми. З одного боку, недобросовісні працівники можуть шукати спосіб заробити трохи швидких грошей, продаючи конфіденційні дані конкурентам. Але крім того, що вони є діянням ненавмисних осіб у компанії, порушення даних може трапитися і випадково. Наприклад, деякі працівники можуть не знати політики безпеки. Ще гірше - вони можуть мати надто великий доступ до корпоративних даних та інших ресурсів.

CA Технології держав у своїх Звіт про інсайдерські загрози за 2018 рік (!pdf посилання), що 90% організацій відчувають себе вразливими до інсайдерських атак. Крім того, у звіті також зазначено, що основними причинами інсайдерських атак є надмірні привілеї доступу, зростаюча кількість пристроїв із доступом до конфіденційних даних та загальна зростаюча складність інформаційних систем в цілому. Це свідчить про важливість управління правами доступу. Надання користувачам обмеженого доступу до спільних файлів, Active Directory та інших ресурсів в організації на основі фактичної потреби є одним з найкращих способів зменшити можливість як шкідливих, так і випадкових атак та порушення даних та втрат даних.

На жаль, це простіше сказати, ніж зробити. Сьогоднішні мережі часто поширюються на широкі географічні райони, і вони складаються з тисяч пристроїв. Управління правами доступу може швидко перетворитися на величезне завдання, повне ризиків і підводних каменів. Саме тут можуть стати в нагоді інструменти управління правами доступу.

Управління правами доступу та ITIL

Бібліотека ІТ-інфраструктури або ITIL - це безлічкерівних принципів та рекомендованих процесів для команд з інформаційних технологій. Зокрема, мета ITIL полягає у розробці ефективних та ефективних методів надання ІТ-послуг або, іншими словами, каталогу різновидів найкращих практик ІТ-організації. Управління доступом - один із таких процесів ITIL. Мета процесу дуже просто описується як "надання авторизованим користувачам права користуватися послугою, не допускаючи доступу до несанкціонованих користувачів".

Управління правами доступу як захід безпеки

Хоча деякі будуть стверджувати, що це права доступууправління є складовою мережевого адміністрування, інші скажуть, що це натомість частина безпеки ІТ. Насправді це певно трохи. Але насправді це має значення лише у великому бізнесі, який має окремі адміністрації мережі та групи ІТ-безпеки. У менших організаціях одні і ті ж команди часто працюють як з адміністрацією, так і з питань безпеки, ефективно висвітлюючи це питання.

Найкращі засоби управління правами доступу

Пошук спеціалізованих інструментів управління правами доступувиявилося складніше, ніж передбачалося. Це, ймовірно, пов'язано з тим, що багато інструментів реально продаються як засоби захисту або як інструменти аудиту AD. Ми вирішили включити до нашого списку інструменти, які можуть допомогти адміністраторам у забезпеченні доступу користувачів до того, що їм потрібно, і нічого іншого. Деякі - це інструменти, які допомагають при призначенні прав та управлінні ними, а інші - інструменти аудиту, які можуть сканувати вашу мережу та повідомляти про те, хто має доступ до чого.

1. Менеджер прав доступу SolarWinds (Безкоштовний пробний період)

SolarWinds не потребує знайомства з мережеюадміністраторів. Компанія, яка існує вже багато років, славиться публікацією одних з найкращих інструментів мережевого адміністрування. Його флагманський продукт, що називається Монітор продуктивності мережі SolarWinds, стабільно забиває серед кращих мережінструменти моніторингу SolarWinds також відомий тим, що створює чудові безкоштовні інструменти, що відповідають конкретним потребам мережевих адміністраторів. Серед цих інструментів - безкоштовний калькулятор підмережі та простий, але корисний сервер TFTP - одні з найбільш відомих.

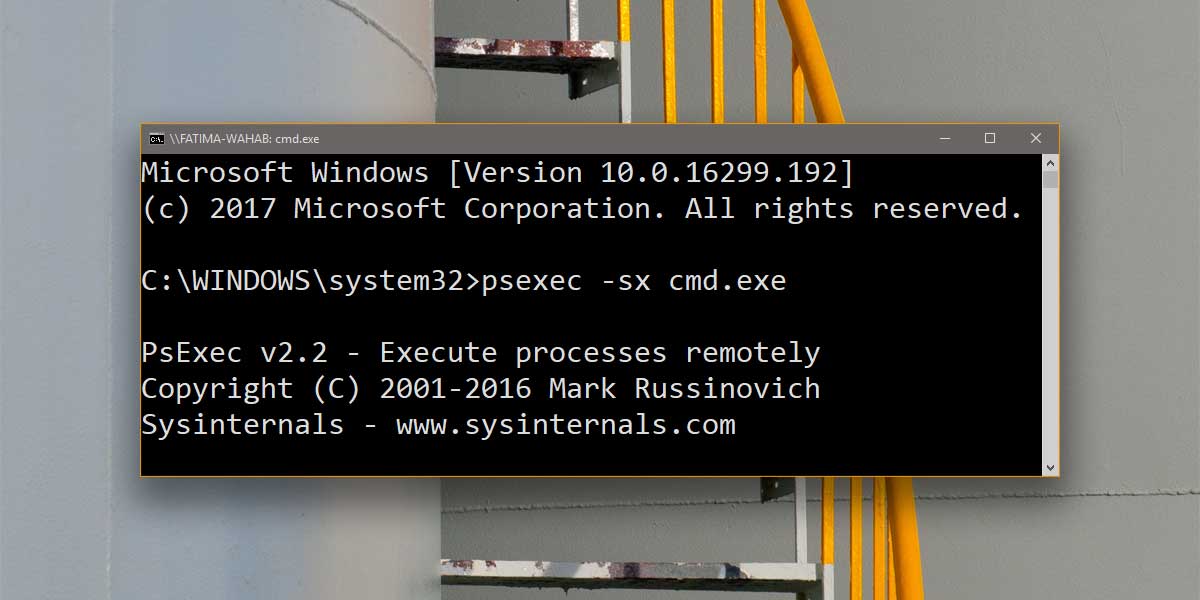

The Менеджер прав доступу SolarWinds (яку часто називають ARM) створено з метою допомоги мережіадміністратори залишаються на вершині авторизацій користувачів та дозволів доступу. Цей інструмент обробляє мережі, що базуються на Active Directory, і він спрямований на полегшення забезпечення користувачів та відключення, відстеження та моніторинг. І це, звичайно, може допомогти мінімізувати шанси на інсайдерські атаки, запропонувавши простий спосіб керування та контролю дозволу користувача та гарантуючи, що не надаються зайві дозволи.

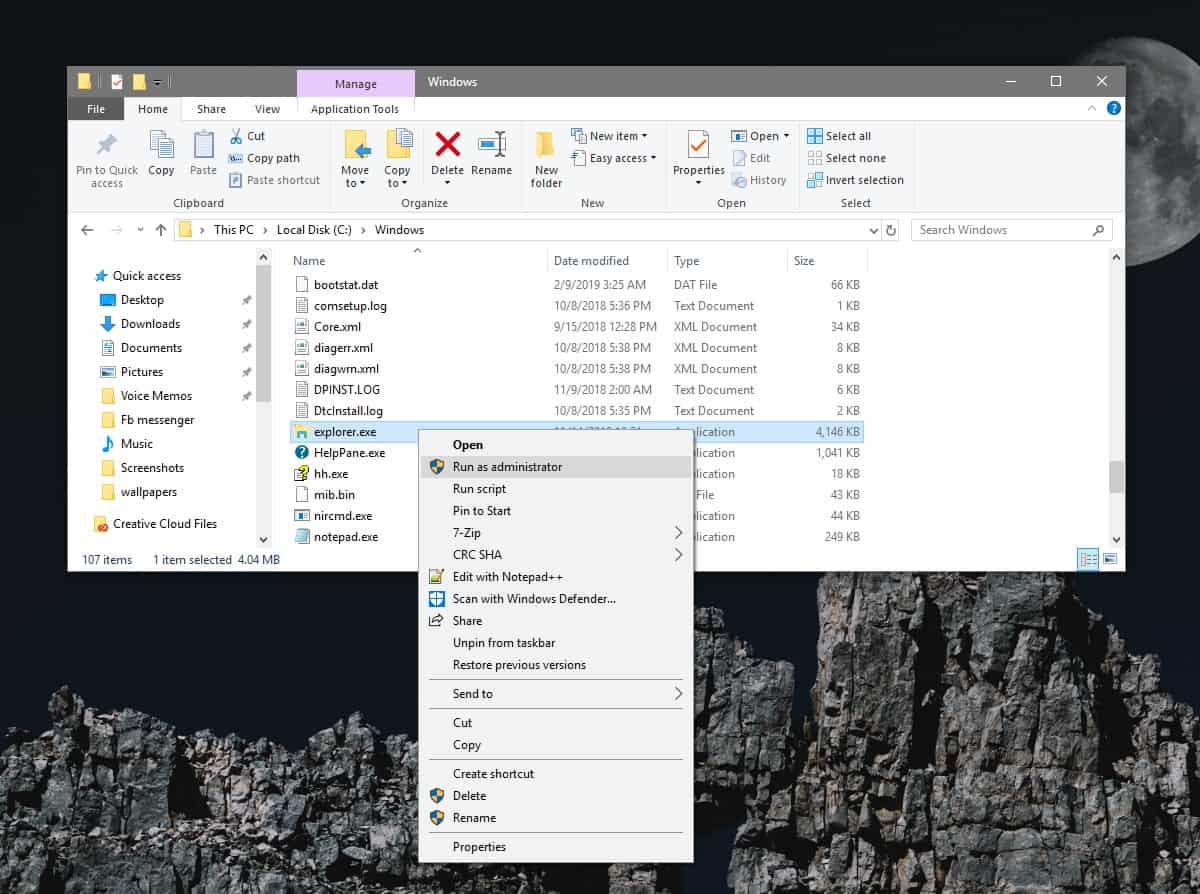

Одна річ, яка, ймовірно, вразить вас під час використання Менеджер прав доступу SolarWinds є його інтуїтивно зрозумілою інформаційною панеллю управління користувачамиви можете створювати, змінювати, видаляти, активувати та деактивувати доступ користувачів до різних файлів і папок. У цьому інструменті є також шаблони для ролей, які можуть легко надати користувачам доступ до певних ресурсів у вашій мережі. Інструмент дозволяє легко створювати та видаляти користувачів лише декількома клацаннями миші. І це лише початок Менеджер прав доступу SolarWinds не залишає позаду багатьох особливостей. Ось перелік деяких найцікавіших функцій інструменту.

Цей інструмент можна використовувати для моніторингу та аудитузміни як до Active Directory, так і до групової політики. Мережеві адміністратори можуть використовувати його, щоб легко побачити, хто вніс зміни в налаштуваннях Групової політики чи Active Directory, а також дату та дату часу цих змін. Ця інформація, безумовно, полегшує виявлення несанкціонованих користувачів, а також зловмисні чи неосвічені дії, вчинені кимось. Це один із перших кроків для того, щоб ви підтримували певний ступінь контролю над правами доступу та щоб ви були в курсі будь-яких можливих проблем, перш ніж вони матимуть негативний вплив.

- БЕЗКОШТОВНИЙ ПРОБНИЙ ПЕРІОД: МЕНЕДЖЕР ПРАВА ДОСТУПУ SOLARWINDS

- Офіційний сайт завантаження: https://www.solarwinds.com/access-rights-manager

Напади часто трапляються, коли папки та / абодо їх вмісту отримують доступ користувачі, які не мають або не повинні мати їм доступу до них. Така ситуація є звичайною, коли користувачам надається широкий доступ до папок або файлів. Менеджер прав доступу SolarWinds може допомогти вам запобігти цим видам витоків та несанкціонованих змін конфіденційних даних і файлів, надавши адміністраторам візуальне зображення дозволів для декількох файлових серверів. Підсумовуючи, інструмент дозволяє побачити, хто має який дозвіл на який файл.

Моніторинг AD, GPO, файлів і папок - це одне - і важливе - але це Менеджер прав доступу SolarWinds йде далі, ніж це. Ви можете не тільки використовувати його для управління користувачами, але також можете проаналізувати, які користувачі отримали доступ до яких послуг та ресурсів. Цей продукт дає вам безпрецедентну видимість до членства в групі в Active Directory та файлових серверах. Це ставить вас, адміністратора, в одне з найкращих місць для запобігання інсайдерським атакам.

Жоден інструмент не є повним, якщо він не може повідомити про що церобить і що знаходить. Якщо вам потрібен інструмент, який може створити докази, які можуть бути використані у випадку майбутніх суперечок чи можливих судових спорів, цей інструмент призначений для вас. І якщо вам потрібні детальні звіти для аудиторських цілей та відповідати специфікаціям, встановленим нормативними стандартами, що застосовуються до вашого бізнесу, ви також їх знайдете.

The Менеджер прав доступу SolarWinds легко дозволить вам генерувати чудові звіти про цебезпосередньо вирішувати проблеми аудиторів та відповідність нормативним стандартам. Їх можна швидко та легко створити за допомогою декількох клацань. Звіти можуть включати будь-яку інформацію, яку ви можете придумати. Наприклад, діяльність журналу в Active Directory та доступ до файлового сервера можуть бути включені до звіту. Ви самі вирішите зробити їх узагальненими або настільки детальними, як потрібно.

The Менеджер активних прав SolarWinds пропонує мережевим адміністраторам можливістьзалишити управління правами доступу до певного об’єкта в руках людини, яка його створила. Наприклад, користувач, який створив файл, може визначити, хто може отримати доступ до нього. Така система самодозволу допомагає запобігти несанкціонованому доступу до інформації. Зрештою, хто знає, хто повинен отримати доступ до ресурсу краще, ніж той, хто його створює? Цей процес здійснюється через веб-портал самодозволу, який спрощує власників ресурсів обробляти запити доступу та встановлювати дозволи.

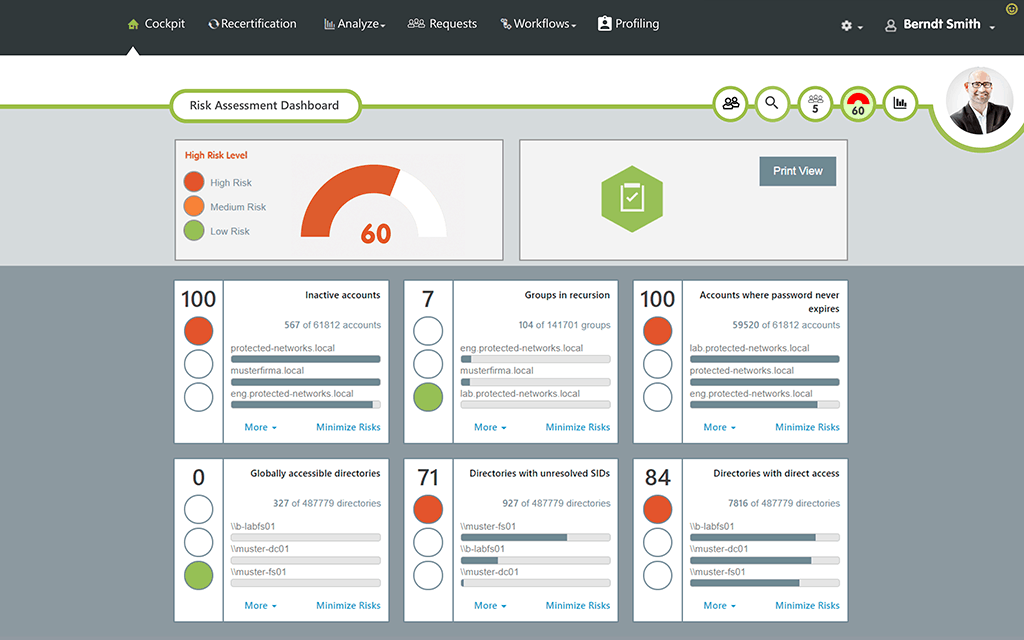

The Менеджер прав доступу SolarWinds може також використовуватися для оцінки в режимі реального часу та вв будь-який момент, рівень ризику для вашої організації. Цей відсоток показника ризику обчислюється для кожного користувача виходячи з рівня доступу та дозволів. Ця функція дозволяє адміністраторам мережі та членам групи ІТ-безпеки мати повний контроль над активністю користувача та рівнем ризику, який несе кожен працівник. Знаючи, які користувачі мають найвищий рівень ризику, дозволить вам уважніше стежити за ними.

Цей інструмент не охоплює лише Active Directoryуправління правами, воно також буде обробляти права Microsoft Exchange. Продукт може значно допомогти вам спростити моніторинг та аудит Exchange, а також запобігти порушенням даних. Він може відслідковувати зміни в поштових скриньках, папках, календарях і загальнодоступних папках.

І так само, як ви можете використовувати його з Exchange, ви також можете використовувати це Менеджер прав доступу SolarWinds поряд із SharePoint. The ARM система управління користувачем відображатиме дозволи на SharePoint у структурі дерева та дозволяє адміністраторам швидко бачити, хто має право доступу до певного ресурсу SharePoint.

Стільки, як чудово мати автоматизовану системущо стежить за вашим оточенням, ще краще, якщо він має можливість сповіщати вас про те, коли буде виявлено щось дивне. І саме цьому і служить ціль, яку виконує Менеджер прав доступу SolarWindsСистема оповіщення Підсистема інформуватиме службу підтримки про те, що відбувається в мережі, надсилаючи попередження про попередньо визначені події. Серед типів подій, які можуть викликати сповіщення, є зміни файлів та зміни дозволу. Ці сповіщення можуть допомогти пом’якшити та запобігти витоку даних.

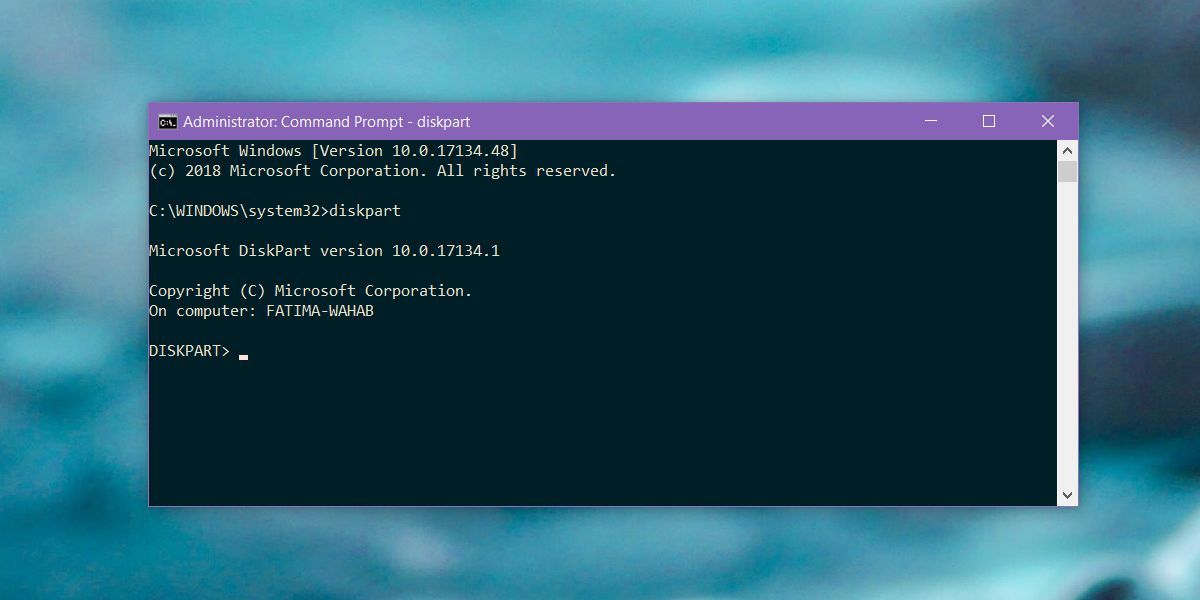

The Менеджер прав доступу SolarWinds ліцензується залежно від кількості активованихкористувачів в Active Directory. Активований користувач - це або активний обліковий запис користувача, або обліковий запис служби. Ціни на товар починаються від $ 2 995 для до 100 активних користувачів. Для більшої кількості користувачів (до 10 000) детальну ціну можна отримати, зв’язавшись із продажами SolarWinds, але розраховуємо заплатити понад 130 000 доларів за те, що багато користувачів. І якщо ви скористаєтеся інструментом, перш ніж придбати його, ви можете отримати безкоштовну 30-денну пробну версію, яка не обмежується користувачем.

- БЕЗКОШТОВНИЙ ПРОБНИЙ ПЕРІОД: МЕНЕДЖЕР ПРАВА ДОСТУПУ SOLARWINDS

- Офіційний сайт завантаження: https://www.solarwinds.com/access-rights-manager

2. Netwrix

Netwrix насправді не є прав доступуінструмент управління. Це, за власними словами видавця, «платформа видимості для аналізу поведінки користувачів та зменшення ризику». Оце Так! Це фантазійне ім'я, але насправді, Netwrix - це тип інструменту, який ви можете використовувати для досягнення тих же цілей, що і у вас під час використання.

Конкретно, можна використовувати Netwrix для виявлення ризиків безпеки даних та аномального користувачаповедінку, перш ніж вони призведуть до порушення даних. Цей інструмент надасть вам вигляд пташиного польоту щодо вашої безпеки безпеки за допомогою інтерактивних інформаційних панелей оцінки ризику. Це може допомогти швидко визначити ваші найбільші прогалини в безпеці та використовувати вбудований діючий інтелект, щоб зменшити здатність зловмисників та інсайдерів також завдати шкоди.

У виробі також є сповіщення, які можна використовуватиотримувати сповіщення про будь-яку несанкціоновану діяльність, як це відбувається, що дає вам більше шансів запобігти порушенням безпеки. Наприклад, ви можете вибрати повідомлення, коли хтось додається до групи Enterprise Admins або коли користувач за короткий проміжок часу модифікує багато файлів, що може бути ознакою нападу викупної програми.

Інформація про ціни на Netwrix можна отримати, безпосередньо зв’язавшись з продавцем. Якщо ви хочете скуштувати продукт, доступна безкоштовна пробна версія, хоча вона триває лише 20 днів, тоді як більшість випробувань - 30 днів.

3. Вароніс

Вароніс - компанія з кібербезпеки, головна місія якоїзахищає ваші дані від втрати. Тож, незважаючи на те, що у них немає інструменту управління прямим доступом користувачів, ми вважаємо, що він заслуговує на те, щоб він був у нашому списку. Зрештою, хіба це не головна мета будь-якої системи управління правами доступу?

Вароніс"Провідна в галузі платформа створена для захистуваші найцінніші та найвразливіші дані. І для цього це починається в основі: самі дані. Використовуючи платформу, користувачі можуть захищати свої дані від атак зсередини, а також ззовні. Система виключає повторювані процеси ручного очищення та автоматизує ручні процедури захисту даних. Концепція унікальна тим, що об'єднує безпеку та економію коштів, що є не надто поширеним.

The Вароніс платформа виявляє інсайдерські загрози та кібератаки шляхом аналізу даних, активності облікового запису та поведінки користувачів. Це запобігає та обмежує катастрофи, блокуючи чутливі та несвіжі дані, та ефективно та автоматично підтримує ваші дані у безпечному стані.

4. STEALTHбіт

STEALTHbits пропонує набір Active Directoryрішення для управління та безпеки, які дозволяють організаціям проводити інвентаризацію та очищення Active Directory, дозволу аудиту та керування доступом, відкат та відновлення після небажаних чи зловмисних змін та моніторинг та виявлення загроз у режимі реального часу. Він пропонує всебічний захист ваших корпоративних даних. Процес очищення та управління доступом може ефективно посилити Active Directory від атак як зсередини, так і ззовні загроз.

Основна функція інструменту включає аудит AD. Він буде інвентаризувати, аналізувати та звітувати в Active Directory, щоб захистити та оптимізувати його. STEALTHbits також може проводити аудит змін у Active Directory, досягаючи безпеки та відповідності за допомогою звітування в реальному часі, оповіщення та блокування змін. Ще одна корисна особливість інструменту - його функція очищення Active Directory, яку ви можете використовувати для очищення застарілих об'єктів AD, токсичних станів та власників груп.

Аудит дозволів Active Directory перевіряє дозволита звітування можна використовувати для звітування про домен AD, організаційний підрозділ та дозволи об’єктів. Існує також відкат та відновлення Active Directory, щоб легко виправити небажані зміни в Active Directory та консолідацію домену, що дозволить вам повернути контроль над Active Directory за допомогою легкого робочого процесу.

Коментарі