Поряд із VPN, TOR, мабуть, найбільшена даний момент впізнаваний і найчастіше використовується онлайн-інструмент безпеки та конфіденційності. В останні роки кількість користувачів TOR значно зросла, і це говорить про те, що все більше цих користувачів - це звичайні люди, а не технічні експерти. Це відбувається тому, що усвідомлення ризиків підключення до Інтернету зростає, а TOR визнаний одним із найкращих інструментів протидії цим загрозам.

Але наскільки безпечним є ТЗ? Останнім часом з'явились одна-дві історії, які дозволяють припустити, що використання ТЗ може бути не настільки безпечним, як іноді оформляється. Наскільки точні ці історії та чи є якісь кроки, які повинні зробити користувачі TOR, щоб забезпечити збереження їх конфіденційності та безпеки в Інтернеті? У цій статті ми розповімо вам про те, наскільки ви вразливі під час використання TOR, та зробимо кілька пропозицій щодо подолання цих ризиків.

Як отримати безкоштовну VPN на 30 днів

Якщо вам потрібен VPN на короткий час, наприклад, подорожуючи, ви можете безкоштовно отримати наш топ-рейтинг VPN. ExpressVPN включає 30-денну гарантію повернення грошей. Вам потрібно буде заплатити за підписку, це факт, але це дозволяє повний доступ протягом 30 днів, а потім ви скасуєте повне повернення коштів. Їх політика щодо скасування без запитань відповідає його назві.

Що таке ТОР?

TOR - це вільне програмне забезпечення, яке допомагаєКористувачі Інтернету підтримують конфіденційність під час виходу в Інтернет. TOR абревіатури означає "Маршрутизатор цибулі". Слово "цибуля" може звучати тут трохи дивно, але, як ви побачите, це підходяще зображення для того, як працює TOR. Завантажуючи TOR, ви насправді завантажуєте Інтернет-браузер, наприклад Google Chrome або Microsoft Edge. Але хоча ці браузери постійно збирають дані про ваші звички в Інтернеті, браузер TOR робить все навпаки. Він спрямовує всю вашу активність в Інтернеті через захищений канал, який забезпечує анонімність всього, що ви переглядаєте в Інтернеті. Це також зупиняє вашого постачальника послуг Інтернету (ISP) від того, щоб він міг бачити, що ви робите в Інтернеті, тобто вони не можуть зберігати дані про ваші звички в Інтернеті і продавати їх третім особам.

Це робиться, надсилаючи всі ваші онлайн-даніспочатку через власну мережу. Мережа TOR складається з мережі багатьох сотень тисяч різних серверів, розташованих по всьому світу. Оскільки ваші дані передаються по цій мережі до досягнення місця призначення, і кожне з'єднання не має спостережуваного зв’язку з попереднім, відстежувати вашу активність назад вам стає майже неможливо. Таким чином, цей процес робить вас анонімними в Інтернеті. Для конфіденційності TOR видається ідеальним, але є і деякі недоліки. Браузер TOR не захищений на 100%, і раніше було відомо, що він встановлював зловмисне програмне забезпечення на користувацькі пристрої. TOR також не захищає ваші дані, а також інші інструменти конфіденційності та безпеки в Інтернеті, наприклад VPN. І TOR може зробити з'єднання з Інтернетом надзвичайно повільним. Ми розглянемо деякі з цих проблем трохи детальніше нижче.

Як працює TOR?

Як ми пояснили вище, TOR працює якмережа. Ця мережа TOR складається з великої кількості різних серверів, які зазвичай називають вузлами або релеми. Коли ви використовуєте браузер TOR, всі дані Інтернету, які ви використовуєте, шифруються і потім надсилаються через мережу TOR, перш ніж відправлятися на сайт, який ви намагаєтеся використовувати. Дані щоразу перемикаються між невизначеною кількістю різних ретрансляцій. Звідси походить термін «цибуля», оскільки мережа TOR багатошарова (як цибуля).

Кожне реле здатне розшифрувати один шарзашифровані дані, які ви надсилаєте, перш ніж передати їх до наступного ретрансляції. Остаточне ретрансляція, до якої вона потрапляє, - це цільове призначення ваших даних (тобто веб-сайт, який ви намагаєтесь відвідати). Коли ваші дані проходять через мережу TOR, теоретично стає практично неможливим будь-хто спробувати їх слідкувати і таким чином контролювати вашу онлайн-активність. З TOR повинна бути можлива ідеальна анонімність в Інтернеті.

Як встановити TOR

Якщо ви ще не користувач TOR і хочете спробуватиз мережі ви самі, все, що вам потрібно зробити, це завантажити браузер TOR на вибраний вами пристрій. Це досить простий процес, але для того, щоб допомогти вам у цьому, ми створили для вас цей простий покроковий посібник, який легко виконувати:

- Відвідайте https://www.torproject.org/projects/torbrowser.html, щоб завантажити та зберегти браузер TOR. Він доступний для пристроїв Windows, Mac OS та GNU / Linux та на 16 різних мовах.

- Коли файл завантажився, натисніть Біжи щоб налаштувати браузер Tor

- Виберіть цільову папку, в яку потрібно зберегти файли TOR. Переконайтеся, що є щонайменше 80 МБ вільного місця на диску.

- Тепер натисніть Встановити і браузер TOR буде завантажено. Дотримуйтесь простих інструкцій на екрані, і коли ви закінчите, браузер TOR повинен бути встановлений і готовий до використання.

Які ризики використання TOR?

Хоча анонімність в Інтернеті має бути можливоюTOR, як і все програмне забезпечення, протягом багатьох років стикався з кількома проблемами. Це змусило деяких поставити під сумнів, наскільки надійною є мережа TOR. І на це питання не просто відповісти. Але є кілька ключових сфер безпеки TOR, де є справжні причини для занепокоєння.

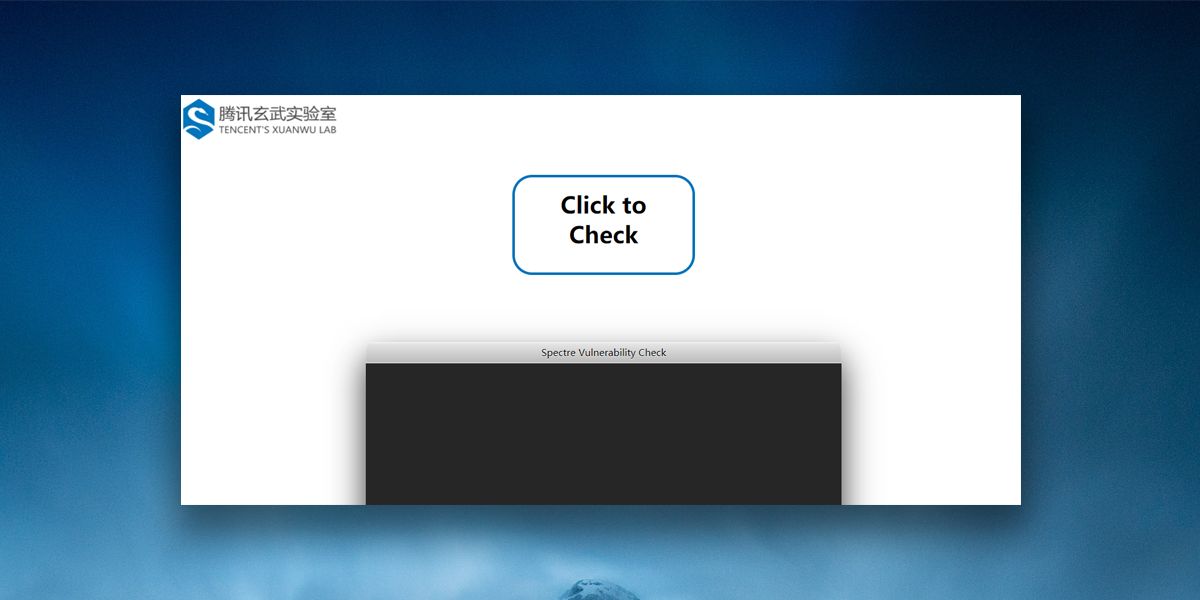

Уразливості програмного забезпечення

Перше, що потрібно пам’ятати, це те, що TORбраузер - це лише частина вільного програмного забезпечення, і, як і все програмне забезпечення, він містить деякі вразливості. Оскільки розробники TOR визначають це, вони виправляються через регулярні оновлення. Це означає, що якщо ви не оновлюєте браузер TOR регулярно, ви, ймовірно, залишатимете його з відомими вразливими місцями, які хакери можуть використовувати.

Часто ці вразливості є незначними проблемамиякі несуть мінімальні ризики. Але були і деякі більші, які більше стосуються користувачів. Останній з них був минулого року, коли дослідники з безпеки виявили критичну вразливість браузера TOR. Ця вразливість безпосередньо вплинула на те, як TOR анонімізує своїх користувачів і означає, що існує великий ризик, що TOR може витікнути реальну IP-адресу користувачів. Ця особлива вразливість торкнулася користувачів Mac-пристроїв та Linux-пристроїв, але не користувачів Windows. Деталі вразливості не були оприлюднені, і розробники TOR з тих пір виправили її. Але відкриття показало, що браузер TOR не є ідеально захищеним бітом програмного забезпечення і може містити інші, досі невідомі вразливості, які хакери вже можуть використовувати.

Слабкі шифрування

Існують також потенційні вразливості вспосіб TOR шифрує дані користувачів, що потенційно може зробити це вразливим. По-перше, TOR не шифрує імена користувачів та паролі на кожному сервері, який бере участь у ретрансляції ваших даних. Це означає, що деякі комп’ютери, що діють як реле в мережі, можуть мати доступ до вашої особистої інформації. TOR також не застосовує кінцеве шифрування для користувачів. Це означає, що якщо ви відвідуєте веб-сайт, який не шифрується HTTPS, будь-які дані, що надсилаються, не шифруються, коли вони проходять між кінцевим реле TOR та самим сайтом.

Доступ до правоохоронних органів

Інше велике питання, поставлене над TOR, заснованебільше на слух та припущення, ніж на холодні важкі факти, але все-таки варто згадати. Це стосується ряду гучних кримінальних розслідувань проти незаконної діяльності в Темній павутині. Темна павутина - це частина Інтернету, не індексована пошуковими системами, і використовує ТЗ для захисту своїх користувачів, які часто беруть участь у незаконних заходах. Діяльність Темної мережі повинна бути майже неможливою для правоохоронних органів зламати, але зафіксовано низку гучних справ, таких як ФБР, яка закрила сумнозвісний ринок темних веб-сайтів «Шовковий шлях» та операція «Онімус», в результаті якої Європол захопив ряд темних веб домени. Питання про те, чи використовували правоохоронні органи уразливості в мережі TOR, щоб зламати ці випадки, завжди задаються, але ніколи не відповідають адекватно.

Як захистити себе під час використання TOR

З усіх цих проблем TOR як і раніше залишаєтьсявідмінна ставка на те, щоб допомогти вам зберегти анонімність в Інтернеті. Але це не ідеальне рішення, яке, напевно, деякі користувачі думали, що це було. З цієї причини, корисно розглянути можливість використання TOR поряд з іншим пристроєм безпеки та конфіденційності в Інтернеті, який може допомогти вирішити деякі можливі вразливості в мережі TOR. Тому ми рекомендуємо користувачам розглянути можливість використання VPN поряд із TOR.

Для цього є ряд різних причин. По-перше, надійний VPN буде використовувати шифрування в кінці, що означає, що ви можете бути впевнені, що ваші інтернет-дані завжди шифруються. Використання VPN також означатиме, що більшу частину часу ваші дані будуть подвійно зашифровані за допомогою різних протоколів. Це тому, що більшість VPN використовують протокол OpenVPN як стандарт, який відрізняється від використовуваного TOR. Це додатковий рівень безпеки, який оцінять деякі користувачі.

Багато кращих VPN розташовані в офшорних зонахце означає, що вони можуть забезпечити рівень безпеки та конфіденційності, який може бути неможливим в інших місцях. Найкращі VPN не зберігатимуть абсолютно ніяких журналів користувачів, а при їх високому рівні шифрування вірогідність того, що хакери чи правоохоронці зможуть отримати доступ до ваших даних, є незначними.

Користувачам TOR потрібна VPN

Отже, якщо ви хочете використовувати VPN поряд із TOR длявирішити деякі свої вразливості, наступне питання - який VPN ви повинні використовувати? Там буквально сотні різних постачальників, які всі заявляють, що є найкращими на ринку. Щоб звузити поле, ми використовували наступні критерії наших рекомендацій:

- Швидкі швидкості з'єднання - TOR може уповільнити з'єднання з Інтернетом, а також деякі VPN, тому користувачам TOR потрібно вибрати VPN з максимально швидкою швидкістю з'єднання.

- Сила та безпека шифрування - Для подвоєння вбудованого шифрування TOR ідеальний VPN також потребує найсильнішого можливого шифрування.

- Ефективність політики конфіденційності - Люди використовують TOR для конфіденційності, і вони очікують того ж від VPN, тому будь-який постачальник повинен мати найсильніший можливий захист конфіденційності.

- Без обмежень на пропускну здатність - TOR не обмежує використання Інтернету, тому будь-яка VPN, яка використовується разом із ним, також не повинна.

- Розмір серверної мережі - TOR не є ідеальним для подолання гео-обмежень або онлайн-цензури, але VPN може додати цю корисну функцію до ваших можливостей.

Є деякі інші фактори, які ви можете захотітимайте на увазі, наприклад, кількість одночасних підключень, які дозволяє постачальник VPN, якщо ви використовуєте TOR на декількох пристроях та будь-які додаткові функції безпеки, які можуть бути доступними. Але для більшості користувачів TOR ці п’ять критеріїв є такими, які дійсно мають значення. Отже, виходячи з тих, які постачальники VPN піднімаються на вершину палі?

1. ExpressVPN

ExpressVPN - ідеальний супутник для користувачівбраузер TOR. Як випливає з назви, ExpressVPN спеціалізується на надшвидких швидкостях з'єднання, які повинні допомогти мінімізувати уповільнення, яке може бути викликано при спільному використанні VPN та TOR. Не менш важливо, що швидкості ExpressVPN також є послідовними та надійними і доступні у всій мережі серверів. В даний час налічується понад 1500 серверів у 94 країнах світу, що є одним з найбільших з усіх основних постачальників VPN.

- Розблокує американські Netflix, iPlayer, Hulu

- 3 000+ супер швидких серверів

- Дуже простий і простий у використанні

- Сувора політика без журналів

- 24/7 обслуговування клієнтів.

- Обмежені параметри конфігурації

- Щомісячний план має високу вартість.

ExpressVPN пропонує стандартний 256-бітний AESшифрування разом із надійною політикою без журналу активності чи зв’язку. Оскільки вони знаходяться на Британських Віргінських островах, вони можуть вільно пропонувати гарантії конфіденційності із чавуну, не допускаючи дотримань уряду. Вони не мають обмежень пропускної здатності, тобто означає, що ви можете використовувати ExpressVPN 24/7, якщо цього хочете.

2. NordVPN

Колись NordVPN мав репутаціютрохи повільніше, і ми майже напевно не пропонували б їх використовувати поряд із мережею TOR. Але часи змінилися, і їхні останні інвестиції в модернізацію більшої частини їх інфраструктури до надшвидких серверів означають, що їх швидкість зараз є настільки ж швидкою і послідовною, як і будь-які інші провідні VPN.

- Дуже доступні плани

- Рейтинг користувачів GooglePlay: 4,3 / 5,0

- 256-бітове шифрування AES з ідеальною секретністю вперед

- Надзвичайно захищений подвійний VPN для шифрування даних

- Обслуговування клієнтів (24/7 чат).

- Неможливо вказати місто чи провінцію в додатку.

Їх серверна мережа не настільки розширена, якExpressVPN, але з 1779 серверами, доступними в 61 країні в усьому світі, є більше серверів на вибір. Немає компромісів, що стосуються безпеки, також 256-бітове шифрування використовується як стандарт для всіх OpenVPN-з'єднань. NordVPN також пропонує деякі спеціальні додаткові функції безпеки, включаючи параметр Double VPN-сервера, який перенаправляє ваші дані Інтернету через два сервери для додаткового захисту та Onion через VPN-сервери, що автоматично підштовхує ваш трафік через мережу TOR, а також VPN для додаткового безпека означає, що вам навіть не доведеться користуватися браузером TOR, якщо ви цього не хочете. Також немає обмежень щодо пропускної здатності, що означає, що NordVPN є ще одним ідеальним VPN для користувачів TOR.

Як працюють VPN?

Якщо ви ще не знайомі з VPN, тоспосіб їх роботи дещо відрізняється від мережі TOR. Після реєстрації в VPN ваш провайдер дозволить завантажувати програмне забезпечення, яке дозволяє отримувати доступ до власної мережі серверів. Кожен постачальник VPN працює з мережею захищених серверів, розташованих у різних містах світу. Коли користувач VPN підключається до одного з цих серверів (процес, який зазвичай можна виконати лише одним клацанням миші), всі ваші дані в Інтернеті переспрямовуються вниз за зашифрованим тунелем та через обраний сервер, перш ніж перейти на веб-сайт або послугу, яку ви намагаєтеся відвідати.

Все, що відбувається між вашим пристроєм тасервер VPN шифрується, і після цього всі ваші дані позначаються різною IP-адресою, що робить його майже неможливим простежити за вами. Це допомагає зробити VPN-користувачів анонімними в Інтернеті, і хоча це не так приватно, як TOR, який відскакує ваші дані на декількох серверах, це набагато швидше і тому зручно для користувачів.

Якщо ви хочете використовувати VPN, щоб ухилитися від мережіцензура або доступ до веб-сайтів з обмеженою географією, все, що вам потрібно зробити, - це підключитися до сервера в іншій країні, де ці обмеження не існують. Оскільки ваш Інтернет-провайдер і веб-сайти, які ви відвідуєте, можуть бачити лише місце розташування сервера і не в змозі побачити, де ви насправді перебуваєте, вони повинні дозволити вам отримати доступ до їх послуг як завжди, якщо сервер знаходиться у потрібному місці. Мережа TOR не пропонує цей інструмент, а також не може підтримувати онлайн-трансляцію чи завантаження, якими більшість VPN можуть також добре керувати.

Як встановити VPN

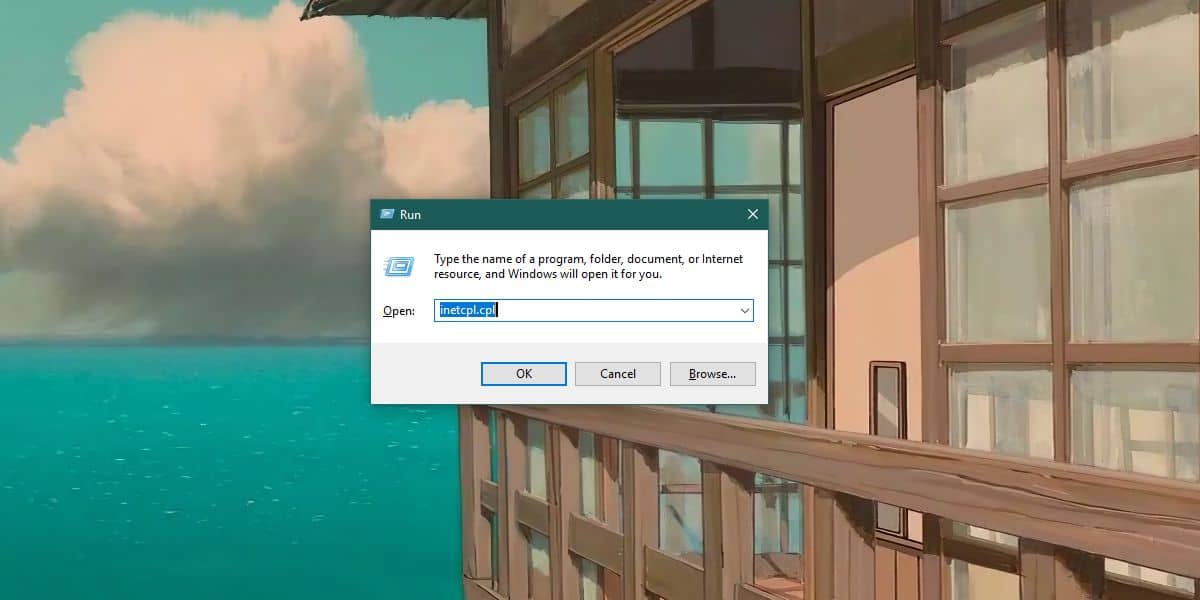

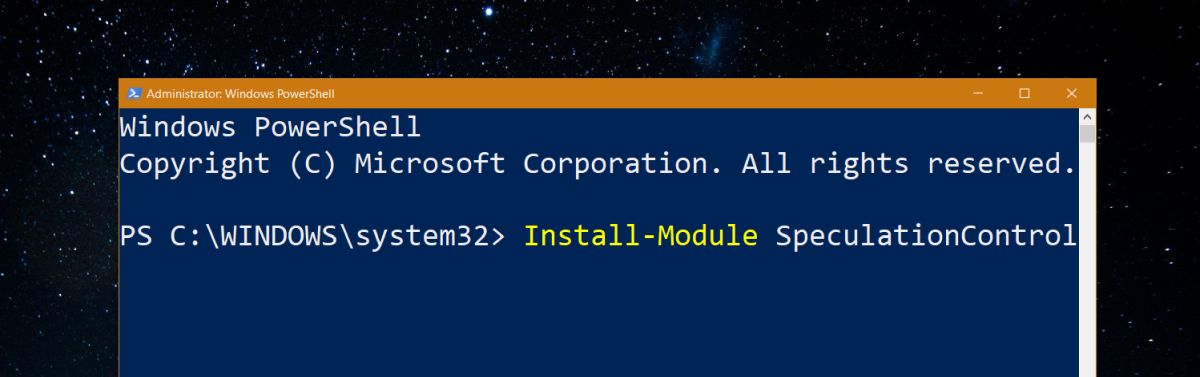

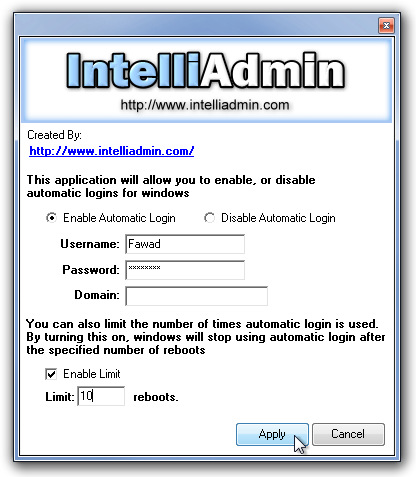

Процес установки VPN буде відрізнятисятрохи залежно від того, на кого ви хочете підписатися, але в цілому, всі вони відповідають одній схемі. Це не складний процес, але є кілька різних кроків, які ви повинні виконати, перш ніж ви працюєте. Отже, хоча ви завжди повинні звертатися до свого постачальника та дотримуватися його конкретних вказівок, ось короткий посібник із загального процесу встановлення VPN, який неодмінно буде працювати з обома постачальниками, які ми рекомендували в цій статті для користувачів TOR:

- Виберіть обраного постачальника VPN та відвідайте їх веб-сайт. Ми пропонуємо вибрати одне з двох із нашого рекомендованого списку VPN, а потім просто натиснути на посилання, щоб відвідати їхній сайт.

- На веб-сайті виберіть пакет підписки та виконайте інструкції на екрані, щоб зареєструватися на їх послугу. Не хвилюйтесь, більшість VPN обійдуться вам не більше кількох доларів на місяць.

- Після підписки вам потрібно це зробитизавантажити програмне забезпечення VPN на свій пристрій. Більшість постачальників, включаючи тих, кого ми рекомендували тут, пропонують спеціальні програми для комп'ютерів Windows та Mac, а також пристроїв Android та iOS. Також доступні програми для деяких інших пристроїв. Виберіть правильне програмне забезпечення для свого пристрою, а потім дотримуйтесь інструкцій на екрані, щоб завантажити його на свій пристрій.

- Після того, як додаток встановлено, відкрийте його та на запит введіть реквізити для входу, які ви отримали, виконавши етап 2 цього процесу.

Це відкриє ваш додаток, і ви вже готовіпідключіться до VPN. У більшості VPN, включаючи ExpressVPN та NordVPN, ви зможете підключитися до їх мережі одним натисканням кнопки. Крім того, ви можете вибрати, до якого з їх серверів ви хочете підключитися або іншим чином налаштувати їх послугу відповідно до ваших потреб, використовуючи доступні налаштування та параметри.

Висновок

TOR - популярний онлайн-інструмент конфіденційностітому. Це чудовий та безкоштовний сервіс, який пропонує надійну службу захисту конфіденційності. Однак це не сервіс, який не має помилок, і про деякі вразливості слід пам’ятати користувачів. Як ми підкреслили в цій статті, вони включають недоліки програмного забезпечення, обмеження шифрування та припущення про те, що деякі правоохоронні органи можуть скористатись мережею TOR більше, ніж дозволяють. Ось чому ми пропонуємо, що якщо ви дійсно цінуєте свою конфіденційність в Інтернеті, доцільно використовувати TOR поряд із VPN, щоб дійсно підвищити вашу конфіденційність та безпеку в Інтернеті.

Ви користувач TOR? Чи мали ви особистий досвід будь-якої з вразливих ситуацій чи проблем із TOR, про які ми висвітлювали в цій статті? Ви намагалися використовувати VPN поряд із TOR для вирішення цих проблем? Яким був ваш досвід цього? Чи вважаєте ви поради в цій статті корисними? Ми завжди вітаємо думки та думки всіх наших читачів, то чому б не поділитися ними з нами, використовуючи поле для коментарів нижче?

Як отримати безкоштовну VPN на 30 днів

Якщо вам потрібен VPN на короткий час, наприклад, подорожуючи, ви можете безкоштовно отримати наш топ-рейтинг VPN. ExpressVPN включає 30-денну гарантію повернення грошей. Вам потрібно буде заплатити за підписку, це факт, але це дозволяє повний доступ протягом 30 днів, а потім ви скасуєте повне повернення коштів. Їх політика щодо скасування без запитань відповідає його назві.

Коментарі