أصبحت شبكة WiFi العامة شائعة بشكل استثنائي. يمكنك العثور على خدمة الواي فاي المجانية في معظم المطاعم والمطارات ومحطات الحافلات.

هناك أيضًا حقيقة أن هذه الشبكات موجودةيعتبر بشكل عام غير آمن وخطير لأن المعلومات الخاصة بك يمكن أن تسرق من قبل أي شخص يرغب في بذل جهد لسرقتها. من المرجح أن تكون الأداة التي يستخدمونها شبكة شم.

هذا يطرح السؤال ل ما هو الشم الشبكة وما هي الاستخدامات لذلك. ها هو.

شبكة الشم

الشم الشبكة هو أداة يمكن أن تراقبحركة مرور الشبكة ، وهي ليست أداة سيئة أو ضارة من تلقاء نفسها. لديها الكثير من الاستخدامات الأخلاقية أيضًا ، وهناك شبكة شم شعبية تسمى Wireshark مفتوحة المصدر ومتاحة للاستخدام من قبل أي شخص. هناك مجموعة كاملة من المتشممون للشبكات الأخرى ، ويقدم كل منهم مجموعة من الميزات.

الاستخدامات

بشكل عام ، يمكن لفائف الشبكة فحص البياناتقادم من أي جهاز على شبكة ، ما هو البروتوكول الذي تم استخدامه لنقل حركة المرور ، والبيانات التي يتم إرسالها ، مثل طلبات الشبكة ، وأحيانًا يمكنه حتى عرض كلمات المرور. هذه هي الطريقة التي يقوم بها شخص ما باختراق نظام آخر على الشبكة.

يمكن لشم الشبكة أن يقول أيضًا ، على سبيل المثال ،أي نظامين على الشبكة يتحدثان مع بعضهما البعض عبر تطبيق الدردشة عبر LAN. في العادة ، يعد استخدام الأدوات المشفرة للاتصال رادعًا معقولًا لذلك. هناك طريقة أخرى لحماية نفسك وهي استخدام VPN يمكنه تشفير حركة المرور.

كما ذكرنا من قبل ، فإن متتبع الشبكة ليس كذلكبالضرورة شيء سيء. كل هذا يتوقف على كيفية استخدامه ، وغالبًا ما يستخدمه مسؤولو الشبكات لمراقبة وتسجيل حركة المرور في إعدادات الأمان العالية المغلقة حيث يجب حماية نقل المعلومات والوصول إليها عن كثب. يمكن أن تشمل الاستخدامات الأخرى مراقبة استخدام الشبكة ، على سبيل المثال ، أي جهاز على الشبكة يستهلك عرض النطاق الترددي المفرط أو للتحقق من مدى أمان جدار الحماية.

شبكة المتشممون الشعبية

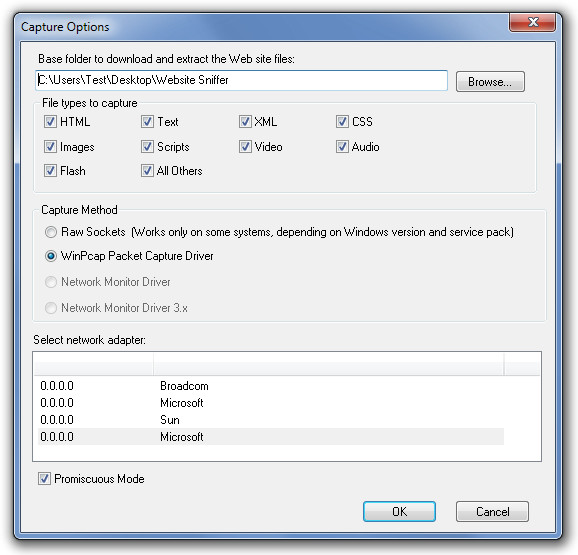

Wireshark هي واحدة من أكثر شبكات الشم شعبيةمتاح لنظام التشغيل Windows و MacOS. يمكن لمستخدمي Linux استخدام أدوات مثل TCPDUMP. قد تتخصص بعض الأدوات المتاحة في استنشاق نوع معين من حركة المرور الخاصة بي ولا أفعل كل ما يفعله Wireshark. بعض الأدوات الأخرى هي كما يلي ؛

- قابيل وهابيل

- CloudShark

- محلل شبكة مجاني

- أدوات الملكية الفكرية

- محلل رسائل مايكروسوفت

- NetworkMiner

- منيبيك

- PRTG

على شبكة عامة ، مثل شبكة WiFi عامةشبكة في المطار أو مقهى ، يمكن لأي شخص تشغيل شبكة الشم. قد تتمكن بروتوكولات الأمان التي تستخدمها الشبكة ، ومسؤول الشبكة من اكتشاف وقت استخدام متشمم الشبكة ، لكن من غير المحتمل أن يستخدم المقهى هذا الأمان العالي أو يستخدم أي شخص لديه هذا المستوى من الكفاءة. قد تكون المطارات أكثر يقظة ولكنك لا تزال غير قادر على الاعتماد عليها.

ويمكن أيضا أن تستخدم شبكة الشم على القطاع الخاصقدمت شبكة شخص لديه حق الوصول إليها. إذا كنت تشك في أن مكان عملك قد يستخدم متشمم شبكة ، فلا يمكنك فعل الكثير حيال ذلك إلا كن حذراً بشأن مواقع الويب التي تزورها. على الشبكة المنزلية الخاصة بك ، فقط شخص لديه حق الوصول إلى الشبكة ، وهو متصل حاليًا بالشبكة ويقوم بتشغيل متشمم عليها ، اسأل أمي.

تعليقات