استنشاق الحزمة هو نوع عميق من الشبكةتحليل يتم فيه فك ترميز تفاصيل حركة مرور الشبكة. إنها واحدة من أهم مهارات استكشاف الأخطاء وإصلاحها التي يجب أن يمتلكها مسؤول الشبكة. تحليل حركة مرور الشبكة مهمة معقدة. من أجل التعامل مع الشبكات غير الموثوق بها ، لا يتم إرسال البيانات في دفق مستمر واحد. بدلاً من ذلك ، يتم تقطيعه إلى أجزاء يتم إرسالها بشكل فردي. ينطوي تحليل حركة مرور الشبكة على القدرة على جمع حزم البيانات هذه وإعادة تجميعها في شيء ذي معنى. هذا ليس شيئًا يمكنك القيام به يدويًا حتى يتم إنشاء متشمم الحزمة ومحللات الشبكة. اليوم ، نلقي نظرة على سبعة من أفضل المتشممون للحزم ومحللات الشبكات.

لقد بدأنا رحلة اليوم من خلال منحكبعض المعلومات الأساسية حول ما المتشممون الحزمة. سنحاول تحديد الفرق - أو إذا كان هناك فرق - بين جهاز استشعار الحزمة ومحلل الشبكة. سننتقل بعد ذلك إلى جوهر موضوعنا وليس فقط لقائمة ولكن نراجع أيضًا باختصار كل واحد من اختياراتنا السبع. ما لدينا من أجلك هو مجموعة من أدوات واجهة المستخدم الرسومية وأدوات سطر الأوامر التي تعمل على أنظمة تشغيل مختلفة.

بعض الكلمات حول حزم المتشممون ومحللو الشبكات

لنبدأ بتسوية شيء ما. من أجل هذه المقالة ، سنفترض أن متشمم الحزمة ومحللي الشبكات متشابهان. يجادل البعض بأنهم مختلفون وقد يكونون على حق. لكن في سياق هذا المقال ، سننظر إليهما معًا ، وذلك أساسًا لأنه على الرغم من أنهما قد يعملان بشكل مختلف - لكن هل يعملان بالفعل؟ - يخدمان نفس الغرض.

حزم الشم عادة ما تفعل ثلاثة أشياء. أولاً ، يلتقطون جميع حزم البيانات عند دخولهم أو الخروج من واجهة الشبكة. ثانياً ، يطبقون عوامل تصفية اختياريًا لتجاهل بعض الحزم وحفظها على القرص. ثم يقومون بإجراء بعض أشكال تحليل البيانات الملتقطة. في هذه الوظيفة الأخيرة من المتشممون الحزمة ، هم الأكثر اختلافًا.

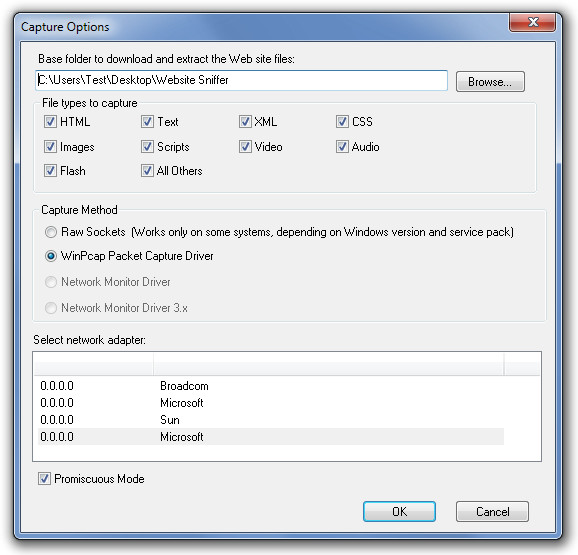

لالتقاط الفعلي لحزم البيانات ، أكثرأدوات استخدام وحدة خارجية. الأكثر شيوعًا هي libpcap على أنظمة Unix / Linux و Winpcap على Windows. ليس عليك عادة تثبيت هذه الأدوات لأنها عادة ما تكون مثبتة من قبل مثبتات الأدوات المختلفة.

شيء مهم آخر يجب معرفته هو أن الحزمةالمتشممون - حتى الأفضل - لن يفعلوا كل شيء من أجلك. إنها مجرد أدوات. إنه يشبه المطرقة التي لا تقود أي مسمار بمفرده. لذلك ، تحتاج إلى التأكد من أنك تتعلم أفضل طريقة لاستخدام كل أداة. تتيح لك أداة حزم الحزمة رؤية حركة المرور ولكن الأمر متروك لك لاستخدام هذه المعلومات للعثور على المشكلات. كانت هناك كتب كاملة حول استخدام أدوات التقاط الحزمة. أنا ، ذات مرة ، درست لمدة ثلاثة أيام حول هذا الموضوع. أنا لا أحاول تثبيطك. أنا أحاول فقط ضبط توقعاتك.

كيفية استخدام حزمة الشم

كما أوضحنا ، سيتم التقاط متشمم الحزمةوتحليل حركة المرور. لذلك ، إذا كنت تحاول استكشاف مشكلة معينة - ولهذا السبب عادةً ما تستخدم هذه الأداة - فعليك أولاً التأكد من أن حركة المرور التي تلتقطها هي حركة المرور الصحيحة. تخيل موقفًا يشتكي فيه جميع المستخدمين من بطء تطبيق معين. في هذا النوع من المواقف ، قد يكون أفضل رهان هو التقاط حركة المرور من واجهة شبكة خادم التطبيق. قد تدرك بعد ذلك أن الطلبات تصل إلى الخادم بشكل طبيعي لكن الخادم يستغرق وقتًا طويلاً لإرسال الردود. هذا من شأنه أن يشير إلى مشكلة في الخادم.

إذا ، من ناحية أخرى ، ترى الخادمالاستجابة في الوقت المناسب ، ربما يعني أن المشكلة في مكان ما على الشبكة بين العميل والخادم. ستقوم بعد ذلك بنقل الحزمة الخاصة بك على أحد قفزة أقرب إلى العميل ومعرفة ما إذا تم تأخير الردود. إذا لم يكن الأمر كذلك ، فأنت تقترب أكثر من العميل ، وهكذا دواليك. ستصل في النهاية إلى المكان الذي تحدث فيه التأخيرات. وبمجرد تحديد موقع المشكلة ، تكون خطوة كبيرة أقرب إلى حلها.

الآن قد تتساءل كيف نجحنا في الالتقاطالحزم في نقطة محددة. الأمر بسيط للغاية ، فنحن نستفيد من ميزة معظم مفاتيح الشبكة التي تسمى النسخ المتطابق للمنفذ أو النسخ المتماثل. هذا هو خيار التكوين الذي سيكرر كل حركة المرور داخل وخارج منفذ تبديل معين إلى منفذ آخر على نفس التبديل. دعنا نقول أن الخادم الخاص بك متصل بالمنفذ 15 من المحول وأن المنفذ 23 من نفس المحول متاح. تقوم بتوصيل الحزمة الخاصة بك الشم إلى المنفذ 23 وتكوين التبديل لتكرار كل حركة المرور من المنفذ 15 إلى المنفذ 23. ما تحصل عليه نتيجة لذلك على المنفذ 23 هو صورة معكوسة - ومن ثم اسم النسخ المتطابق المنفذ - ما يمر عبر المنفذ 15.

أفضل حزمة المتشممون ومحللو الشبكات

الآن بعد أن فهمت بشكل أفضل ما الحزمةالمتشممون ومحللو الشبكات هم ، دعونا نرى ما هي أفضل سبعة يمكن أن نجدها. لقد حاولنا تضمين مزيج من أدوات سطر الأوامر وأدوات واجهة المستخدم الرسومية بالإضافة إلى تضمين أدوات تعمل على أنظمة تشغيل مختلفة. بعد كل شيء ، ليس كل مسؤولي الشبكة يقومون بتشغيل Windows.

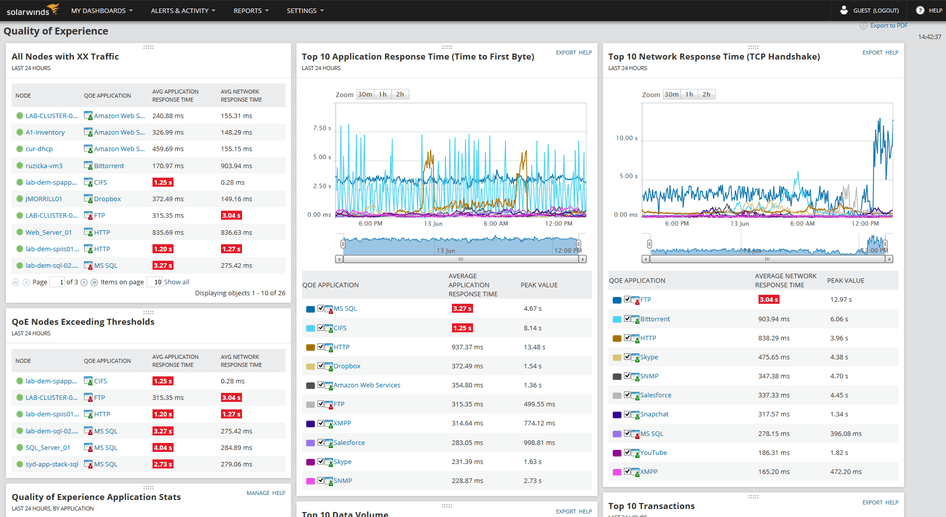

1. SolarWinds أداة فحص وتحليل الحزم العميقة (تجربة مجانية)

سولارويندز هو معروف عن العديد من الأدوات المجانية المفيدة وأحدث برامج إدارة الشبكات. تسمى إحدى أدواتها أداة فحص وتحليل الحزم العميقة. يأتي كجزء من المنتج الرئيسي لبرنامج SolarWinds ، مراقبة أداء الشبكة. يختلف تشغيلها تمامًا عن المزيد من متشمم الحزم "التقليدي" على الرغم من أنه يخدم غرضًا مشابهًا.

لتلخيص وظيفة الأداة: سوف يساعدك في العثور على سبب اختفاء الشبكة وحلها وتحديد التطبيقات المتأثرة وتحديد ما إذا كان البطء ناتج عن الشبكة أو أحد التطبيقات. سيستخدم البرنامج أيضًا تقنيات فحص الحزمة العميقة لحساب وقت الاستجابة لأكثر من مائة تطبيق. كما أنه سيصنف حركة مرور الشبكة حسب الفئة ، والأعمال مقابل الاجتماعية ، ومستوى المخاطر ، مما يساعدك على تحديد حركة المرور بخلاف الأعمال التي قد تحتاج إلى تصفية أو القضاء عليها بطريقة أخرى.

ولا تنسَ أن حزمة SolarWinds Deep Packetتأتي أداة الفحص والتحليل كجزء من Network Performace Monitor. NPM ، كما يطلق عليه في كثير من الأحيان جزء مثير للإعجاب من البرامج مع الكثير من المكونات التي يمكن تخصيص مقال كامل لها. إنه في جوهره حل متكامل لمراقبة الشبكة يجمع بين أفضل التقنيات مثل SNMP والتفتيش الدقيق للحزم لتوفير أكبر قدر ممكن من المعلومات حول حالة شبكتك. تأتي الأداة ، التي يتم تسعيرها بشكل معقول ، مع نسخة تجريبية مجانية مدتها 30 يومًا ، بحيث يمكنك التأكد من أنها تناسب احتياجاتك بالفعل قبل الالتزام بشرائها.

رابط التحميل الرسمي: https://www.solarwinds.com/topics/deep-packet-inspection

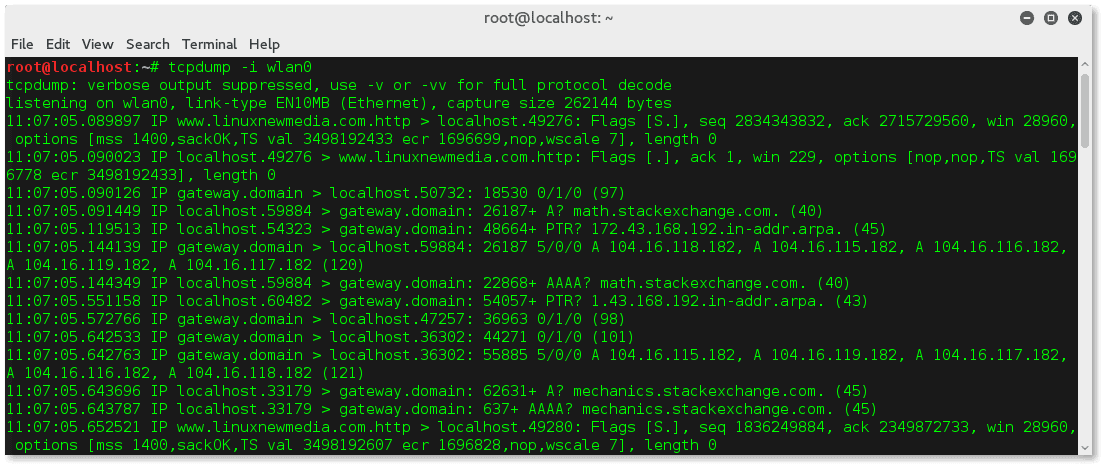

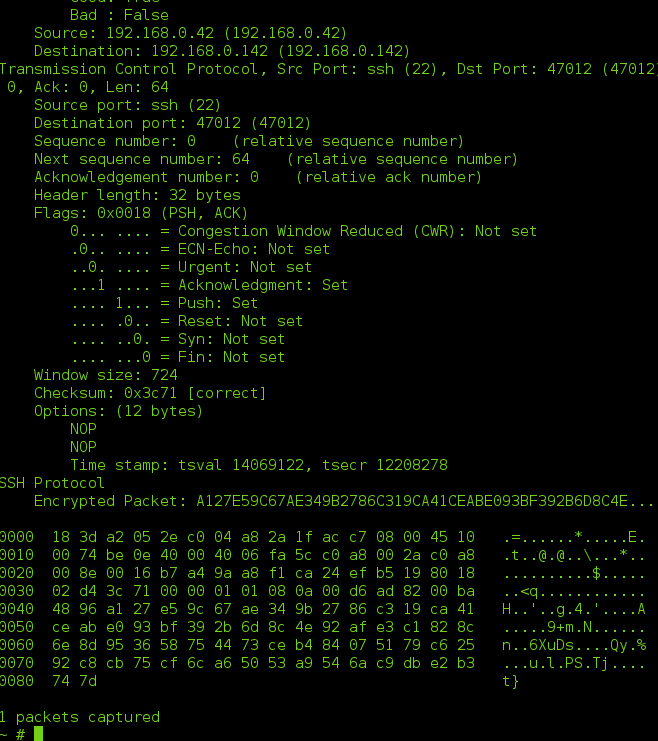

2. tcpdump

Tcpdump هو على الارجح شم الحزمة الأصلية. تم إنشاؤه في عام 1987. منذ ذلك الحين ، تم الحفاظ عليه وتحسينه ولكنه لم يتغير بشكل أساسي ، على الأقل طريقة استخدامه. تم تثبيته مسبقًا في كل نظام تشغيل يشبه Unix تقريبًا وأصبح المعيار الفعلي عندما يحتاج المرء إلى أداة سريعة لالتقاط الحزم. يستخدم Tcpdump مكتبة libpcap لالتقاط الحزمة الفعلية.

بشكل افتراضي. يلتقط tcpdump كل حركة المرور على الواجهة المحددة و "يفرغها" - ومن ثم اسمها - على الشاشة. يمكن أيضًا تفريغ أنبوب التفريغ في ملف الالتقاط وتحليله لاحقًا باستخدام واحد أو مجموعة من الأدوات المتاحة. إن مفتاح قوة tcpdump وفائدته هو إمكانية تطبيق جميع أنواع المرشحات وأنابيب الإخراج إلى grep - أداة مساعدة أخرى مشتركة لسطر الأوامر Unix - لمزيد من التصفية. يمكن لأي شخص لديه معرفة جيدة بـ tcpdump و grep و shell command الحصول عليه لالتقاط بدقة حركة المرور الصحيحة لأي مهمة تصحيح.

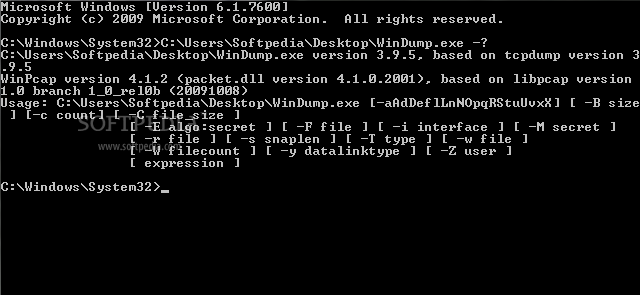

3. Windump

Windump هو في الأساس مجرد ميناء tcpdump لمنصة ويندوز. على هذا النحو ، فإنه يتصرف بنفس الطريقة. ليس من غير المألوف أن نرى مثل هذه المنافذ لبرامج الأدوات المساعدة الناجحة من منصة إلى أخرى. Windump هو تطبيق Windows ولكن لا تتوقع واجهة المستخدم الرسومية الهائلة. هذه أداة مساعدة لسطر الأوامر فقط. استخدام Windump ، لذلك ، هو في الأساس نفس استخدام نظيره Unix. خيارات سطر الأوامر هي نفسها والنتائج متطابقة تقريبًا. يمكن أيضًا حفظ الإخراج من Windump في ملف لتحليله لاحقًا باستخدام أداة تابعة لجهة خارجية.

اختلاف كبير واحد مع tcpdump هو أن Windumpليست مدمجة في ويندوز. يجب عليك تنزيله من موقع Windump. يتم تسليم البرنامج كملف قابل للتنفيذ ولا يتطلب أي تثبيت. ومع ذلك ، مثلما يستخدم tcpdump مكتبة libpcap ، يستخدم Windump Winpcap التي ، مثل معظم مكتبات Windows ، تحتاج إلى تنزيلها وتثبيتها بشكل منفصل.

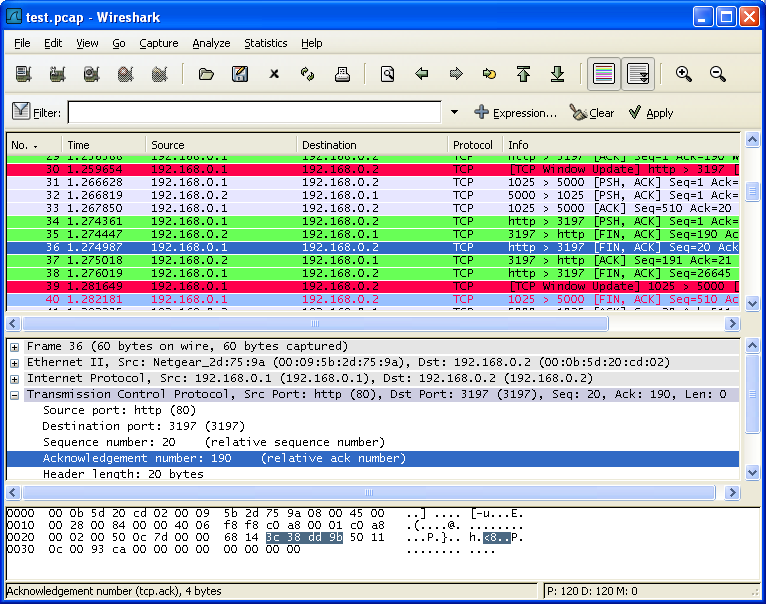

4. Wireshark

Wireshark هو المرجع في المتشممون. لقد أصبح المعيار الفعلي ومعظم الأدوات الأخرى تميل إلى تقليده. هذه الأداة لن تلتقط حركة المرور فحسب ، بل لها أيضًا قدرات تحليل قوية جدًا. قوية للغاية بحيث يستخدم العديد من المسؤولين tcpdump أو Windump لالتقاط حركة المرور إلى ملف ثم تحميل الملف في Wireshark للتحليل. هذه طريقة شائعة لاستخدام Wireshark عند بدء التشغيل ، تتم مطالبتك إما بفتح ملف pcap موجود أو بدء التقاط حركة المرور. تتمثل قوة Wireshark الأخرى في جميع المرشحات التي يتضمنها والتي تتيح لك التركيز بدقة على البيانات التي تهمك.

أن نكون صادقين تماما ، هذه الأداة لديها حادمنحنى التعلم لكنه يستحق التعلم. وسوف تثبت مرة لا تقدر بثمن ومرة أخرى. وبمجرد علمك بذلك ، ستتمكن من استخدامه في كل مكان حيث تم نقله إلى كل نظام تشغيل تقريبًا وهو مجاني ومفتوح المصدر.

5. tshark

تشارك هو نوع من مثل الصليب بين tcpdumpو Wireshark. هذا شيء رائع لأنهم بعض من أفضل المتشممون للحزم هناك. يشبه Tshark tcpdump لأنه أداة سطر أوامر فقط. لكن الأمر يشبه أيضًا Wireshark لأنه لا يقتصر على التقاط حركة المرور بل يحللها أيضًا. Tshark هو من نفس المطورين مثل Wireshark. إنها ، أكثر أو أقل ، إصدار سطر الأوامر من Wireshark. يستخدم نفس نوع التصفية الذي يستخدمه Wireshark ، وبالتالي يمكنه عزل حركة المرور التي تحتاج إلى تحليلها بسرعة.

ولكن لماذا ، قد تسأل ، هل يريد أحد؟إصدار سطر الأوامر من Wireshark؟ لماذا لا تستخدم Wireshark فقط ؛ من خلال واجهته الرسومية ، يجب أن يكون الاستخدام أكثر سهولة وتعلمًا؟ السبب الرئيسي هو أنه سيسمح لك باستخدامه على خادم غير واجهة المستخدم الرسومية.

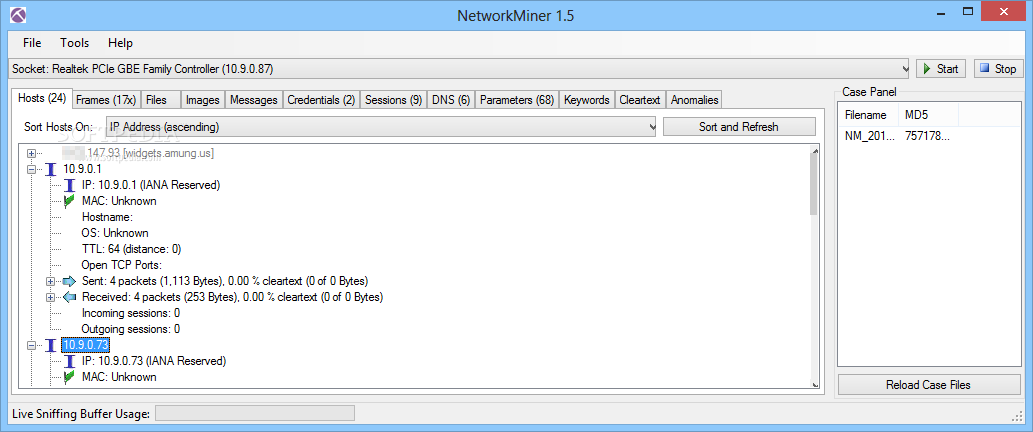

6. شبكة مينر

Network Miner هو أكثر من أداة الطب الشرعي أكثرمن حزمة الشم الحقيقي. سوف يتبع Network Miner دفق TCP وإعادة بناء محادثة بأكملها. انها حقا أداة واحدة قوية. يمكن أن تعمل في وضع عدم الاتصال حيث يمكنك استيراد بعض ملفات الالتقاط للسماح لشبكة Network Miner بالعمل بسحرها. هذه ميزة مفيدة حيث يعمل البرنامج على نظام Windows فقط. يمكنك استخدام tcpdump على Linux لالتقاط بعض حركة المرور و Network Miner على Windows لتحليلها.

شبكة مينر متاحة في نسخة مجانية ولكن ،للحصول على المزيد من الميزات المتقدمة مثل تحديد الموقع الجغرافي والبرمجة النصية المستندة إلى بروتوكول الإنترنت ، ستحتاج إلى شراء ترخيص مهني. هناك وظيفة أخرى متقدمة في الإصدار المحترف وهي إمكانية فك تشفير وتشغيل مكالمات VoIP.

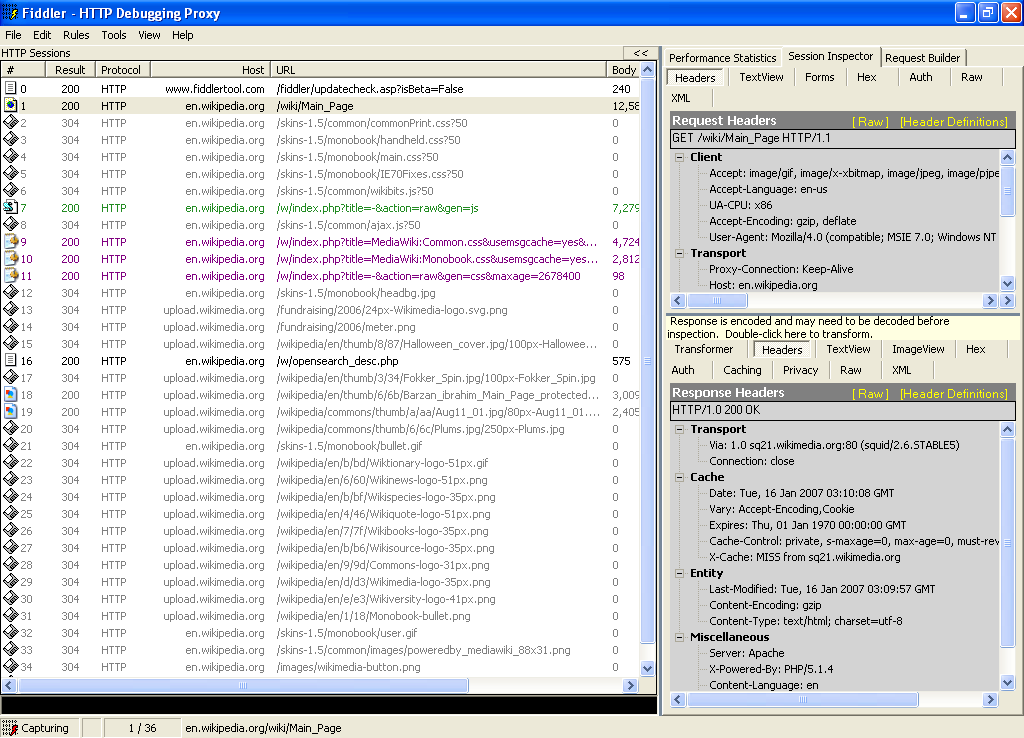

7. عازف الكمان (HTTP)

بعض من القراء أكثر دراية قديجادل بأن Fiddler ليس حزمة الشم ولا هو محلل شبكة. ربما تكون على حق ، لكننا شعرنا أنه يجب علينا إدراج هذه الأداة في قائمتنا لأنها مفيدة جدًا في العديد من المواقف. سوف Fiddler في الواقع التقاط حركة المرور ولكن ليس أي حركة المرور. أنها لا تعمل إلا مع حركة HTTTP. يمكنك أن تتخيل مدى أهميتها على الرغم من قيودها عندما تفكر في أن العديد من التطبيقات اليوم تعتمد على الويب أو تستخدم بروتوكول HTTP في الخلفية. ونظرًا لأن Fiddler لن يلتقط فقط حركة مرور المستعرض ولكن أيضًا حول أي HTTP ، فإنه مفيد للغاية في استكشاف الأخطاء وإصلاحها

الاستفادة من أداة مثل Fiddler على bonaمثل حزمة fide الشم ، على سبيل المثال ، Wireshark ، هو أنه تم تصميم Fiddler لفهم حركة مرور HTTP. على سبيل المثال ، سوف تكتشف ملفات تعريف الارتباط والشهادات. سيجد أيضًا البيانات الفعلية الواردة من التطبيقات المستندة إلى HTTP. Fiddler مجاني وهو متوفر لنظام التشغيل Windows فقط على الرغم من أنه يمكن تنزيل إصدارات بيتا لنظام التشغيل OS X و Linux (باستخدام إطار عمل Mono).

خاتمة

عندما ننشر قوائم مثل هذه ، فإننا في كثير من الأحيانسئل أي واحد هو الأفضل. في هذه الحالة بالذات ، إذا طُلب مني هذا السؤال ، فسوف يتعين علي الإجابة "جميعهم". إنها جميعها أدوات مجانية وكلها لها قيمتها. لماذا لا يكون كل منهم في متناول اليد والتعرف على كل واحد. عندما تصل إلى موقف تحتاج فيه إلى استخدامه ، فسيكون ذلك أسهل بكثير وفعال حتى أدوات سطر الأوامر لها قيمة هائلة. على سبيل المثال ، يمكن كتابتها وجدولة. تخيل أن لديك مشكلة تحدث في الساعة 2:00 صباحًا يوميًا. يمكنك جدولة مهمة لتشغيل tcpdump من Windump بين 1:50 و 2:10 وتحليل ملف الالتقاط في صباح اليوم التالي. لا حاجة للبقاء مستيقظين طوال الليل.

تعليقات