Čichání paketů je hluboký typ sítěanalýza, ve které jsou dekódovány podrobnosti síťového provozu, které mají být analyzovány. Je to jedna z nejdůležitějších dovedností pro odstraňování problémů, kterou by měl mít správce sítě. Analýza síťového provozu je složitý úkol. Aby bylo možné vypořádat se s nespolehlivými sítěmi, data se neposílají v jednom kontinuálním proudu. Místo toho se naseká na fragmenty odeslané jednotlivě. Analýza síťového provozu zahrnuje schopnost sbírat tyto pakety dat a znovu je sestavit do něčeho smysluplného. To není něco, co můžete udělat ručně, takže byly vytvořeny čtečky paketů a síťové analyzátory. Dnes se podíváme na sedm nejlepších čichačů paketů a síťových analyzátorů.

Začínáme dnešní cestou tím, že vám dámeněkteré základní informace o tom, co jsou pakety čichání. Pokusíme se zjistit, jaký je rozdíl - nebo pokud existuje rozdíl - mezi identifikátorem paketů a síťovým analyzátorem. Poté přejdeme k jádru našeho předmětu a nejen seznam, ale také stručně zkontrolujeme každý z našich sedmi tipů. Máme pro vás kombinaci nástrojů GUI a nástrojů příkazového řádku, které běží na různých operačních systémech.

Pár slov o paketových čichačích a síťových analyzátorech

Začněme tím, že něco vyřešíme. Pro účely tohoto článku budeme předpokládat, že čichače paketů a síťové analyzátory jsou stejné. Někteří budou argumentovat, že jsou odlišní a mohou mít pravdu. Ale v kontextu tohoto článku se na ně podíváme společně, hlavně proto, že i když by mohly fungovat odlišně - ale skutečně? - slouží stejnému účelu.

Packet Sniffers obvykle dělají tři věci. Nejprve zachytí všechny datové pakety při vstupu nebo výstupu ze síťového rozhraní. Za druhé volitelně aplikují filtry, aby ignorovaly některé pakety a uložily jiné na disk. Poté provedou nějakou formu analýzy zachycených dat. Právě v této poslední funkci čichačů paketů se liší nejvíce.

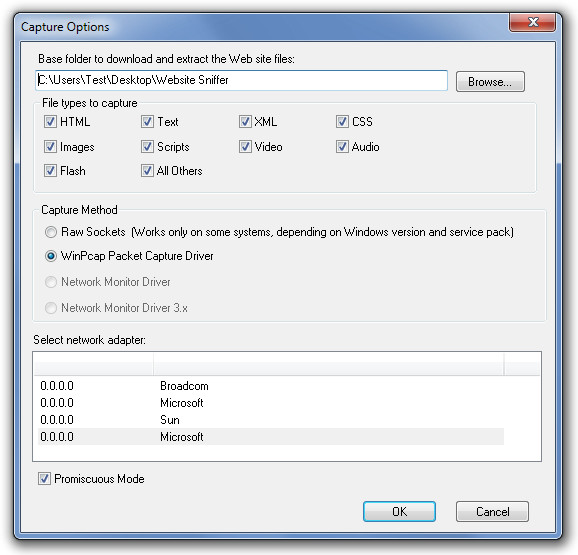

Pro skutečné zachycení datových paketů nejvícenástroje používají externí modul. Nejběžnější jsou libpcap v systémech Unix / Linux a Winpcap v systému Windows. Tyto nástroje obvykle nebudete muset instalovat, protože jsou obvykle nainstalovány různými instalačními nástroji.

Další důležitou věcí je vědět, že paketSniffers - i ten nejlepší - pro vás neudělá všechno. Jsou to jen nástroje. Je to jako kladivo, které samo o sobě nehoní žádný hřebík. Proto se musíte ujistit, že se naučíte, jak nejlépe používat každý nástroj. Čtečka paketů vám pouze umožní vidět provoz, ale je jen na vás, abyste tyto informace použili k nalezení problémů. Existují celé knihy o používání nástrojů pro zachytávání paketů. Já sám jsem jednou absolvoval třídenní kurz na toto téma. Nesnažím se vás odradit. Snažím se jen splnit vaše očekávání.

Jak používat paket Sniffer

Jak jsme vysvětlili, zachytí se paketový sniffera analyzovat provoz. Pokud se tedy pokoušíte vyřešit konkrétní problém - což je obvykle důvod, proč byste takový nástroj používali - musíte se nejprve ujistit, že provoz, který zachytíte, je správný. Představte si situaci, kdy si všichni uživatelé stěžují, že konkrétní aplikace je pomalá. V takovém případě je nejlepší zachytit provoz na síťovém rozhraní aplikačního serveru. Možná si pak uvědomíte, že požadavky přicházejí na server normálně, ale odeslání odpovědí trvá dlouho. To by naznačovalo problém se serverem.

Pokud naopak vidíte servervčasná reakce, možná to znamená, že problém je někde v síti mezi klientem a serverem. Pak byste přesunuli váš paket čichající o jeden směr blíže ke klientovi a zjistili, zda jsou odpovědi zpožděny. Pokud tomu tak není, přesunete více hopu blíže ke klientovi atd. A tak dále. Nakonec se dostanete na místo, kde dojde ke zpoždění. A jakmile určíte umístění problému, jste o velký krok blíže k jeho vyřešení.

Nyní se možná ptáte, jak se nám podaří zachytitpakety v určitém bodě. Je to docela jednoduché, využíváme funkce většiny síťových přepínačů, které se nazývají zrcadlení portů nebo replikace. Toto je možnost konfigurace, která replikuje veškerý provoz dovnitř a ven z konkrétního portu přepínače na jiný port na stejném přepínači. Řekněme, že váš server je připojen k portu 15 přepínače a je k dispozici port 23 stejného přepínače. Připojíte čtečku paketů k portu 23 a nakonfigurujete přepínač tak, aby replikoval veškerý provoz z portu 15 na port 23. Výsledkem, který získáte na portu 23, je zrcadlový obraz - odtud název zrcadlení portu - toho, co prochází portem 15.

Nejlepší paketové čichače a síťové analyzátory

Nyní, když lépe pochopíte, jaký paketčichače a síťové analyzátory jsou, pojďme se podívat, jaké sedm nejlepších můžeme najít. Pokusili jsme se zahrnout kombinaci nástrojů příkazového řádku a GUI a také nástrojů běžících na různých operačních systémech. Konec konců, ne všichni správci sítě používají systém Windows.

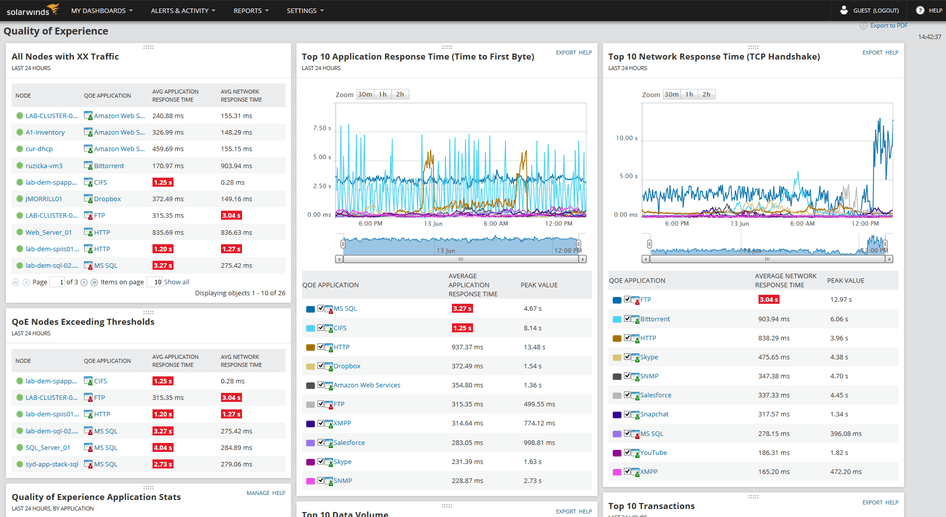

1. Nástroj pro inspekci a analýzu hlubokých paketů SolarWinds (ZKUŠEBNÍ VERZE ZDARMA)

SolarWinds je známý pro mnoho užitečných bezplatných nástrojů ajeho nejmodernější software pro správu sítě. Jeden z jeho nástrojů se nazývá Nástroj pro hloubkovou kontrolu a analýzu paketů. Přichází jako součást stěžejního produktu SolarWinds, monitoru výkonu sítě. Jeho provoz je zcela odlišný od „tradičních“ čichačů paketů, i když slouží podobnému účelu.

Shrnutí funkčnosti nástroje: pomůže vám najít a vyřešit příčinu latence sítě, identifikovat ovlivněné aplikace a zjistit, zda je síť nebo aplikace způsobena zpomalením. Software také použije techniky hloubkové kontroly paketů k výpočtu doby odezvy pro více než dvanáct set aplikací. Rovněž klasifikuje síťový provoz podle kategorie, firmy vs. sociální úrovně a úrovně rizika, což vám pomůže identifikovat neobchodní provoz, který může být nutné filtrovat nebo jinak eliminovat.

A nezapomeňte na Deep Packet SolarWindsNástroj pro inspekci a analýzu je součástí programu Network Performanceace Monitor. NPM, jak se často nazývá, je působivým kusem softwaru s tolika součástmi, že mu může být věnován celý článek. Jádrem je kompletní řešení pro monitorování sítě, které kombinuje nejlepší technologie, jako je SNMP a hloubková kontrola paketů, aby poskytla co nejvíce informací o stavu vaší sítě. Tento nástroj, který je za rozumnou cenu, je dodáván s 30denní bezplatnou zkušební verzí, takže se můžete ujistit, že opravdu vyhovuje vašim potřebám, než se rozhodnete jej zakoupit.

Oficiální odkaz ke stažení: https://www.solarwinds.com/topics/deep-packet-inspection

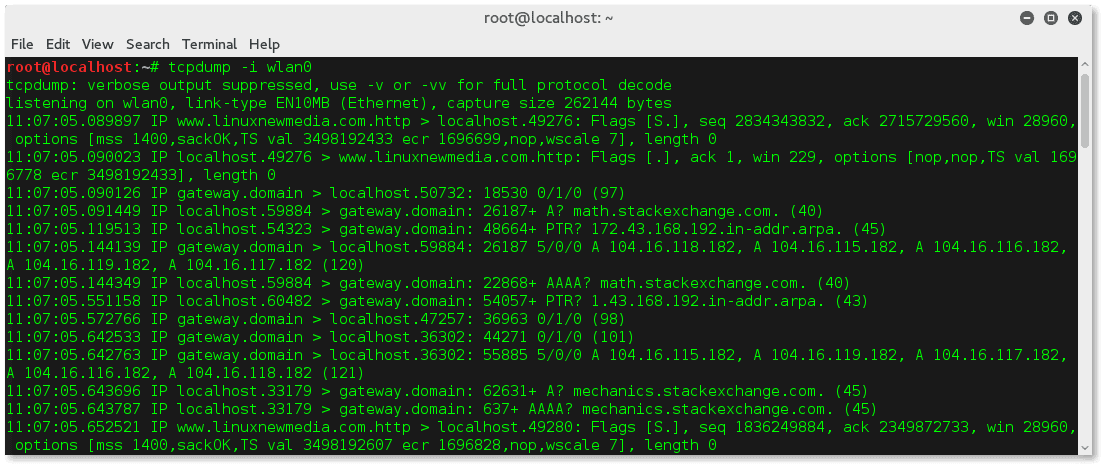

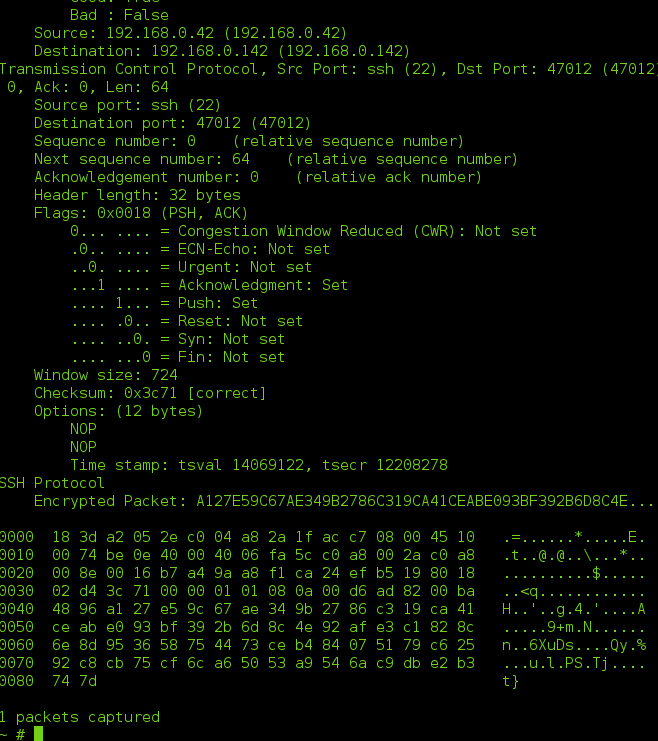

2. tcpdump

Tcpdump je pravděpodobně THE originální packet sniffer. Byl vytvořen již v roce 1987. Od té doby byl udržován a vylepšován, ale v podstatě zůstává nezměněn, alespoň způsob, jakým se používá. Je předinstalován prakticky ve všech operačních systémech podobných Unixu a stal se de-facto standardem, když člověk potřebuje rychlý nástroj k zachycení paketů. Tcpdump používá knihovnu libpcap pro skutečné zachycení paketů.

Ve výchozím stavu. tcpdump zachytí veškerý provoz na zadaném rozhraní a „vypíše“ jej - odtud jeho název - na obrazovku. Výpis může být také převeden do souboru pro zachycení a analyzován později pomocí jednoho - nebo kombinace - několika dostupných nástrojů. Klíčem k síle a užitečnosti tcpdump je možnost použít nejrůznější filtry a dát svůj výstup do grepu - další běžný nástroj příkazového řádku Unix - pro další filtrování. Někdo s dobrou znalostí tcpdump, grep a příkazového shellu může získat to, aby zachytil přesně ten správný provoz pro jakýkoli debugovací úkol.

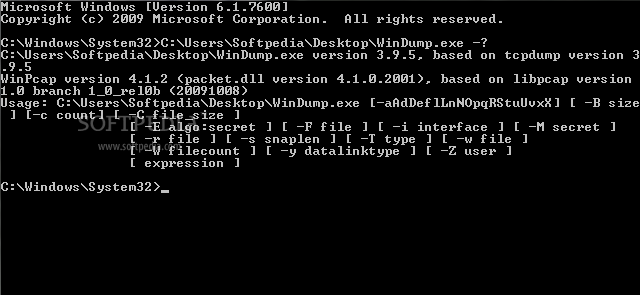

3. Windump

Windump je v podstatě pouze port tcpdumpplatforma Windows. Jako takový se chová téměř stejným způsobem. Není neobvyklé vidět takové porty úspěšných obslužných programů z jedné platformy na druhou. Windump je aplikace pro Windows, ale neočekávejte fantastické GUI. Toto je pouze obslužný program příkazového řádku. Použití Windumpu je tedy v zásadě stejné jako použití jeho protějšku Unix. Možnosti příkazového řádku jsou stejné a výsledky jsou také téměř totožné. Výstup z Windump lze také uložit do souboru pro pozdější analýzu pomocí nástroje jiného výrobce.

Jeden hlavní rozdíl s tcpdump je ten Windumpnení zabudován do systému Windows. Budete si ji muset stáhnout z webu Windump. Software je dodáván jako spustitelný soubor a nevyžaduje žádnou instalaci. Avšak stejně jako tcpdump používá knihovnu libpcap, Windump používá Winpcap, který, stejně jako většina knihoven Windows, je třeba stáhnout a nainstalovat samostatně.

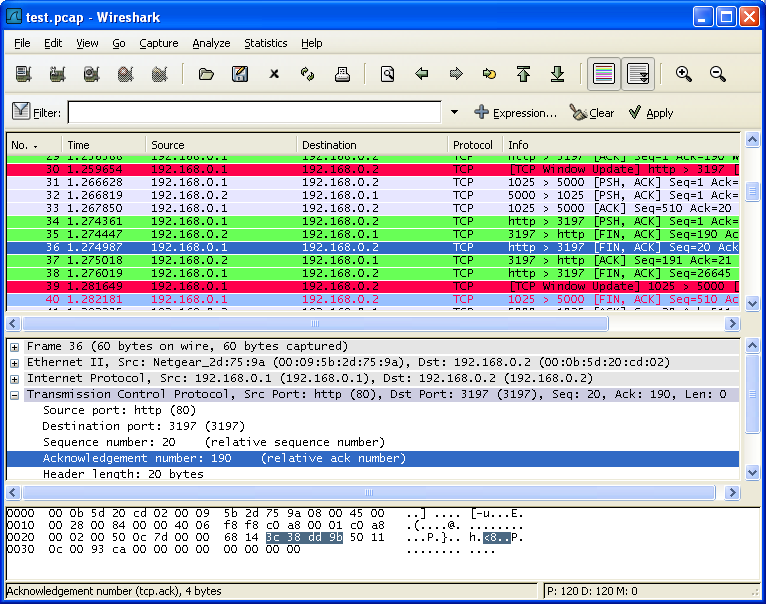

4. Wireshark

Wireshark je odkaz v čichačích paketů. Stala se de facto standardem a většina ostatních nástrojů ji má napodobující. Tento nástroj nejenže zachytí provoz, ale má také docela silné analytické schopnosti. Tak silný, že mnoho správců bude používat tcpdump nebo Windump k zachycení provozu do souboru a načíst soubor do Wireshark pro analýzu. Toto je běžný způsob použití Wireshark, že po spuštění budete vyzváni k otevření existujícího souboru pcap nebo k zahájení zachycení provozu. Další silnou stránkou Wiresharku jsou všechny filtry, které obsahuje, což vám umožní vyladit přesně data, která vás zajímají.

Abych byl upřímný, má tento nástroj strmýkřivka učení, ale stojí za to se ji naučit. Bude to znovu a znovu neocenitelné. A jakmile se to naučíte, budete jej moci používat všude, protože byl přenesen do téměř každého operačního systému a je zdarma a open-source.

5. tshark

Tshark je něco jako křížení mezi tcpdumpema Wireshark. To je skvělá věc, protože jsou to někteří z nejlepších tamních čichačů. Tshark je jako tcpdump v tom, že se jedná pouze o nástroj příkazového řádku. Ale je to také jako Wireshark v tom, že nejen zachycuje, ale také analyzuje provoz. Tshark je od stejných vývojářů jako Wireshark. Je to víceméně verze příkazového řádku Wireshark. Používá stejný typ filtrování jako Wireshark, a proto může rychle izolovat pouze provoz, který potřebujete analyzovat.

Ale proč byste se mohli zeptat, chtěl by někdo?verze příkazového řádku Wireshark? Proč nepoužívat jen Wireshark; s jeho grafickým rozhraním, musí být jednodušší používat a učit se? Hlavním důvodem je to, že by vám to umožnilo použití na serveru bez GUI.

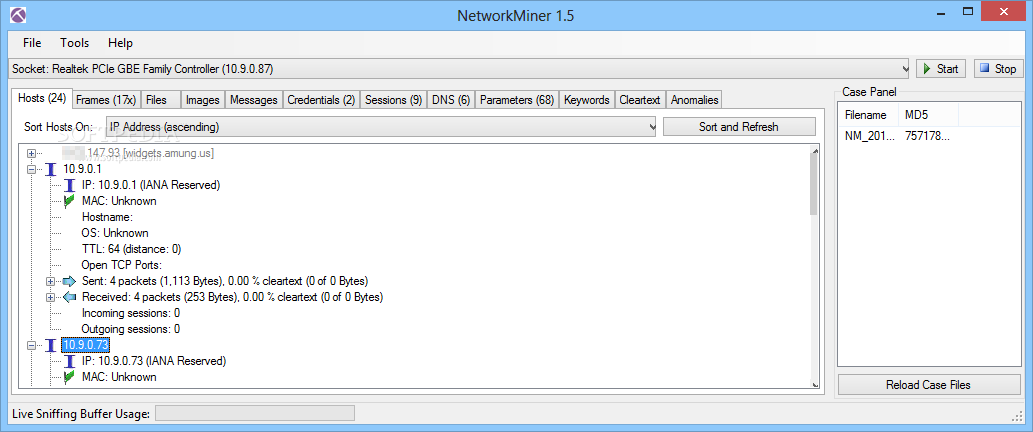

6. Network Miner

Network Miner je spíš forenzní nástrojnež opravdový sniffer. Network Miner bude sledovat proud TCP a rekonstruovat celou konverzaci. Je to opravdu jeden mocný nástroj. Může fungovat v režimu offline, kde byste importovali nějaký soubor pro zachycení, aby umožnil Network Miner zpracovat jeho kouzlo. Toto je užitečná funkce, protože software běží pouze na Windows. Můžete použít tcpdump v Linuxu k zachycení nějakého provozu a Network Miner ve Windows jej analyzovat.

Network Miner je k dispozici ve bezplatné verzi, ale,pro pokročilejší funkce, jako je geolokace a skriptování založené na IP, musíte si zakoupit licenci Profesional. Další vyspělou funkcí profesionální verze je možnost dekódovat a přehrávat VoIP hovory.

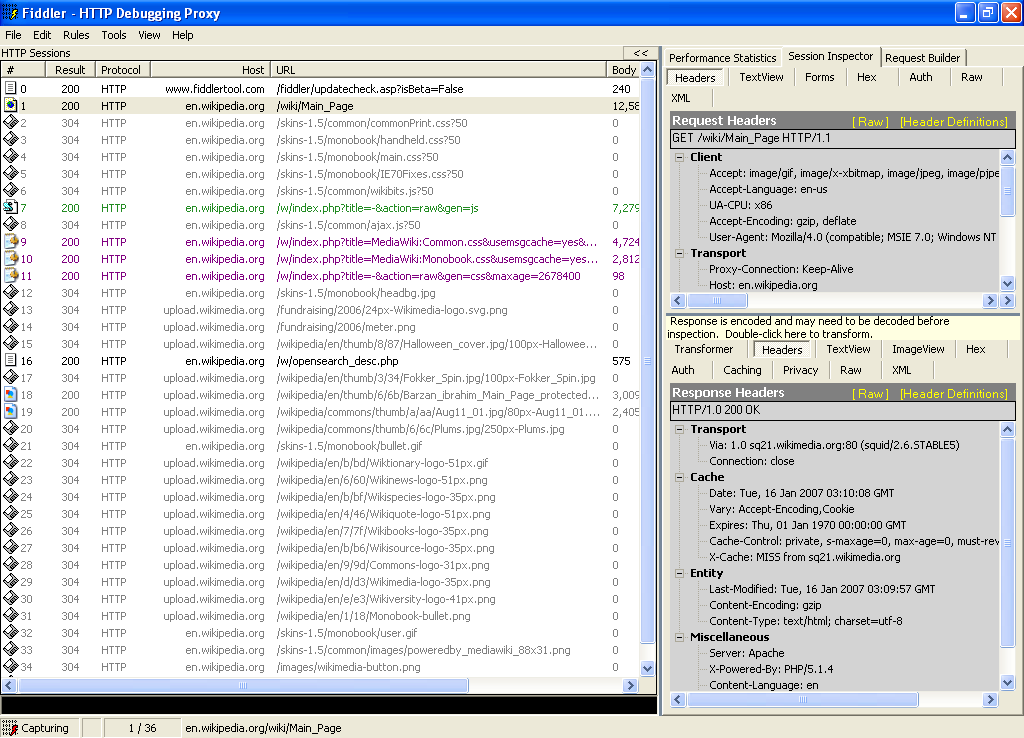

7. Fiddler (HTTP)

Někteří z našich vědomějších čtenářů by mohlitvrdí, že Fiddler není paketovým snifferem ani síťovým analyzátorem. Pravděpodobně mají pravdu, ale domnívali jsme se, že bychom tento nástroj měli zahrnout do našeho seznamu, protože je v mnoha situacích velmi užitečný. Šumař skutečně zachytí provoz, ale ne žádný. Funguje to pouze s přenosem HTTTP. Můžete si představit, jak hodnotné to může být i přes jeho omezení, když si uvědomíte, že tolik aplikací je dnes založeno na webu nebo používají protokol HTTP na pozadí. A protože Fiddler zachytí nejen provoz prohlížeče, ale také téměř jakýkoli HTTP, je velmi užitečný při řešení problémů

Výhoda nástroje, jako je houslista, v dobré vířeFide packet sniffer, jako například Wireshark, je, že Fiddler byl vytvořen tak, aby „porozuměl“ HTTP provozu. Například zjistí soubory cookie a certifikáty. Nalezne také aktuální data pocházející z aplikací založených na protokolu HTTP. Fiddler je zdarma a je k dispozici pouze pro Windows, i když si můžete stáhnout beta verze pro OS X a Linux (pomocí rámce Mono).

Závěr

Když zveřejňujeme seznamy, jako je tento, jsme častozeptal se, který je nejlepší. V této konkrétní situaci, pokud mi bude položena tato otázka, budu muset odpovědět „všichni z nich“. Všichni jsou bezplatnými nástroji a všichni mají svou hodnotu. Proč je nemáte všechny po ruce a seznamte se s každým z nich. Když se dostanete do situace, kdy je potřebujete použít, bude to mnohem snazší a efektivnější. Dokonce i nástroje příkazového řádku mají obrovskou hodnotu. Mohou být například skripty a naplánovány. Představte si, že máte problém, který se stane každý den ve 2:00. Úlohu byste mohli naplánovat tak, aby spustila tcpdump of Windump mezi 1:50 a 2:10 a analyzovala soubor pro snímání příští ráno. Není třeba zůstat celou noc.

Komentáře