Wireshark, který byl dříve známý jako Éterický, existuje již 20 let. Pokud to není nejlepší, je to určitě nejpopulárnější síťový čichací nástroj. Kdykoli vznikne potřeba analýzy paketů, jedná se často o běžný nástroj většiny správců. Nicméně, stejně dobré jako Wireshark může být, existuje mnoho alternativ tam venku. Někteří z vás se možná ptají, co je špatného Wireshark to by ospravedlňovalo jeho nahrazení. Abych byl upřímný, absolutně není nic špatného Wireshark a pokud už jste spokojeným uživatelem, vidím nedůvod, proč byste se měli změnit. Na druhou stranu, pokud jste na scéně nováčkem, může být dobrý nápad podívat se na to, co je k dispozici, než vyberete řešení. Abychom vám pomohli, sestavili jsme tento seznam těch nejlepších Wireshark alternativy.

Začneme zkoumáním pohledem Wireshark. Nakonec, pokud chceme navrhnout alternativy,můžeme alespoň trochu poznat produkt. Poté krátce probereme, jaké jsou pakety sniffers - nebo síťové analyzátory, jak jsou často nazývány -. Jelikož paketové čichače mohou být relativně složité, strávíme nějaký čas diskusí o tom, jak je používat. V žádném případě to není kompletní výukový program, ale měl by vám poskytnout dostatek informací o pozadí, aby bylo možné lépe ocenit nadcházející recenze produktů. Když už mluvíme o recenzích produktů, budeme mít další. Identifikovali jsme několik produktů značně odlišných typů, které by mohly být dobrou alternativou k Wireshark, a představíme ty nejlepší vlastnosti každého z nich.

O společnosti Wireshark

Před Wireshark, trh měl v podstatě jeden čichač paketů, který byl vhodně nazýván Čichat. Byl to vynikající produkt, který trpěljedna hlavní nevýhoda, jeho cena. Na konci 90. let byl tento produkt asi 1500 USD, což bylo více, než si mnozí mohli dovolit. Toto podnítilo vývoj Éterický jako volný a otevřený zdrojový paketový sniffer absolventem UMKC Gerald Combs kdo je stále hlavním správcem Wireshark o dvacet let později. Mluvte o vážném odhodlání.

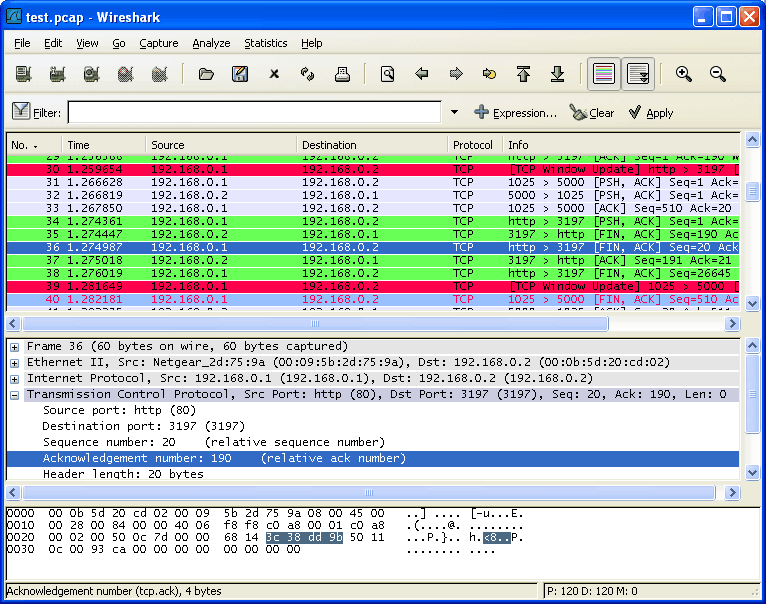

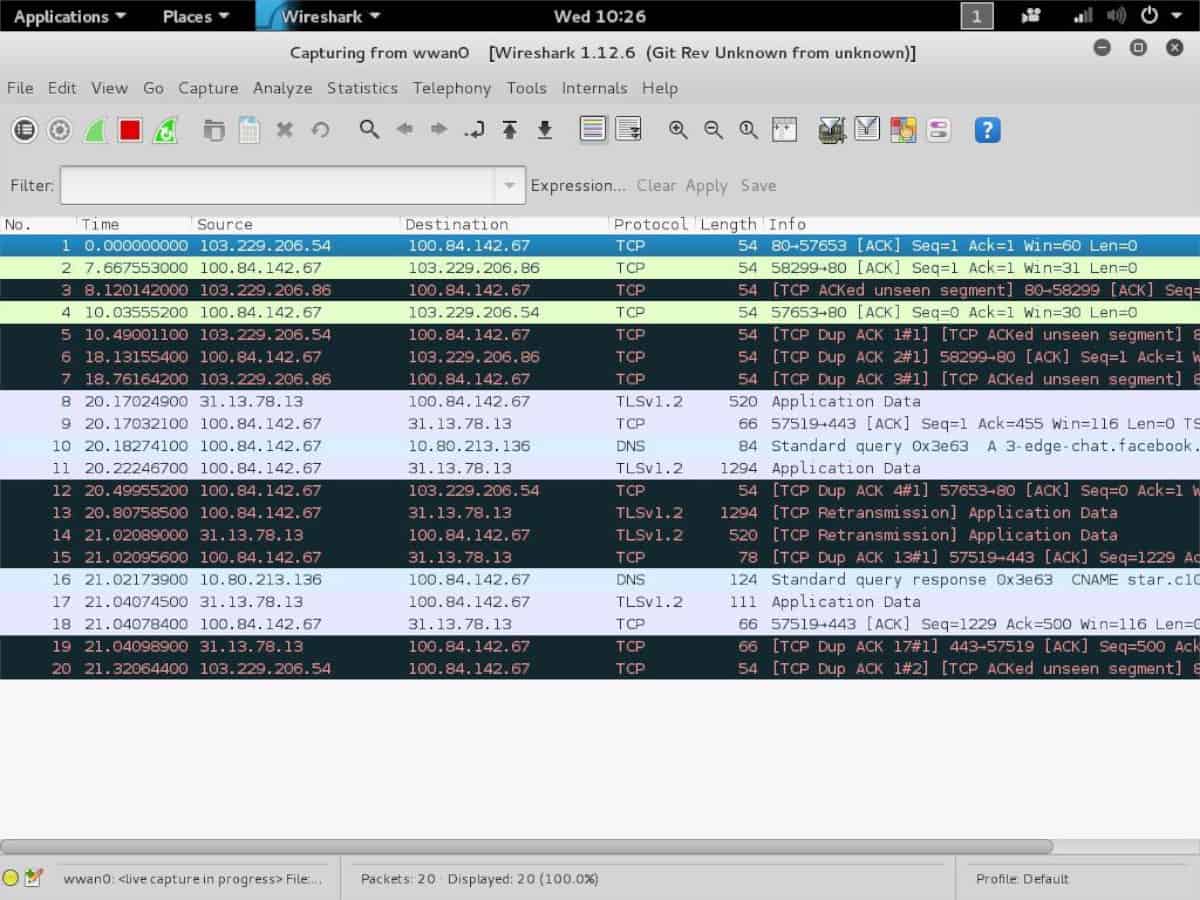

Dnes, Wireshark se stal odkazem v sniffers paketů. Jedná se o de-facto standard a většina ostatních nástrojů jej obvykle emuluje. Wireshark v zásadě dělá dvě věci. Nejprve zachycuje veškerý provoz, který vidí na svém rozhraní. Ale nekončí to, produkt má také docela silné analytické schopnosti. Možnosti analýzy nástroje jsou tak dobré, že není neobvyklé, že uživatelé používají jiné nástroje pro zachycení paketů a provádějí analýzu pomocí Wireshark. Toto je běžný způsob použití Wireshark že po spuštění budete vyzváni k otevření existujícího souboru pro zachycení nebo k zahájení provozu. Další síla Wireshark jsou všechny filtry, které obsahuje, což vám umožní vyladit přesně data, která vás zajímají.

O nástrojích pro analýzu sítě

Přestože je tato záležitost otevřena k debatěza čas tohoto článku předpokládáme, že pojmy „paketový sniffer“ a „síťový analyzátor“ jsou stejné. Někteří budou argumentovat, že se jedná o dva odlišné pojmy, a ačkoli mohou mít pravdu, podíváme se na ně společně, i když pouze kvůli jednoduchosti. Koneckonců, i když mohou fungovat jinak - ale skutečně? - slouží podobnému účelu.

Packet Sniffers v zásadě dělají tři věci. Nejprve zachytí všechny datové pakety při vstupu nebo výstupu ze síťového rozhraní. Za druhé volitelně aplikují filtry, aby ignorovaly některé pakety a uložily jiné na disk. Poté provedou nějakou formu analýzy zachycených dat. V této poslední funkci je většina rozdílů mezi výrobky.

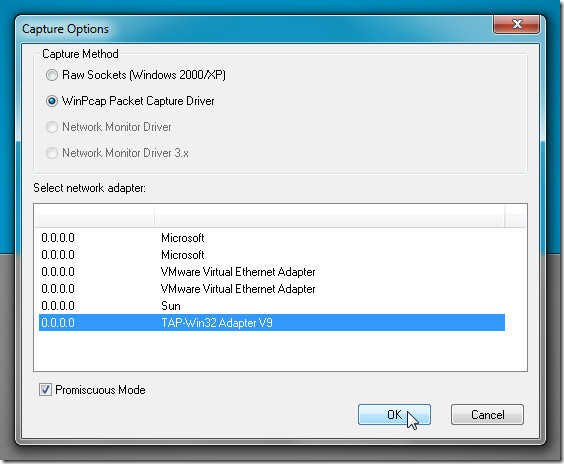

Většina paketů sniffers spoléhá na externí modulpro skutečné zachycení datových paketů. Nejběžnější jsou libpcap v systémech Unix / Linux a Winpcap v systému Windows. Tyto nástroje však obvykle nebudete muset instalovat, protože jsou obvykle nainstalovány instalačními programy paketového sniffera.

Další důležitou věcí, kterou je třeba vědět, je to dobréa užitečné, jak jsou, pakety Sniffers pro vás nebudou dělat vše. Jsou to jen nástroje. Můžete si je představit jako kladivo, které jednoduše nehet nehet sám. Musíte se ujistit, že se naučíte, jak nejlépe používat každý nástroj. Čtečka paketů vám umožní analyzovat provoz, který zaznamenává, ale záleží jen na vás, zda zachytí správná data a využijete je ve svůj prospěch. Byly napsány celé knihy o používání nástrojů pro zachytávání paketů. Jednou jsem absolvoval třídenní kurz na toto téma.

Použití paketu Sniffer

Jak jsme právě řekli, bude čichat paketůzachytit a analyzovat provoz. Proto pokud se pokoušíte vyřešit konkrétní problém - typické použití takového nástroje je první věcí, kterou musíte udělat, abyste se ujistili, že provoz, který zachytíte, je správný. Představte si případ, kdy si každý uživatel dané aplikace stěžuje, že je pomalá. V takovém případě by nejlepší bylo zachytit provoz na síťovém rozhraní aplikačního serveru, protože se zdá, že je ovlivněn každý uživatel. Možná si pak uvědomíte, že požadavky přicházejí na server normálně, ale odeslání odpovědí trvá dlouho. To by znamenalo spíše zpoždění na serveru než problém se sítí.

Na druhou stranu, pokud vidíte servervčasné reagování na požadavky by to mohlo znamenat, že problém je někde v síti mezi klientem a serverem. Pak byste přesunuli váš paket čichající o jeden směr blíže ke klientovi a zjistili, zda jsou odpovědi zpožděny. Pokud ne, přesunuli byste více hopu blíže ke klientovi atd. A tak dále. Nakonec se dostanete na místo, kde dojde ke zpoždění. A jakmile určíte umístění problému, jste o velký krok blíže k jeho vyřešení.

Uvidíme, jak se nám podaří zachytit paketykonkrétní bod sítě. Jeden jednoduchý způsob, jak toho dosáhnout, je využít funkce většiny síťových přepínačů zvaných zrcadlení portů nebo replikace. Tato možnost konfigurace bude replikovat veškerý provoz dovnitř a ven z konkrétního portu přepínače na jiný port na stejném přepínači. Pokud je například váš server připojen k portu 15 přepínače a je k dispozici port 23 stejného přepínače. Připojíte čtečku paketů k portu 23 a nakonfigurujete přepínač tak, aby replikoval veškerý provoz na port 15 a port 23 a zpět.

Nejlepší alternativy Wireshark

Teď, když lépe pochopíš, co Wireshark a další čichače paketů a síťové analyzátoryjsou, podívejme se, jaké alternativní produkty existují. Náš seznam obsahuje kombinaci nástrojů příkazového řádku a GUI a nástrojů běžících na různých operačních systémech.

1. Nástroj pro inspekci a analýzu hlubokých paketů SolarWinds (ZKUŠEBNÍ VERZE ZDARMA)

SolarWinds je známý svými nejmodernějšími nástroji pro správu sítě. Společnost existuje asi 20 let a přinesla nám několik skvělých nástrojů. Její vlajková loď se jmenovala Monitor výkonu sítě SolarWinds je většina uznána jako jeden z nejlepších nástrojů pro monitorování šířky pásma sítě. SolarWinds je také slavný výrobou hrstky vynikajících bezplatných nástrojů, z nichž každý řeší specifickou potřebu správců sítě. Dva příklady těchto nástrojů jsou Server SolarWinds TFTP a Pokročilá kalkulačka podsítě.

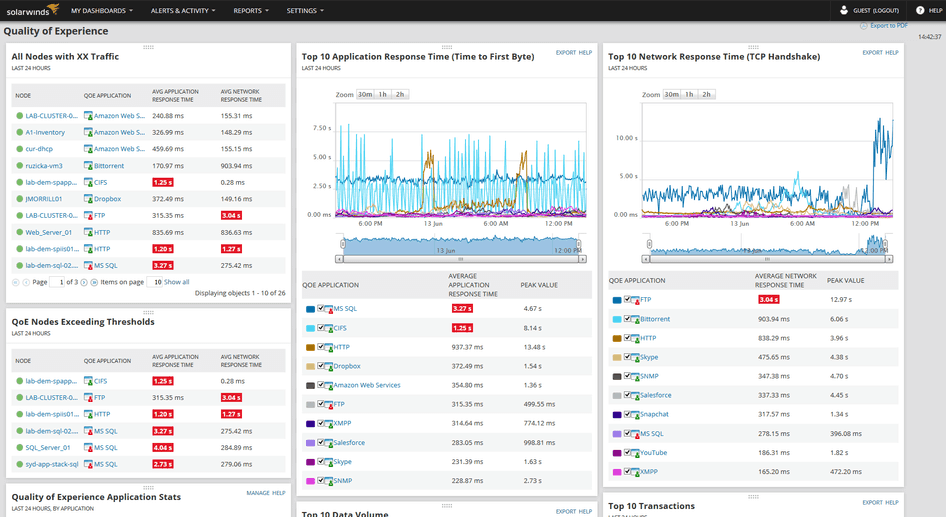

Jako potenciální alternativa k Wireshark- a možná jako nejlepší alternativa, protože se jedná o jiný nástroj -SolarWinds navrhuje Nástroj pro hloubkovou kontrolu a analýzu paketů. Přichází jako součást Monitor výkonu sítě SolarWinds. Jeho provoz je zcela odlišný od „tradičních“ čichů paketů, i když slouží podobnému účelu.

- Zkušební verze zdarma: Monitor výkonu sítě SolarWinds

- Oficiální odkaz ke stažení: https://www.solarwinds.com/network-performance-monitor/registration

The Nástroj pro hloubkovou kontrolu a analýzu paketů není ani packet sniffer, ani síťAnalyzátor vám však pomůže najít a vyřešit příčinu latence sítě, identifikovat ovlivněné aplikace a zjistit, zda je síť nebo aplikace způsobena zpomalením. Protože to slouží podobnému účelu jako Wireshark, cítili jsme, že si zaslouží být na tomto seznamu. Nástroj použije techniku hloubkové kontroly paketů k výpočtu doby odezvy pro více než dvanáct set aplikací. Rovněž bude klasifikovat síťový provoz podle kategorie (např. Obchodní vs. sociální) a úrovně rizika. To může pomoci identifikovat nepodnikatelský provoz, který by mohl mít prospěch z filtrování nebo nějakého ovládání nebo vyloučení.

The Nástroj pro hloubkovou kontrolu a analýzu paketů je nedílnou součástí Sledování výkonu sítě nebo NPM jak se často říká, což je samo o soběpůsobivý kus softwaru s tolika komponenty, že o něm mohl být napsán celý článek. Jedná se o kompletní řešení pro monitorování sítě, které kombinuje některé z nejlepších technologií, jako je SNMP a hloubková kontrola paketů, a poskytuje tak co nejvíce informací o stavu vaší sítě.

Ceny za Monitor výkonu sítě SolarWinds který zahrnuje Nástroj pro hloubkovou kontrolu a analýzu paketů začněte u 2 955 $ až pro 100 sledovaných prvkůa stoupá podle počtu sledovaných prvků. Tento nástroj má k dispozici 30denní bezplatnou zkušební verzi, takže se můžete ujistit, že opravdu vyhovuje vašim potřebám, než se rozhodnete jej zakoupit.

2. tcpdump

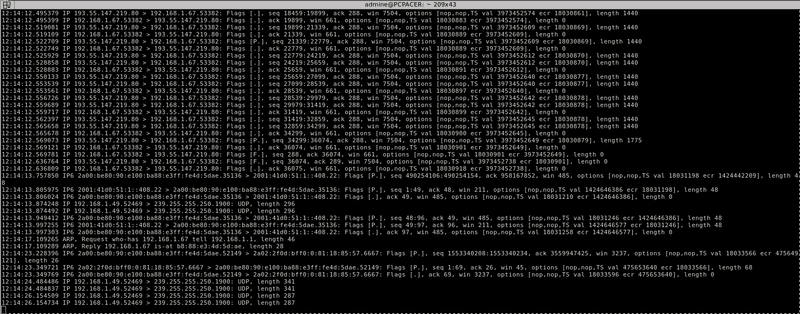

Tcpdump je pravděpodobně THE originální paket sniffer. Byl vytvořen již v roce 1987. To je před deseti lety Wireshark a ještě před Snifferem. Od svého počátečního uvolnění byl nástroj udržován a vylepšován, ale zůstává v podstatě nezměněn. Způsob, jakým se nástroj používá, se jeho vývojem příliš nezměnil. Je k dispozici pro instalaci prakticky na každém unixovém operačním systému a stal se de facto standardem pro rychlý nástroj pro zachycení paketů. Jako většina podobných produktů na platformách * nix, tcpdump používá knihovnu libpcap pro skutečné zachycení paketů.

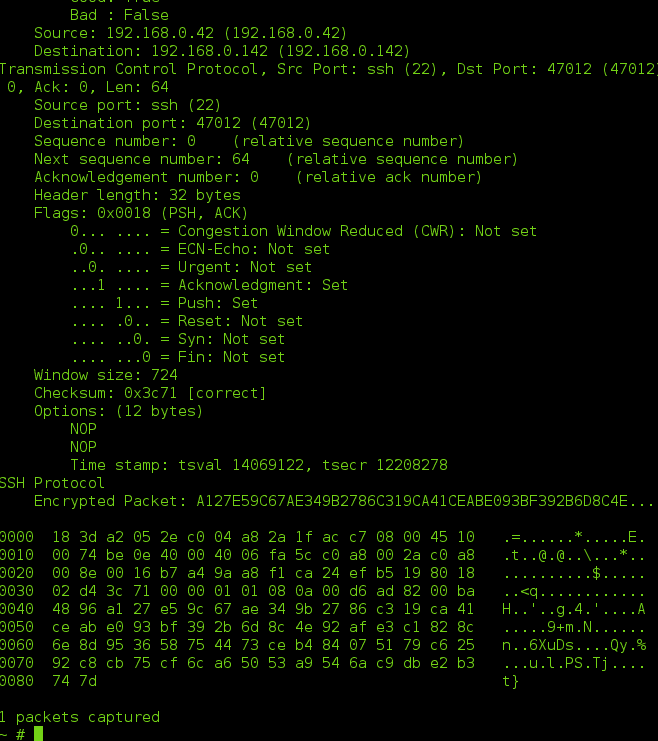

Výchozí operace tcpdump je relativně jednoduchý. Zachycuje veškerý provoz na zadaném rozhraní a „vypíše“ jej - odtud jeho název - na obrazovku. Jako standardní nástroj * nix můžete výstup zkopírovat do snímaného souboru, který bude analyzován později, pomocí analytického nástroje podle vašeho výběru. Ve skutečnosti není neobvyklé, že uživatelé zachytí provoz pomocí tcpdump pro pozdější analýzu ve Wireshark. Jeden z klíčů k tcpdumpSíla a užitečnost je možnostpoužít filtry a / nebo zanášet svůj výstup do grepu - další běžný obslužný program příkazového řádku * nix - pro další filtrování. Někdo, kdo zvládne tcpdump, grep a příkazový shell, může získat, aby zachytil přesně ten správný provoz pro jakýkoli debugovací úkol.

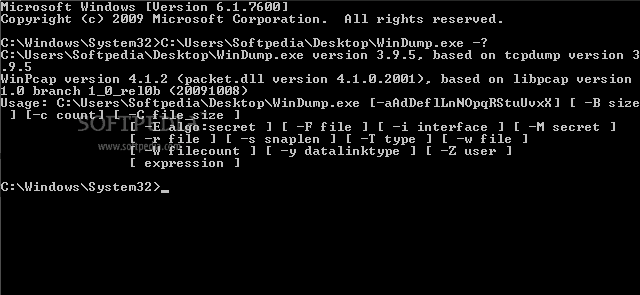

3. Windump

Ve zkratce, Windump je port tcpdump na platformu Windows. Jako takový se chová téměř stejným způsobem. To znamená, že do počítačů se systémem Windows přináší mnoho funkcí tcpdump. Windump může být aplikace pro Windows, ale neočekávejte fantastické GUI. Je to skutečně tcpdump na Windows a jako takový je to pouze příkazový řádek.

Použitím Windump je v podstatě stejný jako použití svého protějšku * nix. Možnosti příkazového řádku jsou téměř stejné a výsledky jsou také téměř totožné. Stejně jako tcpdump, výstup z Windump lze také uložit do souboru pro pozdější analýzu pomocí nástroje jiného výrobce. V počítačích se systémem Windows však grep obvykle není k dispozici, čímž se omezují možnosti filtrování nástroje.

Další důležitý rozdíl mezi tcpdump a Windump je to snadno dostupné z úložiště balíčků operačního systému. Budete si muset stáhnout software z Windump webová stránka. Je dodáván jako spustitelný soubor a nevyžaduje žádnou instalaci. Jedná se o přenosný nástroj, který lze spustit z USB klíče. Stejně jako tcpdump však používá knihovnu libpcap, Windump používá Winpcap, který je třeba samostatně stáhnout a nainstalovat.

4. Tshark

Můžete myslet Tshark jako kříženec mezi tcpdump a Wireshark ale ve skutečnosti je to více či méně verze příkazového řádku Wireshark. Je ze stejného vývojáře jako Wireshark. Tshark nese podobnost s tcpdump v tom, že se jedná pouze o nástroj příkazového řádku. Ale je to také jako Wireshark v tom, že nezachytí pouze provoz. Má také stejné výkonné analytické schopnosti jako Wireshark a používá stejný typ filtrování. Může tedy rychle izolovat přesný provoz, který potřebujete analyzovat.

Tshark vyvolává však jednu otázku. Proč by někdo chtěl verzi příkazového řádku Wireshark? Proč ne jen používat Wireshark? Většina správců - ve skutečnosti většina lidí - bysouhlasí s tím, že nástroje s grafickými uživatelskými rozhraními jsou obecně snadněji použitelné a naučitelné a intuitivnější a uživatelsky přívětivější. Není to tak, proč se grafické operační systémy staly tak populární? Hlavním důvodem, proč by si někdo vybral Tshark přes Wireshark je, když chtějí jen udělat rychlé zachycenípřímo na serveru pro účely odstraňování problémů. A pokud máte podezření na problém s výkonem na serveru, možná budete chtít upřednostnit použití nástroje bez GUI, protože to může být méně zdanění zdrojů.

5. Network Miner

Network Miner je spíše forenzním nástrojem než paketovým snifferemnebo síťový analyzátor. Tento nástroj bude sledovat tok dat TCP a může rekonstruovat celou konverzaci. Je to opravdu mocný nástroj pro hloubkovou analýzu provozu, i když ten, který může být těžké zvládnout. Nástroj může pracovat v režimu offline, kde by člověk importoval soubor pro zachycení - možná vytvořený pomocí jednoho z dalších zkontrolovaných nástrojů - a nechal jej Network Miner pracovat svou magii. Vzhledem k tomu, že software běží pouze na Windows, je možnost pracovat ze zachycovacích souborů výhodou. Mohli byste například použít tcpdump v systému Linux k zachycení určitého provozu a Network Miner ve Windows jej analyzovat.

Network Miner je k dispozici ve bezplatné verzi, ale pro vícepokročilé funkce, jako je geolokace na základě IP adresy a skriptování, musíte si zakoupit licenci Professional, která vás bude stát 900 USD. Další vyspělou funkcí profesionální verze je možnost dekódovat a přehrávat VoIP hovory.

6. Houslista

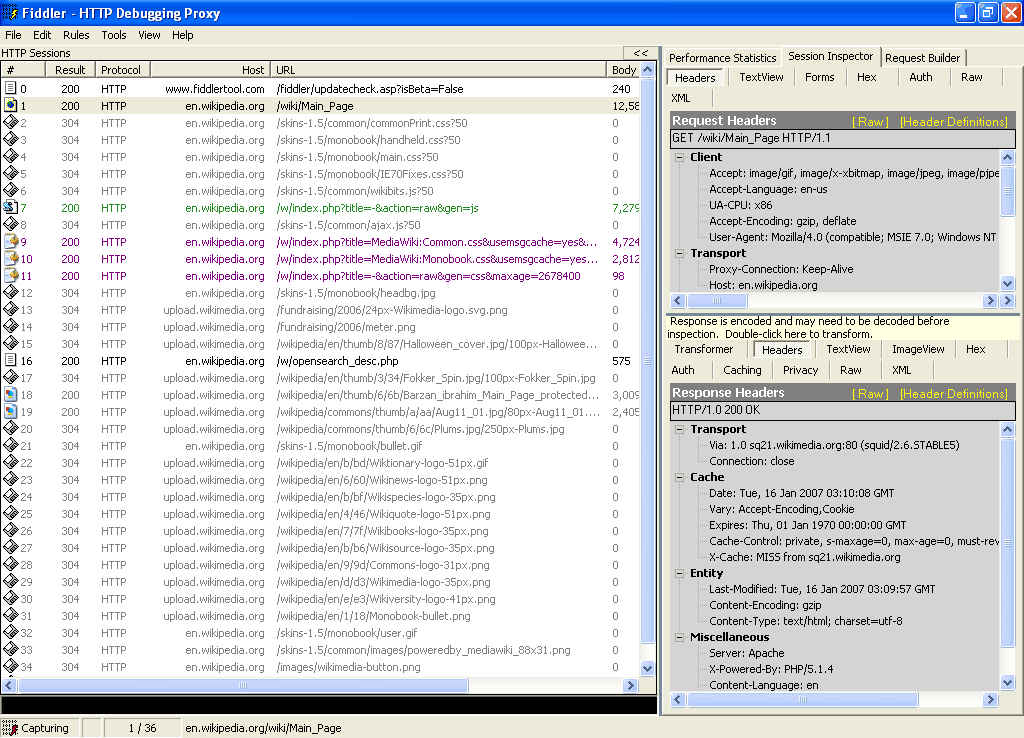

Někteří z našich čtenářů - konkrétně ti znalejší - budou v pokušení to tvrdit Houslista, naše poslední položka, není ani packet sniffer, anisíťový analyzátor. Upřímně řečeno, mohou mít velmi dobře pravdu, ale přesto jsme cítili, že bychom tento nástroj měli zahrnout do našeho seznamu, protože může být velmi užitečný v několika různých situacích.

Především dáme věci do pořádku, Houslista skutečně zachytí provoz. Nezachytí však žádný provoz. Bude fungovat pouze s provozem HTTP. Navzdory tomuto omezení, když si uvědomíte, že tolik aplikací je dnes založeno na webu nebo na pozadí používají protokol HTTP, je snadné zjistit, jak hodnotný může být například nástroj. A protože tento nástroj zachytí nejen provoz prohlížeče, ale také téměř jakýkoli HTTP, může být velmi užitečný při řešení různých typů aplikací.

Hlavní výhoda nástroje jako Houslista nad „opravdovým“ čichačem paketů jako je Wiresharkže byl vytvořen, aby „porozuměl“ provozu HTTP. Například zjistí soubory cookie a certifikáty. Nalezne také aktuální data pocházející z aplikací založených na protokolu HTTP. Houslista je zdarma a je k dispozici pouze pro Windows. Lze však stáhnout beta verze pro OS X a Linux (pomocí rámce Mono).

Komentáře