I lang tid har Linux haft et ry forsikkerhed gennem uklarhed. Brugere havde fordelen ved ikke at være det primære mål for hackere og behøvede ikke at bekymre sig. Denne kendsgerning er ikke længere gyldig, og i 2017 og 2018 så vi store skår af hackere, der udnytter Linux-fejl og fejl, og finder vanskelige måder at installere malware, vira, rootkits med mere.

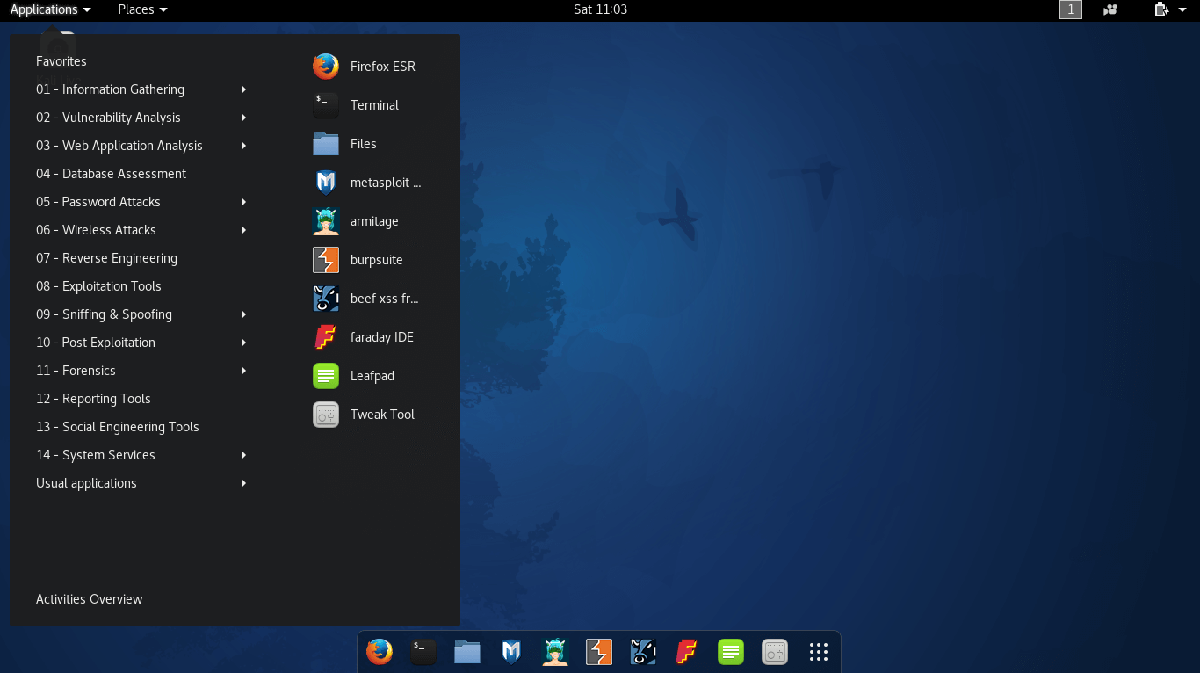

På grund af den nylige oversvømmelse af udnyttelse, malwareog andre dårlige ting, der skader Linux-brugere, har open source-samfundet reageret ved at øge sikkerhedsfunktionerne. Dette er stadig ikke nok, og hvis du bruger Linux på en server, er det en god ide at se på vores liste og lære måder, du kan forbedre sikkerheden på en Linux-server på.

1. Brug SELinux

SELinux, AKA Sikkerhedsforbedret Linux er ensikkerhedsværktøj, der er indbygget i Linux-kernen. Når den er aktiveret, kan den let håndhæve en sikkerhedspolitik, du vælger, som er et must for en bundsolid Linux-server.

Mange RedHat-baserede serveroperativsystemer kommermed SELinux aktiveret og konfigureret med temmelig gode standarder. Når det er sagt, understøtter ikke ethvert operativsystem SELinux som standard, så vi viser dig, hvordan du tænder det.

Bemærk: Snap-pakker kræver AppArmor, et alternativ til SELinux. Hvis du vælger at bruge SELinux på visse Linux-operativsystemer, er du muligvis ikke i stand til at bruge Snaps.

CentOS / RHEL

CentOS og RedHat Enterprise Linux leveres begge med SELinux-sikkerhedssystemet. Det er forudkonfigureret for god sikkerhed, så ingen yderligere instruktioner er nødvendige.

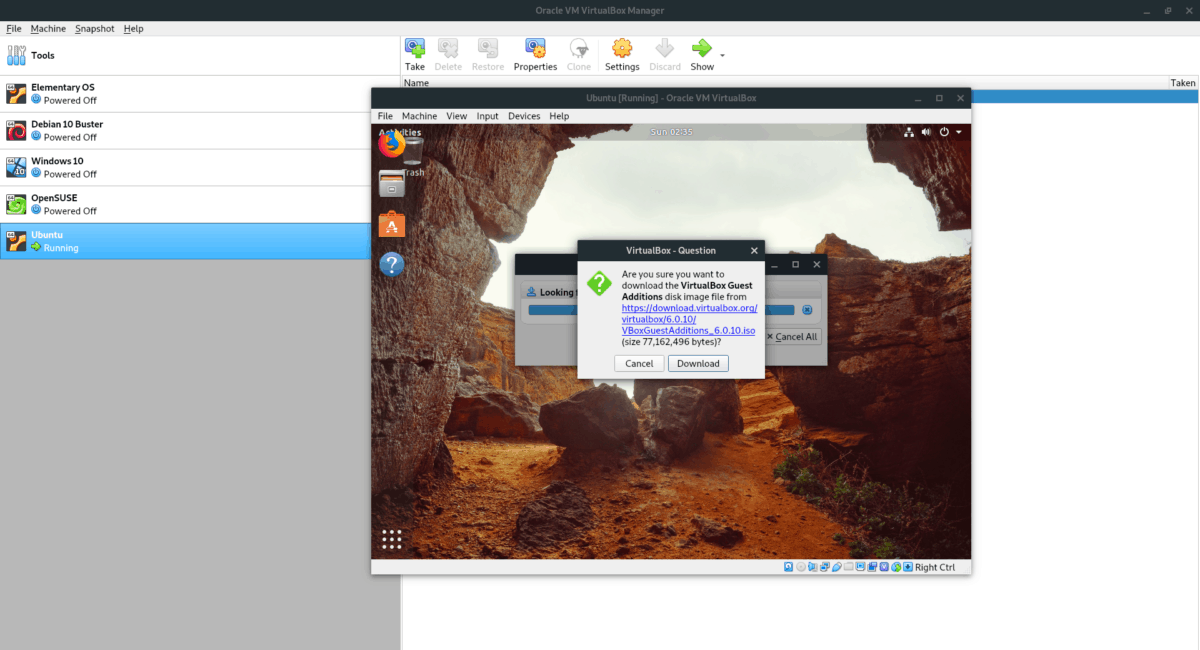

Ubuntu-server

Lige siden Karmic Koala har Ubuntu gjort det meget let at aktivere SELinux-sikkerhedsværktøjet. Indtast følgende kommandoer for at konfigurere det.

sudo apt install selinux

Debian

Ligesom på Ubuntu gør Debian det meget let at konfigurere SELinux. For at gøre det skal du indtaste følgende kommandoer.

sudo apt-get install selinux-basics selinux-policy-default auditd

Når du er færdig med at installere SELinux på Debian, skal du tjekke Wiki-posten på softwaren. Det dækker en masse information, der er behov for at vide, for at bruge dem på operativsystemet.

SELinux manual

Når du har fået SELinux til at fungere, gør dig selv en tjeneste og læse op i SELinux-manualen. Lær hvordan det fungerer. Din server vil takke dig!

For at få adgang til SELinux-manualen skal du indtaste følgende kommando i en terminalsession.

man selinux

2. Deaktiver rodkontoen

En af de smarteste ting, du kan gøre for at sikredin Linux-server skal lukke Root-kontoen og bruge kun Sudoer-privilegier til at udføre systemopgaver. Ved at lukke adgangen til denne konto vil du være i stand til at sikre, at dårlige aktører ikke kan få fuld adgang til systemfilerne, installere problematisk software (som malware) osv.

Det er nemt at indlåse root-kontoen i LinuxFaktisk er det på mange Linux-serveroperativsystemer (som Ubuntu) allerede lukket som en forholdsregel. For mere information om deaktivering af rodadgang, se denne vejledning. I det snakker vi alt om, hvordan man låser root-konto.

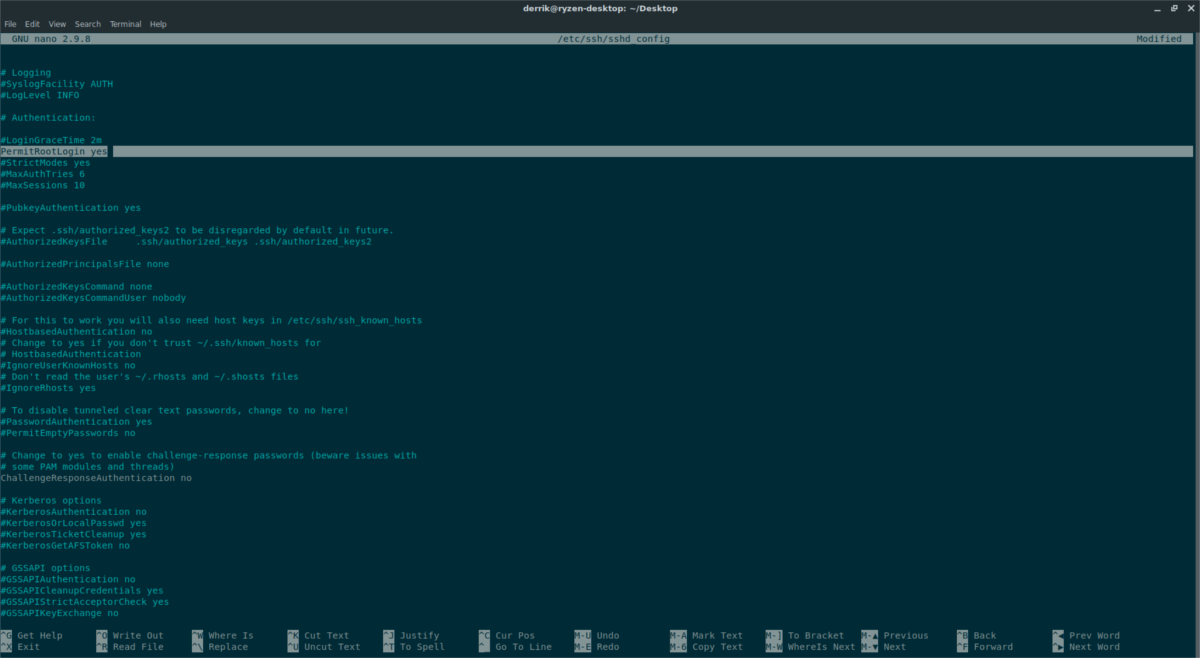

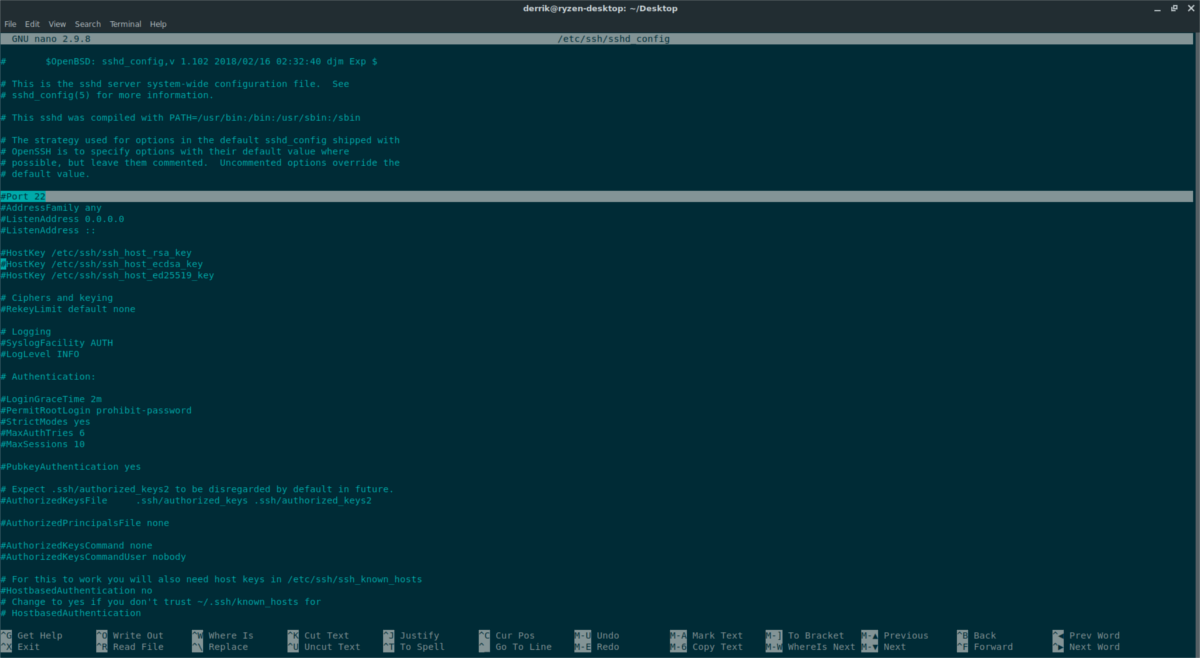

3. Sikre din SSH-server

SSH er ofte et alvorligt svagt punkt på mange Linuxservere, som mange Linux-administratorer foretrækker at gå med standard SSH-indstillingerne, da de er lettere at spinde op i stedet for at tage sig tid til at låse alt ned.

At tage små skridt for at sikre SSH-serveren på dit Linux-system kan afbøde en god del af uautoriserede brugere, malware-angreb, datatyveri og meget mere.

Tidligere på Addictivetips skrev jeg et dybtgående indlæg om, hvordan man sikrer en Linux SSH-server. For mere information om, hvordan du låser din SSH-server ned, se posten her.

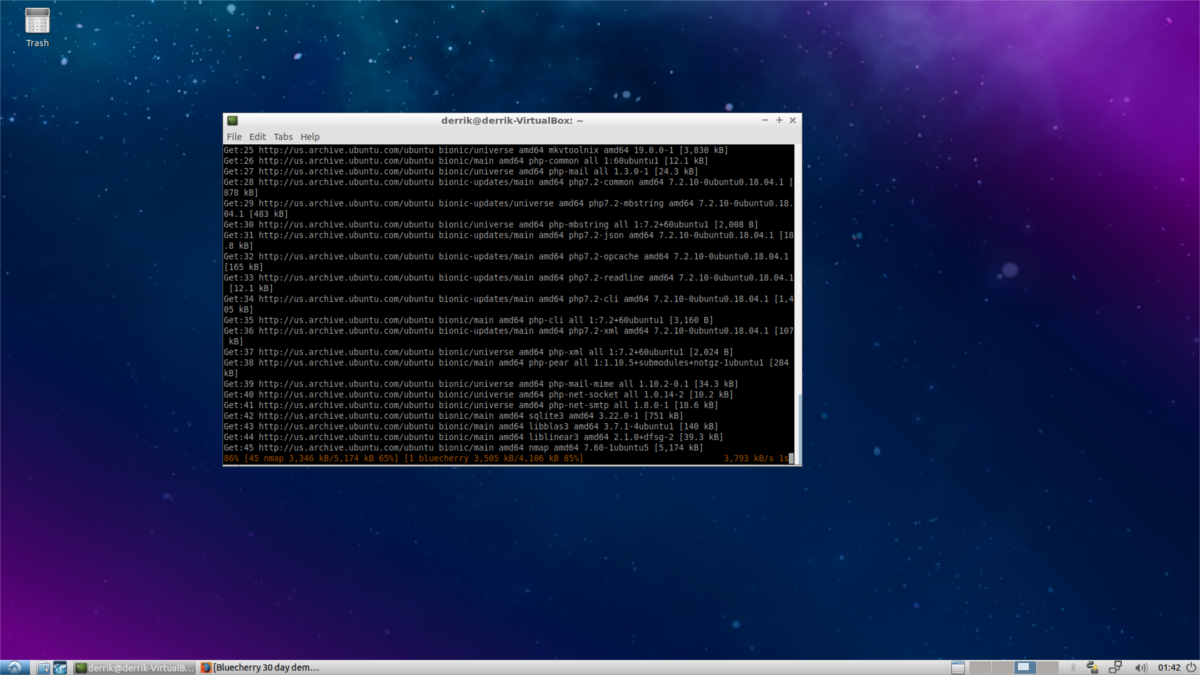

4. Installer altid opdateringer

Dette virker som et indlysende punkt, men det ville du væreoverrasket over at lære, hvor mange Linux-serveroperatører afgir opdateringer på deres system. Valget er forståeligt, da hver opdatering har potentialet til at skrue op kørende applikationer, men ved at vælge at undgå systemopdateringer går du glip af sikkerhedsrettelser, der løser exploits og bugs, som hackere bruger til at skabe Linux-systemer.

Det er rigtigt, at opdatering på en produktions Linuxserveren er meget mere irriterende, den vil nogensinde være på skrivebordet. Den enkle kendsgerning er, at du ikke bare kan stoppe alt for at installere programrettelser. Overvej at indstille en planlagt opdateringsplan for at omgå dette.

For at være klar er der ingen fast videnskab på opdateringsplaner. De kan variere afhængigt af din brugssag, men det er bedst at installere programrettelser ugentligt eller to gange hver uge for maksimal sikkerhed.

6. Ingen tredjepartssoftwarelager

Den fantastiske ting ved at bruge Linux er, at hvis duhar brug for et program, så længe du bruger den rigtige distribution, er der et tredjepartssoftwarelager tilgængeligt. Problemet er, at mange af disse softwarereposer har potentialet til at rodet med dit system, og malware vises regelmæssigt i dem. Faktum er, at hvis du kører en Linux-installation, der er afhængig af software, der kommer fra ikke-verificerede tredjepartskilder, vil der ske problemer.

Hvis du skal have adgang til software, som dinLinux-operativsystem distribuerer ikke som standard, springe over tredjepartssoftwarelager til Snap-pakker. Der er snesevis af applikationer i serverklasse i butikken. Bedst af alt, hver af apps i Snap-butikken modtager regelmæssigt sikkerhedsrevisioner.

Vil du lære mere om Snap? Tjek vores indlæg om emnet for at lære, hvordan du kan få det til at gå på din Linux-server!

7. Brug en firewall

På en server, der har et effektivt firewall-systemer alting. Hvis du har en opsætning, vil du undgå mange irriterende indtrængende, som du ellers ville komme i kontakt med. På den anden side, hvis du ikke klarer at opsætte et effektivt firewall-system, vil din Linux-server lide hårdt.

Der er en hel del forskellige firewallløsninger på Linux. Med det i tankerne er nogle lettere at forstå end andre. Langtfra er en af de enkleste (og mest effektive) firewalls på Linux FirewallD

Bemærk: For at bruge FirewallD skal du bruge et server OS, der har SystemD init-systemet.

For at aktivere FirewallD skal du først installere det. Start et terminalvindue, og indtast de kommandoer, der svarer til dit Linux-operativsystem.

Ubuntu-server

sudo systemctl disable ufw sudo systemctl stop ufw sudo apt install firewalld

Debian

sudo apt-get install firewalld

CentOS / RHEL

sudo yum install firewalld

Med softwaren installeret på systemet skal du aktivere den med Systemd.

sudo systemctl enable firewalld sudo systemctl start firewalld

Konklusion

Sikkerhedsspørgsmål er mere og mere almindelige på Linuxservere. Desværre, da Linux fortsætter med at blive mere og mere populært i virksomhedsområdet, vil disse problemer kun blive mere udbredt. Hvis du følger sikkerhedstips på denne liste, er du i stand til at forhindre et flertal af disse angreb.

Kommentarer