Det er en jungel derude! Personer med dårlige intentioner er overalt, og de er efter dig. Nå, sandsynligvis ikke dig personligt, men snarere dine data. Det er ikke længere bare vira, som vi er nødt til at beskytte mod, men alle mulige angreb, der kan forlade dit netværk - og din organisation - i en alvorlig situation. På grund af udbredelsen af forskellige beskyttelsessystemer, såsom antivirus, firewalls og systemer til påvisning af indtrængen, oversvømmes nu netværksadministratorer med information, som de skal korrelerer, og prøver at give mening om det. Det er her SIEM-systemer (Security Information and Event Management) er nyttige. De håndterer det meste af det grusomme arbejde med at håndtere for meget information. For at gøre dit job med at vælge en SIEM lettere, præsenterer vi dig de bedste SIEM-værktøjer til sikkerhedsinformation og begivenhed.

I dag begynder vi vores analyse med at diskuteremoderne trusselscene. Som vi sagde, er det ikke længere bare vira mere. Derefter vil vi prøve at bedre forklare, hvad SIEM er nøjagtigt, og tale om de forskellige komponenter, der fremstiller et SIEM-system. Nogle af dem er måske vigtigere end andre, men deres relative betydning kan være anderledes for forskellige mennesker. Og til sidst vil vi præsentere vores valg af de seks bedste SIEM-værktøjer til sikkerhedsinformation og begivenhed og gennemgå kort hvert enkelt.

Den moderne trusselscene

Computersikkerhed var tidligere næsten virusbeskyttelse. Men i de senere år er flere forskellige slags angreb blevet afdækket. De kan tage form af angreb på afslag på tjenester (DoS), datatyveri og mange flere. Og de kommer ikke længere bare udefra. Mange angreb stammer fra et netværk. Så for den ultimative beskyttelse er forskellige typer beskyttelsessystemer opfundet. Ud over den traditionelle antivirus og firewall har vi nu f.eks. Systemer til påvisning af indtrængen og datatab (IDS og DLP).

Jo mere du tilføjer systemer, jo mere er det naturligvisarbejde du har at styre dem. Hvert system overvåger nogle specifikke parametre for abnormiteter og logger dem og / eller udløser advarsler, når de opdages. Ville det ikke være rart, hvis overvågningen af alle disse systemer kunne automatiseres? Endvidere kunne nogle typer angreb opdages af flere systemer, når de gennemgår forskellige stadier. Ville det ikke være langt bedre, hvis du så kunne svare på alle relaterede begivenheder som en? Det er præcis, hvad SIEM handler om.

Hvad er SIEM, nøjagtigt?

Navnet siger det hele. Sikkerhedsinformation og begivenhedsstyring er processen til styring af sikkerhedsinformation og begivenheder. Konkret giver et SIEM-system ingen beskyttelse. Dets primære formål er at gøre netværks- og sikkerhedsadministratorers levetid lettere. Hvad et typisk SIEM-system virkelig gør er at samle information fra forskellige beskyttelses- og detektionssystemer, korrelere al denne informationssamling relaterede begivenheder og reagere på meningsfulde begivenheder på forskellige måder. Ofte vil SIEM-systemer også omfatte en form for rapportering og dashboards.

De væsentlige komponenter i et SIEM-system

Vi er ved at udforske i dybere detaljer hverhovedkomponent i et SIEM-system. Ikke alle SIEM-system inkluderer alle disse komponenter, og selv når de gør det, kunne de have forskellige funktionaliteter. De er dog de mest basale komponenter, som man typisk ville finde, i en eller anden form, i ethvert SIEM-system.

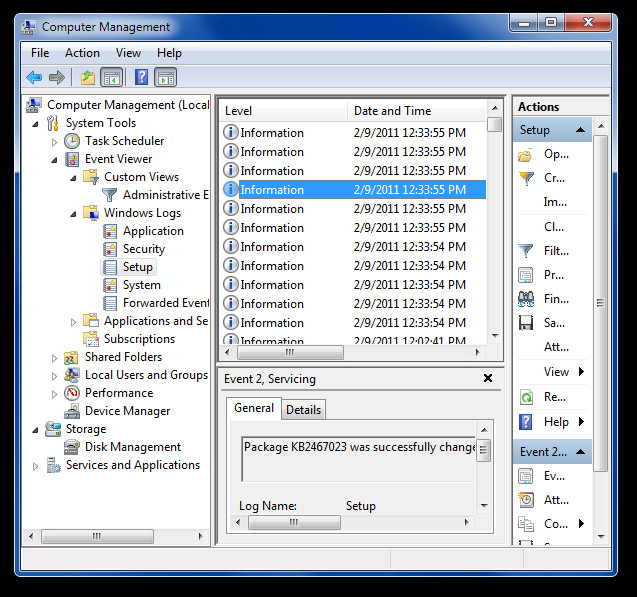

Logindsamling og styring

Logindsamling og styring er det vigtigstekomponent i alle SIEM-systemer. Uden det er der ingen SIEM. SIEM-systemet skal hente logdata fra en række forskellige kilder. Det kan enten trække det, eller forskellige detekterings- og beskyttelsessystemer kan skubbe det til SIEM. Da hvert system har sin egen måde at kategorisere og registrere data, er det op til SIEM at normalisere data og gøre dem ensartede, uanset hvad dens kilde er.

Efter normalisering vil loggede data ofte væresammenlignet med kendte angrebsmønstre i et forsøg på at genkende ondsindet adfærd så tidligt som muligt. Data vil også ofte blive sammenlignet med tidligere indsamlede data for at hjælpe med at opbygge en baseline, der yderligere vil forbedre unormal aktivitetsdetektion.

Begivenhedssvar

Når en begivenhed er registreret, skal der gøres nogetom det. Dette er, hvad hændelsesmodulet til SIEM-systemet handler om. Begivenhedsresponset kan antage forskellige former. I sin mest basale implementering genereres en alarmmeddelelse på systemets konsol. Ofte kan der også genereres e-mail- eller SMS-advarsler.

Men de bedste SIEM-systemer går et skridt videre ogvil ofte starte en eller anden afhjælpningsproces. Igen er dette noget, der kan tage mange former. De bedste systemer har et komplet workflow-system for hændelsesrespons, der kan tilpasses til at give nøjagtigt det svar, du ønsker. Og som man kunne forvente, behøver ikke hændelsesrespons at være ensartet, og forskellige begivenheder kan udløse forskellige processer. De bedste systemer giver dig fuld kontrol over arbejdsgangen til hændelsesrespons.

Rapportering

Når du først har log indsamling og styringog responssystemerne på plads, rapporterer den næste byggesten, du har brug for. Du ved muligvis ikke det endnu, men du har brug for rapporter. Den øverste ledelse har brug for dem til selv at se, at deres investering i et SIEM-system lønner sig. Du har muligvis også brug for rapporter til overensstemmelsesformål. Overholdelse af standarder som PCI DSS, HIPAA eller SOX kan lettes, når dit SIEM-system kan generere overensstemmelsesrapporter.

Rapporter er muligvis ikke kernen i et SIEM-systemmen stadig er det en vigtig komponent. Og ofte vil rapportering være en væsentlig differentierende faktor mellem konkurrerende systemer. Rapporter er som slik, du kan aldrig have for mange. Og selvfølgelig giver de bedste systemer dig mulighed for at oprette tilpassede rapporter.

Instrumentbrættet (s)

Sidst men ikke mindst vil instrumentbrættet være ditvindue ind i status for dit SIEM-system. Og der kan endda være flere dashboards. Da forskellige mennesker har forskellige prioriteter og interesser, vil det perfekte dashboard for en netværksadministrator være anderledes end for en sikkerhedsadministrator. Og en ledende har også brug for en helt anden.

Selvom vi ikke kan evaluere et SIEM-system afantal dashboards, det har du brug for at vælge et, der har alle de dashboard (er), du har brug for. Dette er bestemt noget, du skal huske, når du evaluerer leverandører. Og ligesom med rapporter, giver de bedste systemer dig mulighed for at bygge tilpassede betjeningspaneler til din smag.

Vores top 6 SIEM værktøjer

Der er masser af SIEM-systemer derude. Alt for mange, faktisk til at kunne gennemgå dem alle her. Så vi har søgt på markedet, sammenlignet systemer og opbygget en liste over, hvad vi fandt som de seks bedste sikkerhedsinformation og styring (SIEM) værktøjer. Vi viser dem i rækkefølge, og vi gennemgår dem kort. Men trods deres ordre er alle seks fremragende systemer, som vi kun kan anbefale, at du prøver selv.

Her er hvad vores top 6 SIEM-værktøjer er

- SolarWinds Log & Event Manager

- Splunk Enterprise Security

- RSA NetWitness

- ArcSight Enterprise Security Manager

- McAfee Enterprise Security Manager

- IBM QRadar SIEM

1. SolarWinds Log & Event Manager (GRATIS 30-Dages prøve)

SolarWinds er et almindeligt navn i netværketovervågning verden. Deres flagskibsprodukt, Network Performance Monitor, er et af de bedste tilgængelige SNMP-overvågningsværktøjer. Virksomheden er også kendt for sine utallige gratis værktøjer såsom deres Subnet Calculator eller deres SFTP-server.

SolarWinds 'SIEM-værktøj, Log- og Event Manager(LEM) beskrives bedst som et entry-level SIEM-system. Men det er muligvis et af de mest konkurrencedygtige entry-level systemer på markedet. SolarWinds LEM har alt, hvad du kan forvente af et SIEM-system. Det har fremragende lange styrings- og korrelationsfunktioner og en imponerende rapporteringsmotor.

Hvad angår værktøjets begivenhedsresponsfunktioner, delad intet tilbage at ønske. Det detaljerede reaktionssystem i realtid reagerer aktivt på enhver trussel. Og da det er baseret på opførsel snarere end underskrift, er du beskyttet mod ukendte eller fremtidige trusler.

Men værktøjets instrumentbræt er muligvis det bedsteaktiv. Med et simpelt design har du ingen problemer med hurtigt at identificere afvigelser. Fra ca. $ 50000, er værktøjet mere end overkommelig. Og hvis du vil prøve det først, er en gratis fuldt funktionel 30-dages prøveversion tilgængelig til download.

2. Splunk Enterprise Security

Eventuelt et af det mest populære SIEM-system,Splunk Enterprise Security - eller Splunk ES, som det ofte kaldes - er især berømt for sine analysefunktioner. Splunk ES overvåger dit systems data i realtid og leder efter sårbarheder og tegn på unormal aktivitet.

Sikkerhedsrespons er en anden af Splunk ES 'stærkejakkesæt. Systemet bruger det, som Splunk kalder Adaptive Response Framework (ARF), som integreres med udstyr fra mere end 55 sikkerhedsleverandører. ARF udfører automatisk respons og fremskynder manuelle opgaver. Dette giver dig mulighed for hurtigt at få overhånden. Dertil tilføjes en enkel og uklart brugergrænseflade, og du har en vindende løsning. Andre interessante funktioner inkluderer Notables-funktionen, der viser brugerdefinerede advarsler og Asset Investigator til at markere ondsindede aktiviteter og forhindre yderligere problemer.

Splunk ES er virkelig et produkt i virksomhedsklasseog den leveres med en virksomhedsstørrelse. Du kan ikke engang få prisoplysninger fra Splunk's websted. Du skal kontakte salgsafdelingen for at få en pris. På trods af sin pris er dette et fantastisk produkt, og du ønsker måske at kontakte Splunk og drage fordel af en gratis prøveperiode.

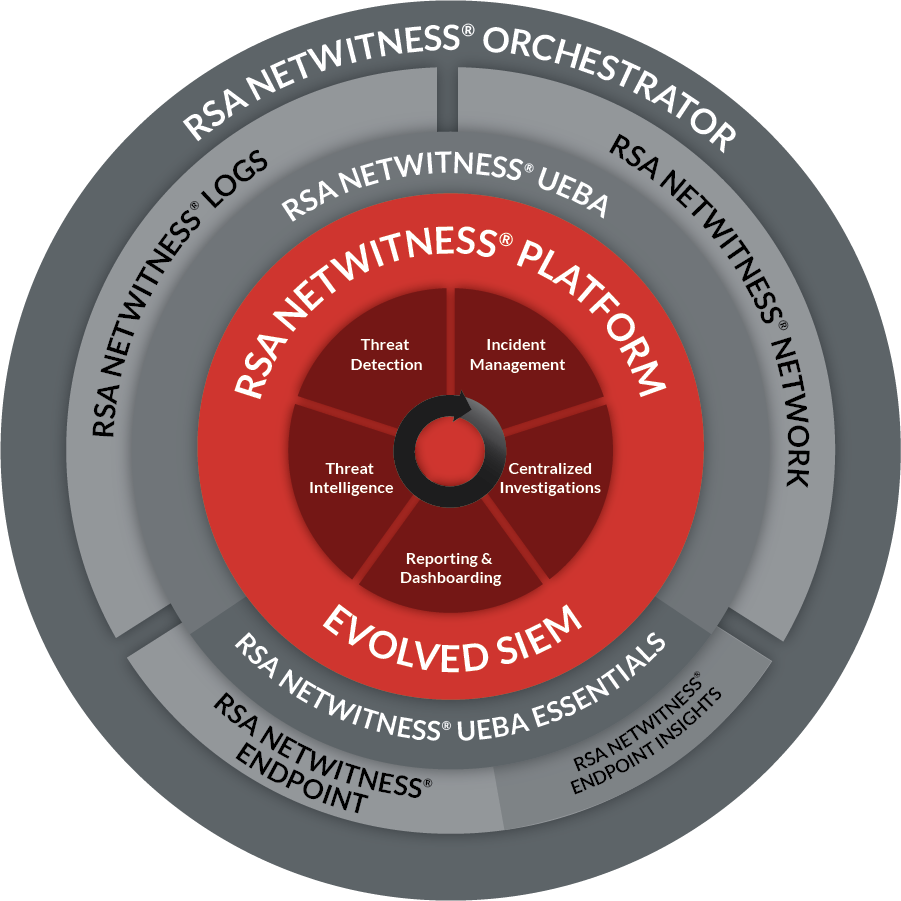

3. RSA NetWitness

Siden 20016 har NetWitness fokuseret på produkterstøtte ”dyb, realtidssituation på netværkets situation og agile netværksrespons”. Efter at være overtaget af EMC, der derefter blev fusioneret med Dell, er Newitness-forretningen nu en del af RSA-filialen i selskabet. Og dette er god nyhed RSA er et berømt navn inden for sikkerhed.

RSA NetWitness er ideel til organisationer, der søgeren komplet netværksanalyseløsning. Værktøjet indeholder oplysninger om din virksomhed, der hjælper med at prioritere alarmer. Ifølge RSA indsamler systemet "data på tværs af flere indfangningspunkter, databehandlingsplatforme og kilder til trusselsinformation efter andre SIEM-løsninger". Der er også avanceret trusselsdetektion, der kombinerer adfærdsanalyse, datavidenskabsteknikker og trusselsinformation. Og til sidst kan det avancerede responssystem prale af orkestrering og automatiseringsfunktioner for at hjælpe med at slippe med at udrydde trusler, før de påvirker din virksomhed.

En af de største ulemper ved RSA NetWitness erat det ikke er den nemmeste at bruge og konfigurere. Der findes dog omfattende dokumentation, som kan hjælpe dig med opsætning og brug af produktet. Dette er et andet produkt af virksomhedsklasse, og du skal kontakte salg for at få prisoplysninger.

4. ArcSight Enterprise Security Manager

ArcSight Enterprise Security Manager hjælperidentificere og prioritere sikkerhedstrusler, organisere og spore hændelsesresponsaktiviteter og forenkle revisions- og overholdelsesaktiviteter. Tidligere solgt under HP-mærket, er det nu fusioneret med Micro Focus, et andet HP-datterselskab.

Efter at have været i mere end femten år,ArcSight er et andet utroligt populært SIEM-værktøj. Det samler logdata fra forskellige kilder og udfører omfattende dataanalyse på udkig efter tegn på ondsindet aktivitet. For at gøre det let at identificere trusler hurtigt, kan du se de virkelige analyseresultater.

Her er en oversigt over produktets vigtigste funktioner. Det har kraftfuld distribueret real-time datakorrelation, workflow-automatisering, sikkerhedsorkestrering og samfundsdrevet sikkerhedsindhold. Enterprise Security Manager integrerer også med andre ArcSight-produkter, såsom ArcSight Data Platform og Event Broker eller ArcSight Investigate. Dette er et andet produktkvalitetsprodukt - som stort set alle SIEM-værktøjer af kvalitet - som kræver, at du kontakter ArcSights salgsteam for at få prisoplysninger.

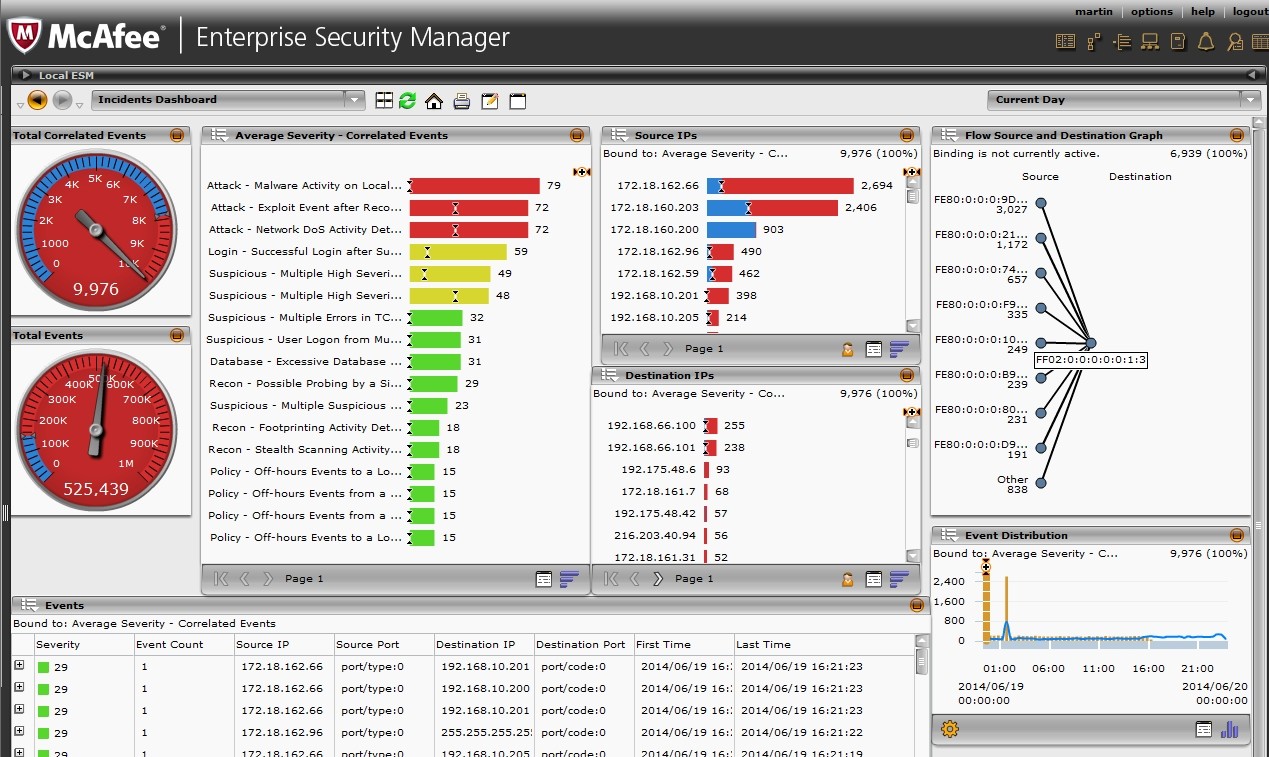

5. McAfee Enterprise Security Manager

McAfee er bestemt et andet husstand isikkerhedsindustri. Det er dog bedre kendt for dets virusbeskyttelsesprodukter. Enterprise-sikkerhedsadministratoren er ikke kun software. Det er faktisk et apparat. Du kan få det i virtuel eller fysisk form.

Med hensyn til dets analysefunktioner,McAfee Enterprise Security Manager betragtes som et af de bedste SIEM-værktøjer af mange. Systemet indsamler logfiler på tværs af en lang række enheder. Med hensyn til dens normaliseringsfunktioner er det også førsteklasses. Korrelationsmotoren kompilerer let forskellige datakilder, hvilket gør det lettere at registrere sikkerhedsbegivenheder, når de sker

For at være sandt, er der mere ved McAfee-løsningenend bare dens Enterprise Security Manager. For at få en komplet SIEM-løsning har du også brug for Enterprise Log Manager og begivenhedsmodtager. Heldigvis kan alle produkter pakkes i et enkelt apparat. For dem af jer, der måske vil prøve produktet, før du køber det, er en gratis prøveversion tilgængelig.

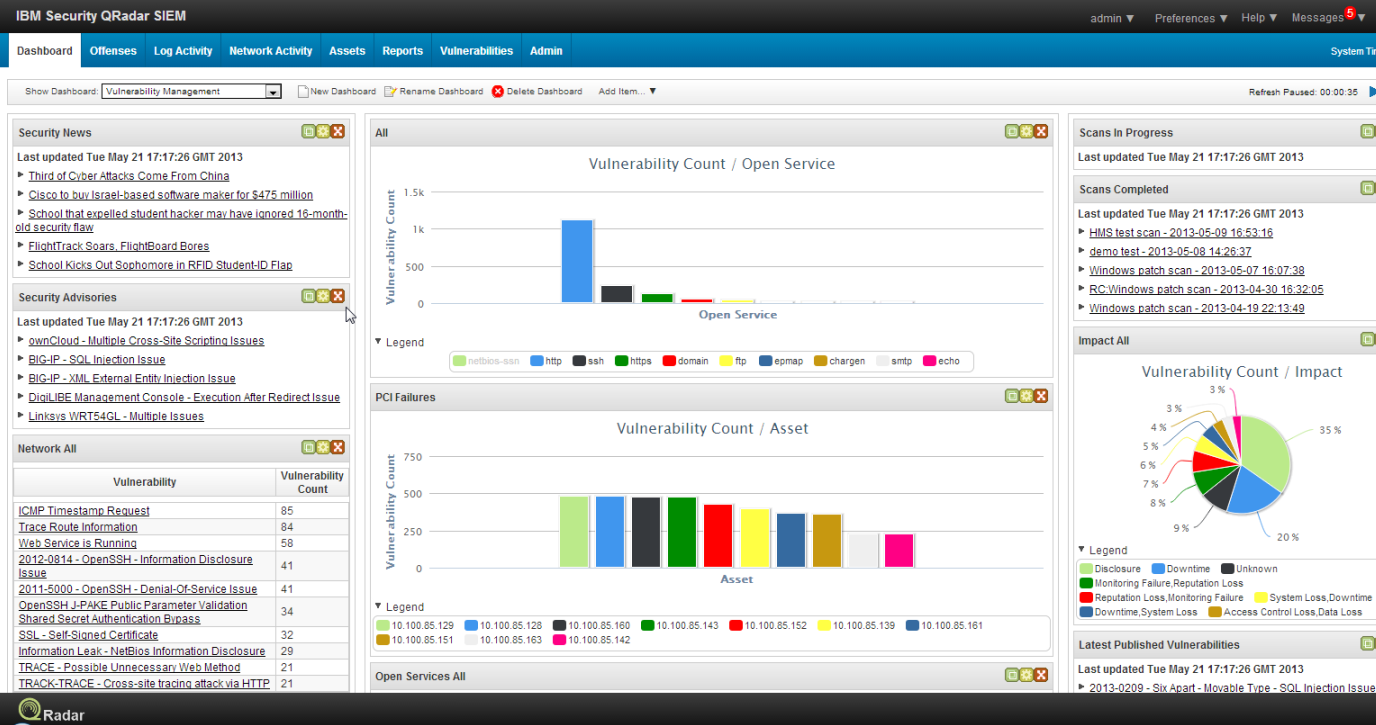

6. IBM QRadar

IBM, muligvis det mest kendte navn inden for ITindustri har formået at etablere sin SIEM-løsning, IBM QRadar er et af de bedste produkter på markedet. Værktøjet giver sikkerhedsanalytikere mulighed for at opdage anomalier, afdække avancerede trusler og fjerne falske positiver i realtid.

IBM QRadar kan prale af en pakke med logstyring, dataindsamlings-, analyser- og indtrædelsesdetekteringsfunktioner. Sammen hjælper de med at holde din netværksinfrastruktur i gang. Der er også risikomodellerende analyser, der kan simulere potentielle angreb.

Nogle af QRadars nøglefunktioner inkluderer mulighedenat implementere løsningen på stedet eller i et skymiljø. Det er en modulopløsning, og man kan hurtigt og billigt tilføje mere lagring af processorkraft. Systemet bruger intelligensekspertise fra IBM X-Force og integreres problemfrit med hundreder af IBM og ikke-IBM-produkter.

Når IBM er IBM, kan du forvente at betale en premiumpris for deres SIEM-løsning. Men hvis du har brug for et af de bedste SIEM-værktøjer på markedet, kan QRadar meget vel være værd at investere.

Afslutningsvis

Det eneste problem, du risikerer at have, når du handlertil det bedste SIEM-værktøj (Security Information and Event Monitoring) er overfloden af fremragende muligheder. Vi har netop introduceret de bedste seks. Alle af dem er fremragende valg. Den, du vælger, afhænger i vid udstrækning af dine nøjagtige behov, dit budget og den tid, du er villig til at sætte det i gang. Desværre er den indledende konfiguration altid den sværeste del, og det er her ting kan gå galt, hvis et SIEM-værktøj ikke er korrekt konfigureret, vil det ikke være i stand til at udføre sit job ordentligt.

Tekst 50 - 2300

Kommentarer