Όλοι θέλουν να κρατήσουν τους εισβολείς έξω από τουςσπίτι. Ομοίως-και για παρόμοιους λόγους, οι διαχειριστές δικτύου προσπαθούν να κρατήσουν τους εισβολείς από τα δίκτυα που διαχειρίζονται. Ένα από τα σημαντικότερα περιουσιακά στοιχεία πολλών από τις σημερινές οργανώσεις είναι τα δεδομένα τους. Είναι τόσο σημαντικό ότι πολλά άτομα με κακή πρόθεση θα πάνε σε μεγάλο βαθμό για να κλέψουν αυτά τα δεδομένα. Το κάνουν αυτό χρησιμοποιώντας μια τεράστια ποικιλία τεχνικών για να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση σε δίκτυα και συστήματα. Ο αριθμός των επιθέσεων αυτών φαίνεται να έχει αυξηθεί πρόσφατα και, αντιδρώντας, έχουν τεθεί σε εφαρμογή συστήματα για την πρόληψή τους. Τα συστήματα αυτά ονομάζονται Συστήματα πρόληψης εισβολής ή IPS. Σήμερα, ρίχνουμε μια ματιά στα καλύτερα συστήματα πρόληψης εισβολής που θα μπορούσαμε να βρούμε.

Θα ξεκινήσουμε προσπαθώντας να ορίσουμε καλύτερα τιΗ πρόληψη της εισβολής είναι. Αυτό, βεβαίως, συνεπάγεται ότι θα καθορίσουμε επίσης τι είναι η διείσδυση. Στη συνέχεια θα διερευνήσουμε τις διάφορες μεθόδους ανίχνευσης που χρησιμοποιούνται συνήθως και ποιες ενέργειες αποκατάστασης λαμβάνουν κατά την ανίχνευση. Στη συνέχεια, θα μιλήσουμε σύντομα για την παθητική πρόληψη εισβολής. Πρόκειται για στατικά μέτρα που μπορούν να τεθούν σε εφαρμογή, τα οποία θα μπορούσαν να μειώσουν δραστικά τον αριθμό των προσπαθειών εισβολής. Ίσως να εκπλαγείτε να διαπιστώσετε ότι μερικά από αυτά δεν έχουν καμία σχέση με τους υπολογιστές. Μόνο τότε, με όλους μας στην ίδια σελίδα, θα μπορέσουμε να αναθεωρήσουμε τελικά μερικά από τα καλύτερα συστήματα πρόληψης εισβολών που θα μπορούσαμε να βρούμε.

Πρόληψη εισβολής - Τι είναι αυτό;

Πριν από χρόνια, οι ιοί ήταν σχεδόν οι μόνοιανησυχίες των διαχειριστών συστημάτων. Οι ιοί έφτασαν σε ένα σημείο όπου ήταν τόσο συνηθισμένοι που η βιομηχανία αντιδρά με την ανάπτυξη εργαλείων προστασίας από ιούς. Σήμερα, κανένας σοβαρός χρήστης στο σωστό μυαλό του δεν θα σκέφτεται να τρέχει έναν υπολογιστή χωρίς προστασία από ιούς. Παρόλο που δεν ακούμε πολλά από τους ιούς πια, η εισβολή - ή η μη εξουσιοδοτημένη πρόσβαση στα δεδομένα σας από κακόβουλους χρήστες - είναι η νέα απειλή. Δεδομένου ότι τα δεδομένα αποτελούν συχνά το σημαντικότερο περιουσιακό στοιχείο ενός οργανισμού, τα εταιρικά δίκτυα έχουν γίνει στόχος κακοποιών χάκερ που θα περάσουν σε μεγάλο βαθμό για να αποκτήσουν πρόσβαση σε δεδομένα. Ακριβώς όπως το λογισμικό προστασίας από ιούς ήταν η απάντηση στον πολλαπλασιασμό των ιών, τα συστήματα πρόληψης εισβολών είναι η απάντηση στις επιθέσεις εισβολέων.

Τα συστήματα πρόληψης εισβολής ουσιαστικά κάνουν δύοπράγματα. Πρώτον, εντοπίζουν τις προσπάθειες διείσδυσης και όταν ανιχνεύουν τυχόν ύποπτες ενέργειες, χρησιμοποιούν διαφορετικές μεθόδους για να σταματήσουν ή να μπλοκάρουν. Υπάρχουν δύο διαφορετικοί τρόποι ανίχνευσης των προσπαθειών εισβολής. Η ανίχνευση με βάση την υπογραφή αναλύει την κυκλοφορία και τα δεδομένα δικτύου και αναζητά συγκεκριμένα μοτίβα που σχετίζονται με απόπειρες εισβολής. Αυτό είναι παρόμοιο με τα παραδοσιακά συστήματα προστασίας από ιούς που βασίζονται σε ορισμούς ιών. Η ανίχνευση διείσδυσης με βάση την υπογραφή βασίζεται σε υπογραφές ή πρότυπα διείσδυσης. Το κύριο μειονέκτημα αυτής της μεθόδου ανίχνευσης είναι ότι χρειάζεται τις κατάλληλες υπογραφές για φόρτωση στο λογισμικό. Και όταν μια νέα μέθοδος επίθεσης, υπάρχει συνήθως μια καθυστέρηση πριν από την ενημέρωση των υπογραφών επίθεσης. Μερικοί προμηθευτές είναι πολύ γρήγοροι στην παροχή επικαιροποιημένων υπογραφών επίθεσης ενώ άλλες είναι πολύ πιο αργές. Η συχνότητα και η ταχύτητα ενημέρωσης των υπογραφών αποτελεί σημαντικό παράγοντα που πρέπει να λαμβάνεται υπόψη κατά την επιλογή ενός πωλητή.

Η ανίχνευση με βάση την ανωμαλία προσφέρει καλύτερη προστασίαεναντίον μηδενικών επιθέσεων, εκείνες που συνέβησαν πριν από τις υπογραφές ανίχνευσης είχαν την ευκαιρία να ενημερωθούν. Η διαδικασία αναζητά ανωμαλίες αντί να προσπαθεί να αναγνωρίσει γνωστά πρότυπα εισβολής. Για παράδειγμα, θα ενεργοποιηθεί εάν κάποιος προσπαθήσει να προσπελάσει ένα σύστημα με λάθος κωδικό πρόσβασης αρκετές φορές στη σειρά, ένα κοινό σημάδι μιας επίθεσης βίαιης δύναμης. Αυτό είναι μόνο ένα παράδειγμα και υπάρχουν συνήθως εκατοντάδες διαφορετικές ύποπτες δραστηριότητες που μπορούν να ενεργοποιήσουν αυτά τα συστήματα. Και οι δύο μέθοδοι ανίχνευσης έχουν τα πλεονεκτήματα και τα μειονεκτήματα τους. Τα καλύτερα εργαλεία είναι εκείνα που χρησιμοποιούν έναν συνδυασμό υπογραφής και ανάλυσης συμπεριφοράς για την καλύτερη προστασία.

Η ανίχνευση της απόπειρας εισβολής είναι ένα από τα πρώταπρόληψή τους. Μόλις ανιχνευθούν, τα συστήματα πρόληψης εισβολών εργάζονται ενεργά κατά τη διακοπή των εντοπισμένων δραστηριοτήτων. Πολλά διαφορετικά διορθωτικά μέτρα μπορούν να αναληφθούν από αυτά τα συστήματα. Θα μπορούσαν, για παράδειγμα, να αναστείλουν ή να απενεργοποιήσουν με άλλο τρόπο τους λογαριασμούς χρηστών. Μια άλλη τυπική ενέργεια είναι η παρεμπόδιση της διεύθυνσης IP πηγής της επίθεσης ή η τροποποίηση των κανόνων του τείχους προστασίας. Εάν η κακόβουλη δραστηριότητα προέρχεται από μια συγκεκριμένη διαδικασία, το σύστημα πρόληψης θα μπορούσε να σκοτώσει τη διαδικασία. Η έναρξη κάποιας διαδικασίας προστασίας είναι μια άλλη κοινή αντίδραση και, στις χειρότερες περιπτώσεις, ολόκληρα συστήματα μπορούν να κλείσουν για να περιορίσουν τις πιθανές ζημίες. Ένας άλλος σημαντικός στόχος των συστημάτων πρόληψης εισβολών είναι η ειδοποίηση των διαχειριστών, η καταγραφή του γεγονότος και η αναφορά ύποπτων δραστηριοτήτων.

Μέτρα παθητικής πρόληψης εισβολής

Ενώ τα συστήματα πρόληψης εισβολών μπορούν να προστατεύσουνεσύ απέναντι σε πολυάριθμους τύπους επιθέσεων, τίποτα δεν χτυπάει καλά, παλιομοδίτικα παθητικά μέτρα πρόληψης εισβολής. Για παράδειγμα, η επιβολή ισχυρών κωδικών πρόσβασης είναι ένας εξαιρετικός τρόπος προστασίας από πολλές εισβολές. Ένα άλλο εύκολο μέτρο προστασίας αλλάζει τους προεπιλεγμένους κωδικούς πρόσβασης εξοπλισμού. Ενώ είναι λιγότερο συχνή στα εταιρικά δίκτυα - αν και δεν είναι ανήκουστο - έχω δει πολύ συχνά τις πύλες του Διαδικτύου που είχαν ακόμα τον προκαθορισμένο κωδικό πρόσβασης διαχειριστή τους. Ενώ στο θέμα των κωδικών πρόσβασης, η γήρανση του κωδικού πρόσβασης είναι ένα άλλο συγκεκριμένο βήμα που μπορεί να τεθεί σε εφαρμογή για να μειωθούν οι προσπάθειες εισβολής. Οποιοσδήποτε κωδικός πρόσβασης, ακόμα και ο καλύτερος, μπορεί τελικά να σπάσει, δεδομένου ότι έχει αρκετό χρόνο. Η γήρανση του κωδικού πρόσβασης διασφαλίζει ότι οι κωδικοί πρόσβασης θα αλλάξουν προτού δημιουργηθούν ρωγμές.

Υπήρχαν μόνο παραδείγματα για το τι θα μπορούσε να γίνειπαθητικά παρεμποδίζουν τις εισβολές. Θα μπορούσαμε να γράψουμε μια ολόκληρη θέση σχετικά με τα μέτρα που μπορούν να εφαρμοστούν παθητικά, αλλά δεν είναι σήμερα ο στόχος μας. Στόχος μας είναι να παρουσιάσουμε μερικά από τα καλύτερα ενεργά συστήματα πρόληψης εισβολών.

Τα καλύτερα συστήματα πρόληψης εισβολής

Η λίστα μας περιέχει ένα μείγμα από διάφορα εργαλεία που μπορούννα χρησιμοποιηθούν για την προστασία από τις προσπάθειες διείσδυσης. Τα περισσότερα από τα εργαλεία που περιλαμβάνονται είναι αληθινά συστήματα πρόληψης εισβολής, αλλά συμπεριλαμβάνουμε επίσης εργαλεία τα οποία, αν και δεν διατίθενται στο εμπόριο ως τέτοια, μπορούν να χρησιμοποιηθούν για την πρόληψη εισβολών. Η πρώτη μας είσοδος είναι ένα τέτοιο παράδειγμα. Θυμηθείτε ότι, περισσότερο από οτιδήποτε άλλο, η επιλογή σας σε ποιο εργαλείο θα πρέπει να καθοδηγείται από τις συγκεκριμένες ανάγκες σας. Έτσι, ας δούμε τι μπορεί να προσφέρει κάθε ένα από τα κορυφαία εργαλεία μας.

1. Διαχείριση SolarWinds Log & Event (ΔΩΡΕΑΝ ΔΟΚΙΜΗ)

Το SolarWinds είναι ένα πολύ γνωστό όνομα στο δίκτυοδιαχείριση. Απολαμβάνει μια ισχυρή φήμη για να κάνει μερικά από τα καλύτερα εργαλεία διαχείρισης δικτύων και συστημάτων. Το ναυαρχικό προϊόν του, το Network Performance Monitor αξιολογεί με συνέπεια τα διαθέσιμα εργαλεία παρακολούθησης του εύρους ζώνης. Το SolarWinds είναι επίσης γνωστό για τα πολλά δωρεάν εργαλεία του, τα οποία απευθύνονται σε συγκεκριμένες ανάγκες των διαχειριστών δικτύου. Ο διακομιστής Syslog Kiwi ή ο διακομιστής SolarWinds TFTP είναι δύο εξαιρετικά παραδείγματα αυτών των δωρεάν εργαλείων.

Μην αφήνετε το Διαχείριση SolarWinds Log & EventΤο όνομα σας ξεγελάει. Υπάρχει πολύ περισσότερο από αυτό που συναντά το μάτι. Ορισμένες από τις προηγμένες λειτουργίες αυτού του προϊόντος το χαρακτηρίζουν ως σύστημα ανίχνευσης και πρόληψης εισβολής ενώ άλλοι το βάζουν στη σειρά Ασφάλειας Πληροφοριών και Συμβάντων (SIEM). Το εργαλείο, για παράδειγμα, παρουσιάζει συσχετισμό γεγονότων σε πραγματικό χρόνο και αποκατάσταση σε πραγματικό χρόνο.

- ΔΩΡΕΑΝ ΔΟΚΙΜΗ: Διαχείριση SolarWinds Log & Event

- Επίσημη Λήψη Link: https://www.solarwinds.com/log-event-manager-software/registration

ο Διαχείριση SolarWinds Log & Event διαθέτει στιγμιαία ανίχνευση ύποπτων(λειτουργία ανίχνευσης εισβολής) και αυτοματοποιημένες απαντήσεις (λειτουργία αποτροπής εισβολής). Αυτό το εργαλείο μπορεί επίσης να χρησιμοποιηθεί για την διεξαγωγή έρευνας συμβάντων ασφαλείας και ιατροδικαστικής. Μπορεί να χρησιμοποιηθεί για σκοπούς μετριασμού και συμμόρφωσης. Το εργαλείο περιλαμβάνει εκθέσεις που έχουν δοκιμαστεί από τον έλεγχο και οι οποίες μπορούν επίσης να χρησιμοποιηθούν για να αποδειχθεί η συμμόρφωση με διάφορα ρυθμιστικά πλαίσια, όπως η HIPAA, η PCI-DSS και η SOX. Το εργαλείο διαθέτει επίσης παρακολούθηση ακεραιότητας αρχείων και παρακολούθηση συσκευών USB. Όλες οι προηγμένες λειτουργίες του λογισμικού καθιστούν περισσότερο μια ολοκληρωμένη πλατφόρμα ασφαλείας από το σύστημα καταγραφής και διαχείρισης συμβάντων που το όνομά του θα σας οδηγήσει να πιστέψετε.

Τα χαρακτηριστικά πρόληψης εισβολής του Διαχείριση SolarWinds Log & Event λειτουργεί με την υλοποίηση ενεργειών που ονομάζονται ActiveΑπαντήσεις όταν εντοπίζονται απειλές. Οι διαφορετικές απαντήσεις μπορούν να συνδεθούν με συγκεκριμένες ειδοποιήσεις. Για παράδειγμα, το σύστημα μπορεί να γράψει σε πίνακες τείχους προστασίας για να εμποδίσει την πρόσβαση σε δίκτυο μιας διεύθυνσης IP πηγής που έχει αναγνωριστεί ότι εκτελεί ύποπτες δραστηριότητες. Το εργαλείο μπορεί επίσης να αναστείλει τους λογαριασμούς χρηστών, να διακόψει ή να ξεκινήσει διαδικασίες και να κλείσει τα συστήματα. Θα θυμάστε πώς αυτά είναι ακριβώς οι ενέργειες αποκατάστασης που εντοπίσαμε πριν.

Τιμολόγηση για το Διαχείριση SolarWinds Log & Event ποικίλλει ανάλογα με τον αριθμό των παρακολουθούμενων κόμβων. Οι τιμές ξεκινούν από $ 4.585 για μέχρι 30 παρακολουθούμενους κόμβους και μπορούν να αγοραστούν άδειες για έως και 2500 κόμβους κάνοντας το προϊόν εξαιρετικά επεκτάσιμο. Εάν θέλετε να πάρετε το προϊόν για δοκιμή και να δείτε μόνοι σας αν είναι σωστό για εσάς, είναι διαθέσιμη μια δωρεάν δοκιμή 30 ημερών.

2. Splunk

Splunk είναι πιθανότατα ένα από τα πιο δημοφιλή συστήματα πρόληψης εισβολής. Διατίθεται σε διάφορες εκδόσεις με διαφορετικά σύνολα χαρακτηριστικών. Splunk Enterprise Security-ή Splunk ES, όπως ονομάζεται συχνά - είναι αυτό που χρειάζεστε για την Αληθινή Πρόληψη Εισβολής. Το λογισμικό παρακολουθεί τα δεδομένα του συστήματός σας σε πραγματικό χρόνο, αναζητώντας ευπάθειες και ενδείξεις μη φυσιολογικής δραστηριότητας.

Η απόκριση ασφαλείας είναι ένα από τα ισχυρά προϊόντα του προϊόντοςκοστούμια και τι κάνει το σύστημα πρόληψης εισβολής. Χρησιμοποιεί αυτό που ο προμηθευτής καλεί το Adaptive Response Framework (ARF). Ενσωματώνεται με εξοπλισμό από περισσότερους από 55 προμηθευτές ασφάλειας και μπορεί να εκτελέσει αυτοματοποιημένη απάντηση, επιταχύνοντας χειροκίνητες εργασίες. Αυτός ο συνδυασμός εάν η αυτοματοποιημένη αποκατάσταση και η χειρωνακτική παρέμβαση μπορούν να σας δώσουν τις καλύτερες πιθανότητες να κερδίσετε γρήγορα το πάνω χέρι. Το εργαλείο διαθέτει μια απλή και ξεκάθαρη διεπαφή χρήστη, κάνοντας μια νικηφόρα λύση. Άλλες ενδιαφέρουσες λειτουργίες προστασίας περιλαμβάνουν τη λειτουργία "Notables", η οποία εμφανίζει ειδοποιήσεις προσαρμόσιμες από το χρήστη και το "Asset Investigator" για την επισήμανση κακόβουλων δραστηριοτήτων και την πρόληψη περαιτέρω προβλημάτων.

Splunk Enterprise SecurityΟι πληροφορίες σχετικά με τις τιμές δεν είναι άμεσα διαθέσιμες. Θα χρειαστεί να επικοινωνήσετε με τις πωλήσεις του Splunk για να λάβετε λεπτομερή προσφορά. Αυτό είναι ένα εξαιρετικό προϊόν για το οποίο υπάρχει δωρεάν δοκιμή.

3. Σάγκαν

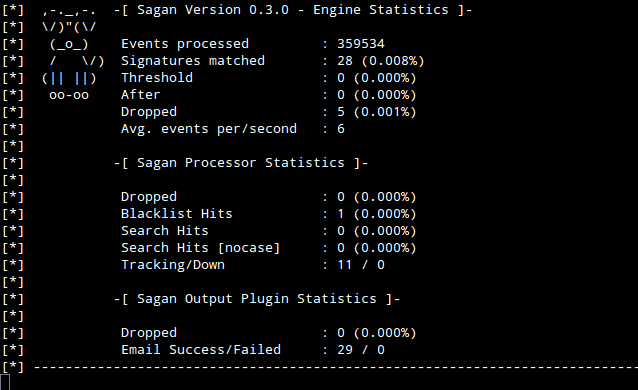

Σάγκαν είναι βασικά ένα ελεύθερο σύστημα ανίχνευσης εισβολής. Ωστόσο, το εργαλείο που διαθέτει δυνατότητες εκτέλεσης σεναρίων που μπορούν να το τοποθετήσουν στην κατηγορία Συστήματα πρόληψης εισβολής. Σάγκαν εντοπίζει τις προσπάθειες διείσδυσης μέσω της παρακολούθησης αρχείων καταγραφής. Μπορείτε επίσης να συνδυάσετε Σάγκαν με το Snort που μπορεί να τροφοδοτήσει την έξοδο του Σάγκαν δίνοντας στο εργαλείο ορισμένες δυνατότητες ανίχνευσης εισβολών με βάση το δίκτυο. Στην πραγματικότητα, Σάγκαν μπορούν να λάβουν πληροφορίες από πολλά άλλα εργαλεία όπως το Bro ή το Suricata, συνδυάζοντας τις δυνατότητες πολλών εργαλείων για την καλύτερη δυνατή προστασία.

Υπάρχει ένα χτύπημα Σάγκαν'S δυνατότητες εκτέλεσης δέσμης ενεργειών. Πρέπει να γράψετε τα σενάρια αποκατάστασης. Παρόλο που το εργαλείο αυτό δεν μπορεί να χρησιμοποιηθεί ως η μόνη άμυνα κατά της εισβολής, θα μπορούσε να αποτελέσει βασικό στοιχείο ενός συστήματος που ενσωματώνει διάφορα εργαλεία, συσχετίζοντας γεγονότα από διαφορετικές πηγές, δίνοντάς σας το καλύτερο από πολλά προϊόντα.

Ενώ Σάγκαν μπορεί να εγκατασταθεί μόνο σε Linux, Unix και Mac OS,μπορεί να συνδεθεί με τα συστήματα των Windows για να πάρει τα γεγονότα τους. Άλλα ενδιαφέροντα χαρακτηριστικά του Sagan περιλαμβάνουν εντοπισμό θέσης διεύθυνσης IP και κατανεμημένη επεξεργασία.

4. OSSEC

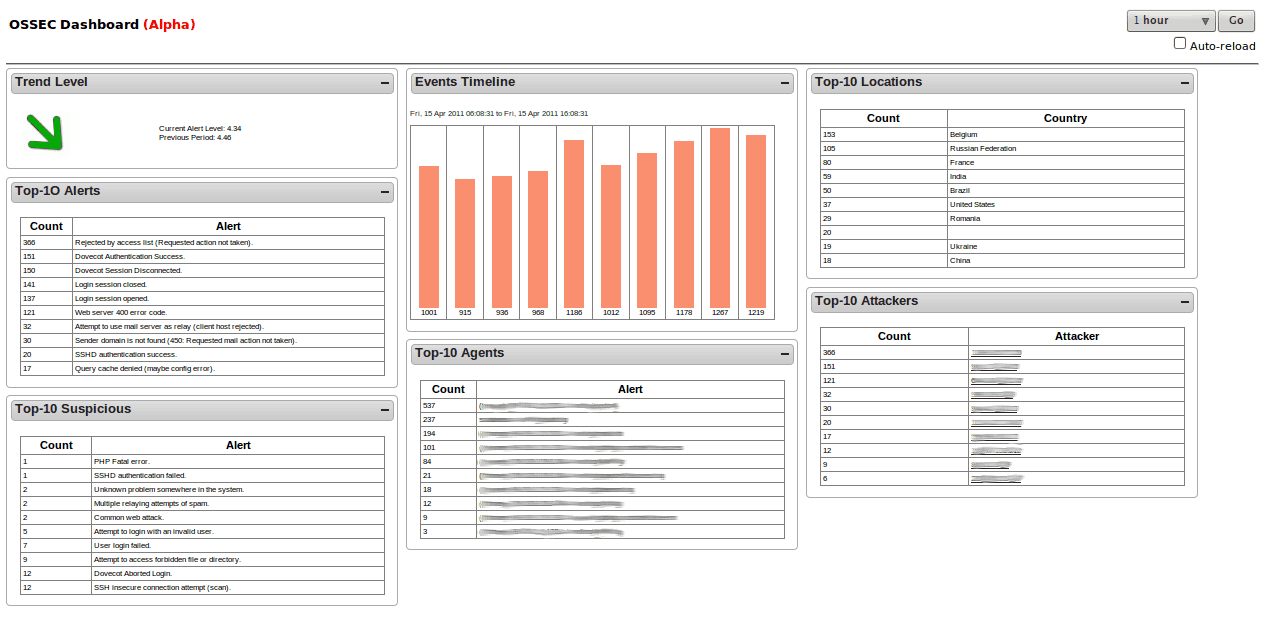

Ασφάλεια ανοικτού κώδικα, ή OSSEC, είναι ένας από τους κύριους ξενιστές ανοιχτού κώδικαΣύστημα ανίχνευσης εισβολών. Το συμπεριλαμβάνουμε στη λίστα μας για δύο λόγους. Η δημοτικότητά του είναι τέτοια που έπρεπε να το συμπεριλάβουμε, ειδικά λαμβάνοντας υπόψη ότι το εργαλείο σάς επιτρέπει να καθορίσετε ενέργειες που εκτελούνται αυτόματα κάθε φορά που ενεργοποιούνται συγκεκριμένες ειδοποιήσεις, δίνοντάς του ορισμένες δυνατότητες πρόληψης εισβολής. OSSEC ανήκει στην Trend Micro, ένα από τα κορυφαία ονόματα στην ασφάλεια πληροφορικής και κατασκευαστής μιας από τις καλύτερες σουίτες προστασίας από ιούς.

Όταν εγκαθίσταται σε λειτουργικά συστήματα που μοιάζουν με Unix,η μηχανή ανίχνευσης του λογισμικού επικεντρώνεται κυρίως σε αρχεία καταγραφής και διαμόρφωσης. Δημιουργεί αθροίσματα ελέγχου σημαντικών αρχείων και τα ελέγχει περιοδικά, προειδοποιώντας σας ή ενεργοποιώντας μια διορθωτική ενέργεια όποτε συμβαίνει κάτι περίεργο. Επίσης, θα παρακολουθεί και θα ειδοποιεί για οποιαδήποτε μη φυσιολογική προσπάθεια πρόσβασης στο root. Στα Windows, το σύστημα παρακολουθεί επίσης τις μη εξουσιοδοτημένες τροποποιήσεις μητρώου, καθώς θα μπορούσε να είναι το ενδεικτικό της κακόβουλης δραστηριότητας. Οποιαδήποτε ανίχνευση θα ενεργοποιήσει μια ειδοποίηση η οποία θα εμφανίζεται στην κεντρική κονσόλα, ενώ οι ειδοποιήσεις θα αποστέλλονται επίσης μέσω ηλεκτρονικού ταχυδρομείου.

OSSEC είναι ένα σύστημα προστασίας από εισβολές που βασίζεται σε κεντρικό υπολογιστή. Ως εκ τούτου, πρέπει να εγκατασταθεί σε κάθε υπολογιστή που θέλετε να προστατεύσετε. Ωστόσο, μια κεντρική κονσόλα ενοποιεί πληροφορίες από κάθε προστατευμένο υπολογιστή για ευκολότερη διαχείριση. ο OSSEC κονσόλα τρέχει μόνο σε λειτουργικά συστήματα παρόμοιων με το Unix, αλλά ένας πράκτορας είναι διαθέσιμος για την προστασία των φιλοξενουμένων των Windows. Εναλλακτικά, άλλα εργαλεία όπως το Kibana ή το Graylog μπορούν να χρησιμοποιηθούν ως το εμπρόσθιο άκρο του εργαλείου.

5. Ανοίξτε το WIPS-NG

Δεν ήμασταν πολύ σίγουροι αν έπρεπε να το συμπεριλάβουμε Ανοίξτε το WIPS NG στη λίστα μας. Περισσότερα για αυτό σε μια στιγμή. Το έκανε κυρίως επειδή είναι ένα από τα μοναδικά προϊόντα που στοχεύουν συγκεκριμένα ασύρματα δίκτυα. Ανοίξτε το WIPS NG-Που το WIPS σημαίνει Ασύρματη διείσδυσηΣύστημα Πρόληψης - είναι ένα εργαλείο ανοικτού κώδικα το οποίο αποτελείται από τρία βασικά στοιχεία. Πρώτον, υπάρχει ο αισθητήρας. Αυτή είναι μια χαζή διαδικασία που καταγράφει απλά την ασύρματη κίνηση και την στέλνει στον διακομιστή για ανάλυση. Όπως ίσως έχετε μαντέψει, το επόμενο στοιχείο είναι ο διακομιστής. Συγκεντρώνει δεδομένα από όλους τους αισθητήρες, αναλύει τα συγκεντρωμένα δεδομένα και ανταποκρίνεται στις επιθέσεις. Αυτό το στοιχείο είναι η καρδιά του συστήματος. Τελευταίο αλλά όχι λιγότερο σημαντικό είναι το στοιχείο διασύνδεσης που είναι το GUI που χρησιμοποιείτε για τη διαχείριση του διακομιστή και την εμφάνιση πληροφοριών σχετικά με τις απειλές που εντοπίζονται στο ασύρματο δίκτυό σας.

Ο κύριος λόγος για τον οποίο δίσταζα πριν συμπεριληφθεί Ανοίξτε το WIPS NG στον κατάλογό μας αυτό, τόσο καλό όσο δεν είναι, όχιο καθένας προτιμά τον προγραμματιστή του προϊόντος. Είναι από τον ίδιο προγραμματιστή όπως το Aircrack NG ασύρματο πακέτο sniffer και cracker κωδικού πρόσβασης που είναι μέρος του κάθε εργαλείο hacker WiFi. Αυτό ανοίγει τη συζήτηση για την ηθική του προγραμματιστή και κάνει κάποιους χρήστες επιφυλακτικοί. Από την άλλη πλευρά, το υπόβαθρο του δημιουργού μπορεί να θεωρηθεί ως απόδειξη για τη βαθιά γνώση της ασφάλειας Wi-Fi.

6. Fail2Ban

Fail2Ban είναι μια σχετικά δημοφιλής ελεύθερη εισβολή ξενιστήσύστημα ανίχνευσης με χαρακτηριστικά πρόληψης εισβολής. Το λογισμικό λειτουργεί με την παρακολούθηση αρχείων καταγραφής συστήματος για ύποπτα συμβάντα όπως αποτυχημένες προσπάθειες σύνδεσης ή αναζητήσεις εκμετάλλευσης. Όταν το σύστημα ανιχνεύσει κάτι ύποπτο, αντιδρά με την αυτόματη ενημέρωση των τοπικών κανόνων τείχους προστασίας για να αποκλείσει τη διεύθυνση IP προέλευσης της κακόβουλης συμπεριφοράς. Αυτό, βεβαίως, συνεπάγεται ότι κάποια διαδικασία τείχους προστασίας τρέχει στο τοπικό μηχάνημα. Αυτό είναι το κύριο μειονέκτημα του εργαλείου. Ωστόσο, οποιαδήποτε άλλη αυθαίρετη ενέργεια - όπως η εκτέλεση ορισμένων διορθωτικών ενεργειών ή η αποστολή ειδοποιήσεων ηλεκτρονικού ταχυδρομείου - μπορεί να ρυθμιστεί.

Fail2Ban παρέχεται με πολλές προκατασκευασμένες ανιχνεύσειςενεργοποιούμενα φίλτρα, που καλύπτουν μερικές από τις πιο κοινές υπηρεσίες όπως Apache, Courrier, SSH, FTP, Postfix και πολλά άλλα. Όπως είπαμε, οι ενέργειες αποκατάστασης πραγματοποιούνται με την τροποποίηση των τραπεζιών τείχους προστασίας του κεντρικού υπολογιστή. Fail2Ban υποστηρίζει Netfilter, IPtables ή τον πίνακα hosts.deny του TCP Wrapper. Κάθε φίλτρο μπορεί να συσχετιστεί με μία ή περισσότερες ενέργειες. Μαζί, τα φίλτρα και οι ενέργειες αναφέρονται ως φυλακή.

7. Παρακολούθηση ασφάλειας δικτύου Bro

ο Παρακολούθηση ασφάλειας δικτύου Bro είναι μια άλλη δωρεάν ανίχνευση εισβολής δικτύουσυστήματος με λειτουργίες τύπου IPS. Λειτουργεί σε δύο φάσεις, καταγράφει πρώτα την κυκλοφορία και στη συνέχεια την αναλύει. Αυτό το εργαλείο λειτουργεί σε πολλαπλά στρώματα μέχρι το επίπεδο εφαρμογής, γεγονός που συμβάλλει στην καλύτερη ανίχνευση των προσπαθειών διασπασμένης εισβολής. Η ενότητα ανάλυσης του προϊόντος αποτελείται από δύο στοιχεία. Το πρώτο στοιχείο ονομάζεται μηχανισμός συμβάντων και ο σκοπός του είναι η παρακολούθηση γεγονότων ενεργοποίησης όπως συνδέσεις TCP ή αιτήσεις HTTP. Τα γεγονότα αναλύονται έπειτα από τα Scripts πολιτικής, το δεύτερο στοιχείο. Η δουλειά του Script Policy είναι να αποφασίσει αν θα ενεργοποιήσει έναν συναγερμό, θα ξεκινήσει μια ενέργεια ή θα αγνοήσει το συμβάν. Είναι η πιθανότητα να ξεκινήσει μια ενέργεια που δίνει το Παρακολούθηση ασφάλειας δικτύου Bro τη λειτουργικότητα IPS.

ο Παρακολούθηση ασφάλειας δικτύου Bro έχει κάποιους περιορισμούς. Θα παρακολουθεί μόνο τις δραστηριότητες HTTP, DNS και FTP και θα παρακολουθεί επίσης την κυκλοφορία SNMP. Αυτό είναι καλό, όμως, επειδή το SNMP χρησιμοποιείται συχνά για την παρακολούθηση του δικτύου παρά τις σοβαρές αδυναμίες ασφαλείας του. Το SNMP έχει ελάχιστα ενσωματωμένη ασφάλεια και χρησιμοποιεί μη κρυπτογραφημένη κίνηση. Και επειδή το πρωτόκολλο μπορεί να χρησιμοποιηθεί για να τροποποιήσει τις διαμορφώσεις, θα μπορούσε εύκολα να χρησιμοποιηθεί από κακόβουλους χρήστες. Το προϊόν θα παρακολουθεί επίσης τις αλλαγές διαμόρφωσης συσκευών και τις παγίδες SNMP. Μπορεί να εγκατασταθεί σε Unix, Linux και OS X, αλλά δεν είναι διαθέσιμο για Windows, το οποίο ίσως είναι το κύριο μειονέκτημα. Διαφορετικά, αυτό είναι ένα πολύ ενδιαφέρον εργαλείο το οποίο αξίζει να το δοκιμάσετε.

Σχόλια