Durante mucho tiempo, Linux ha tenido una reputación deseguridad a través de la oscuridad. Los usuarios tenían la ventaja de no ser el objetivo principal de los piratas informáticos y no tenían que preocuparse. Este hecho ya no es válido, y en 2017 y 2018, vimos grandes extensiones de piratas informáticos que explotan errores y fallas de Linux, encontrando formas difíciles de instalar malware, virus, rootkits y más.

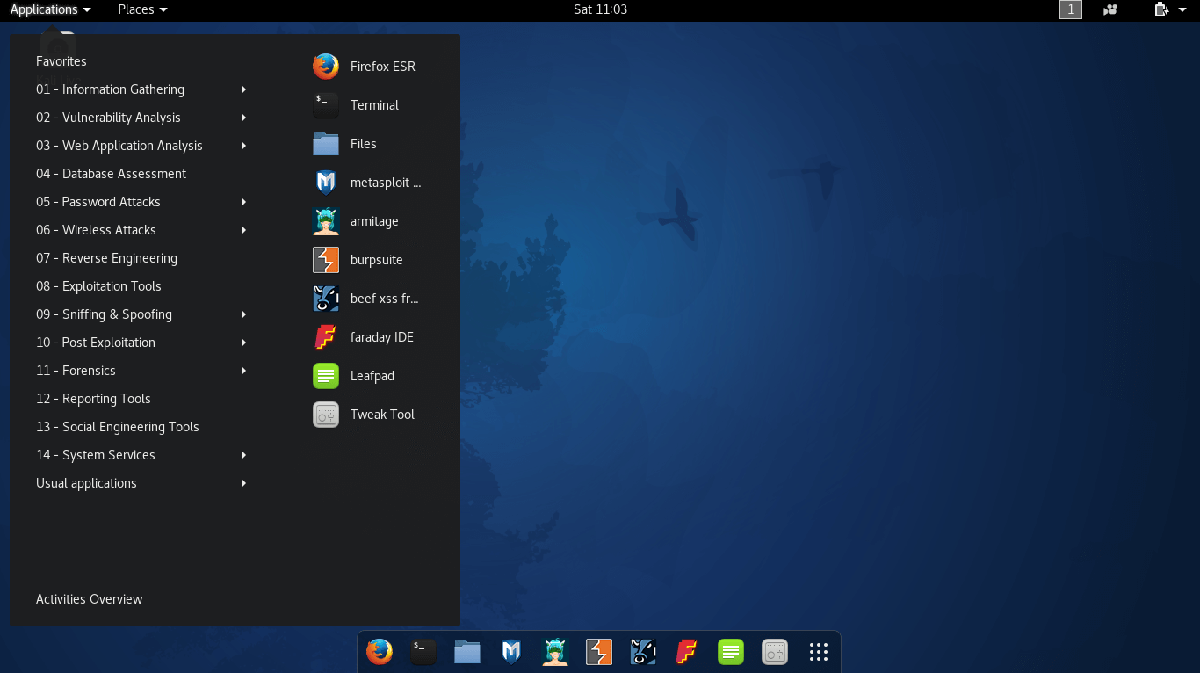

Debido a la reciente inundación de exploits, malwarey otras cosas malas que perjudican a los usuarios de Linux, la comunidad de código abierto ha respondido reforzando las características de seguridad. Aún así, esto no es suficiente, y si está utilizando Linux en un servidor, es una buena idea mirar nuestra lista y aprender formas de mejorar la seguridad de un servidor Linux.

1. Haz uso de SELinux

SELinux, AKA Security-Enhanced Linux es unherramienta de seguridad integrada en el kernel de Linux. Una vez habilitado, puede aplicar fácilmente una política de seguridad de su elección, que es imprescindible para un servidor Linux sólido como una roca.

Muchos sistemas operativos de servidor basados en RedHat vienencon SELinux habilitado y configurado con valores predeterminados bastante buenos. Dicho esto, no todos los sistemas operativos existentes admiten SELinux de forma predeterminada, por lo que le mostraremos cómo activarlo.

Nota: los paquetes Snap requieren AppArmor, una alternativa a SELinux. Si elige usar SELinux, en ciertos sistemas operativos Linux, es posible que no pueda usar Snaps.

CentOS / Rhel

CentOS y RedHat Enterprise Linux se envían con el sistema de seguridad SELinux. Está preconfigurado para una buena seguridad, por lo que no se necesitan más instrucciones.

Servidor Ubuntu

Desde Karmic Koala, Ubuntu ha hecho que sea muy fácil habilitar la herramienta de seguridad SELinux. Para configurarlo, ingrese los siguientes comandos.

sudo apt install selinux

Debian

Al igual que en Ubuntu, Debian hace que sea muy fácil configurar SELinux. Para hacerlo, ingrese los siguientes comandos.

sudo apt-get install selinux-basics selinux-policy-default auditd

Una vez que haya terminado de instalar SELinux en Debian, consulte la entrada Wiki en el software. Cubre una gran cantidad de información necesaria para usarla en el sistema operativo.

Manual de SELinux

Una vez que tenga SELinux funcionando, hágase un favor y lea el manual de SELinux. Aprende cómo funciona. ¡Tu servidor te lo agradecerá!

Para acceder al manual de SELinux, ingrese el siguiente comando en una sesión de terminal.

man selinux

2. Deshabilite la cuenta raíz

Una de las cosas más inteligentes que puedes hacer para asegurarsu servidor Linux debe cerrar la cuenta de Root y solo usar los privilegios de Sudoer para realizar las tareas del sistema. Al cerrar el acceso a esta cuenta, podrá asegurarse de que los malos actores no puedan obtener acceso completo a los archivos del sistema, instalar software problemático (como malware), etc.

Bloquear la cuenta de Root en Linux es fácil, y enDe hecho, en muchos sistemas operativos de servidor Linux (como Ubuntu) ya está apagado como precaución. Para obtener más información sobre cómo deshabilitar el acceso raíz, consulte esta guía. En él, hablamos sobre cómo bloquear la cuenta de Root.

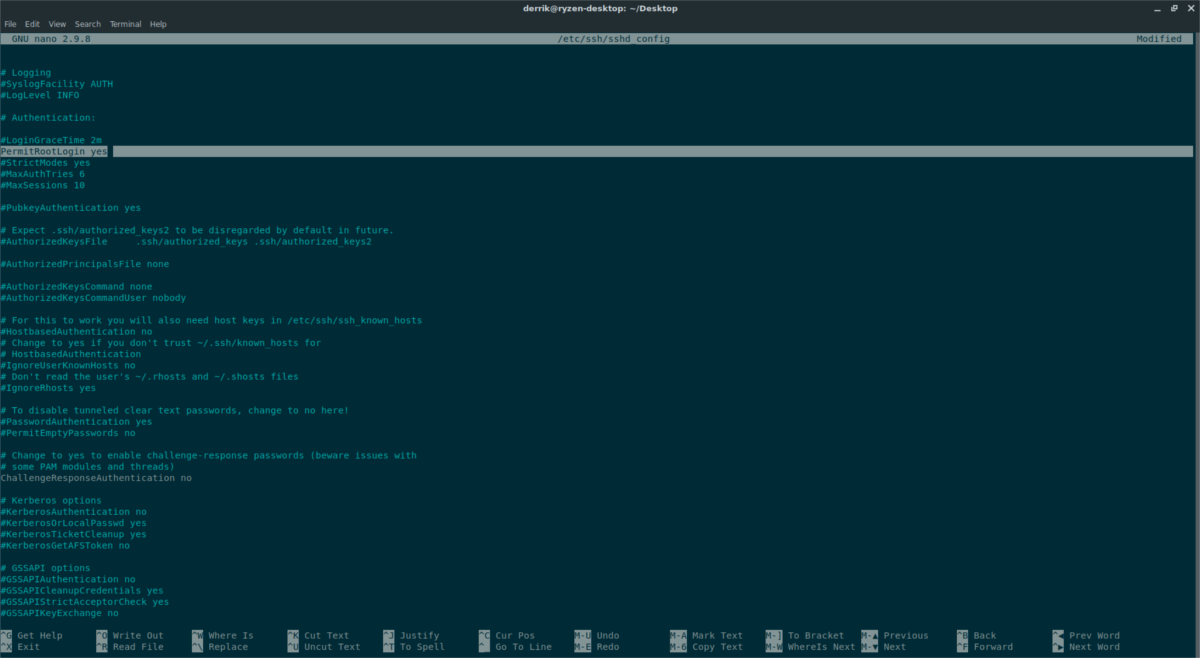

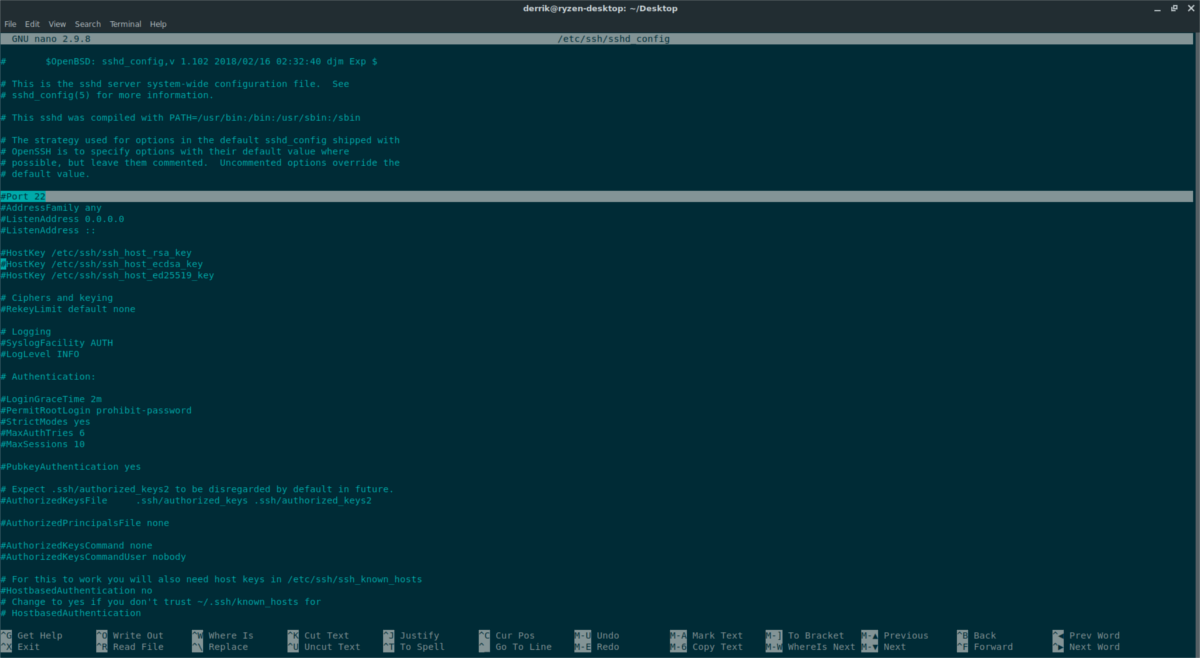

3. Asegure su servidor SSH

SSH es a menudo un punto débil serio en muchos Linuxservidores, ya que muchos administradores de Linux prefieren ir con la configuración SSH predeterminada, ya que son más fáciles de activar, en lugar de tomarse el tiempo para bloquear todo.

Tomar pequeños pasos para asegurar el servidor SSH en su sistema Linux puede mitigar una buena parte de usuarios no autorizados, ataques de malware, robo de datos y mucho más.

En el pasado, en Addictivetips, escribí una publicación detallada sobre cómo proteger un servidor Linux SSH. Para obtener más información sobre cómo bloquear su servidor SSH, consulte la publicación aquí.

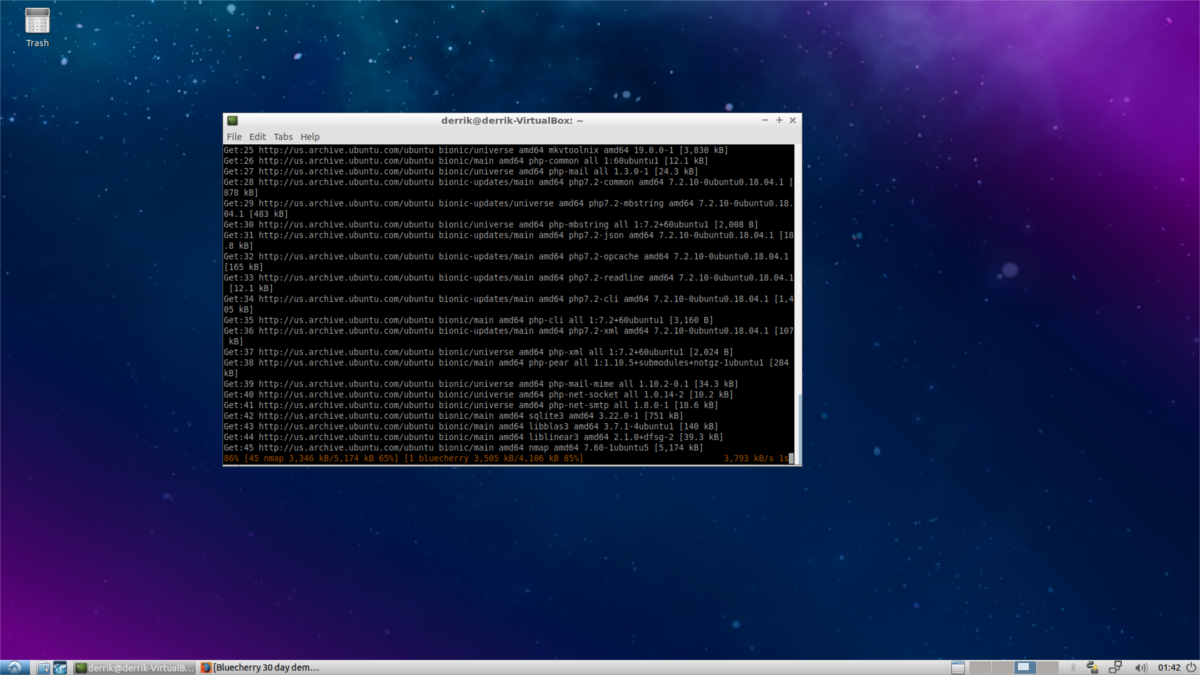

4. Siempre instale actualizaciones

Esto parece un punto obvio, pero estaríasMe sorprende saber cuántos operadores de servidores Linux renuncian a las actualizaciones en su sistema. La elección es comprensible, ya que cada actualización tiene el potencial de arruinar las aplicaciones en ejecución, pero al elegir evitar las actualizaciones del sistema, se pierden los parches de seguridad que corrigen las vulnerabilidades y los errores que usan los piratas informáticos para solucionar los sistemas Linux.

Es cierto que actualizar en una producción Linuxel servidor es mucho más molesto que alguna vez estará en el escritorio. El simple hecho es que no puedes detener todo para instalar parches. Para evitar esto, considere configurar un programa de actualización planificado.

Para ser claros, no hay una ciencia establecida sobre los horarios de actualización. Pueden variar según su caso de uso, pero es mejor instalar parches semanalmente o quincenalmente para obtener la máxima seguridad.

6. No hay repositorios de software de terceros

Lo mejor de usar Linux es que sinecesita un programa, siempre que esté utilizando la distribución correcta, hay un repositorio de software de terceros disponible. El problema es que muchos de estos repositorios de software tienen el potencial de interferir con su sistema, y el malware aparece regularmente en ellos. El hecho es que si está ejecutando una instalación de Linux que depende de software que proviene de fuentes de terceros no verificadas, los problemas van a suceder.

Si debe tener acceso al software que suEl sistema operativo Linux no se distribuye de manera predeterminada, omita los repositorios de software de terceros para paquetes Snap. Hay docenas de aplicaciones de nivel de servidor en la tienda. Lo mejor de todo es que cada una de las aplicaciones en la tienda Snap recibe auditorías de seguridad regularmente.

¿Quieres aprender más sobre Snap? ¡Mira nuestra publicación sobre el tema para saber cómo puedes ponerlo en marcha en tu servidor Linux!

7. Haz uso de un firewall

En un servidor, tener un sistema de firewall efectivoes todo. Si tiene una configuración, evitará muchos de los intrusos molestos con los que de otro modo entraría en contacto. Por otro lado, si no puede configurar un sistema de firewall efectivo, su servidor Linux sufrirá severamente.

Hay bastantes cortafuegos diferentessoluciones en Linux. Con eso en mente, algunos son más fáciles de entender que otros. De lejos, uno de los firewalls más simples (y más efectivos) en Linux es FirewallD

Nota: para usar FirewallD, debe usar un sistema operativo del servidor que tenga el sistema de inicio SystemD.

Para habilitar FirewallD, primero deberá instalarlo. Inicie una ventana de terminal e ingrese los comandos que corresponden a su sistema operativo Linux.

Servidor Ubuntu

sudo systemctl disable ufw sudo systemctl stop ufw sudo apt install firewalld

Debian

sudo apt-get install firewalld

CentOS / Rhel

sudo yum install firewalld

Con el software instalado en el sistema, habilítelo con Systemd.

sudo systemctl enable firewalld sudo systemctl start firewalld

Conclusión

Los problemas de seguridad son cada vez más comunes en Linuxservidores Lamentablemente, a medida que Linux continúa siendo cada vez más popular en el espacio empresarial, estos problemas solo serán más frecuentes. Si sigue los consejos de seguridad en esta lista, podrá evitar la mayoría de estos ataques.

Comentarios