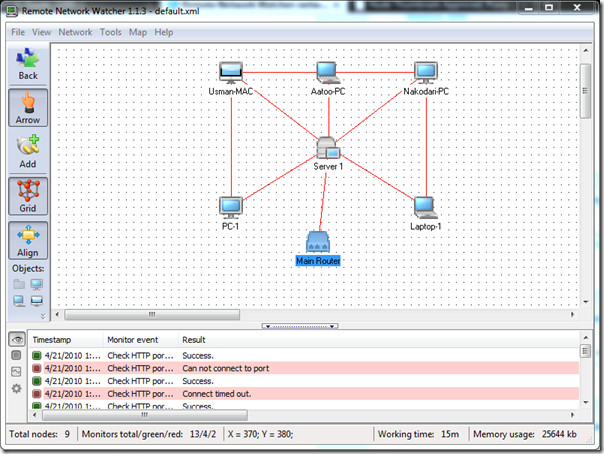

Si es administrador de red, es probableUna de las frases que más ha escuchado es "la red es lenta". No importa qué, parece que todos siempre culpan a la red cada vez que algo no funciona tan eficientemente como se esperaba.

Hay una razón simple para eso: La red es a menudo la culpable. Las redes modernas son bastante complejas y hay tantos lugares donde las cosas pueden salir mal. Por lo tanto, cuando alguien se queja de un rendimiento deficiente de la red, lo que necesita son las herramientas de solución de problemas adecuadas para ayudarlo a determinar exactamente dónde se encuentra el problema, cuál es y cómo solucionarlo. Y si resulta que el problema no tiene nada que ver con la red, esas mismas herramientas pueden ayudarlo a demostrarlo, que a menudo es obligatorio para que otros equipos reconozcan el problema.

Sin embargo, con tantos problemas de redherramientas para elegir, elegir la correcta para el trabajo puede ser un desafío. Esperamos que esta publicación pueda ayudar, ya que estamos a punto de echar un vistazo a algunas de las mejores herramientas de solución de problemas de red.

Las principales herramientas de solución de problemas de red

Vamos a sumergirnos en los detalles de lo realherramientas. Nuestra lista incluye herramientas basadas en GUI y de línea de comandos. También tiene una buena combinación de herramientas locales y basadas en la web. Algunas de las herramientas tienen un propósito único y muy preciso, mientras que otras son kits de herramientas completos. Todos tienen una cosa en común: pueden ayudar a los administradores de red a hacer un mejor trabajo. Para cada herramienta de nuestra lista, describiremos sus características principales y cómo se puede usar. ¡Vamonos!

1. Conjunto de herramientas del ingeniero SolarWinds (PRUEBA GRATIS)

Primero en nuestra lista hay un excelente kit de herramientas de SolarWinds llamado simplemente Herramienta de ingenieroconjunto. Vientos solares, en caso de que aún no lo sepa, es uno de los principales actores en el campo de la herramienta de administración de redes. Su producto estrella, el Monitor de rendimiento de red es considerado por muchos como la referencia cuando se trata de Monitoreo de red SNMP herramientas. La compañía también es conocida por sus numerosas herramientas gratuitas, cada una de las cuales aborda una tarea específica. Estas herramientas gratuitas incluyen el Monitor de dispositivo de red y Traceroute NG son dos grandes ejemplos de esas herramientas gratuitas.

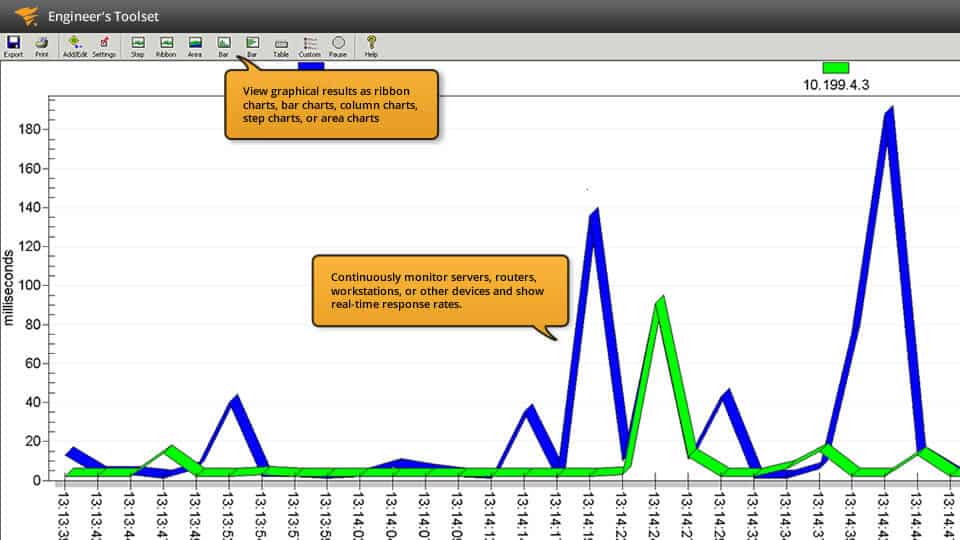

Como su nombre lo indica, el Conjunto de herramientas del ingeniero SolarWinds Es un conjunto de herramientas. Más de sesenta de ellos, para ser precisos. Puede usar las herramientas incluidas para monitorear continuamente servidores, enrutadores, estaciones de trabajo u otros dispositivos para mostrar el tiempo de respuesta en tiempo real y mostrar las tasas de respuesta en cuadros gráficos. El conjunto de herramientas, por ejemplo, incluye una herramienta de "Ping simple" que es una alternativa al ping que viene con su sistema operativo y puede usarse para medir el tiempo de respuesta de un host y la pérdida de paquetes.

- PRUEBA GRATIS: Conjunto de herramientas del ingeniero SolarWinds

- Enlace de descarga oficial: https://www.solarwinds.com/engineers-toolset/registration

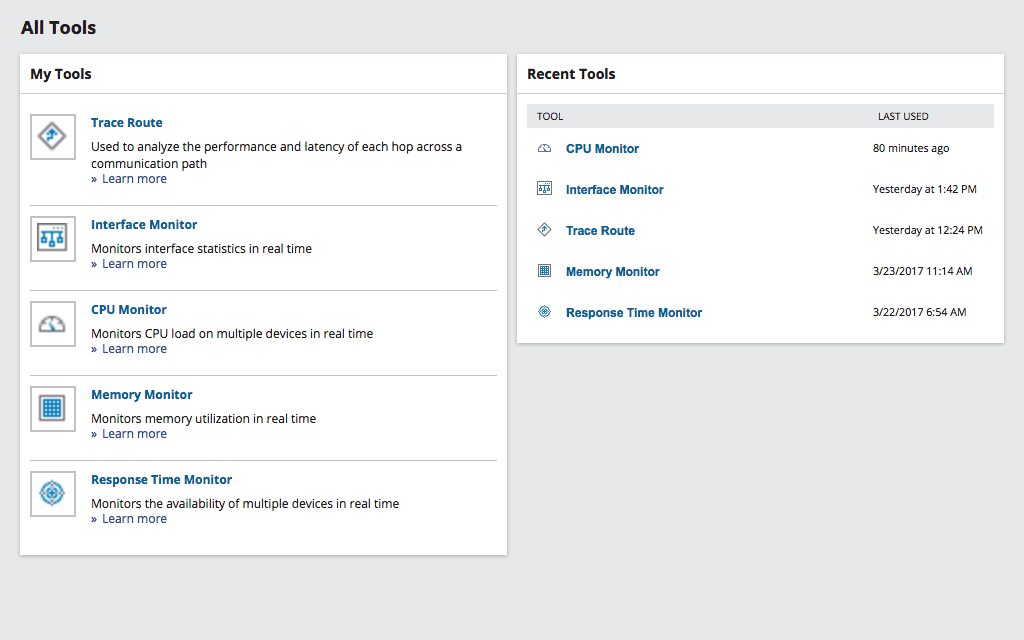

Pero Ping definitivamente no es la única herramienta incluida en este paquete impresionante, y aunque algunas de las más de 60 herramientas que encontrarás en el Conjunto de herramientas del ingeniero son herramientas gratuitas que también están disponiblesindividualmente, la mayoría son herramientas exclusivas que no se pueden obtener de otra manera. El conjunto de herramientas tiene un tablero centralizado que le permite acceder fácilmente a cualquiera de las herramientas incluidas. Entre las diferentes herramientas que encontrará, algunas se pueden usar para realizar diagnósticos de red y ayudar a resolver problemas complejos de red rápidamente. Los administradores de red conscientes de la seguridad apreciarán estas otras herramientas que pueden usarse para simular ataques en su red y ayudar a identificar vulnerabilidades.

los Conjunto de herramientas del ingeniero SolarWinds También incluye un poco más de monitoreo y alertaherramientas como una que supervisará sus dispositivos y generará alertas cuando detecte problemas de disponibilidad o de salud. Esto a menudo le dará tiempo suficiente para reaccionar antes de que los usuarios noten el problema. Para completar un conjunto de herramientas ya rico en funciones, también se incluyen herramientas de administración de configuración y consolidación de registros.

Describir en detalles minuciosos cada herramienta incluida sería una publicación muy larga, y posiblemente bastante aburrida. En cambio, aquí hay una lista de algunas de las mejores herramientas que encontrará en el Conjunto de herramientas del ingeniero SolarWinds.

- Port Scanner

- Switch Port Mapper

- Barrido SNMP

- Navegador de red IP

- Descubrimiento de direcciones MAC

- Ping Sweep

- Monitor de tiempo de respuesta

- Monitor de la CPU

- Monitor de interfaz

- TraceRoute

- Descifrado de contraseña del enrutador

- SNMP ataque de fuerza bruta

- SNMP Dictionary Attack

- Comparación de configuración, descargador, cargador y editor

- SNMP trap editor y receptor de trampa SNMP

- Calculadora de subred

- Monitor de alcance DHCP

- Administración de direcciones IP

- WAN Killer

los Conjunto de herramientas del ingeniero SolarWinds se vende por solo $ 1495 por puesto de administrador. Si considera que incluye más de 60 herramientas diferentes, este es un precio muy razonable. Una prueba gratuita de 14 días está disponible en Vientos solares así que su mejor opción es ir al sitio web de SolarWinds, descargar la versión de prueba y ver por usted mismo todo lo que puede hacer por usted.

- Enlace de descarga oficial: https://www.solarwinds.com/engineers-toolset/registration

2. Wireshark

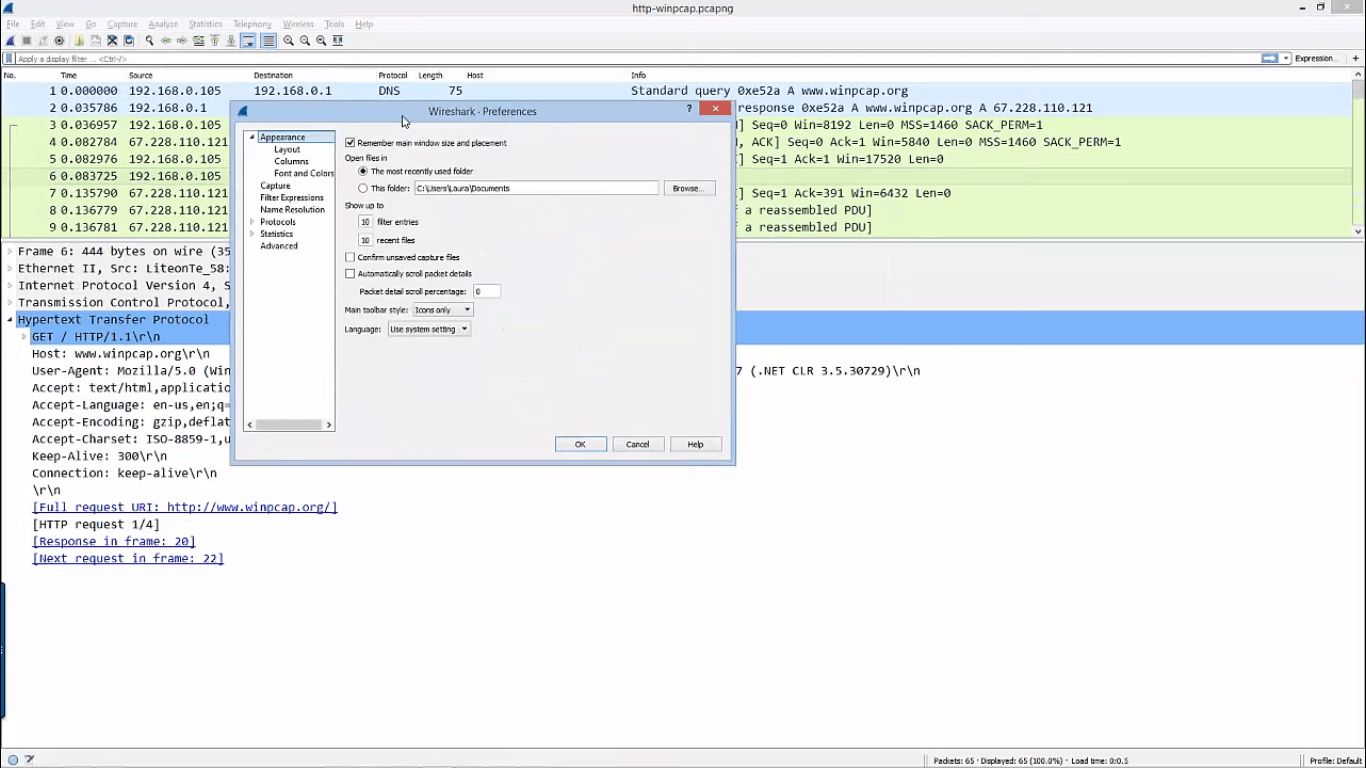

Wireshark, que anteriormente se conocía como Etéreo, ha existido por 20 años. Si no es el mejor, sin duda es la herramienta de detección de redes más popular. Cada vez que surge una necesidad de análisis de paquetes, esta suele ser la herramienta de acceso de la mayoría de los administradores. antes de Wireshark, el mercado tenía esencialmente un sniffer de paquetes basado en GUI que se llamaba acertadamente Oledor. Fue un excelente producto que sufrió deUn inconveniente importante, su precio. A finales de los 90, el producto costaba alrededor de $ 1500, que era más de lo que muchos podían pagar. Esto provocó el desarrollo de Etéreo como un sniffer de paquetes gratuito y de código abierto por un UMKC graduado llamado Gerald Combs que sigue siendo el principal responsable de Wireshark Veinte años después.

Hoy, Wireshark se ha convertido en LA referencia en rastreadores de paquetes. Es el estándar de facto y la mayoría de las otras herramientas intentan imitarlo. Wireshark hace principalmente dos cosas. En primer lugar, la herramienta captura todo el tráfico que ve en su interfaz. Sin embargo, no se detiene allí. La verdadera fortaleza del producto está en sus poderosas capacidades de análisis. En realidad, son tan buenos que no es raro que los usuarios que utilizan otras herramientas para la captura de paquetes ejecuten el análisis de los datos capturados utilizando Wireshark. De hecho, esto es tan común que, al inicio, se le solicita que abra un archivo de captura existente, posiblemente creado con otra herramienta, o que comience a capturar el tráfico. Otra fuerza de Wireshark son los filtros que incorpora los que le permiten concentrarse exactamente en los datos que le interesan.

Mientras Wireshark tiene una curva de aprendizaje empinada, vale la penaaprenderlo demostrará una y otra vez ser una herramienta invaluable para muchas tareas de solución de problemas de red. Definitivamente es algo que debería formar parte del conjunto de herramientas de cada administrador de red. Y dado su precio, es gratis, no hay razón para no usarlo.

3. Tcpdump / Windump

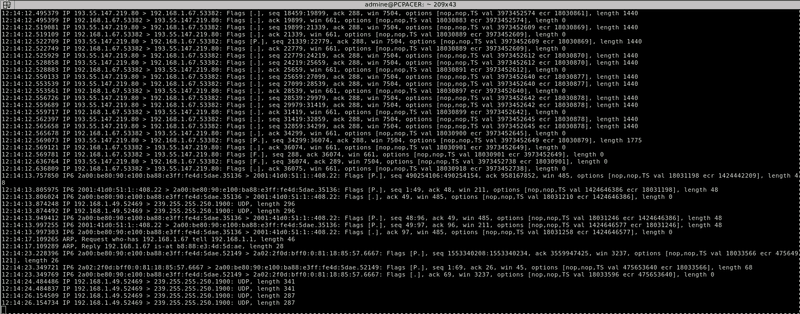

Antes de que existieran herramientas de captura y análisis basadas en GUI, había tcpdump. Fue creado en 1987, más de diez años.antes de Wireshark e incluso antes de Sniffer. Y aunque la herramienta se ha mantenido y mejorado constantemente desde su lanzamiento inicial, todavía permanece esencialmente sin cambios y la forma en que se usa tampoco ha cambiado mucho a lo largo de su evolución. Está disponible para su instalación en prácticamente todos los sistemas operativos tipo Unix y se ha convertido en el estándar de facto para una herramienta rápida para capturar paquetes. Tcpdump usa la biblioteca libpcap para la captura de paquetes real.

La operación predeterminada de tcpdump Es relativamente simple. Captura todo el tráfico en la interfaz especificada y lo "descarga", de ahí su nombre, en la pantalla. Puede canalizar la salida a un archivo de captura para analizarla más tarde utilizando la herramienta de análisis que elija. De hecho, no es raro que los usuarios capturen el tráfico con tcpdump para su posterior análisis en Wireshark. Una de las claves para tcpdumpLa fuerza y la utilidad es la posibilidad deaplique filtros y / o canalice su salida a grep, otra utilidad común de línea de comandos, para un mayor filtrado. Cualquiera que domine tcpdump, grep y el shell de comandos puede hacer que capture con precisión el tráfico correcto para cualquier tarea de depuración.

Como para Windump, es un puerto de tcpdump al Ventanas plataforma. Como tal, se comporta de la misma manera. Lo que esto significa es que trae gran parte de la tcpdump funcionalidad para computadoras basadas en Windows. Mientras Windump puede ser una aplicación de Windows, no esperes una GUI elegante. Esto no es más que tcpdump en Windows y, como tal, es una utilidad de línea de comandos solamente.

Utilizando Windump es básicamente lo mismo que usar su contraparte * nix. Las opciones de la línea de comandos son casi iguales y los resultados también parecen casi idénticos. Y justo como tcpdump, la salida de Windump se puede guardar en un archivo para su posterior análisis con una herramienta de terceros como Wireshark. Sin embargo, con grep no suele estar disponible en Ventanas computadoras, las capacidades de filtrado de la herramienta son más limitadas, aunque aún impresionantes.

Otra diferencia importante entre tcpdump y Windump es que está fácilmente disponible desde el repositorio de paquetes del sistema operativo. Tendrá que descargar el software desde Sitio web de Windump. Se entrega como un archivo ejecutable que no requiere instalación, por lo que es una herramienta portátil ideal que se puede iniciar desde una llave USB. Sin embargo, al igual que tcpdump usa la biblioteca libpcap, Windump usa el Winpcap biblioteca que debe descargarse e instalarse por separado.

4. Ping

Aunque ocupa el cuarto lugar en nuestra lista, silbido es probablemente el más conocido y más utilizadoherramienta de solución de problemas. Volvió a la vida en 1983 cuando un desarrollador que veía un comportamiento anormal de la red no pudo encontrar la herramienta de depuración correcta. Luego decidió crear uno, llamando a su herramienta silbido que, por cierto, se refiere al sonido del sonarresuena como se escucha desde el interior de un submarino. Hoy en día, la utilidad común está disponible en prácticamente todos los sistemas operativos con redes IP y, aunque las implementaciones individuales varían ligeramente en sus opciones disponibles, todas tienen el mismo propósito básico.

Diferencias entre varios silbido implementaciones están relacionadas principalmente con elopciones de línea de comandos disponibles que pueden incluir especificar el tamaño de la carga útil de cada solicitud, el recuento total de pruebas, el límite de salto de red del retraso entre solicitudes.

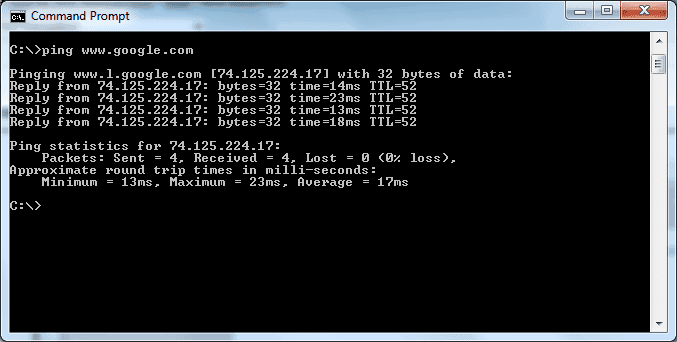

Aquí hay una muestra de ejecución del comando ping:

Silbido es una utilidad inteligente y poderosa pero simple. Funciona enviando una serie de paquetes de solicitud de eco ICMP al destino especificado y esperando que envíe las respuestas de eco ICMP. El proceso se repite un cierto número de veces (de manera predeterminada, 5 veces en Windows y hasta que se detiene en la mayoría de las implementaciones de Unix / Linux), lo que permite que la herramienta compile estadísticas. Silbido mide el tiempo entre la solicitud y elresponde y lo muestra en sus resultados. En las variantes de Unix, también mostrará el valor del campo TTL de la respuesta, indicando el número de saltos entre el origen y el destino. De hecho, lo que se muestra en la respuesta del comando es otro lugar donde difieren las diferentes implementaciones.

Silbido opera bajo el supuesto de que el objetivoEl host sigue el RFC 1122 que prescribe que cualquier host debe procesar las solicitudes de eco ICMP y emitir respuestas de eco a cambio. Aunque la mayoría de los hosts lo hacen, algunos deshabilitan esa funcionalidad por razones de seguridad. Los cortafuegos a menudo también bloquean el tráfico ICMP por completo, evitando silbido de hacer su trabajo. Ping realiza dos tareas de diagnóstico importantes: valida que haya comunicación entre el dispositivo de prueba y el objetivo y valida que el objetivo esté respondiendo.

5. Traceroute / Tracert

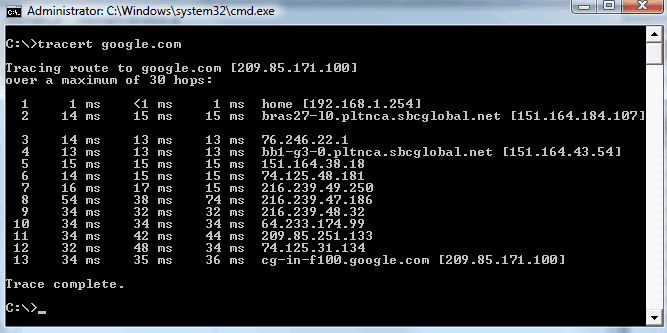

Traceroute-o tracert si vienes del mundo de Windows, es, junto con ping y algunos otros, una de las herramientas de solución de problemas de red más básicas. Como su nombre lo indica, traceroute puede rastrear la ruta desde una red conectadadispositivo a otro. Es una herramienta bastante útil que no solo probará la conectividad a un host, como lo hace el ping, sino que también revelará mucho sobre el camino para llegar allí y los problemas que pueden estar plagándolo. En una palabra, traceroute devolverá la dirección IP de cada enrutador encontrado entre el dispositivo de origen y el dispositivo de destino, pero también informará sobre el tiempo de respuesta de cada uno de estos enrutadores.

Traceroute es otra herramienta antigua que data de 1987. Hace más de 30 años; una eternidad en años de informática. También es una herramienta muy común. Introducido por primera vez en el Unix sistema operativo, ahora está presente en todos los sistemas operativos tipo Unix, incluidos Linux y Mac OS X. Incluso eventualmente fue portado a la plataforma de Windows donde fue renombrado para tracert, posiblemente debido a la limitación de nombre de archivo de ocho caracteres que una vez plagó MicrosoftLos sistemas operativos.

Traceroute definitivamente es una herramienta que toda redEl administrador debe entender y usar. Sin embargo, no es perfecto y tiene algunas trampas que uno debe tener en cuenta. Por ejemplo, un camino podría ser asimétrico con el tráfico hacia el objetivo que toma una ruta diferente que el tráfico de regreso, algo que traceroute no lo vería y esa podría ser la causa de muchos problemas difíciles de solucionar.

6. Ipconfig / Ifconfig

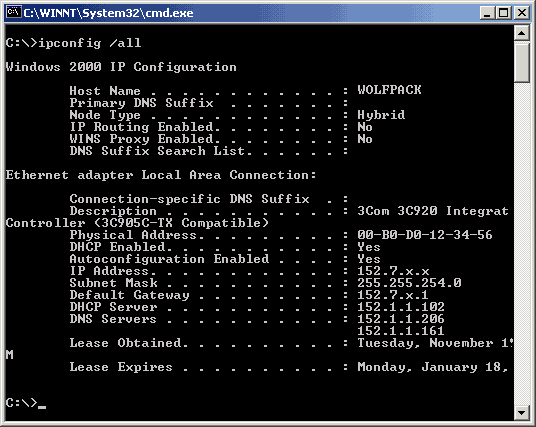

A pesar de que ipconfig y ifconfig son dos herramientas muy diferentes, elegimos discutirlas juntas ya que, en un contexto de solución de problemas de red, ambas tienen un propósito similar.

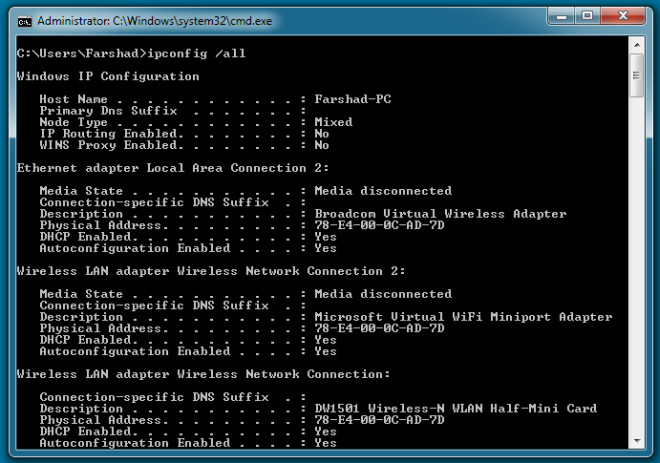

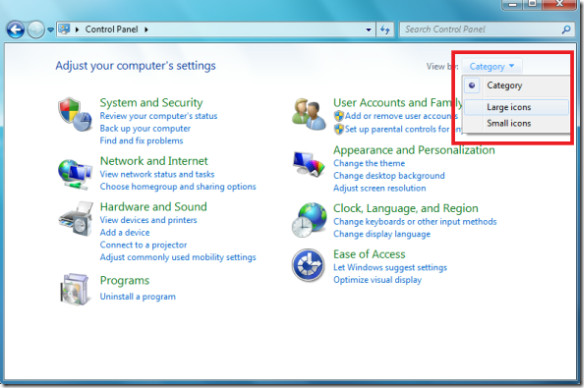

Ipconfig es una herramienta de línea de comandos integrada en elSistema operativo Windows Se utiliza para mostrar información sobre la pila de protocolos IP de la computadora local. Varios interruptores u opciones de línea de comandos permiten mostrar más o menos detalles. De manera predeterminada, muestra la dirección IP, la máscara de subred y la puerta de enlace predeterminada asociadas con cada interfaz de red instalada en una computadora. Agregar la opción / all mostrará mucha más información. Mostrará, por ejemplo, la dirección MAC de cada interfaz. También indicará si la dirección IP y la configuración se realizaron manualmente o mediante DHCP. Y en el caso de DHCP, le informará los detalles sobre el servidor DHCP y el arrendamiento.

Pero ipconfig tiene otra utilidad más allá de proporcionar informaciónSobre la máquina local. Algunos de sus modificadores de línea de comandos le dan control sobre ciertos aspectos de la pila de IP. Por ejemplo, las concesiones de DHCP se pueden modificar mediante los comandos ipconfig / release e ipconfig / renew. Otro ejemplo es el comando ipconfig / flushdns que se puede usar para borrar el caché de resolución de nombres DNS.

Como para ifconfig, es una utilidad de administración del sistema enSistemas operativos tipo Unix. Se utiliza para configurar, controlar y consultar los parámetros de la interfaz de red TCP / IP desde una interfaz de línea de comandos. Sus parámetros y opciones son diferentes de los de ipconfig pero, en general, se puede usar en un contexto similar para verificar los parámetros de una interfaz de red sospechosa.

7. Netstat

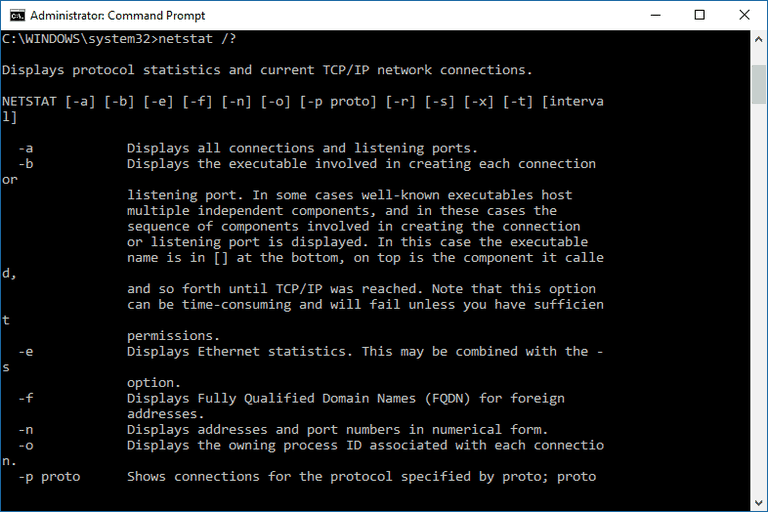

En una computadora típica, puede tener docenas de conexiones de red activas en cualquier momento, lo que hace que sea mucho más difícil solucionar problemas de conectividad. Esto es precisamente por qué netstat fue creado. La herramienta se puede usar para ayudar a identificar el estado de cada conexión y qué servicio está usando cada una, lo que puede ayudar a reducir su búsqueda. Netstat, que está disponible en la mayoría de los sistemas operativos, si no en todos, puede proporcionar rápidamente detalles sobre los servicios del cliente y las comunicaciones TCP / IP.

Lanzamiento netstat desde un símbolo del sistema muestra todas las conexiones activas en la computadora local, tanto entrantes como salientes. En realidad, no solo enumerará las conexiones activas, también enumerará las inactivas. Además, norteetstat también puede mostrar puertos de escucha en la computadora donde se ejecuta. Netstat es un comando que acepta muchas opciones, dandotiene más control sobre qué información se devuelve. Esto puede generar cierta confusión ya que las opciones disponibles difieren entre plataformas. Por ejemplo, netstat -b en Windows mostraría el nombre del ejecutable asociado con cada conexión, mientras que en OS X o BSD, se usa junto con -i para mostrar estadísticas en bytes. La mejor manera de conocer todos los parámetros disponibles de su versión específica en Netstat es ejecutarlo con -? opción, que muestra la pantalla de ayuda de la herramienta.

8. Nslookup / dig

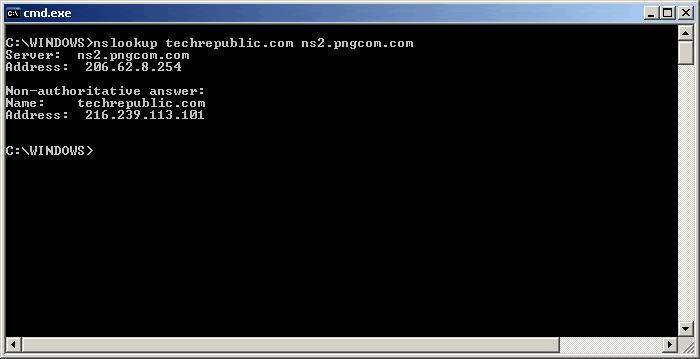

Nslookup y reyo G— Veremos en un minuto cómo difieren y cómoson similares: son herramientas utilizadas para verificar / probar / validar la resolución DNS. El Servicio de nombres de dominio, o DNS, es un servicio de red utilizado por las computadoras para resolver nombres de host, como www.microsoft.com, que es más fácil de usar para nosotros, los humanos, a direcciones IP, como 23.50.228.154, que es más fácil para un ordenador. La resolución incorrecta de DNS, en la que un servidor DNS devolverá una dirección IP errónea o no responde a tiempo, es un problema común a pesar de que a menudo se pasa por alto.

los norteslookup El comando suele ir seguido de un nombre de host ynormalmente devolverá la dirección IP correspondiente. Hay un inconveniente importante con esta herramienta. Aunque, de manera predeterminada, interroga al servidor DNS configurado localmente, utiliza sus propias rutinas de resolución de nombres en lugar de llamar a las bibliotecas de resolución de nombres del sistema operativo. Por consiguiente, norteslookup podría devolver la información correcta incluso en una situación en la que la resolución de nombres de la computadora no funciona.

Cavar, una herramienta similar, se creó en parte para abordar este problema. Aunque usa una sintaxis muy diferente, especialmente cuando se usan opciones avanzadas, reyo G sirve esencialmente el mismo propósito que norteslookup pero usa las bibliotecas del sistema operativo. Y como nada es perfecto, el principal inconveniente de Dig es que no está incluido en la mayoría de los sistemas operativos. Viene incluido con Bind, el software del servidor DNS ISC, que se puede descargar desde Sitio web de ISC.

En conclusión

No importa cuál sea su necesidad exacta de solución de problemases decir, hay muchas herramientas disponibles para ayudarlo. Acabamos de darle algunos ejemplos de los más comunes. Las herramientas descritas aquí para lo que debería ser la base de cualquier kit de herramientas de administrador de red. La mayoría de ellos están disponibles sin cargo y su única inversión es aprender cómo usarlos. En cuanto al conjunto de herramientas del ingeniero SolarWinds, la única herramienta paga en nuestra lista, vale la pena su precio razonable. Y dado que hay disponible una versión de prueba gratuita, no hay absolutamente ninguna razón para no intentarlo y ver qué tan útil es.

Comentarios