Pour toute personne sérieuse au sujet de l'anonymat sur Internet etconfidentialité, le projet Tor ne serait pas un nouveau nom. Il s'agit de l'une des rares techniques / méthodes qui fournissent l'anonymat dans le vrai sens du mot, offrant un accès sécurisé et presque introuvable aux emplacements Internet via des couches et des couches de routage. Cependant, de nombreux utilisateurs sont confus par la terminologie utilisée dans de telles discussions, ou ne savent pas ce qu'est réellement le projet Tor. Dans cet article, je vais essayer d'expliquer le plus simplement possible ce qu'est le projet Tor, comment il fonctionne et pourquoi devriez-vous l'utiliser.

QU'EST-CE QUE TOR?

Le projet Tor et tous les logiciels associés sont open source et le réseau est gratuit.

Alors, le routage de l'oignon, hein?

Oui, vous le lisez bien, ça s'appelle Acheminement des oignons réellement. La technologie derrière le routage de l'oignon implique plusieurs routeurs relais qui ne connaissent que l'emplacement ou l'adresse Internet du dernier routeur de connexion et rien derrière. Tout ce qu'ils reçoivent est l'emplacement de l'expéditeur immédiat avec un message crypté indiquant au routeur relais l'adresse du nœud suivant. Ces routeurs relais sont gérés par des bénévoles à divers endroits, et comme aucun routeur intermédiaire (appelé Tor ou nœuds Onion) ne sait rien de la machine génératrice de signaux, il garantit l'anonymat autant que vous pouvez l'imaginer sur Internet. En gardant les points d'entrée du réseau cachés et cryptés, Tor garantit qu'aucune méthode de surveillance et d'analyse du trafic ne peut identifier les deux ordinateurs qui communiquent.

Maintenant, la grande question demeure: pourquoi est-il appelé routage oignon? Fondamentalement, cette technique a été conçue pour la communication anonyme sur les réseaux et implique plusieurs routeurs qui traitent un message chiffré. Tout comme un oignon est couches sur couches, le message crypté que les routeurs Onion traitent est décollé couche après couche, et chaque nouvelle couche indique au routeur l'emplacement du prochain destinataire - d'où le terme. Cela empêche les nœuds intermédiaires de connaître l'origine, la destination et le contenu du message.

Fait intéressant, Tor Project était initialement un acronyme pour «The Onion Routing Project». Cependant, le projet ne s'identifie plus maintenant comme un acronyme, donc pas de capitalisation.

COMMENT FONCTIONNE TOR?

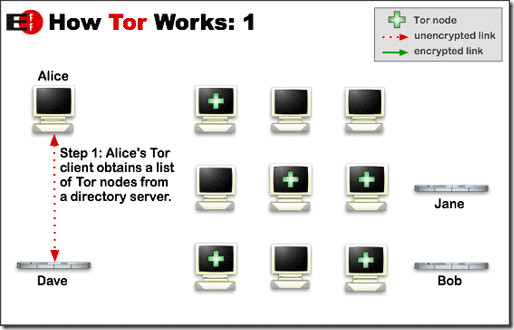

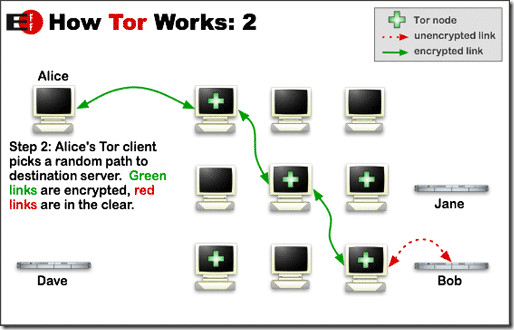

Les trois graphiques suivants, extraits du site Web du projet Tor lui-même, expliquent le processus assez facilement.

Tout d'abord, le logiciel Tor du clientdétermine la liste des nœuds Tor disponibles présents dans le réseau. Ce faisant, il garantit une sélection aléatoire de nœuds à chaque fois afin qu'aucun motif ne soit observé par quiconque espionne, ce qui garantit que vous restez privé tout au long de vos activités. La sélection de chemin aléatoire ne laisse également aucune empreinte, car aucun nœud Tor n'est au courant de l'origine ou de la destination autre que celles du terminal reçues des clients. Et puisque, parmi les millions de nœuds Tor disponibles, n'importe qui peut agir comme le premier nœud récepteur, il est donc pratiquement impossible de retracer l'origine.

Maintenant, le client génère un message cryptéqui est relayé au premier nœud Tor. Le routeur Onion sur ce nœud décollerait une couche de chiffrement et lirait les informations identifiant le deuxième nœud. Le deuxième nœud répéterait le même processus et passerait au troisième. Cela se poursuivrait jusqu'à ce que le nœud final reçoive l'emplacement du destinataire réel, où il transmet un message non crypté pour garantir un anonymat complet.

Enfin, lorsque l'ordinateur client souhaite établir un autre chemin, supposons de visiter un autre site Web, ou même le même, le réseau Tor sélectionnera cette fois un chemin aléatoire entièrement différent.

SONORE GRAND, ALORS COMMENT PUIS-JE L'UTILISER?

Les clients du projet Tor sont disponibles pour presque tousplates-formes, y compris Windows, Mac OS X et Linux. Il est également disponible pour les principaux smartphones comme Android, iOS et le système d'exploitation Maemo de Nokia. Étant donné que le projet est open source, vous pouvez également récupérer le code source sur son site Web.

Comme le dit le projet Tor lui-même, Tor n'est paslogiciels que vous pouvez installer et utiliser - cela ressemble plus à un style de vie sur Internet, vous obligeant à changer vos habitudes de navigation, à reconfigurer les logiciels, à prêter plus d'attention à la sécurité, etc. tout en vaut la peine. Essayez-le si vous le souhaitez et faites-nous savoir ce que vous pensez de l'ancien projet de routage de l'oignon.

Visitez le site Web du projet Tor

commentaires