इंटरनेट गुमनामी के बारे में गंभीर किसी के लिए औरगोपनीयता, टो परियोजना एक नया नाम नहीं होगा। यह उन कुछ तकनीकों / विधियों में से एक है जो शब्द के वास्तविक अर्थों में गुमनामी प्रदान करते हैं, जो राउटिंग की परतों और परतों के माध्यम से इंटरनेट स्थानों तक सुरक्षित, लगभग-अप्राप्य पहुंच प्रदान करते हैं। हालाँकि, कई उपयोगकर्ता इस तरह की चर्चाओं में प्रयुक्त शब्दावली से भ्रमित हो जाते हैं, या टोर प्रोजेक्ट वास्तव में क्या है, इसके बारे में नहीं जानते हैं। इस लेख में, मैं यथा संभव यह समझाने का प्रयास करूंगा कि टोर प्रोजेक्ट क्या है, यह कैसे काम करता है और आपको इसका उपयोग क्यों करना चाहिए।

टॉर क्या है?

टोर प्रोजेक्ट और सभी संबद्ध सॉफ़्टवेयर खुले स्रोत हैं, और नेटवर्क नि: शुल्क है।

एसओ, ऑनियन राउटिंग, ईएच?

हाँ, आप इसे सही पढ़ रहे हैं, इसे कहा जाता है प्याज रुटिंग वास्तव में। प्याज राउटिंग के पीछे की तकनीक में कई रिले राउटर शामिल हैं जो केवल अंतिम कनेक्टिंग राउटर के स्थान, या इंटरनेट पते को जानते हैं, और इसके पीछे कुछ भी नहीं है। वे सभी प्राप्त करते हैं एक प्रेषित संदेश के साथ तत्काल प्रेषक स्थान है जो रिले राउटर को अगले नोड का पता बताता है। ये रिले राउटर विभिन्न स्थानों में स्वयंसेवकों द्वारा चलाए जाते हैं, और चूंकि कोई मध्यवर्ती राउटर (जिसे टोर, या ओनियन नोड्स कहा जाता है) सिग्नल उत्पन्न करने वाली मशीन के बारे में कुछ भी जानता है, यह गुमनामी सुनिश्चित करता है जितना आप इंटरनेट पर कल्पना कर सकते हैं। नेटवर्क में प्रवेश बिंदुओं को छिपाकर और एन्क्रिप्ट करके, टॉर सुनिश्चित करता है कि कोई निगरानी और यातायात विश्लेषण विधि वास्तविक दो कंप्यूटरों की पहचान न कर सके जो संवाद करते हैं।

अब, बड़ा सवाल यह है: इसे प्याज मार्ग क्यों कहा जाता है? मूल रूप से इस तकनीक को नेटवर्क पर अनाम संचार के लिए डिज़ाइन किया गया था, और इसमें कई राउटर शामिल हैं जो एक एन्क्रिप्टेड संदेश को संसाधित करते हैं। जैसे एक प्याज परतों पर परतें है, एन्क्रिप्टेड संदेश है कि परत के बाद प्याज राउटर प्रक्रिया को परत से छील दिया जाता है, और प्रत्येक नई परत राउटर को अगले प्राप्तकर्ता का स्थान बताती है - इसलिए शब्द। यह मध्यस्थ नोड्स को संदेश की उत्पत्ति, गंतव्य और सामग्री को जानने से रोकता है।

दिलचस्प बात यह है कि टोर प्रोजेक्ट शुरू में Rout द ऑनियन रूटिंग प्रोजेक्ट ’के लिए एक संक्षिप्त था। हालाँकि, प्रोजेक्ट अब एक पहचान के रूप में खुद की पहचान नहीं करता है, इसलिए कोई पूंजीकरण नहीं है।

कैसे काम करता है?

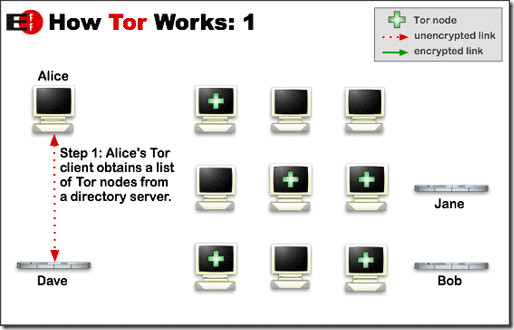

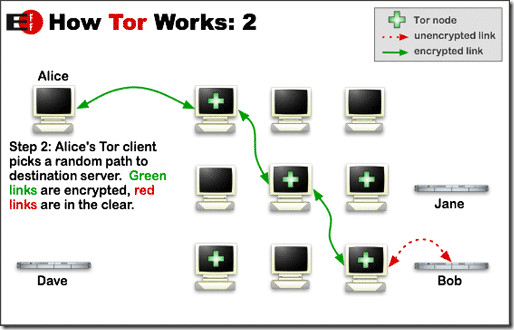

टॉर प्रोजेक्ट वेबसाइट से ही लिए गए निम्नलिखित तीन ग्राफिक्स, प्रक्रिया को काफी आसानी से समझाते हैं।

सबसे पहले, क्लाइंट का टोर-सक्षम सॉफ्टवेयरउपलब्ध टोर नोड्स की सूची निर्धारित करता है जो नेटवर्क में मौजूद हैं। ऐसा करने से, यह हर बार एक यादृच्छिक नोड चयन सुनिश्चित करता है ताकि किसी भी जासूसी द्वारा कोई भी पैटर्न नहीं देखा जा सके, यह सुनिश्चित करते हुए कि आप अपनी गतिविधियों के दौरान निजी बने रहें। रैंडम पथ चयन भी कोई पदचिह्न नहीं छोड़ता है, क्योंकि कोई भी टोर नोड क्लाइंट से प्राप्त होने वाले टर्मिनल के अलावा मूल या गंतव्य के बारे में नहीं जानता है। और चूंकि, उपलब्ध टोर के लाखों नोड्स में से, कोई भी पहले प्राप्त नोड के रूप में कार्य कर सकता है, इसलिए मूल का पता लगाना लगभग असंभव है।

अब, क्लाइंट एक एन्क्रिप्टेड संदेश उत्पन्न करता हैजो पहले Tor नोड से संबंधित है। इस नोड पर प्याज राउटर एन्क्रिप्शन की एक परत को छील देगा और दूसरे नोड की पहचान करने वाली जानकारी को पढ़ेगा। दूसरा नोड उसी प्रक्रिया को दोहराता है और तीसरे पर जाता है। यह तब तक चलेगा जब तक कि अंतिम नोड वास्तविक प्राप्तकर्ता का स्थान प्राप्त नहीं करता है, जहां यह पूरी तरह से गुमनामी सुनिश्चित करने के लिए एक अनएन्क्रिप्टेड संदेश प्रसारित करता है।

अंत में, जब क्लाइंट कंप्यूटर एक अन्य पथ स्थापित करना चाहता है, तो दूसरी वेबसाइट पर जाने के लिए मान लीजिए, या यहां तक कि एक ही, टॉर नेटवर्क इस बार पूरी तरह से अलग, यादृच्छिक पथ का चयन करेगा।

संकेत, मैं इसे कैसे उपयोग कर सकता हूँ?

टो प्रोजेक्ट क्लाइंट लगभग सभी के लिए उपलब्ध हैंविंडोज, मैक ओएस एक्स और लिनक्स सहित प्लेटफॉर्म। यह Android, iOS और Nokia के Maemo OS जैसे प्रमुख स्मार्टफ़ोनों के लिए भी उपलब्ध है। चूंकि प्रोजेक्ट ओपन सोर्स है, आप इसकी वेबसाइट से सोर्स कोड भी ले सकते हैं।

जैसे ही टॉर प्रोजेक्ट इसे लगाता है, टॉर सिर्फ एक नहीं हैसॉफ्टवेयर जिसे आप इंस्टॉल कर सकते हैं और उपयोग कर सकते हैं - यह एक इंटरनेट जीवन शैली की तरह है, आपको अपनी ब्राउज़िंग आदतों को बदलने, सॉफ़्टवेयर को फिर से कॉन्फ़िगर करने, सुरक्षा आदि पर अधिक ध्यान देने की आवश्यकता है। अंत में, यदि आप गोपनीयता और ऑनलाइन गुमनामी के बारे में वास्तव में गंभीर हैं, तो यह सभी इसके लायक हैं। यदि आपको पसंद है, तो इसे आज़माएं और हमें बताएं कि आप पूर्व की 'प्याज मार्ग' परियोजना के बारे में क्या सोचते हैं।

टॉर प्रोजेक्ट वेबसाइट पर जाएं

टिप्पणियाँ