Nitko ne želi mrežu kojom uspijevaju postatimeta zlonamjernih korisnika koji pokušavaju ukrasti korporativne podatke ili nanijeti štetu organizaciji. Da biste to spriječili, trebate pronaći načine kako osigurati da postoji što je manje moguće načina za njihovo ulazak. To se dijelom postiže osiguravanjem poznavanja, rješavanja i popravljanja svake ranjivosti na vašoj mreži. A za one ranjivosti koje nije moguće popraviti, postoji nešto što bi ih moglo ublažiti. Prvi je korak očit; to je skeniranje vaše mreže na one ranjivosti. To je posao određene vrste softvera koji se zove alati za skeniranje ranjivosti. Danas pregledavamo 6 najboljih alata i softvera za skeniranje ranjivosti.

Započnimo razgovorom o mrežiranjivost - ili bismo trebali reći ranjivosti - i pokušati objasniti što su. Dalje ćemo raspravljati o alatima za skeniranje ranjivosti. Opisat ćemo tko im je potreban i zašto. A budući da je skener ranjivosti samo jedna komponenta procesa upravljanja ranjivosti - iako važan - o tome ćemo razgovarati sljedeće. Zatim ćemo vidjeti kako skeneri ranjivosti obično rade. Svi su pomalo različiti, ali u njihovoj srži je često više sličnosti nego razlika. Prije nego što razmotrimo najbolje alate i softver za skeniranje ranjivosti, razmotrit ćemo njihove glavne značajke.

Uvod u ranjivost

Računalni sustavi i mreže dosegli su aviša razina složenosti nego ikad. Današnji prosječni poslužitelj obično može pokrenuti stotine procesa. Svaki od tih procesa je računalni program, neki od njih su veliki programi koji su napravljeni od tisuća linija izvornog koda. I unutar ovog koda moglo bi se nalaziti - vjerojatno postoje - sve vrste neočekivanih stvari. Programer je možda u jednom trenutku dodao neku značajku u stražnjem dijelu radi olakšavanja uklanjanja pogrešaka. I kasnije, ova značajka je možda pogrešno stigla do konačnog izdanja. Također bi moglo doći do nekih pogrešaka u provjeri unosa koji će izazvati neočekivane - i nepoželjne - rezultate pod određenom okolnošću.

Bilo što od toga može se upotrijebiti za pokušaj pristupasustavi i podaci. Postoji ogromna zajednica ljudi koji nemaju ništa bolje od toga pronaći ove rupe i iskoristiti ih za napad na vaše sustave. Ranjivosti su ono što nazivamo tim rupama. Ako ostanu bez nadzora, zlonamjerni korisnici mogu iskoristiti ranjivosti za pristup vašim sustavima i podacima - ili što je još gore, podacima vašeg klijenta - ili na neki drugi način uzrokovati štetu kao što je čineći vaše sustave neupotrebljivim.

Ranjivosti mogu biti svugdje. Oni se često nalaze u softveru koji radi na vašim poslužiteljima ili njihovim operativnim sustavima, ali oni postoje i u mrežnoj opremi kao što su prekidači, usmjerivači, pa čak i sigurnosni uređaji poput vatrozida. Treba ih zaista posvuda tražiti.

Alati za skeniranje - što su oni i kako rade

Alati za skeniranje ranjivosti - ili procjenu - imajujedna glavna funkcija: prepoznavanje ranjivosti u vašim sustavima, uređajima, opremi i softveru. Nazivaju ih skenerima jer će obično skenirati vašu opremu radi traženja poznatih ranjivosti.

Ali kako se pronalaze alati za skeniranje ranjivostiranjivosti kojih obično nema na vidiku? Ako bi to bilo tako očito, programeri bi im se obratili prije nego što su izdali softver. Ljubazno poput softvera za zaštitu od virusa koji koriste baze podataka definicija virusa za prepoznavanje potpisa računalskih virusa, većina skenera ranjivosti oslanja se na baze podataka o ranjivosti i skenirajuće sisteme za određene ranjivosti. Te se baze podataka o ranjivosti mogu dobiti iz poznatih neovisnih laboratorija za testiranje sigurnosti posvećenih pronalaženju ranjivosti u softveru i hardveru ili mogu biti vlasničke baze podataka od dobavljača alata. Kao što očekujete, razina otkrivanja koja ste dobili jednako je dobra kao i baza podataka o ranjivosti koju vaš alat koristi.

Alati za skeniranje - Kome trebaju?

Odgovor na jedno pitanje na to pitanje je priličnoočito: bilo tko! Nitko razumnog uma ne bi pomislio pokrenuti računalo bez zaštite od virusa ovih dana. Isto tako, nijedan mrežni administrator ne bi trebao imati barem neki oblik otkrivanja ranjivosti. Napadi bi mogli stići s bilo kojeg mjesta i pogoditi vas tamo gdje ih najmanje očekujete. Morate biti svjesni rizika izloženosti.

To je možda nešto što bi moglo bititeoretski izvedeno ručno. To je, praktički, gotovo nemoguć posao. Samo pronalaženje podataka o ranjivosti, a kamoli skeniranje vaših sustava na njihovo prisustvo, moglo bi zauzeti ogromnu količinu resursa. Neke su organizacije posvećene pronalaženju ranjivosti i često zapošljavaju stotine ako ne i tisuće ljudi.

Svatko tko upravlja većinom računalnih sustava iliuređaji bi imali veliku korist od korištenja alata za skeniranje ranjivosti. Nadalje, poštivanje regulatornih standarda kao što su SOX ili PCI-DSS često će zahtijevati od vas. Čak i ako to ne zahtijevaju, poštivanje će često biti lakše pokazati možete li pokazati da skenirate mrežu na ranjivosti.

Upravljanje ranjivim dijelom

Otkrijte ranjivosti pomoću neke vrstesoftverski alat je neophodan. To je prvi korak u zaštiti od napada. No, nekako je beskorisno ako nije dio cjelovitog procesa upravljanja ranjivosti. Sustavi za otkrivanje provale nisu sustavi za sprečavanje provale i, isto tako, mrežni alati za skeniranje ranjivosti - ili barem većina njih - otkrit će samo ranjivosti i upozoriti vas na njihovu prisutnost.

Na vama je, upravitelju, da to imateuspostavljen neki postupak za rješavanje otkrivenih ranjivosti. Prvo što treba učiniti nakon njihovog otkrivanja je procjena ranjivosti. Želite biti sigurni da su otkrivene ranjivosti stvarne. Alati za skeniranje ranjivosti najčešće pokušavaju pogriješiti s opreza i mnogi će prijaviti određeni broj lažnih pozitivnih rezultata. A ako s istinskim ranjivostima, oni možda neće biti stvarna briga. Na primjer, nekorišteni otvoreni IP port na poslužitelju možda neće biti problem ako sjedi odmah iza vatrozida koji blokira taj port.

Jednom kada se procjene ranjivosti, vrijeme je zaodlučite kako se obratiti i popraviti ih. Ako su pronađeni u softveru koji vaša organizacija jedva koristi - ili ga uopće ne koristi - vaš bi najbolji način djelovanja mogao ukloniti ranjivi softver i zamijeniti ga drugim koji nudi sličnu funkcionalnost. U drugim slučajevima, ispravljanje ranjivosti jednostavno je kao i primjena neke zakrpe od softverskog izdavača ili nadogradnja na najnoviju verziju. Mnogi alati za skeniranje ranjivosti identificirat će dostupne ispravke za pronađene ranjivosti. Ostale ranjivosti moguće je ispraviti jednostavnom izmjenom nekih postavki konfiguracije. To se posebno odnosi na mrežne uređaje, ali to se događa i sa softverom koji radi na računalima.

Glavne značajke alata za skeniranje ranjivosti

Mnogo je stvari koje bi trebalo uzeti u obzir kadaodabir alata za skeniranje ranjivosti. Jedan od najvažnijih aspekata tih alata je raspon uređaja koji mogu skenirati. Želite alat koji će moći skenirati svu opremu koju posjedujete. Ako imate, primjerice, više Linusovih poslužitelja, htjet ćete odabrati alat koji ih može skenirati, a ne onaj koji rukuje samo sa Windows uređajima. Također želite odabrati skener koji je što precizniji u vašem okruženju. Ne biste se željeli utopiti u beskorisnim obavijestima i lažnim pozivima.

Drugi je važan faktor razlikovanjabaza podataka o ranjivosti alata Je li održavan od strane dobavljača ili je to nezavisna organizacija? Koliko se redovito ažurira? Je li pohranjena lokalno ili u oblaku? Morate li platiti dodatne naknade da biste koristili bazu podataka o ranjivosti ili primali ažuriranja? Sve su to stvari koje želite znati prije nego odaberete svoj alat.

Neki će se skeneri ranjivosti više koristitinametljiva metoda skeniranja koja potencijalno može utjecati na performanse sustava. To nije nužno loše jer su najčešće nametljivi najbolji skeneri, ali ako utječu na performanse sustava, morat ćete znati za to i zakazati svoje skeniranje u skladu s tim. Uzgred, zakazivanje je još jedan važan aspekt mrežnih alata za skeniranje ranjivosti. Neki alati čak nemaju zakazano skeniranje i trebaju ih se pokrenuti ručno.

Postoje barem dvije druge važne osobinealata za skeniranje ranjivosti: upozoravanje i izvještavanje. Što se događa kada se utvrdi ranjivost? Je li obavijest jasna i laka za razumijevanje? Kako se proizvodi? Je li riječ o skočnom prozoru, e-pošti, SMS-u? I još važnije, pruža li alat uvid u to kako popraviti ranjivosti koje identificira? Neki alati jesu, a neki ne. Neki čak imaju automatizirano uklanjanje određenih ranjivosti. Ostali se alati integriraju sa softverom za upravljanje zakrpama, jer je zakrpa često najbolji način popravljanja ranjivosti.

Što se tiče izvješćivanja, to je često stvarosobna preporuka. Međutim, morate osigurati da će informacije koje očekujete i trebate pronaći u izvješćima zaista i postoje. Neki alati imaju samo unaprijed definirana izvješća, drugi će vam omogućiti izmjenu ugrađenih izvješća. A najbolje će vam - barem sa stanovišta izvješćivanja - omogućiti da kreirate prilagođena izvješća ispočetka.

Naših top 6 alata za skeniranje ranjivosti

Sada kada smo saznali nešto više o tomealati za skeniranje ranjivosti, pregledajmo neke od najboljih ili najzanimljivijih paketa koje možemo pronaći. Pokušali smo uključiti kombinaciju plaćenih i besplatnih alata. Postoje i alati koji su dostupni u besplatnoj i plaćenoj verziji.

1. Upravitelj konfiguracije mreže SolarWinds (BESPLATNO ISPITIVANJE)

U slučaju da već ne znate SolarWinds,Tvrtka izrađuje neke od najboljih alata za mrežnu administraciju već oko 20 godina. Među najboljim alatima, SolarWinds Monitor performansi mreže kontinuirano je dobivao velike pohvale i pohvalne recenzije kao jedan od najboljih alata za praćenje propusnosti mreže SNMP. Tvrtka je također pomalo poznata po svojim besplatnim alatima. To su manji alati dizajnirani za rješavanje određenog zadatka upravljanja mrežom. Među najpoznatijim od tih besplatnih alata su kalkulator podmreže i TFTP poslužitelj.

Alat koji želimo ovdje predstaviti je alat nazvan Upravitelj konfiguracije mreže SolarWinds, To, međutim, zapravo i nije ranjivostalat za skeniranje Ali postoje dva konkretna razloga zbog kojih smo odlučili uključiti ovaj alat na naš popis. Proizvod ima značajku procjene ranjivosti i bavi se specifičnom vrstom ranjivosti, važnom ali ne i mnogim drugim alatima, pogrešnom konfiguracijom mrežne opreme.

Upravitelj konfiguracije mreže SolarWindsPrimarna korisnost kao alat za skeniranje ranjivosti je u provjeri konfiguracija mrežne opreme za pogreške i propuste. Alat također može povremeno provjeriti promjene u konfiguracijama uređaja. Ovo je također korisno jer se neki napadi započinju izmjenom neke mrežne konfiguracije uređaja - koja često nije toliko sigurna kao poslužitelji - na način koji može olakšati pristup drugim sustavima. Alat vam također može pomoći u usklađivanju standarda ili propisa s njegovim automatiziranim mrežnim alatima za konfiguraciju koji mogu rasporediti standardizirane konfiguracije, otkriti promjene izvan procesa, konfiguracije revizije i čak ispraviti kršenja.

Softver se integrira s NacionalnimRanjiva baza podataka zbog čega je zaslužila biti na našem popisu još više. Ima pristup najnovijim CVE uređajima za prepoznavanje ranjivosti u vašim Cisco uređajima. Radit će s bilo kojim uređajem Cisco koji pokreću ASA, IOS ili Nexus OS. Zapravo su u proizvod ugrađena dva druga korisna alata, Network Insights za ASA i Network Insights za Nexus.

Cijene za konfiguraciju mreže SolarWindsStart od $ 2895 za do 50 upravljanih čvorova i razlikuje se o broju čvorova. Ako želite isprobati ovaj alat, besplatna probna inačica od 30 dana može se preuzeti s SolarWinds-a.

- BESPLATNO ISPITIVANJE: Upravitelj konfiguracije mreže SolarWinds

- Službeni preuzimanje: https://www.solarwinds.com/network-configuration-manager

2. Microsoftov osnovni sigurnosni analizator (MBSA)

Microsoftov osnovni analizator sigurnosti, iliMBSA, nešto je stariji Microsoftov alat. Iako je opcija koja je manje od idealne za velike organizacije, alat bi mogao biti dobro uklopljen za manje tvrtke, one sa samo nekoliko poslužitelja. Ovo je Microsoftov alat pa bolje ne očekujte da će skeniranje izgledati, već Microsoftovi proizvodi ili ćete biti razočarani. Međutim, skenirat će Windows operativni sustav, kao i neke usluge kao što su Windows vatrozid, SQL server, IIS i Microsoft Office aplikacije.

Ali ovaj se alat ne skenira za određeneranjivosti kao i drugi skeneri ranjivosti. Ono što treba učiniti je tražiti nedostajuće zakrpe, servisne pakete i sigurnosna ažuriranja, kao i skenirati administrativne probleme. Mehanizam za izvješćivanje MBSA omogućit će vam popis nedostajućih ažuriranja i pogrešnih konfiguracija.

Budući da je Microsoft Microsoftov stari alat, MBSA to nijeu potpunosti je kompatibilan sa sustavom Windows 10. Verzija 2.3 funkcionirat će s najnovijom verzijom Windowsa, ali moglo bi zahtijevati podešavanje radi čišćenja lažnih pozitivnih rezultata i popravljanja provjera koje nije moguće dovršiti. Na primjer, ovaj će se alat lažno prijaviti da Windows Update nije omogućen u sustavu Windows 10. Drugi nedostatak ovog proizvoda je što neće otkriti ne-Microsoftove ranjivosti ili složene ranjivosti. Ovaj je alat jednostavan za korištenje i dobro radi svoj posao. Mogao bi biti savršen alat za manju organizaciju sa samo nekoliko Windows računala.

3. Otvoreni sustav procjene ranjivosti (OpenVAS)

Naš sljedeći alat naziva se Otvorena ranjivostSustav ocjenjivanja ili OpenVAS. Okvir je više usluga i alata. Svi se kombiniraju kako bi postali sveobuhvatan i moćan alat za skeniranje ranjivosti. Okvir koji stoji iza OpenVAS-a dio je Greenbone Networks rješenja za upravljanje ranjivošću iz kojeg elementi doprinose zajednici desetak godina. Sustav je u potpunosti besplatan i većina njegovih komponenti je otvorenog koda iako neke nisu. Skener OpenVAS dolazi s više od pedeset tisuća testova ranjivosti mreže koji se redovito ažuriraju.

Dvije su glavne komponente za OpenVAS. Prva komponenta je OpenVAS skener. Kao što mu ime govori, odgovoran je za stvarno skeniranje ciljnih računala. Druga komponenta je OpenVAS upravitelj koji obrađuje sve ostalo kao što je kontrola skenera, konsolidacija rezultata i njihovo spremanje u središnju SQL bazu podataka. Sustav uključuje korisničko sučelje koje se temelji na pregledniku i naredbenoj liniji. Sljedeća komponenta sustava je baza podataka o mrežnoj provjeri ranjivosti. Ova se baza može ažurirati s besplatnog feeda Greenborne zajednice ili s plaćenog Greenborneovog sigurnosnog feeda.

4. Mreža mrežnica mrežnice

Zajednica mrežnica Retina je besplatna verzijamrežnog sigurnosnog skenera mrežnice AboveTrust, koji je jedan od najpoznatijih skenera ranjivosti. Ovaj sveobuhvatni skener ranjivosti obiluje značajkama. Alat može izvršiti temeljitu procjenu ranjivosti nedostajućih zakrpa, nula-danjih ranjivosti i nezaštićenih konfiguracija. Također se može pohvaliti korisničkim profilima usklađenima s funkcijama posla i na taj način pojednostaviti rad sustava. Ovaj proizvod ima intuitivan GUI u metro stilu koji omogućava pojednostavljen rad sustava.

Mreža mrežnica mrežnice koristi istobaza podataka o ranjivosti kao njihova plaća. To je opsežna baza podataka o mrežnim ranjivostima, problemima s konfiguracijom i nedostajućim zakrpama koja se automatski ažurira i pokriva širok raspon operativnih sustava, uređaja, aplikacija i virtualnog okruženja. Iako je na tu temu, ovaj proizvod u potpunosti podržava VMware okruženja i uključuje internetsko i izvanmrežno skeniranje virtualnih slika, skeniranje virtualnih aplikacija i integraciju s vCenter.

Postoji, međutim, veliki nedostatak mrežniceMrežna zajednica. Alat je ograničen na skeniranje 256 IP adresa. Ovo možda ne izgleda mnogo ako upravljate velikom mrežom, ali mnogim manjim organizacijama može biti više nego dovoljno. Ako je vaše okruženje veće od toga, sve što smo upravo rekli o ovom proizvodu vrijedi i za njegovog velikog brata, mrežnog sigurnosnog skenera Retina koji je dostupan u izdanjima Standard and Unlimited. Bilo koje izdanje ima isti prošireni skup značajki u odnosu na skener Retina Network Community.

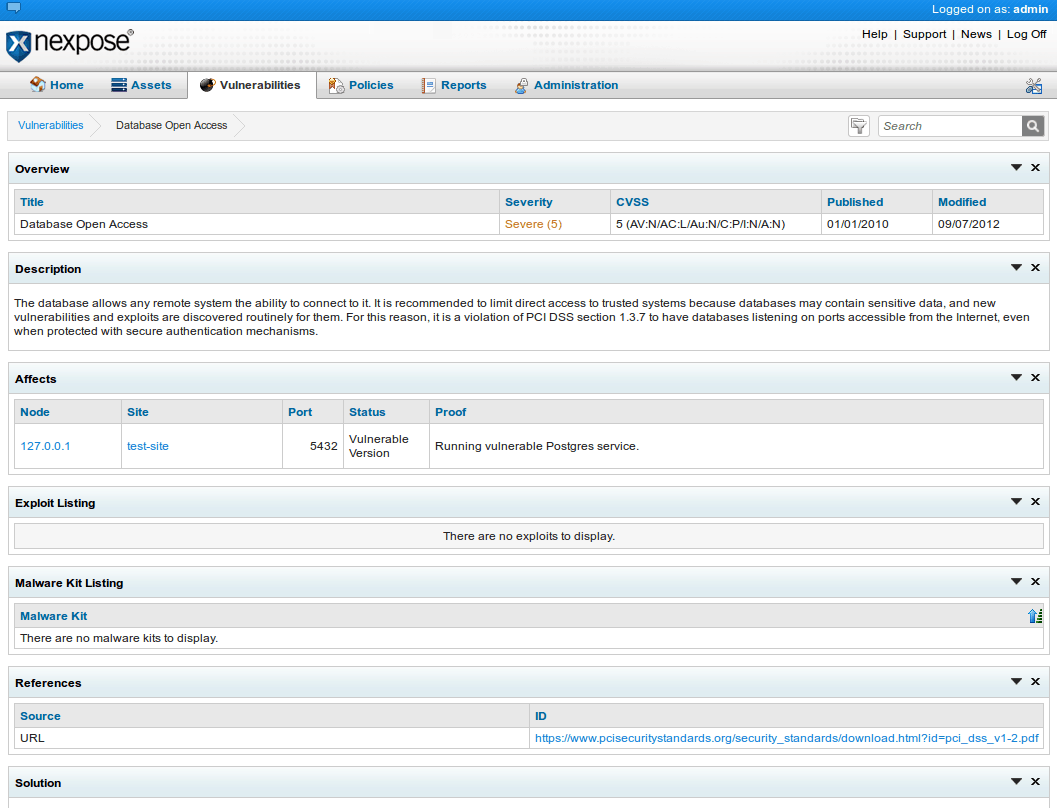

5. Nexpose Community Edition

Možda nije toliko popularan kao Retina, aliNexpose od Rapid7 je još jedan poznati skener ranjivosti. A Nexpose Community Edition je pomalo smanjena verzija sveobuhvatnog skenera ranjivosti Rapid7. Ograničenja proizvoda su ipak važna. Na primjer, proizvod možete koristiti za skeniranje najviše 32 IP adrese. To ga čini dobrom opcijom samo za najmanje mreže. Nadalje, proizvod se može koristiti samo godinu dana. Ako možete živjeti s proizvodima, to je izvrsno.

Nexpose Community Edition pokrenut će se na fizički načinuređaji sa sustavom Windows ili Linux. Dostupan je i kao virtualni uređaj. Njegove opsežne mogućnosti skeniranja podnose mreže, operativne sustave, web aplikacije, baze podataka i virtualno okruženje. Nexpose Community Edition koristi adaptivnu sigurnost koja može automatski otkriti i procijeniti nove uređaje i nove ranjivosti u trenutku kada pristupe vašoj mreži. Ova značajka funkcionira zajedno s dinamičnim vezama s VMware-om i AWS-om. Ovaj se alat također integrira s istraživačkim projektom Sonar radi pružanja istinskog praćenja uživo. Nexpose Community Edition pruža integrirano skeniranje politika koje pomažu u ispunjavanju popularnih standarda poput CIS-a i NIST-a. I posljednje, ali ne najmanje bitno, intuitivna izvješća o sanaciji alata daju vam detaljne upute o postupcima sanacije.

komentari