Niekas nenori, kad tokiu tinklu jie galėtų taptikenksmingų vartotojų, bandančių pavogti korporatyvinius duomenis, arba padaryti žalą organizacijai, taikinys. Norėdami to išvengti, turite rasti būdų, kaip užtikrinti, kad jiems būtų kuo mažiau būdų. Iš dalies tai galima padaryti įsitikinant, kad kiekvienas jūsų tinklo pažeidžiamumas yra žinomas, pašalinamas ir pašalinamas. Dėl tų pažeidžiamumų, kurių neįmanoma ištaisyti, yra kažkas, kad juos būtų galima sumažinti. Pirmasis žingsnis yra akivaizdus; tai yra patikrinti, ar tinkle nėra tų pažeidžiamumų. Tai yra specifinio tipo programinės įrangos, vadinamos pažeidžiamumo nuskaitymo įrankiais, darbas. Šiandien apžvelgiame 6 geriausius pažeidžiamumo nuskaitymo įrankius ir programinę įrangą.

Pradėkime nuo tinklopažeidžiamumas - ar turėtume sakyti pažeidžiamumas - ir bandykite paaiškinti, kokie jie yra. Toliau aptarsime pažeidžiamumo nuskaitymo įrankius. Apibūdinsime, kam jų reikia ir kodėl. Ir kadangi pažeidžiamumo skaitytuvas yra tik vienas pažeidžiamumo valdymo proceso komponentas - nors ir svarbus -, apie tai mes ir kalbėsime toliau. Tada pamatysime, kaip paprastai veikia pažeidžiamumo skaitytuvai. Visi yra šiek tiek skirtingi, tačiau jų esmė dažnai yra daugiau panašumų nei skirtumų. Prieš peržiūrėdami geriausius pažeidžiamumo nuskaitymo įrankius ir programinę įrangą, aptarsime pagrindines jų savybes.

Įvadas į pažeidžiamumą

Kompiuterinės sistemos ir tinklai pasiekė aaukštesnio lygio nei bet kada anksčiau. Šiandien vidutinis serveris paprastai gali vykdyti šimtus procesų. Kiekvienas iš šių procesų yra kompiuterinė programa, kai kurie iš jų yra didelės programos, sudarytos iš tūkstančių eilučių kodų. Ir šiame kodekse gali būti - greičiausiai yra - visokių netikėtų dalykų. Vienu metu kūrėjas gali pridėti šiek tiek užpakalinių durų funkcijos, kad būtų lengviau derinti derinimo procesą. Vėliau ši funkcija galėjo klaidingai patekti į galutinę versiją. Įvesties tikrinime taip pat gali būti klaidų, kurios tam tikromis aplinkybėmis sukels netikėtus ir nepageidaujamus rezultatus.

Bet kurį iš jų galima naudoti bandant pasiektisistemos ir duomenys. Ten yra didžiulė žmonių bendruomenė, kuri neturi nieko geresnio, nei surasti šias skylutes ir išnaudoti jas, kad užpultų jūsų sistemas. Pažeidžiamumas yra tai, ką mes vadiname šiomis skylėmis. Piktnaudžiaujantys vartotojai, palikdami be priežiūros, gali naudoti pažeidžiamumus, kad pasiektų jūsų sistemas ir duomenis, arba, dar blogiau, jūsų kliento duomenis, arba kitaip padarytų tam tikrą žalą, pvz., Padarydami jūsų sistemas nenaudojamas.

Pažeidžiamumai gali būti visur. Jie dažnai randami programinėje įrangoje, veikiančioje jūsų serveriuose ar jų operacinėse sistemose, tačiau jie taip pat egzistuoja tinklo įrangoje, pavyzdžiui, jungikliuose, maršrutizatoriuose ir netgi apsaugos priemonėse, tokiose kaip ugniasienės. Jų tikrai reikia ieškoti visur.

Nuskaitymo įrankiai - kas jie yra ir kaip jie veikia

Pažeidžiamumo nuskaitymo arba įvertinimo priemones turiviena pagrindinė funkcija: jūsų sistemų, įrenginių, įrangos ir programinės įrangos pažeidžiamumų nustatymas. Jie vadinami skaitytuvais, nes paprastai nuskaitys jūsų įrangą, kad ieškotų žinomų pažeidžiamumų.

Bet kaip rasti pažeidžiamumo nuskaitymo įrankiuspažeidžiamumas, kurio paprastai nėra akivaizdoje? Jei tai būtų akivaizdu, kūrėjai būtų kreipęsi į juos prieš išleisdami programinę įrangą. Maloni, jei, pavyzdžiui, apsaugos nuo virusų programinė įranga, naudojanti virusų apibrėžimų duomenų bazes kompiuterių virusų paradams atpažinti, dauguma pažeidžiamumų skaitytuvų remiasi pažeidžiamumo duomenų bazėmis ir nuskaitymo sistemomis, kad nustatytų konkrečius pažeidžiamumus. Šias pažeidžiamumo duomenų bazes galima gauti iš gerai žinomų nepriklausomų saugos bandymų laboratorijų, skirtų programinės įrangos ir aparatinės įrangos pažeidžiamumui nustatyti, arba šios priemonės gali būti patentuotos įrankio pardavėjo duomenų bazės. Kaip ir tikėjotės, jūsų aptikimo lygis yra toks geras, kaip pažeidžiamumo duomenų bazė, kurią naudoja jūsų įrankis.

Nuskaitymo įrankiai - kam jų reikia?

Atsakymas vienu žodžiu į šį klausimą yra gana gražusakivaizdu: bet kas! Niekas iš jo teisingų minčių šiais laikais negalvotų paleisti kompiuterį be tam tikros apsaugos nuo virusų. Taip pat nė vienas tinklo administratorius neturėtų turėti bent kažkokios pažeidžiamumo aptikimo formos. Atakos gali kilti iš bet kurios vietos ir smogti ten, kur jų mažiausiai tikitės. Jūs turite žinoti apie savo poveikio riziką.

Tai galbūt kažkas gali būtiteoriškai padaryta rankiniu būdu. Tačiau praktiškai tai beveik neįmanomas darbas. Vien informacijos apie pažeidžiamumus radimas, jau nekalbant apie jūsų sistemų patikrinimą, ar nėra jų buvimo, gali pareikalauti milžiniškų išteklių. Kai kurios organizacijos siekia surasti pažeidžiamumus ir dažnai jose dirba šimtai, jei ne tūkstančiai žmonių.

Kiekvienas, valdantis daugybę kompiuterinių sistemų arįrenginiams būtų labai naudinga, jei būtų naudojamas pažeidžiamumo nuskaitymo įrankis. Be to, laikydamiesi norminių standartų, tokių kaip SOX ar PCI-DSS, dažnai įpareigosite tai padaryti. Ir net jei jie to nereikalauja, atitiktį dažnai bus lengviau įrodyti, jei galite parodyti, kad ieškote tinklo pažeidžiamumų.

Pažeidžiamumo valdymas trumpai

Aptikite silpnąsias vietas naudodami tam tikras rūšisprograminės įrangos įrankis yra būtinas. Tai yra pirmasis žingsnis siekiant apsisaugoti nuo atakų. Bet tai visiškai nenaudinga, jei tai nėra viso pažeidžiamumo valdymo proceso dalis. Įsibrovimo aptikimo sistemos nėra įsilaužimo prevencijos sistemos, be to, tinklo pažeidžiamumo nuskaitymo įrankiai - arba bent jau dauguma jų - aptinka pažeidžiamumus ir įspėja apie jų buvimą.

Tada jūs, administratorius, turitetam tikras procesas, skirtas pašalinti aptiktus pažeidžiamumus. Pirmas dalykas, kurį reikia padaryti aptikus pažeidimus, reikia įvertinti. Norite įsitikinti, kad aptikti pažeidžiamumai yra tikri. Pažeidžiamumo nuskaitymo įrankiai dažniausiai klysta atsargiai, todėl daugelis praneš apie tam tikrą skaičių klaidingų teigiamų rezultatų. O jei tai yra tikri pažeidžiamumai, jie gali būti neabejingi. Pvz., Nenaudojamas serverio atviras IP prievadas gali būti ne problema, jei jis yra tiesiai už ugniasienės, blokuojančios tą prievadą.

Įvertinus pažeidžiamumą, laikas tai padarytinuspręsti, kaip juos išspręsti ir išspręsti. Jei jie buvo rasti programinėje įrangoje, kurią jūsų organizacija vos nenaudoja arba visai nenaudoja, jūsų geriausias būdas gali būti pašalinti pažeidžiamą programinę įrangą ir pakeisti ją kita, siūlančia panašias funkcijas. Kitais atvejais pažeidžiamumą ištaisyti yra taip paprasta, kaip pritaikyti kai kuriuos programinės įrangos leidėjo pataisymus arba atnaujinti į naujausią versiją. Daugybė pažeidžiamumo nuskaitymo įrankių identifikuos turimus pažeidžiamumų pataisymus. Kiti pažeidžiamumai gali būti pašalinti tiesiog modifikuojant kai kuriuos konfigūracijos parametrus. Tai ypač pasakytina apie tinklo įrangą, bet taip pat atsitinka ir su kompiuteriais veikiančia programine įranga.

Pagrindinės pažeidžiamumo nuskaitymo įrankių savybės

Yra daug dalykų, į kuriuos reikėtų atsižvelgtipasirenkant pažeidžiamumo nuskaitymo įrankį. Vienas iš svarbiausių šių priemonių aspektų yra prietaisų, kuriuos jie gali nuskaityti, asortimentas. Norite įrankio, kuris leistų nuskaityti visą jums priklausančią įrangą. Pavyzdžiui, jei turite daug „Linus“ serverių, norėsite pasirinkti įrankį, galintį juos nuskaityti, o ne tą, kuris tvarko tik „Windows“ įrenginius. Taip pat norite pasirinkti skaitytuvą, kuris būtų kuo tikslesnis jūsų aplinkoje. Nenorėtumėte paskęsti nenaudinguose pranešimuose ir melaginguose teiginiuose.

Kitas svarbus skiriamasis faktorius yra:įrankio pažeidžiamumo duomenų bazė. Ar ją prižiūri pardavėjas, ar tai nepriklausoma organizacija? Kaip reguliariai jis atnaujinamas? Ar jis laikomas vietoje, ar debesyje? Ar turite mokėti papildomus mokesčius už pažeidžiamumo duomenų bazės naudojimą ar naujinimų gavimą? Tai yra viskas, ką norėsite žinoti prieš rinkdamiesi įrankį.

Kai kurie pažeidžiamumo skaitytuvai naudos daugiauįkyrus nuskaitymo metodas, galintis paveikti sistemos veikimą. Tai nebūtinai yra blogas dalykas, nes įnoringiausi dažniausiai yra geriausi skaitytuvai, tačiau jei jie veikia sistemos našumą, jūs norite apie tai žinoti ir atitinkamai suplanuoti nuskaitymus. Beje, planavimas yra dar vienas svarbus tinklo pažeidžiamumo nuskaitymo įrankių aspektas. Kai kuriuose įrankiuose net nėra numatytų nuskaitymų ir jie turi būti paleidžiami rankiniu būdu.

Yra dar bent dvi svarbios savybėspažeidžiamumo nuskaitymo įrankių: perspėjimas ir ataskaitų teikimas. Kas nutinka, kai randamas pažeidžiamumas? Ar pranešimas yra aiškus ir lengvai suprantamas? Kaip tai atliekama? Ar tai iššokantis ekranas, el. Paštas, teksto žinutė? Ir dar svarbiau, ar šis įrankis suteikia tam tikros įžvalgos, kaip pašalinti jo nustatytus pažeidžiamumus? Kai kurie įrankiai tai daro, o kai kurie ne. Kai kurie net automatiškai ištaisė tam tikras spragas. Kiti įrankiai bus integruoti su pataisų tvarkymo programine įranga, nes pataisymas dažnai yra geriausias būdas pašalinti pažeidžiamumus.

Kalbant apie ataskaitų teikimą, tai dažnai būna klausimasasmeninis pasirinkimas. Tačiau turite įsitikinti, kad informacija, kurios tikitės ir kurią jums reikia rasti ataskaitose, tikrai bus. Kai kurie įrankiai turi tik iš anksto nustatytas ataskaitas, kiti leis modifikuoti įmontuotas ataskaitas. O geriausi - bent jau ataskaitų teikimo požiūriu - leis jums kurti pasirinktines ataskaitas nuo nulio.

Mūsų 6 populiariausi pažeidžiamumo nuskaitymo įrankiai

Dabar, kai sužinojome šiek tiek daugiaupažeidžiamumo nuskaitymo įrankius, apžvelkime geriausius ar įdomiausius paketus, kuriuos galėjome rasti. Mes bandėme įtraukti mokamų ir nemokamų įrankių derinį. Taip pat yra įrankių, kuriuos galima įsigyti nemokama ir mokama versija.

1. „SolarWinds“ tinklo konfigūracijos tvarkyklė (NEMOKAMAS BANDYMAS)

Jei dar nežinote „SolarWinds“,Bendrovė jau apie 20 metų gamina keletą geriausių tinklo administravimo įrankių. Tarp geriausių įrankių „SolarWinds“ tinklo našumo monitorius nuolatos sulaukė daug pagyrų ir pagyrų, kaip vienas iš geriausių SNMP tinklo pralaidumo stebėjimo įrankių. Bendrovė taip pat šiek tiek garsėja nemokamais įrankiais. Tai yra mažesni įrankiai, skirti spręsti tam tikras tinklo valdymo užduotis. Tarp geriausiai žinomų šių nemokamų įrankių yra potinklio skaičiuoklė ir TFTP serveris.

Įrankis, kurį norėtume pristatyti, yra įrankis, vadinamas „SolarWinds“ tinklo konfigūracijos tvarkyklė. Tačiau tai tikrai nėra pažeidžiamumasnuskaitymo įrankis. Tačiau yra dvi konkrečios priežastys, kodėl mes nusprendėme įtraukti šį įrankį į savo sąrašą. Produktas turi pažeidžiamumo įvertinimo funkciją ir jis skirtas konkrečiam pažeidžiamumo tipui, kuris yra svarbus, tačiau ne tiek daug kitų priemonių, susijęs su netinkama tinklo įrangos konfigūracija.

„SolarWinds“ tinklo konfigūracijos tvarkyklėsPagrindinis pažeidžiamumo nuskaitymo įrankis yra tinklo įrangos konfigūracijų įteisinimo klaidų ir praleidimų tikrinimas. Įrankis taip pat gali periodiškai tikrinti, ar įrenginio konfigūracijoje nėra pakeitimų. Tai taip pat naudinga, nes kai kurios atakos prasideda modifikuojant kai kurias įrenginių tinklo konfigūracijas (kurios dažnai nėra tokios saugios kaip serveriai) taip, kad palengvintų prieigą prie kitų sistemų. Šis įrankis taip pat gali padėti jums užtikrinti standartų laikymąsi arba norminius reikalavimus, susijusius su automatizuotomis tinklo konfigūracijos priemonėmis, kurios gali diegti standartizuotas konfigūracijas, aptikti proceso neatitinkančius pakeitimus, audito konfigūracijas ir net ištaisyti pažeidimus.

Programinė įranga integruota su nacionalinePažeidžiamumo duomenų bazė, dėl kurios ji verta būti dar labiau įtraukta į mūsų sąrašą. Jis turi prieigą prie naujausių CVE, kad nustatytų „Cisco“ įrenginių spragas. Jis veiks su bet kokiu „Cisco“ įrenginiu, kuriame veikia ASA, IOS ar Nexus OS. Tiesą sakant, du kiti naudingi įrankiai, tinklo įžvalgos ASA ir tinklo įžvalgos „Nexus“, yra įmontuoti tiesiai į produktą.

„SolarWinds“ tinklo konfigūracijos kainosVadovo kaina prasideda nuo 2 895 USD iki 50 valdomų mazgų ir skiriasi priklausomai nuo mazgų skaičiaus. Jei norite išbandyti šį įrankį, nemokamą 30 dienų bandomąją versiją galite atsisiųsti iš „SolarWinds“.

- NEMOKAMAS BANDYMAS: „SolarWinds“ tinklo konfigūracijos tvarkyklė

- Oficialus atsisiuntimas: https://www.solarwinds.com/network-configuration-manager

2. „Microsoft Baseline Security Analyzer“ (MBSA)

„Microsoft Baseline Security Analyzer“ arbaMBSA yra šiek tiek senesnis „Microsoft“ įrankis. Nepaisant to, kad ši priemonė yra mažiau nei ideali galimybė didelėms organizacijoms, ji gali būti tinkama mažesnėms įmonėms, toms, kurios turi tik keletą serverių. Tai yra „Microsoft“ įrankis, todėl geriau nesitikėti, kad atrodysite nuskaitytas, bet „Microsoft“ produktai, kitaip būsite nusivylę. Tačiau jis nuskaitys „Windows“ operacinę sistemą ir kai kurias paslaugas, tokias kaip „Windows“ ugniasienė, SQL serveris, IIS ir „Microsoft Office“ programos.

Bet šis įrankis neieško konkrečiųpažeidžiamumą, kaip tai daro kiti pažeidžiamumo skaitytuvai. Tai reiškia, kad reikia ieškoti trūkstamų pataisų, pakeitimų paketų ir saugos naujinimų, taip pat nuskaityti sistemas administracinėms problemoms spręsti. MBSA ataskaitų teikimo variklis leis jums gauti trūkstamų naujinimų ir netinkamų konfigūracijų sąrašą.

Būdama sena „Microsoft“ priemonė, MBSA nėra tokiavisiškai suderinama su „Windows 10.“. 2.3 versija veiks su naujausia „Windows“ versija, tačiau gali reikėti šiek tiek pataisyti, kad būtų išvalyti klaidingi teiginiai ir ištaisyti patikrinimai, kurių negalima atlikti. Pvz., Šis įrankis klaidingai praneš, kad „Windows 10“ neįgalintas „Windows“ naujinimas. Kitas šio produkto trūkumas yra tas, kad jame nebus aptikti ne „Microsoft“, ar sudėtingų pažeidžiamumų. Šis įrankis yra paprastas naudoti ir gerai atlieka savo darbą. Tai gali būti puikus įrankis mažesnei organizacijai, turinčiai tik kelis „Windows“ kompiuterius.

3. Atvira pažeidžiamumo vertinimo sistema (OpenVAS)

Kitas mūsų įrankis vadinamas atviruoju pažeidžiamumuVertinimo sistema arba „OpenVAS“. Tai yra kelių paslaugų ir įrankių sistema. Jie visi sujungti, kad tai būtų visapusiškas ir galingas pažeidžiamumų nuskaitymo įrankis. „OpenVAS“ sistema yra „Greenbone Networks“ pažeidžiamumo valdymo sprendimo dalis, iš kurios elementai bendruomenei buvo padedami maždaug dešimt metų. Sistema yra visiškai nemokama ir dauguma jos komponentų yra atvirojo kodo, nors kai kurie ne. „OpenVAS“ skaitytuve yra daugiau nei penkiasdešimt tūkstančių tinklo pažeidžiamumo testų, kurie reguliariai atnaujinami.

Yra du pagrindiniai „OpenVAS“ komponentai. Pirmasis komponentas yra „OpenVAS“ skaitytuvas. Kaip rodo jo pavadinimas, jis yra atsakingas už faktinį tikslinių kompiuterių nuskaitymą. Antrasis komponentas yra „OpenVAS“ tvarkyklė, kuri tvarko visa kita, pvz., Valdo skaitytuvą, konsoliduoja rezultatus ir saugo juos centrinėje SQL duomenų bazėje. Sistemą sudaro tiek naršyklės, tiek komandinės eilutės vartotojo sąsajos. Kitas sistemos komponentas yra tinklo pažeidžiamumo testų duomenų bazė. Ši duomenų bazė gali gauti atnaujinimus iš nemokamos „Greenborne Community Feed“ arba mokamos „Greenborne“ saugos informacijos santraukos.

4. Retina tinklo bendruomenė

Retina tinklo bendruomenė yra nemokamatinklalapio tinklo saugos skaitytuvas iš „AboveTrust“, kuris yra vienas geriausiai žinomų pažeidžiamumo skaitytuvų. Šis išsamus pažeidžiamumo skaitytuvas turi daugybę funkcijų. Įrankis gali atlikti išsamų trūkstamų pataisų, nulinės dienos pažeidžiamumų ir nesaugių konfigūracijų pažeidžiamumo vertinimą. Tai taip pat gali pasigirti vartotojo profiliais, suderintais su darbo funkcijomis, taip supaprastindama sistemos veikimą. Šis produktas pasižymi metro stiliaus intuityvia grafine sąsaja, leidžiančia supaprastinti sistemos darbą.

„Retina“ tinklo bendruomenė naudoja tą patįpažeidžiamumo duomenų bazė kaip apmokamas brolis. Tai yra išsami tinklo pažeidžiamumų, konfigūracijos problemų ir trūkstamų pataisų duomenų bazė, kuri yra automatiškai atnaujinama ir apima įvairias operacines sistemas, įrenginius, programas ir virtualią aplinką. Kalbant apie šią temą, šis produktas visiškai palaiko „VMware“ aplinkas ir apima virtualų vaizdų nuskaitymą internete ir neprisijungus, virtualių programų nuskaitymą ir integraciją su „vCenter“.

Vis dėlto tinklainėje yra didelis trūkumasTinklo bendruomenė. Įrankis skirtas tik nuskaityti 256 IP adresus. Tai gali atrodyti nedaug, jei tvarkote didelį tinklą, bet to gali būti daugiau nei pakankamai daugeliui mažesnių organizacijų. Jei jūsų aplinka yra didesnė nei visa, viskas, ką ką tik pasakėme apie šį gaminį, galioja ir jo dideliam broliui - tinklainės tinklo saugos skaitytuvui, kurį galima įsigyti standartiniuose ir neribotuose leidimuose. Bet kuriame leidime yra tas pats išplėstas funkcijų rinkinys, palyginti su „Retina Network Community“ skaitytuvu.

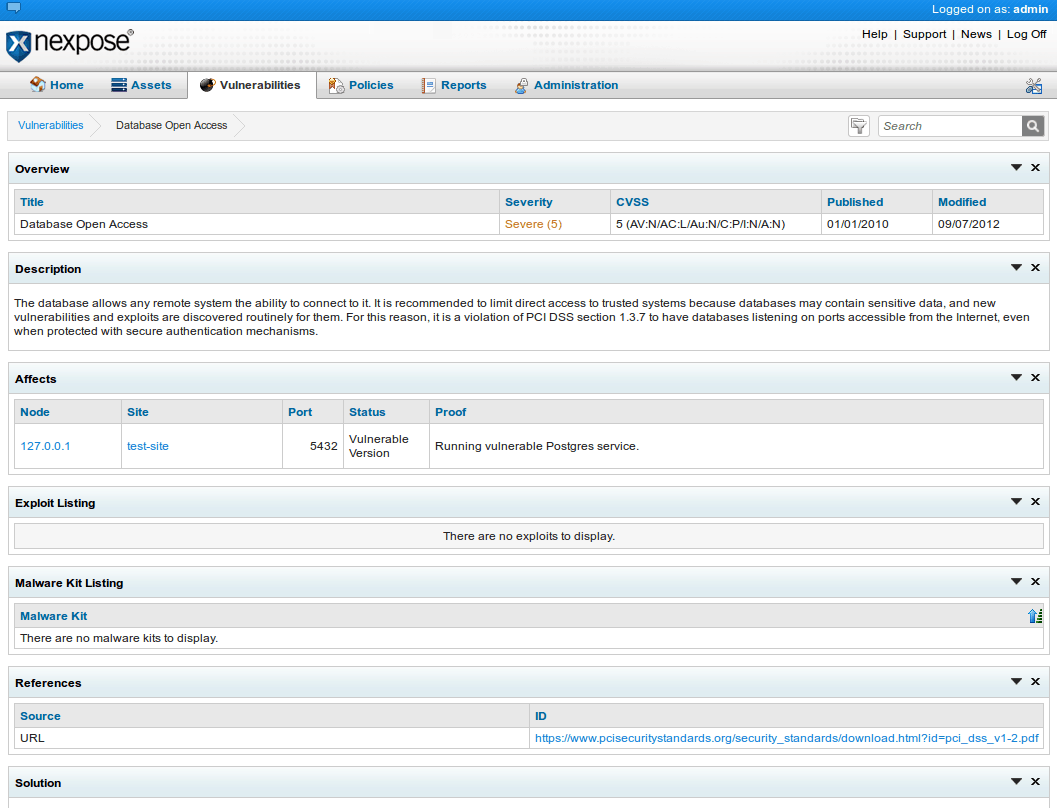

5. „Nexpose“ bendruomenės leidimas

Tai gali būti ne tokia populiari kaip tinklainė, bet„Nexpose“ iš „Rapid7“ yra dar vienas gerai žinomas pažeidžiamumų skaitytuvas. „Nexpose Community Edition“ yra šiek tiek sumažinta „Rapid7“ visapusiško pažeidžiamumo skaitytuvo versija. Tačiau produkto apribojimai yra svarbūs. Pavyzdžiui, produktą galite naudoti tik nuskaitydami ne daugiau kaip 32 IP adresus. Tai daro gerą pasirinkimą tik mažiausiems tinklams. Be to, produktas gali būti naudojamas tik vienerius metus. Jei galite gyventi su produktu, jis yra puikus.

„Nexpose Community Edition“ veiks fiziškaimašinos, kuriose veikia „Windows“ arba „Linux“. Jį taip pat galima įsigyti kaip virtualų prietaisą. Jos plačios nuskaitymo galimybės padės valdyti tinklus, operacines sistemas, žiniatinklio programas, duomenų bazes ir virtualią aplinką. „Nexpose Community Edition“ naudoja adaptyvią apsaugą, kuri gali automatiškai aptikti ir įvertinti naujus įrenginius ir naujas spragas, kai tik jie prisijungia prie jūsų tinklo. Ši funkcija veikia kartu su dinaminiais ryšiais su „VMware“ ir AWS. Ši priemonė taip pat integruota su „Sonar“ tyrimų projektu, kad užtikrintų tikrą stebėjimą. „Nexpose Community Edition“ teikia integruotą politikos nuskaitymą, kad būtų lengviau laikytis populiarių standartų, tokių kaip CIS ir NIST. Ir paskutinis, bet ne mažiau svarbus dalykas - intuityviose įrankio ištaisymo ataskaitose pateikiamos išsamios instrukcijos apie ištaisymo veiksmus.

Komentarai