Pakešu sniffing ir dziļa veida tīklsanalīze, kurā tiek analizēta tīkla trafika detaļu dekodēšana. Tā ir viena no vissvarīgākajām problēmu novēršanas prasmēm, kas būtu jāpiemīt jebkuram tīkla administratoram. Tīkla trafika analīze ir sarežģīts uzdevums. Lai tiktu galā ar neuzticamiem tīkliem, dati netiek sūtīti vienā nepārtrauktā straumē. Tā vietā tas tiek sasmalcināts fragmentos, kas tiek nosūtīti atsevišķi. Tīkla trafika analīze ietver iespēju savākt šīs datu paketes un salikt tās kaut kā saturīgā formā. Tas nav kaut kas, ko jūs varat darīt manuāli, tāpēc tika izveidoti pakešu iznīcinātāji un tīkla analizatori. Šodien mēs apskatīsim septiņus labākos pakešu snifferus un tīkla analizatorus.

Mēs sākam šodienas ceļojumu, dodot jumsdaži pamatinformācija par to, kas ir pakešu šņaukātāji. Mēs mēģināsim noskaidrot, kāda ir atšķirība vai, ja ir atšķirība, starp pakešu snifferi un tīkla analizatoru. Pēc tam mēs pāriesim pie tēmas būtības un ne tikai uzskaitīsim, bet arī īsi pārskatīsim katru no septiņiem mūsu ieteikumiem. Mums jums ir GUI rīku un komandrindas utilītu kombinācija, kas darbojas dažādās operētājsistēmās.

Daži vārdi par pakešu šifriem un tīkla analizatoriem

Sāksim ar kaut kā nokārtošanu. Šī raksta dēļ mēs pieņemsim, ka pakešu snifferi un tīkla analizatori ir vieni un tie paši. Daži iebildīs, ka viņi ir atšķirīgi, un viņiem var būt taisnība. Bet šī raksta kontekstā mēs tos aplūkosim kopā, galvenokārt tāpēc, ka, kaut arī tie varētu darboties atšķirīgi - bet vai tiešām? - tie kalpo vienam un tam pašam mērķim.

Pakešu snifferi parasti veic trīs lietas. Pirmkārt, viņi uztver visas datu paketes, ieejot tīkla interfeisā vai izejot no tā. Otrkārt, tie pēc izvēles piemēro filtrus, lai ignorētu daļu pakešu un citus saglabātu diskā. Pēc tam viņi veic kāda veida uztverto datu analīzi. Tieši pēdējā pēdējā pakešu sniffera funkcija atšķirās visvairāk.

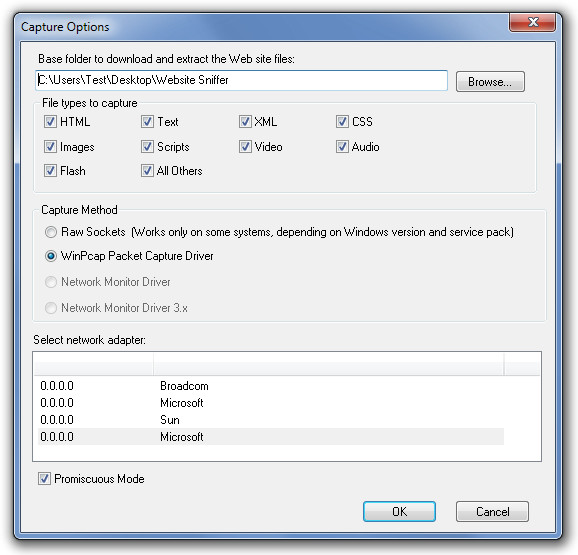

Datu pakešu faktiskai uztveršanai visvairākdarbarīki izmanto ārēju moduli. Visizplatītākās ir libpcap Unix / Linux sistēmās un Winpcap operētājsistēmā Windows. Parasti šie rīki nav jāinstalē, jo tos parasti instalē dažādi rīku uzstādītāji.

Vēl viena svarīga lieta, kas jāzina, ir paketeSnifferi - pat vislabākie - nedarīs visu jūsu labā. Tie ir tikai instrumenti. Tas ir gluži kā āmurs, kas pats par sevi nedzīs nevienu naglu. Tātad, jums jāpārliecinās, ka esat iemācījies vislabāk izmantot katru rīku. Pakešu snifferis vienkārši ļaus jums redzēt satiksmi, bet jums ir jāizmanto šī informācija problēmu atrašanai. Ir bijušas veselas grāmatas par pakešu uztveršanas rīku izmantošanu. Es pats reiz apmeklēju trīs dienu kursu par šo tēmu. Es nemēģinu jūs atturēt. Es cenšos tikai noteikt jūsu cerības.

Kā lietot pakešu šiferi

Kā mēs esam paskaidrojuši, pakešu sniffer tiks uztvertsun analizēt satiksmi. Tātad, ja jūs mēģināt novērst konkrētu problēmu - kas parasti ir iemesls, kāpēc izmantojāt šādu rīku, jums vispirms jāpārliecinās, vai satvertā satiksme ir pareiza. Iedomājieties situāciju, kad visi lietotāji sūdzas, ka konkrēta lietojumprogramma darbojas lēni. Šādā situācijā, iespējams, vislabāk derētu uztvert trafiku lietojumprogrammu servera tīkla saskarnē. Pēc tam jūs varētu saprast, ka pieprasījumi parasti nonāk serverī, bet serverim ir nepieciešams ilgs laiks, lai nosūtītu atbildes. Tas norāda uz servera problēmu.

Ja, no otras puses, jūs redzat serverisavlaicīgi reaģējot, tas, iespējams, nozīmē, ka problēma ir kaut kur tīklā starp klientu un serveri. Pēc tam jūs pārvietojat savu pakešu šifrēšanu vienu piegājienu tuvāk klientam un redzat, vai atbildes kavējas. Ja tā nav, jūs vairāk pārvietojaties tuvāk klientam utt. Un tā tālāk. Jūs galu galā nokļūsit vietā, kur notiek kavēšanās. Kad esat identificējis problēmas atrašanās vietu, jūs esat viens liels solis tuvāk tās risināšanai.

Tagad jums varētu rasties jautājums, kā mums izdodas tvertpaciņas noteiktā vietā. Tas ir diezgan vienkārši, mēs izmantojam vairuma tīkla slēdžu funkciju, ko sauc par portu atspoguļošanu vai replikāciju. Šī ir konfigurācijas opcija, kas replicēs visu satiksmi noteiktā slēdža ostā un no tās uz citu portu tajā pašā komutatorā. Pieņemsim, ka jūsu serveris ir savienots ar slēdža 15. portu, un šī paša slēdža 23. ports ir pieejams. Jūs savienojat savu pakešu snifferi ar 23. portu un konfigurējat slēdzi, lai atkārtotu visu trafiku no 15. porta uz 23. Porta 23. rezultātā jūs iegūstat spoguļattēlu - tātad porta nosaukumu, kas atspoguļo to, kas notiek caur 15. ostu.

Labākie pakešu snifferi un tīkla analizatori

Tagad, kad jūs labāk saprotat, kāda paketesniffers un tīkla analizatori ir, redzēsim, kādi ir septiņi labākie, ko mēs varētu atrast. Mēs esam mēģinājuši iekļaut komandrindas un GUI rīku kombināciju, kā arī rīkus, kas darbojas dažādās operētājsistēmās. Galu galā ne visi tīkla administratori darbojas ar Windows.

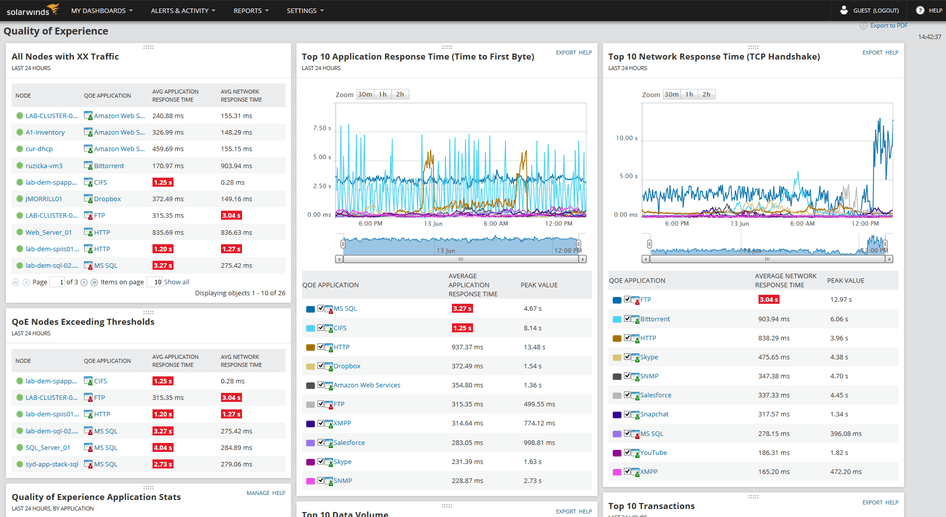

1. SolarWinds dziļo pakešu pārbaudes un analīzes rīks (BEZMAKSAS IZMĒĢINĀJUMA VERSIJA)

SolarWinds ir labi pazīstama ar daudzajiem noderīgajiem bezmaksas rīkiem untā modernākā tīkla pārvaldības programmatūra. Vienu no tā rīkiem sauc par dziļo pakešu pārbaudes un analīzes rīku. Tas nāk kā SolarWinds pamatelementa - tīkla veiktspējas pārraudzītāja - sastāvdaļa. Tā darbība ir diezgan atšķirīga no “tradicionālākiem” pakešu šņācējiem, kaut arī tam ir līdzīgs mērķis.

Lai apkopotu rīka funkcionalitāti: tas palīdzēs jums atrast un atrisināt tīkla latentuma cēloni, identificēt ietekmētās lietojumprogrammas un noteikt, vai lēnumu izraisa tīkls vai lietojumprogramma. Programmatūra izmantos arī dziļas pakešu pārbaudes metodes, lai aprēķinātu reakcijas laiku vairāk nekā divpadsmit simtiem lietojumprogrammu. Tas arī klasificēs tīkla trafiku pēc kategorijas, biznesa salīdzinājumā ar sociālo un riska līmeni, palīdzot identificēt trafiku, kas nav paredzēts uzņēmējdarbībai, kas varētu būt jāfiltrē vai kā citādi jālikvidē.

Un neaizmirstiet, ka SolarWinds Deep PacketPārbaudes un analīzes rīks ir tīkla Performace Monitor daļa. NPM, kā to bieži sauc, ir iespaidīgs programmatūras gabals ar tik daudziem komponentiem, ka tam varētu veltīt veselu rakstu. Tā pamatā ir pilnīgs tīkla uzraudzības risinājums, kas apvieno labākās tehnoloģijas, piemēram, SNMP un dziļo pakešu pārbaudi, lai sniegtu pēc iespējas vairāk informācijas par jūsu tīkla stāvokli. Šis rīks, par saprātīgu cenu, tiek piegādāts 30 dienu bezmaksas izmēģinājuma versijā, lai pirms apņemšanās to iegādāties, pārliecinieties, vai tas tiešām atbilst jūsu vajadzībām.

Oficiālā lejupielādes saite: https://www.solarwinds.com/topics/deep-packet-inspection

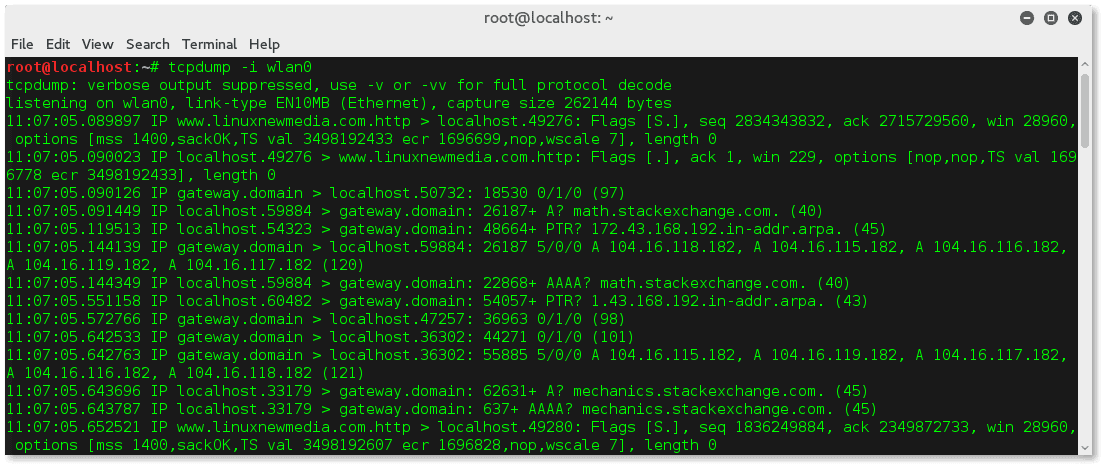

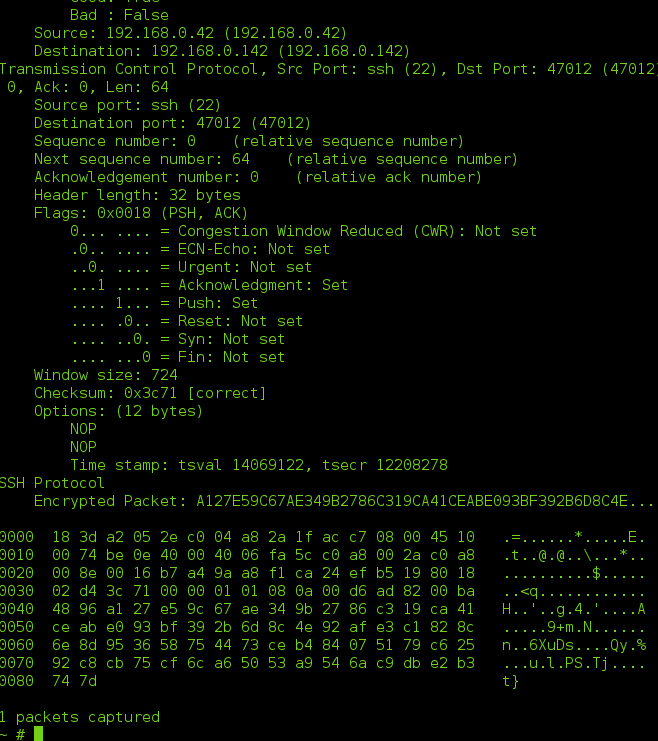

2. tcpdump

Tcpdump, iespējams, ir oriģinālais pakešu snifferis. Tas tika izveidots 1987. gadā. Kopš tā laika tas tiek uzturēts un pilnveidots, taču praktiski nemainās, vismaz tā, kā to lieto. Tas ir iepriekš instalēts praktiski katrā Unix līdzīgajā operētājsistēmā un ir kļuvis par de facto standartu, kad ir nepieciešams ātrs rīks pakešu uztveršanai. Tcpdump faktiskajai pakešu uztveršanai izmanto libpcap bibliotēku.

Pēc noklusējuma. tcpdump uztver visu trafiku norādītajā saskarnē un ekrānā “izmet” to - tātad arī tā nosaukumu. Dump var arī ievietot tveršanas failā un analizēt vēlāk, izmantojot vienu vai vairāku pieejamo rīku kombināciju. Galvenā tcpdump stipruma un lietderības atslēga ir iespēja izmantot visa veida filtrus un izmantot tā izvadi grep - vēl vienai izplatītajai Unix komandrindas utilītai - turpmākai filtrēšanai. Kāds, kurš labi pārzina tcpdump, grep un komandu apvalku, var to iegūt, lai precīzi uztvertu pareizo trafiku jebkuram atkļūdošanas uzdevumam.

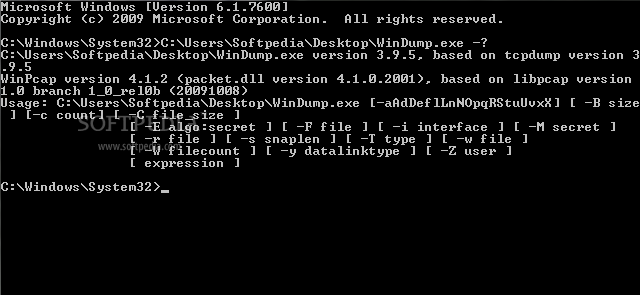

3. Vējš

Windump būtībā ir tikai osta tcpdump uzWindows platformu. Kā tāda tā rīkojas gandrīz vienādi. Nav nekas neparasts redzēt šādas veiksmīgu utilītas programmu portus no vienas platformas uz otru. Windump ir Windows lietojumprogramma, taču negaidiet, ka iedomātā GUI. Šī ir tikai komandrindas utilīta. Tāpēc Windump izmantošana būtībā ir tāda pati kā tā Unix līdzinieka izmantošana. Komandrindas opcijas ir vienādas, un arī rezultāti ir gandrīz identiski. Izstādi no Windump var arī saglabāt failā vēlākai analīzei, izmantojot trešās puses rīku.

Viena būtiska atšķirība no tcpdump ir tā, ka Windumpnav iebūvēts sistēmā Windows. Jums tas būs jālejupielādē no vietnes Windump vietnes. Programmatūra tiek piegādāta kā izpildāms fails, un tā nav jāinstalē. Tomēr tāpat kā tcpdump izmanto libpcap bibliotēku, arī Windump izmanto Winpcap, kas, tāpat kā lielākajai daļai Windows bibliotēku, atsevišķi jāielādē un jāinstalē.

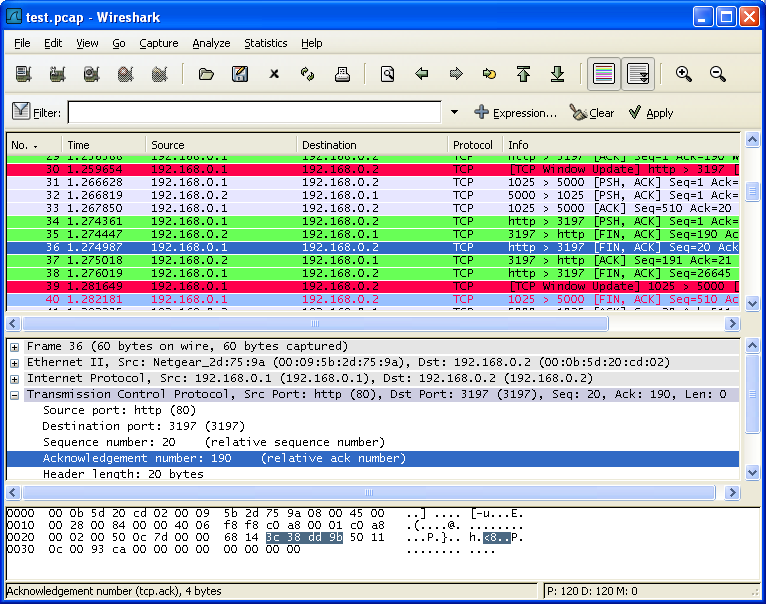

4. Wireshark

Wireshark ir atsauce pakešu šifrētājos. Tas ir kļuvis par de facto standartu, un vairumam citu rīku ir tendence to līdzināt. Šis rīks ne tikai uztvers trafiku, bet arī ir diezgan jaudīgas analīzes iespējas. Tik jaudīgs, ka daudzi administratori izmantos tcpdump vai Windump, lai uztvertu datplūsmu uz failu, pēc tam ielādējiet failu Wireshark analīzei. Šis ir tik izplatīts Wireshark lietošanas veids, ka palaišanas laikā jums tiek piedāvāts vai nu atvērt esošu pcap failu, vai sākt tvert satiksmi. Vēl viena Wireshark priekšrocība ir visi tajā iekļautie filtri, kas ļauj precīzi nomainīt interesējošos datus.

Lai būtu pilnīgi godīgi, šim rīkam ir straujšmācīšanās līkne, taču to ir vērts mācīties. Tas atkal un atkal izrādīsies nenovērtējams. Kad esat to iemācījies, jūs varēsit to izmantot visur, jo tas ir pārnests gandrīz uz visām operētājsistēmām un ir bezmaksas un atvērtā koda.

5. tshark

Tshark ir kā tcpdump krustsun Wireshark. Šī ir lieliska lieta, jo tie ir vieni no labākajiem pakešu šņaukotājiem. Tshark ir kā tcpdump, jo tas ir tikai komandrindas rīks. Bet tas ir tāpat kā Wireshark, jo tas ne tikai uztver, bet arī analizē satiksmi. Tshark ir no tiem pašiem izstrādātājiem kā Wireshark. Tā ir vairāk vai mazāk Wireshark komandrindas versija. Tas izmanto tāda paša veida filtrēšanu kā Wireshark, un tāpēc var ātri izolēt tikai analizējamo trafiku.

Bet kāpēc, jūs varat jautāt, vai kāds vēlas?komandrindas versija Wireshark? Kāpēc ne tikai izmantot Wireshark; ar grafisko saskarni tam ir jābūt vienkāršākam lietošanā un mācībā? Galvenais iemesls ir tas, ka tas ļaus jums to izmantot serverī, kas nav GUI.

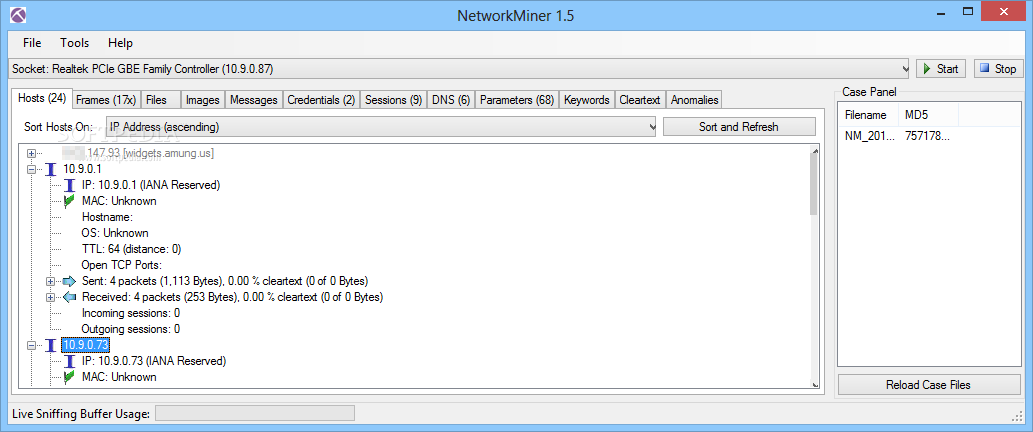

6. Tīkla kalnraču

Network Miner ir vairāk kriminālistikas līdzeklisnekā īsts pakešu snifferis. Network Miner sekos TCP straumei un rekonstruēs visu sarunu. Tas patiešām ir viens spēcīgs rīks. Tas var darboties bezsaistes režīmā, ja jūs importējat kādu uztveršanas failu, lai ļautu Network Miner darboties tā burvībā. Šī ir noderīga funkcija, jo programmatūra darbojas tikai operētājsistēmā Windows. Jūs varētu izmantot tcpdump operētājsistēmā Linux, lai iegūtu nelielu trafiku un Network Miner operētājsistēmā Windows, lai to analizētu.

Network Miner ir pieejams bezmaksas versijā, bet,sarežģītākām funkcijām, piemēram, uz IP balstītai ģeogrāfiskajai atrašanās vietai un skriptiem, jums būs jāiegādājas Profesional licence. Vēl viena uzlabota profesionālās versijas funkcija ir iespēja dekodēt un atskaņot VoIP zvanus.

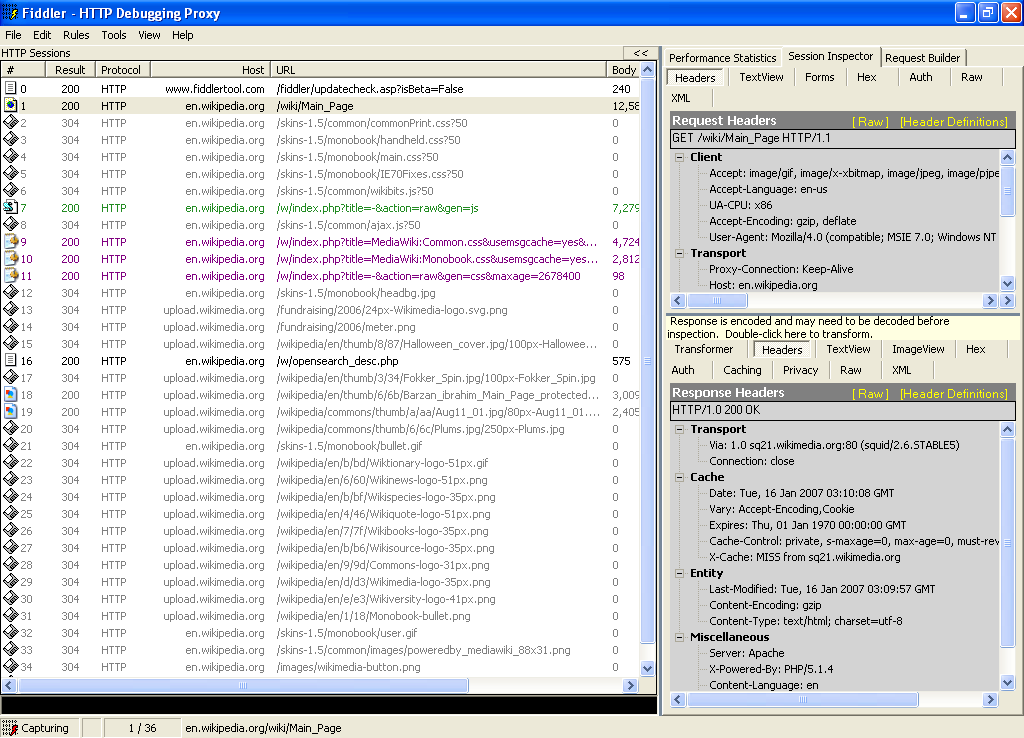

7. Vijole (HTTP)

Daži no mūsu zinošākiem lasītājiem varētu būtapgalvo, ka Fiddler nav pakešu snifferis, ne arī tīkla analizators. Viņiem droši vien ir taisnība, bet mēs uzskatījām, ka mums šis rīks jāiekļauj mūsu sarakstā, jo tas ir ļoti noderīgs daudzās situācijās. Fiddler faktiski uztver satiksmi, bet ne satiksmi. Tas darbojas tikai ar HTTTP trafiku. Jūs varat iedomāties, cik vērtīga tā var būt, neraugoties uz tās ierobežotību, ja uzskatāt, ka šodien tik daudz lietojumprogrammu ir balstītas uz tīmekli vai fonā izmanto HTTP protokolu. Un, tā kā Fiddler uztver ne tikai pārlūka trafiku, bet arī gandrīz jebkuru HTTP, tas ir ļoti noderīgs problēmu novēršanā

Tāda rīka kā Fiddler priekšrocība salīdzinājumā ar labotufide pakešu sniffer, piemēram, Wireshark, ir tas, ka Fiddler tika izveidots, lai “saprastu” HTTP trafiku. Tā, piemēram, atklās sīkfailus un sertifikātus. Tas atradīs arī faktiskos datus, kas nāk no HTTP balstītām lietojumprogrammām. Fiddler ir bezmaksas, un tas ir pieejams tikai operētājsistēmai Windows, lai gan var lejupielādēt operētājsistēmas OS X un Linux beta versiju (izmantojot Mono sistēmu).

Secinājums

Publicējot sarakstus, piemēram, šo, mēs bieži esamjautāja, kurš no tiem ir labākais. Šajā konkrētajā situācijā, ja man tiktu uzdots šis jautājums, man būtu jāatbild “visiem”. Tie visi ir bezmaksas rīki, un visiem ir sava vērtība. Kāpēc gan lai viņi visi nebūtu pa rokai un iepazītos ar katru no tiem. Nokļūstot situācijā, kad jums tie ir jāizmanto, tas būs daudz vienkāršāk un efektīvāk. Pat komandrindas rīkiem ir milzīga vērtība. Piemēram, tos var izveidot ar skriptu un plānot. Iedomājieties, ka jums ir problēma, kas notiek pulksten 2:00 katru dienu. Jūs varētu ieplānot darbu, lai palaistu Windump tcpdump no 1:50 līdz 2:10 un nākamajā rītā analizētu uztveršanas failu. Nav nepieciešams uzturēties visu nakti.

Komentāri