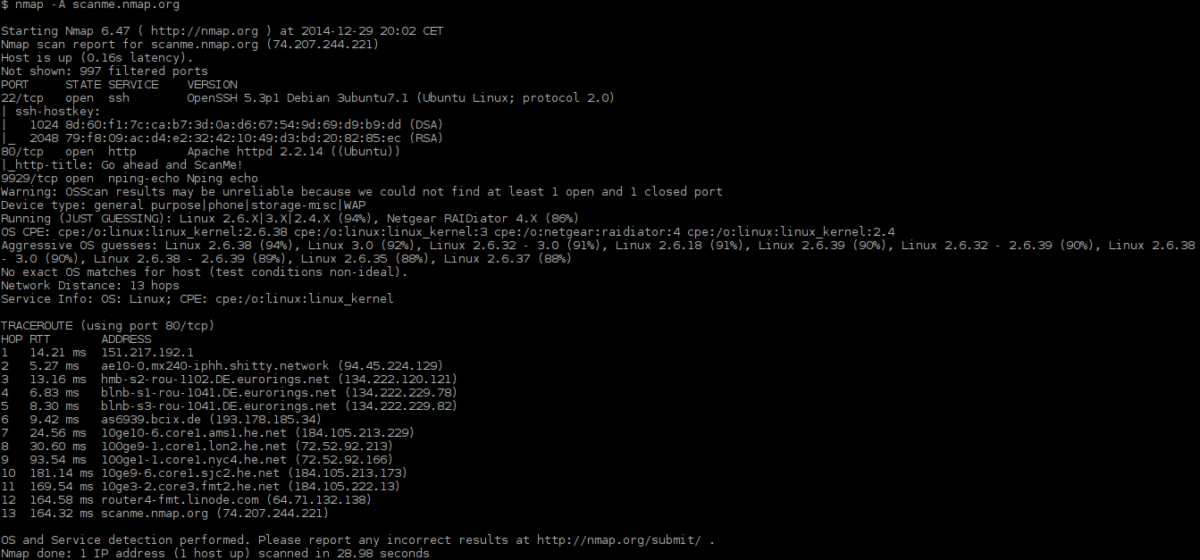

Nmap ist ein leistungsstarkes Netzwerk-Scan-Tool fürLinux, BSD und andere Betriebssysteme. Es verfügt über Dutzende exzellenter Funktionen, z. B. das Scannen von IP-Adressen nach offenen Ports, das Zuordnen aktiver Geräte in einem Netzwerk, das Identifizieren von Diensten, die auf Scan-Zielen ausgeführt werden, und vieles mehr.

In diesem Handbuch wird erläutert, wie dies verwendet wirdleistungsstarkes Netzwerkadministrationstool unter Linux und erfahren Sie, wie Sie einige der nützlichsten Funktionen nutzen können, z. B. das Scannen von Hosts, die Netzwerkzuordnung und vieles mehr!

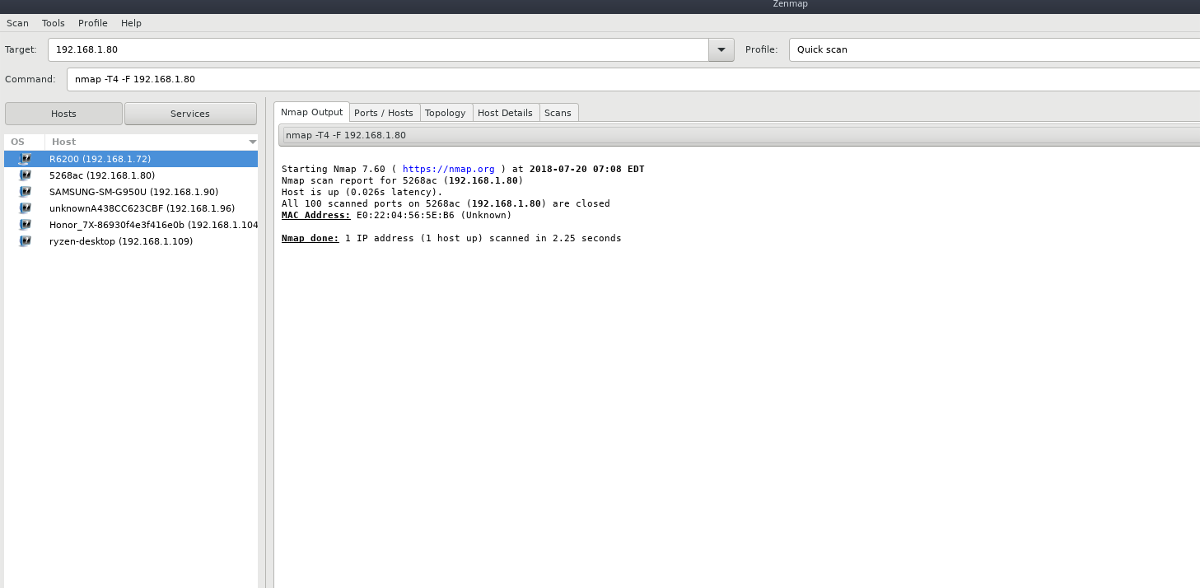

Hinweis: Nmap ist ein Befehlszeilenprogramm. Wenn Sie ein gutes Netzwerk-Mapping-Tool benötigen, aber kein Fan des Terminals sind, schauen Sie sich Zenmap an. Es handelt sich um ein GUI-Front-End für Nmap mit denselben Funktionen, die jedoch in einer übersichtlichen Oberfläche enthalten sind.

Scannen Sie einen einzelnen Host

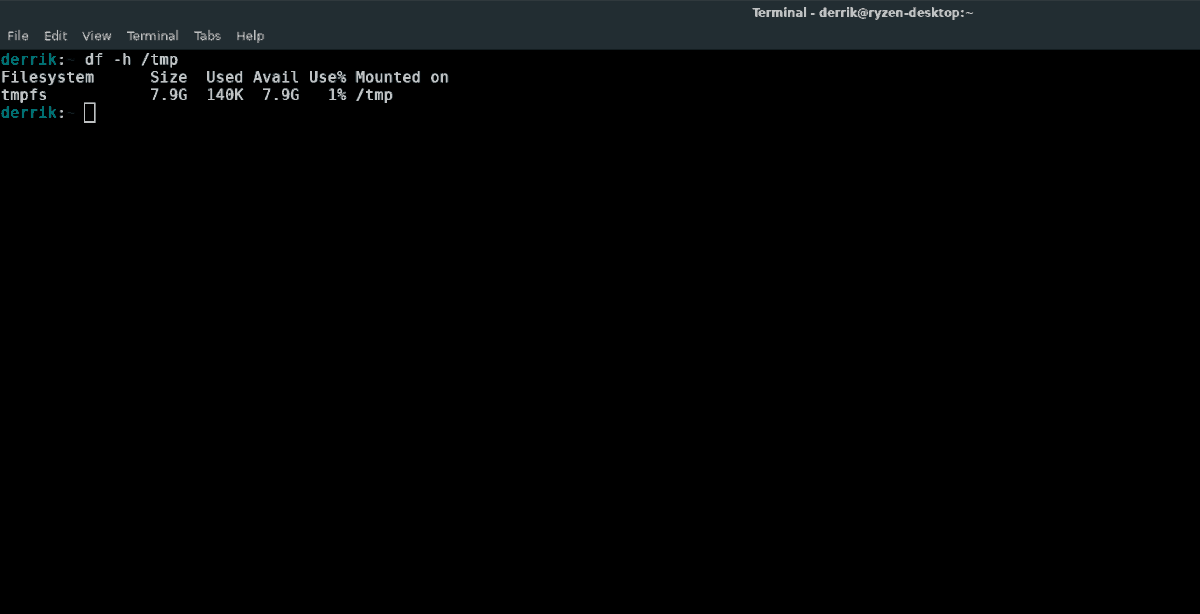

Eine der grundlegendsten Funktionen von Nmap ist die Möglichkeit, ein Ziel (AKA-Host) auf offene Ports, Systeminformationen usw. zu scannen. Um einen Scan zu starten, starten Sie unter Linux ein Terminalfenster, indem Sie auf klicken Strg + Alt + T oder Strg + Umschalt + T. Von dort aus heben Sie das Terminal mit auf Root an su oder sudo -s.

su -

Oder

sudo -s

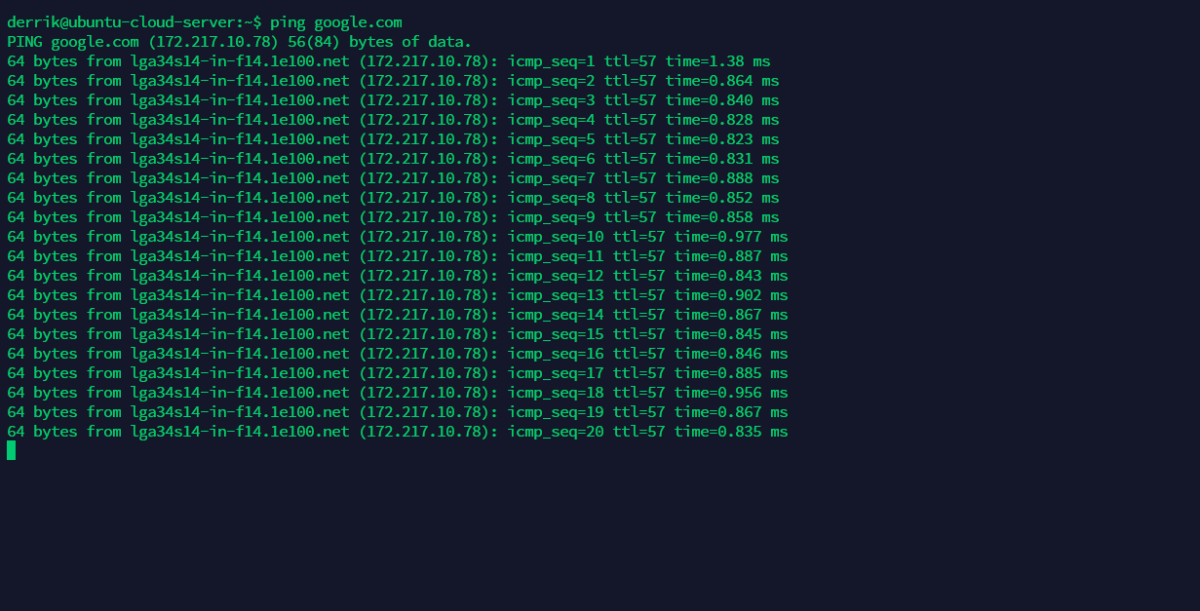

Nachdem Sie im Terminal Root-Zugriff erhalten haben, können Sie einen einfachen Scan ausführen nmap zusammen mit der Ziel-IP-Adresse, dem Hostnamen oder der Website.

Hinweis: Damit Nmap Domänennamen von Remotewebsites scannen kann, müssen Sie möglicherweise http: // vor der Adresse hinzufügen.

nmap target-local-or-remote-ip-address

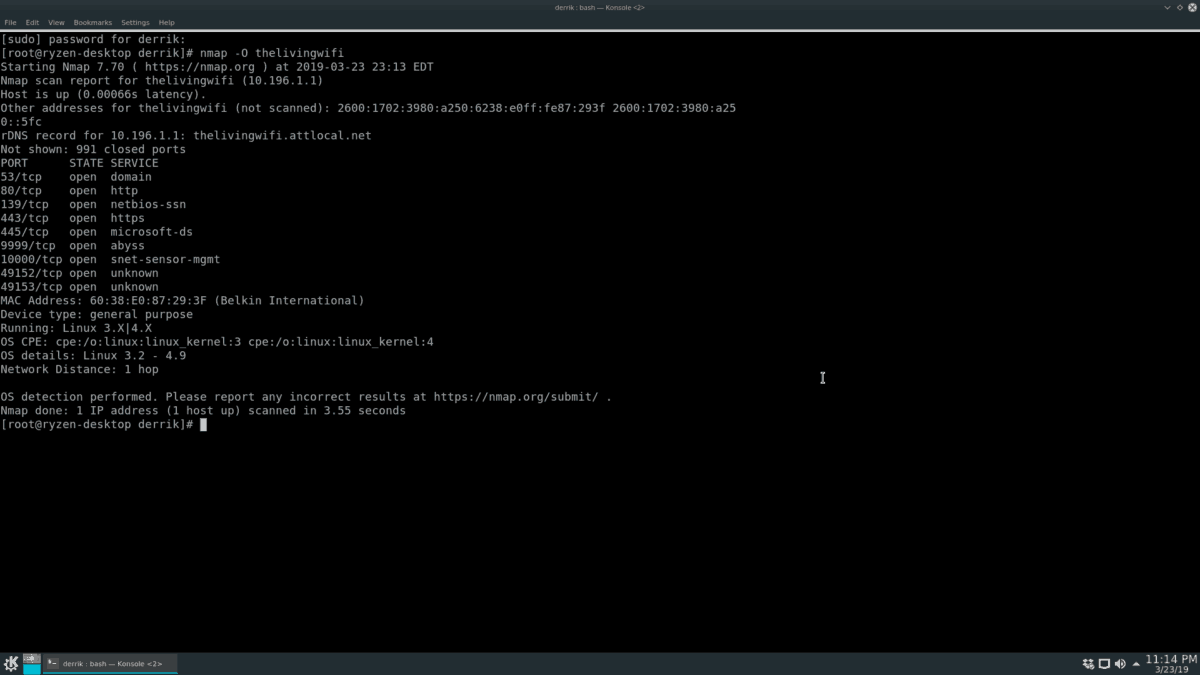

Müssen Sie herausfinden, unter welchem Betriebssystem Ihr Ziel ausgeführt wird? Verwenden Sie die O Möglichkeit.

nmap -O target-local-or-remote-ip-address

Ausführen des Scans mit O Befehl zeigt Betriebssysteminformationen zu den Nmap-Zielscans an, aber für einige reicht diese Information nicht aus. Zum Glück die V Befehlszeilenschalter kann noch mehr Informationen anzeigen (offene Ports usw.)

nmap -O -v target-local-or-remote-ip-address

Wenn Sie noch mehr Informationen wünschen, können Sie gerne die V zweimal wechseln.

nmap -O -vv target-local-or-remote-ip-address

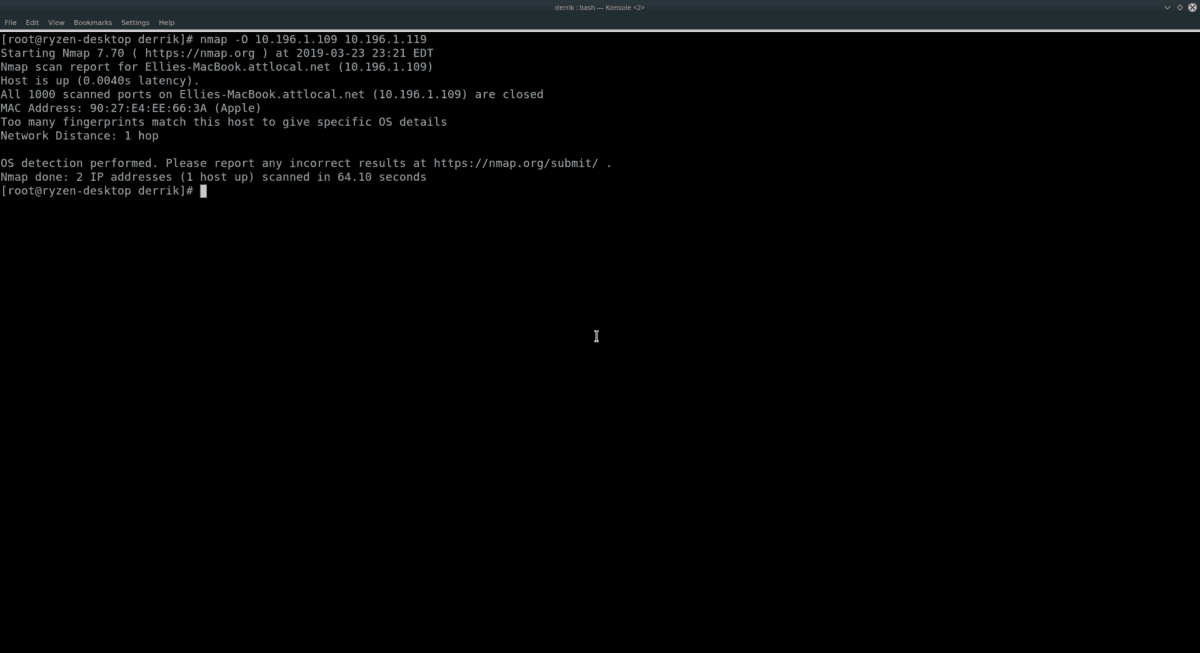

Scannen Sie mehrere Hosts

Mit Nmap ist es möglich, mehrere Hosts zu scannenzu einer Zeit. Schreiben Sie dazu den Befehl, den Sie für ein einzelnes Ziel verwenden möchten, und fügen Sie am Ende des Befehls weitere Adressen hinzu. Um beispielsweise zu überprüfen, welche zwei unterschiedlichen Zielbetriebssysteme vorhanden sind, gehen Sie wie folgt vor:

nmap -O target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Verwenden Sie das Symbol, um weitere Informationen zu den beiden oben gescannten Hosts zu erhalten V Schalter.

nmap -O -v target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

oder

nmap -O -vv target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Nmap ist nicht darauf beschränkt, wie viele einzelne Hostnamen oder IP-Adressen Sie am Ende des Befehls hinzufügen. Sie können also beliebig viele hinzufügen!

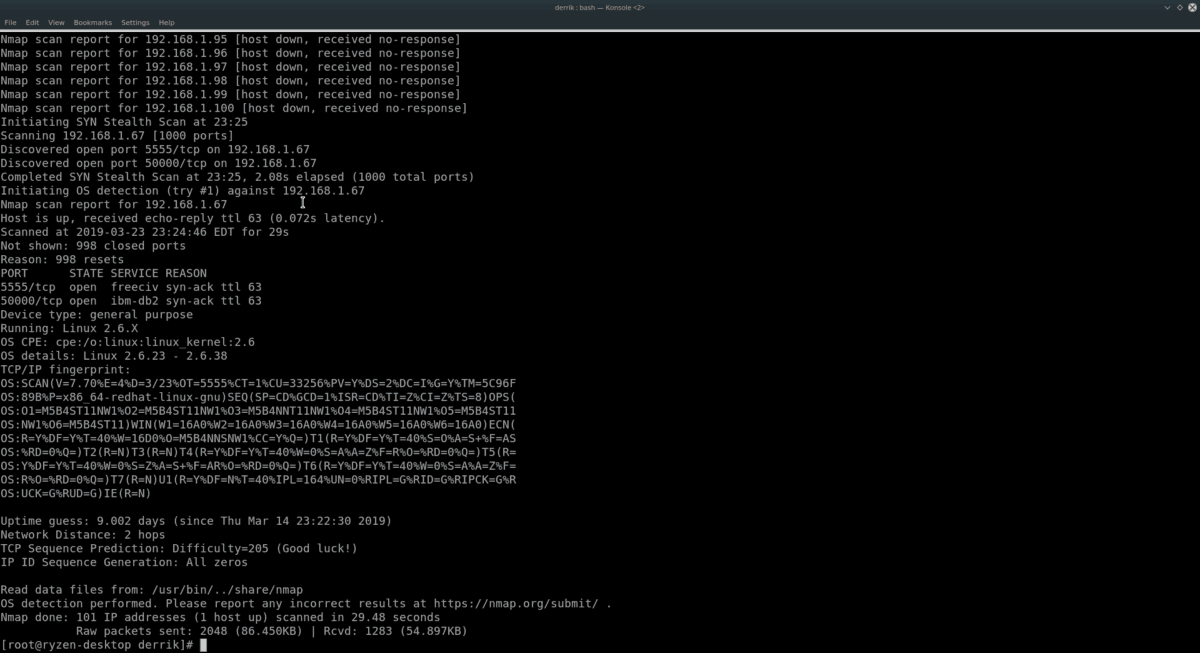

IP-Bereich scannen

Scannen einzelner Hosts durch Auflisten eines HostsNacheinander ist ein Weg, um Dinge zu erledigen. Wenn Sie jedoch eine Vielzahl von Computern oder Netzwerkgeräten anzeigen müssen, ist es klüger, einen IP-Bereichsscan mit Nmap durchzuführen.

Um einen Scan eines IP-Bereichs durchzuführen, führen Sie Nmap gegen eine IP aus, und verwenden Sie die sn Schalter. Verwenden Sie das folgende Beispiel, um ein lokales Netzwerk zu scannen, das im Bereich 192.168.1 ausgeführt wird.

Hinweis: Achten Sie darauf, das X und Y im folgenden Befehl durch die maximale IP-Nummer zu ersetzen, zu der gescannt werden soll. Wie 0-50, 1-100, etc.

nmap -sS 192.168.1.X-Y

Wenn Sie weitere Informationen in Ihrem IP-Bereichsscan haben möchten, fügen Sie möglicherweise die hinzu O und VV Befehlszeilenoptionen.

nmap -sS -O -vv 192.168.1.X-Y

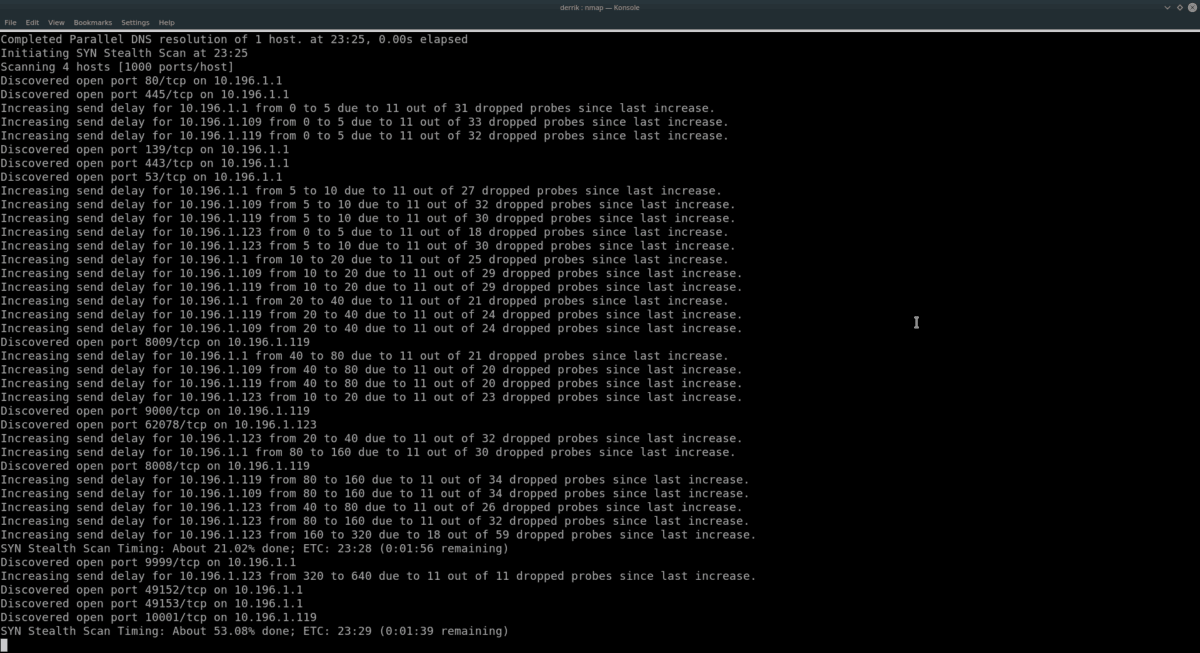

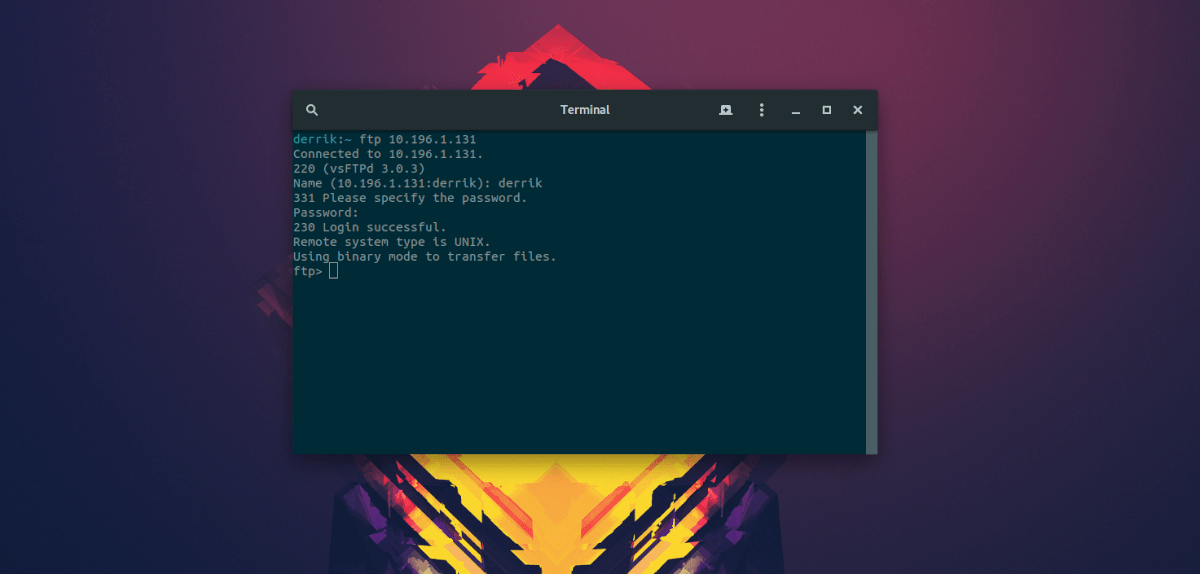

Wenn Ihr Netzwerk mit 10.196.1.1 betrieben wird, versuchen Sie Folgendes:

nmap -sS 10.196.1.X-Y

Oder

nmap -sS -O -vv 10.196.1.X-YVerwenden Sie nicht 10.196.1.1 oder 192.168.1.0? Ermitteln Sie den IP-Bereich, den Sie scannen möchten, und verwenden Sie das folgende Beispiel.

Hinweis: Nmap kann jeden Bereich von IP-Adressen scannen. Wenden Sie sich für optimale Ergebnisse an die Router-IP Ihres lokalen Netzwerks und starten Sie von dort aus.

nmap -sS x.x.x.x-yy

Oder

nmap -sS -O -vv x.x.x.x-yy Subnetz scannen

Verwenden des Nmap-Tools zum Durchsuchen eines IP-BereichsAdressen ist wirksam. Eine Alternative zum Scannen eines Bereichs besteht darin, alle Geräte in einem Subnetz zu scannen. Geben Sie dazu die Basis-IP Ihres Routers ein (oder was auch immer Sie verwenden, um eine Netzwerkverbindung zu jedem Computer im Netzwerk herzustellen) und verwenden Sie die / 24 Notation.

Um beispielsweise jede IP-Adresse auf einem Router zu scannen, der die Basis-IP-Adresse 192.168.1.1 verwendet, gehen Sie wie folgt vor:

nmap -sS 192.168.1.1/24Für weitere Informationen zu diesem Scan fügen Sie hinzu O und VV.

nmap -sS -O -vv 192.168.1.1/24Versuchen Sie stattdessen diesen Befehl für ein Router-Gerät mit der Basis-IP-Adresse 10.196 .1.1.

nmap -sS 10.196.1.1/24Oder machen Sie für weitere Informationen Folgendes:

nmap -sS -O -vv 10.196.1.1/24Die 192.168.1.1 und 10.196.1.1 Beispiele sollten für die meisten funktionieren. Dies sind jedoch nicht die einzigen existierenden Start-IP-Adressen. Wenn Sie Geräte in einem Subnetz scannen müssen und diese Basis-IPs nicht verwenden, versuchen Sie Folgendes:

nmap -sS x.x.x.x/24

Oder

nmap -sS -O -vv x.x.x.x/24

Weitere Nmap-Informationen

In diesem Handbuch haben wir nur die Oberfläche der Funktionen von Nmap unter Linux verkratzt. Wenn Sie noch mehr darüber erfahren möchten, starten Sie nmap mit dem -Hilfe Schalter. Es werden alle verfügbaren Optionen und Befehle ausgedruckt.

nmap --help</ p>

Bemerkungen