Linux heeft lange tijd de reputatie vanbeveiliging door onduidelijkheid. Gebruikers hadden het voordeel dat ze niet het primaire doelwit van hackers waren en hoefden zich geen zorgen te maken. Dit feit is niet langer geldig en in 2017 en 2018 zagen we grote hoeveelheden hackers die Linux-bugs en glitches exploiteerden en lastige manieren vonden om malware, virussen, rootkits en meer te installeren.

Vanwege de recente stroom van exploits, malwareen andere slechte dingen die Linux-gebruikers pijn doen, heeft de open source-gemeenschap gereageerd door beveiligingsfuncties te verbeteren. Dit is echter niet genoeg, en als u Linux op een server gebruikt, is het een goed idee om onze lijst te bekijken en te leren hoe u de beveiliging van een Linux-server kunt verbeteren.

1. Maak gebruik van SELinux

SELinux, AKA Security-Enhanced Linux is eenbeveiligingshulpprogramma dat is ingebouwd in de Linux-kernel. Eenmaal ingeschakeld, kan het eenvoudig een beveiligingsbeleid van uw keuze afdwingen, wat een must is voor een oerdegelijke Linux-server.

Veel op RedHat gebaseerde serverbesturingssystemen zijn ermet SELinux ingeschakeld en geconfigureerd met redelijk goede standaardwaarden. Dat gezegd hebbende, ondersteunt niet elk OS standaard SELinux, dus laten we je zien hoe je het inschakelt.

Opmerking: Snap-pakketten vereisen AppArmor, een alternatief voor SELinux. Als u ervoor kiest om SELinux te gebruiken, op bepaalde Linux-besturingssystemen, kunt u Snaps mogelijk niet gebruiken.

CentOS / RHEL

CentOS en RedHat Enterprise Linux worden beide geleverd met het SELinux beveiligingssysteem. Het is vooraf geconfigureerd voor een goede beveiliging, dus er zijn geen verdere instructies nodig.

Ubuntu-server

Sinds Karmic Koala heeft Ubuntu het heel gemakkelijk gemaakt om de SELinux-beveiligingstool in te schakelen. Voer de volgende opdrachten in om dit in te stellen.

sudo apt install selinux

Debian

Net als op Ubuntu maakt Debian het heel gemakkelijk om SELinux in te stellen. Voer hiervoor de volgende opdrachten uit.

sudo apt-get install selinux-basics selinux-policy-default auditd

Nadat je klaar bent met het installeren van SELinux op Debian, bekijk je het Wiki-item in de software. Het bevat veel 'need-to-know'-informatie voor gebruik op het besturingssysteem.

SELinux handleiding

Zodra je SELinux aan het werk hebt gekregen, doe jezelf een plezier en lees de SELinux-handleiding. Leer hoe het werkt. Uw server zal u bedanken!

Om toegang te krijgen tot de SELinux-handleiding, voert u de volgende opdracht in een terminalsessie in.

man selinux

2. Schakel het root-account uit

Een van de slimste dingen die u kunt doen om te beveiligenuw Linux-server moet het root-account afsluiten en alleen Sudoer-rechten gebruiken om systeemtaken uit te voeren. Door de toegang tot dit account uit te schakelen, kunt u ervoor zorgen dat slechte acteurs geen volledige toegang tot de systeembestanden krijgen, problematische software (zoals malware) installeren, enz.

Het vergrendelen van het root-account op Linux is eenvoudig en binnenop veel Linux-serverbesturingssystemen (zoals Ubuntu) is het al uit voorzorg afgesloten. Bekijk deze handleiding voor meer informatie over het uitschakelen van root-toegang. Hierin bespreken we alles over het vergrendelen van het root-account.

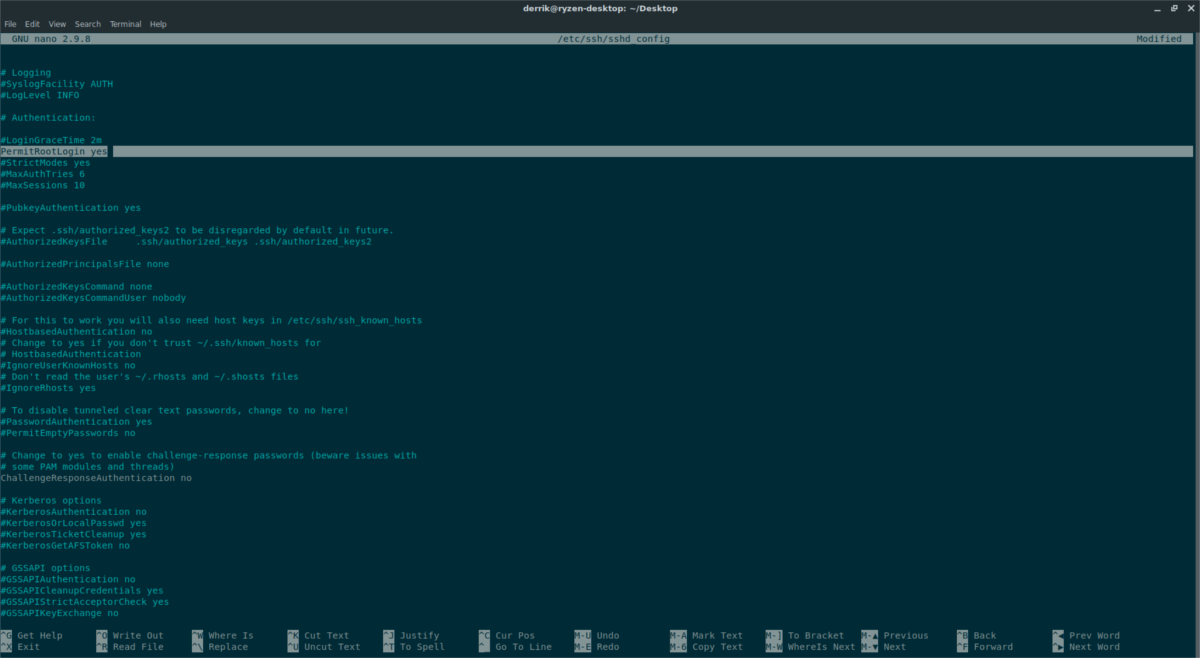

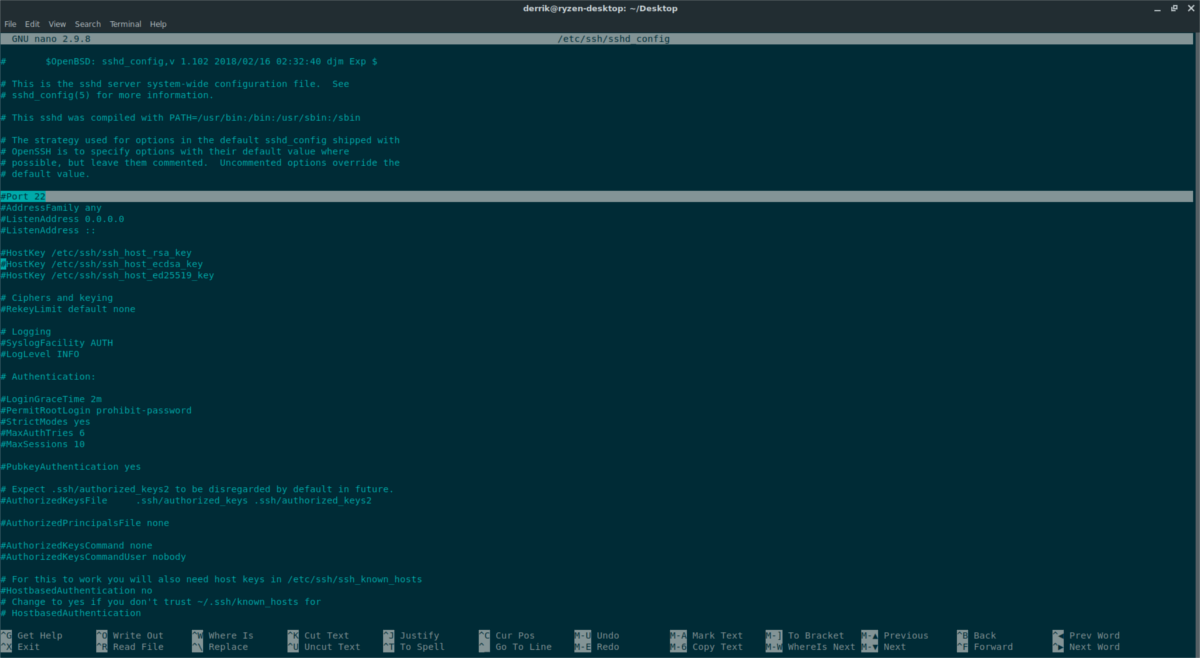

3. Beveilig uw SSH-server

SSH is vaak een ernstig zwak punt op veel Linuxservers, zo veel Linux-beheerders gaan liever met de standaard SSH-instellingen, omdat ze gemakkelijker op te draaien zijn, in plaats van de tijd te nemen om alles te vergrendelen.

Door kleine stappen te nemen om de SSH-server op uw Linux-systeem te beveiligen, kunt u een flink aantal onbevoegde gebruikers, malware-aanvallen, gegevensdiefstal en nog veel meer beperken.

In het verleden op Addictivetips schreef ik een diepgaand bericht over het beveiligen van een Linux SSH-server. Voor meer informatie over hoe u uw SSH-server kunt vergrendelen, bekijk hier de post.

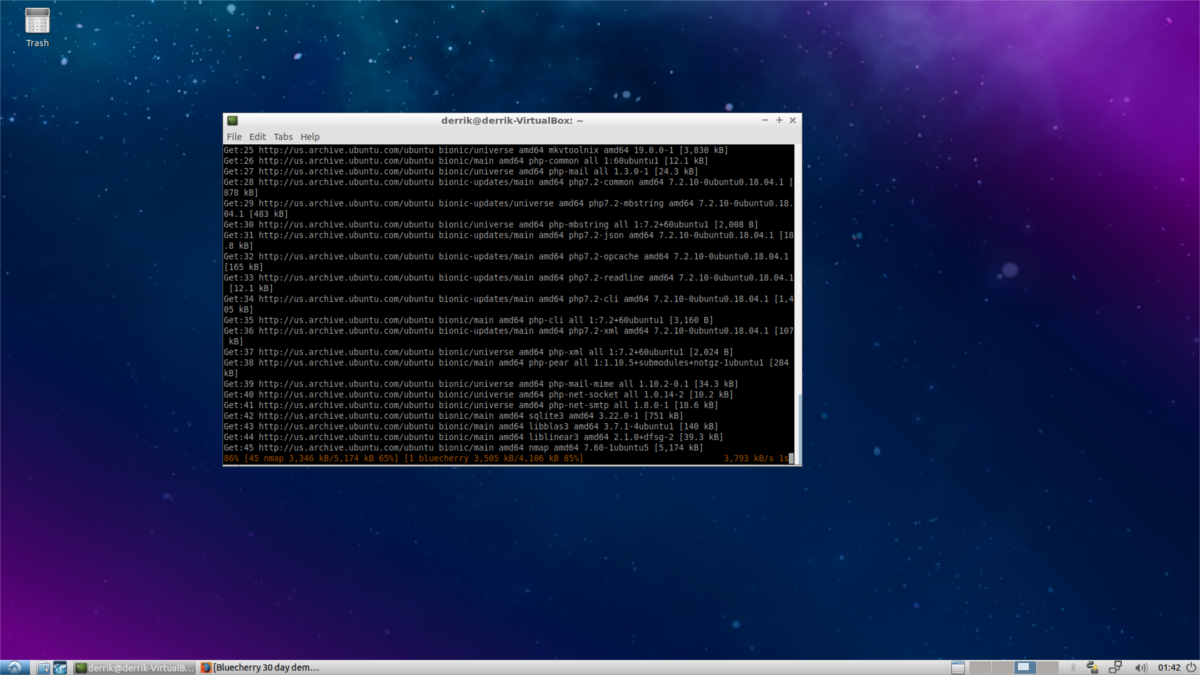

4. Installeer altijd updates

Dit lijkt een voor de hand liggend punt, maar dat zou je wel zijnverrast om te zien hoeveel Linux-serveroperators afzien van updates op hun systeem. De keuze is begrijpelijk, omdat elke update het potentieel heeft om lopende applicaties te verpesten, maar door ervoor te kiezen om systeemupdates te vermijden, mis je beveiligingspatches die exploits en bugs repareren die hackers gebruiken om Linux-systemen te stuiteren.

Het is waar dat bijwerken op een Linux-productieserver is een stuk irritanter op het bureaublad. Het simpele feit is dat je niet zomaar alles kunt stoppen om patches te installeren. Overweeg om een gepland updateschema in te stellen om dit te omzeilen.

Voor alle duidelijkheid: er is geen vaste wetenschap in updateschema's. Ze kunnen variëren, afhankelijk van uw gebruik, maar het is het beste om wekelijks of tweewekelijks patches te installeren voor maximale beveiliging.

6. Geen software-opslagplaatsen van derden

Het mooie van het gebruik van Linux is dat als jijeen programma nodig hebben, zolang u de juiste distributie gebruikt, is er een software repository van derden beschikbaar. Het probleem is dat veel van deze software-repo's het potentieel hebben om met uw systeem te knoeien en dat malware er regelmatig in opduikt. Als u een Linux-installatie uitvoert die afhankelijk is van software die afkomstig is van niet-geverifieerde bronnen van derden, zullen er problemen optreden.

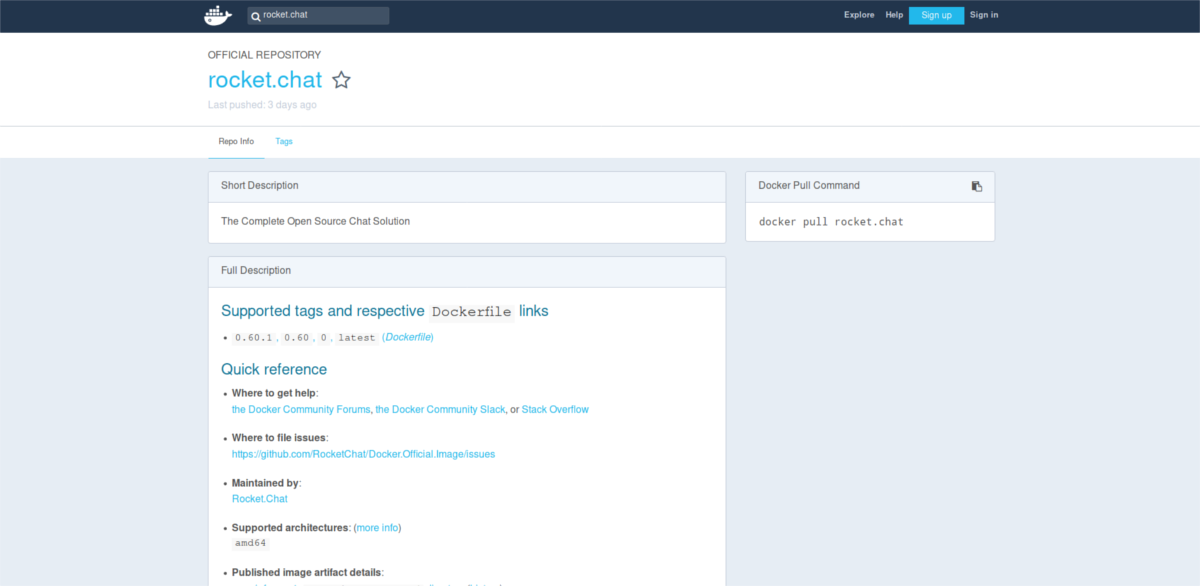

Als u toegang moet hebben tot software die uwLinux-besturingssysteem wordt niet standaard gedistribueerd, sla de externe software-opslagplaatsen voor Snap-pakketten over. Er zijn tientallen server-grade applicaties in de winkel. Het beste van alles is dat elk van de apps in de Snap store regelmatig beveiligingsaudits ontvangt.

Wilt u meer weten over Snap? Bekijk onze post over het onderwerp om te leren hoe je het op je Linux-server kunt krijgen!

7. Maak gebruik van een firewall

Op een server, met een effectief Firewall-systeemis alles. Als je er een hebt ingesteld, vermijd je veel vervelende indringers waarmee je anders in contact zou komen. Aan de andere kant, als u geen effectief Firewall-systeem instelt, zal uw Linux-server ernstig lijden.

Er zijn nogal wat verschillende firewallsoplossingen op Linux. Met dat in gedachten zijn sommige gemakkelijker te begrijpen dan anderen. Verreweg een van de eenvoudigste (en meest effectieve) firewalls op Linux is FirewallD

Opmerking: om FirewallD te gebruiken, moet u een server-besturingssysteem gebruiken met het systeem-init systeem.

Om FirewallD in te schakelen, moet u het eerst installeren. Start een terminalvenster en voer de opdrachten in die overeenkomen met uw Linux-besturingssysteem.

Ubuntu-server

sudo systemctl disable ufw sudo systemctl stop ufw sudo apt install firewalld

Debian

sudo apt-get install firewalld

CentOS / RHEL

sudo yum install firewalld

Schakel de software in op het systeem en schakel deze in met Systemd.

sudo systemctl enable firewalld sudo systemctl start firewalld

Gevolgtrekking

Beveiligingsproblemen komen steeds vaker voor op Linuxservers. Helaas, aangezien Linux steeds populairder wordt in de bedrijfsruimte, zullen deze problemen alleen maar vaker voorkomen. Als u de beveiligingstips in deze lijst volgt, kunt u de meeste van deze aanvallen voorkomen.

Comments