Alle ønsker å holde inntrengere utenfor sinehus. På samme måte — og av lignende grunner, prøver nettverksadministratorer å holde inntrengere utenfor nettverkene de administrerer. En av de viktigste eiendelene til mange av dagens organisasjoner er dataene deres. Det er så viktig at mange personer med dårlig intensjon vil strekke seg langt for å stjele dataene. De gjør det ved å bruke en lang rekke teknikker for å få uautorisert tilgang til nettverk og systemer. Antallet slike angrep ser ut til å ha økt eksponentielt den siste tiden, og som reaksjon blir det satt i gang systemer for å forhindre dem. Disse systemene kalles Intrusion Prevention Systems, eller IPS. I dag ser vi på de aller beste innbruddsforebyggende systemene vi kan finne.

Vi starter med å prøve å definere hva som er bedreForebygging av inntrenging er. Dette innebærer selvfølgelig at vi også skal definere hva inntrenging er. Vi vil deretter utforske de forskjellige deteksjonsmetodene som vanligvis brukes og hvilke utbedringshandlinger som blir utført etter deteksjon. Deretter snakker vi kort om passiv forebygging av inntrenging. Det er statiske tiltak som kan settes i verk som kan redusere antall inntrengningsforsøk drastisk. Du kan bli overrasket over å finne ut at noen av dem ikke har noe med datamaskiner å gjøre. Først da, med oss alle på samme side, vil vi endelig kunne gjennomgå noen av de beste systemene for forebygging av inntrenging vi kunne finne.

Forebygging av inntrenging - Hva handler dette om?

For mange år siden var virus stort sett de enestebekymringer fra systemadministratorer. Virus kom til et punkt hvor de var så vanlige at industrien reagerte ved å utvikle virusbeskyttelsesverktøy. I dag ville ingen seriøs bruker i hans rette sinn tenke på å kjøre en datamaskin uten virusbeskyttelse. Selv om vi ikke hører mye av virus lenger, er inntrenging - eller uautorisert tilgang til dataene dine fra ondsinnede brukere - den nye trusselen. Med data som ofte er organisasjonens viktigste ressurs, har bedriftsnettverk blitt målet for hackere som ikke har til hensikt å legge til rette for å få tilgang til data. Akkurat som virusbeskyttelsesprogramvare var svaret på spredning av virus, er Intrusion Prevention Systems svaret på inntrengerangrep.

Innbruddsforebyggende systemer gjør i hovedsak totingene. Først oppdager de innbruddsforsøk, og når de oppdager mistenkelige aktiviteter, bruker de forskjellige metoder for å stoppe eller blokkere det. Det er to forskjellige måter inntrengningsforsøk kan oppdages. Signaturbasert deteksjon fungerer ved å analysere nettverkstrafikk og data og lete etter spesifikke mønstre assosiert med inntrengningsforsøk. Dette ligner tradisjonelle virusbeskyttelsessystemer som er avhengige av virusdefinisjoner. Signaturbasert intrusjonsdeteksjon er avhengig av intrusjonssignaturer eller -mønstre. Den største ulempen med denne deteksjonsmetoden er at den trenger de riktige signaturene som skal lastes inn i programvaren. Og når en ny angrepsmetode, er det vanligvis en forsinkelse før angrepsunderskrifter blir oppdatert. Noen leverandører er veldig raske med å gi oppdaterte angrepsunderskrifter, mens andre er mye tregere. Hvor ofte og hvor raskt signaturer blir oppdatert, er en viktig faktor du må ta i betraktning når du velger en leverandør.

Anomali-basert deteksjon gir bedre beskyttelsemot angrep på null dager, har de som skjer før deteksjonsunderskrifter hatt en sjanse til å bli oppdatert. Prosessen ser etter anomalier i stedet for å prøve å gjenkjenne kjente inntrengningsmønstre. For eksempel ville det blitt utløst hvis noen prøvde å få tilgang til et system med galt passord flere ganger på rad, et vanlig tegn på et angrep fra brute force. Dette er bare et eksempel, og det er vanligvis hundrevis av forskjellige mistenkelige aktiviteter som kan utløse disse systemene. Begge deteksjonsmetodene har sine fordeler og ulemper. De beste verktøyene er de som bruker en kombinasjon av signatur og atferdsanalyse for den beste beskyttelsen.

Å oppdage inntrengningsforsøk er den første delenå forhindre dem. Når det er oppdaget, fungerer innbruddsforebyggende systemer aktivt for å stoppe de oppdagede aktivitetene. Flere forskjellige utbedringshandlinger kan utføres av disse systemene. De kan for eksempel suspendere eller på annen måte deaktivere brukerkontoer. En annen typisk handling er å blokkere kildens IP-adresse til angrepet eller endre brannmurregler. Hvis den ondsinnede aktiviteten kommer fra en spesifikk prosess, kan forebyggingssystemet drepe prosessen. Å starte en viss beskyttelsesprosess er en annen vanlig reaksjon, og i verste tilfeller kan hele systemer stenges ned for å begrense potensiell skade. En annen viktig oppgave for Intrusion Prevention Systems er å varsle administratorer, spille inn hendelsen og rapportere mistenkelige aktiviteter.

Passive tiltak for forebygging av inntrenging

Mens inntrengningsforebyggende systemer kan beskyttedeg mot mange typer angrep, ingenting slår gode, gammeldagse passive forebyggingstiltak. For eksempel er det å gi sterke passord en utmerket måte å beskytte mot mange inntrengninger. Et annet enkelt beskyttelsestiltak er å endre standardpassord for utstyr. Selv om det er sjeldnere i bedriftsnettverk - selv om det ikke er uhørt - har jeg bare sett for ofte internettportaler som fremdeles hadde standardadministrasjonspassord. Mens det er snakk om passord, er aldring av passord et konkret skritt som kan settes i verk for å redusere inntrengningsforsøk. Ethvert passord, også det beste, kan til slutt bli sprukket, gitt nok tid. Aldring av passord sikrer at passord blir endret før de har blitt sprukket.

Det var bare eksempler på hva som kunne gjøres motpassivt forhindre inntrenging. Vi kan skrive et helt innlegg om hvilke passive tiltak som kan settes i verk, men dette er ikke vårt mål i dag. Målet vårt er i stedet å presentere noen av de beste aktive inntrengningssikringssystemene.

De beste innbruddsforebyggende systemene

Listen vår inneholder en blanding av forskjellige verktøy som kanbrukes til å beskytte mot inntrengningsforsøk. De fleste verktøyene som er inkludert er sanne inntrengningsforebyggende systemer, men vi inkluderer også verktøy som, selv om de ikke markedsføres som sådan, kan brukes til å forhindre inntrenging. Vår første oppføring er et slikt eksempel. Husk at mer enn noe annet, valget ditt av hvilket verktøy du skal bruke skal styres av hva dine spesifikke behov er. Så la oss se hva hvert av de beste verktøyene våre har å tilby.

1. SolarWinds Log & Event Manager (GRATIS PRØVEPERIODE)

SolarWinds er et kjent navn i nettverkadministrasjon. Det har et solid omdømme for å lage noen av de beste verktøyene for nettverk og systemadministrasjon. Flaggskipets produkt, Network Performance Monitor, scorer konsekvent blant de beste verktøyene for overvåkning av båndbredde for nettverk. SolarWinds er også kjent for sine mange gratis verktøy, som hver for seg imøtekommer et spesifikt behov hos nettverksadministratorer. Kiwi Syslog Server eller SolarWinds TFTP-server er to gode eksempler på disse gratis verktøyene.

Ikke la SolarWinds Log & Event ManagerNavnet lure deg. Det er mye mer enn det som møter øyet. Noen av de avanserte funksjonene i dette produktet kvalifiserer det som et inntrengingsdeteksjons- og forebyggingssystem, mens andre legger det inn i SIEM (Security Information and Event Management) -området. Verktøyet har for eksempel sanntidshendelseskorrelasjon og sanntidsoppretting.

- GRATIS PRØVEPERIODE: SolarWinds Log & Event Manager

- Offisiell nedlastingslink: https://www.solarwinds.com/log-event-manager-software/registration

De SolarWinds Log & Event Manager kan skryte av øyeblikkelig oppdagelse av mistenkeligaktivitet (en funksjon for inntrengingsdeteksjon) og automatiserte svar (en funksjon for forebygging av inntrenging). Dette verktøyet kan også brukes til å utføre etterforskning av sikkerhetshendelser og kriminalteknikk. Det kan brukes til avbøtnings- og etterlevelsesformål. Verktøyet har revisjonsprøvd rapportering, som også kan brukes til å demonstrere samsvar med forskjellige regelverk som HIPAA, PCI-DSS og SOX. Verktøyet har også overvåking av filintegritet og overvåkning av USB-enheter. Alle de avanserte funksjonene i programvaren gjør det mer til en integrert sikkerhetsplattform enn bare logg- og hendelsesstyringssystemet som navnet vil føre deg til å tro.

Funksjonene for forebygging av inntrenging av SolarWinds Log & Event Manager fungerer ved å implementere handlinger kalt AktivSvar når trusler oppdages. Ulike svar kan kobles til spesifikke varsler. For eksempel kan systemet skrive til brannmurstabeller for å blokkere nettverkstilgangen til en kilde-IP-adresse som er identifisert som å utføre mistenkelige aktiviteter. Verktøyet kan også stoppe brukerkontoer, stoppe eller starte prosesser og slå av systemer. Du vil huske hvordan dette nettopp er saneringshandlingene vi identifiserte før.

Priser for SolarWinds Log & Event Manager varierer basert på antall overvåkte noder. Prisene starter på $ 4585 for opptil 30 overvåkte noder, og lisenser for opptil 2500 noder kan kjøpes, noe som gjør produktet svært skalerbart. Hvis du vil ta produktet for en testkjøring og selv se om det stemmer for deg, er en gratis full-funksjons 30-dagers prøveversjon tilgjengelig.

2. Splunk

Splunk er sannsynligvis et av de mest populære innbruddsforebyggende systemene. Det er tilgjengelig i flere forskjellige utgaver med forskjellige funksjoner. Splunk Enterprise Security-eller Splunk ES, som det ofte kalles - er det du trenger for sann inntrengningsforebygging. Programvaren overvåker systemets data i sanntid og ser etter sårbarheter og tegn på unormal aktivitet.

Sikkerhetsrespons er et av produktets sterkepasser og hva gjør det til et innbruddsforebyggende system. Den bruker det leverandøren kaller Adaptive Response Framework (ARF). Den integreres med utstyr fra mer enn 55 sikkerhetsleverandører og kan utføre automatisert respons og påskynde manuelle oppgaver. Denne kombinasjonen hvis automatisert sanering og manuell intervensjon kan gi deg de beste sjansene for raskt å få overtaket. Verktøyet har et enkelt og ryddig brukergrensesnitt, noe som gir en vinnende løsning. Andre interessante beskyttelsesfunksjoner inkluderer “Notables” -funksjonen som viser brukeranpassbare varsler og “Asset Investigator” for å flagge ondsinnede aktiviteter og forhindre ytterligere problemer.

Splunk Enterprise SecurityPrisinformasjon er ikke lett tilgjengelig. Du må kontakte Splunk's salg for å få et detaljert tilbud. Dette er et flott produkt som en gratis prøveversjon er tilgjengelig for.

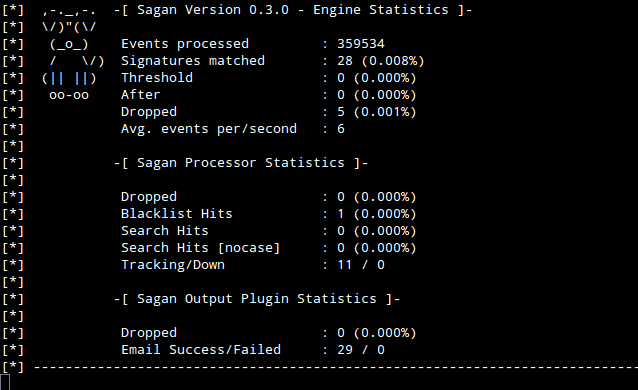

3. Sagan

Sagan er i utgangspunktet et gratis inntrengingsdeteksjonssystem. Imidlertid er verktøyet som har skriptutførelsesfunksjoner som kan plassere det i kategorien Innbruddsforebyggingssystemer. Sagan oppdager innbruddsforsøk gjennom overvåking av loggfiler. Du kan også kombinere Sagan med Snort som kan mate utdataene til Sagan som gir verktøyet noen nettverksbaserte muligheter for deteksjon av inntrenging. Faktisk, Sagan kan motta innspill fra mange andre verktøy som Bro eller Suricata, og kombinerer mulighetene til flere verktøy for best mulig beskyttelse.

Det er en fangst å SaganImidlertid utførelsesmuligheter for skript. Du må skrive utbedringsskriptene. Selv om dette verktøyet kanskje ikke best brukes som ditt eneste forsvar mot inntrenging, kan det være en nøkkelkomponent i et system som inneholder flere verktøy ved å korrelere hendelser fra forskjellige kilder, og gi deg det beste av mange produkter.

Samtidig som Sagan kan bare installeres på Linux, Unix og Mac OS,den kan koble seg til Windows-systemer for å få hendelsene deres. Andre interessante funksjoner ved Sagan inkluderer sporing av IP-adresser og distribuert behandling.

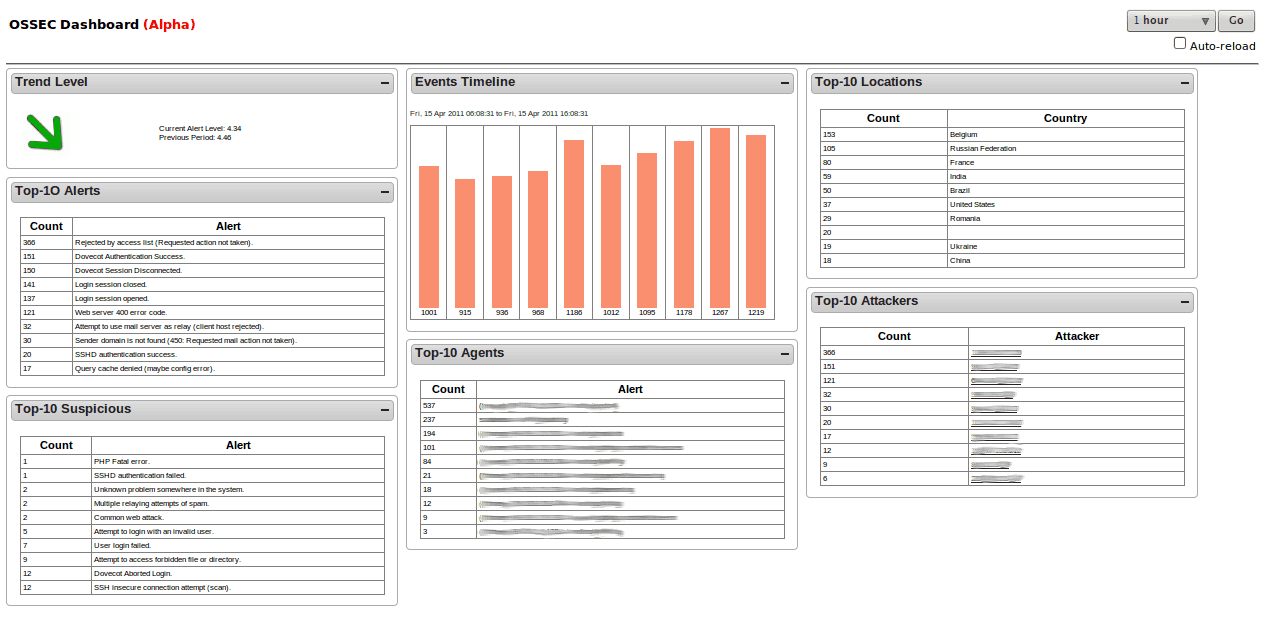

4. OSSEC

Open Source Security, eller OSSEC, er en av de ledende open-source vertsbaserteInntrengingsdeteksjonssystem. Vi inkluderer den på listen av to grunner. Populariteten er slik at vi måtte inkludere den, spesielt med tanke på at verktøyet lar deg spesifisere handlinger som utføres automatisk når spesifikke varsler utløses, noe som gir det noen muligheter for forebygging av inntrenging. OSSEC eies av Trend Micro, et av de ledende navnene innen IT-sikkerhet og produsent av en av de beste virusbeskyttelsessuitene.

Når det er installert på Unix-lignende operativsystemer,programvarens deteksjonsmotor fokuserer først og fremst på logg- og konfigurasjonsfiler. Den lager sjekkesummer av viktige filer og bekrefter dem med jevne mellomrom, varsler deg eller utløser en utbedring når noe rart skjer. Den vil også overvåke og varsle om alle unormale forsøk på å få rottilgang. På Windows holder systemet også øye med uautoriserte registerendringer, ettersom de kan være et tegn på skadelig aktivitet. Enhver deteksjon vil utløse et varsel som vil vises på den sentraliserte konsollen, mens varsler også blir sendt via e-post.

OSSEC er et vertsbasert innbruddsbeskyttelsessystem. Som sådan må den installeres på hver datamaskin du vil beskytte. Imidlertid konsoliderer en sentralisert konsoll informasjon fra hver beskyttede datamaskin for enklere administrasjon. De OSSEC konsoll kjører bare på Unix-lignende operativsystemer, men en agent er tilgjengelig for å beskytte Windows-verter. Alternativt kan andre verktøy som Kibana eller Graylog brukes som verktøyets frontend.

5. Åpne WIPS-NG

Vi var ikke så sikre på om vi skulle inkludere Åpne WIPS NG på listen vår. Mer om det på et øyeblikk. Den laget det hovedsakelig fordi det er et av de eneste produktene som spesifikt retter seg mot trådløse nettverk. Åpne WIPS NG– Der WIPS står for trådløs inntrengingPrevention System - er et åpen kildekodeverktøy som er laget av tre hovedkomponenter. Først er det sensoren. Dette er en stum prosess som bare fanger trådløs trafikk og sender den til serveren for analyse. Som du sikkert har gjettet, er den neste komponenten serveren. Den samler data fra alle sensorer, analyserer de innsamlede dataene og reagerer på angrep. Denne komponenten er hjertet i systemet. Sist men ikke minst er grensesnittkomponenten som er GUI som du bruker for å administrere serveren og vise informasjon om trusler som finnes i det trådløse nettverket.

Hovedårsaken til at vi nølte før vi tok med Åpne WIPS NG på listen vår det at, så god som den er, ikkealle liker produktutvikleren. Det er fra den samme utvikleren som Aircrack NG, en trådløs pakkesniffer og passord Cracker som er en del av hver WiFi-hacker sin verktøysett. Dette åpner debatten om utviklerens etikk, og det gjør noen brukere på vakt. På den annen side kan utviklerens bakgrunn sees på som et vitnesbyrd om hans dype kunnskap om Wi-Fi-sikkerhet.

6. Fail2Ban

Fail2Ban er en relativt populær inntreden av gratis vertdeteksjonssystem med inntrengningsforebyggende funksjoner. Programvaren fungerer ved å overvåke systemloggfiler for mistenkelige hendelser som mislykkede påloggingsforsøk eller utnytter søk. Når systemet oppdager noe mistenkelig, reagerer det ved automatisk å oppdatere de lokale brannmurreglene for å blokkere kildens IP-adresse til den ondsinnede oppførselen. Dette innebærer selvfølgelig at noe brannmurprosess kjører på den lokale maskinen. Dette er verktøyets viktigste ulempe. Imidlertid kan alle andre vilkårlige handlinger - for eksempel utføre noen korrigerende skript eller sende e-postvarsler - konfigureres.

Fail2Ban leveres med flere forhåndsbygde deteksjonerutløser kalt filtre, som dekker noen av de vanligste tjenestene som Apache, Courrier, SSH, FTP, Postfix og mange flere. Som sagt utføres saneringshandlinger ved å endre vertens brannmurstabeller. Fail2Ban støtter Netfilter, IPtables eller hosts.deny-tabellen til TCP Wrapper. Hvert filter kan knyttes til en eller mange handlinger. Sammen blir filtre og handlinger referert til som et fengsel.

7. Bro Network Security Monitor

De Bro Network Security Monitor er en annen gratis nettverksinntrengingsdeteksjonsystem med IPS-lignende funksjonalitet. Den fungerer i to faser, den logger først trafikk og analyserer den deretter. Dette verktøyet fungerer på flere lag opp til applikasjonssjiktet, som gjør det mulig å oppdage splittinntrengningsforsøk bedre. Produktets analysemodul består av to elementer. Det første elementet kalles Event Engine, og dets formål er å spore utløsende hendelser som TCP-tilkoblinger eller HTTP-forespørsler. Hendelsene blir deretter analysert av Policy Scripts, det andre elementet. Policy Scripts 'jobb er å bestemme om du vil utløse en alarm, starte en handling eller ignorere hendelsen. Det er muligheten for å sette i gang en handling som gir Bro Network Security Monitor sin IPS-funksjonalitet.

De Bro Network Security Monitor har noen begrensninger. Den vil bare spore HTTP-, DNS- og FTP-aktivitet, og den vil også overvåke SNMP-trafikk. Dette er imidlertid en god ting, fordi SNMP ofte brukes til nettverksovervåking til tross for dets alvorlige sikkerhetsfeil. SNMP har knapt noen innebygd sikkerhet og bruker ukryptert trafikk. Og siden protokollen kan brukes til å endre konfigurasjoner, kan den lett utnyttes av ondsinnede brukere. Produktet vil også følge med på endringer i enhetskonfigurasjonen og SNMP-feller. Det kan installeres på Unix, Linux og OS X, men det er ikke tilgjengelig for Windows, som kanskje er den største ulempen. Ellers er dette et veldig interessant verktøy som det er vel verdt å prøve.

kommentarer