Wykrywanie pakietów to głęboki typ siecianaliza, w której szczegóły ruchu sieciowego są dekodowane do analizy. Jest to jedna z najważniejszych umiejętności rozwiązywania problemów, jaką powinien posiadać administrator sieci. Analiza ruchu sieciowego jest skomplikowanym zadaniem. Aby poradzić sobie z zawodnymi sieciami, dane nie są wysyłane w jednym ciągłym strumieniu. Zamiast tego jest posiekany na fragmenty wysyłane indywidualnie. Analiza ruchu sieciowego polega na możliwości zebrania tych pakietów danych i ponownego złożenia ich w coś znaczącego. Nie jest to coś, co można zrobić ręcznie, więc stworzono sniffery pakietów i analizatory sieci. Dzisiaj przyglądamy się siedmiu najlepszym snifferom pakietów i analizatorom sieci.

Zaczynamy dzisiejszą podróż, dając cikilka podstawowych informacji o tym, czym są sniffery pakietów. Postaramy się ustalić, jaka jest różnica - lub czy istnieje różnica - między snifferem pakietów a analizatorem sieci. Następnie przejdziemy do sedna naszego tematu i nie tylko wymienimy, ale również krótko przejrzymy każdy z naszych siedmiu typów. Mamy dla Ciebie połączenie narzędzi GUI i narzędzi wiersza polecenia, które działają w różnych systemach operacyjnych.

Kilka słów o snifferach pakietów i analizatorach sieci

Zacznijmy od ustalenia czegoś. Na potrzeby tego artykułu założymy, że sniffery pakietów i analizatory sieci są jednym i tym samym. Niektórzy twierdzą, że są inni i mogą mieć rację. Ale w kontekście tego artykułu przyjrzymy się im razem, głównie dlatego, że nawet jeśli mogą działać inaczej - ale czy naprawdę? - służą temu samemu celowi.

Sniffery pakietów zwykle robią trzy rzeczy. Najpierw przechwytują wszystkie pakiety danych podczas wchodzenia lub wychodzenia z interfejsu sieciowego. Po drugie, opcjonalnie stosują filtry, aby zignorować niektóre pakiety i zapisać inne na dysku. Następnie wykonują jakąś formę analizy przechwyconych danych. To w tej ostatniej funkcji snifferów pakietów różnią się najbardziej.

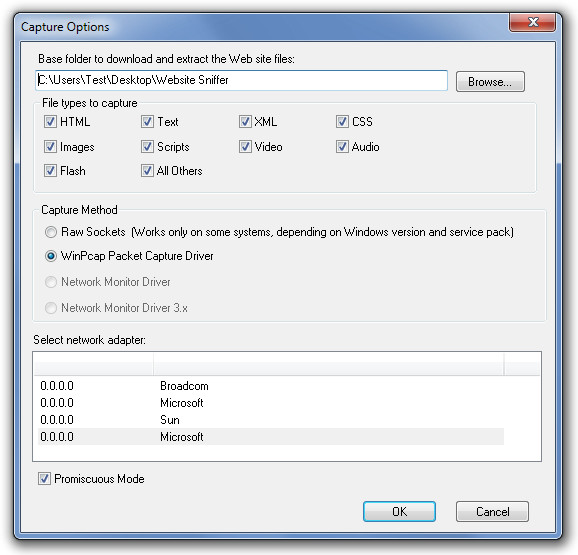

Większość do faktycznego przechwytywania pakietów danychnarzędzia wykorzystują moduł zewnętrzny. Najpopularniejsze to libpcap w systemach Unix / Linux i Winpcap w Windows. Zazwyczaj nie trzeba instalować tych narzędzi, ponieważ są one zwykle instalowane przez różnych instalatorów narzędzi.

Inną ważną rzeczą, o której należy wiedzieć, jest ten pakietSniffery - nawet najlepsze - nie zrobią wszystkiego dla Ciebie. To tylko narzędzia. To tak jak młot, który sam nie wbije gwoździa. Musisz się więc nauczyć, jak najlepiej korzystać z każdego narzędzia. Sniffer pakietów pozwoli ci zobaczyć ruch, ale to od Ciebie zależy, czy wykorzystasz te informacje do znalezienia problemów. Istnieje wiele książek na temat korzystania z narzędzi do przechwytywania pakietów. Ja sam kiedyś odbyłem trzydniowy kurs na ten temat. Nie próbuję cię zniechęcić. Staram się tylko sprecyzować twoje oczekiwania.

Jak korzystać z Sniffera pakietów

Jak wyjaśniliśmy, sniffer pakietów zostanie przechwyconyi analizuj ruch. Jeśli więc próbujesz rozwiązać konkretny problem - dlatego zazwyczaj używasz takiego narzędzia - musisz najpierw upewnić się, że ruch przechwytywany jest odpowiedni. Wyobraź sobie sytuację, w której wszyscy użytkownicy skarżą się, że dana aplikacja działa wolno. W takiej sytuacji najlepszym rozwiązaniem byłoby prawdopodobnie przechwytywanie ruchu na interfejsie sieciowym serwera aplikacji. Możesz wtedy zdać sobie sprawę, że żądania docierają do serwera normalnie, ale serwer długo wysyła odpowiedzi. Oznaczałoby to problem z serwerem.

Jeśli natomiast widzisz serwerodpowiadając w odpowiednim czasie, prawdopodobnie oznacza to, że problem występuje gdzieś w sieci między klientem a serwerem. Następnie przesuń swój sniffer pakietów o jeden skok bliżej klienta i sprawdź, czy odpowiedzi są opóźnione. Jeśli tak nie jest, zbliżasz się do klienta, i tak dalej. W końcu dotrzesz do miejsca, w którym występują opóźnienia. A gdy już zidentyfikujesz lokalizację problemu, jesteś o krok od jego rozwiązania.

Być może zastanawiasz się, jak udało nam się uchwycićpakiety w określonym punkcie. To dość proste, korzystamy z funkcji większości przełączników sieciowych zwanej dublowaniem portów lub replikacją. Jest to opcja konfiguracji, która zreplikuje cały ruch do iz określonego portu przełącznika na inny port na tym samym przełączniku. Załóżmy, że Twój serwer jest podłączony do portu 15 przełącznika i że port 23 tego samego przełącznika jest dostępny. Połączysz sniffer pakietów z portem 23 i skonfigurujesz przełącznik tak, aby replikował cały ruch z portu 15 do portu 23. W wyniku tego na porcie 23 otrzymujesz odbicie lustrzane - stąd nazwa kopii lustrzanej portu - tego, co przechodzi przez port 15.

Najlepsze sniffery pakietów i analizatory sieci

Teraz, gdy lepiej zrozumiesz, jaki pakietsniffery i analizatory sieci to, zobaczmy siedem najlepszych, jakie mogliśmy znaleźć. Staraliśmy się uwzględnić kombinację narzędzi wiersza polecenia i GUI, a także narzędzia działające w różnych systemach operacyjnych. W końcu nie wszyscy administratorzy sieci korzystają z systemu Windows.

1. Narzędzie do głębokiej inspekcji i analizy pakietów SolarWinds (BEZPŁATNA WERSJA PRÓBNA)

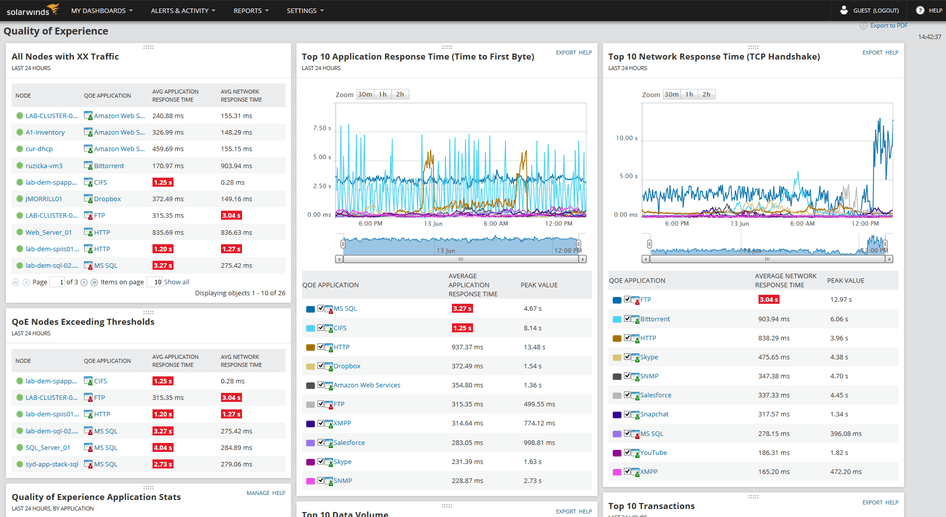

SolarWinds jest dobrze znany z wielu przydatnych darmowych narzędzi inajnowocześniejsze oprogramowanie do zarządzania siecią. Jednym z jego narzędzi jest narzędzie do głębokiej inspekcji i analizy pakietów. Jest składnikiem flagowego produktu SolarWinds, Network Performance Monitor. Jego działanie różni się od bardziej „tradycyjnych” snifferów pakietów, chociaż służy do podobnego celu.

Podsumowując funkcjonalność narzędzia: pomoże ci znaleźć i rozwiązać przyczynę opóźnień w sieci, zidentyfikować aplikacje, na które ma wpływ, i ustalić, czy powolność jest spowodowana przez sieć czy aplikację. Oprogramowanie wykorzysta również techniki głębokiej inspekcji pakietów do obliczenia czasu odpowiedzi dla ponad 1200 aplikacji. Klasyfikuje także ruch sieciowy według kategorii, biznesowej i społecznościowej oraz poziomu ryzyka, pomagając w identyfikacji ruchu pozabiznesowego, który może wymagać filtrowania lub innego rodzaju eliminacji.

I nie zapominaj, że pakiet DeepWinds SolarWindsNarzędzie inspekcji i analizy jest częścią Monitora wydajności sieci. NPM, jak się to często nazywa, jest imponującym oprogramowaniem z tak wieloma komponentami, że można poświęcić mu cały artykuł. U jej podstaw znajduje się kompletne rozwiązanie do monitorowania sieci, które łączy najlepsze technologie, takie jak SNMP i głęboką inspekcję pakietów, aby zapewnić jak najwięcej informacji o stanie sieci. Narzędzie w rozsądnej cenie jest dostarczane z 30-dniowym bezpłatnym okresem próbnym, dzięki czemu możesz upewnić się, że naprawdę odpowiada Twoim potrzebom, zanim zdecydujesz się na jego zakup.

Oficjalny link do pobrania: https://www.solarwinds.com/topics/deep-packet-inspection

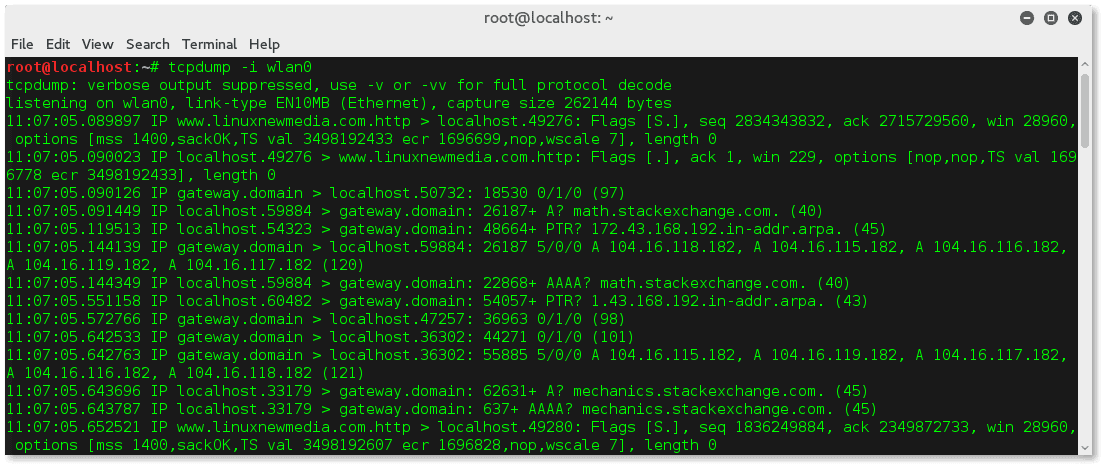

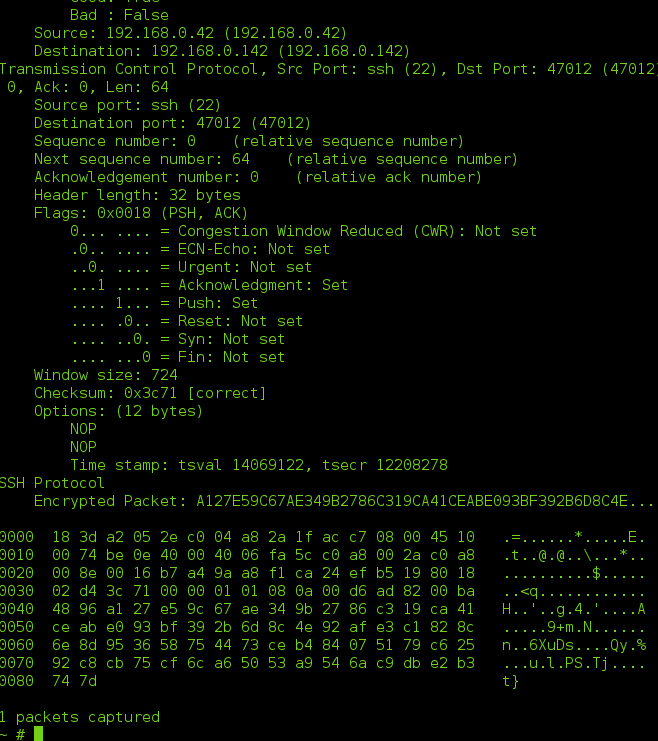

2. tcpdump

Tcpdump jest prawdopodobnie oryginalnym snifferem pakietów. Został stworzony w 1987 roku. Od tego czasu został utrzymany i ulepszony, ale zasadniczo nie zmienił się, przynajmniej tak, jak jest używany. Jest on wstępnie zainstalowany w prawie każdym systemie operacyjnym podobnym do Uniksa i stał się de facto standardem, gdy potrzebne jest szybkie narzędzie do przechwytywania pakietów. Tcpdump używa biblioteki libpcap do faktycznego przechwytywania pakietów.

Domyślnie. tcpdump przechwytuje cały ruch na określonym interfejsie i „zrzuca” go - stąd jego nazwa - na ekran. Zrzut można również przesłać do pliku przechwytywania i przeanalizować później przy użyciu jednego lub kombinacji kilku dostępnych narzędzi. Kluczem do siły i przydatności tcpdump jest możliwość zastosowania różnego rodzaju filtrów i przesyłu danych wyjściowych do grep - innego popularnego narzędzia wiersza poleceń systemu Unix - w celu dalszego filtrowania. Ktoś z dobrą znajomością tcpdump, grep i powłoki poleceń może sprawić, że przechwyci dokładnie właściwy ruch do każdego zadania debugowania.

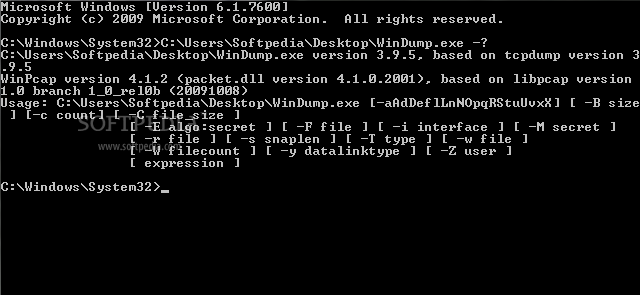

3. Windump

Windump jest w zasadzie tylko portem tcpdump doplatforma Windows. Jako taki zachowuje się w podobny sposób. Często zdarza się, że porty takich programów narzędziowych są skuteczne na różnych platformach. Windump to aplikacja dla systemu Windows, ale nie oczekuj fantazyjnego interfejsu GUI. Jest to narzędzie tylko z wiersza poleceń. Dlatego użycie Windump jest w zasadzie takie samo, jak użycie jego uniksowego odpowiednika. Opcje wiersza polecenia są takie same, a wyniki są prawie identyczne. Dane wyjściowe z Windump można również zapisać do pliku w celu późniejszej analizy za pomocą narzędzia innej firmy.

Jedną z głównych różnic w tcpdump jest to, że Windumpnie jest wbudowany w Windows. Musisz go pobrać ze strony internetowej Windump. Oprogramowanie jest dostarczane jako plik wykonywalny i nie wymaga instalacji. Jednak podobnie jak tcpdump korzysta z biblioteki libpcap, Windump używa Winpcap, który, podobnie jak większość bibliotek systemu Windows, musi być osobno pobrany i zainstalowany.

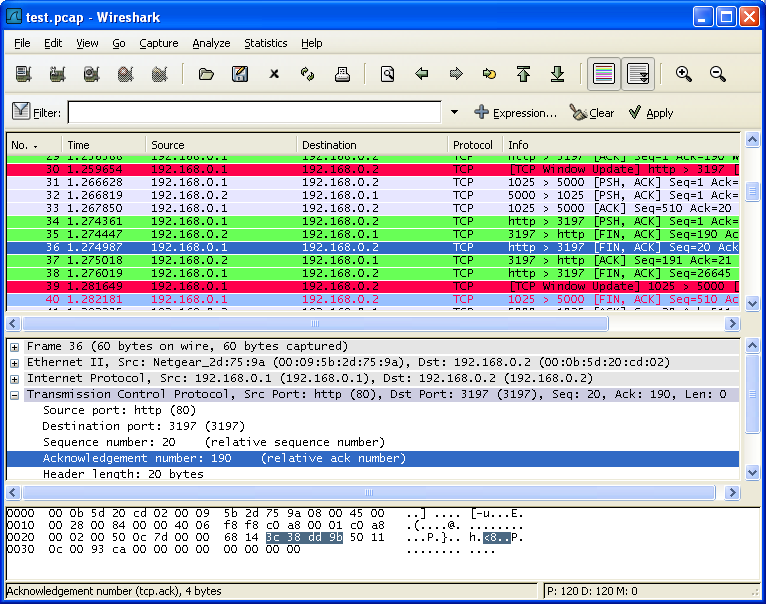

4. Wireshark

Wireshark jest odniesieniem w snifferach pakietów. Stał się de facto standardem i większość innych narzędzi ma go naśladować. To narzędzie nie tylko przechwytuje ruch, ale także ma dość potężne możliwości analizy. Tak potężny, że wielu administratorów używa tcpdump lub Windump do przechwytywania ruchu do pliku, a następnie ładowania pliku do Wireshark w celu analizy. Jest to tak powszechny sposób korzystania z Wireshark, że podczas uruchamiania pojawia się monit o otwarcie istniejącego pliku pcap lub rozpoczęcie przechwytywania ruchu. Kolejną zaletą Wireshark są wszystkie filtry, które on zawiera, które pozwalają dokładnie wyodrębnić interesujące Cię dane.

Szczerze mówiąc, to narzędzie jest stromekrzywa uczenia się, ale warto się uczyć. To okaże się bezcenne raz po raz. A kiedy się go nauczysz, będziesz mógł używać go wszędzie, ponieważ został przeniesiony do prawie każdego systemu operacyjnego i jest darmowy i open source.

5. tshark

Tshark jest jakby skrzyżowaniem tcpdumpi Wireshark. To wspaniała rzecz, ponieważ są jednymi z najlepszych snifferów pakietów. Tshark jest jak tcpdump, ponieważ jest narzędziem wyłącznie z wiersza poleceń. Ale jest również podobny do Wireshark, ponieważ nie tylko przechwytuje, ale także analizuje ruch. Tshark pochodzi od tych samych programistów, co Wireshark. Jest to mniej więcej wersja wiersza polecenia Wireshark. Wykorzystuje ten sam typ filtrowania co Wireshark, dzięki czemu może szybko wyizolować tylko ruch, który należy przeanalizować.

Ale dlaczego, możesz zapytać, czy ktoś chciałbywersja wiersza polecenia Wireshark? Dlaczego nie skorzystać z Wireshark; dzięki interfejsowi graficznemu musi być prostszy w użyciu i nauce? Głównym powodem jest to, że pozwoli ci to używać go na serwerze innym niż GUI.

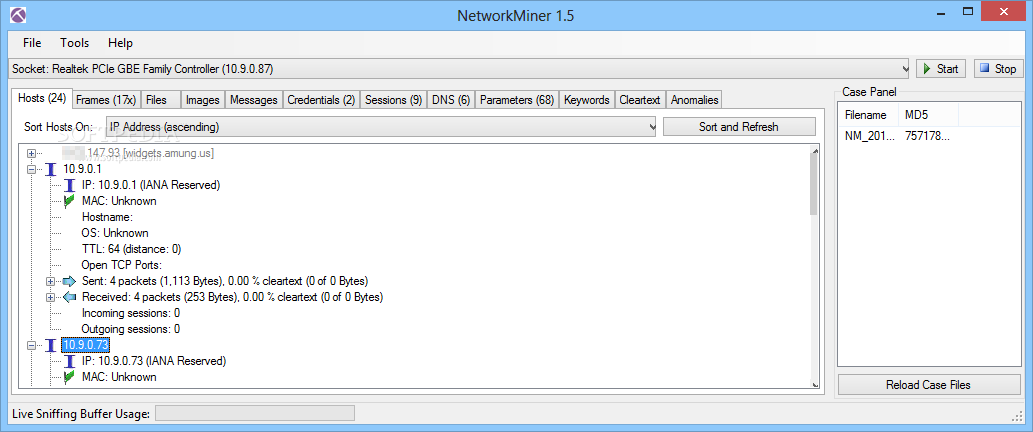

6. Network Miner

Network Miner jest bardziej narzędziem kryminalistycznymniż prawdziwy sniffer pakietów. Network Miner podąży za strumieniem TCP i odtworzy całą rozmowę. To naprawdę jedno potężne narzędzie. Może działać w trybie offline, w którym zaimportujesz jakiś plik przechwytywania, aby umożliwić Network Miner działanie jego magii. Jest to przydatna funkcja, ponieważ oprogramowanie działa tylko w systemie Windows. Możesz użyć tcpdump w systemie Linux, aby przechwycić część ruchu, a Network Miner w systemie Windows, aby go przeanalizować.

Network Miner jest dostępny w bezpłatnej wersji, ale,w przypadku bardziej zaawansowanych funkcji, takich jak geolokalizacja oparta na protokole IP i skrypty, musisz kupić licencję Profesional. Kolejną zaawansowaną funkcją wersji profesjonalnej jest możliwość dekodowania i odtwarzania połączeń VoIP.

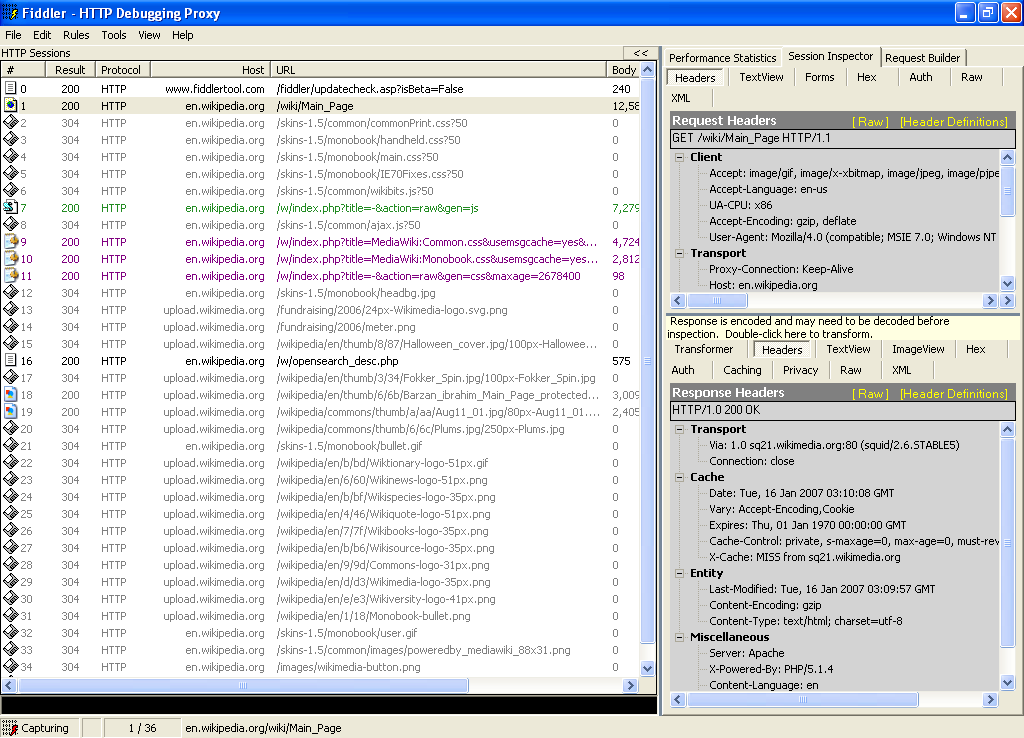

7. Skrzypek (HTTP)

Niektórzy z naszych bardziej kompetentnych czytelników mogąargumentują, że Fiddler nie jest snifferem pakietów ani nie jest analizatorem sieci. Prawdopodobnie mają rację, ale uważaliśmy, że powinniśmy umieścić to narzędzie na naszej liście, ponieważ jest ono bardzo przydatne w wielu sytuacjach. Skrzypek faktycznie przechwytuje ruch, ale nie ruch. Działa tylko z ruchem HTTTP. Możesz sobie wyobrazić, jak cenny może być pomimo jego ograniczeń, biorąc pod uwagę, że tak wiele dzisiejszych aplikacji jest opartych na sieci lub używa protokołu HTTP w tle. A ponieważ Fiddler przechwytuje nie tylko ruch w przeglądarce, ale prawie każdy HTTP, jest bardzo przydatny w rozwiązywaniu problemów

Przewaga takiego narzędzia jak Fiddler nad bonasniffer pakietów fide, jak na przykład Wireshark, jest stworzony przez Fiddlera, aby „rozumieć” ruch HTTP. Na przykład odkryje pliki cookie i certyfikaty. Znajduje również rzeczywiste dane pochodzące z aplikacji opartych na HTTP. Fiddler jest bezpłatny i jest dostępny tylko dla systemu Windows, chociaż można pobrać wersje beta dla systemu OS X i Linux (przy użyciu środowiska Mono).

Wniosek

Kiedy publikujemy takie listy, często się zdarzazapytał, który jest najlepszy. W tej konkretnej sytuacji, gdybym zadał to pytanie, musiałbym odpowiedzieć „wszystkie”. Wszystkie są darmowymi narzędziami i wszystkie mają swoją wartość. Dlaczego nie mieć ich wszystkich pod ręką i zapoznać się z każdym z nich? Gdy dojdziesz do sytuacji, w której musisz ich użyć, będzie to znacznie łatwiejsze i wydajniejsze. Nawet narzędzia wiersza polecenia mają ogromną wartość. Na przykład, mogą być skryptowane i planowane. Wyobraź sobie, że masz problem, który zdarza się codziennie o 2:00. Możesz zaplanować zadanie uruchomienia tcpdump of Windump między 1:50 a 2:10 i przeanalizowanie pliku przechwytywania następnego dnia rano. Nie musisz siedzieć całą noc.

Komentarze