Wireshark, który wcześniej był znany jako Eterycznyistnieje już od 20 lat. Jeśli nie najlepszy, to z pewnością najpopularniejsze narzędzie do wykrywania sieci. Ilekroć pojawia się potrzeba analizy pakietów, jest to często narzędzie większości administratorów. Jednak równie dobry jak Wireshark być może istnieje wiele alternatyw. Niektórzy z was mogą się zastanawiać, co jest nie tak Wireshark uzasadniałoby to jego zastąpienie. Szczerze mówiąc, nie ma w tym absolutnie nic złego Wireshark a jeśli już jesteś szczęśliwym użytkownikiem, nie widzępowód, dla którego musisz się zmienić. Z drugiej strony, jeśli dopiero zaczynasz przygodę ze sceną, dobrym pomysłem może być zapoznanie się z dostępnymi treściami przed wyborem rozwiązania. Aby Ci pomóc, przygotowaliśmy listę najlepszych Wireshark alternatywy

Rozpoczniemy naszą eksplorację od spojrzenia na Wireshark. W końcu, jeśli chcemy zaproponować alternatywy,równie dobrze moglibyśmy przynajmniej trochę poznać ten produkt. Następnie krótko omówimy, czym są sniffery pakietów - lub analizatory sieci, jak często się je nazywa -. Ponieważ sniffery pakietów mogą być stosunkowo złożone, poświęcimy trochę czasu na omówienie ich użycia. To nie jest kompletny samouczek, ale powinien dostarczyć wystarczającej ilości podstawowych informacji, aby lepiej docenić nadchodzące recenzje produktów. Mówiąc o recenzjach produktów, oto, co będziemy dalej. Zidentyfikowaliśmy kilka produktów bardzo różnych typów, które mogą być dobrą alternatywą dla Wireshark, i przedstawimy najlepsze funkcje każdego z nich.

O Wireshark

Przed Wireshark, rynek miał zasadniczo jeden sniffer pakietów, który został trafnie nazwany Sniffer. To był doskonały produkt, który ucierpiałjedna poważna wada, jego cena. Pod koniec lat 90. produkt miał około 1500 USD, czyli więcej niż wielu było w stanie sobie pozwolić. To przyspieszyło rozwój Eteryczny jako darmowy i sniffer pakietów typu open source autorstwa absolwenta UMKC o nazwie Gerald Combs który nadal jest głównym opiekunem Wireshark dwadzieścia lat później. Mów o poważnym zaangażowaniu.

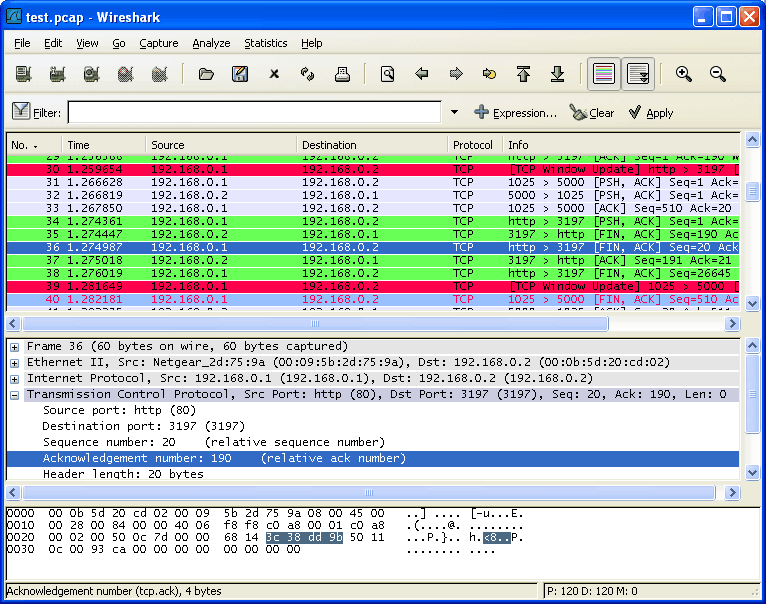

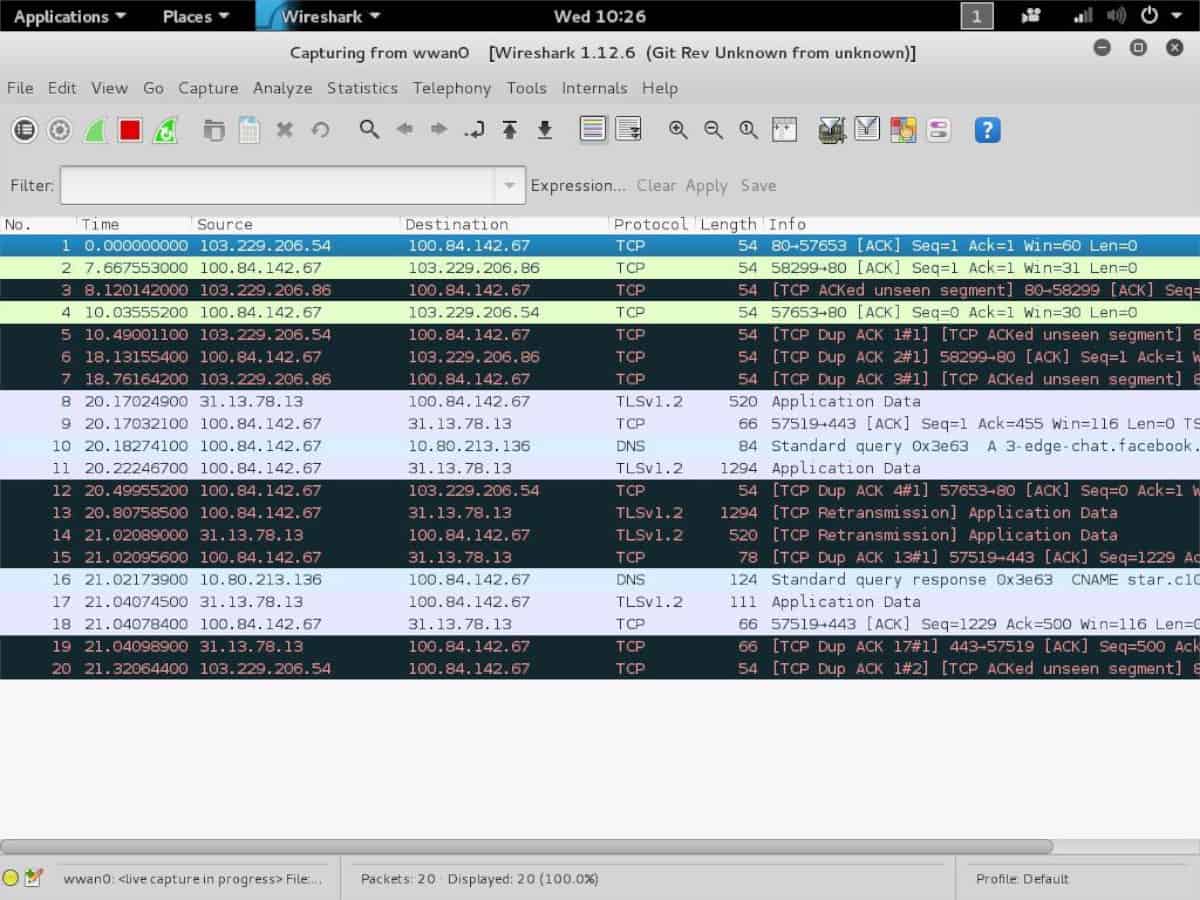

Dzisiaj, Wireshark stał się referencją w snifferach pakietów. Jest to de facto standard i większość innych narzędzi go naśladuje. Wireshark zasadniczo robi dwie rzeczy. Po pierwsze, przechwytuje cały ruch widziany na interfejsie. Ale to nie koniec, produkt ma również dość potężne możliwości analizy. Możliwości analizy tego narzędzia są tak dobre, że często zdarza się, że użytkownicy używają innych narzędzi do przechwytywania pakietów i przeprowadzają analizę za pomocą Wireshark. Jest to tak powszechny sposób korzystania Wireshark że podczas uruchamiania pojawia się monit o otwarcie istniejącego pliku przechwytywania lub rozpoczęcie przechwytywania ruchu. Kolejna siła Wireshark to wszystkie filtry, które zawiera, które pozwalają dokładnie przyjrzeć się danym, które Cię interesują.

Informacje o narzędziach analizy sieci

Chociaż sprawa była otwarta do debatyjakiś czas, na potrzeby tego artykułu, założymy, że terminy „sniffer pakietów” i „analizator sieci” są takie same. Niektórzy twierdzą, że są to dwie różne koncepcje i chociaż mogą mieć rację, przyjrzymy się im razem, choćby ze względu na prostotę. W końcu, chociaż mogą działać inaczej - ale czy naprawdę? - służą podobnemu celowi.

Sniffery pakietów zasadniczo wykonują trzy czynności. Najpierw przechwytują wszystkie pakiety danych podczas wchodzenia lub wychodzenia z interfejsu sieciowego. Po drugie, opcjonalnie stosują filtry, aby zignorować niektóre pakiety i zapisać inne na dysku. Następnie wykonują jakąś formę analizy przechwyconych danych. W tej ostatniej funkcji występuje większość różnic między produktami.

Większość snifferów pakietów opiera się na module zewnętrznymdo faktycznego przechwytywania pakietów danych. Najpopularniejsze to libpcap w systemach Unix / Linux i Winpcap w Windows. Zazwyczaj jednak nie trzeba instalować tych narzędzi, ponieważ są one zwykle instalowane przez instalatorów sniffera pakietów.

Inną ważną rzeczą, o której należy wiedzieć, jest równie dobrai chociaż są przydatne, Packet Sniffers nie zrobi wszystkiego dla Ciebie. To tylko narzędzia. Możesz myśleć o nich jak o młocie, który sam po prostu nie wbije gwoździa. Musisz się nauczyć, jak najlepiej korzystać z każdego narzędzia. Sniffer pakietów pozwoli Ci przeanalizować przechwytywany ruch, ale od Ciebie zależy, czy przechwyci właściwe dane i wykorzysta je na Twoją korzyść. Napisano całe książki na temat korzystania z narzędzi do przechwytywania pakietów. Raz odbyłem trzydniowy kurs na ten temat.

Korzystanie z Sniffera pakietów

Jak już powiedzieliśmy, sniffer pakietów to zrobiprzechwytuj i analizuj ruch. Dlatego, jeśli próbujesz rozwiązać konkretny problem - typowe zastosowanie takiego narzędzia, pierwszą rzeczą, którą musisz zrobić, to upewnić się, że ruch, który przechwytujesz, jest prawidłowy. Wyobraź sobie przypadek, w którym każdy użytkownik danej aplikacji narzeka, że działa ona wolno. W takiej sytuacji najlepszym rozwiązaniem byłoby prawdopodobnie przechwytywanie ruchu na interfejsie sieciowym serwera aplikacji, ponieważ wydaje się, że dotyczy to każdego użytkownika. Możesz wtedy zdać sobie sprawę, że żądania docierają do serwera normalnie, ale serwer długo wysyła odpowiedzi. Oznaczałoby to opóźnienie na serwerze, a nie problem z siecią.

Z drugiej strony, jeśli widzisz serwerodpowiadając na żądania w odpowiednim czasie, może to oznaczać, że problem występuje gdzieś w sieci między klientem a serwerem. Następnie przesuń swój sniffer pakietów o jeden skok bliżej klienta i sprawdź, czy odpowiedzi są opóźnione. Jeśli nie, przesuń więcej przeskoków bliżej klienta, i tak dalej. W końcu dotrzesz do miejsca, w którym występują opóźnienia. A kiedy już znajdziesz lokalizację problemu, jesteś o krok od jego rozwiązania.

Zobaczmy, jak możemy przechwytywać pakiety wkonkretny punkt sieci. Jednym z prostych sposobów osiągnięcia tego celu jest skorzystanie z funkcji większości przełączników sieciowych zwanej dublowaniem portów lub replikacją. Ta opcja konfiguracji spowoduje replikację całego ruchu przychodzącego i wychodzącego z określonego portu przełącznika na inny port tego samego przełącznika. Na przykład, jeśli serwer jest podłączony do portu 15 przełącznika, a port 23 tego samego przełącznika jest dostępny. Połączysz sniffer pakietów z portem 23 i skonfigurujesz przełącznik tak, aby replikował cały ruch do iz portu 15 na port 23.

Najlepsze alternatywy Wireshark

Teraz, gdy lepiej rozumiesz co Wireshark oraz inne sniffery pakietów i analizatory siecisą, zobaczmy, jakie są alternatywne produkty. Nasza lista zawiera kombinację narzędzi wiersza polecenia i GUI, a także narzędzi działających w różnych systemach operacyjnych.

1. Narzędzie do głębokiej inspekcji i analizy pakietów SolarWinds (DARMOWA WERSJA PRÓBNA)

SolarWinds jest znany ze swoich najnowocześniejszych narzędzi do zarządzania siecią. Firma istnieje od około 20 lat i przyniosła nam kilka świetnych narzędzi. Jego sztandarowy produkt o nazwie Monitor wydajności sieci SolarWinds jest uznawany przez większość za jedno z najlepszych narzędzi do monitorowania przepustowości sieci. SolarWinds słynie również z tworzenia garstki doskonałych bezpłatnych narzędzi, z których każde zaspokaja określone potrzeby administratorów sieci. Dwa przykłady tych narzędzi to Serwer TFTP SolarWinds i Zaawansowany kalkulator podsieci.

Jako potencjalna alternatywa dla Wireshark- i być może najlepszą alternatywą, ponieważ jest tak innym narzędziem -SolarWinds proponuje Narzędzie do głębokiej inspekcji i analizy pakietów. Jest składnikiem Monitor wydajności sieci SolarWinds. Jego działanie różni się od bardziej „tradycyjnych” snifferów pakietów, chociaż służy do podobnego celu.

- BEZPŁATNA wersja próbna: Monitor wydajności sieci SolarWinds

- Oficjalny link do pobrania: https://www.solarwinds.com/network-performance-monitor/registration

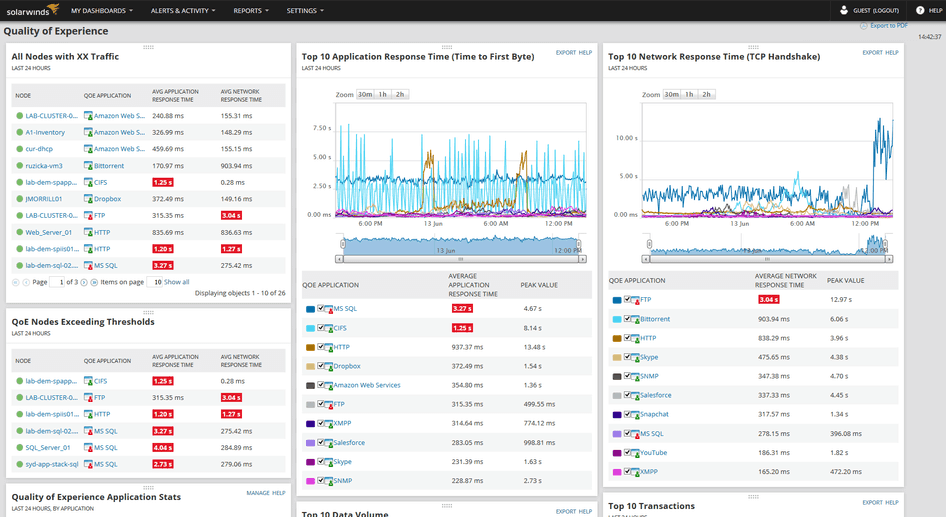

The Narzędzie do głębokiej inspekcji i analizy pakietów nie jest ani snifferem pakietów, ani sieciąanalizator jeszcze pomoże ci znaleźć i rozwiązać przyczynę opóźnień w sieci, zidentyfikować aplikacje, na które ma wpływ, i ustalić, czy powolność jest spowodowana przez sieć czy aplikację. Ponieważ służy on do podobnego celu jak Wireshark, uznaliśmy, że zasługuje na to, aby znaleźć się na tej liście. Narzędzie wykorzysta techniki głębokiej inspekcji pakietów do obliczenia czasu odpowiedzi dla ponad dwustu setek aplikacji. Klasyfikuje także ruch sieciowy według kategorii (np. Biznes vs. społeczna) i poziomu ryzyka. Może to pomóc w zidentyfikowaniu ruchu niezwiązanego z działalnością gospodarczą, który mógłby zyskać na filtrowaniu, kontroli lub eliminacji.

The Narzędzie do głębokiej inspekcji i analizy pakietów jest integralnym elementem Monitor wydajności sieci lub NPM jak to się często nazywa, co samo w sobie jestimponujące oprogramowanie z tak wieloma komponentami, że można o nim napisać cały artykuł. Jest to kompletne rozwiązanie do monitorowania sieci, które łączy najlepsze technologie, takie jak SNMP i głęboką inspekcję pakietów, aby zapewnić jak najwięcej informacji o stanie sieci.

Ceny za Monitor wydajności sieci SolarWinds który obejmuje Narzędzie do głębokiej inspekcji i analizy pakietów zacznij od 2 955 USD za maksymalnie 100 monitorowanych elementówi rośnie w zależności od liczby monitorowanych elementów. Narzędzie ma 30-dniową bezpłatną wersję próbną, dzięki czemu możesz upewnić się, że naprawdę odpowiada Twoim potrzebom, zanim zdecydujesz się na zakup.

2. tcpdump

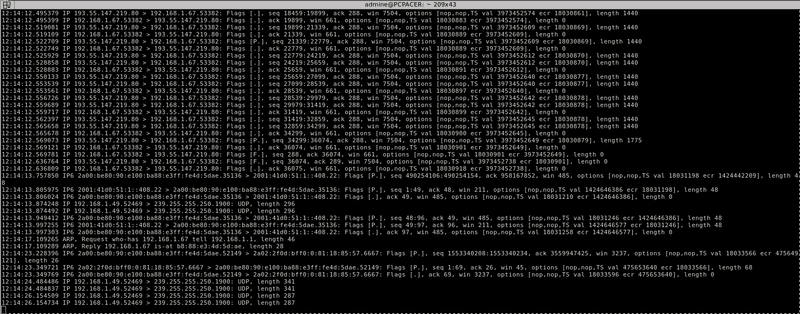

Tcpdump jest prawdopodobnie oryginalnym snifferem pakietów. Został stworzony w 1987 roku. To ponad dziesięć lat wcześniej Wireshark a nawet przed Snifferem. Od czasu pierwszego wydania narzędzie zostało utrzymane i ulepszone, ale zasadniczo nie uległo zmianie. Sposób użycia tego narzędzia niewiele się zmienił podczas jego ewolucji. Jest dostępny do zainstalowania na praktycznie każdym systemie operacyjnym podobnym do Uniksa i stał się de facto standardem szybkiego narzędzia do przechwytywania pakietów. Jak większość podobnych produktów na platformach * nix, tcpdump używa biblioteki libpcap do faktycznego przechwytywania pakietów.

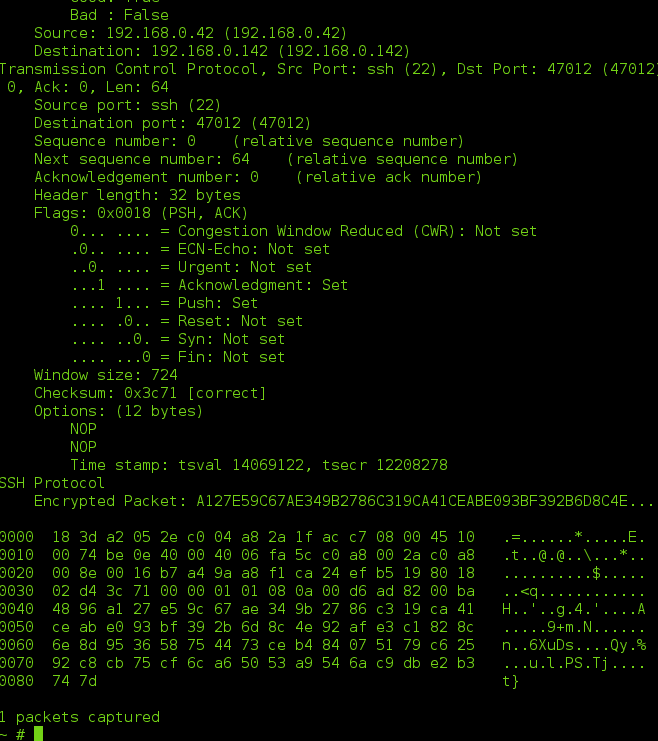

Domyślna operacja tcpdump jest stosunkowo prosty. Przechwytuje cały ruch na określonym interfejsie i „zrzuca” go - stąd jego nazwa - na ekran. Będąc standardowym narzędziem * nix, możesz przesłać dane wyjściowe do pliku przechwytywania, który będzie później analizowany, za pomocą wybranego narzędzia analizy. W rzeczywistości często zdarza się, że użytkownicy przechwytują ruch za pomocą tcpdump do późniejszej analizy w Wireshark. Jeden z kluczy do tcpdumpSiłą i użytecznością jest możliwośćzastosuj filtry i / lub potokuj dane wyjściowe do grep - innego wspólnego narzędzia wiersza poleceń * nix - w celu dalszego filtrowania. Ktoś, kto opanuje tcpdump, grep i powłokę poleceń, może sprawić, że przechwyci dokładnie właściwy ruch do każdego zadania debugowania.

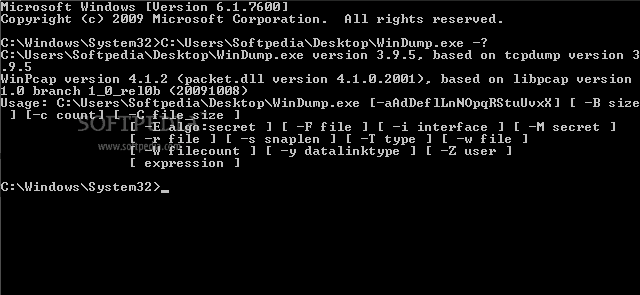

3. Windump

W skrócie, Windump jest portem tcpdump na platformę Windows. Jako taki zachowuje się w podobny sposób. Oznacza to, że wnosi wiele funkcji tcpdump na komputery z systemem Windows. Windump może być aplikacją Windows, ale nie oczekuj fantazyjnego GUI. To naprawdę jest tcpdump w systemie Windows i jako takie jest narzędziem wyłącznie z wiersza poleceń.

Za pomocą Windump jest w zasadzie taki sam, jak użycie jego odpowiednika * nix. Opcje wiersza polecenia są prawie takie same, a wyniki są prawie identyczne. Podobnie jak tcpdump, wyjście z Windump można również zapisać do pliku w celu późniejszej analizy za pomocą narzędzia innej firmy. Jednak grep zwykle nie jest dostępny na komputerze z systemem Windows, co ogranicza możliwości filtrowania narzędzia.

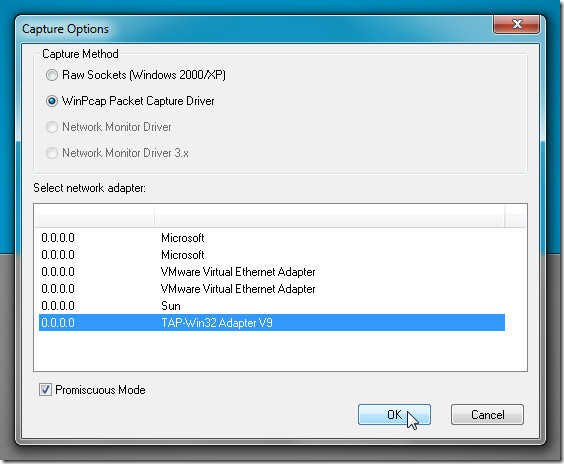

Kolejna ważna różnica między tcpdump i Windump jest tak łatwo dostępny z repozytorium pakietów systemu operacyjnego. Musisz pobrać oprogramowanie z Windump stronie internetowej. Jest dostarczany jako plik wykonywalny i nie wymaga instalacji. Jako takie jest to przenośne narzędzie, które można uruchomić z klucza USB. Jednak podobnie jak tcpdump korzysta z biblioteki libpcap, Windump używa Winpcap, który należy osobno pobrać i zainstalować.

4. Tshark

Możesz myśleć o Tshark jako skrzyżowanie tcpdump i Wireshark ale w rzeczywistości jest to mniej więcej wersja wiersza polecenia Wireshark. Jest od tego samego programisty co Wireshark. Tshark jest podobny do tcpdump, ponieważ jest to narzędzie tylko z wiersza poleceń. Ale tak też jest Wireshark w tym, że nie tylko przechwytuje ruch. Ma również te same potężne możliwości analizy co Wireshark i używa tego samego typu filtrowania. Może zatem szybko wyodrębnić dokładny ruch, który należy przeanalizować.

Tshark rodzi jednak jedno pytanie. Dlaczego ktoś miałby chcieć wersji wiersza polecenia Wireshark? Dlaczego nie po prostu użyć Wireshark? Większość administratorów - a właściwie większość ludzi - zrobiłaby tozgadzają się, że ogólnie rzecz biorąc, narzędzia z graficznymi interfejsami użytkownika są często łatwiejsze w użyciu i do nauki oraz bardziej intuicyjne i przyjazne dla użytkownika. W końcu, czy nie dlatego graficzne systemy operacyjne stały się tak popularne? Głównym powodem, dla którego ktokolwiek miałby wybrać Tshark koniec Wireshark kiedy chcą po prostu zrobić szybkie zdjęciebezpośrednio na serwerze w celu rozwiązywania problemów. A jeśli podejrzewasz problem z wydajnością serwera, możesz preferować użycie narzędzia innego niż GUI, ponieważ może to mniej obciążać zasoby.

5. Network Miner

Network Miner jest bardziej narzędziem kryminalistycznym niż snifferem pakietówlub analizator sieci. To narzędzie będzie śledzić strumień TCP i może odtworzyć całą rozmowę. Jest to naprawdę potężne narzędzie do dogłębnej analizy ruchu, choć trudne do opanowania. Narzędzie może działać w trybie offline, w którym można zaimportować plik przechwytywania - być może utworzony przy użyciu jednego z innych sprawdzonych narzędzi - i pozwolić Network Miner działaj swoją magią. Biorąc pod uwagę, że oprogramowanie działa tylko w systemie Windows, możliwość pracy z przechwytywania plików jest z pewnością plusem. Możesz na przykład użyć tcpdump w systemie Linux, aby przechwycić pewien ruch, a Network Miner w systemie Windows, aby go przeanalizować.

Network Miner jest dostępny w wersji darmowej, ale więcejzaawansowane funkcje, takie jak geolokalizacja i skrypty oparte na adresie IP, musisz kupić licencję Professional, która kosztuje 900 USD. Kolejną zaawansowaną funkcją wersji profesjonalnej jest możliwość dekodowania i odtwarzania połączeń VoIP.

6. Skrzypek

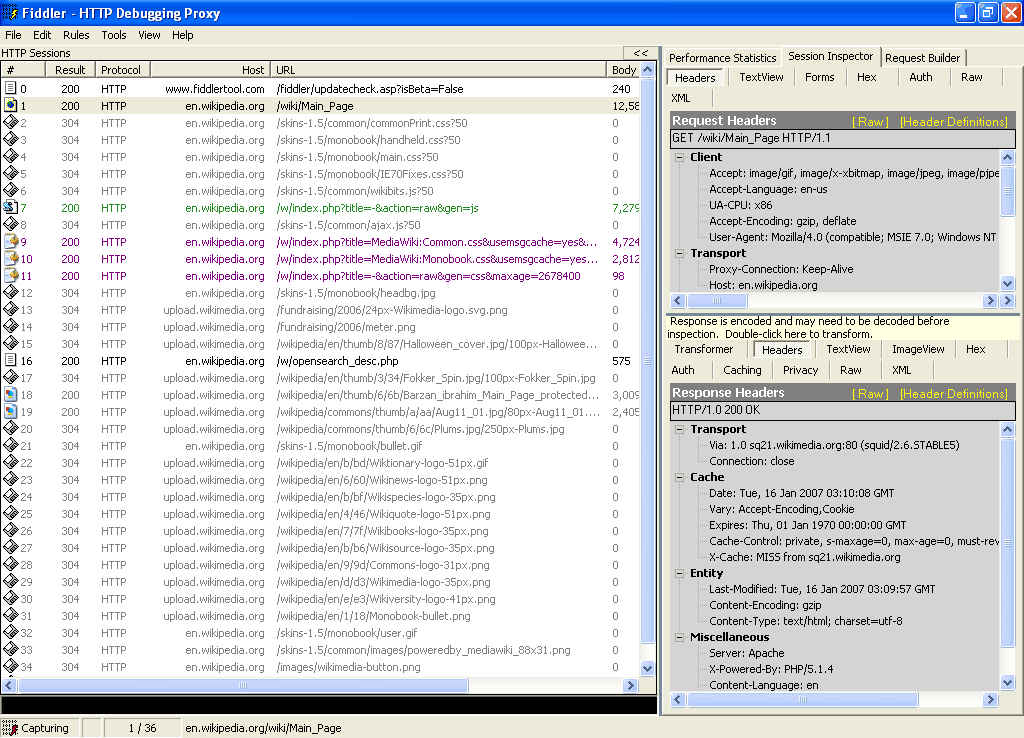

Niektórzy z naszych czytelników - szczególnie ci bardziej kompetentni - będą mieli pokusę, aby się z tym kłócić Skrzypek, nasz ostatni wpis, nie jest ani snifferem pakietów, anianalizator sieci. Szczerze mówiąc, mogą mieć rację, ale nadal uważamy, że powinniśmy umieścić to narzędzie na naszej liście, ponieważ może być bardzo przydatne w kilku różnych sytuacjach.

Po pierwsze, prostujmy sprawy, Skrzypek faktycznie przechwytuje ruch. Jednak nie przechwytuje żadnego ruchu. Będzie działać tylko z ruchem HTTP. Pomimo tego ograniczenia, jeśli weźmie się pod uwagę, że tak wiele aplikacji jest obecnie opartych na Internecie lub używa protokołu HTTP w tle, łatwo jest zobaczyć, jak cenne mogą być takie narzędzia. A ponieważ narzędzie przechwytuje nie tylko ruch w przeglądarce, ale niemal dowolny HTTP, może być bardzo przydatne w rozwiązywaniu problemów z różnymi typami aplikacji.

Główną zaletą takiego narzędzia jak Skrzypek nad „prawdziwym” snifferem pakietów, takim jak Wireshark, jestże został zbudowany w celu „zrozumienia” ruchu HTTP. Na przykład odkryje pliki cookie i certyfikaty. Znajduje również rzeczywiste dane pochodzące z aplikacji opartych na HTTP. Skrzypek jest bezpłatny i jest dostępny tylko dla systemu Windows. Można jednak pobrać wersje beta dla systemu OS X i Linux (przy użyciu frameworka Mono).

Komentarze