Quando se trata de implantar um sistema altamente seguro esistema confiável de transmissão de dados para atender às necessidades de comunicação entre organizações e intra-organizações, a maioria das organizações opta por adaptar um dos três tipos de técnicas de rede; Rede Privada, Rede Híbrida e Rede Privada Virtual. Nesta postagem, examinaremos cada tipo de rede e discutiremos a Rede Privada Virtual, o encapsulamento de VPN, as técnicas e os tipos de VPN e como criar e configurar uma rede VPN.

Antes de chegarmos à VPN, vamos analisar mais de perto as redes privadas e híbridas.

Rede privada

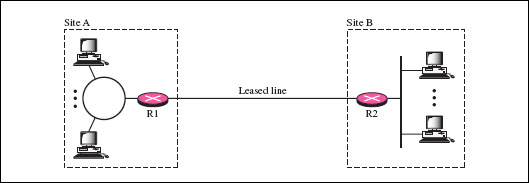

Rede Privada é realmente uma LAN isolada que usa IP privado espaço de endereço para compartilhar dados entre nós conectados. Na rede privada, aplicativos e portais de dados (usados para gerenciar a comunicação) são projetados para tornar todo o processo de troca de dados protegido contra pessoas de fora. Rede privada é adequada para organizações em que todos os nós estão presentes em um só lugar. Se a rede privada deve ser implantada para vários sites em locais diferentes, a organização pode precisar adquirir uma linha dedicada para comunicação, seguida pelo sistema de gerenciamento de rede privada para resolver os problemas de conectividade, troca de dados e velocidade de transferência de dados.

Rede Híbrida

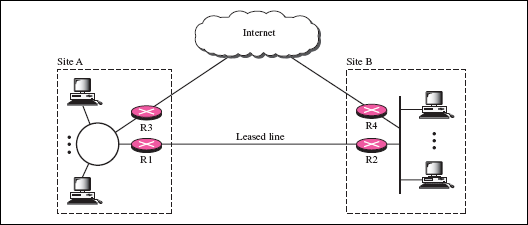

A arquitetura de rede híbrida é particularmenteimplantado para se comunicar com os escritórios da organização e acessar a WAN global para troca de dados e comunicação com o público. Como o nome sugere, ele combina técnicas de rede pública e privada para se comunicar com o público, bem como comunicação intra-organizacional segura a partir de fontes externas. A Rede Híbrida roteia toda a comunicação intra-organizacional e a troca de dados via rede privada, enquanto o restante da comunicação e as solicitações de envio e recebimento de dados são roteadas através de links de rede pública. Assim como a Rede Privada, a implantação da rede híbrida para vários sites exige o aluguel de uma linha dedicada para comunicação privada e o design de um sistema de gerenciamento de troca de dados.

Por que as organizações preferem VPN?

A rede privada garante a segurança dos dadosque deve ser enviado e recebido, bem como a rápida velocidade de transferência de dados. Essa arquitetura de rede simples requer o uso de uma linha dedicada para enviar e receber informações classificadas, mas após a implantação de uma rede privada, é necessária uma rede pública para comunicação entre organizações. Isso gera a necessidade de rede híbrida, que é uma combinação de rede privada e pública. A Rede Híbrida usa duas linhas dedicadas para comunicação pública e privada. Por exemplo, se uma organização possui 4 sites, ela precisa adquirir uma linha de transmissão de dados altamente segura para vincular todos os sites e projetar um repositório de dados central para gerenciar convenientemente a comunicação, enquanto o link público é usado para acessar a WAN pública (Internet) para transmissão de dados entre organizações. Como as redes híbridas precisam de dois canais separados para troca de dados públicos e privados, muitas organizações optam por Rede Privada Virtual.

VPN (rede virtual privada)

Como mencionado anteriormente, redes privadas e híbridassão caros e exigem a compra de linhas separadas para o uso do espaço de endereço IP privado para se comunicar com os nós conectados. A tecnologia VPN reduz consideravelmente o custo de implantação de redes pública e privada, pois permite que as organizações usem a WAN global para comunicação pública e privada. O motivo pelo qual é chamado de virtual é que não requer rede física privada para proteger a transmissão de dados. A rede é fisicamente pública, mas praticamente privada. A tecnologia VPN usa criptografia firme para proteger os canais de transmissão de dados contra roubo de dados externos e ataques semelhantes; ele usa técnicas de encapsulamento IPsec, L2TP, PPP, PPTP etc. para garantir não apenas a privacidade dos dados, mas também a autenticação e a integridade.

Como a VPN funciona

A rede VPN é bem parecida com a simplesarquitetura de servidor / cliente, em que o servidor é responsável por armazenar e compartilhar dados criptografados, fornecendo gateway para iniciar a comunicação intra-organizacional e autorizar clientes conectados à rede, enquanto clientes VPN, assim como clientes em LAN isolada, enviam solicitações ao servidor para recuperação. informações compartilhadas, estabeleça conexão com outros clientes na VPN e processe informações seguras usando o aplicativo fornecido.

Túnel de VPN

O que diferencia as comunicações ponto a ponto da VPN do ambiente LAN simples é Tunelamento. Você pode pensar nisso como um túnel na nuvem da Internet através do qual as solicitações de dados de envio e recebimento viajam.

O túnel é na verdade apenas um conceito que ajudanós entendemos melhor a dinâmica da rede VPN. Quando você inicia a comunicação ou envia dados pela rede VPN, o (s) protocolo (s) de tunelamento usado pela rede VPN (como PPTP, L2TP, IPSec etc.) agrupa os pacotes de dados em outro pacote de dados e criptografa o pacote a ser enviado atraves do tunel. No final do receptor, o dispositivo / protocolo de encapsulamento decifra o pacote e retira o pacote de dados embrulhado para ler e acessar a mensagem original e revelar a fonte do pacote e outras informações classificadas.

Túnel Obrigatório e Voluntário

A classificação do encapsulamento é baseada nofonte que inicia a conexão. Com base na fonte, existem basicamente dois tipos de encapsulamento - encapsulamento obrigatório e encapsulamento voluntário. O encapsulamento obrigatório é iniciado pelo Network Access Server sem exigir a entrada do usuário. Além disso, os clientes VPN não têm acesso às informações no servidor VPN, pois não são responsáveis nem controlam o início da conexão. O encapsulamento obrigatório atua como intermediário entre o servidor VPN e os clientes e é responsável por autenticar o cliente e configurá-lo com o servidor VPN.

O Tunelamento Voluntário é iniciado, controladoe gerenciado pelo usuário. Ao contrário do Túnel Compulsório, que é gerenciado pela rede da operadora, ele exige que os usuários estabeleçam conexão com o ISP local seguido da execução do aplicativo cliente VPN. Você pode ter usado vários softwares clientes VPN que criam túneis seguros para um servidor VPN específico. Quando o software cliente VPN tenta iniciar uma conexão, ele visa um servidor VPN específico ou definido pelo usuário. O túnel voluntário requer nada mais do que instalar um protocolo de túnel adicional no sistema do usuário, para que ele possa ser usado como um ponto final do túnel.

Tipos e tecnologias de VPN

PPTP (Protocolo de encapsulamento ponto a ponto) VPN é um dosas tecnologias VPN mais simples, que usam a conexão de Internet fornecida pelo ISP para criar um túnel seguro entre cliente e servidor, bem como sistemas cliente e cliente. PPTP é um sistema VPN baseado em software; você deve saber que o sistema operacional Windows possui PPTP interno e tudo o que precisa para se conectar à rede VPN é um software cliente VPN. Embora o PPTP não forneça criptografia e outros recursos de segurança essenciais para tornar confidenciais os processos de troca de dados (o protocolo ponto a ponto faz isso para PPTP), o Windows implementa nativamente a autenticação e criptografia com PPTP para proteger os pacotes de dados. A vantagem é que ele não requer a compra de hardware extra para implementação, e o cliente pode empregar o software fornecido para se conectar à VPN. No entanto, a desvantagem é que ele depende do protocolo ponto a ponto para adicionar segurança aos pacotes de dados; portanto, antes de começar a viajar pelo túnel, eles podem ser decifrados por fontes externas.

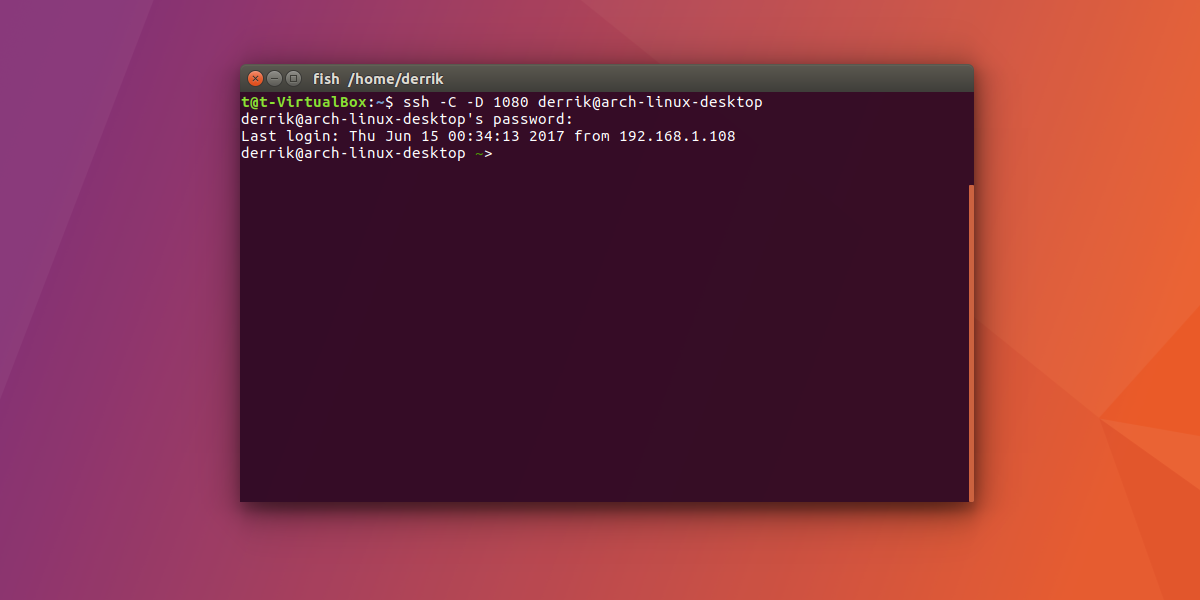

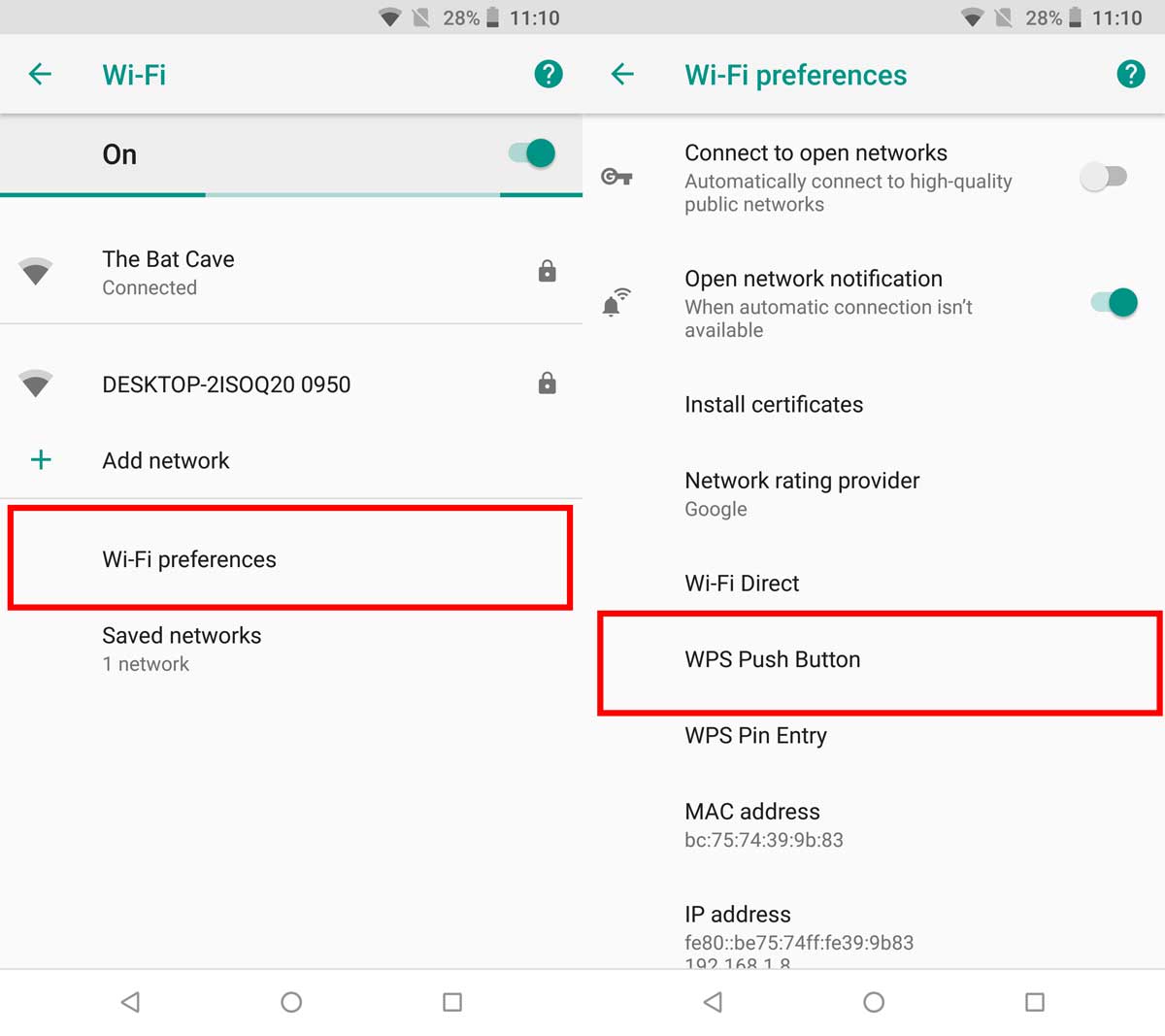

SSH Tunelamento (Secure Shell Tunneling), como o nome indica,usa o protocolo shell seguro para criar um túnel para transferir dados de uma extremidade para a outra. A maior vantagem do encapsulamento baseado em SSH é que ele ignora os firewalls da Internet. As organizações (que desejam obrigar seus funcionários a usar servidores proxy dedicados para acessar sites públicos e portais de dados) usam protocolos SSH para rotear todo o tráfego de servidores dedicados. É bem diferente da técnica de VPN baseada em SSL, onde o protocolo HTTPS é imposto em aplicativos, sistema de gerenciamento de comunicação, navegadores da web etc. para proteger a transmissão de olhares indiscretos. Ele cria uma sessão segura para conectar servidores a partir do navegador da web e não precisa de dispositivos adicionais para configurar a rede VPN, pois apenas o protocolo HTTPS é necessário para iniciar a comunicação entre duas extremidades.

Desenvolvido pela IETF, IPSecA responsabilidade da inclui principalmente garantir aComunicação por Protocolo da Internet (IP) entre os pontos finais do túnel da VPN. Os pacotes de dados que passam pelo IPSec são criptografados com AES, DES ou 3DES. Além disso, fornece compactação e autenticação no nível da rede. A técnica de VPN IPsec usa túnel ao invés de transporte modo. Antes de enviar dados, ele encapsula o pacote IP em um novo pacote IPSec, garantindo a confidencialidade do pacote de dados. Ele adiciona um cabeçalho IP adicional, juntamente com o cabeçalho ESP (Encapsulated Security Payload) para adicionar uma diretiva de segurança e fornecer criptografia ao pacote de dados original. Além do ESP, ele usa o AH (cabeçalho de autenticação) como subprotocolo para aplicar camada de segurança adicional ao pacote de dados original; isso evita interferências de terceiros e falsificação de IP.

A Microsoft, em conjunto com a Cisco, desenvolveu uma alternativa ao PPTP, conhecida como L2TP (Protocolo Layer to Tunneling Protocol) para fornecer dadosintegridade. Deve-se observar que o L2TP, assim como o PPTP, não fornece criptografia e depende do PPP (protocolo ponto a ponto) para criptografar os pacotes de dados. O encapsulamento L2TP adiciona o cabeçalho de dados L2TP à carga útil original e transfere-o para o ponto final no datagrama UDP. Além do protocolo ponto a ponto, a confidencialidade, autenticação e criptografia podem ser alcançadas usando o IPSec na camada de rede.

Como criar e configurar VPN

Existem indiscutivelmente maneiras infinitas pelas quais umA organização pode criar uma rede VPN para que seus clientes, clientes e empresas patrocinadoras compartilhem informações privadas sem medo e forneçam gateway para suas redes internas. Deixando de lado essa arquitetura de rede VPN em larga escala, se você quiser criar uma rede VPN em pequena escala para conectar seus PCs à rede doméstica de um amigo, poderá usar os recursos apresentados anteriormente. Gbridge. É uma solução VPN gratuita que permite configurar sua própria rede virtual privada, para que você possa se conectar remotamente com as redes privadas de outras pessoas.

Conectar-se à rede VPN remota (VPN do escritório)

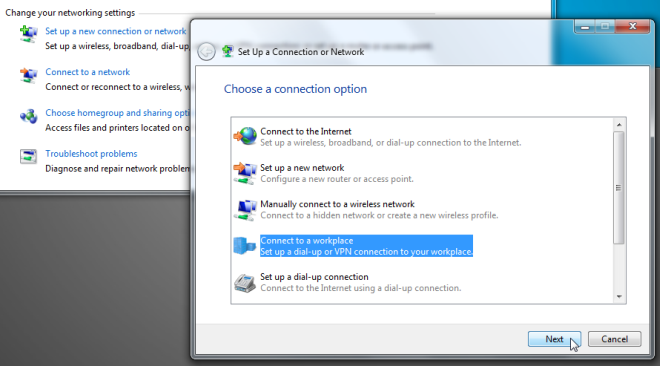

Como nas versões anteriores do Windows, o Windows 7 tambémfornece uma maneira simples de conectar-se ao servidor VPN. Se você planeja se conectar à sua rede VPN do Office, PPTP / L2TP, pode usar o cliente VPN do Windows para estabelecer a conexão. Aqui está como fazer isso.

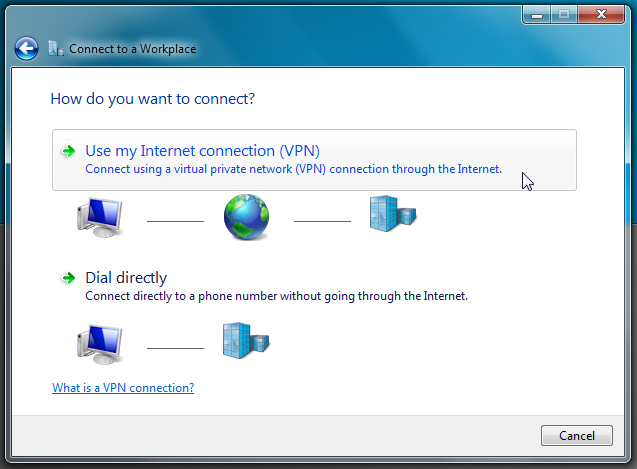

Antes de começar, verifique se você configurou os dispositivos adicionais conforme as instruções do administrador da rede. Agora abra o Centro de Rede e Compartilhamento e clique em Configure uma nova conexão ou rede. Ele abrirá o assistente de conexão. Agora selecione Conecte-se a um local de trabalho opção e clique em Avançar.

Na próxima etapa, escolha a conexão que você deseja usar para conectar-se à VPN do seu escritório. Permite conectar-se à rede VPN usando sua conexão atual ou o número de telefone do destino.

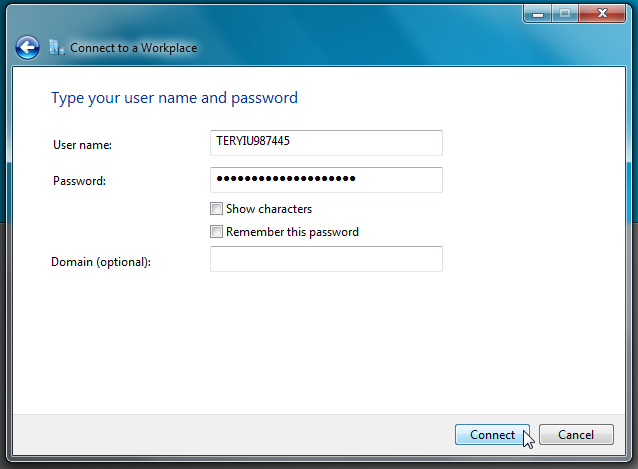

O próximo passo requer a inserção das informaçõesfornecido pelo administrador. Aqui, você precisa inserir o endereço IP ou o domínio juntamente com o nome do destino. O Windows 7 também permite ativar a conexão VPN para outros usuários e usar o cartão inteligente para autorização.

Clicar em Avançar abrirá a última etapa do assistente. Requer nome de usuário e senha atribuídos pelo administrador da rede do escritório.

Quando terminar, clique em conectar para começar a estabelecer a conexão com sua rede VPN. Depois de se conectar à rede VPN, você pode verificar os detalhes do IP na Central de Rede e Compartilhamento ou usar ipconfig comando no CMD para verificar se você está conectado à rede VPN e à Internet.

A Rede Privada Virtual revolucionou verdadeiramentea maneira de garantir a transmissão de dados entre vários locais remotos. Ele fornece a melhor solução para organizações e empresas em constante crescimento que precisam implantar uma rede segura para compartilhar informações privadas e uma rede pública para se comunicar com seus clientes, clientes e concorrentes. Além de ser uma solução econômica, a tecnologia VPN elimina a necessidade de criar vários centros de gerenciamento de dados para gerenciar a comunicação. Por esse motivo, a VPN é o método de escolha em todo o mundo para pequenas empresas e grandes corporações.

Comentários