Det är en djungel där ute! Dåliga personer är överallt och följer dig. Tja, förmodligen inte du personligen utan dina uppgifter. Det är inte längre bara virus som vi måste skydda mot utan alla slags attacker som kan lämna ditt nätverk - och din organisation - i en svår situation. På grund av spridningen av olika skyddssystem som antivirus, brandväggar och system för detektering av intrång, översvämmas nu nätverksadministratörer med information som de måste korrelera och försöker få mening om det. Det är här SIEM-system (Security Information and Event Management) är praktiska. De hanterar de flesta av det hemska arbetet med att hantera för mycket information. För att göra ditt jobb med att välja en SIEM enklare presenterar vi dig de bästa SIEM-verktygen (Security Information and Event Management).

Idag börjar vi vår analys med att diskuteramodern hot scen. Som vi sa är det inte längre bara virus längre. Sedan försöker vi bättre förklara vad SIEM är exakt och prata om de olika komponenterna som skapar ett SIEM-system. Vissa av dem kan vara viktigare än andra men deras relativa vikt kan vara annorlunda för olika människor. Och slutligen presenterar vi vårt urval av de sex bästa SIEM-verktygen (Security Information and Event Management) och går igenom var och en.

Den moderna hotsscenen

Datorsäkerhet brukade handla bara om virusskydd. Men under de senaste åren har flera olika typer av attacker avslöjats. De kan ta form av attacker avseende denial of service (DoS), datastöld och många fler. Och de kommer inte längre bara från utsidan. Många attacker kommer från ett nätverk. Så för det ultimata skyddet har olika typer av skyddssystem uppfunnits. Förutom det traditionella antivirusprogrammet och brandväggen, har vi nu exempelvis system för att upptäcka intrång och dataförlust (IDS och DLP).

Naturligtvis, ju mer du lägger till system, desto merarbete du har hantera dem. Varje system övervakar vissa specifika parametrar för avvikelser och loggar dem och / eller utlöser varningar när de upptäcks. Skulle det inte vara trevligt om övervakningen av alla dessa system kunde automatiseras? Dessutom kan vissa typer av attacker upptäckas av flera system när de går igenom olika stadier. Skulle det inte vara mycket bättre om du sedan skulle kunna svara på alla relaterade händelser som en? Det är precis vad SIEM handlar om.

Vad är SIEM, exakt?

Namnet säger allt. Säkerhetsinformation och händelsehantering är processen för att hantera säkerhetsinformation och händelser. Konkret ger ett SIEM-system inget skydd. Dess huvudsakliga syfte är att göra livet för nätverks- och säkerhetsadministratörer enklare. Vad ett typiskt SIEM-system egentligen gör är att samla in information från olika skydds- och detekteringssystem, korrelera all denna information som samlar relaterade händelser och reagerar på meningsfulla händelser på olika sätt. Ofta kommer SIEM-system också att innehålla någon form av rapportering och instrumentpaneler.

De väsentliga komponenterna i ett SIEM-system

Vi håller på att utforska djupare detaljer om var och enhuvudkomponent i ett SIEM-system. Inte alla SIEM-system inkluderar alla dessa komponenter och även om de gör det kan de ha olika funktioner. Men de är de mest grundläggande komponenterna som man vanligtvis skulle hitta, i en eller annan form, i alla SIEM-system.

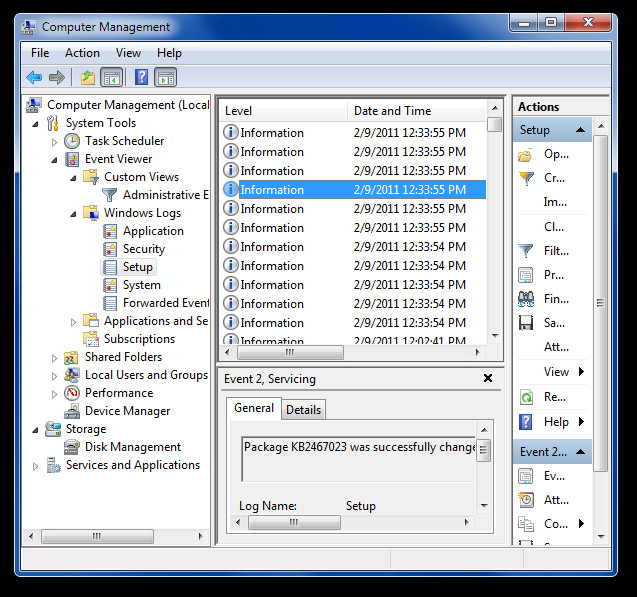

Loggsamling och hantering

Loggsamling och hantering är det viktigastekomponent i alla SIEM-system. Utan det finns det inget SIEM. SIEM-systemet måste skaffa loggdata från en mängd olika källor. Den kan antingen dra den eller så kan olika detekterings- och skyddssystem skjuta den till SIEM. Eftersom varje system har sitt eget sätt att kategorisera och spela in data, är det upp till SIEM att normalisera data och göra dem enhetliga, oavsett vilken källa det är.

Efter normalisering kommer loggade data ofta att varajämförs mot kända attackmönster i ett försök att känna igen skadligt beteende så tidigt som möjligt. Data kommer också ofta att jämföras med tidigare insamlade data för att hjälpa till att bygga en baslinje som ytterligare förbättrar onormal aktivitetsdetektering.

Händelse svar

När en händelse har upptäckts måste något görasom det. Detta är vad händelsesprogrammet för SIEM-systemet handlar om. Händelsens svar kan ha olika former. I sin mest grundläggande implementering kommer ett varningsmeddelande att genereras på systemets konsol. Ofta kan även e-post- eller SMS-varningar genereras.

Men de bästa SIEM-systemen går ett steg längre ochkommer ofta att initiera någon korrigerande process. Återigen är detta något som kan ta många former. De bästa systemen har ett komplett arbetsflödessystem som kan anpassas för att ge exakt det svar du vill ha. Och som man kan förvänta sig behöver inte händelsens svar vara enhetliga och olika händelser kan utlösa olika processer. De bästa systemen ger dig fullständig kontroll över arbetsflödet för händelsespersoner.

rapportering

När du har loggsamlingen och hanteringenoch svarssystemen på plats rapporterar nästa byggsten som du behöver. Du kanske inte vet det ännu men du behöver rapporter. Överledningen kommer att behöva dem för att själva se att deras investeringar i ett SIEM-system lönar sig. Du kanske också behöver rapporter för överensstämmelse. Att följa standarder som PCI DSS, HIPAA eller SOX kan underlättas när ditt SIEM-system kan generera överensstämmelsesrapporter.

Rapporter kanske inte är kärnan i ett SIEM-systemmen ändå är det en väsentlig komponent. Och ofta kommer rapportering att vara en viktig differentierande faktor mellan konkurrerande system. Rapporter är som godis, du kan aldrig ha för många. Och naturligtvis kommer de bästa systemen att låta dig skapa anpassade rapporter.

Instrumentbräda (s)

Sist men inte minst kommer instrumentpanelen att vara dinfönster in i statusen för ditt SIEM-system. Och det kan till och med finnas flera instrumentpaneler. Eftersom olika människor har olika prioriteringar och intressen, kommer den perfekta instrumentpanelen för en nätverksadministratör att skilja sig från den för en säkerhetsadministratör. Och en verkställande kommer också att behöva en helt annan.

Även om vi inte kan utvärdera ett SIEM-system avantal instrumentpaneler som du har, du måste välja en som har alla instrumentpanelerna du behöver. Det här är definitivt något du vill komma ihåg när du utvärderar leverantörer. Och precis som med rapporter, kommer de bästa systemen att låta dig bygga anpassade instrumentpaneler efter din önskan.

Våra topp 6 SIEM-verktyg

Det finns många SIEM-system där ute. Alltför många för att kunna granska dem alla här. Så vi har sökt på marknaden, jämfört system och byggt en lista över vad vi tyckte vara de sex bästa SIEM-verktygen för säkerhetsinformation och -hantering. Vi listar dem i önskad ordning och vi kommer att granska en kort. Men trots deras beställning är alla sex utmärkta system som vi bara kan rekommendera att du provar själv.

Så här är våra 6 bästa SIEM-verktyg

- SolarWinds Log & Event Manager

- Splunk Enterprise Security

- RSA NetWitness

- ArcSight Enterprise Security Manager

- McAfee Enterprise Security Manager

- IBM QRadar SIEM

1. SolarWinds Log & Event Manager (GRATIS 30-DAGSFÖRFARANDE)

SolarWinds är ett vanligt namn i nätverketövervakning världen. Deras flaggskeppsprodukt, Network Performance Monitor, är ett av de bästa tillgängliga SNMP-övervakningsverktygen. Företaget är också känt för sina många gratisverktyg såsom deras Subnet Calculator eller deras SFTP-server.

SolarWinds SIEM-verktyg, Log- och Event Manager(LEM) beskrivs bäst som ett entry-level SIEM-system. Men det är kanske ett av de mest konkurrenskraftiga startnivåerna på marknaden. SolarWinds LEM har allt du kan förvänta dig av ett SIEM-system. Den har utmärkta långa hanterings- och korrelationsfunktioner och en imponerande rapporteringsmotor.

När det gäller verktygets händelsefunktioner, delämna inget att önska. Det detaljerade reaktionssystemet i realtid kommer aktivt att reagera på varje hot. Och eftersom det är baserat på beteende snarare än signatur är du skyddad mot okända eller framtida hot.

Men verktygets instrumentbräda är kanske det bästatillgång. Med en enkel design har du inga problem med att snabbt identifiera avvikelser. Från och med cirka 4 500 dollar är verktyget mer än prisvärt. Och om du vill prova det först är en gratis, fullständig 30-dagars provversion tillgänglig för nedladdning.

2. Splunk Enterprise Security

Kanske ett av de mest populära SIEM-system,Splunk Enterprise Security - eller Splunk ES, som det ofta kallas - är särskilt känt för sina analysfunktioner. Splunk ES övervakar systemets data i realtid och letar efter sårbarheter och tecken på onormal aktivitet.

Säkerhetssvar är en annan av Splunk ES 'starkakostymer. Systemet använder det som Splunk kallar Adaptive Response Framework (ARF) som integreras med utrustning från mer än 55 säkerhetsleverantörer. ARF utför automatiskt svar och påskyndar manuella uppgifter. Detta låter dig snabbt få överhanden. Lägg till det ett enkelt och oklart användargränssnitt så har du en vinnande lösning. Andra intressanta funktioner inkluderar Notables-funktionen som visar användaranpassningsbara varningar och Asset Investigator för att flagga skadliga aktiviteter och förhindra ytterligare problem.

Splunk ES är verkligen en företagsklassoch den levereras med en prisstämpel i företagstorlek. Du kan inte ens få prisinformation från Splunk's webbplats. Du måste kontakta försäljningsavdelningen för att få ett pris. Trots dess pris är detta en bra produkt och du kanske vill kontakta Splunk och dra nytta av en kostnadsfri prövning.

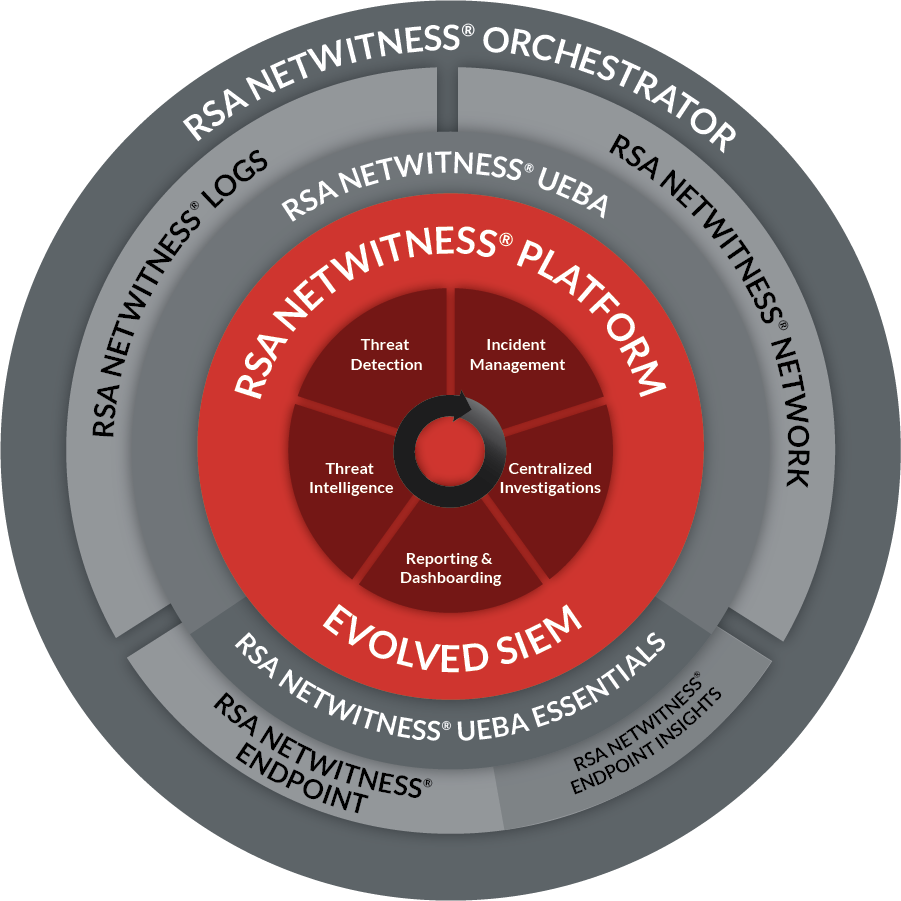

3. RSA NetWitness

Sedan 20016 har NetWitness fokuserat på produkterstödja ”djup, realtidssituation i nätverkssituation och agile nätverkssvar”. Efter att ha förvärvats av EMC som sedan fusionerades med Dell är Newitness-verksamheten nu en del av RSA-filialen i företaget. Och detta är goda nyheter RSA är ett känt namn i säkerhet.

RSA NetWitness är perfekt för organisationer som sökeren komplett nätverksanalyslösning. Verktyget innehåller information om ditt företag som hjälper till att prioritera varningar. Enligt RSA "samlar systemet in data över fler fångstpunkter, datorplattformar och hotintelligenskällor än andra SIEM-lösningar". Det finns också avancerad hotdetektering som kombinerar beteendeanalys, datavetenskapstekniker och hotintelligens. Och slutligen kan det avancerade svarssystemet stå för orkestrering och automatiseringsfunktioner som hjälper till att bli av med att utrota hot innan de påverkar ditt företag.

En av de största nackdelarna med RSA NetWitness äratt det inte är det enklaste att använda och konfigurera. Det finns emellertid omfattande dokumentation tillgänglig som kan hjälpa dig med installation och användning av produkten. Detta är en annan produkt av företagsklass och du måste kontakta försäljningen för att få prisinformation.

4. ArcSight Enterprise Security Manager

ArcSight Enterprise Security Manager hjälperidentifiera och prioritera säkerhetshot, organisera och spåra händelseresponsaktiviteter och förenkla revisions- och efterlevnadsaktiviteter. Tidigare såldes under HP-märket och har nu gått samman med Micro Focus, ett annat HP-dotterbolag.

Efter att ha funnits i mer än femton år,ArcSight är ett oerhört populärt SIEM-verktyg. Den sammanställer loggdata från olika källor och utför omfattande dataanalys och letar efter tecken på skadlig aktivitet. För att göra det enkelt att identifiera hot snabbt kan du se resultaten från real0tme-analysen.

Här är en översikt av produktens huvudfunktioner. Den har kraftfullt distribuerad realtidsdatakorrelation, automatiskt arbetsflöde, säkerhetsorkestrering och gemenskapsdrivet säkerhetsinnehåll. Enterprise Security Manager integreras också med andra ArcSight-produkter som ArcSight Data Platform och Event Broker eller ArcSight Investigate. Detta är en annan produkt av företagsklass - som i stort sett alla kvalitets SIEM-verktyg - som kräver att du kontaktar ArcSights försäljningsteam för att få prisinformation.

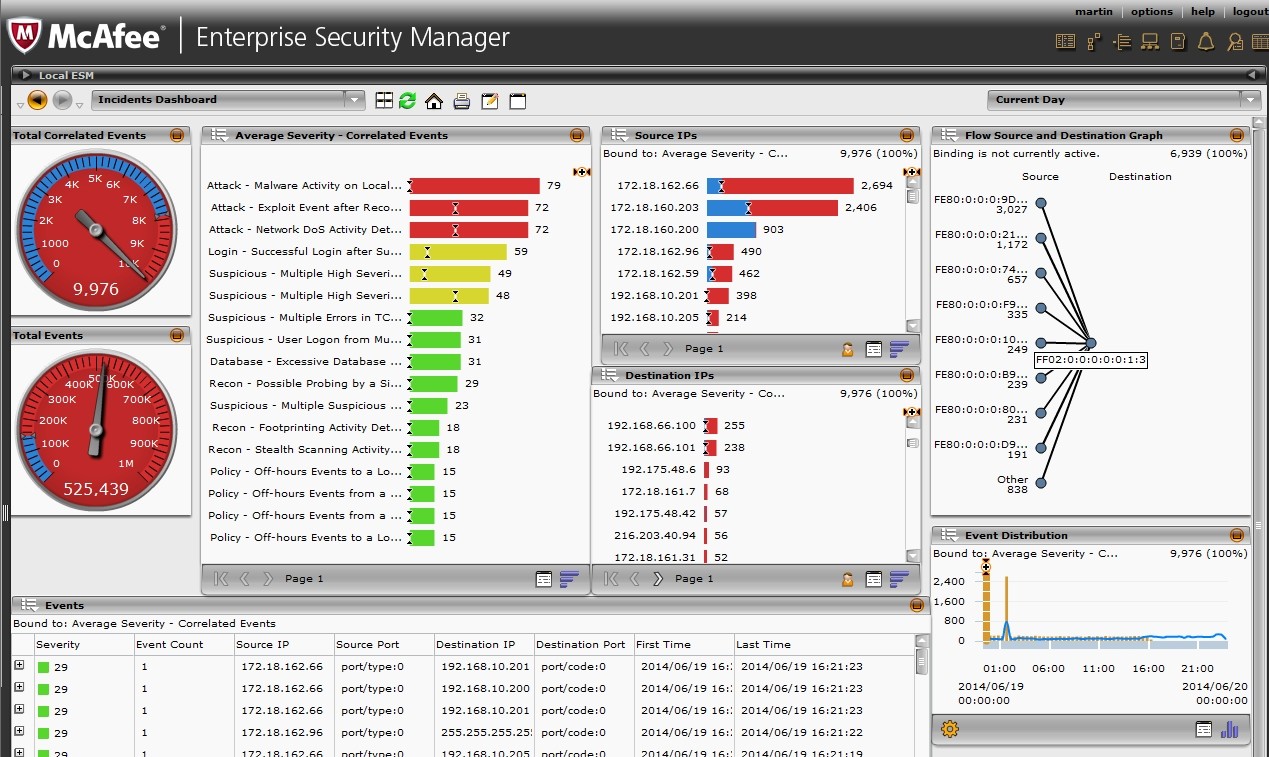

5. McAfee Enterprise Security Manager

McAfee är verkligen ett annat hushållsnamn isäkerhetsbranschen. Det är emellertid bättre känt för sina virusskyddsprodukter. Enterprise säkerhetschef är inte bara programvara. Det är faktiskt en apparat. Du kan få det i virtuell eller fysisk form.

När det gäller analysfunktioner,McAfee Enterprise Security Manager anses vara ett av de bästa SIEM-verktygen av många. Systemet samlar loggar över ett brett spektrum av enheter. När det gäller dess normaliseringsfunktioner är det också toppklass. Korrelationsmotorn sammanställer enkelt olika datakällor, vilket gör det lättare att upptäcka säkerhetshändelser när de händer

För att vara sant, det finns mer med McAfee-lösningenän bara Enterprise Security Manager. För att få en komplett SIEM-lösning behöver du också Enterprise Log Manager och Event-mottagare. Lyckligtvis kan alla produkter förpackas i en enda apparat. För dig som kanske vill prova produkten innan du köper den finns en gratis testversion tillgänglig.

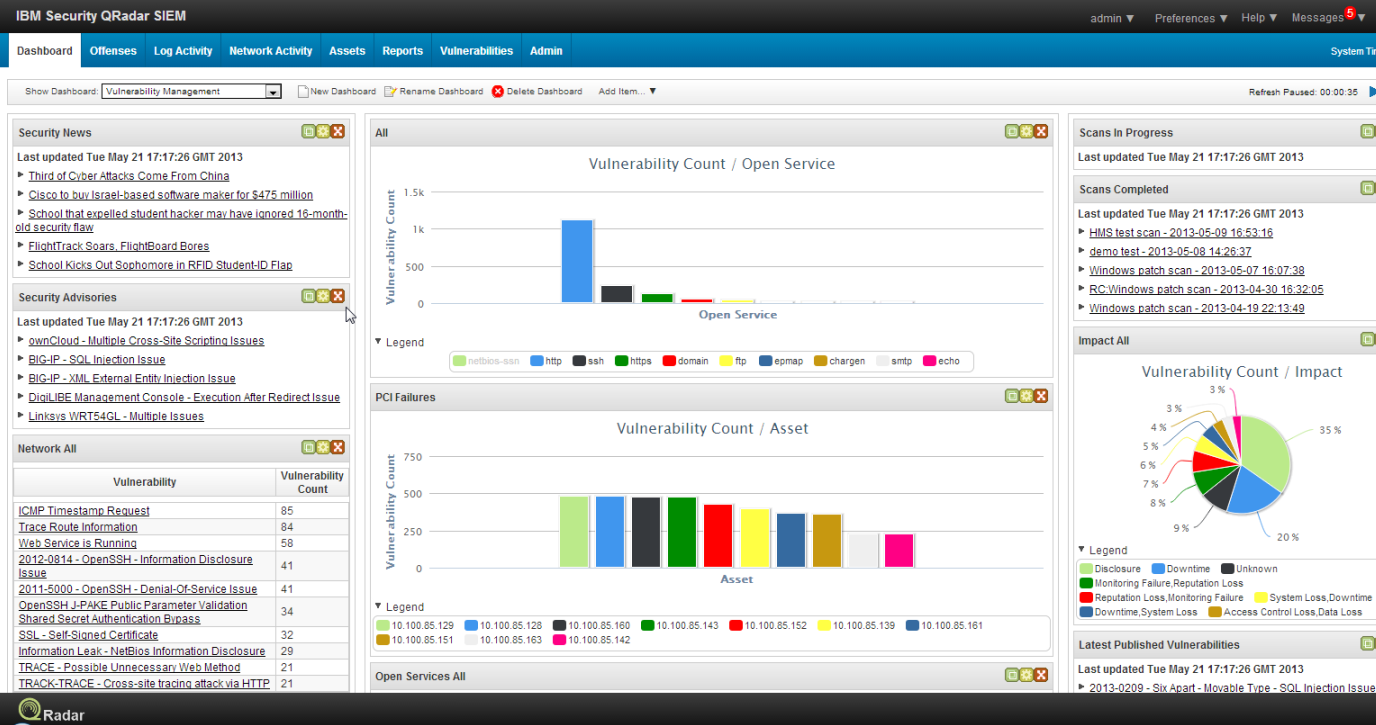

6. IBM QRadar

IBM, kanske det mest kända namnet inom ITindustrin har lyckats etablera sin SIEM-lösning, IBM QRadar är en av de bästa produkterna på marknaden. Verktyget ger säkerhetsanalytiker möjlighet att upptäcka avvikelser, avslöja avancerade hot och ta bort falska positiver i realtid.

IBM QRadar har en svit logghantering, datafunktioner för insamling, analys och intrångsdetektering. Tillsammans hjälper de att hålla din nätverksinfrastruktur igång. Det finns också riskmodelleringsanalys som kan simulera potentiella attacker.

Några av QRadars huvudfunktioner inkluderar förmåganatt distribuera lösningen lokalt eller i en molnmiljö. Det är en modullösning och man kan snabbt och billigt lägga till mer lagring av processorkraft. Systemet använder intelligenskompetens från IBM X-Force och integreras sömlöst med hundratals IBM- och icke-IBM-produkter.

Eftersom IBM är IBM kan du förvänta dig att betala ett premiumpris för deras SIEM-lösning. Men om du behöver ett av de bästa SIEM-verktygen på marknaden, kan QRadar mycket väl vara värt investeringen.

Sammanfattningsvis

Det enda problemet du riskerar att ha när du handlarför det bästa SIEM-verktyget (Security Information and Event Monitoring) är överflödet av utmärkta alternativ. Vi har precis introducerat de sex bästa. Alla är utmärkta val. Den du väljer beror till stor del på dina exakta behov, din budget och den tid du är villig att sätta upp den. Tyvärr är den initiala konfigurationen alltid den svåraste delen och det är här saker som kan gå fel för om ett SIEM-verktyg inte är korrekt konfigurerat kommer det inte att kunna göra sitt jobb ordentligt.

Text 50 - 2300

kommentarer