Du musst kein hyperparanoider Mensch seinHinweisgeber, um den Tor-Browser zu nutzen. Sie benötigen auch keinen fortgeschrittenen Abschluss in Informatik, um Ihren Datenverkehr zu verschlüsseln und ihn durch Tor zu leiten. Das Tor-Projekt und der Open-Source-Tor-Browser wurden entwickelt, um die Anonymität zu verbessern und das Gefühl der Privatsphäre im Web wiederherzustellen. Die meisten Menschen verbinden sie mit Zugriff auf das dunkle WebAber in Wirklichkeit gibt es mehrere Vorteile, die Tor für Ihr tägliches Leben mit sich bringen kann.

So erhalten Sie ein KOSTENLOSES VPN für 30 Tage

Wenn Sie zum Beispiel für eine kurze Zeit auf Reisen ein VPN benötigen, können Sie unser bestbewertetes VPN kostenlos erhalten. ExpressVPN beinhaltet eine 30-tägige Geld-zurück-Garantie. Sie müssen für das Abonnement bezahlen, das ist eine Tatsache, aber es erlaubt 30 Tage lang uneingeschränkter Zugriff und dann stornieren Sie für eine vollständige Rückerstattung. Die Stornierungsbedingungen, bei denen keine Fragen gestellt werden, werden ihrem Namen gerecht.

Grundlagen von Tor

Das Tor-Projekt ist mehr als nur ein kostenloser Browser. Es ist ein ganzes Netzwerk von Freiwilligen und Entwicklern, die ihr Leben der Wiederherstellung der Anonymität im Web gewidmet haben. Bevor du lernen kannst wie man den Tor Browser benutztmüssen Sie wissen, wie Tor funktioniert.

Das Internet ist nicht privat

Jedes Mal, wenn Sie eine Verbindung zum Internet herstellen, sind Sieeine IP-Adresse zugewiesen. Dies wird von Ihrem Internetdienstanbieter (ISP) ausgegeben und als Postanschrift für alle Internetdaten verwendet. Informationspakete werden von Ihrem Computer gesendet, um Informationen anzufordern. Der ISP leitet sie an das Internet weiter, sammelt die resultierenden Daten und sendet sie im Handumdrehen zurück.

Das Problem bei diesem Prozess ist, dass es dauertim Freien aufstellen. Nahezu nichts wird verschlüsselt, und Ihre IP-Adresse wird nie maskiert, sodass Sie Ihre Informationen leicht ausspähen oder verfolgen können, wohin sie führen. Da die IP mit Ihrem physischen Standort verknüpft ist, können Sie anhand dieser Nummern herausfinden, wo Sie leben. Schlimmer noch, Ihr ISP kann Ihre Informationen speichern und gegen Sie verwenden, indem er jedes Informationspaket mit Ihrem Namen und Ihrer Adresse verknüpft und jede Ähnlichkeit mit der Privatsphäre zerstört, bevor diese beginnt.

Hier kommt Tor ins Spiel.

Wie funktioniert Tor?

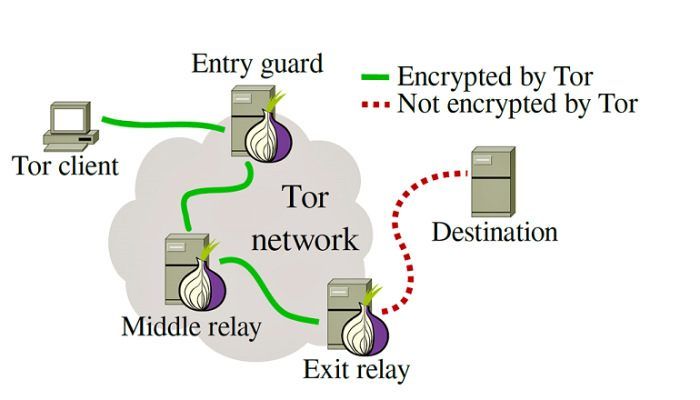

Tor ist ein Netzwerk von ComputernAnonymität. Es wird von The Tor Project verwaltet und gibt es seit 2002, obwohl Vorläufer seit Jahrzehnten zurückverfolgt werden können. Tor verwendet Zwiebel-Routing, um Daten in Verschlüsselungsebenen zu verpacken und über das Netzwerk weiterzuleiten. Jede Schicht enthält nur eine Zieladresse im Tor-Netzwerk. Wenn also ein Knoten im Netzwerk eine entsperrt, sendet er diese einfach an einen anderen Computer im Netzwerk. Dieser Vorgang wird wiederholt, bis alle Verschlüsselungsebenen entfernt wurden und die Daten schließlich das Internet erreichen.

Der Vorteil des Zwiebelroutings ist einfach: vollständige Anonymität. In einer normalen Situation werden Daten einfach von Ihrem Gerät zu Ihrem ISP ins Internet übertragen. Es ist einfach, diese Pakete zu ihrer Quelle zurückzuverfolgen, schließlich sind nur ein paar Schritte erforderlich. Selbst die Verwendung eines VPNs macht diesen Prozess nicht sehr komplex.

Tor ist wie das Versenden eines verschlüsselten Briefeszu einem Freund. Sie schreiben eine Notiz, stecken sie in einen Umschlag und legen diesen dann in drei oder vier weitere Umschläge, die jeweils an eine andere Person gerichtet sind. Wenn der Brief eintrifft, öffnet der Empfänger ihn, um nach einem anderen Brief zu suchen. Er legt ihn dann wieder in einer Mailbox ab und wird an das nächste Ziel gesendet. Zu dem Zeitpunkt, an dem Ihr Freund den endgültigen, echten Umschlag erhält, konnte er oder sie nie sagen, wie er dort ankam, nur dass er dort ist.

Tor gegen Tor Browser

Sie werden oft hören, dass "Tor" synonym mit "" verwendet wirdder "Tor Browser" oder das "Tor Netzwerk". Es ist wichtig zu wissen, dass dies nicht genau dasselbe ist. Tor selbst kann sich auf das gesamte Projekt oder nur auf einen Teil der Erfahrung beziehen, einschließlich des Netzwerks oder des Browsers. Es ist jedoch das Tor-Netzwerk, das Zwiebel-Routing und Anonymität bietet, und der Tor-Browser, mit dem Sie es problemlos verwenden können.

Verwendung des Tor-Browsers

Der Tor-Browser ist eine stark angepasste Version vonFirefox mit Änderungen, um ein hohes Maß an Anonymität zu gewährleisten. Es greift wie ein Standardbrowser auf alle Teile des Webs zu. Da jedoch Adobe Flash und JavaScript deaktiviert sind, sind Ihre Funktionen stark eingeschränkt. Tor ist auch unglaublich langsam, da das Routing von Zwiebeln sehr zeitaufwendig ist und es sich daher nicht als Vollzeitbrowser eignet.

Installieren des Tor-Browsers

Tor ist freie und Open-Source-Software, auf der es läuftmodernste Geräte und Plattformen. Die Installation ist ziemlich einfach, egal welche Hardware Sie auch besitzen. Aus Sicherheitsgründen sollten Sie nach Möglichkeit nur offizielle Software verwenden, die vom Tor-Projekt freigegeben wurde.

Um Tor unter Windows, Mac oder Linux zu installieren, besuchen Sie die Download-Seite für das Tor Browser Bundle, laden Sie die Datei herunter und installieren Sie sie wie jede andere Software.

Tor auf Android kommt in Form von Orbot undOrfox. Sie müssen beide installieren, um das Zwiebel-Routing und die Browser-Funktionen nutzen zu können. Installieren Sie zunächst Orbot von Google Play und anschließend Orfox, den Tor-Browser für Android.

Es gibt keinen offiziellen Tor-Browser für iPhone oderiPad-Geräte. Allerdings hat Mike Tigas eine inoffizielle Version erstellt, die iOS-Nutzer nicht genug loben können. Besuchen Sie zum Installieren die Download-Seite von Onion Browser im iTunes App Store.

Tor ist kein normaler Browser

Sie müssen Ihre Surfgewohnheiten ändern, wennSie werden das Beste aus Tor herausholen. Die Erfahrung unterscheidet sich erheblich vom Surfen im Internet in Chrome oder Safari. Sie sollten sowohl Ihre Erwartungen als auch Ihre Aktionen anpassen, damit sie übereinstimmen. Tor ist sicherer als ein normaler Browser. Da Sie jedoch vollständige Anonymität anstreben, sollten Sie einige Dinge vermeiden.

- Versuchen Sie nicht, Videos anzusehen oder Spiele im Tor-Browser zu spielen.

- Geben Sie keine privaten Informationen in Online-Formulare ein, während Sie Tor verwenden.

- Vermeiden Sie es, sich bei Konten anzumelden, die vertrauliche oder persönliche Informationen enthalten.

- Installieren Sie keine Add-Ons im Tor-Browser. Sie können auf Informationen außerhalb des Netzwerks zugreifen und Ihre Privatsphäre ruinieren.

- Laden Sie keine Dateien über Tor herunter.

- Laden Sie niemals Torrents über Tor herunter. Dies lähmt das Netzwerk und kann Ihren Standort offenlegen.

Können Sie Tor die ganze Zeit benutzen?

Während Tor eine Menge Datenschutzvorteile mit sich bringtEs wird nicht empfohlen, die Tabelle als Vollzeitbrowser zu verwenden. Die an anderer Stelle erwähnten Geschwindigkeitsprobleme sind sehr real und machen das regelmäßige Surfen enorm frustrierend. Sie sollten auch keine Plug-Ins auf Tor installieren oder versuchen, Videos anzusehen, große Dateien herunterzuladen, Torrent-Netzwerke zu nutzen oder im Idealfall private Informationen zu übermitteln. Tor ist für Menschen gedacht, die in bestimmten kurzfristigen Situationen eine bessere Privatsphäre benötigen.

8 Alltägliche Anwendungen für den Tor-Browser

Bereit zum Eintauchen? Tor ist zwar als normaler Browser nicht praktisch, bietet aber eine Menge Vorteile, die jeder nutzen kann.

Verwenden Sie # 1 - Access Onion Links

Haben Sie jemals eine seltsame URL gesehen, die eine Menge enthält?von zufälligen Buchstaben und Zahlen und endet mit .onion anstelle von .com oder .net? Dies sind Zwiebelverbindungen, auf die nur über das Tor-Netzwerk zugegriffen werden kann. Geben Sie einen in Ihren normalen Browser ein, und es wird nichts passieren. Starten Sie den Tor Browser und fügen Sie eine URL ein und plötzlich funktioniert es.

Zwiebellinks führen zu Inhalten auf der tiefes und dunkles Netz, deren Ruf ihnen vorausgeht. Sie können auch anonym Links zu vertrauten Sites wie ProtonMail oder DuckDuckGo erstellen. In der Tat, sobald Sie Ihren Tor-Browser zum Laufen gebracht haben, gehen Sie zu dieser kleinen Adresse und sehen Sie, welche lustigen Überraschungen Sie erwarten: bf7k7vgdi73oe2um.onion

Verwenden Sie # 2 - Anonymität für öffentliches WLAN

Die Nutzung offener, öffentlicher Hotspots kann unglaublich seingefährlich. Es ist verlockend, die Wi-Fi-Netzwerke von Cafés und Restaurants zu nutzen, aber das unverschlüsselte Senden Ihrer Daten an unbekannte Internetdienstanbieter kann zu schweren Datenschutzverletzungen führen. Darüber hinaus ist öffentliches WLAN ein beliebtes Ziel für Hacker, sodass das Abrufen Ihrer E-Mails schon ein Risiko darstellen kann.

Der Tor-Browser kann Ihnen dabei helfen, die meisten Probleme zu umgehendiese Probleme dank seiner Verschlüsselungs- und Zwiebel-Routing-Methoden. Daten, die Ihren Browser verlassen, werden in mehrere Verschlüsselungsebenen eingebettet, um sie für Dritte nicht mehr zu entziffern. Ihre privaten Daten werden auch verdeckt, wenn die Pakete durch das offene Netzwerk gesendet werden. Das Endergebnis ist eine anonyme Verbindung, deren Verwendung weitaus sicherer ist. Und wenn Sie auf Nummer sicher gehen und keine vertraulichen Daten übermitteln, ist Ihre Online-Erfahrung makellos.

Verwenden Sie # 3 - Bessere mobile Sicherheit

Mobile Geräte gehören zu den am meisten gefährdetenTeile der Hardware herum. Sie enthalten eine enorme Menge an persönlichen Informationen und sind einfacher aufzuspüren als ein Desktop- oder Laptop-PC. Tor kann zwar nicht verhindern, dass Ihr Telefon gestohlen wird, aber es kann Ihre Daten versiegeln und verhindern, dass Spuren auf Ihrem Gerät zurückbleiben.

Wenn Sie Tor auf einem Android- oder iOS-Gerät verwenden, wird einzusätzliche Ebene der Anonymität und Sicherheit für Ihre mobilen Daten. Auf Reisen, beim Zugriff auf öffentliche Wi-Fi-Netzwerke oder beim Senden von Daten über Mobilfunkmasten kann Tor Ihre privaten Daten sperren, sodass niemand sehen kann, wer Sie sind oder wo Sie sich befinden.

Verwenden Sie # 4 - Zensurbarrieren durchbrechen

Wenn Sie in einem Land leben oder durch ein Land reisenMit strengen Online-Zensurgesetzen möchten Sie mit Sicherheit so oft wie möglich mit Tor arbeiten. Der Tor-Browser anonymisiert und verschlüsselt den Datenverkehr und ermöglicht es ihm, durch Firewalls auf Regierungsebene zu gelangen, um auf das kostenlose und offene Web zuzugreifen. Sie müssen sich keine Sorgen machen, dass Zensurbehörden Ihre Informationen nachverfolgen, und Sie können Websites lesen, die in der Region sonst nicht verfügbar sind.

Verwenden Sie # 5 - Netzneutralität wiederherstellen

Abhängig vom Status der Netzneutralität in IhremIn diesem Bereich können Sie möglicherweise den Tor-Browser verwenden, um bestimmte Einschränkungen zu umgehen. Wenn ein ISP Überholspuren einführt oder die Art des bevorzugten Site-Verkehrs variiert, kann das Weiterleiten Ihrer Daten über Tor dazu beitragen, diese Einschränkungen zu umgehen. Dies ist natürlich keine einmalige Lösung, kann aber in bestimmten Situationen eine enorme Hilfe sein. Tor kann jedoch keine Datenbeschränkungen aufheben, denken Sie also daran.

Verwenden Sie # 6 - Anonymes Posten

Müssen aber ein paar wichtige Informationen rausholenSie möchten Ihre Identität nicht daran binden? Dann bist du bei Tor genau richtig. Führen Sie den Tor-Browser aus und veröffentlichen Sie Ihre Lecks in einem zuverlässigen anonymen Forum. Sie können Daten weitergeben, ohne Ihre Identität preiszugeben, sodass jeder Whistleblower werden kann.

Verwenden Sie # 7 - Missbrauch oder Beschädigung melden

Im Zusammenhang mit der oben genannten anonymen Verwendung von Beiträgen mitSie können Missbrauchs- oder Korruptionsberichte über die richtigen Kanäle einreichen, ohne Ihre Identität oder IP-Adresse an die Nachricht anzuhängen. Dies ist besonders nützlich, wenn Sie für ein großes Unternehmen arbeiten oder rechtlich bedroht sind, Informationen weiterzugeben. Solange Sie sich verantwortungsbewusst melden, kann Tor ein wirksamer Weg sein, um sicher zu sein.

Verwenden Sie # 8 - Sensible Geschäftsaktivitäten ausführen

Unternehmen, die Informationen schützen müssenviele Maßnahmen ergreifen, um die Sicherheit der Daten zu gewährleisten. Wenn Sie mit Kollegen kommunizieren müssen, insbesondere wenn Sie oder sie remote arbeiten, kann das Übermitteln von Informationen über das Tor-Netzwerk dazu beitragen, die Privatsphäre aller zu gewährleisten. Keine Lecks, keine Dritten, die über Ihre Schultern wachen.

Verwenden von Tor mit einem VPN

Tor bietet ein massives Maß an Anonymität undSicherheit, aber es ist keine Komplettlösung für Ihre Online-Datenschutzanforderungen. Die Hauptnachteile sind die mangelnde Geschwindigkeit und die Unfähigkeit, es für Dinge wie Videos oder Torrent-Downloads zu verwenden. Um das Web so zugänglich wie möglich zu halten, sollten Sie ein VPN verwenden. Und wenn Sie ein VPN mit Tor kombinieren, sind Sie bereit für die Welt.

Auswahl des besten Tor-VPN

Es ist eine Frage, welches VPN für Tor geeignet istden besten Service mit den benutzerfreundlichsten Datenschutzeinstellungen zu finden. Die Geschwindigkeit ist ebenso entscheidend wie Faktoren wie die Verfügbarkeit der Software, die Richtlinien für die Protokollierung des Datenverkehrs und die Netzwerkgröße. Wir haben einige der besten VPNs auf dem Markt evaluiert und festgestellt, dass die beiden Dienste für die Verwendung mit Tor am besten geeignet sind.

1. ExpressVPN

ExpressVPN ist schnell, zuverlässig und außerordentlich einfach zu bedienenverwenden. Das VPN bietet Apps für Windows-, Mac- und Linux-PCs sowie Android- und iOS-Smartphones für zusätzlichen portablen Schutz. Sie haben Zugriff auf Hunderte von Servern an 94 verschiedenen Standorten, 256-Bit-AES-Verschlüsselung für alle Daten und eine Richtlinie für die Protokollierung von Datenverkehr, DNS-Anforderungen und IP-Adressen. ExpressVPN schützt sogar Ihre Identität, indem es einen DNS-Auslaufschutz und einen automatischen Kill-Schalter bietet, sodass Sie auf jeden Fall geschützt sind.

- Schaltet American Netflix, iPlayer, Hulu frei

- Schnell bedient mit minimalem Geschwindigkeitsverlust

- Sichere Verschlüsselung und VPN-Protokolle

- Keine Protokollierungsrichtlinie gut durchgesetzt

- 24/7 Kundendienst.

- Begrenzte Konfigurationsmöglichkeiten

- Preis etwas höher.

2. NordVPN

NordVPN hat einige erstaunliche Funktionen, die meistenbeeindruckend davon ist die Größe seines Server-Netzwerks. Die Liste wächst ständig, aber zum Zeitpunkt des Schreibens bietet NordVPN über 2.400 Server in 60 verschiedenen Ländern, mit denen Sie Ihre Verbindungsanforderungen erfüllen und übertreffen können! NordVPN verfügt außerdem über eine Richtlinie für die Protokollierung ohne Datenverlust, die alle Bereiche von Bandbreite über Datenverkehr bis hin zu Zeitstempeln abdeckt, einen automatischen Kill-Switch, einen DNS-Leckschutz und eine 256-Bit-AES-Verschlüsselung umfasst und dedizierte Dienste für die Verwendung von Zwiebelrouting mit VPN-Verschlüsselung bietet!

- Beste Wahl fürs Budget

- Keine Bandbreitenbeschränkungen

- Bis zu 6 gleichzeitige Verbindungen

- Keine Protokolle und verschlüsselte Verbindungen für absolute Privatsphäre

- 24/7 Live Chat.

- Nicht viel

- Kann "Stadt oder Provinz in App nicht angeben.

Fazit

Der Tor-Browser ist ein unglaubliches StückSoftware, die die Art und Weise ändern kann, wie Sie mit dem Internet interagieren. Es wurde für extreme Anwendungsfälle entwickelt, beispielsweise für Journalisten, die in datenschutzbeschränkende Länder reisen, oder für anonyme Hinweisgeber, die ihre Identität schützen müssen. Durchschnittsbenutzer können jedoch einige der Vorteile der Software nutzen, sodass jeder die Sicherheit und den Datenschutz eines verschlüsselten Webs genießen kann.

So erhalten Sie ein KOSTENLOSES VPN für 30 Tage

Wenn Sie zum Beispiel für eine kurze Zeit auf Reisen ein VPN benötigen, können Sie unser bestbewertetes VPN kostenlos erhalten. ExpressVPN beinhaltet eine 30-tägige Geld-zurück-Garantie. Sie müssen für das Abonnement bezahlen, das ist eine Tatsache, aber es erlaubt 30 Tage lang uneingeschränkter Zugriff und dann stornieren Sie für eine vollständige Rückerstattung. Die Stornierungsbedingungen, bei denen keine Fragen gestellt werden, werden ihrem Namen gerecht.

Bemerkungen