Linuxのセキュリティが不足している場合、良いアイデアはシステムを監査します。監査を実行する優れた方法は、セキュリティをテストし、具体的なソリューションを提供するプログラムを使用することです。そのような監査ツールの1つがLynisです。 Linux PCのセキュリティをチェックできるツールです。 Linux PCをスキャンし、セキュリティをテストし、考えられる問題と修正のリストを出力します。このツールの最大の利点は、非常に使いやすく、誰でも使用できることです。

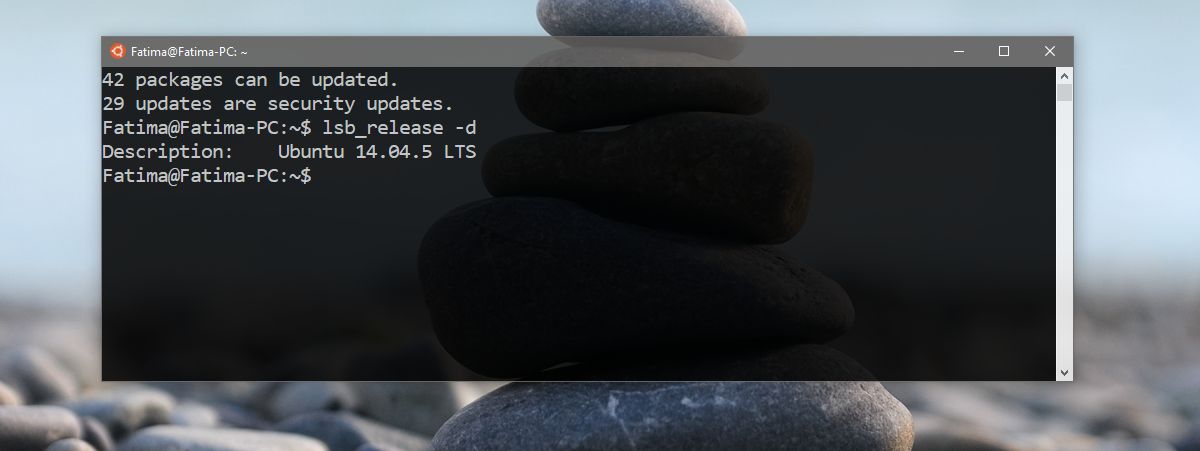

Ubuntu / Debian

Lynisは、DebianおよびUbuntuに対して優れたサポートを提供しています独自のソフトウェアリポジトリを通じて。このソフトウェアリポジトリを有効にすることは、従来のソフトウェアリポジトリであるため、他のソフトウェアソースとは少し異なります。 PPAなどはありません。これは、LynisがDebianとUbuntuの両方で問題なく動作するようにするためです。

インストールを開始するには、ターミナルウィンドウを起動し、正しいGPGキーをダウンロードします。

sudo apt-key adv --keyserver keyserver.ubuntu.com --recv-keys C80E383C3DE9F082E01391A0366C67DE91CA5D5F

キーが機能したら、新しいLynisソフトウェアソースをシステムに追加します。

sudo -s echo "#Lynis repo " >> /etc/apt/sources.list echo "deb https://packages.cisofy.com/community/lynis/deb/ stable main" >> /etc/apt/sources.list

Lynisソフトウェアリポジトリには特別なパッケージが必要です。このパッケージにより、Ubuntu(またはDebian)がHTTPSソフトウェアソースと対話できるようになります。

sudo apt install apt-transport-https

または

sudo apt-get install apt-transport-https

システムでApt-transport-httpsパッケージを使用すると、ソフトウェアソースを安全に更新できます。走る 更新 ターミナルで。

sudo apt update

または

sudo apt-get update

最後に、Lynisをインストールします。

sudo apt install lynis

または

sudo apt-get install lynis

Arch Linux

ほとんどのプログラムと同様に、ArchにはAURにLynisセキュリティツールがあります。それをインストールするには、ターミナルを起動し、GitとBase-develパッケージをインストールします。次に、コードをプルダウンして、新しいArchパッケージを生成します。

注意: 公式のソフトウェアソースではなくArch AURから直接ソフトウェアをインストールすると、依存関係がインストールされない場合があることを理解してください。 Lynisのインストールプロセス中にこれが発生した場合、これらのパッケージを手動でインストールする必要があります。依存関係は、このページの下部にあります。

sudo pacman -S git base-devel git clone https://aur.archlinux.org/lynis-git.git cd lynis-git makepkg -si

フェドラ

LynisはFedoraをサポートしていますが、Fedoraをインストールするにはサードパーティのソフトウェアソースが必要です。ターミナルを起動し、使用してソフトウェアソースを有効にします タッチ そして エコー コマンド。

sudo -s touch /etc/yum.repos.d/cisofy-lynis.repo

echo "[lynis]" >> /etc/yum.repos.d/cisofy-lynis.repo echo "name=CISOfy Software - Lynis package" >> /etc/yum.repos.d/cisofy-lynis.repo echo "baseurl=https://packages.cisofy.com/community/lynis/rpm/" >> /etc/yum.repos.d/cisofy-lynis.repo echo "enabled=1" >> /etc/yum.repos.d/cisofy-lynis.repo echo "gpgkey=https://packages.cisofy.com/keys/cisofy-software-rpms-public.key" >> /etc/yum.repos.d/cisofy-lynis.repo echo "gpgcheck=1" >> /etc/yum.repos.d/cisofy-lynis.repo

次に、システム上の次のパッケージを更新します。

sudo dnf update ca-certificates curl nss openssl -y

最後に、Lynisをインストールします DNFインストール.

sudo dnf install lynis -y

OpenSUSE

Lynisツールには、OpenSUSEのすべてのバージョンで利用可能なソフトウェアリポジトリがあります。端末ウィンドウで次のコマンドを使用してオンにします。

sudo rpm --import https://packages.cisofy.com/keys/cisofy-software-rpms-public.key sudo zypper addrepo --gpgcheck --name "CISOfy Lynis repository" --priority 1 --refresh --type rpm-md https://packages.cisofy.com/community/lynis/rpm/ lynis

Suseのレポジトリで、システムを更新します。

sudo zypper refresh

Zypperを使用してLynisをインストールし、セットアッププロセスを完了します。

sudo zypper install lynis

汎用Linux

Lynis監査ツールには、一般的なTarballがあります。開発者から直接サポートされていないLinuxディストリビューション上のもの。ありがたいことに、このダウンロード可能なTarアーカイブは、いかなる種類のコンパイルも必要としません。代わりに、ユーザーはそれをダウンロードして、プログラムをそのまま実行します。

ダウンロード可能なTarアーカイブを介してLynisをインストールするには、 wget ツールを使用してパッケージをダウンロードし、解凍します。

wget https://downloads.cisofy.com/lynis/lynis-2.6.8.tar.gz tar -zxvf lynis-2.6.8.tar.gz cd lynis

Lynisツールを次で実行します。

./lynis

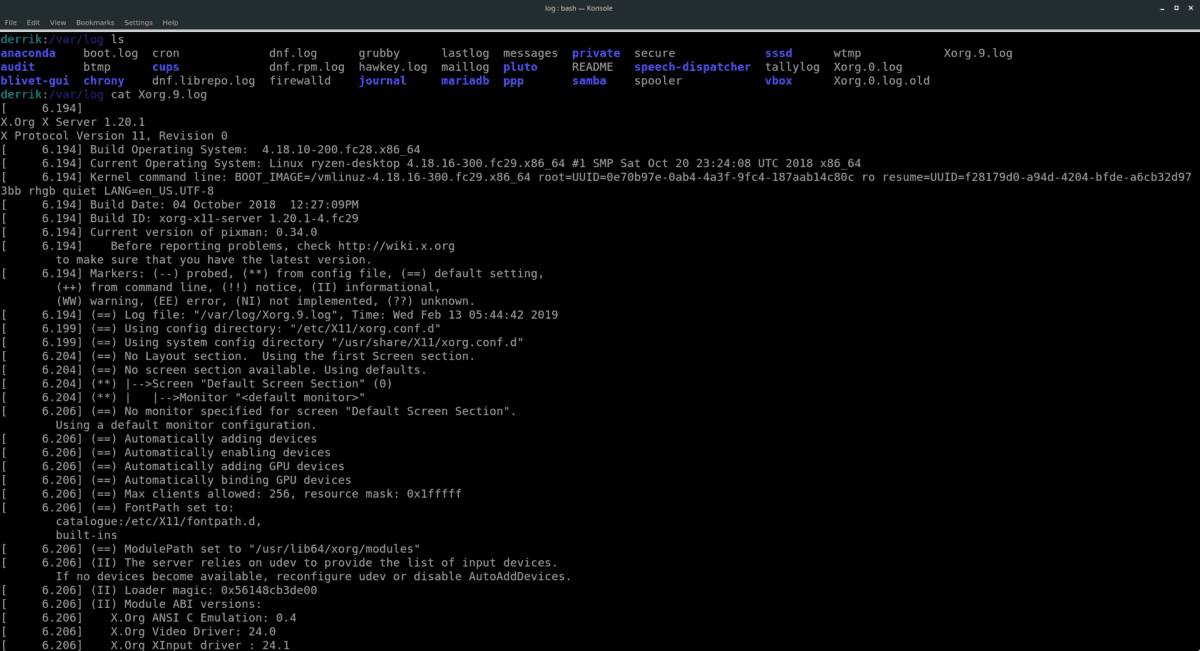

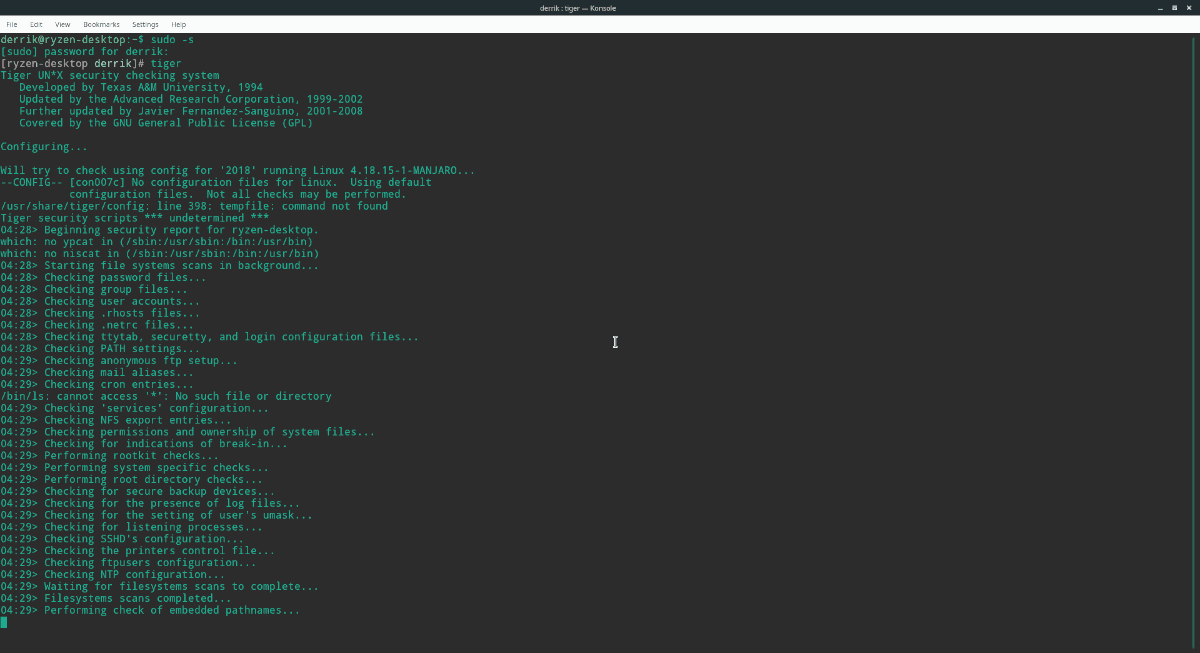

Lynisを使用する

Lynisは、多くのオプションを備えたシンプルなツールです。 平均的なユーザーには、基本的なオプションで十分です。プログラムが実行できる最も基本的な(まだ包括的な)操作は、システムの完全な監査を行うことです。監査を実行するには、ターミナルを開き、次のコマンドを入力します。

lynis audit system

Sudoer特権なしで上記のコマンドを実行すると、システムの多くの側面がスキャンされます。ただし、すべてを取得できるわけではありません。フルスキャンを実行するには、 須藤.

sudo lynis audit system --pentest

結果を後で保存する必要がありますか?それらをテキストファイルにパイプします。

sudo lynis audit system >> /home/username/Documents/lynis-results.txt

Dockerファイルのスキャン

LinuxでDockerの人気が高まっていますシステム。事前に作成されたすべてのDockerイメージを使用すると、セキュリティ侵害が発生することは避けられません。ありがたいことに、Lynisを使用すると、ユーザーはDockerファイルをスキャンして問題をテストできます。テストを実行するには、次のコマンドを試してください。

lynis audit dockerfile /home/username/path/to/dockerfile

クイックスキャン

Lynisは、さまざまな種類のスキャンを実行できます。急いでいる場合に便利なスキャンは、「クイック」スキャンモードです。このモードでは、システムの基本領域をテストして、断食結果を確認します。

以下を使用して簡単なシステム監査を実行します。

lynis audit system -Q</ p>

コメント