Wir bieten eine Mischung aus kostenpflichtigen und kostenlosen Tools, deren Funktionsumfang stark variiert, die jedoch alle eine grundlegende SNMP-Bandbreitenüberwachung bieten. Hier ist unser Leitfaden zu den besten Linux-Bandbreitenüberwachungstools.

Wissen ist Macht! Wenn Sie die Bandbreitennutzung des von Ihnen verwalteten Netzwerks kennen, können Sie proaktiv vorgehen und eine Überlastung des Netzwerks so weit wie möglich vermeiden. Um dies zu erreichen, benötigen Sie Tools zur Bandbreitenüberwachung. Und da Linux bei vielen Netzwerkadministratoren eine beliebte Plattform ist, werfen wir einen Blick auf einige der besten verfügbaren Linux-Tools zur Bandbreitenüberwachung. In Anbetracht der Tatsache, dass die meisten davon kostenlos und Open Source sind, können Sie die Überwachung der Bandbreite nur zu dem Zeitpunkt starten, zu dem Sie sie installieren und konfigurieren. Wie Sie bald herausfinden werden, sind viele dieser Tools so gut wie einige der besten Windows-Tools.

Wir beginnen unsere Erkundung mit einem Überblickder Bandbreitenüberwachung. Wir werden erklären, was es ist und was noch wichtiger ist, wie es funktioniert. Dies wird uns dazu veranlassen, das Simple Network Management Protocol zu diskutieren, das die Grundlage der meisten Überwachungstools darstellt. Anschließend werden wir kurz auf Linux im Allgemeinen eingehen und erläutern, was es bedeutet, Linux als Plattform für Überwachungstools zu verwenden. Sobald wir alle auf derselben Seite sind, sind wir bereit für den Kern unseres Themas, die besten Linux-Tools zur Bandbreitenüberwachung.

Bandbreite überwachen

Die Überwachung der Netzwerkbandbreite ist sehr spezifischArt der Überwachung. Dabei wird die Menge des Datenverkehrs gemessen, der einen bestimmten Punkt in einem Netzwerk passiert. Normalerweise handelt es sich bei dem Messpunkt um eine Router- oder Switch-Schnittstelle. Es ist jedoch nicht ungewöhnlich, die Bandbreitennutzung der LAN-Schnittstelle eines Servers zu überwachen. Wichtig hierbei ist, dass Sie wissen, dass wir nur die Verkehrsmenge messen. Die Bandbreitenüberwachung gibt Ihnen keine Informationen darüber, was dieser Datenverkehr ist, sondern nur darüber, wie viel davon vorhanden ist.

Es gibt mehrere Gründe, die Auslastung der Netzwerkbandbreite überwachen zu wollen. Zuallererst, es kann Ihnen dabei helfen, Konfliktbereiche genau zu bestimmen. Als ein Netzwerkverbindungen Die Auslastung wächst, es ist Leistung beginnt sich zu verschlechtern. Das ist eine Tatsache des Lebens. Je mehr Sie sich der maximalen Kapazität nähern, desto stärker wirkt sich dies auf die Leistung aus. Durch so dass Sie Behalten Sie die Netzwerkauslastung im Auge. Bandbreite Mit Überwachungstools können Sie eine hohe Auslastung feststellen - und Adresse es - davor wird von den Benutzern wahrgenommen.

Die Kapazitätsplanung ist ein weiterer wichtiger Vorteil der Netzwerküberwachungstools. Netzwerkverbindungen - insbesondere WAN-Verbindungen über große Entfernungen - sind teuer und werden es häufig sein nur der Bandbreite Dies war bei der Erstinstallation erforderlich. Während thbeim Menge von Bandbreite might war in Ordnung damals, es wird irgendwann erhöht werden müssen. Indem Sie die Entwicklung der Bandbreitennutzung Ihrer Netzwerkschaltungen überwachen, können Sie sehen, welche zu welchem Zeitpunkt aktualisiert werden müssen.

Bandbreite Überwachungstools kann ebenfalls Sein nützlich für die Fehlerbehebung bei schlechter Anwendungsleistung. Wenn sich ein Benutzer beschwert, dass eine Remoteanwendung langsamer geworden ist, wird das Netzwerk überprüft Bandbreite Nutzung kann Geben Sie eine ziemlich gute Vorstellung davon, ob das Problem durch eine Überlastung des Netzwerks verursacht wird. Wenn Sie eine geringe Netzwerkauslastung feststellen, können Sie sich wahrscheinlich auf die Problembehandlung an anderer Stelle konzentrieren.

SNMP-Überwachung erklärt

Die meisten Tools zur Überwachung der Netzwerkbandbreite basieren aufdas Simple Network Management Protocol (SNMP), um ihre Magie zu entfalten. Die meisten Netzwerkgeräte verfügen über eine integrierte SNMP-Funktion und können in regelmäßigen Abständen von Überwachungstools abgefragt werden. Trotz seines irreführenden Namens SNMP ist eigentlich ganz Komplex. Aber mach dir keine Sorgen, du Sie müssen kein Experte sein und alles darüber wissen, um es zu verwenden. Es ist Genauso wie Sie kein Automechaniker sein müssen, um Auto zu fahren. Es ist jedoch vorzuziehen, zumindest eine Vorstellung davon zu haben, wie es funktioniert Schauen wir uns das an.

SNMP ist ein Kommunikationsprotokoll, das angibt, wie ein SNMP-Managementsystem can Betriebsparameter in entfernten Geräten lesen und schreiben. Die Parameter werden als Objektkennungen bezeichnet oder OIDs. Unter dem Gesichtspunkt der Überwachung sind einige der interessanten OIDs diejenigen, die enthalten Haupt Gerät Metriken wie CPU und Erinnerung Laden oder Speichernutzung, zum Beispiel. Aber beim Überwachen von Netzwerken BandbreitennutzungVon besonderem Interesse sind zwei OIDs. Sie sind die Bytes out und die Bytes in den Zählern, die jeder Schnittstelle zugeordnet sind. Sie werden automatisch erhöht von den Netzwerkgeräten als Daten werden ausgegeben oder eingegeben.

Es geht auf eine Zeit zurück, in der die IT-Sicherheit keine Rolle spielteProblem, SNMP hat nur minimale Sicherheit. Ein SNMP-Manager, der eine Verbindung zu einem SNMP-fähigen Gerät herstellt, sendet mit seiner Anfrage eine „Community-Zeichenfolge“. Wenn die Zeichenfolge mit der im Gerät konfigurierten übereinstimmt, wird die Anforderung ausgeführt. Auf Geräten sind normalerweise zwei Community-Zeichenfolgen konfiguriert, eine für schreibgeschützte OIDs und eine für änderbare. Die Kommunikation ist nicht verschlüsselt und jeder, der sie abfängt, würde die Community-Zeichenfolgen im Klartext sehen. Aus diesem Grund wird SNMP nur in privaten, sicheren Netzwerken verwendet.

Ein reales Beispiel

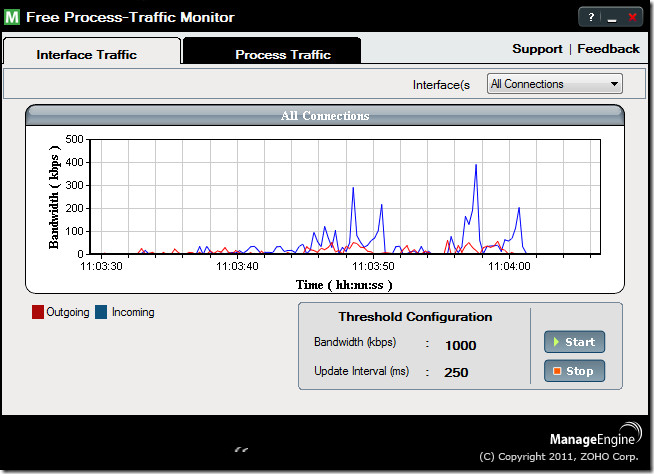

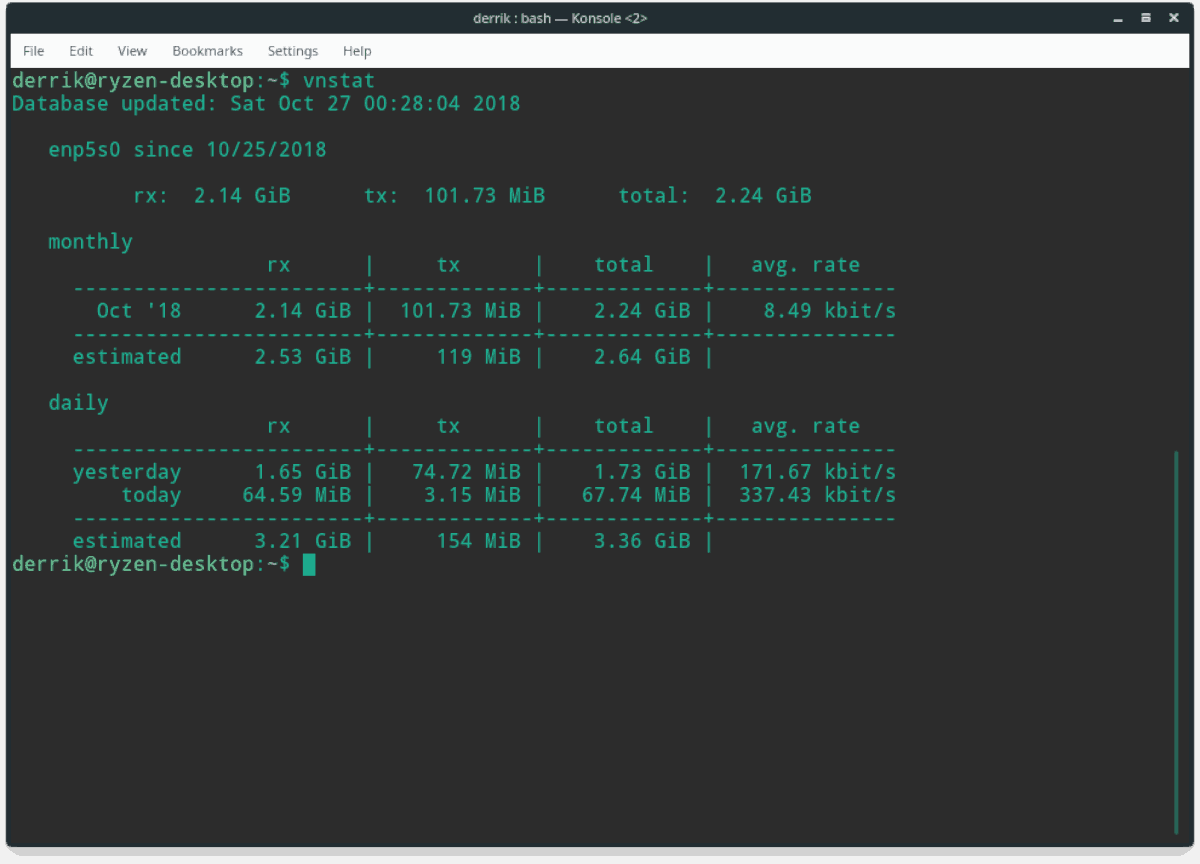

So überwachen die meisten Überwachungssysteme die Bandbreitennutzung mit SNMP. In regelmäßigen Abständen lesen sie die Bytes der Schnittstellen eines Netzwerkgeräts ein und aus. Ffünf Minuten ist ein typisches Intervall Wert Für eine feinere Auflösung können jedoch kürzere Zeiten verwendet werden. Sie speichern dann die abgefragt Werte in einer Art Datenbank oder Datei.

Der Rest des Prozesses ist einfache Mathematik. Das Überwachungssystem subtrahiert den vorherigen Zählerwert vom aktuellen, um die Anzahl der gesendeten oder empfangenen Bytes zu erhalten während des Abfrageintervalls. Diese Zahl kann dann mit acht multipliziert werden, um die Anzahl der Bits zu erhalten und durch die Anzahl der Sekunden in zu dividieren das Intervall um die Anzahl der Bits pro Sekunde zu erhalten. Diese Informationen werden normalerweise in einem Diagramm aufgezeichnet, das die zeitliche Entwicklung zeigt, und in einer Datenbank gespeichert.

Es ist wichtig zu beachten, dass das, was Sie erhalten, einSchätzung der durchschnittlichen Auslastung über das Abfrageintervall, nicht die tatsächliche Bandbreitennutzung. Nehmen wir beispielsweise an, dass eine Leitung während der Hälfte des Abfrageintervalls mit maximaler Kapazität verwendet wird und während der anderen Hälfte keinen Verkehr führt. Es würde sich herausstellen, dass es mit 50% seiner Kapazität ausgelastet ist, obwohl es über einen längeren Zeitraum ausgelastet war. Kürzere Abfrageintervalle verringern diese Verzerrung. Beachten Sie jedoch, dass diese Systeme nur Durchschnittswerte liefern.

Ein Wort zu Linux

Als Betriebssystem ist Linux nicht,Funktionell sehr verschieden von anderen wie Windows oder OS X. Der Hauptunterschied zwischen Linux und anderen gängigen Betriebssystemen ist die Tatsache, dass Linux ein Open-Source-Produkt ist und die meisten Distributionen sind kostenlos erhältlich. Viele Leute neigen dazu, Open Source undkostenlos. Open-Source-Software ist zwar oft kostenlos, aber nicht unbedingt kostenlos. Beispielsweise ist das Red Hat Enterprise Linux-Betriebssystem nicht kostenlos. Um die Verwirrung zu vergrößern, bezeichnen die Akteure der Open-Source-Bewegung Open-Source-Software oft als freie Software mit freier Freiheit und nicht als Fehlen von Kosten.

Im Laufe der Jahre wurde Linux, das aufce ein marginales Betriebssystem von Nerds und Informatikstudenten - ich erinnere mich, dass ich wochenlang heruntergeladen habe SLS Linux Jeweils ein Disketten-Image über eine 1200-Baud-Verbindung; Ich glaube ich war einer von denen Nerds-hat gewachsen, um eine beliebte Option als Server-Betriebssystem zu sein. Einige neuere Distributionen machen auch große Fortschritte als praktikable Alternative zu Windows als Betriebssystem für PCs.

Verwenden von Linux als Überwachungsplattform

Während Linux ein beliebtes Betriebssystem für Server aller Art ist, gilt dies umso mehr, wenn es darum geht, bestimmte Tools auszuführen. THier sind mehrere freie und Open-Source-Netzwerk Bandbreite Überwachungstool, das eingeschaltet wirdly laufen unter Linux. Und wenn Sier Werkzeug der Wahl kann renn weiter entweder Windows oder LinuxWäre es nicht wirtschaftlicher, auf einem freien Betriebssystem zu laufen, als etwas Geld für ein teures Betriebssystem zu verschwenden?

Während sEinige Menschen vertrauen immer noch nicht auf Open Source Betriebssysteme und Software für geschäftskritische Anwendungen und würde zum Beispiel ihre wertvollen Unternehmensdaten nicht auf MeineSQL Server unter Linux, viele von ihnen normalerweise nicht so viele Einwände gegen die Nutzung der Plattform zur Ausführung von Netzwerkadministrationstools.

Ein großer Vorteil der Verwendung von Linux alsDie zugrunde liegende Plattform für Netzwerküberwachungstools besteht darin, dass es einfach ist, einen Linux-Server nur mit den erforderlichen Paketen einzurichten. Dies kann zwar mit Windows durchgeführt werden, ist jedoch erheblich komplizierter.

Die besten Linux-Tools zur Bandbreitenüberwachung

Wir haben im Internet nach den besten gesuchtTools zur Bandbreitenüberwachung, die unter Linux ausgeführt werden können. Was wir uns ausgedacht haben, sind einige kommerzielle Produkte und einige kostenlose und Open-Source-Produkte. Einige Produkte auf unserer Liste können unter Linux oder Windows installiert werden, andere nur unter Linux. Alle bieten SNMP-Bandbreitenüberwachung und alle verfügen über eine zentrale Konsole, über die Sie das Tool konfigurieren und die Überwachungsergebnisse anzeigen können. Es gibt zwar nur einige Befehlszeilentools, wir haben sie jedoch von unserer Liste ausgeschlossen.

1. ManageEngine OpManager

Das ManageEngine OpManager ist ein leistungsstarkes All-in-One-Tool zur Netzwerküberwachung Das bietet umfassende Netzwerküberwachungsfunktionen. Es kann helfen Ihnen dabei, das Netzwerk im Auge zu behalten Bandbreitennutzung, Netzwerkfehler in Echtzeit erkennen,Beheben Sie Fehler und vermeiden Sie Ausfallzeiten. Das Tool unterstützt verschiedene Umgebungen mehrerer Hersteller und kann unabhängig von der Größe an Ihr Netzwerk angepasst werden. Es kann unter Linux oder Windows ausgeführt werden und Damit können Sie Ihre Geräte und Ihr Netzwerk überwachen und gebe dir Sichtbarkeit über Ihr gesamtes NetzwerkInfrastruktur. Installation und Einrichtung dieses Produkts sind schnell und einfach. Sie können es in weniger als zwei Minuten zum Laufen bringen. Es erfordert keine komplexen Installationsvorgänge und wird mit integrierten Datenbanken und Webservern geliefert.

Das ManageEngine OpManager überwacht ständig die Leistung der Netzwerkgeräte in Echtzeit und zeigt es auf seiner Live-Dashboards und Grafiken. Zusätzlich zur Bandbreite, d.h.t untersucht verschiedene kritische Betriebsmetriken wie Paketverlust, Fehler und Verwerfungen usw.

Mit diesem Tool können Sie Netzwerkprobleme erkennen, identifizieren und beheben es ist Schwellenwertbasierte Warnungen. Sie können problemlos mehrere Schwellenwerte für jede Leistungsmetrik festlegen und Benachrichtigungen erhalten wenn sie überschritten werden. RDie Berichterstellung ist ein weiterer Bereich, in dem dieses Tool glänzt. Mit intelligenten Berichten erhalten Sie detaillierte Einblicke in die Netzwerkleistung. Es gibt mehr als 100 integrierte Berichte Und Sie kann diese sofort einsatzbereiten Berichte nach Bedarf anpassen, planen und exportieren.

2. Zabbix

Zabbix ist ein freies und Open-Source-Produkt, das sein kannverwendet, um etwas zu überwachen. Die Tools können auf einer Handvoll Linux-Distributionen ausgeführt werden - einschließlich Rapsbian, der Raspberry Pi-Version unter Linux - und überwachen das Netzwerk Bandbreite, Server, Anwendungen und Dienste, ebenso gut wie Cloud-basierte Umgebungen. Es zeichnet sich durch ein hochprofessionelles Erscheinungsbild aus. TSein Produkt zeichnet sich außerdem durch ein breites Funktionsspektrum, uneingeschränkte Skalierbarkeit, verteilte Überwachung, hohe Sicherheit und hohe Verfügbarkeit aus. Obwohl dies kostenlos ist ist ein echtes Unternehmensprodukt.

Zabbix verwendet eine Kombination von Überwachungstechnologien. Es unterstützt die SNMP-Überwachung sowie die Intelligent Platform Monitoring Interface (IMPI). Es kann auch eine agentenbasierte Überwachung mit Agenten durchführen, die für die meisten Plattformen verfügbar sind. Für eine einfache Einrichtung gibt es für viele Geräte eine automatische Erkennung sowie vorgefertigte Vorlagen. Die webbasierte Benutzeroberfläche des Tools verfügt über mehrere erweiterte Funktionen wie Widget-basierte Dashboards, Diagramme, Netzwerkkarten, Diashows und Drilldown-Berichte.

Zabbix verfügt auch über ein hochgradig anpassbares Warnsystem, das nicht nur versendet detailliert Benachrichtigungsnachrichten aber Das kann auch basierend auf der Rolle des Empfängers angepasst werden. Es kann ebenfalls Eskalation von Problemen nach flexiblen benutzerdefinierten service levels.

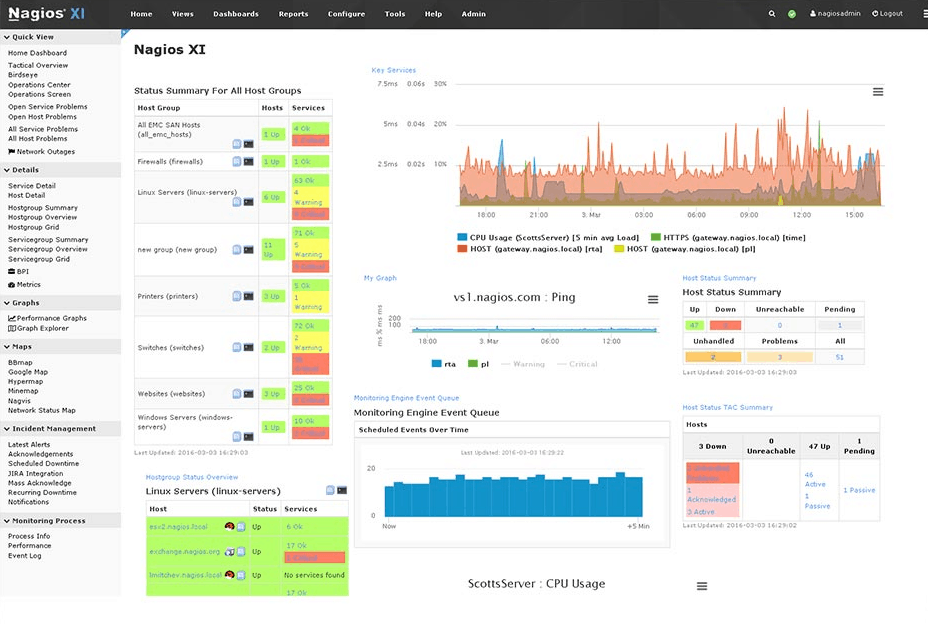

3. Nagios

Es gibt zwei Versionen von Nagios verfügbar. Es gibt die kostenlose und Open-Source-Version Nagios Core und da ist die bezahlte Nagios XI. Beide haben die gleiche zugrunde liegende Engine, aber die Ähnlichkeit hört hier auf. Nagios Core ist ein Open-Source-Überwachungssystem, auf dem ausgeführt wirdLinux. Das System ist vollständig modular aufgebaut, wobei die eigentliche Überwachungs-Engine im Mittelpunkt steht. Die Engine wird durch Dutzende von verfügbaren Plugins ergänzt, die heruntergeladen werden können, um dem System Funktionen hinzuzufügen. Jedes Plugin fügt dem Core einige Funktionen hinzu.

Unter Beibehaltung des modularen Ansatzes sind auch die Frontends des Tools modular und es stehen verschiedene von der Community entwickelte Optionen zum Download zur Verfügung. Das Nagios-KernDie Plugins und das Front-End bilden zusammen ein ziemlich vollständiges Überwachungssystem. Diese Modularität hat jedoch einen Nachteil. Einrichten Nagios Core kann sich als herausfordernde Aufgabe herausstellen.

Nagios XI ist ein kommerzielles Produkt auf der Basis von Nagios Core Motor aber es ist eine vollständige eigenständige Überwachungslösung. Das Produkt richtet sich an ein breites Publikum von kleinen Unternehmen bis hin zu großen Unternehmen. Es ist viel einfacher zu installieren und zu konfigurieren als Nagios Core, dank Konfigurationsassistent und Auto-Discovery-Engine. Na sicher, Diese einfache Einrichtung und Konfiguration hat ihren Preis. Sie können damit rechnen, dass Sie für eine 100-Knoten-Lizenz etwa 2.000 US-Dollar und für eine unbegrenzte Lizenz etwa das Zehnfache zahlen.

4. Zenoss Core

Zenoss Core möglicherweise nicht so beliebt wie einige der anderen Überwachungstools auf dieser Liste, aber es hat es wirklich verdient hier sein wegen seines Funktionsumfangs und seines professionellen Aussehens. Das Tool kann viele Dinge überwachen, z. B. die Bandbreitennutzung, den Verkehrsfluss oder Dienste wie HTTP und FTP. Es hat eine saubere und einfache Benutzeroberfläche und ein hervorragendes Warnsystem. Eine Sache erwähnenswert ist Es ist ein ziemlich einzigartiges Mehrfachwarnsystem. Damit kann eine zweite Person alarmiert werden, wenn die erste Person nicht innerhalb einer vordefinierten Verzögerung antwortet.

Auf der Unterseite, Zenoss Core ist eines der kompliziertesten Überwachungssystemezu installieren und einzurichten. Die Installation erfolgt vollständig über die Befehlszeile. Die heutigen Netzwerkadministratoren sind an GUI-Installer, Konfigurationsassistenten und Auto-Discovery-Engines gewöhnt. Dies könnte die Installation des Produkts etwas archaisch erscheinen lassen. Dies entspricht der Linux-Welt. Thier ist reichlich Installation und Konfiguration Dokumentation vorhanden und das Endergebnis lohnt sich.

5. Kakteen

Wir mussten einbeziehen Kakteen auf dieser Liste. Letztendlich, mit 17 jahren, Es ist eine der ältesten kostenlosen und Open-Source-Überwachungsplattformen. Und es ist bis heute sehr beliebt es ist immer noch aktiv entwickelt. Die neueste Version wurde erst Ende Januar veröffentlicht. Während Kakteen ist möglicherweise nicht so funktionsreich wie manche andere Produkte, es ist immer noch ein hervorragendes Werkzeug. ichDie webbasierte Benutzeroberfläche erinnert an ein klassisches Design, ist jedoch übersichtlich und leicht zu verstehen und zu verwenden. Kakteen besteht aus einem schnellen Poller, erweiterte grafische DarstellungVorlagen und mehrere Erfassungsmethoden. Während sich das Tool hauptsächlich auf SNMP-Abfragen stützt, können benutzerdefinierte Skripts entwickelt werden, um Daten aus praktisch jeder Quelle abzurufen.

Die Hauptstärke dieses Tools besteht darin, Geräte abzufragen, um ihre Metriken abzurufen.wie die Bandbreitennutzung - und grafische Darstellung der gesammelten Daten auf Webseiten. Es leistet hervorragende Arbeit, aber das ist alles, was es tun wird. ichWenn Sie keine Warnmeldungen, ausgefallenen Berichte oder andere Extras benötigen, ist die Einfachheit des Produkts möglicherweise genau das, was Sie brauchen. Und wenn Sie mehr brauchen Funktionalität, Kakteen ist Open Source und vollständig in PHP geschrieben, wodurch es hochgradig anpassbar ist und du kannst hinzufügen irgendein fehlende Funktionen, die Sie benötigen.

Kakteen macht ausgiebigen Gebrauch von Vorlagen, die Kontofür eine einfachere Konfiguration. Es gibt Gerätevorlagen für viele gängige Gerätetypen sowie Diagrammvorlagen. Es gibt auch eine riesige Online-Community von Benutzern, die benutzerdefinierte Vorlagen aller Art schreiben und der Community zur Verfügung stellen. Viele Gerätehersteller bieten auch herunterladbare Cacti-Vorlagen an.

6. MRTG

Das Multi Router Traffic Grapher, oder MRTGist der Urvater aller Systeme zur Überwachung der Netzwerkbandbreite. Während Open-Source-Projekt hat Es gibt es seit 1995 und es ist immer noch weit verbreitetNutzung, obwohl die neueste Version bereits fünf Jahre alt ist. Es ist für Linux und Windows verfügbar. Die erstmalige Einrichtung und Konfiguration ist etwas komplizierter als bei anderen Überwachungssystemen, es steht jedoch eine hervorragende Dokumentation zur Verfügung.

Installieren MRTG ist ein mehrstufiger Prozess und Sie müssen die Installationsanweisungen sorgfältig befolgen. Nach der Installation konfigurieren Sie die Software, indem Sie die Konfigurationsdatei bearbeiten. Was MRTG es mangelt an Benutzerfreundlichkeit, es gewinnt anFlexibilität. Meistens in Perl geschrieben, kann es leicht modifiziert und an die genauen Bedürfnisse angepasst werden. Und die Tatsache, dass es das erste Überwachungssystem ist und es immer noch gibt, ist ein Beweis für seinen Wert.

Bemerkungen