Mit den heutigen Systemen, die eine Menge Protokollierung generierenKein Wunder, dass Administratoren immer nach Lösungen für die Protokollverwaltung suchen. Protokolle werden standardmäßig häufig lokal gespeichert. Dies ist sinnvoll, da es einfach ist, sie mit ihrer Quelle zu verknüpfen. Wenn wir jedoch versuchen, Probleme zu beheben und ihre Ursache zu finden, müssen wir manchmal mehrere Protokolldateien auf zahlreichen Geräten überprüfen. Wäre es nicht schön, wenn alle Protokolle aller Geräte an einem zentralen Ort gespeichert würden? Dies ist der Zweck der Protokollverwaltung. Und wenn Sie Linux als Plattform wählen, stehen Ihnen zahlreiche Optionen zur Verfügung. Lesen Sie weiter und entdecken Sie einige der besten Log-Management-Lösungen für Linux

Zunächst definieren wir die Protokollverwaltung. Sie werden sehen, dass dies mehr als nur die Zentralisierung des Protokollspeichers sein kann. Als Nächstes werden verschiedene Protokollierungstechnologien erläutert. Sie sind der Eckpfeiler der Protokollverwaltung und würden ohne sie wahrscheinlich nicht existieren. Weiterhin werden wir Syslog-Server von Protokollverwaltungssystemen unterscheiden und feststellen, dass keine klare Abgrenzung zwischen ihnen besteht. Als Nächstes machen wir eine kurze Pause und diskutieren Sicherheitsinformationen und Event-Management-Systeme. Sie sind ein anderer Systemtyp, der aufgrund der etwas unklaren Definition oft mit der Protokollverwaltung verwechselt wird. Und schließlich werden wir die beste Protokollverwaltung für Linux überprüfen.

Was ist die Protokollverwaltung?

Bevor wir uns mit der Protokollverwaltung befassen, lassen Sie unsDefinieren Sie, was ein Protokoll ist. Einfach definiert ist ein Protokoll die automatisch erstellte und mit einem Zeitstempel versehene Dokumentation eines Ereignisses, das für ein bestimmtes System relevant ist. Mit anderen Worten, wann immer ein Ereignis auf einem System stattfindet, wird ein Protokoll erstellt. Systeme und Geräte generieren Protokolle für verschiedene Arten von Ereignissen. Viele Systeme geben Administratoren ein gewisses Maß an Kontrolle darüber, welches Ereignis ein Protokoll generiert und welches nicht.

Bezüglich der Protokollverwaltung wird lediglich auf verwiesendie Prozesse und Richtlinien, die zur Verwaltung und Erleichterung der Generierung, Übertragung, Analyse, Speicherung, Archivierung und eventuellen Entsorgung großer Mengen von Protokolldaten verwendet werden. Obwohl nicht eindeutig angegeben, impliziert die Protokollverwaltung ein zentrales System, in dem Protokolle aus mehreren Quellen gesammelt werden. Die Protokollverwaltung ist jedoch nicht nur eine Protokollsammlung. Es ist der Management-Teil, der am wichtigsten ist. Und Protokollverwaltungssysteme verfügen häufig über mehrere Funktionen, wobei das Sammeln von Protokollen nur eine davon ist.

Sobald Protokolle von der Protokollverwaltung empfangen werdenSystem müssen sie in ein gemeinsames Format standardisiert werden, da unterschiedliche Systemformate unterschiedlich protokollieren und unterschiedliche Daten enthalten. Einige beginnen ein Protokoll mit Datum und Uhrzeit, andere mit einer Ereignisnummer. Einige enthalten nur eine Ereignis-ID, während andere eine Volltextbeschreibung des Ereignisses enthalten. Ein Zweck von Protokollverwaltungssystemen besteht darin, sicherzustellen, dass alle gesammelten Protokolleinträge in einem einheitlichen Format gespeichert werden. Dies erleichtert die Korrelation von Ereignissen und die eventuelle Suche auf der ganzen Linie.

Auch Korrelation und Suche sind zwei zusätzlicheHauptfunktionen mehrerer Log-Management-Systeme. Die besten von ihnen bieten eine leistungsstarke Suchmaschine, mit der Administratoren genau das finden können, was sie benötigen. Korrelationsfunktionen gruppieren automatisch verwandte Ereignisse, auch wenn sie aus verschiedenen Quellen stammen. Wie - und wie erfolgreich - ein anderes Protokollverwaltungssystem dies erreicht, ist ein wesentlicher Unterscheidungsfaktor.

LESEN SIE AUCH: 15 besten Tools zur Netzwerküberwachung (unser eigener Test)

Protokollierungstechnologien

Log-Management wäre viel schwieriger,vielleicht gar nicht möglich, wenn es nicht um protokolle ginge. Einige von ihnen existieren. Sie definieren, welche Daten in Protokollen enthalten sein sollen, wie diese formatiert werden sollen und manchmal, wie sie zwischen Systemen übertragen werden sollen.

Syslog ist wohl die am häufigsten verwendete ProtokollierungProtokoll, vor allem in der Linux-Welt. Die Technologie wurde Anfang der achtziger Jahre erfunden und ist zum De-facto-Standard für alle Unix-ähnlichen Systeme geworden. Einer der größten Vorteile der Syslog-Technologie besteht darin, dass sie die Trennung zwischen dem System oder der Software, die Protokolle erstellt, dem System, in dem sie gespeichert werden, und der Software, die sie protokolliert und analysiert, erleichtert. Die Verwendung der Syslog-Technologie erleichtert die Protokollverwaltung erheblich. Und Syslog ist kein Unix-Exklusiv. Viele Nicht-Unix-Geräte wie Switches, Router und alle Arten von Geräten vieler Hersteller verwenden eine Variante des Syslog-Protokolls.

Es gibt andere Protokollierungstechnologien. Microsoft Windows verwendet beispielsweise ein anderes Protokollierungssystem. Dies hängt möglicherweise damit zusammen, dass Windows-Betriebssysteme und -Anwendungen über Protokolle verfügen, die in der Regel detailliertere Informationen enthalten, als es die Syslog-Technologie zulässt. Glücklicherweise bieten die Windows Event Collector-Funktionen eine Möglichkeit zur Protokollverwaltung, mit der verschiedene Systeme Ereignisse von Windows-Hosts empfangen können. In diesem Beitrag geht es um die Linux-Protokollverwaltung. Vergeuden Sie also nicht zu viel Zeit mit Windows.

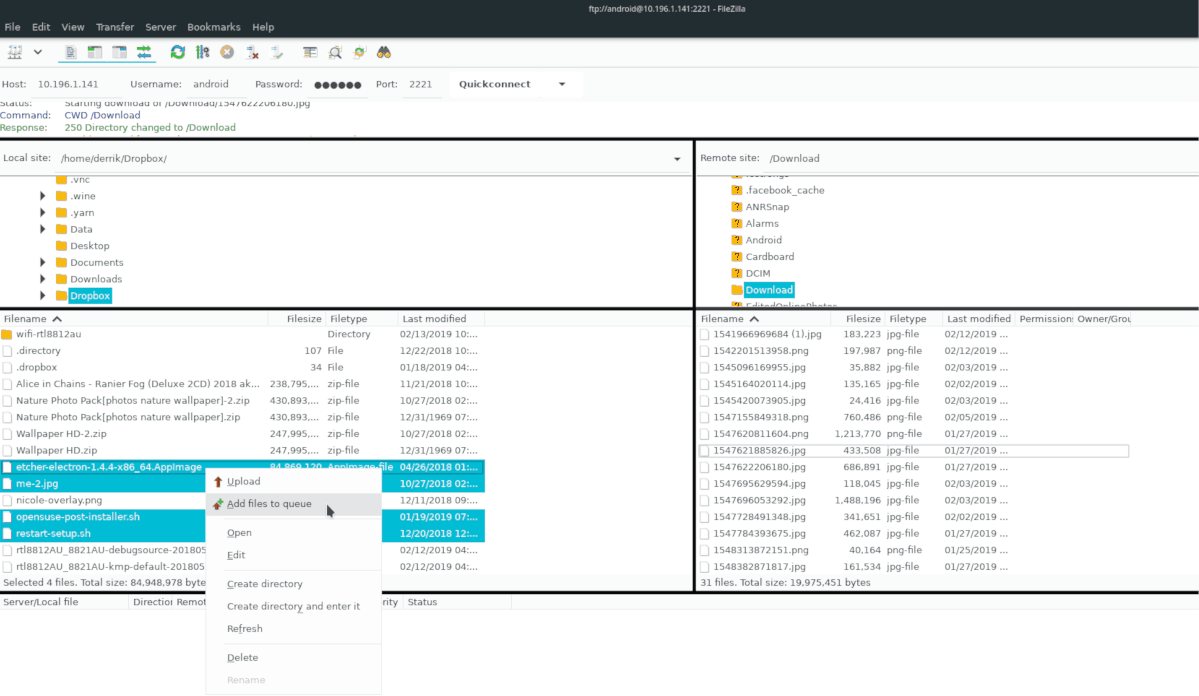

Egal welche Protokollierungstechnologie verwendet wirdEin wichtiger Teil der Protokollverwaltung besteht darin, Geräte so zu konfigurieren, dass ihre Protokolle an das Verwaltungssystem gesendet werden. Andere Arten von Tools, wie z. B. Netzwerküberwachungssysteme, können Daten von den überwachten Systemen abrufen. Bei der Protokollverwaltung muss jedoch jedem Gerät „mitgeteilt“ werden, wohin seine Protokolle gesendet werden sollen. Es ist jedoch eine relativ einfache Aufgabe, die häufig durch Ausgabe eines einfachen Befehls ausgeführt wird.

WEITERE LESUNG: Beste Software für Netzwerkdiagrammzuordnung und Topologie

Protokollserver oder Protokollverwaltung?

Seitdem ist es auf jedem Unix-like verfügbarSystem - einschließlich Linux - Syslog wird seit einiger Zeit häufig als Protokollserver verwendet, auf dem ein Computer Syslog-Daten von mehreren anderen Computern empfängt. Diese zentralisierte Speicherung von Protokollen hat zwar deutliche Vorteile, es reicht jedoch nicht aus, sie als Protokollverwaltung zu bezeichnen.

Um den Namen des Protokollverwaltungssystems zu verdienen, aDas Produkt muss mindestens einige der fortgeschritteneren Funktionen enthalten. Laut Wikipedia umfasst die Protokollverwaltung die folgenden Funktionen: Protokollsammlung, zentralisierte Protokollaggregation, Langzeitspeicherung und -speicherung, Protokollrotation, Protokollanalyse, Protokollsuche und Berichterstellung. Beeindruckend! Das ist eine Menge Funktionalität. Protokollserver bieten dagegen häufig nur die Protokollsammlung und -speicherung an und selten mehr.

Ein Wort (oder zwei) über SIEM

Eine weitere beliebte Technologie, die damit verbunden istMit Protokollen und häufig mit Protokollverwaltungssystemen verwechselt wird Security Information and Event Management (SIEM). Dies unterscheidet sich von der Protokollverwaltung, ist jedoch eng miteinander verbunden. Die Grenze ist so dünn, dass einige als Protokollverwaltungssysteme beworbene Produkte tatsächlich SIEM-Systeme sind, während einige grundlegende SIEM-Systeme nichts anderes als erweiterte Protokollverwaltungssysteme sind.

Die Verwirrung rührt von der Tatsache her, dass logManagement - oder zumindest die Protokollanalyse - ist ein wichtiger Bestandteil von SIEM-Systemen. Was SIEM-Systeme von anderen unterscheidet, ist die Protokollanalyse mit dem Endziel, Sicherheitsprobleme zu identifizieren. Sie suchen beispielsweise nach Anzeichen für erfolglose Anmeldungen, die ein Hinweis auf einen unbefugten Angriffsversuch sein können. Diese Systeme durchsuchen fortlaufend Protokolleinträge nach ungewöhnlichen Objekten. Während einige SIEM-Systeme umfangreiche Protokollverwaltungsfunktionen enthalten, verwenden einige ein externes Protokollverwaltungssystem und es ist nicht ungewöhnlich, dass beide Systeme nebeneinander ausgeführt werden.

VERBUNDENE LESUNG: Beste IP-Scanner für Mac

Das beste Protokollmanagement für Linux

Hoffentlich haben wir jetzt ein gemeinsames Verständnis vonWas Protokollverwaltung ist und was nicht. Schauen wir uns also an, was für Linux verfügbar ist. Aber lassen Sie uns zuerst etwas klarstellen. Unter Linux-Protokollverwaltung werden Protokollverwaltungssysteme verstanden, die Linux-Protokolle unterstützen und entweder auf der Linux-Plattform oder in der Cloud ausgeführt werden. Einige unserer Auswahlen - insbesondere Cloud-basierte Systeme - funktionieren auch mit Protokollen von anderen Plattformen.

1. SolarWinds Papertrail (KOSTENLOSER PLAN VERFÜGBAR)

SolarWinds hat sich zu einem Begriff im Netzwerk entwickeltAdministratoren. Es stellt seit fast 20 Jahren einige der besten Tools her und bringt uns großartige Tools zur Bandbreitenüberwachung und einen der besten NetFlow-Analysatoren und -Sammler. Das Unternehmen ist auch dafür bekannt, verschiedene kostenlose Tools zu veröffentlichen, die bestimmte Anforderungen von Netzwerkadministratoren erfüllen, z. B. einen Subnetzrechner oder einen Syslog-Server.

- KOSTENLOSER PLAN: SolarWinds Papertrail

- Offizieller Downloadlink: https://papertrailapp.com/plans

Nicht so lange her, SolarWinds erworben Papier Spur, ein beliebtes Protokollverwaltungssystem. Es fasst Protokolldateien aus einer Vielzahl beliebter Produkte wie Apache oder MySQL sowie Ruby on Rails-Apps, verschiedenen Cloud-Hosting-Diensten und anderen standardmäßigen Syslog- und textbasierten Protokolldateien zusammen. Papier Spur Benutzer können dann die webbasierte Suchoberfläche verwendenoder Befehlszeilentools zum Durchsuchen dieser Dateien, um die Diagnose verschiedener Probleme zu erleichtern. Papertrail kann auch in andere SolarWinds-Produkte wie Librato und Geckoboard integriert werden, um grafische Ergebnisse zu erzielen.

Papier Spur ist eine Cloud-basierte Software as a Service (SaaS)Angebot von SolarWinds. Cloud-basiert zu sein bedeutet, dass es in einer Linux-Umgebung problemlos funktioniert. Die Plattform ist einfach zu implementieren, zu verwenden und zu verstehen und bietet Ihnen innerhalb von Minuten eine sofortige Transparenz über alle Systeme. Darüber hinaus verfügt das Produkt über eine sehr effektive Suchmaschine, die sowohl gespeicherte als auch Streaming-Protokolle durchsuchen kann. Und es ist blitzschnell.

Papier Spur ist unter mehreren Tarifen erhältlich, darunter ein kostenlosesplanen. Es ist jedoch etwas begrenzt und erlaubt nur 100 MB Protokolle pro Monat. Im ersten Monat sind jedoch 16 GB Protokolle zulässig, was einer kostenlosen 30-Tage-Testversion entspricht. Bezahlte Pläne beginnen bei 7 USD / Monat für 1 GB / Monat Protokolle, 1 Jahr Archivierung und 1 Woche Index. Mithilfe der Rauschfilterung kann das Tool Daten bewahren, indem es keine unnötigen Protokolle speichert.

2. Loggly

Klotzig ist ein weiterer Cloud-basierter Onlinedienst. In erster Linie ein Protokollkonsolidierer, bietet er auch Protokollanalysefunktionen. Da dieses System Cloud-basiert ist, muss es nicht installiert werden und kann in dem Moment verwendet werden, in dem Sie es abonnieren. Natürlich müssen Ihre Systeme und Geräte so konfiguriert sein, dass sie ihre Standardprotokolldateien regelmäßig auf den Online-Server hochladen.

- KOSTENLOSE TESTPHASE: Logische Pläne

- Offizieller Link: https://www.loggly.com

Klotzig konvertiert dann die empfangenen Protokolldaten in einStandardformat, wodurch der Analysator Aufzeichnungen aus verschiedenen Quellen verarbeiten und die Nachverfolgung und Korrelation von Ereignissen über alle Systeme hinweg ermöglichen kann, unabhängig von deren Betriebssystem oder Protokollierungstechnologie. Die Quellen der Protokolldaten sind nicht auf Ihre lokalen Server beschränkt. Das System kann natürlich Protokolle verarbeiten, die von Online-Servern wie Amazon AWS erstellt wurden, und Nachrichten enthalten, die von bestimmten Anwendungen wie Docker und Logstash erstellt wurden, um nur einige zu nennen.

Das Klotzig Der Service steht in drei verschiedenen Varianten zur Verfügung.mit zunehmenden Datenverarbeitungsgrenzen und Aufbewahrungszeiten. Sie müssen die richtige auswählen, um genügend Platz für Ihre Protokolldaten zu haben. Der Einstiegsplan heißt Klotzig Lite. Es ist kostenlos zu benutzen. Nach diesem Plan können Sie 200 MB Protokolldaten pro Tag hochladen, und das System speichert jeden Datensatz sieben Tage lang. Als nächstes folgt der Standardplan, der Ihnen eine Upload-Erlaubnis von 1 GB pro Tag gewährt und Aufzeichnungen 30 Tage lang aufbewahrt. Mit bezahlten Plänen können Sie auch mehrere Benutzerkonten verwenden. Mit dem Standardpaket können Sie drei Benutzerkonten haben. Die oberste Stufe heißt Klotzig Unternehmen. Die Anzahl der Benutzerkonten, die Sie einrichten können, ist unbegrenzt. Die Preise variieren je nach Upload-Kapazität und gewünschter Aufbewahrungsdauer. Die Zahlung für alle bezahlten Pläne kann entweder monatlich oder jährlich erfolgen. Für den Standardplan ist eine kostenlose 14-Tage-Testversion verfügbar.

3. Splunk

Splunk ist bekannt - in der SystemadministrationCommunity - umfassendes Protokollverwaltungssystem für Linux, Mac OS und Windows. Einige betrachten es nicht nur als einfaches Protokollverwaltungssystem, sondern auch als umfassendes Intrusion Prevention-System. Das Produkt ist in drei Versionen erhältlich. An der Spitze steht Splunk Enterprise Dies ist eher ein Netzwerkverwaltungssystem als nur ein Protokollverwaltungstool. Die Preise beginnen bei 173 USD pro Monat und Sie erhalten viele Funktionen.

Es gibt auch eine kostenlose Version von Splunk Das ist im Grunde das gleiche Werkzeug ohne einige vonseine fortschrittlichsten Funktionen. Im Wesentlichen ist es auf die Analyse von Protokolldateien beschränkt. Sie können jede Ihrer Standardprotokolldateien einspeisen oder Live-Daten über eine Datei an den Analysator senden. Die kostenlose Version hat einige Einschränkungen. Beispielsweise kann es nur ein Benutzerkonto haben und sein Datendurchsatz ist auf 500 MB Protokolle pro Tag begrenzt. Die Funktionen zum Sortieren und Filtern von Daten sind in Splunk integriert und erleichtern die Fehlersuche. Sie können diese Funktionen verwenden, um Protokollsätze nach Datum zu unterteilen und jede Gruppe in neue Dateien zu schreiben. Tatsächlich ist diese Funktionalität sehr flexibel.

4. Nagios Log Server

Nagios ist am besten für seine hervorragende Netzwerküberwachungssoftware bekannt, aber sein Protokollserver ist genauso interessant. Das Produkt heißt einfach Nagios Log Server und es bietet eine zentrale Protokollverwaltung,Überwachung und Analyse. Dieses Tool kann das Durchsuchen Ihrer Protokolldaten erheblich vereinfachen. Sie können damit auch Warnungen einrichten, um über potenzielle Bedrohungen informiert zu werden. Darüber hinaus verfügt die Software über eine integrierte Hochverfügbarkeits- und Failover-Funktion. Darüber hinaus helfen Ihnen die einfachen Assistenten zum Einrichten von Quellen dabei, Server schnell so zu konfigurieren, dass sie alle Protokolldaten senden und die Überwachung Ihrer Protokolle in wenigen Minuten starten.

Das Nagios Log Server ermöglicht eine einfache Korrelation von Protokollereignissenüber alle Server mit nur wenigen Klicks. Mit dem System können Sie Protokolldaten in Echtzeit anzeigen und Probleme analysieren und lösen, sobald sie auftreten. Das Produkt zeichnet sich durch beeindruckende Skalierbarkeit aus und wird auch weiterhin Ihren Anforderungen gerecht, wenn Ihr Unternehmen wächst. Zusätzlich Nagios Log Server Instanzen können einem Überwachungscluster hinzugefügt werden, sodass Sie schnell mehr Leistung, Geschwindigkeit, Speicher und Zuverlässigkeit hinzufügen können.

Der Einzelinstanzpreis für die Nagios Log Server Der Preis beträgt 3 995 US-Dollar. Eine kostenlose Testversion ist anscheinend nicht verfügbar, eine kostenlose Online-Demo jedoch, falls Sie lieber einen Blick aus erster Hand auf das Produkt werfen möchten.

5. Graylog

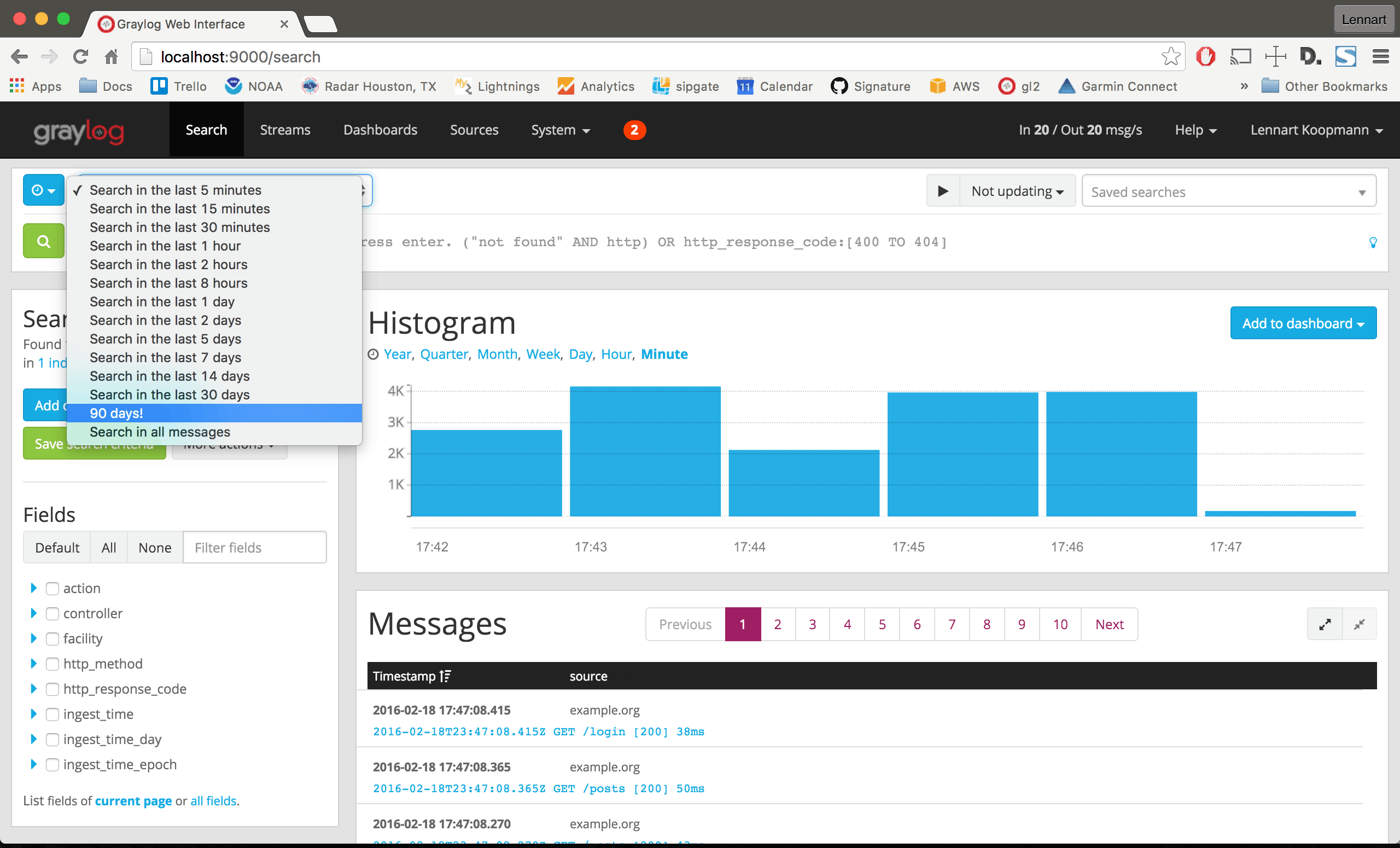

Als nächstes steht auf unserer Liste ein Produkt namens Graylog. Das Produkt bietet viele interessante Funktionen. Das Tool analysiert und erweitert Protokolle und Ereignisdaten aus beliebigen Datenquellen. Die Verarbeitungs-Pipelines ermöglichen eine gewisse Flexibilität beim Weiterleiten, Sperren, Ändern und Anreichern von Nachrichten in Echtzeit. Graylog durchsucht Terabytes an Protokolldaten, um wichtige Informationen zu finden und zu analysieren. Mit der leistungsstarken Suchsyntax finden Sie genau das, wonach Sie suchen.

Mit Graylogkönnen Sie Dashboards zur Visualisierung von Metriken erstellenund Trends an einem zentralen Ort beobachten. Auf der Seite mit den Suchergebnissen können Sie Feldstatistiken, schnelle Werte und Diagramme verwenden, um Ihre Daten genauer zu analysieren. Das System hat auch die Möglichkeit, Aktionen auszulösen oder Benachrichtigungen zu Ereignissen wie fehlgeschlagenen Anmeldeversuchen, Ausnahmen oder Leistungseinbußen auszugeben.

Graylog ist ein freies, Open-Source-Protokolldateibasiertes System, daskann Ihnen viel mehr Funktionen bieten als nur ein Dienstprogramm zur Protokollarchivierung. Dieser Protokollanalysator verfügt über eine grafische Benutzeroberfläche und kann unter Ubuntu, Debian, CentOS und SUSE Linux ausgeführt werden. Sie können es auch auf einer virtuellen Maschine unter Microsoft Windows ausführen und das Graylog-System unter Amazon AWS installieren.

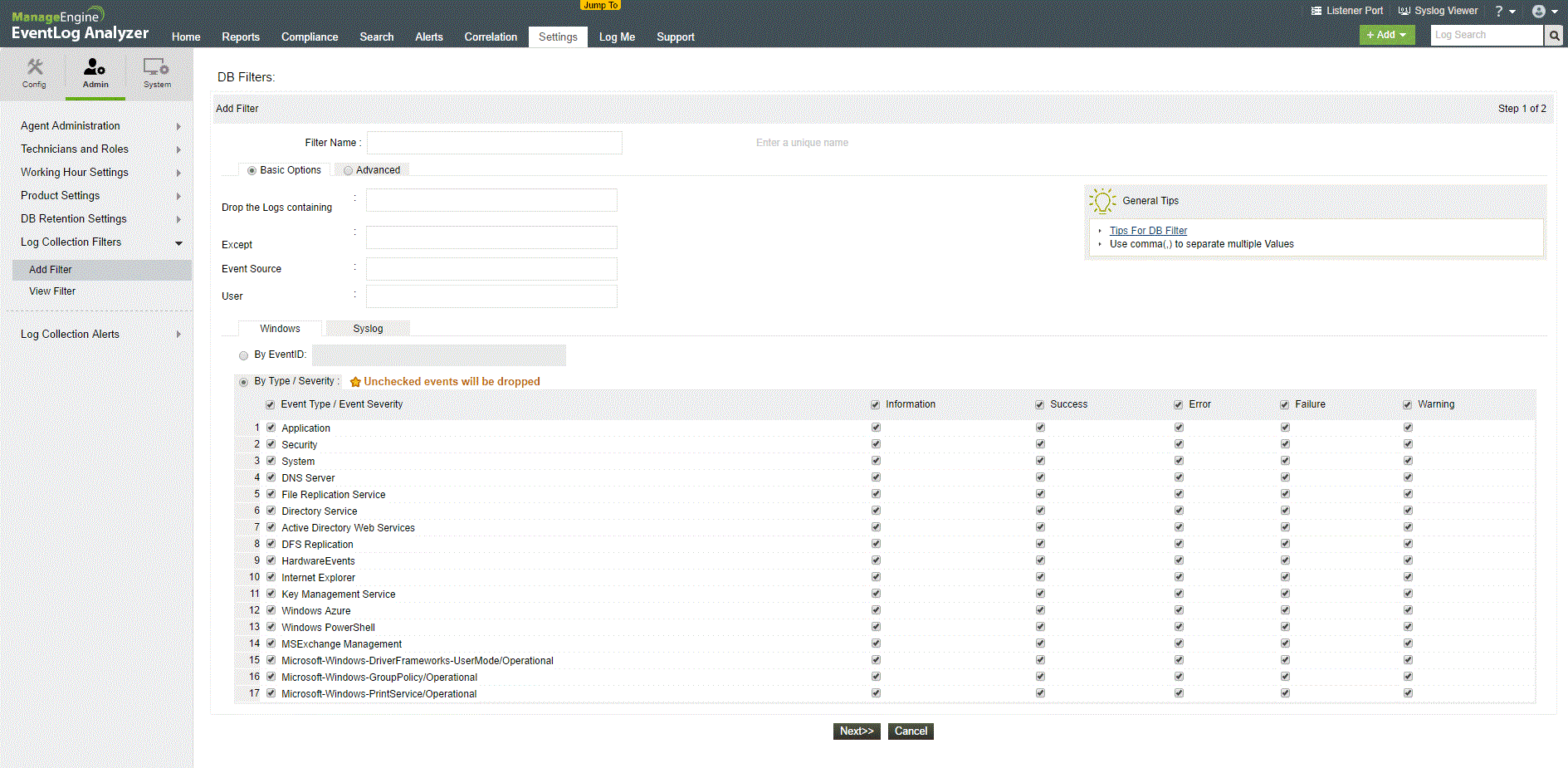

6. ManageEngine EventLog Analyzer

ManageEngine, ein weiterer gebräuchlicher Name unter Netzwerkadministratoren, bietet ein hervorragendes Protokollverwaltungssystem mit der Bezeichnung ManageEngine EventLog Analyzer. Das Produkt sammelt, verwaltet, analysiert, korreliert und durchsucht die Protokolldaten von über 700 Quellen mithilfe einer Kombination aus agentenloser und agentenbasierter Protokollerfassung sowie Protokollimport.

Geschwindigkeit ist eine der ManageEngine EventLog AnalyzerStärke. Es kann Protokolldaten mit beeindruckenden 25.000 Protokollen pro Sekunde verarbeiten und Angriffe in Echtzeit erkennen. Es kann auch eine schnelle forensische Analyse durchführen, um die Auswirkungen eines Verstoßes zu verringern. Die Überwachungsfunktionen des Systems erstrecken sich auf die Protokolle der Netzwerkperimeter, Benutzeraktivitäten, Änderungen des Serverkontos, Benutzerzugriffe und vieles mehr, um die Anforderungen der Sicherheitsüberwachung zu erfüllen.

Das ManageEngine EventLog Analyzer ist in einer funktionsreduzierten kostenlosen Edition erhältlichDies unterstützt nur 5 Protokollquellen oder eine Premium-Edition, die bei 595 US-Dollar beginnt und je nach Anzahl der Geräte und Anwendungen variiert. Eine kostenlose 30-Tage-Testversion mit vollem Funktionsumfang ist ebenfalls verfügbar.

Bemerkungen