Packning sniffing är en djup typ av nätverkanalys där detaljer om nätverkstrafiken avkodas för att analyseras. Det är en av de viktigaste felsökningsfärdigheterna som alla nätverksadministratörer bör ha. Att analysera nätverkstrafik är en komplicerad uppgift. För att hantera opålitliga nätverk skickas inte data i en kontinuerlig ström. Istället hackas det upp i fragment som skickas individuellt. Att analysera nätverkstrafik innebär att man kan samla in dessa datapaket och sätta ihop dem till något meningsfullt. Det här är inte något du kan göra manuellt så att paket sniffare och nätverksanalysatorer skapades. Idag tittar vi på sju av de bästa paketsnifferna och nätverksanalysatorerna.

Vi börjar dagens resa genom att ge diglite bakgrundsinformation om vad paket sniffar är. Vi kommer att försöka räkna ut vad skillnaden är - eller om det finns en skillnad - mellan en paketsniffer och en nätverksanalysator. Vi fortsätter sedan till kärnan i vårt ämne och inte bara listar utan också en kort genomgång av vart och ett av våra sju val. Det vi har för dig är en kombination av GUI-verktyg och kommandoradsverktyg som körs på olika operativsystem.

Några ord om paketsniffer och nätverksanalysatorer

Låt oss börja med att lösa något. För den här artikelns skull antar vi att paketsniffer och nätverksanalysatorer är samma. Vissa kommer att hävda att de är olika och att de kan ha rätt. Men i samband med den här artikeln kommer vi att titta på dem tillsammans, främst för att även om de kanske fungerar annorlunda - men fungerar de egentligen? - de tjänar samma syfte.

Packet Sniffers gör vanligtvis tre saker. Först fångar de alla datapaket när de går in eller lämnar ett nätverksgränssnitt. För det andra tillämpar de eventuellt filter för att ignorera några av paketen och spara andra på disken. De utför sedan någon form av analys av de fångade uppgifterna. Det är i den sista funktionen för paketsniffer som de skiljer sig mest åt.

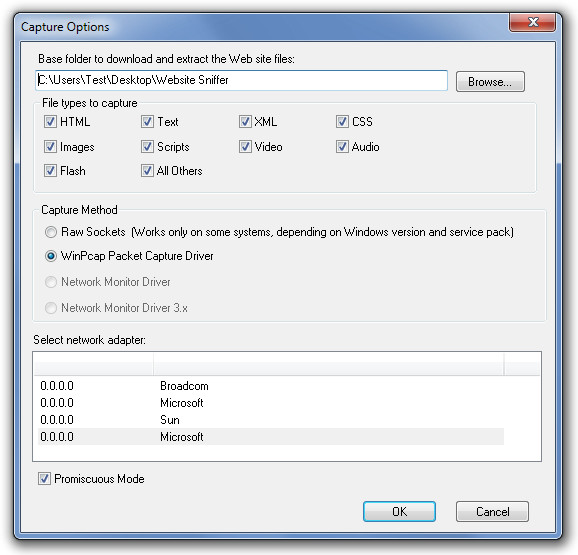

För att faktiskt fånga datapaketen, mestverktyg använder en extern modul. De vanligaste är libpcap på Unix / Linux-system och Winpcap på Windows. Du behöver vanligtvis inte installera dessa verktyg eftersom de vanligtvis installeras av de olika verktygsinstallatörerna.

En annan viktig sak att veta är det paketetSniffare - även den bästa - kommer inte att göra allt åt dig. De är bara verktyg. Det är precis som en hammare som inte driver någon spik själv. Så du måste se till att du lär dig hur du bäst använder varje verktyg. Paketet sniffer låter dig bara se trafiken men det är upp till dig att använda den informationen för att hitta problem. Det har funnits hela böcker om att använda paketupptagningsverktyg. Jag själv gick en gång en tredagars kurs om ämnet. Jag försöker inte avskräcka dig. Jag försöker bara ställa dina förväntningar rakt.

Hur man använder en paketfångare

Som vi har förklarat kommer en paket sniffer att fångaoch analysera trafik. Så om du försöker felsöka ett specifikt problem - vilket vanligtvis är anledningen till att du använder ett sådant verktyg - måste du först se till att trafiken du tar är rätt trafik. Föreställ dig en situation där alla användare klagar över att en viss applikation går långsamt. I den typen av situationer skulle det bästa sättet vara att fånga trafik på applikationsserverns nätverksgränssnitt. Du kanske då inser att förfrågningar anländer till servern normalt men att servern tar lång tid att skicka ut svar. Det skulle indikera ett serverproblem.

Om du å andra sidan ser servernreagerar i tid, betyder det möjligen att problemet är någonstans i nätverket mellan klienten och servern. Du skulle sedan flytta ditt paket sniffer ett hopp närmare klienten och se om svar är försenade. Om det inte är så flyttar du mer hopp närmare klienten och så vidare. Så småningom kommer du till den plats där förseningar uppstår. Och när du har identifierat platsen för problemet är du ett stort steg närmare att lösa det.

Nu undrar du kanske hur vi lyckas fångapaket vid en viss punkt. Det är ganska enkelt, vi drar nytta av en funktion i de flesta nätverksomkopplare som kallas portspegling eller replikering. Detta är ett konfigurationsalternativ som kommer att replikera all trafik in och ut från en specifik switchport till en annan port på samma switch. Låt oss säga att din server är ansluten till port 15 på en switch och att port 23 i samma switch är tillgänglig. Du ansluter din paketfäktare till port 23 och konfigurerar omkopplaren så att den replikerar all trafik från port 15 till port 23. Det du får som resultat på port 23 är en spegelbild - därav namnet på portspeglingen - av vad som går igenom port 15.

The Best Packet Sniffers and Network Analyzers

Nu när du bättre förstår vilket paketsniffare och nätverksanalysatorer är, låt oss se vad är de sju bästa vi kunde hitta. Vi har försökt att inkludera en blandning av kommandorads- och GUI-verktyg samt inkludera verktyg som körs på olika operativsystem. Trots allt kör inte alla nätverksadministratörer Windows.

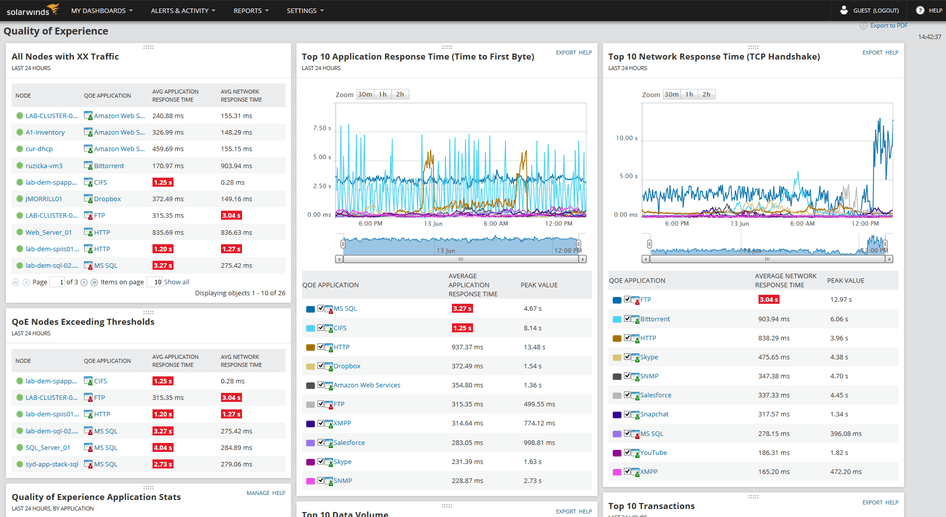

1. SolarWinds Deep Packet Inspection and Analysis tool (GRATIS prövning)

Solarwinds är känt för sina många användbara gratisverktyg ochdess toppmoderna nätverkshanteringsprogramvara. Ett av dess verktyg kallas Deep Packet Inspection and Analysis Tool. Det kommer som en del av SolarWinds flaggskeppsprodukt, Network Performance Monitor. Dess funktion skiljer sig mycket från mer "traditionella" paketsniffer, även om det tjänar ett liknande syfte.

Så här sammanfattar du verktygets funktionalitet: det hjälper dig att hitta och lösa orsaken till nätverkslatenser, identifiera påverkade applikationer och bestämma om långsamhet orsakas av nätverket eller en applikation. Programvaran kommer också att använda djupa paketkontrolltekniker för att beräkna responstid för över tolvhundra applikationer. Det kommer också att klassificera nätverkstrafik efter kategori, företag kontra social och risknivå, vilket hjälper dig att identifiera icke-affärstrafik som kan behöva filtreras eller på annat sätt elimineras.

Och glöm inte att SolarWinds Deep PacketInspektions- och analysverktyget kommer som en del av Network Performace Monitor. NPM, som det ofta kallas, är en imponerande programvara med så många komponenter att en hel artikel kan ägnas åt den. I sin kärna är det en komplett nätverksövervakningslösning som kombinerar de bästa teknikerna som SNMP och djuppaketinspektion för att ge så mycket information om tillståndet i ditt nätverk som möjligt. Verktyget, som är rimligt prissatt, kommer med en 30-dagars kostnadsfri provperiod så att du kan se till att det verkligen passar dina behov innan du åtar dig att köpa det.

Officiell nedladdningslänk: https://www.solarwinds.com/topics/deep-packet-inspection

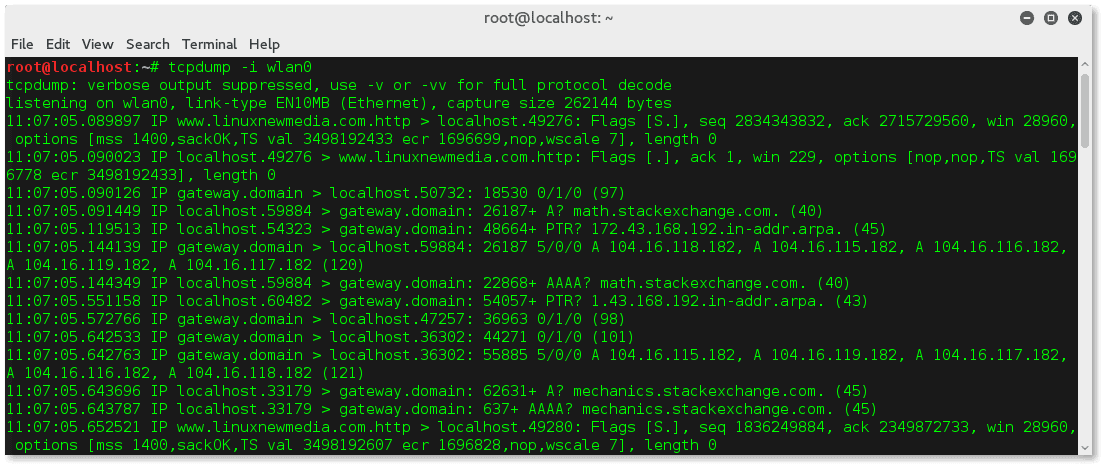

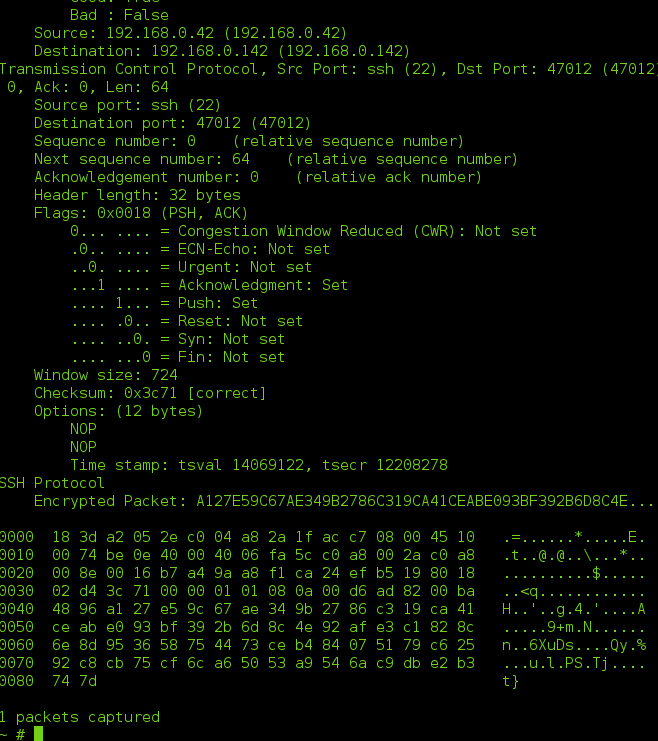

2. tcpdump

Tcpdump är förmodligen THE original packet sniffer. Det skapades redan 1987. Sedan dess har det bibehållits och förbättrats men förblir väsentligen oförändrat, åtminstone det som det används. Det är förinstallerat i praktiskt taget alla Unix-liknande operativsystem och har blivit den de facto-standarden när man behöver ett snabbt verktyg för att fånga paket. Tcpdump använder libpcap-biblioteket för själva paketupptagningen.

Som standard. tcpdump fångar all trafik på det angivna gränssnittet och "dumpar" den - därmed dess namn - på skärmen. Dumpen kan också ledas till en infångningsfil och analyseras senare med ett - eller en kombination - av flera tillgängliga verktyg. En nyckel till tcpdumps styrka och användbarhet är möjligheten att tillämpa alla typer av filter och leda utdata till grep - ett annat vanligt Unix-kommandoradsverktyg - för vidare filtrering. Någon med goda kunskaper om tcpdump, grep och kommandoskal kan få den att fånga exakt rätt trafik för alla felsökningsuppgifter.

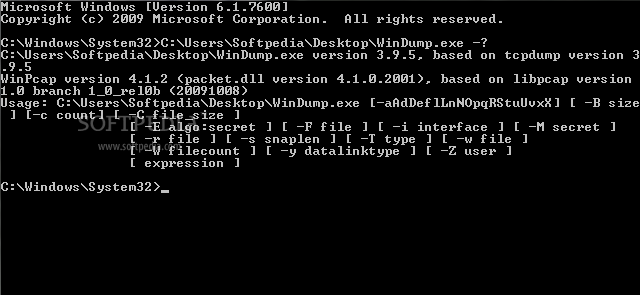

3. Windump

Windump är egentligen bara en port av tcpdump tillWindows-plattformen. Som sådan uppträder den på ungefär samma sätt. Det är inte ovanligt att se sådana portar för framgångsrika verktygsprogram från en plattform till en annan. Windump är en Windows-applikation men förvänta dig inte ett snyggt GUI. Detta är ett kommandoradsverktyg. Att använda Windump är därför i princip detsamma som att använda sin Unix-motsvarighet. Kommandoradsalternativen är desamma och resultaten är också nästan identiska. Output från Windump kan också sparas i en fil för senare analys med ett tredjepartsverktyg.

En viktig skillnad med tcpdump är att Windumpär inte inbyggt i Windows. Du måste ladda ner den från Windumps webbplats. Programvaran levereras som en körbar fil och kräver ingen installation. Men precis som tcpdump använder libpcap-biblioteket, använder Windump Winpcap som, liksom de flesta Windows-bibliotek, måste laddas ner och installeras separat.

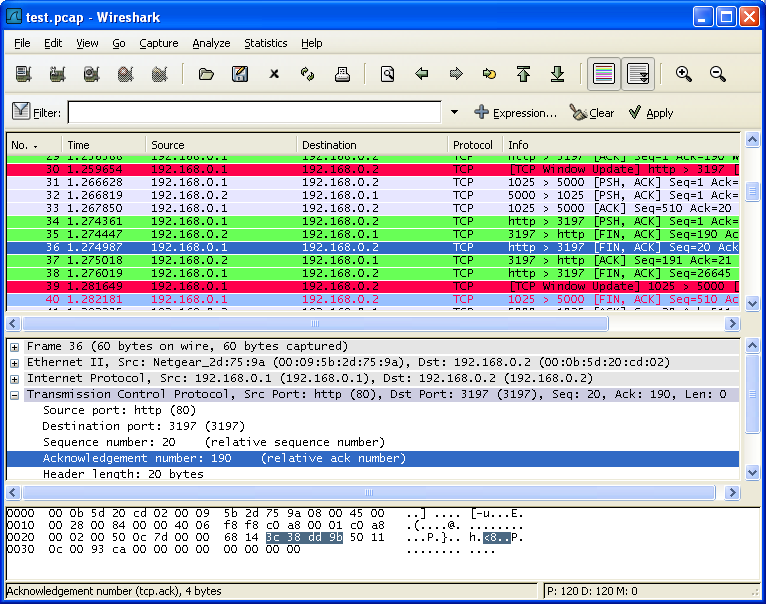

4. Wireshark

Wireshark är referensen i paket sniffare. Det har blivit de facto-standarden och de flesta andra verktyg tenderar att efterlikna den. Detta verktyg kommer inte bara att fånga trafik, det har också ganska kraftfulla analysfunktioner. Så kraftfull att många administratörer kommer att använda tcpdump eller Windump för att fånga trafik till en fil och sedan ladda filen i Wireshark för analys. Detta är ett så vanligt sätt att använda Wireshark att du vid uppstart ombeds att öppna en befintlig pcap-fil eller börja fånga trafik. En annan styrka hos Wireshark är alla filter som den innehåller, vilket gör att du kan nollställa exakt de uppgifter du är intresserad av.

För att vara helt ärlig har detta verktyg en brantinlärningskurva men det är väl värt att lära sig. Det kommer att visa sig ovärderligt gång på gång. Och när du har lärt dig det kommer du att kunna använda det överallt eftersom det har portats till nästan alla operativsystem och det är gratis och öppen källkod.

5. tark

Tshark är på samma sätt som en korsning mellan tcpdumpoch Wireshark. Det här är en stor sak eftersom de är några av de bästa paket sniffarna där ute. Tshark är som tcpdump genom att det är ett verktyg som bara är kommandorad. Men det är också som Wireshark genom att det inte bara fångar utan också analyserar trafik. Tshark kommer från samma utvecklare som Wireshark. Det är mer eller mindre kommandoradsversionen av Wireshark. Den använder samma typ av filtrering som Wireshark och kan därför snabbt isolera bara den trafik du behöver för att analysera.

Men varför, kanske du frågar, skulle någon vilja hakommandoradsversion av Wireshark? Varför inte bara använda Wireshark; med sitt grafiska gränssnitt måste det vara enklare att använda och lära sig? Det främsta skälet är att det låter dig använda den på en icke-GUI-server.

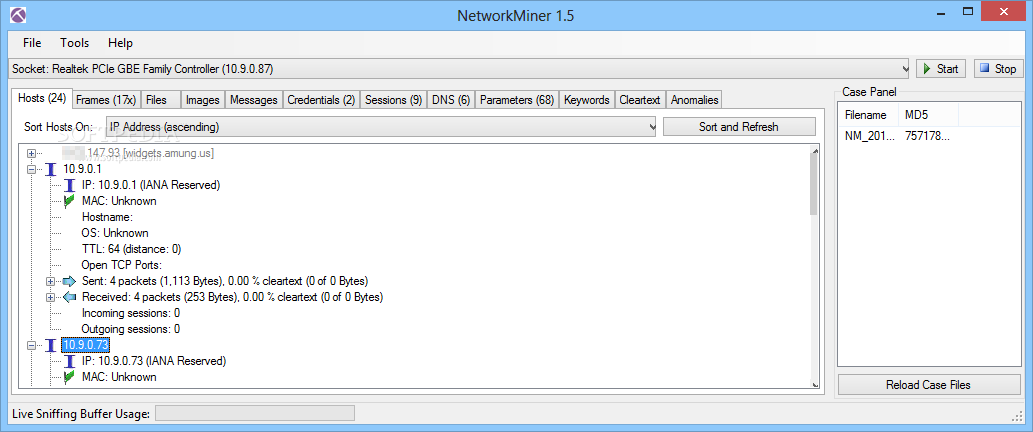

6. Network Miner

Network Miner är mer ett kriminaltekniskt verktyg merän en riktig paket sniffer. Network Miner följer en TCP-ström och rekonstruerar en hel konversation. Det är verkligen ett kraftfullt verktyg. Det kan fungera i offline-läge där du skulle importera någon fångfil för att låta Network Miner arbeta med sin magi. Detta är en användbar funktion eftersom programvaran bara körs på Windows. Du kan använda tcpdump på Linux för att fånga lite trafik och Network Miner på Windows för att analysera det.

Network Miner finns i en gratisversion men,för de mer avancerade funktionerna som IP-baserad geolokalisering och skript måste du köpa en Profesional-licens. En annan avancerad funktion i den professionella versionen är möjligheten att avkoda och spela upp VoIP-samtal.

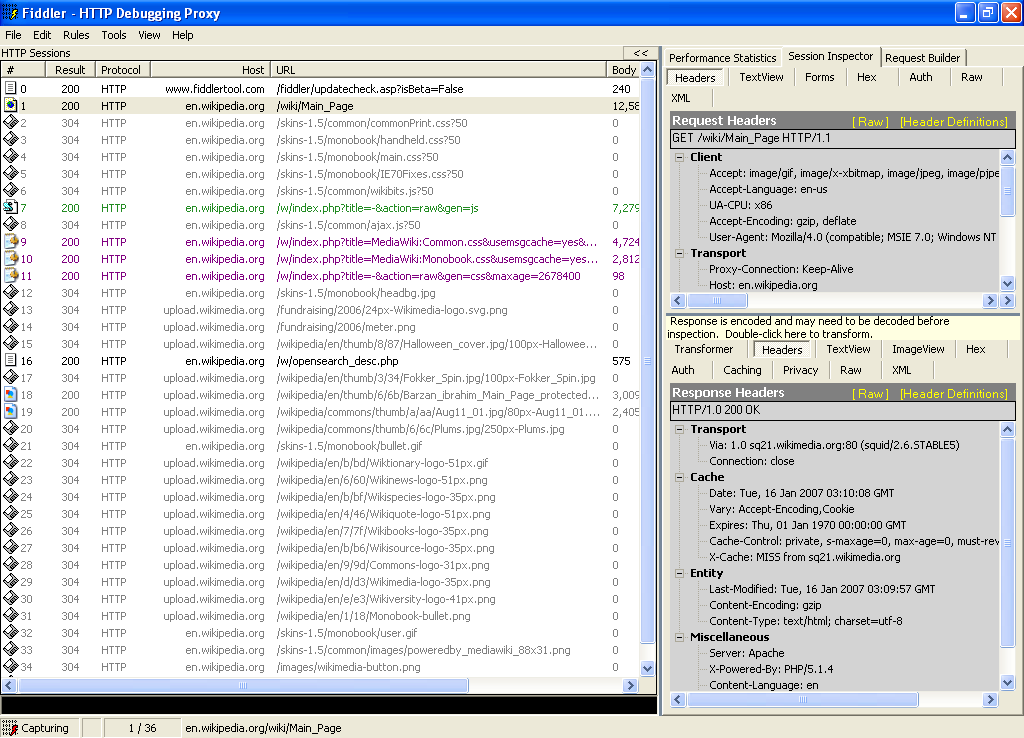

7. Fiddler (HTTP)

Några av våra mer kunniga läsare kanskehävdar att Fiddler inte är en paketfångare och inte heller är en nätverksanalysator. De har förmodligen rätt men vi ansåg att vi borde inkludera det här verktyget på vår lista eftersom det är mycket användbart i många situationer. Spelare fångar faktiskt trafik men inte någon trafik. Det fungerar bara med HTTTP-trafik. Du kan föreställa dig hur värdefull det kan vara trots dess begränsning när du tänker på att så många applikationer idag är webbaserade eller använder HTTP-protokollet i bakgrunden. Och eftersom Fiddler inte bara fångar webbläsartrafik utan bara vilken HTTP som helst, är den mycket användbar vid felsökning

Fördelen med ett verktyg som Fiddler framför en bonafide paket sniffer som till exempel Wireshark, är att Fiddler byggdes för att "förstå" HTTP-trafik. Det kommer till exempel att upptäcka cookies och certifikat. Den hittar också faktiska data som kommer från HTTP-baserade applikationer. Fiddler är gratis och det är endast tillgängligt för Windows även om betabyggningar för OS X och Linux (med Mono-ramverket) kan laddas ner.

Slutsats

När vi publicerar listor som den här är vi oftafrågade vilken som är bäst. I den här situationen, om jag ställdes den frågan, skulle jag behöva svara "alla”. De är alla gratisverktyg och alla har sitt värde. Varför inte ha dem alla till hands och bekanta dig med var och en. När du kommer till en situation där du behöver använda dem kommer det att vara mycket lättare och effektivare. Även kommandoradsverktyg har ett enormt värde. Till exempel kan de skriptas och schemaläggas. Föreställ dig att du har ett problem som händer klockan 02:00 varje dag. Du kan schemalägga ett jobb för att köra tcpdump av Windump mellan 1:50 och 2:10 och analysera infångningsfilen nästa morgon. Du behöver inte stanna uppe hela natten.

kommentarer