Нюхання пакетів - це глибокий тип мережіаналіз, в якому деталі мережевого трафіку декодуються для аналізу. Це одна з найважливіших навичок усунення несправностей, якими повинен володіти будь-який мережевий адміністратор. Аналіз мережевого трафіку є складним завданням. Щоб впоратися з ненадійними мережами, дані не надсилаються одним безперервним потоком. Натомість він подрібнюється фрагментами, що надсилаються окремо. Аналіз мережевого трафіку передбачає можливість збирати ці пакети даних і збирати їх у щось значуще. Це не те, що ви можете зробити вручну, щоб було створено sniffers пакетів та мережеві аналізатори. Сьогодні ми розглянемо сім найкращих сніферів для пакетів та мережевих аналізаторів.

Ми починаємо сьогоднішню подорож, даруючи вамдеяку довідкову інформацію про те, що таке сніфери для пакетів. Ми спробуємо розібратися, у чому різниця - або, якщо є різниця - між sniffer пакету та аналізатором мережі. Тоді ми перейдемо до основи нашої теми, і не тільки перерахуємо, але і коротко розглянемо кожен із семи виборів. Ми маємо для вас комбінацію інструментів графічного інтерфейсу та утиліт командного рядка, які працюють на різних операційних системах.

Кілька слів про пакетні снайпери та мережеві аналізатори

Почнемо з того, щоб щось вирішити. Задля цієї статті ми будемо вважати, що сніфери пакетів та мережеві аналізатори - це одне і те саме. Деякі будуть стверджувати, що вони різні, і вони можуть мати рацію. Але в контексті цієї статті ми розглянемо їх разом, головним чином, тому що, хоча вони можуть діяти інакше - але чи дійсно? - вони служать тій самій цілі.

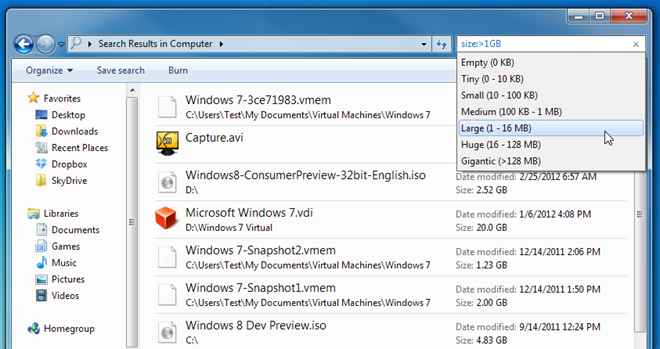

Пакетні снайпери зазвичай роблять три речі. По-перше, вони захоплюють усі пакети даних під час входу або виходу з мережевого інтерфейсу. По-друге, вони необов'язково застосовують фільтри, щоб ігнорувати деякі пакети та зберігати інші на диску. Потім вони виконують певну форму аналізу захоплених даних. Саме в останній функції нюхачів пакетів вони найбільше відрізняються.

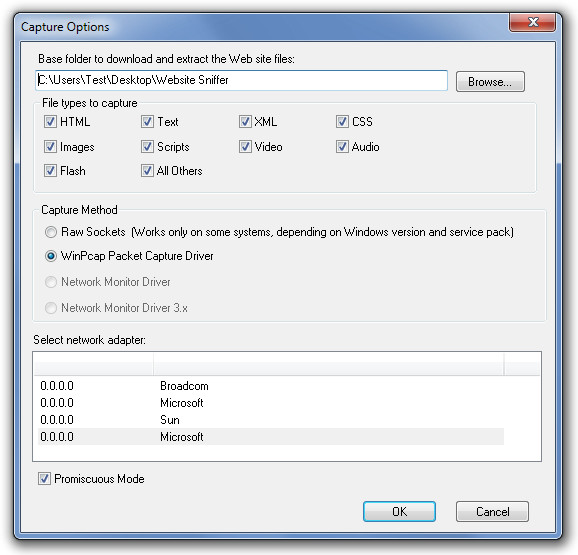

Для фактичного захоплення пакетів даних, більшістьінструменти використовують зовнішній модуль. Найпоширенішими є libpcap в системах Unix / Linux та Winpcap в Windows. Зазвичай вам не доведеться встановлювати ці інструменти, оскільки їх зазвичай встановлюють різні інсталятори інструментів.

Ще одна важлива річ, яку потрібно знати, це ПакетSniffers - навіть найкращий - не зробить все за вас. Вони просто інструменти. Це як молоточок, який не зажене жоден цвях сам по собі. Отже, вам потрібно переконатися, що ви навчитесь найкращим чином використовувати кожен інструмент. Снайпер пакету просто дозволить вам бачити трафік, але ви повинні використовувати цю інформацію для пошуку проблем. Існували цілі книги про використання інструментів захоплення пакетів. Я сам колись пройшов триденний курс з цього питання. Я не намагаюся вас відбити. Я лише намагаюся визначити ваші очікування.

Як користуватися Pani Sniffer

Як ми вже пояснили, sniffer пакетів захопитьта проаналізувати трафік. Отже, якщо ви намагаєтеся вирішити певну проблему - яка зазвичай є такою інструментом - спочатку потрібно переконатися, що трафік, який ви захоплюєте, є правильним трафіком. Уявіть ситуацію, коли всі користувачі скаржаться на те, що певна програма повільна. У такому випадку, найкращим варіантом може стати захоплення трафіку на мережевому інтерфейсі сервера додатків. Потім ви можете зрозуміти, що запити надходять нормально на сервер, але для надсилання відповіді потрібен тривалий час. Це вказувало б на проблему з сервером.

Якщо, з іншого боку, ви бачите серверсвоєчасно реагуючи, це, можливо, означає, що проблема знаходиться десь у мережі між клієнтом і сервером. Тоді ви перенесіть ваш сніпфер пакетів одним стрибком ближче до клієнта і побачите, чи відповіді затримуються. Якщо це не так, ви переходите більше хоп ближче до клієнта, і так далі, і так далі. Ви зрештою дістанетесь до місця, де трапляються затримки. І як тільки ви визначили місце проблеми, ви ще один великий крок ближче до її вирішення.

Тепер вам може бути цікаво, як нам вдається захопитипакети в певній точці. Це досить просто, ми використовуємо особливість більшості мережевих комутаторів, які називаються дзеркальним відображенням або реплікацією. Це параметр конфігурації, який буде реплікувати весь трафік у конкретному порту комутатора та на інший порт того ж комутатора. Скажімо, ваш сервер підключений до порту 15 комутатора, і порт 23 цього ж комутатора доступний. Ви підключаєте ваш sniffer пакетів до порту 23 і налаштовуєте комутатор для реплікації всього трафіку від порту 15 до порту 23. Що ви отримуєте в результаті на порт 23, це дзеркальне зображення - значить, дзеркальне відображення порту - того, що відбувається через порт 15.

Кращі пакетні снайпери та мережеві аналізатори

Тепер, коли ви краще зрозумієте, який пакетнюхачі та мережеві аналізатори, давайте подивимось, що сім найкращих, що ми могли б знайти. Ми намагалися включити поєднання інструментів командного рядка та графічного інтерфейсу, а також включити інструменти, що працюють на різних операційних системах. Зрештою, не всі адміністратори мережі працюють під керуванням Windows.

1. Інструмент глибокого огляду та аналізу SolarWinds з глибоким пакетом (БЕЗКОШТОВНИЙ ПРОБНИЙ ПЕРІОД)

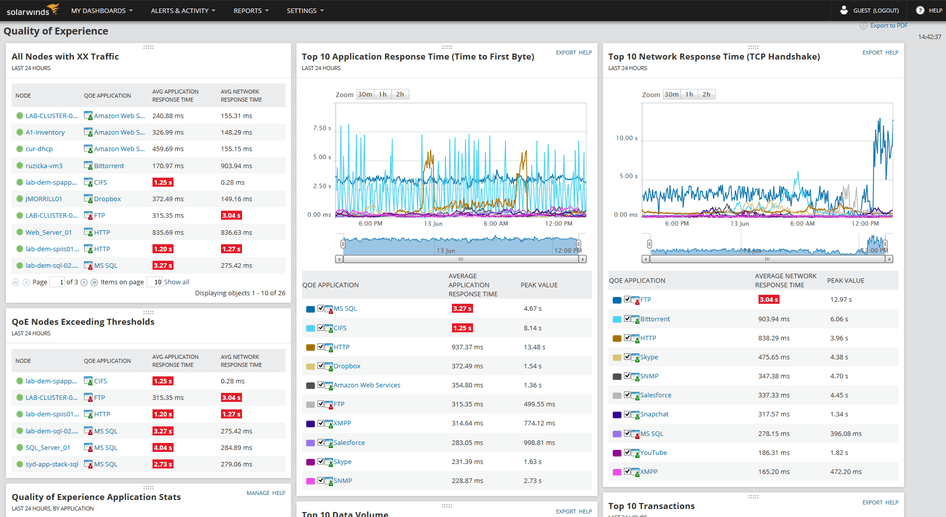

Сонячні вітри добре відомий багатьма корисними безкоштовними інструментами тайого сучасне програмне забезпечення для управління мережею. Один із його інструментів називається засіб глибокого огляду та аналізу пакетів. Він постає як компонент флагманського продукту SolarWinds - Моніторингу продуктивності мережі. Його функція сильно відрізняється від більш "традиційних" пакетних нюхачів, хоча і служить подібній меті.

Для узагальнення функціональності інструменту: це допоможе вам знайти та усунути причину затримок у мережі, визначити пошкоджені програми та визначити, чи спричинена повільність мережею чи програмою. Програмне забезпечення також використовуватиме методики глибокого огляду пакетів для обчислення часу відгуку для понад дванадцяти сотень програм. Він також класифікує мережевий трафік за категоріями, бізнесом та соціальним рівнем та рівнем ризику, що допоможе вам визначити непідприємницький трафік, який може знадобитися відфільтрувати чи іншим чином усунути.

І не забувайте, що глибокий пакет SolarWindsІнструмент перевірки та аналізу є частиною мережевого монітора виконання. NPM, як його часто називають, - вражаючий фрагмент програмного забезпечення з такою кількістю компонентів, що ціла стаття може бути присвячена йому. По суті, це повне рішення для моніторингу мережі, що поєднує в собі найкращі технології, такі як SNMP та глибока перевірка пакетів, щоб надати якомога більше інформації про стан вашої мережі. Інструмент, який за розумною ціною, має 30-денну безкоштовну пробну версію, щоб ви могли переконатися, що він дійсно відповідає вашим потребам, перш ніж взяти на себе його придбання.

Офіційне посилання для завантаження: https://www.solarwinds.com/topics/deep-packet-inspection

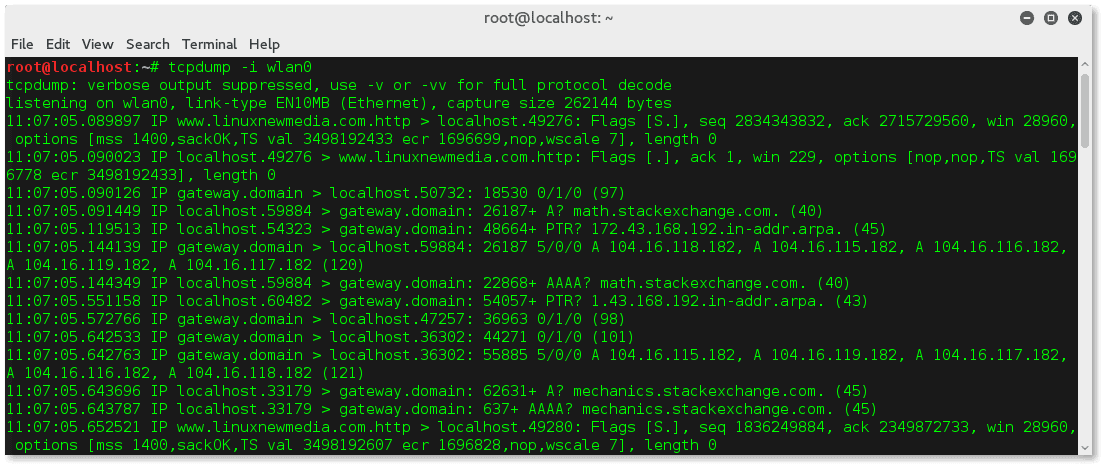

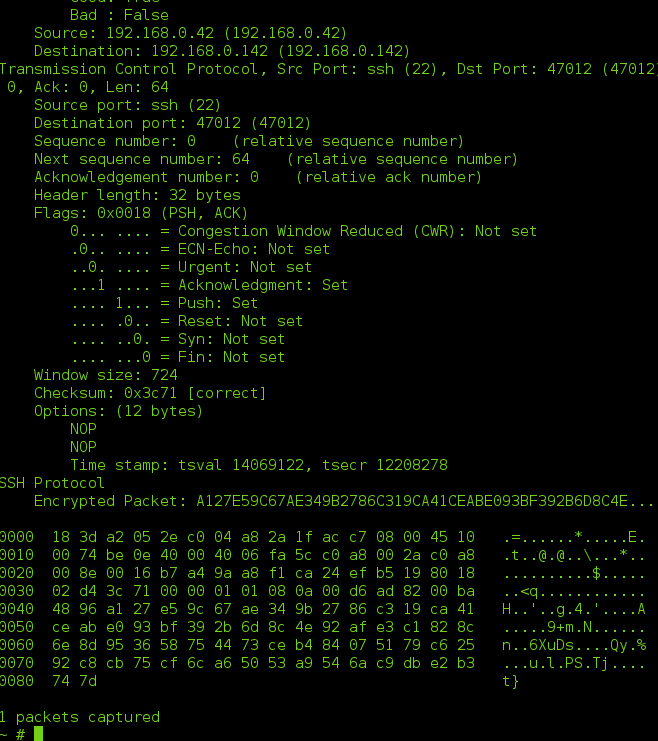

2. tcpdump

Tcpdump - це, мабуть, оригінальний нюховий пакет. Він був створений ще в 1987 році. Відтоді він підтримувався і вдосконалювався, але залишається практично незмінним, принаймні таким, яким він користується. Він попередньо встановлюється практично в будь-якій операційній системі Unix і став фактичним стандартом, коли потрібен швидкий інструмент для збору пакетів. Tcpdump використовує бібліотеку libpcap для фактичного захоплення пакетів.

За замовчуванням. tcpdump фіксує весь трафік на вказаному інтерфейсі і «скидає» його - звідси його ім’я - на екран. Дамп також може бути переданий у файл захоплення та проаналізований пізніше за допомогою одного або комбінації кількох доступних інструментів. Ключовим фактором для міцності та корисності tcpdump є можливість застосовувати всілякі фільтри та передавати її вихід на grep - ще одну поширену утиліту командного рядка Unix - для подальшої фільтрації. Хтось, хто добре знає tcpdump, grep та командну оболонку, може отримати його, щоб точно захопити потрібний трафік для будь-якої задачі налагодження.

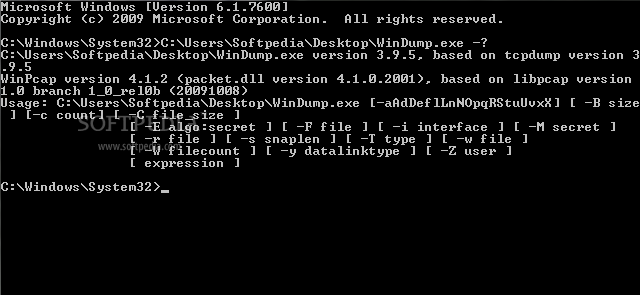

3. Вітрянка

Windump - це по суті лише порт tcpdumpплатформа Windows. Як такий, він поводиться приблизно так само. Не рідкість бачити такі порти успішних корисних програм з однієї платформи на іншу. Windump - це програма для Windows, але не очікуйте привабливого графічного інтерфейсу. Це лише утиліта командного рядка. Отже, використання Windump в основному таке ж, як і його аналог Unix. Параметри командного рядка однакові, результати також майже однакові. Вихід з Windump також можна зберегти у файл для подальшого аналізу за допомогою стороннього інструменту.

Одна з головних відмінностей від tcpdump полягає в тому, що Windumpне вбудований у Windows. Вам доведеться завантажити його з веб-сайту Windump. Програмне забезпечення поставляється як виконуваний файл і не потребує встановлення. Однак так само, як tcpdump використовує бібліотеку libpcap, Windump використовує Winpcap, який, як і більшість бібліотек Windows, потрібно окремо завантажувати та встановлювати.

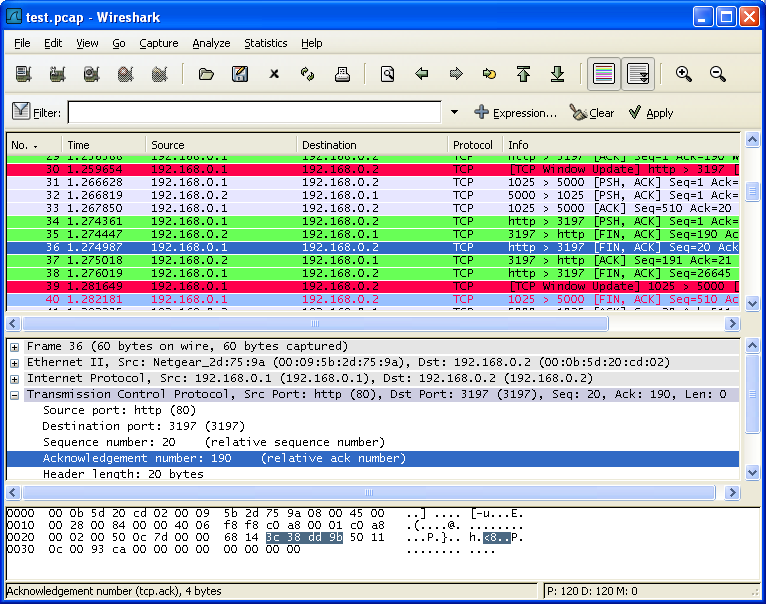

4. Wireshark

Wireshark - це посилання в пакетику. Це стало стандартом де-факто, і більшість інших інструментів, як правило, наслідують його. Цей інструмент не тільки захопить трафік, він також має досить потужні можливості аналізу. Настільки потужний, що багато адміністраторів використовуватимуть tcpdump або Windump для збору трафіку до файлу, а потім завантажують файл у Wireshark для аналізу. Це такий поширений спосіб використання Wireshark, що після запуску вам буде запропоновано або відкрити існуючий файл pcap, або почати захоплення трафіку. Ще однією силою Wireshark є всі фільтри, які в ньому вбудовані, які дозволяють зробити нуль саме тим, хто вас цікавить.

Якщо бути абсолютно чесним, цей інструмент є крутимкрива навчання, але це заслуговує на навчання. Це знову і знову виявиться неоціненним. І коли ви дізнаєтесь про це, ви зможете користуватися ним скрізь, оскільки він був перенесений майже в кожну операційну систему, і він є безкоштовним та відкритим.

5. цверк

Цхарк схожий на перехрес між tcpdumpі Wireshark. Це чудова річ, оскільки вони є одними з найкращих нюхачів пакетів. Tshark схожий на tcpdump тим, що це лише інструмент командного рядка. Але він також схожий на Wireshark тим, що він не тільки захоплює, але й аналізує трафік. Tshark - від тих же розробників, що і Wireshark. Це, більш-менш, версія командного рядка Wireshark. Він використовує той же тип фільтрації, що і Wireshark, і тому може швидко ізолювати лише той трафік, який потрібно проаналізувати.

Але чому, ви можете запитати, хтось захоче?версія командного рядка Wireshark? Чому б просто не використати Wireshark; з його графічним інтерфейсом, це має бути простішим у використанні та навчанні? Основна причина полягає в тому, що вона дозволить вам використовувати його на сервері, який не є GUI.

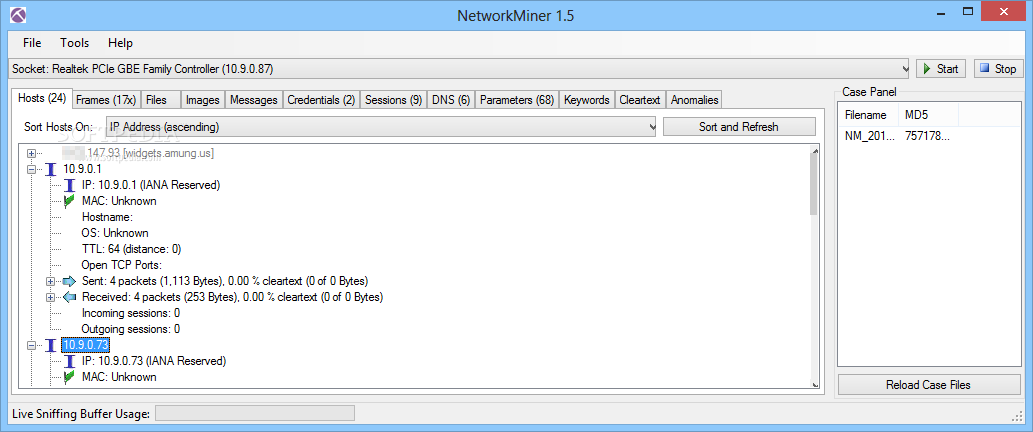

6. Мережний майнер

Мережевий майнер - це більше криміналістичний інструментніж справжній sniffer пакетів. Мережевий мережа буде стежити за потоком TCP та реконструювати всю розмову. Це справді один потужний інструмент. Він може працювати в автономному режимі, куди ви імпортуєте якийсь файл захоплення, щоб Network Miner працював над своєю магією. Це корисна функція, оскільки програмне забезпечення працює лише в Windows. Ви можете використовувати tcpdump в Linux для збору деякого трафіку та Network Miner в Windows для його аналізу.

Network Miner доступний у безкоштовній версії, але,для вдосконалених функцій, таких як геолокація на основі IP-адреси та сценарії, вам потрібно буде придбати ліцензію Profesional. Ще одна вдосконалена функція професійної версії - можливість декодування та відтворення VoIP-дзвінків.

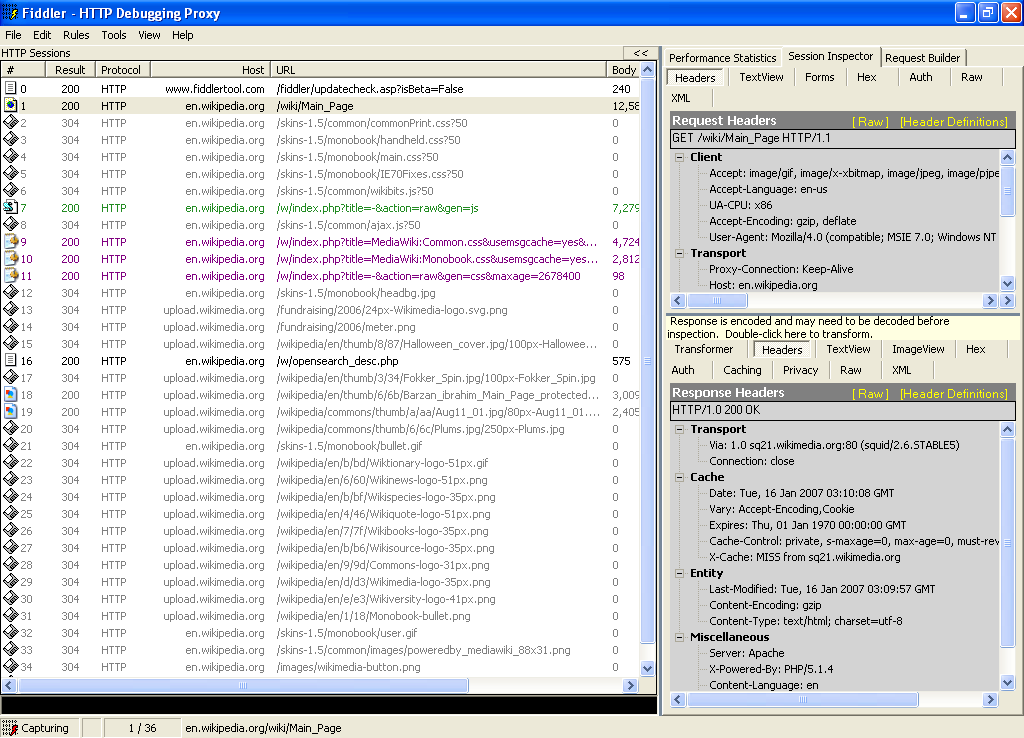

7. Fiddler (HTTP)

Можливо, хтось із наших більш обізнаних читачівстверджують, що Fiddler не є нюхальником пакетів і не є мережевим аналізатором. Вони, мабуть, праві, але ми вважали, що слід включити цей інструмент до нашого списку, оскільки він дуже корисний у багатьох ситуаціях. Fiddler фактично захопить трафік, але не будь-який трафік. Він працює лише з трафіком HTTTP. Ви можете уявити, наскільки це може бути цінним, незважаючи на його обмеження, якщо врахувати, що так багато додатків сьогодні є веб-базованими або використовують протокол HTTP у фоновому режимі. А оскільки Fiddler залучає не лише трафік браузера, але й майже будь-який HTTP, це дуже корисно для усунення несправностей

Перевага такого інструменту, як Фіддлер, над боноюfide pake sniffer, як, наприклад, Wireshark, полягає в тому, що Fiddler був побудований для «розуміння» трафіку HTTP. Наприклад, ви знайдете файли cookie та сертифікати. Він також знайде фактичні дані, що надходять із додатків на основі HTTP. Fiddler безкоштовний і доступний лише для Windows, хоча бета-версії для OS X та Linux (за допомогою Mono Framework) можна завантажити.

Висновок

Коли ми публікуємо такі списки, ми частозапитав, хто з них найкращий. У цій конкретній ситуації, якби мені задали це питання, я мав би відповісти "всі вони". Всі вони безкоштовні інструменти і всі мають свою цінність. Чому б не мати їх усіх під рукою і ознайомитись з кожним. Коли ви потрапите в ситуацію, коли вам потрібно їх використовувати, це стане набагато простіше і ефективніше. Навіть інструменти командного рядка мають величезне значення. Наприклад, вони можуть бути написані та заплановані. Уявіть, у вас є проблема, яка виникає о 2:00 щодня. Ви можете запланувати роботу, щоб запустити tcpdump Windump між 1:50 та 2:10 та проаналізувати файл захоплення на наступний ранок. Не потрібно спати всю ніч.

Коментарі