Es ist eine bekannte Tatsache, dass die Invasion von OnlinePrivatsphäre ist eher die Regel als die Ausnahme geworden. Die Quelle der Bedrohung sind nicht nur Phishing-Websites und böswillige Tracking-Quellen, sondern auch einige der vertrauenswürdigsten Websites und Webdienste. Suchmaschinen verwenden zum Beispiel viele Parameter, um die Position von Besuchern zu identifizieren, um Benutzern „bessere und personalisiertere Suchergebnisse“ zu bieten. Ebenso sind Benutzer so blind für die Weitergabe ihrer persönlichen Daten im Internet geworden, dass das Verfolgen von Personen einfach das Nachschlagen ihres Namens bei Google oder das Auschecken ihres Facebook-Profils bedeuten kann.

Beispielsweise kann ein WhoisLookup das bereitstellenvollständige Details eines Website-Inhabers, einschließlich seiner / ihrer Adresse, Telefonnummer usw. (vorausgesetzt, der Domain-Datenschutz ist nicht aktiviert). Sogar Social-Media-Websites wie Facebook bieten in regelmäßigen Abständen Aufforderungen zum Markieren, Teilen und Bereitstellen persönlicher Informationen, wodurch man anfälliger für Online- und echte Betrüger wird. Wodurch komme ich zur Frage: Warum werde ich von Google Mail aufgefordert, eine Handynummer für die "Kontowiederherstellung" anzugeben? Solche Optionen sollten nicht wiederholt angezeigt werden, wenn man sich bei einem Online-Konto anmeldet. Und wenn dies nicht ausreicht, haben wir kürzlich festgestellt, dass Werbetreibende und andere Dritte aufgrund einer Sicherheitslücke auf Facebook auf Nutzerkonten und persönliche Informationen zugreifen können (wie von Symantec Corp. erläutert). Diese frustrierend selbstgefällige Handlung von Facebook ist angesichts ihrer Geschichte von Fehlern keine Überraschung. Zuvor hatten sie beispielsweise die Kühnheit, ihre Benutzerinformationsrichtlinie zu ändern und sich selbst dauerhafte Rechte an den Fotos, Pinnwandeinträgen und anderen Informationen der Benutzer zu gewähren, selbst nachdem ein Benutzer sein Konto geschlossen hat. Diese Politik wurde später nach heftiger Kritik aus der ganzen Welt wieder aufgehoben.

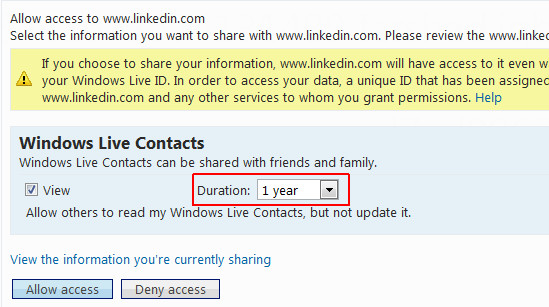

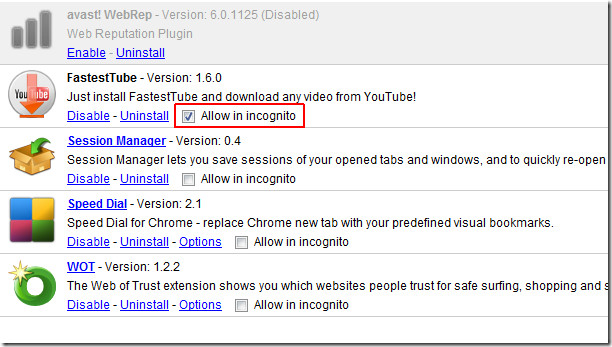

Es ist auch erwähnenswert, dass Sie hier vielleichtSie möchten auch überprüfen, wie Ihre Kontaktliste von Webdiensten gespeichert wird. Wenn Sie beispielsweise überprüfen, ob Kontakte über Windows Live Mail zu LinkedIn eingeladen wurden, wird in einem Dropdown-Feld angezeigt, wie lange LinkedIn auf Ihre Kontaktliste zugreifen kann. Die Mindestzeit beträgt 1 Tag. Dies ist jedoch nicht die standardmäßig ausgewählte Option. Die standardmäßig ausgewählte Option ist 1 Jahr. Als ob ein Tag Zugriff auf die Kontaktliste nicht ausreichen würde. Der Punkt ist, dass Sie keinem Webservice, keiner Suchmaschine, keiner Online-Erweiterung und dergleichen mehr vertrauen können, wenn es um Online-Datenschutz geht. Man kann Datendiebstahl, die Verletzung der Privatsphäre und der Sicherheit leicht vermeiden, indem man kleine, aber wichtige Maßnahmen ergreift. In diesem Beitrag bieten wir Ihnen eine umfassende Anleitung, wie Sie Ihre Online-Privatsphäre schützen können. Aus meiner Sicht sollten Benutzer nicht gezwungen oder betrogen werden, persönliche Informationen anzugeben, die sie nicht weitergeben möchten. Kein Diensteanbieter sollte das Recht haben, nachdrückliche Aufforderungen zur Eingabe personenbezogener Daten zu zeigen. Eine weitere Bedrohung für die Privatsphäre sind Erweiterungen, die Ihre persönlichen Daten erfassen und sogar im Inkognito-Modus arbeiten, sodass sie Zugriff auf die privatesten Daten erhalten.

Anonymes Surfen, Proxies und VPN

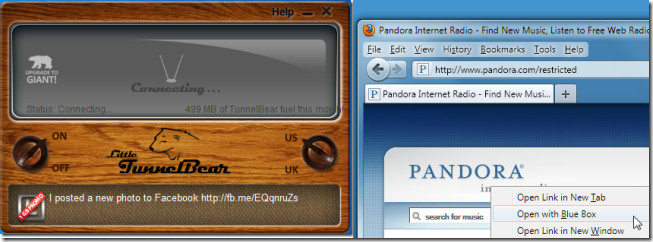

Die Verwendung eines anonymen Proxys oder VPNs zum Surfen im Internet ist viel sicherer, da schädliche Websites versuchen können, sich zu protokollieren ichP Adressen für böswillige Zwecke. Bestimmte Spyware-Anwendungen und schädliche Codes erfordern auch persönliche IP-Adressen, um einen Angriff auszulösen. Ebenso versuchen Hacker, IP-Informationen zu verwenden, um Privatadressen, Kreditkarteninformationen, Sozialversicherungsnummern und Bankkontodaten abzurufen. Durch die Verwendung eines anonymen Proxys werden solche schädlichen Quellen ausgetrickst, indem ihnen eine gefälschte IP-Adresse zugewiesen wird, die die Sicherheit Ihres Computers vor einer Gefährdung schützt. Wenn Sie mit einem VPN ein Netzwerk eines Drittanbieters durchlaufen, wird auch einer dieser Online-Tracking-Agenten geschützt, der versucht, Benutzeraktivitäten zu profilieren. Durch anonymes Surfen können Sie vermeiden, von Websites, Malware, Werbetreibenden usw. verfolgt zu werden, die zahlreiche Parameter verwenden, um Ihr Alter, Ihren Standort, Ihre Kaufpräferenzen, Gewohnheiten usw. zu bestimmen und Sie in Versuchung zu führen. Sie können einige unserer empfohlenen VPN- und Proxy-basierten Anwendungen und Erweiterungen wie Blue Box Proxy, Go 2 Proxy (Firefox-Erweiterungen), Proxy Py Web Proxy (Chrome-Erweiterung), TrustConnect, TunnelBear, CyberGhost und Free VPN (Anwendungen) verwenden.

Verwenden Sie eine Firewall

Eine Firewall soll das Netzwerk zulassen oder verweigernÜbertragungen basieren auf einer Reihe von Regeln und werden zum Schutz des Netzwerks verwendet, um unbefugten Zugriff zu verhindern. Während legitime Kommunikation zugelassen wird, werden verdächtige oder nicht autorisierte Quellen daran gehindert, auf Ihr Netzwerk und damit auf Ihre persönlichen Daten zuzugreifen. Normalerweise verwenden Büros Hardware-Firewalls wie Pixs oder / und eine Software-Firewall wie ISA (Internet Service Acceleration Server). Heimanwender können problemlos von der integrierten Windows-Firewall profitieren oder eine von einem Repository ihres Betriebssystemanbieters abrufen (z. B. können Ubuntu-Benutzer das Ubuntu Software Center verwenden, um eine Firewall zu finden und zu installieren). Sie können auch ein Virenschutzprogramm verwenden, das mit einer integrierten Firewall wie AVG oder Avast ausgestattet ist. Wenn Sie über eine Firewall verfügen, können Benutzerprofil-Agents Sie nur schwer aufspüren, da Ihre Firewall nicht autorisierten Übertragungen den Zugriff verweigert. Wenn Sie beispielsweise Ihre Windows-Firewall aktivieren, werden Sie feststellen, dass einige Websites, die generische Anzeigen basierend auf Ihrem Standort anbieten, Probleme haben, Ihren Städtenamen zu ermitteln und falsche Anzeigen bereitzustellen. Wenn Sie beispielsweise in London wohnen und eine Website besuchen, auf der Anzeigen in London oder Anzeigen mit dem Wort "London" (basierend auf Ihrem erkannten Standort) angezeigt werden, führt das Aktivieren der Firewall zu ungenauer Werbung. In der Anzeige ist beispielsweise Ihre Stadt möglicherweise als "Oxford" gekennzeichnet, da dies der Bereich ist, aus dem Ihr Internetdienstanbieter stammt. Der Punkt ist, dass der Benutzerprofil-Agent nicht in der Lage ist, die Erkennung des Standorts Ihres ISP zu umgehen, da er nicht auf Ihre persönlichen Informationen zugreifen kann, um Ihre Browserdaten zu profilieren. Abhängig von Ihrem Firewall-Typ und Ihren Einstellungen können Sie eingehende und ausgehende Datenübertragungen sowie den Zugriff auf Ihre persönlichen Daten streng einschränken.

Einschränkung des Zugriffs auf Browsererweiterungen und des Inkognito-Modus

Wenn Sie in den Inkognito-Modus eines Browsers wechseln,Die von Ihnen angezeigten Seiten werden nicht im Browserverlauf und im Suchverlauf angezeigt und hinterlassen keine Spuren wie Cookies auf Ihrem Computer (nachdem Sie das Browserfenster geschlossen haben). Das Aktivieren des Inkognito-Modus wirkt sich normalerweise nicht auf das Verhalten von Benutzerprofil-Agenten aus. Es kann jedoch hilfreich sein, die Tracking-Cookies (mit denen die Surfgewohnheiten des Benutzers von einer Drittanbieterquelle verfolgt werden können) und andere temporäre Dateien zu entfernen. Es ist zu beachten, dass Sie den Zugriff von Erweiterungen auf Benutzerdaten im Inkognito-Modus vermeiden sollten, da dies dazu führt, dass die Verwendung dieses Modus nicht mehr möglich ist. Standardmäßig sind Erweiterungen im Inkognito-Modus nicht aktiviert. Sie können dies jedoch sicherstellen, indem Sie den Add-On-Manager Ihres Browsers aufrufen. In Chrome kann dies über Extras -> Erweiterungen erfolgen (stellen Sie sicher, dass die Option "In Inkognito zulassen" deaktiviert ist). Für Firefox können Sie zu Extras -> Add-Ons -> Optionen gehen (für die spezifische Erweiterung). Ebenso können Opera-Benutzer Incognito-Optionen über Menü -> Erweiterungen -> Erweiterungen verwalten -> Datenschutz verwalten.

Hinweis: Das Deaktivieren von Nebenstellen im Inkognito-Modus ist erst möglich, wenn Sie in den normalen Modus zurückkehren.

Verwenden Sie einen Link-Scanner

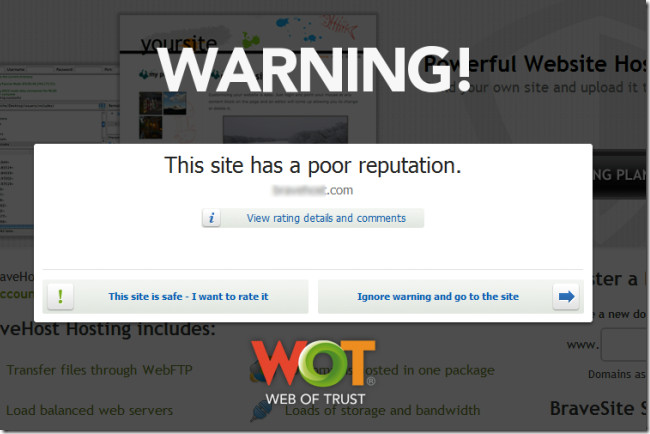

Bestimmte Antivirenprogramme wie Avast und BrowserErweiterungen wie WOT ermöglichen das automatische Scannen von Links. Daher können Sie eine zuverlässige Erweiterung wie WOT (Web Of Trust) oder ein Anti-Virus mit einem Link-Scanner verwenden, um den Ruf einer Website sofort zu identifizieren. Solche Link-Scanner bieten Bewertungen für Websites, die Sie besuchen, und warnen Sie, falls Sie auf eine schädliche Website stoßen. Zuverlässige Link-Scanner wie WOT sind für viele häufig verwendete Browser wie Chrome und Firefox verfügbar. Sie können auch die folgenden Webdienste verwenden, um Websites auf Malware, Link Scanner und URL Void zu scannen.

Passen Sie die Einstellungen Ihres sozialen Netzwerks an

Während viele Menschen gerne ihre persönlichen behaltenÖffentliche Informationen oder deren freie Weitergabe über das Social-Media-Netzwerk können zu zahlreichen Problemen führen, darunter der Zugriff auf personenbezogene Daten durch nicht autorisierte Benutzer. Das Hacken von Online-Konten wird nicht nur von erfahrenen Hackern durchgeführt, sondern auch von gewöhnlichen Benutzern, die versuchen, Benutzerinformationen anhand der im Opferprofil ausgedrückten Wörter zu erraten. Darüber hinaus können Ihre öffentlichen Bilder auf einfache Weise gespeichert werden, um Klonprofile zu erstellen, mit denen Sie sich als Sie ausgeben können. Aus diesem Grund sollten Sie sich sehr genau über die Art der Informationen informieren, die Sie öffentlich zugänglich halten. Beispielsweise ist es möglicherweise keine gute Idee, persönliche und familiäre Bilder, Hausadressen, Handyinformationen usw. öffentlich verfügbar zu halten. Es kann auch nützlich sein, Ihre Freundesliste für Personen auszublenden, die möglicherweise nicht in Ihrem sozialen Umfeld hinzugefügt wurden.

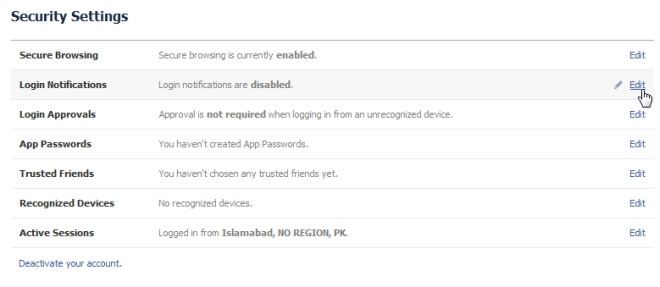

Verwenden Sie sichere Browsersitzungen

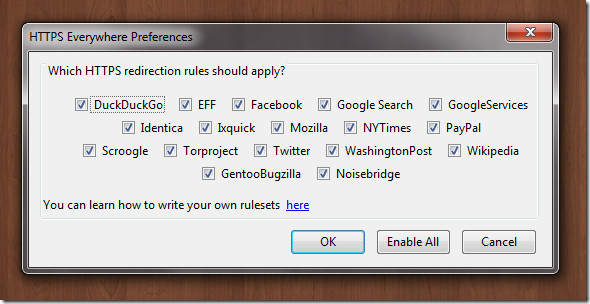

HTTPS Hypertext Transfer Protocol Secure (HTTPS)sorgt für eine sichere Kommunikation zwischen Ihrem Computer und einem Webserver. Mit HTTPS können Sie Ihre Online-Sitzungen verschlüsseln und sicher identifizieren. Aus diesem Grund ist es möglicherweise eine gute Idee, Ihre Sicherheitseinstellungen auf Facebook und anderen Websites aufzurufen, die sicheres HTTPS-Surfen anbieten. Sie können beispielsweise die Funktion für sicheres Browsen, Anmeldungsbenachrichtigungen (um benachrichtigt zu werden, wenn auf Ihr Facebook-Konto zugegriffen wird), Anmeldungsgenehmigungen für nicht erkannte Geräte, Anwendungskennwörter usw. aktivieren. In Facebook können Sie auf diese Einstellungen zugreifen, indem Sie auf den Pfeil neben klicken zu „Startseite“ und wählen Sie Kontoeinstellungen. Um Ihre Browsersitzungen sicherer zu machen, können Sie auch die folgenden Erweiterungen auschecken:

HTTPS Finder und HTTPS Everywhere (Firefox-Erweiterungen)

Facebook Secure Connection (HTTPS und SSL erzwingen) (Erweiterung für Chrome)

Behalten Sie ein kompliziertes Passwort

Ein kompliziertes Passwort zu behalten ist eines der bestenMöglichkeiten, um ein Konto zu sichern. Viele böswillige Quellen verwenden Wörterbuchwortkombinationen, um in ein Konto einzubrechen. Wenn Sie ein Kennwort mit einer Kombination aus Ziffern, Großbuchstaben und Wörtern, die nicht aus dem Wörterbuch stammen, behalten, können böswillige Agenten es nur schwer knacken. Ein Beispiel für ein kompliziertes Kennwort wäre @dd! Ct! V3Tip $ anstelle von Suchtipps. Stellen Sie jedoch sicher, dass das Kennwort leicht zu merken ist. Aus diesem Grund ist die Verwendung einer Ziffer und eines nicht hexadezimalen Zeichens möglicherweise relativ sicher. Ein Beispiel kann Addictivetip $ sein (mit einem großen Wort und einem Dollarzeichen).

Vermeiden Sie öffentliche Computer

Vermeiden Sie öffentliche Computer wie die inBibliotheken und Internetcafés, in denen Sie sich bei Ihrem Facebook-Konto anmelden können, da alle Spuren Ihres Passworts von Personen, die diese öffentlichen Computer verwenden, extrahiert werden können (z. B. über Keylogger). Darüber hinaus kann auf solchen Systemen bestimmte Software installiert sein, die Kennwörter und andere Benutzerdaten protokolliert. Daher haben öffentliche Orte möglicherweise eines der unsichersten Netzwerke und Computer.

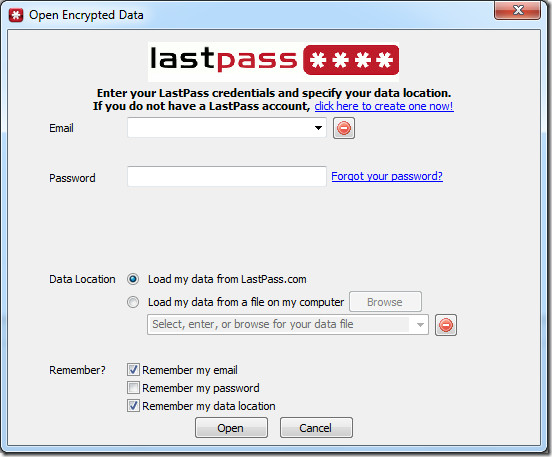

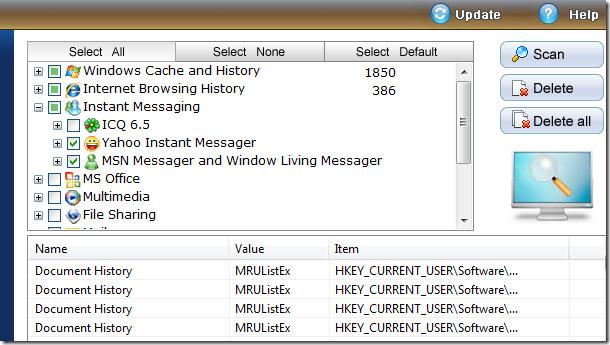

Speichern Sie keine Passwörter in Ihrem Browser

Vermeiden Sie das Speichern von Kennwörtern mithilfe der Standardoptionenwie die Firefox Save Password Option. Solche Passwörter sind für jeden, der das System verwendet, leicht einsehbar und können durch Spyware extrahiert werden. Sie können jedoch LastPass oder eine Kennwortverwaltungsanwendung wie Secure Password Storage verwenden. Während Erweiterungen wie LastPass die zentrale Kennwortverwaltung für Ihre Online-Kontokennwörter ermöglichen, können Anwendungen wie Secure Password Storage nützlich sein, um Ihre Anmeldeinformationen sicher offline zu speichern. Auf diese Weise können Sie den Aufwand vermeiden, sich eine große Anzahl von Kontoanmeldeinformationen für mehrere Konten merken zu müssen, und die Kontodaten auf sichere Weise speichern.

Mit den oben genannten Vorsichtsmaßnahmen,Mit Anwendungen und Erweiterungen können Sie auf einfache Weise alle Daten, von Ihren Basisdaten bis hin zu Kennwörtern für Online-Konten, Browserverlauf usw., vor einer Gefährdung schützen. Die meisten Datenschutzverletzungen treten nicht nur aufgrund mangelnder Benutzerkenntnisse auf, sondern auch aufgrund der Nachlässigkeit und des übermäßigen Vertrauens der Benutzer in bestimmte Onlinedienste. Vielleicht ist der beste Weg, um sicher zu sein, das Vertrauen zu widerrufen und vorsichtiger mit der Verwendung Ihrer Informationen umzugehen. Es tut nicht weh, eine Sekunde anzuhalten und die entsprechenden Kontrollkästchen und Dropdown-Menüs zu ermitteln, die Sie von Websites erhalten, die Ihre Daten anfordern. Die übliche Angewohnheit, eine Benutzerlizenzvereinbarung zu akzeptieren und auf die Schaltfläche Weiter zu klicken, ist definitiv ein Teil des Problems. Obwohl es nicht möglich ist, die verschachtelten Benutzervereinbarungen zu lesen, können Sie nachprüfen, wie lange Ihre freigegebenen Daten vom Dienstanbieter gespeichert werden und wer möglicherweise Zugriff darauf hat. Das zuvor gegebene LinkedIn-Beispiel sollte ausreichen, um diesen Punkt zu erläutern. Es ist zu beachten, dass die in diesem Artikel erwähnten Anwendungen, Erweiterungen und Vorsichtsmaßnahmen lediglich Vorschläge sind, mit denen Sie Ihre privaten Daten und den Online-Datenschutz schützen können.

Bemerkungen