Von allen modernen BetriebssystemplattformenLinux wird oft als das Beste angesehen, wenn es um Datenschutz geht. Obwohl kein Betriebssystem zu 100% privat ist, ist die Vorstellung, dass Linux eine bessere Wahl für diejenigen ist, die die Kontrolle über ihre Privatsphäre übernehmen möchten, sehr zutreffend. Viele (wenn nicht alle) Linux-Betriebssystemhersteller legen Wert darauf, die Privatsphäre und die Sicherheit der Benutzer zu respektieren. Die Verwendung eines generischen Linux-Betriebssystems im Gegensatz zu Windows ist ein guter Anfang und schützt mit Sicherheit Ihre Privatsphäre. Wenn jedoch die Privatsphäre Ihr Hauptanliegen bei der Verwendung Ihres Computers ist, empfiehlt es sich, eine Linux-Distribution zu verwenden, die auf die Wahrung der Privatsphäre des Benutzers spezialisiert ist. Sie sind sich nicht sicher, wo Sie mit den Linux-Distributionen für den Datenschutz beginnen sollen? Wir geben dir Deckung! Hier sind die sechs besten Linux-Betriebssysteme für den Datenschutz!

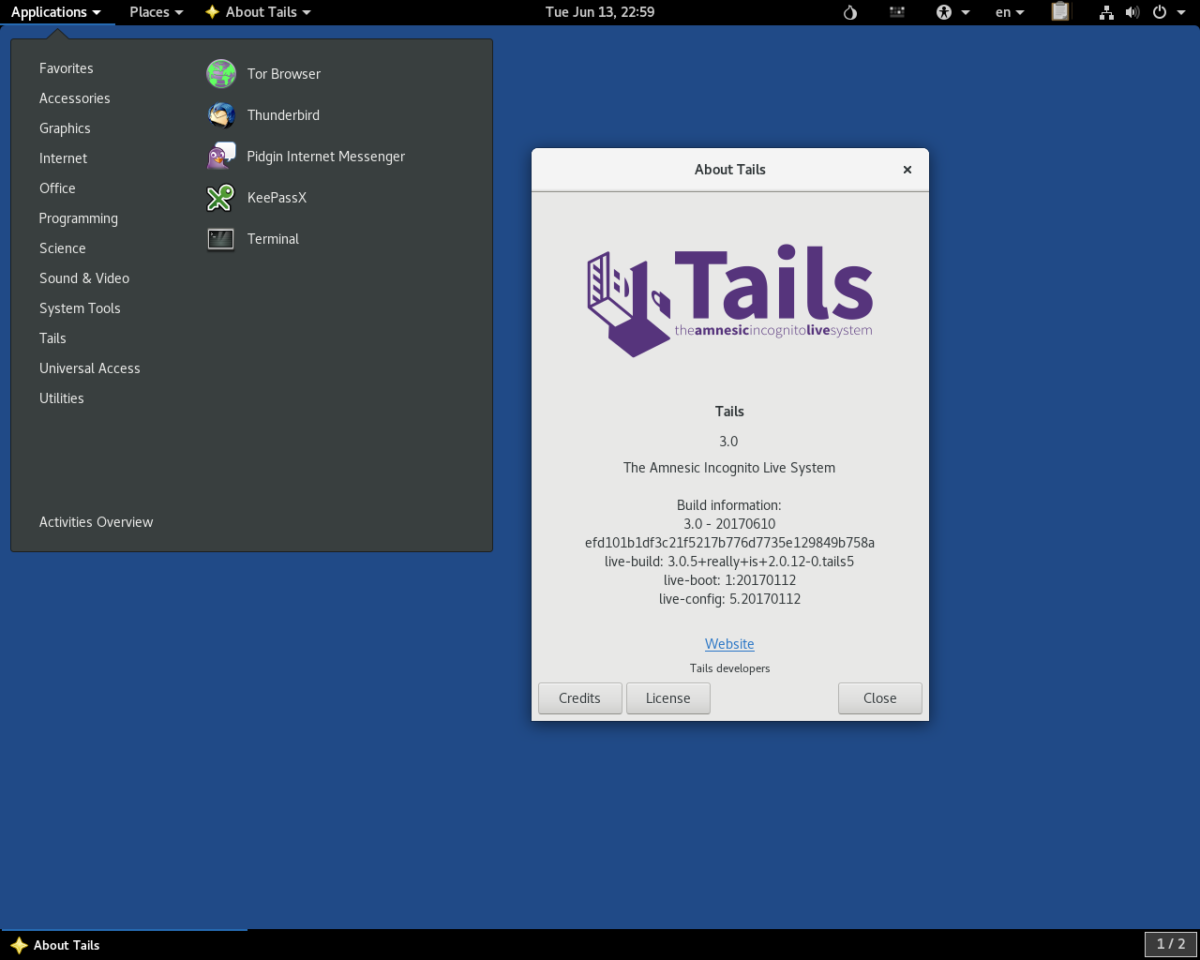

1. Schwänze

Die Tails-Linux-Distribution ist ein Debian-Live-System, das Benutzer von jedem USB-Stick oder jeder CD / DVD laden und ausführen können. Es wird mit einem sicheren Browser, einem sicheren E-Mail-Client und anderen Internet-Tools geliefert.

Das Betriebssystem arbeitet sehr hart, um sicherzustellen, dass der gesamte Internetverkehr, der das System verlässt, vollständig anonym ist. Tools wie Tor werden häufig verwendet, um die Privatsphäre der Benutzer zu gewährleisten.

Bemerkenswerte Eigenschaften:

- Tails ist eng in das anonyme Tor-Netzwerk integriert.

- Benutzer erhalten Zugriff auf Onion Circuits. Ein nützliches Tool, mit dem Benutzer sehen können, wie sich ihr PC durch das Tor-Netzwerk bewegt.

- Der enthaltene Webbrowser ist aus Sicherheitsgründen vorinstalliert und enthält Add-Ons wie NoScript, Ublock Origin und HTTPS Everywhere.

- Tails wird mit dem drahtlosen Netzwerk-Auditing-Tool Aircrack-NG geliefert.

- Das Betriebssystem verfügt über eine integrierte Bitcoin-Brieftasche für diejenigen, die sichere Transaktionen mit Krypto durchführen möchten.

- Es ist verschlüsselt und so konzipiert, dass es ohne Kompromisse als voll funktionsfähiges Betriebssystem auf einem USB-Laufwerk ausgeführt werden kann.

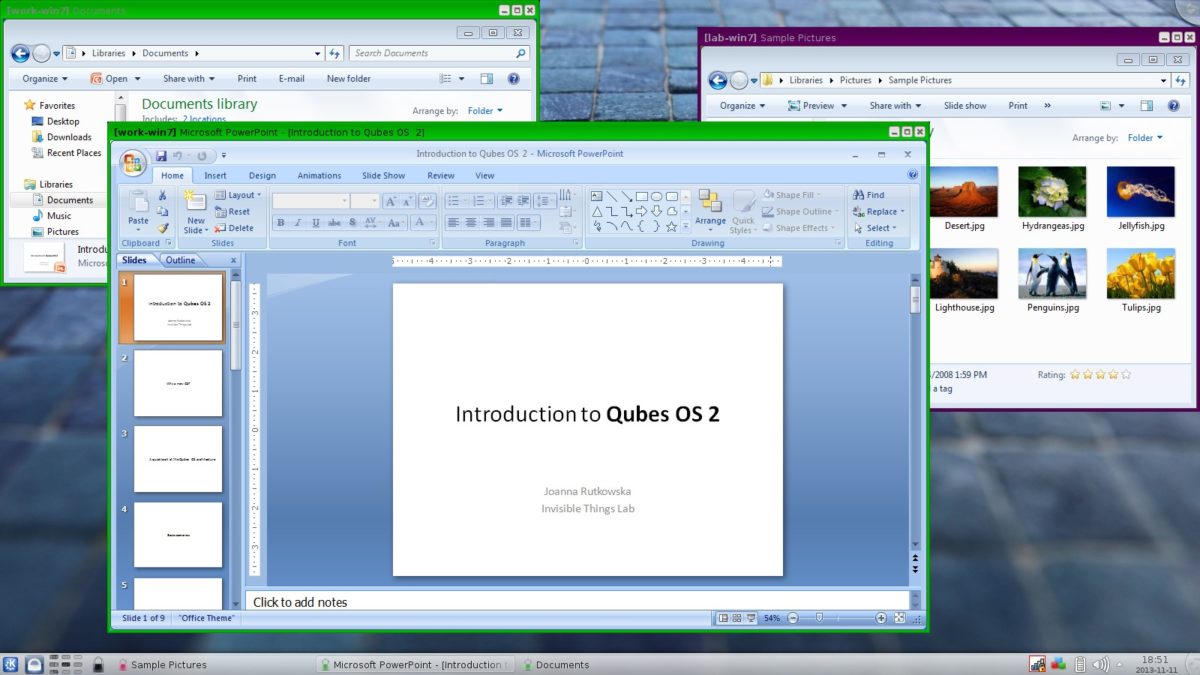

2. Qubes OS

Qubes OS ist eine Linux-Distribution, die sich auf Datenschutz und Sicherheit konzentriert, indem jedes Programm in einen "Qube" oder Container unterteilt wird, der nicht mit dem Rest des Systems interagieren kann.

Diese "qubes" sind sehr sicher und bieten den Befürwortern der Privatsphäre in einer zunehmend invasiven Online-Welt Sicherheit.

Bemerkenswerte Eigenschaften:

- Die Verwendung von Containern, auch als "Qubes" bezeichnet, ist aus Sicherheitsgründen hervorragend und ermöglicht es Benutzern, sich niemals über gefährdete Programme Gedanken zu machen.

- Jedes isolierte Qube-Programm hat seine eigenen farbcodierten Fenster, damit Benutzer sich merken können, welches Fenster was ist.

- Qubes verfügt über eine Festplattenverschlüsselung, um die Sicherheit Ihrer Dateien zu gewährleisten.

- Qubes OS hat einen Kernel, der schlank ist und sich auf Sicherheit konzentriert.

3. Whonix

Whonix ist ein Datenschutzsystem, das aus zwei bestehtvirtuelle Maschinen, die miteinander interagieren. Es funktioniert, indem ein Host-Computer und ein Gast-Computer eingerichtet werden. Der Host richtet einen Tor-Gateway-Proxy ein und der Gast stellt eine Verbindung dazu her.

Dank des Whonix Host / Guest-Systems ist der gesamte Internetverkehr hinter dem Host-Proxy verborgen. Wenn Sie diesen Weg wählen, ist der Benutzer völlig anonym.

Bemerkenswerte Eigenschaften:

- Da Whonix mit dem Tor-Browser geliefert wird, ist das Durchsuchen des Internets immer privat.

- Das Betriebssystem verwendet ein innovatives Host / Guest-System, das Benutzer hinter dem anonymen Proxy schützt.

- In Mozilla Thunderbird eingerichtetes PGP Email.

- Whonix wird mit der Instant Messenger-Anwendung Tox Privacy ausgeliefert.

- Whonix macht es zu einem Punkt, um IP- und DNS-Lecks zu verhindern. Verschlüsselt auch den DNS-Verkehr.

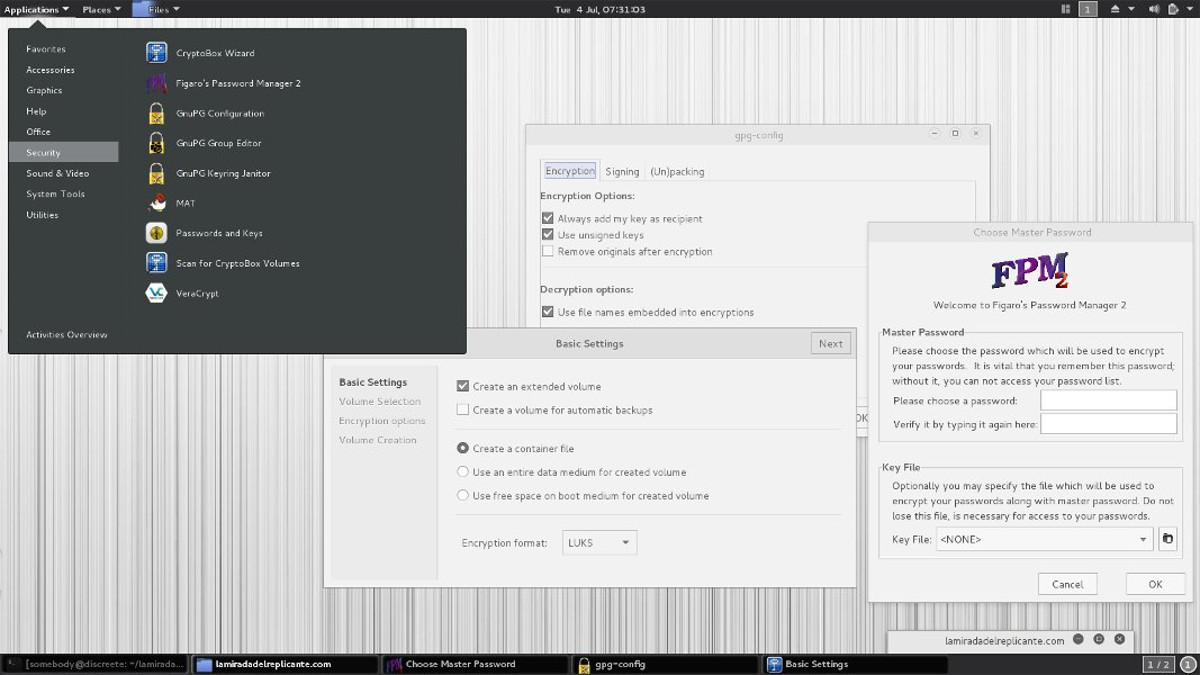

4. Diskrete Linux

Diskretes Linux konzentriert sich in erster Linie darauf, seine Benutzer vor böswilliger Spionage und Überwachung zu schützen.

Der primäre Fokus liegt dabei auf dem Schutz der Benutzer vorTrojaner-Software, die Ihre Daten stiehlt, und die Standard-Sicherheitsfunktionen, die Sie normalerweise erwarten, wie Verschlüsselung, erweiterte Netzwerksicherheit und mehr.

Bemerkenswerte Eigenschaften:

- Diskretes Linux rät den Benutzer ausdrücklich von der Verwendung interner Festplatten ab, da dies ein potenzielles Sicherheitsrisiko darstellen könnte.

- Aufgrund von Angriffen auf Systeme alle externen MedienGeräte werden nicht ausführbar gemountet, was bedeutet, dass keine Programme auf dem System ausgeführt werden. Mit dieser Funktion können Benutzer von sich selbst ausführenden Viren, Würmern und Spionageprogrammen Abstand nehmen.

- Zum Schutz vor dem BadUSB-Exploit lädt Discreete Linux nur USB-Geräte, die der Benutzer manuell lädt.

- Trotz seiner umfangreichen Sicherheitsfunktionen richtet sich Discreete Linux an normale Benutzer und ist einfach zu bedienen und zu verstehen.

5. SubGraph OS

Subgraph OS ist eine Linux-Distribution, die es versuchtEs ist sehr schwierig, die Lücke zwischen dem Schutz Ihrer Privatsphäre und der Benutzerfreundlichkeit zu schließen. Die Mission des Projekts ist es, den Benutzern zu zeigen, dass der Schutz Ihrer Daten nicht schwierig sein muss.

Subgraph verfügt wie viele andere datenschutzorientierte Linux-Distributionen über integrierte Tor-Integrationen, einen gehärteten Linux-Kernel und vieles mehr.

Bemerkenswerte Eigenschaften:

- Beinhaltet einen gehärteten Kernel mit dem Grsecurity / PaX-Patch-Paket, um Dutzende von System-Exploits und Sicherheitsproblemen vorzubeugen.

- Anwendungen werden in einer isolierten Sandbox ausgeführt, um den Benutzer vor Programm-Exploits zu schützen.

- Subgraph OS verfügt über eine hervorragende Anwendungsfirewall, die den Benutzer sofort benachrichtigt, wenn ein Programm versucht, eine Verbindung außerhalb des Netzwerks herzustellen.

- Wie viele andere datenschutzbezogene Distributionen ist Subgraph OS eng in das Tor-Netzwerk integriert und weist standardmäßig alle Anwendungen an, nur über das Tor-Protokoll zu kommunizieren.

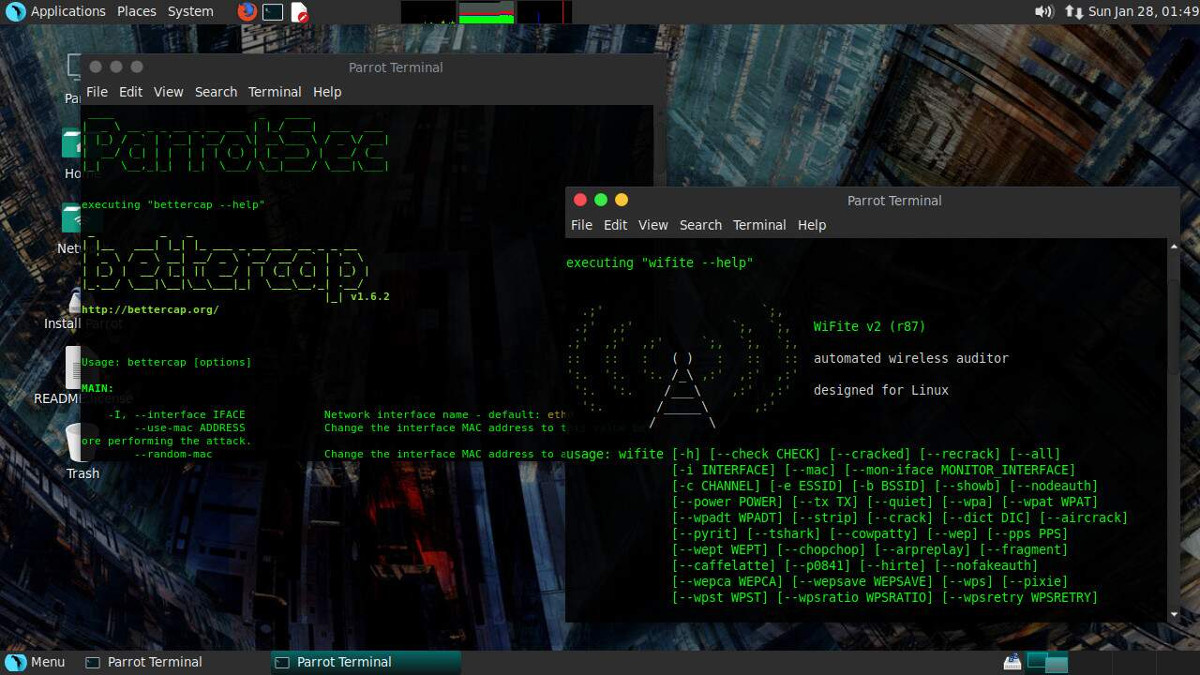

6. Parrot Security-Betriebssystem

Auf der Suche nach einer Linux-Distribution, die nicht nurrespektiert Ihre Privatsphäre, lässt Sie aber auch die Sicherheit testen? Testen Sie das Parrot Security-Betriebssystem! Es ist ein Penetrationstest-Tool mit erstklassigen Datenschutz- und Sicherheitsfunktionen!

Bemerkenswerte Eigenschaften:

- Obwohl Parrot Security OS ein "Labor" für Experten für Sicherheit und digitale Forensik ist, enthält es auch viele der standardmäßigen Datenschutzfunktionen, die viele Distributionen auf dieser Liste bieten.

- Enthält eine vollständige Suite von Tools zum Testen der Sicherheitseindringtiefe, mit denen Benutzer die Grenzen ihrer eigenen Privatsphäre und Sicherheit testen können.

- Anwendungen, die auf Parrot ausgeführt werden, sind „vollständig in einer Sandbox“ gespeichert und geschützt.

Fazit

Wenn Sie ernsthafte Bedenken hinsichtlich der Privatsphäre haben, wird dieAls beste Maßnahme können Sie Ihre Daten sichern und zu einer der Linux-Distributionen in dieser Liste wechseln. Sie alle sind hervorragende Betriebssysteme mit einer Vielzahl großartiger Funktionen und tragen dazu bei, dass Ihre persönlichen Daten nicht online gestohlen werden.

Bemerkungen