Linux hat seit langem einen guten RufSicherheit durch Dunkelheit. Benutzer hatten den Vorteil, nicht das primäre Ziel von Hackern zu sein, und mussten sich keine Sorgen machen. Diese Tatsache ist nicht mehr gültig, und in den Jahren 2017 und 2018 haben zahlreiche Hacker Linux-Bugs und Pannen ausgenutzt und schwierige Wege gefunden, um Malware, Viren, Rootkits und mehr zu installieren.

Aufgrund der jüngsten Flut von Exploits, Malwareund andere schlimme Dinge, die Linux-Benutzern schaden, hat die Open-Source-Community reagiert und die Sicherheitsfunktionen verbessert. Dies reicht jedoch nicht aus. Wenn Sie Linux auf einem Server verwenden, sollten Sie sich unsere Liste ansehen und Möglichkeiten zur Verbesserung der Sicherheit eines Linux-Servers kennenlernen.

1. Nutzen Sie SELinux

SELinux, AKA Security-Enhanced Linux ist einSicherheitstool, das in den Linux-Kernel integriert ist. Einmal aktiviert, kann es auf einfache Weise eine Sicherheitsrichtlinie Ihrer Wahl durchsetzen, was für einen soliden Linux-Server ein Muss ist.

Viele RedHat-basierte Server-Betriebssysteme werden mitgeliefertmit SELinux aktiviert und mit ziemlich guten Standardeinstellungen konfiguriert. Allerdings unterstützt nicht jedes Betriebssystem SELinux standardmäßig. Wir zeigen Ihnen daher, wie Sie es einschalten.

Hinweis: Snap-Pakete erfordern AppArmor, eine Alternative zu SELinux. Wenn Sie SELinux unter bestimmten Linux-Betriebssystemen verwenden, können Sie möglicherweise Snaps nicht verwenden.

CentOS / Rhel

CentOS und RedHat Enterprise Linux werden beide mit dem SELinux-Sicherheitssystem ausgeliefert. Es ist aus Sicherheitsgründen vorkonfiguriert, sodass keine weiteren Anweisungen erforderlich sind.

Ubuntu-Server

Ubuntu hat es seit Karmic Koala sehr einfach gemacht, das SELinux-Sicherheitstool zu aktivieren. Geben Sie zum Einrichten die folgenden Befehle ein.

sudo apt install selinux

Debian

Genau wie bei Ubuntu macht es Debian sehr einfach, SELinux einzurichten. Geben Sie dazu die folgenden Befehle ein.

sudo apt-get install selinux-basics selinux-policy-default auditd

Nachdem Sie SELinux unter Debian installiert haben, lesen Sie den Wiki-Eintrag in der Software. Es enthält viele wichtige Informationen für die Verwendung auf dem Betriebssystem.

SELinux Handbuch

Wenn Sie SELinux zum Laufen gebracht haben, tun Sie sich selbst einen Gefallen und lesen Sie das SELinux-Handbuch. Erfahren Sie, wie es funktioniert. Ihr Server wird es Ihnen danken!

Geben Sie den folgenden Befehl in einer Terminalsitzung ein, um auf das SELinux-Handbuch zuzugreifen.

man selinux

2. Deaktivieren Sie das Root-Konto

Eine der intelligentesten Maßnahmen, die Sie zur Sicherung ergreifen könnenIhr Linux-Server soll das Root-Konto schließen und Sudoer-Berechtigungen nur zum Ausführen von Systemaufgaben verwenden. Wenn Sie den Zugriff auf dieses Konto sperren, können Sie sicherstellen, dass schlechte Darsteller keinen vollständigen Zugriff auf die Systemdateien erhalten, problematische Software (wie Malware) installieren usw.

Das Sperren des Root-Kontos unter Linux ist einfach und problemlosTatsächlich ist es auf vielen Linux-Server-Betriebssystemen (wie Ubuntu) vorsichtshalber bereits ausgeschaltet. Weitere Informationen zum Deaktivieren des Root-Zugriffs finden Sie in diesem Handbuch. Darin geht es darum, wie man ein Root-Konto sperrt.

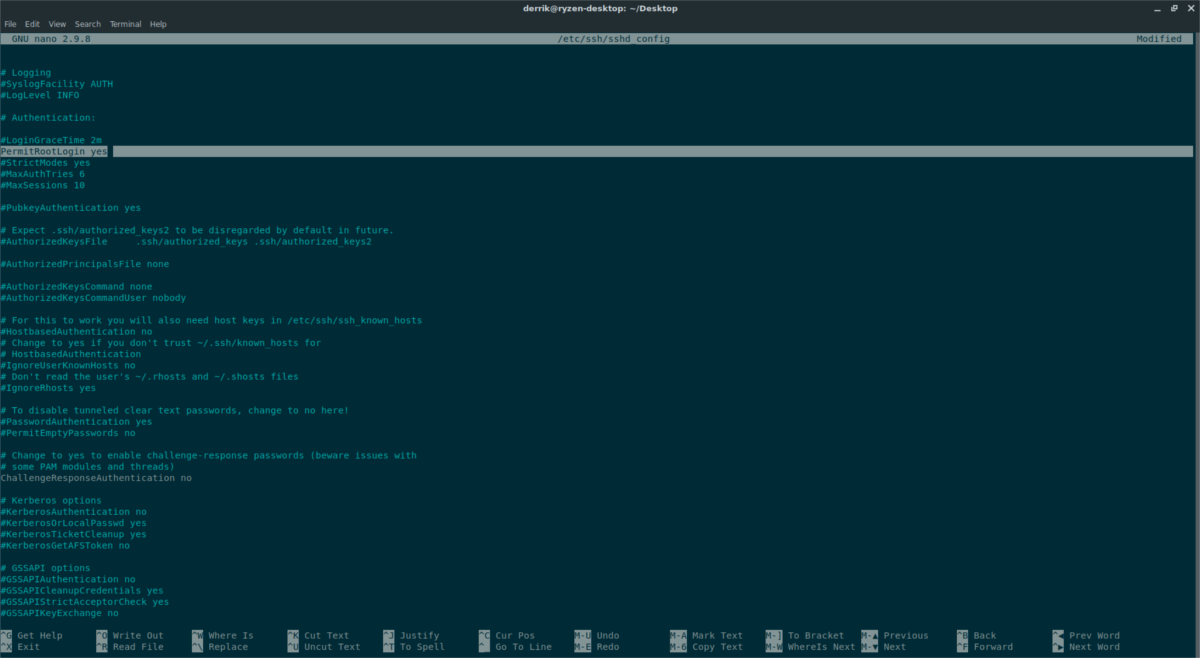

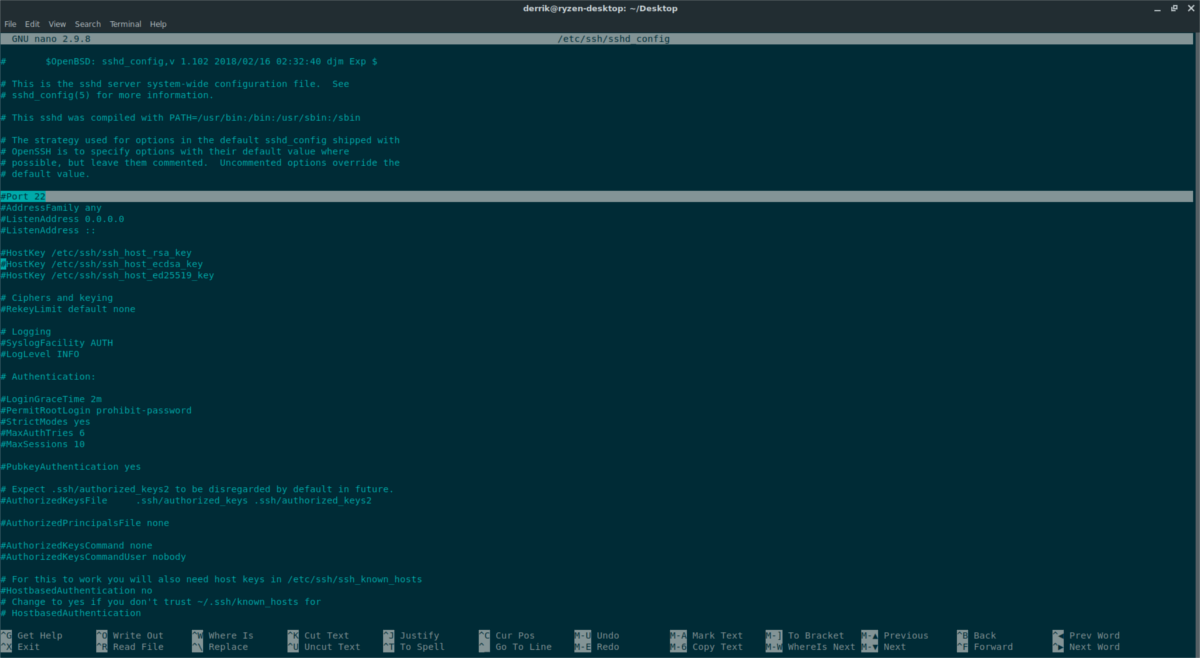

3. Sichern Sie Ihren SSH-Server

SSH ist unter vielen Linux-Betriebssystemen oft eine ernsthafte SchwachstelleServer, da viele Linux-Administratoren die Standard-SSH-Einstellungen bevorzugen, da sie einfacher zu starten sind, als sich die Zeit zu nehmen, um alles zu sperren.

Wenn Sie kleine Schritte unternehmen, um den SSH-Server auf Ihrem Linux-System zu sichern, können Sie viele nicht autorisierte Benutzer, Malware-Angriffe, Datendiebstahl und vieles mehr abwehren.

In der Vergangenheit habe ich bei Addictivetips einen ausführlichen Beitrag über das Sichern eines Linux-SSH-Servers verfasst. Weitere Informationen zum Sperren Ihres SSH-Servers finden Sie hier.

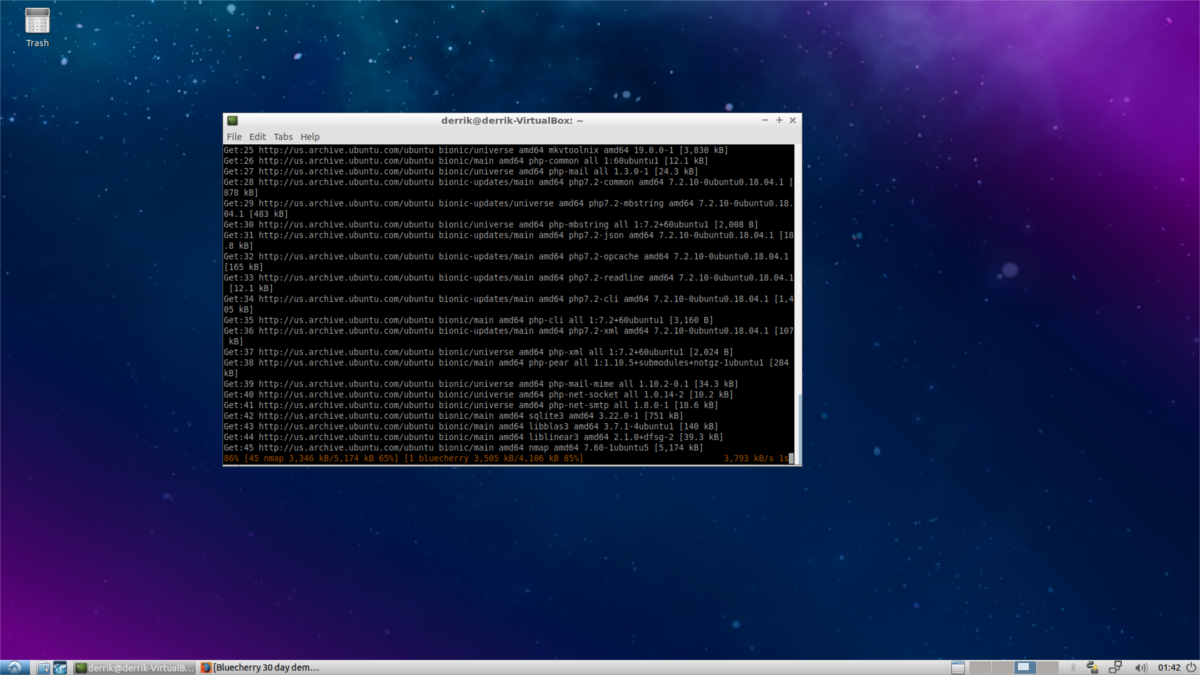

4. Installieren Sie immer Updates

Dies scheint ein naheliegender Punkt zu sein, aber Sie werden es tunüberrascht zu erfahren, wie viele Linux-Server-Betreiber auf Updates auf ihrem System verzichten. Die Wahl ist verständlich, da jedes Update das Potenzial hat, laufende Anwendungen zu vermasseln. Wenn Sie jedoch Systemupdates vermeiden, verpassen Sie Sicherheitspatches, mit denen Exploits und Fehler behoben werden, die Hacker zum Löschen von Linux-Systemen verwenden.

Es ist wahr, dass ein Update auf einem Produktions-Linux durchgeführt wirdServer ist viel ärgerlicher, es wird jemals auf dem Desktop sein. Die einfache Tatsache ist, dass Sie nicht alles stoppen können, um Patches zu installieren. Um dies zu umgehen, sollten Sie einen geplanten Aktualisierungszeitplan einrichten.

Um klar zu sein, gibt es keine festgelegten wissenschaftlichen Erkenntnisse zu Aktualisierungszeitplänen. Sie können je nach Anwendungsfall unterschiedlich sein. Für maximale Sicherheit empfiehlt es sich jedoch, Patches wöchentlich oder zweiwöchentlich zu installieren.

6. Keine Software-Repositorys von Drittanbietern

Das Tolle an Linux ist, wenn Siebenötigen ein Programm, solange Sie die richtige Distribution verwenden, steht ein Software-Repository eines Drittanbieters zur Verfügung. Das Problem ist, dass viele dieser Software-Repos das Potenzial haben, mit Ihrem System in Konflikt zu geraten, und regelmäßig Malware in ihnen auftaucht. Tatsache ist, dass Probleme auftreten können, wenn Sie eine Linux-Installation ausführen, die von Software abhängig ist, die aus nicht überprüften Quellen von Drittanbietern stammt.

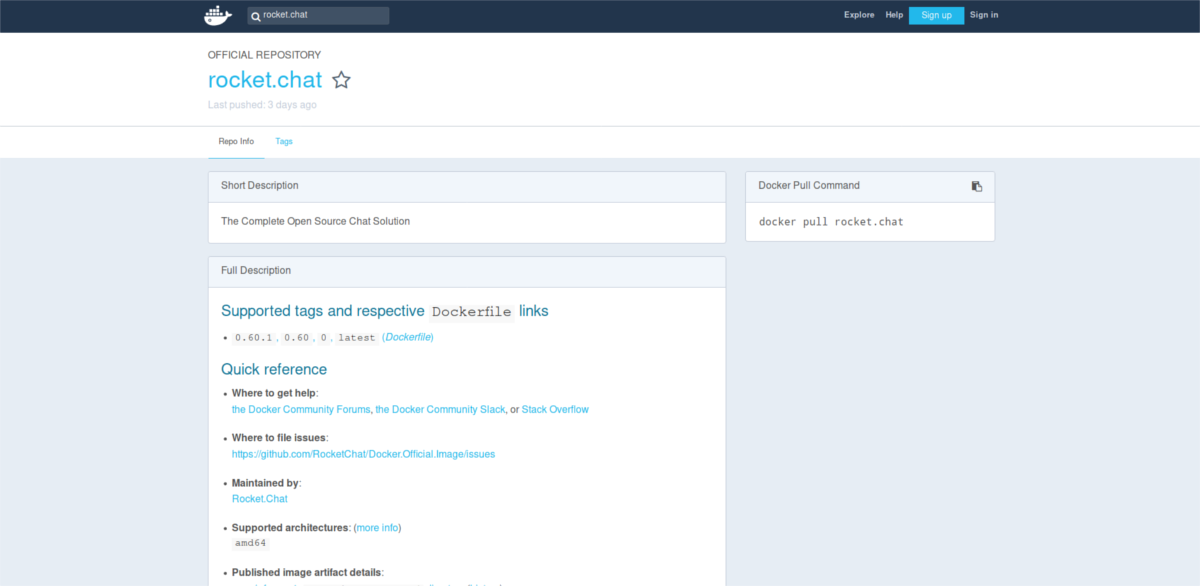

Wenn Sie Zugriff auf Software haben müssen, die IhreDas Linux-Betriebssystem wird nicht standardmäßig verteilt. Überspringen Sie die Software-Repositorys von Drittanbietern für Snap-Pakete. Es gibt Dutzende von Anwendungen für Server im Geschäft. Das Beste ist, dass jede der Apps im Snap Store regelmäßig Sicherheitsüberprüfungen erhält.

Möchten Sie mehr über Snap erfahren? In unserem Beitrag zu diesem Thema erfahren Sie, wie Sie es auf Ihrem Linux-Server zum Laufen bringen können!

7. Verwenden Sie eine Firewall

Auf einem Server mit einem effektiven Firewall-Systemist alles. Wenn Sie eine Einrichtung haben, vermeiden Sie viele lästige Eindringlinge, mit denen Sie sonst in Kontakt kommen würden. Wenn Sie andererseits kein effektives Firewall-System einrichten, leidet Ihr Linux-Server schwer.

Es gibt einige verschiedene FirewallLösungen unter Linux. In diesem Sinne sind einige leichter zu verstehen als andere. Bei weitem eine der einfachsten (und effektivsten) Firewalls unter Linux ist FirewallD

Hinweis: Um FirewallD verwenden zu können, müssen Sie ein Server-Betriebssystem mit dem SystemD-Init-System verwenden.

Um FirewallD zu aktivieren, müssen Sie es zuerst installieren. Starten Sie ein Terminalfenster und geben Sie die Befehle ein, die Ihrem Linux-Betriebssystem entsprechen.

Ubuntu-Server

sudo systemctl disable ufw sudo systemctl stop ufw sudo apt install firewalld

Debian

sudo apt-get install firewalld

CentOS / Rhel

sudo yum install firewalld

Aktivieren Sie die auf dem System installierte Software mit Systemd.

sudo systemctl enable firewalld sudo systemctl start firewalld

Fazit

Sicherheitsprobleme treten unter Linux immer häufiger aufServer. Leider werden diese Probleme immer häufiger auftreten, da Linux im Unternehmensbereich immer beliebter wird. Wenn Sie die Sicherheitstipps in dieser Liste befolgen, können Sie die meisten dieser Angriffe verhindern.

Bemerkungen